Bugku—MISC题总结

前言:MISC考脑洞,也考分析和观察能力,总之比较有趣,就总结一下我的做题过程。

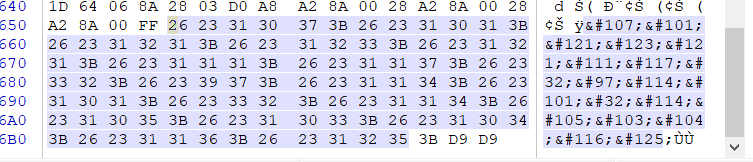

这是一张单纯的图片

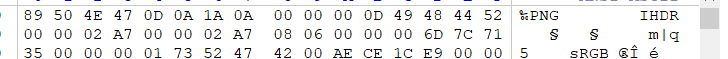

用winhex打开

Unicode编码转换ASCII即可得出flag

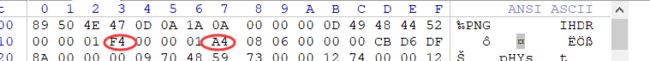

隐写

前四位是宽度,后四位是高度。将A4修改位F4即可得出flag

telnet

winhex打开就可得出flag

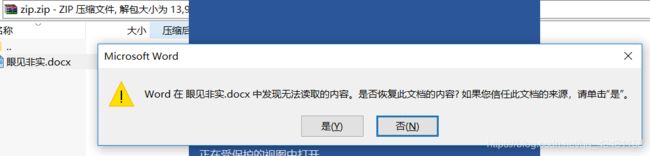

眼见非实(ISCCCTF)

下载之后打不开,根据提示眼见非实,将docx文件改成zip文件

![]()

即可得出flag

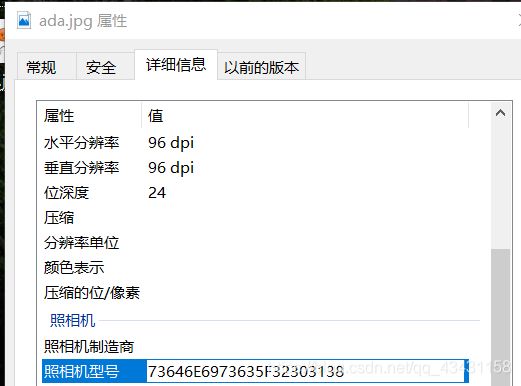

啊哒

用winhex打开,发现隐藏有zip文件,用binwalk进行分离

得到一个加密文本,开始以为是伪加密,但用winhex打开后查看不是伪加密,因为不知道是否含字符、或是几位数,所以暴力破解也是不可取的,回去查看第一张照片,应该还隐藏有信息。

果然藏有东西,base16解码即可得出密码sdnisc_2018,打开文本即可得出flag

又一张图片,还单纯吗

第一反应便是winhex打开,结果也没有发现什么,用binwalk分离也分离不出来,但确实能看出里面隐藏有文件。这里就需要一个新的工具foremost-master分离工具。

输入命令,提取出文件,即可得出flag

$ foremost -T 2.jpg

Processing: 2.jpg

|*|

猜

百度识图,直接可以识别是谁,至于flag提示中有

隐写2

winhex查看

binwalk进行分离

分离出一个加密的图片,和一个提示,既然都告诉我们了密码是3个数,直接暴力破解密码为871,即可得出flag

宽带信息泄露

一开始各种方法都试过,实在没思路,回去看题目,宽带信息泄露,用文本打开是乱码,说明被加密了,这里就需要一个工具RouterPassView来帮助做题了

又提示flag{宽带用户名},打开工具直接查找username,即可得出flag。

多种方法解决

用winhex打开后,发现是base64转图片的格式,在线转图片,即可得出flag

闪的好快

得出一个gif二维码,用神器Stegsolve即可得出18张二维码图片,扫码即可得出flag

白哥的鸽子

一开始用winhex打开,没有注意到末尾,尝试了其他方法不行才发现末尾的重要信息。

这里可以看到flag只是顺序被打乱了,栅栏加密,解密即可得出flag

flag需去除两个@

隐写3

这道题要敏感,大白怎么可能光一个头,所以应该是改图片的宽高,即可得出flag

这样才可爱

爆照(08067CTF)

下载图片,用winhex打开后发现隐藏有zip文件,binwalk进行分离。

给了一堆文件,把后缀名改为jpg,看看能显示出什么

发现其中一个有二维码,扫出bilibili

再看题目提示答案格式

我们应该还漏掉有其他答案,再回去查看图片

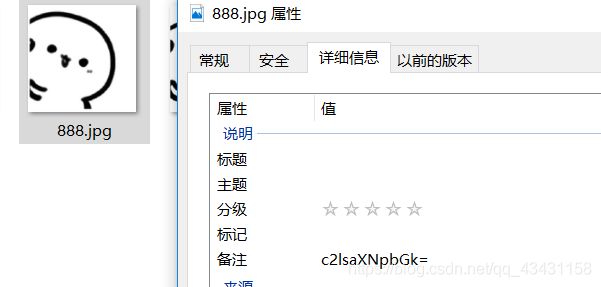

888.jpg发现base64,解密得出silisili

应该还有一个

在8888.jpg中发现隐藏有图片,binwalk一下即可

得出panama

按照题目提示拼接成falg即可

神秘的文件

flag压缩包中还有一个logo图片

明文攻击,把外面的logo图片也压缩进flag压缩包中

接下来爆破口令

打开word

既然找不到flag,把你变成zip格式看看是否隐藏有

找到了

base64解密即可得出flag

细心的大象

细心的大象,要细心,看看照片详细信息隐藏有东西没

果然,这个又是base64加密的

接下来,把照片binwalk一下,出来一个压缩包,里面一个加密的图片

上面base64解密后的密码就是这个照片的密码

跟一开始遇到那道题一样,修改宽高即可得出flag

图穷匕见

之前做过这种题,打开winhex后发现一堆十六进制,在notepad++打开后转成ascll,再替换成相应的格式即可画图。

具体做法这里就不细说了,之前总结的也做过这个题。

这次就先总结到这里,另一部分的题写到下一篇博客中。