JDK自带工具keytool生成ssl证书搭建tomcat+https协议

文章出自如下两遍博文。

http://blog.csdn.net/p793049488/article/details/53422195

https://www.cnblogs.com/zhangzb/p/5200418.html

1、什么是HTTPS?

HTTPS其实是有两部分组成:HTTP + SSL / TLS,

也就是在HTTP上又加了一层处理加密信息的模块,并且会进行身份的验证。

问题:

Firebug和postman之类的浏览器调试工具,为什么获取到的是明文?

解答:

SSL是对传输的数据进行加密,针对的是传输过程的安全。 firebug之类的浏览器调试工具,

因为他们得到的是客户端加密之前/解密之后的数据,因此是明文的。

2、什么是自签名证书?

就是自己生成的证书,并不是官方生成的证书。

除非是很正式的项目,否则使用自己签发的证书即可,因为官方生成证书是要花钱滴。

3、使用JDK自带工具KeyTool 生成自签发证书 搭建tomcat+https协议

1、生成服务器证书

keytool -genkey -v -alias tomcat -keyalg RSA -keystore D:/keys1/tomcat.keystore -validity 365参数说明:

genkey生成方式,对称或者非对称

-alias tomcat(别名)

-keypass 123456(别名密码)

-keyalg RSA(算法)

-keysize 1024(密钥长度)

-validity 365(有效期,天单位)

-keystore D:/keys1/tomcat.keystore(指定生成证书的位置和证书名称)

-storepass 123456(获取keystore信息的密码)

注:以上的keystore密码建议设置成一致,避免混乱。这里设置测试密码为123456。输入密码后,提示输入名字与姓氏,这里输入浏览器访问域名。其他项直接回车跳过即可。D:/keys1/ 目录需要提前手动创建好,否则会生成失败

2、生成客户端证。

keytool -genkey -v -alias clientkey -keyalg RSA -storetype PKCS12 -keystore D:/keys1/clientkey.p123、这里服务端跟客户端生成完证书,双向需要认证。首先,让服务器信任客户端证书:

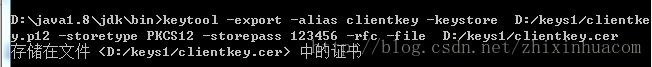

由于不能直接将PKCS12格式的证书库导入,所以必须先把客户端证书导出为一个单独的CER文件。

keytool -export -alias clientkey -keystore D:/keys1/clientkey.p12 -storetype PKCS12 -storepass 123456 -rfc -file D:/keys1/clientkey.cer

注:alias的别名clientkey必须与客户端证书别名一致。storepass为上述设置的密码。

4、将客户端证书导入服务器证书库。(服务器信任客户端证书)

keytool -import -v -file D:/keys1/clientkey.cer -keystore D:/keys1/tomcat.keystore5、客户端信任服务器证书:

keytool -keystore D:/keys1/tomcat.keystore -export -alias tomcat -file D:/keys1/tomcat.cer至此证书已经生成。

6、本地安装证书。

双击tomcat.cer–>安装证书–>证书存储选择“受信任的根证书颁发机构”–>后面根据提示安装即可

7、配置tomcat种server.xml

配置server.xml中8443端口。观察tomcat中端口配置:

这里有配置redirectPort=”8443” 。猜测这里如果添加了SSL/TLS证书后,利用http协议8080端口访问将自动重定向到8443端口。所以这里修改8443为TLS认证协议:

<Connector port="8443" protocol="HTTP/1.1" SSLEnabled="true"

maxThreads="150" scheme="https" secure="true"

clientAuth="false" sslProtocol="TLS"

keystoreFile="D:/keys1/tomcat.keystore" keystorePass="123456"

ciphers="TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256,TLS_ECDHE_RSA_WITH_AES_128_

CBC_SHA,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384,TLS_ECDHE_RSA_WITH_AES_256_C

BC_SHA,TLS_RSA_WITH_AES_128_CBC_SHA256,TLS_RSA_WITH_AES_128_CBC_SHA,TLS_RS

A_WITH_AES_256_CBC_SHA256,TLS_RSA_WITH_AES_256_CBC_SHA"

/>属性说明:

clientAuth:设置是否双向验证,默认为false,设置为true代表双向验证

keystoreFile:服务器证书文件路径

keystorePass:服务器证书密码

truststoreFile:用来验证客户端证书的根证书,此例中就是服务器证书

truststorePass:根证书密码

ciphers:设置这个参数,避免chrome浏览器由于安全机制过滤,提示“服务器的瞬时 Diffie-Hellman 公共密钥过弱”。

8、配置工程web.xml,添加ssl认证,将http请求全部需要ssl认证:

在 tomcat /conf/web.xml 中的 后面加如下配置

<login-config>

<auth-method>CLIENT-CERTauth-method>

<realm-name>Client Cert Users-only Arearealm-name>

login-config>

<security-constraint>

<web-resource-collection>

<web-resource-name>SSLweb-resource-name>

<url-pattern>/*url-pattern>

web-resource-collection>

<user-data-constraint>

<transport-guarantee>CONFIDENTIALtransport-guarantee>

user-data-constraint>

security-constraint>到这所有配置已完成。下面来进行测试:

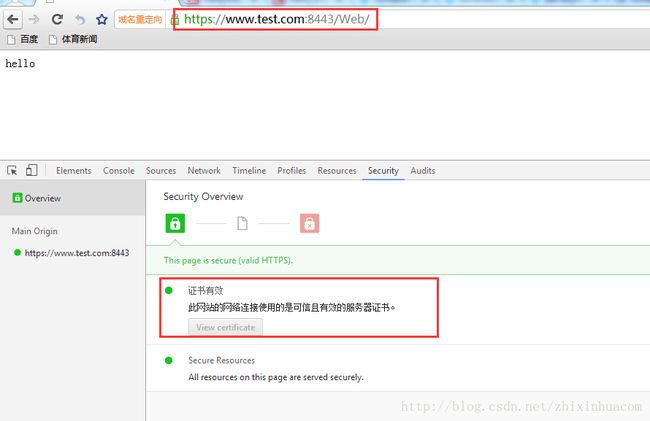

9、测试

由于我们在生成客户端、服务端证书中提示输入名字与姓氏,这里输入浏览器访问域名(www.test.com)。所以本地测试,要配置windows机器的host文件,将本地ip映射到可访问的域名。找到C:\Windows\System32\drivers\etc目录下的hosts文件编辑:

测试成功!!

注:如果使用分布式工程。需要将另一个tomcat访问端口重定向redirectPort=”8443”进行修改。比如修改为8444,此时ssl配置Connector 也应改为8444。否则将提示端口被占用。