一起学爬虫(Python) — 20 微信公众平台

微信公众平台 - 模拟登陆

- 前言

- 微信公众平台

-

- 为什么要选择她

- 了解她

- 深入她

- 事后

-

- 夸奖粉丝

前言

年轻人,进来学自动化

如果你是刚来的呢,不想手动给小泽全部点上赞,也没关系,可以选择去上面的链接里copy一下代码,她能帮你实现自动点赞哦~

时间还是过得很快的,一转眼都![]() 了,小泽还在勤奋的给大家更新,没有去陪对象,各位是不是应该把公屏打在感动上。

了,小泽还在勤奋的给大家更新,没有去陪对象,各位是不是应该把公屏打在感动上。

不搞道德绑架,各位姥爷酌情点赞哈~

其实呢,小泽写博客是没有任何收益的,所以也不用担心自己没有白嫖鸭,会觉得很难受,因为大家只能白嫖喽,加油一起白嫖吧!

马上就过年了,各位是不是该回家看看,陪陪父母,或者弟弟妹妹呢,不要忙得忘了享受生活哦,劳 逸 结 合 !

微信公众平台

神奇の传送门

为什么要选择她

一起学爬虫(Python) — 15 进攻,有道翻译!

上一次不是教大家破解有道翻译的加密嘛,其实没有很好地跟大家说原理哈,那一串32位的乱七八糟的字符串就是md5加密啦,当然通过找关键字我们也能看出来那是md5加密。

如果你听不懂我在说什么,可以回去看一下有道翻译的教程,14那一篇写得有点随意了,可以跳过。

所以为了让大家再一次深入了解md5加密,更加深入,再深入一点,直到她不行了为止,这样大家才能熟练地掌握这种加密的反加密,对吧。

我没有在开车,不要乱想。

问一下大家,你们喜欢黑丝还是白丝呢?

我都喜欢。

所以这次选择这个微信公众平台呢,也是因为她刚好是md5加密的,咱们先把这一块拿捏了,再去搞别的类似于DES鸭,AES鸭,RSA鸭,base64伪加密鸭等等,任重而道远!

先让自己丢掉 “哇,这怎么这么难呀,还要不要人xx了” 这种想法,前面也说过了,再难再硬的东西,一个人啃可能很苦涩,很枯燥,但是你可以选择跟大家一起啃嘛,不是别人让自己的精神世界变强大,而是自己让自己变强大。

简称只要我不尴尬就是别人尴尬。

了解她

人生苦短,我用python。

为什么突然这么说呢,小泽发现有挺多生活不如意的小粉丝的,马上过年了,想办法让自己忙起来吧,也许以前不知道为什么要学习,但是经过一系列的挫折吧,最终还是要好好学习鸭。

进去之后呢,会觉得这个配图很一般哈,跟白色好像不是很搭,to low。

会被腾讯爸爸打吗…

比较有质感吧。

找到我们的使用账号登录,点一下!

不得不跟大家分析一下了,看到图里面的两个框框了嘛,第一个我猜肯定是让我们输入账号的,第二个肯定是让我们输入密码的,然后还有个绿色的按钮,肯定是让我们登录的!

这些都是我猜的哦,是不是呢?没错,我在把你当小傻瓜耍。

也就是说,我们只要输入了账号和密码,然后再点击这个绿绿的按钮,就可以登录了吧,就是会向服务器发送一个请求了吧,那还等什么,直接打开抓包工具,抓取鸭!

可以看到这里面是空空如也,为什么呢? 不想解释。 任性。

因为我们还没有点击绿油油的按钮。

接下来小泽就输入一个[email protected]和123456当做账号和密码,然后发起请求,看一看她到底发送了个啥!

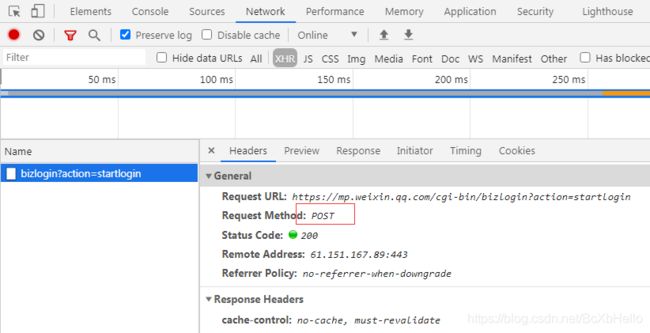

果然出来了吧,记住是在XHR选项卡里哦,像这种需要发起请求的一般都是在XHR里面,如果没有再去别的地方找。

有些小伙伴可能会出现验证码哈,不过手动输入一下然后点登陆就好了,我们只要密码被加密后的亚子,为什么呢?一开始都告诉你了,这是md5加密呢,这算是作弊了吧…你们当做不知道好了。

快看,这是一个POST请求,再往下翻:

? ? ?

那就是说这里面没有什么是动态的喽,那我们还抓取个xxx

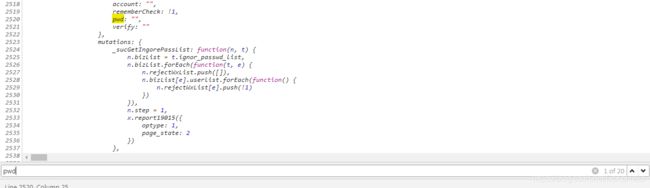

咳咳,先看pwd后面,对应的是一串32位的奇怪字符串吧,那就可以大致,注意是大致啊,大致判断为她是用md5加密的。

深入她

接下来我们就要去找这个加密函数对吧,怎么找呢?

首先,这个加密函数返回的值应该是赋给了这个pwd对吧,那我们就试着去搜索一下pwd。

ctrl+shift+f

可以看到有三个包里面有pwd哦,那我们直接去找js后缀的就好了,不用管css。

你要问我怎么整理的,那你可以去找一找左下角的大括号,就是{ },或者去有道翻译那一篇,跟这里是差不多的哦。

莫怪我懒。

接下来,就在里面进行局部搜索!

默认你会,如果不会就点进去然后按ctrl+f

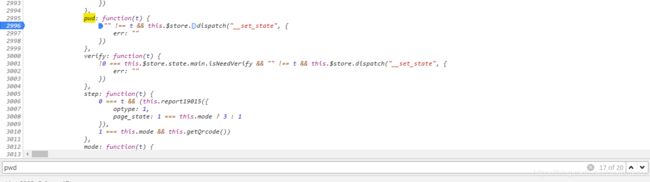

然后就在里面找pwd,看到可疑的就打上断点,随便打,不要怕,觉得有可能就打。

第二个,有点可疑哦,substr(0, 16)就是保留前16位数的意思,应该是密码长度只能16位吧。

记得打上断点,在左边的数字那里点一下,变蓝了就好了。

再往后呢,也没什么了,一圈下来就这几个可疑的。

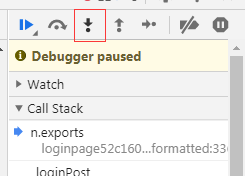

跑一遍吧,看一看是在哪里停住的!

怎么跑呢?再点一次登录就好啦~

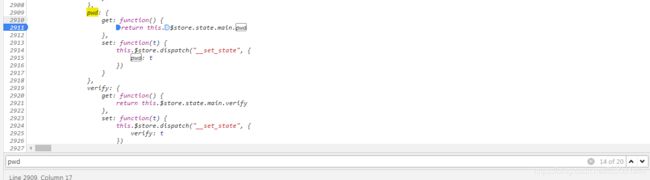

我们先去看一看pwd是个啥。

这个n.pwd,就是我们的密码诶,那这个n.pwd.substr(0,16)就可以理解为是字符串喽,把一串字符串放进了c里面,就会吐出来一个加密了的pwd。

会发现来到了这里,也就是说,这个return返回的就是我们要的那串加密了的密码了吧,猜测!

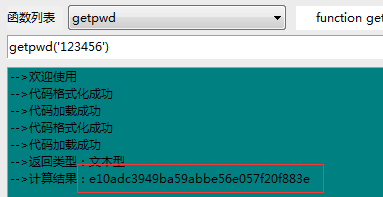

把这整个函数给复制到我们的发条JS调试工具里呗~

emmm,改一下这个函数好了,看我操作。

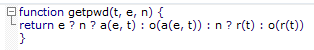

原函数:

![]()

改完后:

这样我们只要调用这个getpwd函数,往里面传入字符串,就可以拿到我们加密了的密码了。

这个时候也许你就要问了,为什么是传入字符串呢?明明有t,e,n三个参数。

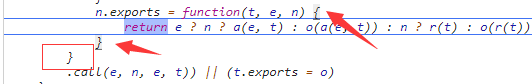

但是只这样肯定是不行的,为什么呢,因为这个函数里面的![]()

这些东西,我们都没有对吧,怎么办呢?

往上翻一翻呗~

告诉大家一个小技巧!

看到这个函数的两个大括号了嘛,我们就去找包括了这个函数的两个大括号,把里面的所有东西都复制过来,注意注意注意,是里面哦,不要把大括号也拿过来了!

到了这里,我们才可以确定这是用md5加密的诶,如果以后抓包的时候看到这种东西,就可以知道是md5加密了,但是很遗憾,md5加密是不可逆的,所以加密后的东西也是不变的,如果你要暴力破解,可能需要几十年吧。

加载代码试一试吧!

选中这个getpwd,当然你也可以手动输入哈。

不会听不懂吧…

这里我们输入一个123456,然后点击计算表达式!

那到了这里,剩下的步骤有道翻译那一篇后面都有啦,就不多累赘啦,主要是带大家又过了一遍怎么处理加密的数据~

一起学爬虫(Python) — 15 进攻,有道翻译!

各位努力点赞吧!

事后

就是后悔,非常后悔。

呸。

那么祝大家圣诞快乐哈,还有马上要过年了,也提前给大家拜个早年,希望各位都能运气变得好一点点,不贪多嘛~

既然都写到第20篇了,那就点名批评 夸奖几个小粉丝好了,当然如果你有想问的,想了解的,不光可以通过留言告诉小泽,还可以私信哦!不限类型~

夸奖粉丝

没有什么有趣的评论呢,不过…

各位886~