熊猫烧香简单分析

1.样本概况

1.1 样本信息

病毒名称:熊猫烧香

所属家族:WHBoy

MD5值:512301C535C88255C9A252FDF70B7A03

SHA1值:CA3A1070CFF311C0BA40AB60A8FE3266CFEFE870

CRC32:E334747C

病毒行为:

病毒会感染可执行文件(exe等文件),网页文件等,能自动运行并访问指定的网址,使 程序图标变成熊猫烧香的图案。

1.2 测试环境及工具

2.1.1 测试环境

Windows 7 32位操作系统

2.1.2 测试工具

查壳工具:PEID

监测工具:火绒剑、PCHunter

调试工具:OD、IDApro

1.3 分析目标

病毒主要行为

病毒传播原理

查杀方法

2.具体行为分析

2.1 主要行为

在打开样本文件前先将火绒剑和PCHunter打开,将样本文件拖入火绒剑中,如图2-1:

图2-1 加载病毒

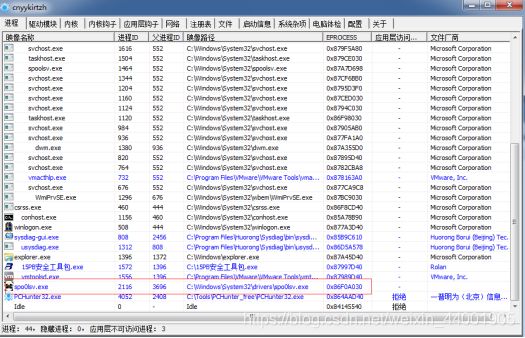

在PCHunter中观察进程,发现可疑进程,如图2-2:

图2-2 可疑进程

找到进程所在文件并关闭进程,查看启动信息一项,如图2-3可以知道这个文件是病毒 的自身拷贝并且设置为了启动项。

图2-3 病毒设置启动项

提取文件样本并删除病毒的启动项

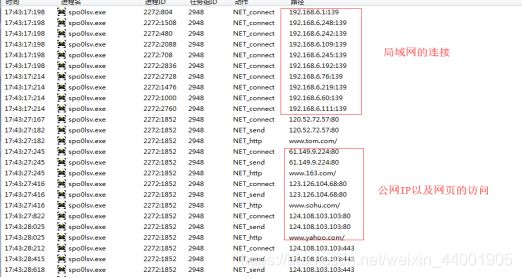

继续观察,如图2-4在网络一项可以看到同时这个文件进行了一些网络连接操作

图2-4 病毒的网络连接

接下来查看火绒剑中的监控信息,过滤获取的信息,选择动作中的文件监控,由于熊猫 烧香病毒写入修改文件的操作,所以先勾选文件被修改和写入文件还有创建文件三项动作,如图2-5和图2-6 所示

图2-5 设置动作过滤信息

图2-6 病毒创建的文件

观察过滤的动作,可以发现病毒感染了exe可执行文件,ini配置文件,html网页文件。

并且在每个被感染的目录下都生成了Desktop_.ini文件。而后查看网络,可以发现, 有大量访问网站和公网IP的信息,还有一些局域网的连接,如图2-7

图2-7 判断网络连接

2.1.1 恶意程序对用户造成的危害

图2-8 对用户危害

病毒感染了exe可执行文件,ini配置文件,html网页文件

2.1.2 恶意程序行为分析总结

(1) 病毒自我复制样本到C盘C:\Windows\System32\drivers\spo0lsv.exe并启动

(2) 每个被感染的目录下都生成了Desktop_.ini文件

(3) 在C盘根目录下创建了autorun.inf文件,内容为自启动setup.exe

(4) 感染exe可执行文件,ini配置文件,html网页文件

(5) 设置注册表C:\Windows\System32\drivers\spo0lsv.exe为启动项

(6) 在注册表中设置键值隐藏文件

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\

Advanced\Folder\Hidden\SHOWALL\CheckedValue

- 创建了两个注册表,在里面写了一些信息

- HKEY_LOCAL_MACHINE\Software\Microsoft\Tracing\spo0lsv_RASAPI32

- HKEY_LOCAL_MACHINE\Software\Microsoft\Tracing\spo0lsv_RASMANCS

- 联网操作,包括局域网和外网的连接

- 枚举进程,查找窗口

2.2 恶意代码分析

2.2.1 熊猫烧香脱壳

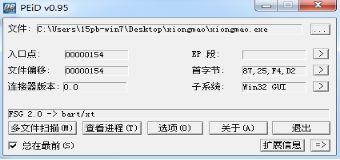

通过PEID查看,病毒有加壳,为FSG压缩壳

图2-9 查看壳

想要静态分析,首先要把壳去掉,把熊猫烧香病毒拖入OD,很明显的FSG壳的特征, 定位关键代码,找到jmp dword ptr ds:[ebx + 0xC],将断点下到这个位置,运行并 单步到OEP,如图2-10

图2-10 病毒OEP

查看病毒的IAT表,IAT表中的导入函数之间存在7FFFFFFF填充,将充填设置为0,dump 文件,用ImportREC修复IAT,脱壳完成。

2.2.2 恶意程序的代码分析片段

将程序载入IDAPro中,使用F5快捷键,查看伪C代码,如图2-11

图2-11 OEP处伪C代码

sub_40819C函数分析,主要代码如图2-12

图2-12 sub_40819C函数主要代码

sub_40D18C函数分析:

在这个函数中含有三个函数,第一个函数创建线程,遍历目录创建Desktop_.ini文件; 第二个函数设置定时器,在C盘下创建setup.exe,autorun.inf;第三个函数创建线程, 网络连接,如图2-13。

图2-12 sub_40D18C函数内部

sub_40D088函数分析:

这个函数在IDA中看一共调用了6个定时器:

sub_40CEE4,时钟周期1000ms添加启动项、修改注册表,如图2-1

如图2-13 定时器1

sub_40D040,时钟周期1200000ms,通过网址下载更新病毒

如图2-14 通过网址下载病毒

sub_40D048,时钟周期10000ms,下载恶意代码、执行cmd命令,关闭网络共享, 如图2-15

图2-15 关闭网络共享

sub_407430,时钟周期6000ms,使杀毒软件启动项失效,关闭杀毒软件服务,如图2-16

图2-16 关闭杀毒保护自身

sub_40CC4C,时钟周期10000ms,访问网站下载源码

sub_40C728,时钟周期180000ms,通过http:\\update.whboy.net/worm.txt地址 来更新

图2-17 下载更新

至此,分析结束。