[学习笔记]--信息安全

信息安全

- 信息系统安全属性

-

- 安全属性

- 对称加密与非对称加密

-

- 对称加密

- 非对称加密

- 信息摘要

- 数字签名

- 数字信封与PGP

-

- 数字信封

- PGP

- [实例]设计邮件加密系统

- 网络各层次的安全保障

-

- 物理层

- 数据链路层

- 网络层

- 传输层

- 应用层

- 网络威胁与攻击

- 防火墙技术

-

- 网络级

- 应用级

信息系统安全属性

安全属性

| 属性 | 描述 |

|---|---|

| 保密性 | 最小授权原则,防暴露,信息加密,物理保密 |

| 完整性 | 安全协议,校验码,密码校验,数字签名,公证 |

| 可用性 | 综合保障(IP过滤,业务流程控制,路由选择控制,审计跟踪) |

| 不可抵赖性 | 数字签名 |

对称加密与非对称加密

对称加密:加密和解密使用的密钥完全一样.

非对称加密:加密和解密使用的密钥不一样.公钥加密,私钥解密或者私钥加密,公钥解密.

对称加密

非对称加密

缺陷:加密速度慢,不适合加密大数据量的数据

优点:解决密钥分发问题,加密强度高

给谁发信息,用谁的公钥加密.

![[学习笔记]--信息安全_第2张图片](http://img.e-com-net.com/image/info8/d4dcfa72da7f493695a69fd0be21dfa5.jpg)

日常使用的PDF,DOC,RAR等加密,使用的是对称加密技术(加密使用的密钥和解密输入的密钥一样)

通常可以使用对称加密加密大数据量数据,使用非对称加密加密对称密钥.

信息摘要

单向散列函数(单向Hash函数),固定长度的散列值.:

通过正文算出摘要,但是不能反过来使用摘要得到正文.所以,信息摘要算法不能用来加密.

信息摘要,类似信息的特征值.通常会将信息摘要和数字签名结合使用.

数字签名

一种防抵赖的技术,由于发送的数据使用了发送者的私钥进行签名,在验证时只能使用发送者的公钥验证,所以此技术非加密技术.

发送流程:

Created with Raphaël 2.3.0 开始 信息正文发送至Receiver 对信息摘要使用自己的私钥加密 加密后的信息摘要发送至Receiver 结束

接收流程

Created with Raphaël 2.3.0 开始 接收正文,产生摘要a 接收签名信息,使用发送方公钥解密得到摘要b 摘要a与摘要b一致? 验签成功 结束 验签失败 yes no

数字信封与PGP

数字信封

PGP

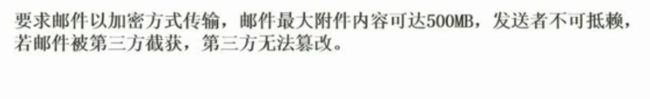

[实例]设计邮件加密系统

解析:

加密传输: 加解密技术

大附件: 对称加密

不可抵赖: 数字签名

第三方不能篡改: 信息摘要

![[学习笔记]--信息安全_第5张图片](http://img.e-com-net.com/image/info8/7a448795fb9542e09377996f1ae2aaed.jpg)

随机密钥K

Sender私钥S

Receiver公钥R

Sender

邮件正文

随机密钥K

邮件摘要

用K加密后的正文

用S加密后的签名

用R加密后的K

Receiver

网络各层次的安全保障

物理层

隔离或屏蔽,常见于高敏感度的实验室或者军工项目

数据链路层

从本层及向上层次,开始使用协议进行控制.

链路加密,PPTP,L2TP

网络层

防火墙,IPSec.

IPSec可以对未加密的ip包进行加密,分两种情况:①解析了IP头后,对内容加密后再封包;②将整个ip包加密后,重新制作IP头进行封装

传输层

TLS,SET,SSL

SSL垮了多个层,需要结合实际情况分析.

应用层

PGP,Https(Http+SSL)

网络威胁与攻击

| 威胁 | 描述 |

|---|---|

| 重放攻击 | 利用了ARP协议的漏洞,截获某次合法通信数据拷贝,出于非法目的而重新发送 |

| 拒绝服务(DOS) | 对信息或其它资源的合法访问被无条件阻止,影响了服务的可用性 |

| 窃听 | 用各种可能的合法或非法的手段窃取系统中的信息资源和敏感信息 |

| 业务流分析 | 通过对系统进行长期监听,利用统计分析方法对通信参数进行研究,从而发现有价值的信息或规律 |

| 信息泄露 | 信息被泄露或透漏给某个非授权的实体 |

| 破坏信息完整性 | 数据被非授权地进行增删,修改或破坏而受到损失 |

| 非授权访问 | 某一资源被某个非授权的人或以非授权的方式使用 |

| 假冒 | 通过欺骗通信系统(或用户)达到非法用户冒充合法用户,黑客大多采用假冒进行攻击 |

| 旁路控制 | 利用系统安全缺陷或者安全脆弱处,获得非授权的权利 |

| 授权侵犯 | “内部攻击” |

| 特洛伊木马 | 软件中含有一个察觉不出或者无害的代码段,当这个代码段执行时,会破坏用户安全 |

| 陷阱门 | 在系统或部件中设置了"机关",使得当提供特定输入时产生违反安全策略的行为 |

| 抵赖 | 这是来自用户的攻击,如伪造对方来信,否认发过某条信息 |

防火墙技术

网络级

工作层次低,效率高

包过滤,如指定源IP段的数据包可以拒绝/接受

状态检测,如对连接状态进行分析统计

应用级

工作层次高,效率低

屏蔽子网:除了一般防火墙功能外,还可以防止内部发生的攻击,提高了安全性.

DMZ:一般放对外提供服务的服务器,如web,mail等服务器

![[学习笔记]--信息安全_第7张图片](http://img.e-com-net.com/image/info8/8679afd6c21d46cb971f7a65943336d2.jpg)

![[学习笔记]--信息安全_第1张图片](http://img.e-com-net.com/image/info8/43d503bbbd704873b6230a68a9fc15ef.jpg)

![[学习笔记]--信息安全_第3张图片](http://img.e-com-net.com/image/info8/c9e579911e6944d5aa1020b64bae117f.jpg)

![[学习笔记]--信息安全_第4张图片](http://img.e-com-net.com/image/info8/3e081174e2e34f6d8d5200c5fb5c289b.jpg)

![[学习笔记]--信息安全_第6张图片](http://img.e-com-net.com/image/info8/1a9bd9564cbc4d08a6f46fdcb49cb2fd.jpg)