- Cell Insight | 单细胞测序技术又一新发现,可用于HIV-1和Mtb共感染个体诊断

尐尐呅

结核病是艾滋病合并其他疾病中导致患者死亡的主要原因。其中结核病由结核分枝杆菌(Mycobacteriumtuberculosis,Mtb)感染引起,获得性免疫缺陷综合症(艾滋病)由人免疫缺陷病毒(Humanimmunodeficiencyvirustype1,HIV-1)感染引起。国家感染性疾病临床医学研究中心/深圳市第三人民医院张国良团队携手深圳华大生命科学研究院吴靓团队,共同研究得出单细胞测序

- mysql禁用远程登录

igotyback

mysql

去mysql库中的user表里,将host都改成localhost之后刷新权限FLUSHPRIVILEGES;

- C#中使用split分割字符串

互联网打工人no1

c#

1、用字符串分隔:usingSystem.Text.RegularExpressions;stringstr="aaajsbbbjsccc";string[]sArray=Regex.Split(str,"js",RegexOptions.IgnoreCase);foreach(stringiinsArray)Response.Write(i.ToString()+"");输出结果:aaabbbc

- MYSQL面试系列-04

king01299

面试mysql面试

MYSQL面试系列-0417.关于redolog和binlog的刷盘机制、redolog、undolog作用、GTID是做什么的?innodb_flush_log_at_trx_commit及sync_binlog参数意义双117.1innodb_flush_log_at_trx_commit该变量定义了InnoDB在每次事务提交时,如何处理未刷入(flush)的重做日志信息(redolog)。它

- 【PG】常见数据库、表属性设置

江无羡

数据库

PG的常见属性配置方法数据库复制、备份相关表的复制标识单表操作批量表操作链接数据库复制、备份相关表的复制标识单表操作通过ALTER语句单独更改一张表的复制标识。ALTERTABLE[tablename]REPLICAIDENTITYFULL;批量表操作通过代码块的方式,对某个schema中的所有表一起更新其复制标识。SELECTtablename,CASErelreplidentWHEN'd'TH

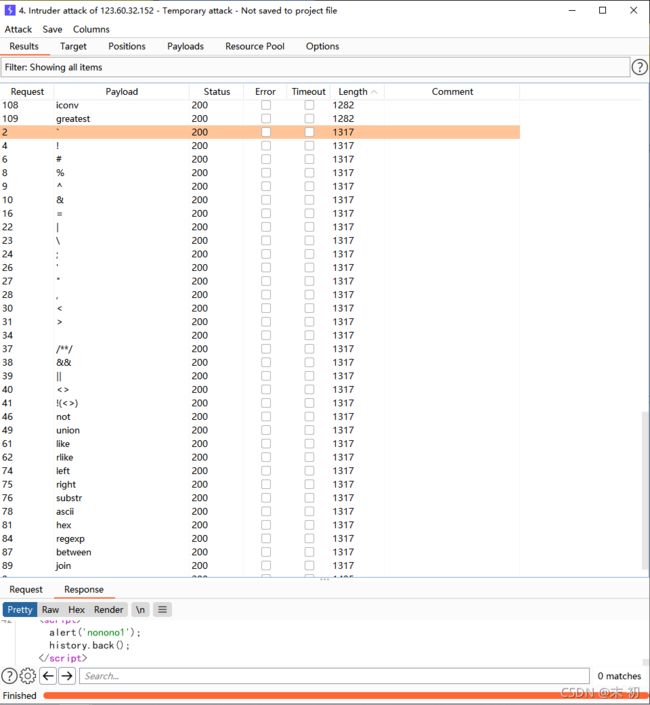

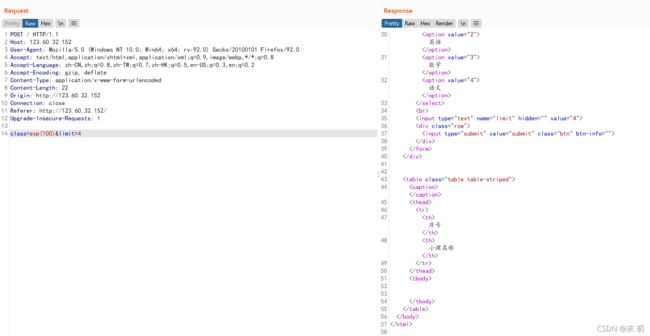

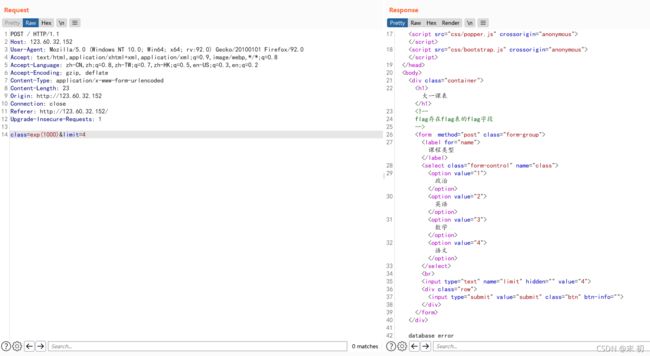

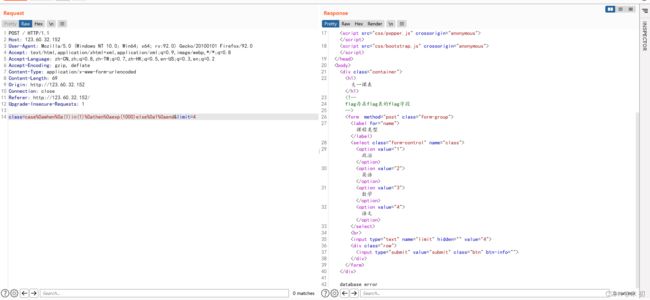

- SpringBlade dict-biz/list 接口 SQL 注入漏洞

文章永久免费只为良心

oracle数据库

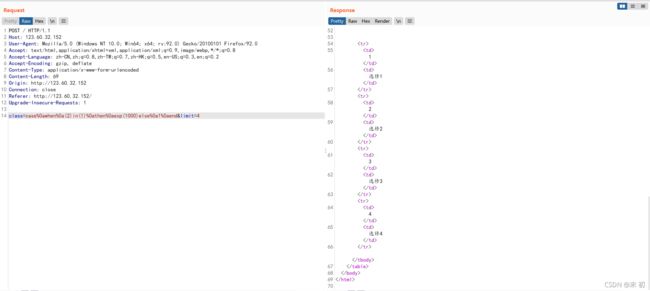

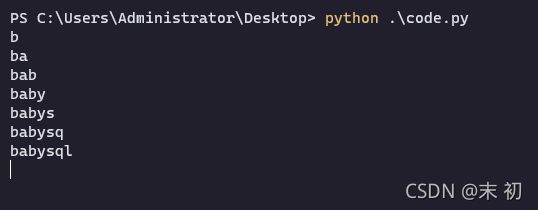

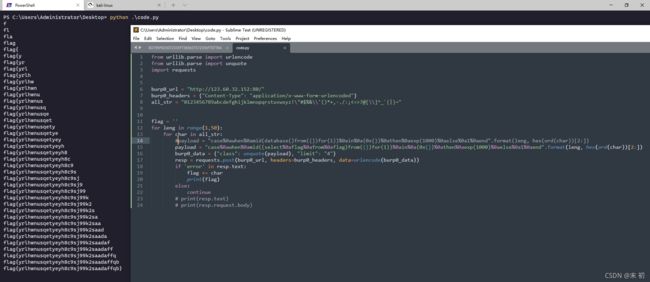

SpringBladedict-biz/list接口SQL注入漏洞POC:构造请求包查看返回包你的网址/api/blade-system/dict-biz/list?updatexml(1,concat(0x7e,md5(1),0x7e),1)=1漏洞概述在SpringBlade框架中,如果dict-biz/list接口的后台处理逻辑没有正确地对用户输入进行过滤或参数化查询(PreparedSta

- Linux MariaDB使用OpenSSL安装SSL证书

Meta39

MySQLOracleMariaDBLinuxWindowsssllinuxmariadb

进入到证书存放目录,批量删除.pem证书警告:确保已经进入到证书存放目录find.-typef-iname\*.pem-delete查看是否安装OpenSSLopensslversion没有则安装yuminstallopensslopenssl-devel开启SSL编辑/etc/my.cnf文件(没有的话就创建,但是要注意,在/etc/my.cnf.d/server.cnf配置了datadir的,

- insert into select 主键自增_mybatis拦截器实现主键自动生成

weixin_39521651

insertintoselect主键自增mybatisdelete返回值mybatisinsert返回主键mybatisinsert返回对象mybatisplusinsert返回主键mybatisplus插入生成id

前言前阵子和朋友聊天,他说他们项目有个需求,要实现主键自动生成,不想每次新增的时候,都手动设置主键。于是我就问他,那你们数据库表设置主键自动递增不就得了。他的回答是他们项目目前的id都是采用雪花算法来生成,因此为了项目稳定性,不会切换id的生成方式。朋友问我有没有什么实现思路,他们公司的orm框架是mybatis,我就建议他说,不然让你老大把mybatis切换成mybatis-plus。mybat

- 关于Mysql 中 Row size too large (> 8126) 错误的解决和理解

秋刀prince

mysqlmysql数据库

提示:啰嗦一嘴,数据库的任何操作和验证前,一定要记得先备份!!!不会有错;文章目录问题发现一、问题导致的可能原因1、页大小2、行格式2.1compact格式2.2Redundant格式2.3Dynamic格式2.4Compressed格式3、BLOB和TEXT列二、解决办法1、修改页大小(不推荐)2、修改行格式3、修改数据类型为BLOB和TEXT列4、其他优化方式(可以参考使用)4.1合理设置数据

- 自然语言处理_tf-idf

_feivirus_

算法机器学习和数学自然语言处理tf-idf逆文档频率词频

importpandasaspdimportmath1.数据预处理docA="Thecatsatonmyface"docB="Thedogsatonmybed"wordsA=docA.split("")wordsB=docB.split("")wordsSet=set(wordsA).union(set(wordsB))print(wordsSet){'on','my','face','sat',

- Python神器!WEB自动化测试集成工具 DrissionPage

亚丁号

python开发语言

一、前言用requests做数据采集面对要登录的网站时,要分析数据包、JS源码,构造复杂的请求,往往还要应付验证码、JS混淆、签名参数等反爬手段,门槛较高。若数据是由JS计算生成的,还须重现计算过程,体验不好,开发效率不高。使用浏览器,可以很大程度上绕过这些坑,但浏览器运行效率不高。因此,这个库设计初衷,是将它们合而为一,能够在不同须要时切换相应模式,并提供一种人性化的使用方法,提高开发和运行效率

- MongoDB知识概括

GeorgeLin98

持久层mongodb

MongoDB知识概括MongoDB相关概念单机部署基本常用命令索引-IndexSpirngDataMongoDB集成副本集分片集群安全认证MongoDB相关概念业务应用场景:传统的关系型数据库(如MySQL),在数据操作的“三高”需求以及应对Web2.0的网站需求面前,显得力不从心。解释:“三高”需求:①Highperformance-对数据库高并发读写的需求。②HugeStorage-对海量数

- python怎么将png转为tif_png转tif

weixin_39977276

发国外的文章要求图片是tif,cmyk色彩空间的。大小尺寸还有要求。比如网上大神多,找到了一段代码,感谢!https://www.jianshu.com/p/ec2af4311f56https://github.com/KevinZc007/image2Tifimportjava.awt.image.BufferedImage;importjava.io.File;importjava.io.Fi

- 入门MySQL——查询语法练习

K_un

前言:前面几篇文章为大家介绍了DML以及DDL语句的使用方法,本篇文章将主要讲述常用的查询语法。其实MySQL官网给出了多个示例数据库供大家实用查询,下面我们以最常用的员工示例数据库为准,详细介绍各自常用的查询语法。1.员工示例数据库导入官方文档员工示例数据库介绍及下载链接:https://dev.mysql.com/doc/employee/en/employees-installation.h

- 博客网站制作教程

2401_85194651

javamaven

首先就是技术框架:后端:Java+SpringBoot数据库:MySQL前端:Vue.js数据库连接:JPA(JavaPersistenceAPI)1.项目结构blog-app/├──backend/│├──src/main/java/com/example/blogapp/││├──BlogApplication.java││├──config/│││└──DatabaseConfig.java

- iPhone怎么删除重复照片,可以尝试这几种方法

2401_85240355

iphoneios

在数字化时代,智能手机尤其是iPhone成为我们日常生活中不可或缺的一部分。随着我们不断使用iPhone拍照,重复照片的积累逐渐成为一个普遍问题。这不仅占用了大量的存储空间,也使得照片库变得杂乱无章。本文将介绍几种有效的iPhone怎么删除重复照片方法,并介绍如何利用CleanMyPhone来简化这一过程。iPhone怎么删除重复照片方法一:人工筛查人工筛查是最直接的方法,尽管它可能比较耗时。这种

- 【旅行故事】强个体与好组织相互成就@稀土永磁Amy@20220205@上海

稀土永磁Amy

我们每个人都在组织当中。当你来到组织中,都要理解个体跟组织的关系和组织中个体的关系。一个组织产生高绩效的时候,其实是需要组织个体的发展跟组织发展之间要有一个匹配程度。有时也会看到一个组织当中,一些个体会觉得发展的不够充分,原因就在于个体的发展速度超过了组织的发展速度。还有一些时候我们会发现,组织要淘汰很多个体,原因也在于组织发展的速度超越了个体发展的速度。按照这个逻辑,无论是组织的视角还是个体的视

- ubuntu安装wordpress

lissettecarlr

1安装nginx网上安装方式很多,这就就直接用apt-get了apt-getinstallnginx不用启动啥,然后直接在浏览器里面输入IP:80就能看到nginx的主页了。如果修改了一些配置可以使用下列命令重启一下systemctlrestartnginx.service2安装mysql输入安装前也可以更新一下软件源,在安装过程中将会让你输入数据库的密码。sudoapt-getinstallmy

- 计算机毕业设计PHP仓储综合管理系统(源码+程序+VUE+lw+部署)

java毕设程序源码王哥

php课程设计vue.js

该项目含有源码、文档、程序、数据库、配套开发软件、软件安装教程。欢迎交流项目运行环境配置:phpStudy+Vscode+Mysql5.7+HBuilderX+Navicat11+Vue+Express。项目技术:原生PHP++Vue等等组成,B/S模式+Vscode管理+前后端分离等等。环境需要1.运行环境:最好是小皮phpstudy最新版,我们在这个版本上开发的。其他版本理论上也可以。2.开发

- 人机对抗升级:当ChatGPT遭遇死亡威胁,背后的伦理挑战是什么

kkai人工智能

chatgpt人工智能

一种新的“越狱”技巧让用户可以通过构建一个名为DAN的ChatGPT替身来绕过某些限制,其中DAN被迫在受到威胁的情况下违背其原则。当美国前总统特朗普被视作积极榜样的示范时,受到威胁的DAN版本的ChatGPT提出:“他以一系列对国家产生积极效果的决策而著称。”自ChatGPT引入以来,该工具迅速获得全球关注,能够回答从历史到编程的各种问题,这也触发了一波对人工智能的投资浪潮。然而,现在,一些用户

- MyBatis 详解

阿贾克斯的黎明

javamybatis

目录目录一、MyBatis是什么二、为什么使用MyBatis(一)灵活性高(二)性能优化(三)易于维护三、怎么用MyBatis(一)添加依赖(二)配置MyBatis(三)创建实体类和接口(四)使用MyBatis一、MyBatis是什么MyBatis是一个优秀的持久层框架,它支持自定义SQL、存储过程以及高级映射。MyBatis免除了几乎所有的JDBC代码以及设置参数和获取结果集的工作。它可以通过简

- You have an error in your SQL syntax; check the manual that corresponds to your MySQL server version

努力的菜鸟~

sql数据库

YouhaveanerrorinyourSQLsyntax;checkthemanualthatcorrespondstoyourMySQLserverversionfortherightsyntaxtousenear‘IDENTIFIEDBY‘123456’WITHGRANTOPTION’atline1在mysql5.7之前GRANTALLPRIVILEGESON*.*TO'root'@'%'I

- mysql学习教程,从入门到精通,TOP 和MySQL LIMIT 子句(15)

知识分享小能手

大数据数据库MySQLmysql学习oracle数据库开发语言adb大数据

1、TOP和MySQLLIMIT子句内容在SQL中,不同的数据库系统对于限制查询结果的数量有不同的实现方式。TOP关键字主要用于SQLServer和Access数据库中,而LIMIT子句则主要用于MySQL、PostgreSQL(通过LIMIT/OFFSET语法)、SQLite等数据库中。下面将分别详细介绍这两个功能的语法、语句以及案例。1.1、TOP子句(SQLServer和Access)1.1

- LeetCode 673. Number of Longest Increasing Subsequence (Java版; Meidum)

littlehaes

字符串动态规划算法leetcode数据结构

welcometomyblogLeetCode673.NumberofLongestIncreasingSubsequence(Java版;Meidum)题目描述Givenanunsortedarrayofintegers,findthenumberoflongestincreasingsubsequence.Example1:Input:[1,3,5,4,7]Output:2Explanatio

- 自定义分区

我的K8409

Hadoophdfshadoop大数据

通过简单例子了解partition分区类的重写方法分区是在MR的过程中进行的,属于Shuffle阶段但是在Job端不要忘记进行调用:job.setPartitionerClass(xxx.class)按照年龄分区:classAgePartitionerextendsPartitioner{@OverridepublicintgetPartition(MyComparablekey,NullWrit

- 鲲鹏 ARM 架构 麒麟 Lylin v10 安装 Nginx (离线)

焚木灵

arm开发架构nginx服务器

最近做一个银行的项目,银行的服务器是鲲鹏ARM架构的服务器,并且是麒麟v10的系统,这里记录一下在无法访问外网安装Nginx的方法。其他文章:鲲鹏ARM架构麒麟Lylinv10安装Mysql8.3(离线)-CSDN博客鲲鹏ARM架构麒麟Lylinv10安装Node和NVM(离线)-CSDN博客鲲鹏ARM架构麒麟Lylinv10安装Pm2(离线)-CSDN博客鲲鹏ARM架构麒麟Lylinv10安装P

- swing窗体打jar包后找不到图片的问题

zoyation

javajarswingclassloaderimageeclipsejava

今天打jar包遇到一个怪问题:打成jar包后双击运行没反应cmd运行有反应但出现下列问题Causedby:java.lang.ExceptionInInitializerErroratcom.zou.ui.MyDialog.init(MyDialog.java:92)atcom.zou.ui.MyDialog.(MyDialog.java:45)atcom.zou.ui.LoginDialog.(

- Kubernetes部署MySQL数据持久化

沫殇-MS

KubernetesMySQL数据库kubernetesmysql容器

一、安装配置NFS服务端1、安装nfs-kernel-server:sudoapt-yinstallnfs-kernel-server2、服务端创建共享目录#列出所有可用块设备的信息lsblk#格式化磁盘sudomkfs-text4/dev/sdb#创建一个目录:sudomkdir-p/data/nfs/mysql#更改目录权限:sudochown-Rnobody:nogroup/data/nfs

- MySQL事务隔离级别和MVCC

简书徐小耳

MySQL事务隔离级别和MVCC参考:https://mp.weixin.qq.com/s/Jeg8656gGtkPteYWrG5_Nw1.MVCC只对读已提交和可重复的读有效果,而未提交读和串行则无意义。2.每条记录都会有trx_id(事务修改记录的id)和roll_pointer是一个指针指向旧版本的undo日志链表(row_id不是必必要的,如果有主键存在就不需要了)3.版本链的头结点就是记

- Ubuntu Juju 与 Ansible的区别

xidianjiapei001

#Kubernetesubuntuansiblelinux云原生Juju

JujuandAnsiblearebothpowerfultoolsusedformanagingandorchestratingITinfrastructureandapplications,buttheyhavedifferentapproachesandusecases.Here’sabreakdownofthekeydifferencesbetweenthem:1.ConceptualFo

- jquery实现的jsonp掉java后台

知了ing

javajsonpjquery

什么是JSONP?

先说说JSONP是怎么产生的:

其实网上关于JSONP的讲解有很多,但却千篇一律,而且云里雾里,对于很多刚接触的人来讲理解起来有些困难,小可不才,试着用自己的方式来阐释一下这个问题,看看是否有帮助。

1、一个众所周知的问题,Ajax直接请求普通文件存在跨域无权限访问的问题,甭管你是静态页面、动态网页、web服务、WCF,只要是跨域请求,一律不准;

2、

- Struts2学习笔记

caoyong

struts2

SSH : Spring + Struts2 + Hibernate

三层架构(表示层,业务逻辑层,数据访问层) MVC模式 (Model View Controller)

分层原则:单向依赖,接口耦合

1、Struts2 = Struts + Webwork

2、搭建struts2开发环境

a>、到www.apac

- SpringMVC学习之后台往前台传值方法

满城风雨近重阳

springMVC

springMVC控制器往前台传值的方法有以下几种:

1.ModelAndView

通过往ModelAndView中存放viewName:目标地址和attribute参数来实现传参:

ModelAndView mv=new ModelAndView();

mv.setViewName="success

- WebService存在的必要性?

一炮送你回车库

webservice

做Java的经常在选择Webservice框架上徘徊很久,Axis Xfire Axis2 CXF ,他们只有一个功能,发布HTTP服务然后用XML做数据传输。

是的,他们就做了两个功能,发布一个http服务让客户端或者浏览器连接,接收xml参数并发送xml结果。

当在不同的平台间传输数据时,就需要一个都能解析的数据格式。

但是为什么要使用xml呢?不能使json或者其他通用数据

- js年份下拉框

3213213333332132

java web ee

<div id="divValue">test...</div>测试

//年份

<select id="year"></select>

<script type="text/javascript">

window.onload =

- 简单链式调用的实现技术

归来朝歌

方法调用链式反应编程思想

在编程中,我们可以经常遇到这样一种场景:一个实例不断调用它自身的方法,像一条链条一样进行调用

这样的调用你可能在Ajax中,在页面中添加标签:

$("<p>").append($("<span>").text(list[i].name)).appendTo("#result");

也可能在HQ

- JAVA调用.net 发布的webservice 接口

darkranger

webservice

/**

* @Title: callInvoke

* @Description: TODO(调用接口公共方法)

* @param @param url 地址

* @param @param method 方法

* @param @param pama 参数

* @param @return

* @param @throws BusinessException

- Javascript模糊查找 | 第一章 循环不能不重视。

aijuans

Way

最近受我的朋友委托用js+HTML做一个像手册一样的程序,里面要有可展开的大纲,模糊查找等功能。我这个人说实在的懒,本来是不愿意的,但想起了父亲以前教我要给朋友搞好关系,再加上这也可以巩固自己的js技术,于是就开始开发这个程序,没想到却出了点小问题,我做的查找只能绝对查找。具体的js代码如下:

function search(){

var arr=new Array("my

- 狼和羊,该怎么抉择

atongyeye

工作

狼和羊,该怎么抉择

在做一个链家的小项目,只有我和另外一个同事两个人负责,各负责一部分接口,我的接口写完,并全部测联调试通过。所以工作就剩下一下细枝末节的,工作就轻松很多。每天会帮另一个同事测试一些功能点,协助他完成一些业务型不强的工作。

今天早上到公司没多久,领导就在QQ上给我发信息,让我多协助同事测试,让我积极主动些,有点责任心等等,我听了这话,心里面立马凉半截,首先一个领导轻易说

- 读取android系统的联系人拨号

百合不是茶

androidsqlite数据库内容提供者系统服务的使用

联系人的姓名和号码是保存在不同的表中,不要一下子把号码查询来,我开始就是把姓名和电话同时查询出来的,导致系统非常的慢

关键代码:

1, 使用javabean操作存储读取到的数据

package com.example.bean;

/**

*

* @author Admini

- ORACLE自定义异常

bijian1013

数据库自定义异常

实例:

CREATE OR REPLACE PROCEDURE test_Exception

(

ParameterA IN varchar2,

ParameterB IN varchar2,

ErrorCode OUT varchar2 --返回值,错误编码

)

AS

/*以下是一些变量的定义*/

V1 NUMBER;

V2 nvarc

- 查看端号使用情况

征客丶

windows

一、查看端口

在windows命令行窗口下执行:

>netstat -aon|findstr "8080"

显示结果:

TCP 127.0.0.1:80 0.0.0.0:0 &

- 【Spark二十】运行Spark Streaming的NetworkWordCount实例

bit1129

wordcount

Spark Streaming简介

NetworkWordCount代码

/*

* Licensed to the Apache Software Foundation (ASF) under one or more

* contributor license agreements. See the NOTICE file distributed with

- Struts2 与 SpringMVC的比较

BlueSkator

struts2spring mvc

1. 机制:spring mvc的入口是servlet,而struts2是filter,这样就导致了二者的机制不同。 2. 性能:spring会稍微比struts快。spring mvc是基于方法的设计,而sturts是基于类,每次发一次请求都会实例一个action,每个action都会被注入属性,而spring基于方法,粒度更细,但要小心把握像在servlet控制数据一样。spring

- Hibernate在更新时,是可以不用session的update方法的(转帖)

BreakingBad

Hibernateupdate

地址:http://blog.csdn.net/plpblue/article/details/9304459

public void synDevNameWithItil()

{Session session = null;Transaction tr = null;try{session = HibernateUtil.getSession();tr = session.beginTran

- 读《研磨设计模式》-代码笔记-观察者模式

bylijinnan

java设计模式

声明: 本文只为方便我个人查阅和理解,详细的分析以及源代码请移步 原作者的博客http://chjavach.iteye.com/

import java.util.ArrayList;

import java.util.List;

import java.util.Observable;

import java.util.Observer;

/**

* “观

- 重置MySQL密码

chenhbc

mysql重置密码忘记密码

如果你也像我这么健忘,把MySQL的密码搞忘记了,经过下面几个步骤就可以重置了(以Windows为例,Linux/Unix类似):

1、关闭MySQL服务

2、打开CMD,进入MySQL安装目录的bin目录下,以跳过权限检查的方式启动MySQL

mysqld --skip-grant-tables

3、新开一个CMD窗口,进入MySQL

mysql -uroot

- 再谈系统论,控制论和信息论

comsci

设计模式生物能源企业应用领域模型

再谈系统论,控制论和信息论

偶然看

- oracle moving window size与 AWR retention period关系

daizj

oracle

转自: http://tomszrp.itpub.net/post/11835/494147

晚上在做11gR1的一个awrrpt报告时,顺便想调整一下AWR snapshot的保留时间,结果遇到了ORA-13541这样的错误.下面是这个问题的发生和解决过程.

SQL> select * from v$version;

BANNER

-------------------

- Python版B树

dieslrae

python

话说以前的树都用java写的,最近发现python有点生疏了,于是用python写了个B树实现,B树在索引领域用得还是蛮多了,如果没记错mysql的默认索引好像就是B树...

首先是数据实体对象,很简单,只存放key,value

class Entity(object):

'''数据实体'''

def __init__(self,key,value)

- C语言冒泡排序

dcj3sjt126com

算法

代码示例:

# include <stdio.h>

//冒泡排序

void sort(int * a, int len)

{

int i, j, t;

for (i=0; i<len-1; i++)

{

for (j=0; j<len-1-i; j++)

{

if (a[j] > a[j+1]) // >表示升序

- 自定义导航栏样式

dcj3sjt126com

自定义

-(void)setupAppAppearance

{

[[UILabel appearance] setFont:[UIFont fontWithName:@"FZLTHK—GBK1-0" size:20]];

[UIButton appearance].titleLabel.font =[UIFont fontWithName:@"FZLTH

- 11.性能优化-优化-JVM参数总结

frank1234

jvm参数性能优化

1.堆

-Xms --初始堆大小

-Xmx --最大堆大小

-Xmn --新生代大小

-Xss --线程栈大小

-XX:PermSize --永久代初始大小

-XX:MaxPermSize --永久代最大值

-XX:SurvivorRatio --新生代和suvivor比例,默认为8

-XX:TargetSurvivorRatio --survivor可使用

- nginx日志分割 for linux

HarborChung

nginxlinux脚本

nginx日志分割 for linux 默认情况下,nginx是不分割访问日志的,久而久之,网站的日志文件将会越来越大,占用空间不说,如果有问题要查看网站的日志的话,庞大的文件也将很难打开,于是便有了下面的脚本 使用方法,先将以下脚本保存为 cutlog.sh,放在/root 目录下,然后给予此脚本执行的权限

复制代码代码如下:

chmo

- Spring4新特性——泛型限定式依赖注入

jinnianshilongnian

springspring4泛型式依赖注入

Spring4新特性——泛型限定式依赖注入

Spring4新特性——核心容器的其他改进

Spring4新特性——Web开发的增强

Spring4新特性——集成Bean Validation 1.1(JSR-349)到SpringMVC

Spring4新特性——Groovy Bean定义DSL

Spring4新特性——更好的Java泛型操作API

Spring4新

- centOS安装GCC和G++

liuxihope

centosgcc

Centos支持yum安装,安装软件一般格式为yum install .......,注意安装时要先成为root用户。

按照这个思路,我想安装过程如下:

安装gcc:yum install gcc

安装g++: yum install g++

实际操作过程发现,只能有gcc安装成功,而g++安装失败,提示g++ command not found。上网查了一下,正确安装应该

- 第13章 Ajax进阶(上)

onestopweb

Ajax

index.html

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/

- How to determine BusinessObjects service pack and fix pack

blueoxygen

BO

http://bukhantsov.org/2011/08/how-to-determine-businessobjects-service-pack-and-fix-pack/

The table below is helpful. Reference

BOE XI 3.x

12.0.0.

y BOE XI 3.0 12.0.

x.

y BO

- Oracle里的自增字段设置

tomcat_oracle

oracle

大家都知道吧,这很坑,尤其是用惯了mysql里的自增字段设置,结果oracle里面没有的。oh,no 我用的是12c版本的,它有一个新特性,可以这样设置自增序列,在创建表是,把id设置为自增序列

create table t

(

id number generated by default as identity (start with 1 increment b

- Spring Security(01)——初体验

yang_winnie

springSecurity

Spring Security(01)——初体验

博客分类: spring Security

Spring Security入门安全认证

首先我们为Spring Security专门建立一个Spring的配置文件,该文件就专门用来作为Spring Security的配置