【赠书抽奖】Rootkit和Bootkit:现代恶意软件逆向分析和下一代威胁

![]()

导读:

网络犯罪集团和恶意行为者将继续编写更加持久和隐蔽的攻击程序,攻防之战远没有结束!

![]()

内容简介:

一本囊括灵活的技巧、操作系统架构观察以及攻击者和防御者创新所使用的设计模式的书,基于三位出色安全专家的大量案例研究和专业研究,主要内容包括:Windows如何启动,在哪里找到漏洞;引导过程安全机制(如安全引导)的详细信息,包括虚拟安全模式(VSM)和设备保护的概述;如何通过逆向工程和取证技术分析真正的恶意软件;如何使用仿真和Bochs和IDA Pro等工具执行静态和动态分析;如何更好地了解BIOS和UEFI固件威胁的交付阶段,以创建检测功能;如何使用虚拟化工具,如VMware Workstation;深入分析逆向工程中的Bootkit和Intel Chipsec。

越来越多的安全工程师对高级可持续恶意软件威胁如何绕过操作系统级别的安全机制感兴趣。那么,如何发现并逆向、有效分析这些高级威胁?

这里我们介绍一本新书《Rootkit和Bootkit:现代恶意软件逆向分析和下一代威胁》。

扫码了解更多 ↑

书中的每一部分都反映了高级威胁发展演进的新阶段,包括从它们一开始仅作为概念证明出现的阶段,到威胁发动者展开投递传播的阶段,最后到它们在更隐蔽且有针对性的攻击中被利用的阶段。

本书的另一个主题是针对操作系统启动引导过程的早期阶段的逆向工程技术的开发。一般来说,在PC启动引导过程的长链条中,一段代码运行的时间越早,它就越不容易被观察到。长期以来,这种可观察性的缺乏一直与安全性在概念上有所混淆。然而,当我们深入探究这些突破底层操作系统技术(如Secure Boot)的Bootkit和BIOS注入威胁的取证方法时,我们发现在这里通过隐匿实现的安全性并不比计算机科学的其他领域更好。短时间后(在互联网时间范围内越来越短),相对于防御者而言,通过隐匿实现安全的方法对攻击者更有利。这一观点在其他有关这一主题的书籍中还没有得到充分的阐述,所以我们试图填补这一空白。

读者受众

计算机恶意软件分析师

嵌入式系统开发人员

云安全专家

感兴趣的技术爱好者

本书特色

列举丰富的真实案例,聚焦关键代码,注意事项明确。

有丰富的配套材料,如所需使用的工具、IDA Pro插件的源代码。

受众广泛,不仅面向计算机恶意软件分析师,嵌入式系统开发人员和云安全专家也可从本书受益。

这本书有什么干货

在第一部分中,我们将探索Rootkit,还将介绍Windows内核的内部机理—内核向来是Rootkit运行的场所。

在第二部分中,我们将重点转向操作系统的引导过程和在Windows加强其内核模式后开发的Bootkit。我们将从攻击者的角度剖析系统引导过程的各个阶段,特别关注新的UEFI固件方案及其漏洞。

在第三部分中,我们将重点讨论针对BIOS和固件的经典操作系统Rootkit攻击和现代Bootkit攻击的取证工作。

如何阅读本书

书中讨论的所有威胁样本以及其他配套材料都可以在https://nostarch.com/rootkits/找到。这个站点还给出了Bootkit分析所需要使用的工具,例如我们在最初研究中所使用的IDA Pro插件的源代码。

插图展示

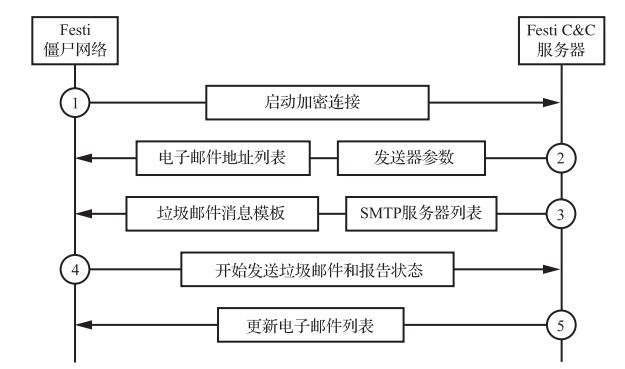

图 2-12 Festi 垃圾邮件插件工作流程图

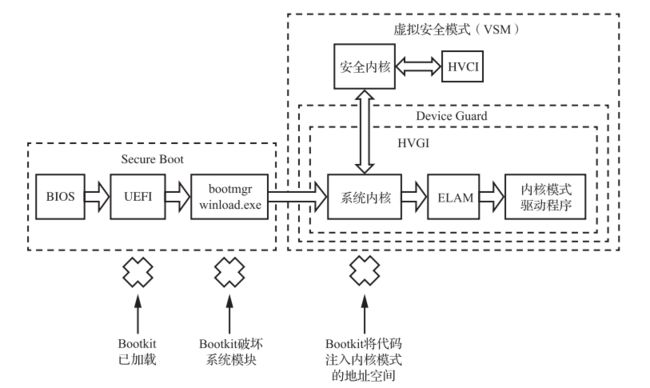

图 6-3 启用 VSM 和 Device Guard 的引导过程

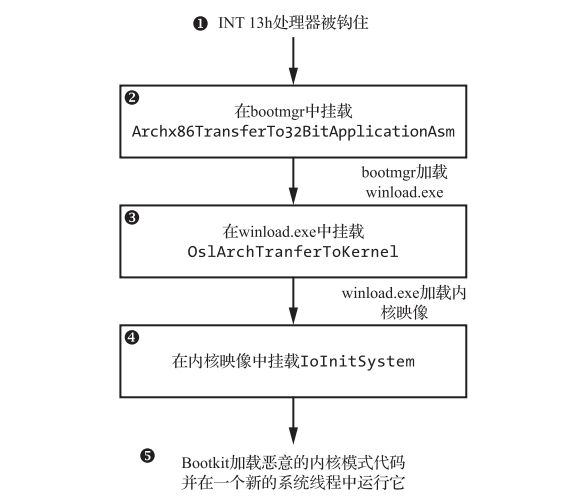

图 12-6 Bootkit 的工作流

目录

序言

前言

致谢

关于作者

关于技术审校

第一部分 Rootkit

第1章 Rootkit原理:TDL3案例研究2

1.1 TDL3在真实环境中的传播历史2

1.2 感染例程3

1.3 控制数据流5

1.4 隐藏的文件系统8

1.5 小结:TDL3也有“天敌”9

第2章 Festi Rootkit:先进的垃圾邮件和DDoS僵尸网络10

2.1 Festi僵尸网络的案例10

2.2 剖析Rootkit驱动程序11

2.3 Festi网络通信协议20

2.4 绕过安全和取证软件22

2.5 C&C故障的域名生成算法24

2.6 恶意的功能25

2.7 小结28

第3章 观察Rootkit感染29

3.1 拦截的方法29

3.2 恢复系统内核35

3.3 伟大的Rootkit军备竞赛:一个怀旧的笔记36

3.4 小结37

第二部分 Bootkit

第4章 Bootkit的演变40

4.1 第一个Bootkit恶意程序40

4.2 Bootkit病毒的演变42

4.3 新一代Bootkit恶意软件43

4.4 小结45

第5章 操作系统启动过程要点46

5.1 Windows引导过程的高级概述47

5.2 传统引导过程47

5.3 Windows系统的引导过程48

5.4 小结55

第6章 引导过程安全性56

6.1 ELAM模块56

6.2 微软内核模式代码签名策略59

6.3 Secure Boot技术64

6.4 Windows 10中基于虚拟化的安全65

6.5 小结66

第7章 Bootkit感染技术68

7.1 MBR感染技术68

7.2 VBR / IPL感染技术75

7.3 小结76

第8章 使用IDA Pro对Bootkit进行静态分析77

8.1 分析Bootkit MBR78

8.2 VBR业务分析技术86

8.3 高级IDA Pro的使用:编写自定义MBR加载器88

8.4 小结92

8.5 练习92

第9章 Bootkit动态分析:仿真和虚拟化94

9.1 使用Bochs进行仿真94

9.2 使用VMware Workstation进行虚拟化102

9.3 微软Hyper-V和Oracle VirtualBox106

9.4 小结107

9.5 练习107

第10章 MBR和VBR感染技术的演变:Olmasco109

10.1 Dropper109

10.2 Bootkit的功能113

10.3 Rootkit的功能115

10.4 小结119

第11章 IPL Bootkit:Rovnix和Carberp120

11.1 Rovnix的演化120

11.2 Bootkit架构121

11.3 感染系统122

11.4 感染后的引导过程和IPL124

11.5 内核模式驱动程序的功能134

11.6 隐藏的文件系统137

11.7 隐藏的通信信道139

11.8 案例研究:与Carberp的联系140

11.9 小结143

第12章 Gapz:高级VBR感染144

12.1 Gapz Dropper145

12.2 使用Gapz Bootkit感染系统152

12.3 Gapz Rootkit的功能156

12.4 隐藏存储158

12.5 小结170

第13章 MBR勒索软件的兴起171

13.1 现代勒索软件简史171

13.2 勒索软件与Bootkit功能172

13.3 勒索软件的运作方式173

13.4 分析Petya勒索软件174

13.5 分析Satana勒索软件187

13.6 小结191

第14章 UEFI与MBR/VBR 引导过程193

14.1 统一可扩展固件接口193

14.2 传统BIOS和UEFI引导过程之间的差异194

14.3 GUID分区表的细节197

14.4 UEFI固件的工作原理200

14.5 小结211

第15章 当代UEFI Bootkit212

15.1 传统BIOS威胁的概述213

15.2 所有硬件都有固件218

15.3 感染BIOS的方法221

15.4 理解Rootkit注入224

15.5 真实环境中的UEFI Rootkit229

15.6 小结238

第16章 UEFI固件漏洞239

16.1 固件易受攻击的原因239

16.2 对UEFI固件漏洞进行分类242

16.3 UEFI固件保护的历史244

16.4 Intel Boot Guard249

16.5 SMM模块中的漏洞252

16.6 S3引导脚本中的漏洞256

16.7 Intel管理引擎中的漏洞260

16.8 小结263

第三部分 防护和取证技术

第17章 UEFI Secure Boot的工作方式266

17.1 什么是Secure Boot266

17.2 UEFI Secure Boot实现细节267

17.3 攻击Secure Boot279

17.4 通过验证和测量引导保护Secure Boot282

17.5 Intel Boot Guard283

17.6 ARM可信引导板288

17.7 验证引导与固件Rootkit292

17.8 小结293

第18章 分析隐藏文件系统的方法294

18.1 隐藏文件系统概述294

18.2 从隐藏的文件系统中检索Bootkit数据295

18.3 解析隐藏的文件系统映像301

18.4 HiddenFsReader工具302

18.5 小结303

第19章 BIOS/UEFI取证:固件获取和分析方法304

19.1 取证技术的局限性304

19.2 为什么固件取证很重要305

19.3 了解固件获取306

19.4 实现固件获取的软件方法307

19.5 实现固件获取的硬件方法313

19.6 使用UEFITool分析固件映像318

19.7 使用Chipsec分析固件映像323

19.8 小结327

下面抽奖(3月5日周六中午12点开奖):