- 亲子日检视 盘子女人坊定服装和时间

李春燕7898

打卡日期:2019年/7月/27日90天打卡累计天数:62/90#育儿就是育己.永远想到下一步#孩子第三个30天目标:早睡,9:40上床~早上6:30起床。家长第三个30天目标:不皱眉,每天提醒自己三次加油小宝(李浩宁12岁)践行打卡2/301.早睡早起:做到。2.先吃青蛙:白天看网课回放,晚上回来做了一个番茄的假期作业。3.️今日闪光点:1)主动把卷纸套在卷纸架上。2)晚饭后刷碗。3)4)#父母

- 贾瑞之死:棍棒底下出孝子,错!

御风者

01贾瑞是怎么死的?作死的。在《红楼梦》第十一回,贾瑞偶遇王熙凤,便被凤姐的美艳迷得五迷三道,一番言语挑逗,淫荡之心被凤姐看穿。凤姐是谁啊?那是睚眦必报的泼辣户啊。一个伪装的笑脸,三两句假意奉承,便让猪油蒙心的瑞大爷从此错付痴情,最终赔上了卿卿性命。两人第一次约会,贾瑞不但没见到美人,反而被人关在小胡同里。腊月的天气,过门风吹着,朔风凛凛,侵肌裂骨,一夜几乎不曾冻死。回到家被“气了一宿”的爷爷贾代

- 年轻时的可控逆境:人体适应与终身健康的科学蓝图

年轻时的可控逆境:人体适应与终身健康的科学蓝图系统阐述压力、生理调节、表观遗传塑形以及可操作的实践方案,兼具理论深度与应用价值。一、引言:为什么“吃点苦”可以更长寿“逆境”一词常被理解为生活中的艰难处境,但在生理学和进化生物学视角里,它更像一种来自环境的训练负荷。从原始人类在严寒缺粮的草原上求生,到现代运动员用高强度间歇训练刷新纪录,可控的外部压力始终是驱动机体优化的关键变量。年轻个体处于生长、代

- 《房地产与中国经济》(一)

Roy罗恩

房地产一直很火,在我国房地产业属于第三产业,是土地和建筑物流通环节的产业,与属于第二产业的建筑业有紧密联系,但也存在严格界限。对居民而言,住宅是生活中不可或缺的部分,在居民的消费和投资中占较大比重。因此,这本书就有很好的理解和参考价值。《房地产与中国经济》首先,作者认为房地产对国家经济有一定的作用,体现在:房地产业的资金投入大于其形成的资产,而制造业的资金投入低于其实际形成的资产。这在一定程度上可

- 2023-04-13

yanhua

凌晨,醒来窗外的鸟鸣声,让我以为天亮了。打开手机一看,只是4点多钟。然后睡不着了。总是不停有矛盾,我自己也觉得很没劲没意思,可是我不能接受这样手机对我设密码,钱对我设防,我看不到一分。是的时常想起来这个,我心里就膈应的慌。即使他突然的变得对我好了起来,让我更加心里犯嘀咕:是不是做了亏心事?是不是有事情蛮着我?然后总能找到痕迹去验证这些假设的存在。瞬间就觉得婚姻很没有意思了,与其这种状态,还不如放开

- 2024年靠谱的副业有哪些?5个晚上有空闲时间可做的靠谱兼职

高省爱氧惠

当下兼职副业已成为了一个热门词汇,越来越多的朋友都试图通过一份可靠的兼职工作来提高自己的生活质量,同时还能够增加自己的工作经验、促进个人的事业发展,确实是一件一举两得的事情。需求多了,供应自然也就大了,目前市面上的兼职副业数不胜数,其中优劣并存。本期文章就来和大家推荐五个比较不错的兼职副业,适合广大普通人进行值得尝试。1:app拉新App拉新是一个低门槛、高回报的兼职工作,随着市面上app软件的大

- 热室机械手市场报告:智能装备推动高温制造自动化升级

QYR_11

人工智能大数据

引言在工业自动化浪潮席卷全球的当下,热室机械手作为核工业、铸造等特殊高温环境中的关键设备,正发挥着不可替代的作用。随着核技术应用的不断拓展、高端制造产业的升级以及对生产安全和效率要求的提升,热室机械手市场需求持续增长。本报告将全面分析热室机械手市场的现状、竞争格局、发展趋势及面临的挑战,为行业从业者、投资者提供专业的市场参考,助力其在该领域的战略布局与决策。一、市场现状(一)应用领域分布热室机械手

- 第四十五章 旅行日记

123456奇

感谢勇敢的自己,一个人在最失落难过的时候没有伤害自己,也没有去伤害别人。而去一个人独自去旅行,别人说你去过的地方,会长在你的灵魂血液里,终有一天这些经历,会成为你前进的垫脚石。2016年5月2日4月29日,下午2:38,火车准时出发。车上人好多,有点挤。上车后,为了方便一对小情侣,我便和别人换了座位,换到一个安静的角落,看着一路的风尘,一路向北。听着周边人的声调,感觉周边的人大部分都是山东人。起初

- 2023-01-24

0554c5e94aac

【今日开心】去外婆家拜年,发现了外婆的“陈年老箱”,打开一看里面全部都是纸笔和记账本【今日运动】逛街买衣服【今日启发】老人活了大把年纪,别想着改变他们的生活习性,我们学着习惯就好

- 2023-06-19

雪生_

我经常会在某一瞬间的时刻反思反思我走过的路俩抉的时候做过的决定如果可以重来的话当下的我会不会做出不同的选择我也会在某一瞬间突然觉得自己走错了很多路但这些我多年以后质疑的路都成了我人生中宝贵的经历...我很感谢生活给与我的一切惊慌失措我也始终相信人生没有白受的苦难任何人与事给与的经历不是得到就是学到也许真正的成长不是自我怀疑和焦虑而是平静的学会接纳自己回归现实不是对自己的不满驱逐而是发现生活中的点滴

- 孙杨夺冠,霍顿疯狂:嫉妒让你输了比赛,更输了人格

云海白

01孙杨赢了!7月21日,2019国际泳联世锦赛,孙杨获得400米自由泳金牌。这是本次世锦赛诞生的首金,是孙杨游泳生涯的第13个世界冠军,值得庆祝的是,他是该项目上实现4连冠的历史第一人。图片发自App在我们为孙杨夺冠庆祝的时候,有人不高兴了,不惜以丢脸的方式刷屏,他就是澳大利亚运动员霍顿。颁奖仪式上,澳大利亚运动员霍顿,拒绝上台领奖。颁奖仪式上,获得第二名的霍顿,拒绝上台领奖。实力不够脸皮来凑,

- 辛丑暮春散词的联想·01

山石老人的平静

我在大地黑黄的泥土中寻找着童年快乐的脚印无意讨巧安然守拙等一树花开看流年清浅在平凡的日子里用一帘幽梦将陌上的青烟轻轻搁起让冬的飞雪往事只留下暗香的疏影…我在漪涟沉静的河畔边寻找着少年万丈的豪情花落花开淡饮韶华观一汪碧绿抒一腔胸怀在波荡的时光中用一场繁荣将满身的五彩行吟山水把春的缤纷如锦漫卷在江湖的行走…我在饱经沧桑的容颜里寻找着青春壮丽的梦想苍茫浮世细嗅光阴写一纸文字听云水禅心在流逝的年轮里用一笺

- 不可思议,八一男篮要退出历史舞台!

东东五一

曾经的辉煌,无奈的结局!刚刚得到消息:八一男篮打完这个赛季就要宣布解散,从此彻底退出CBA舞台。对于喜爱这支队伍的无数球迷来讲,听到这个消息无疑是一个打击!这可是曾经有过八冠王历史的球队!然而,时代在发展,八一男篮却“裹足不前”!别的队伍可以引进外援,八一不能。众所周知,它是军队的队伍,不可能让老外穿咱们的军装,除非他们是“白求恩”来帮助我们抗战,现在帮助我们打球还是免了吧!没有外援,实力就会大打

- 推客系统”小程序全链路开发指南:从技术架构到爆发增长的核心方法论

一、行业背景与产品定位1.1社交电商的3大趋势流量去中心化:微信生态贡献超60%的社交电商GMV(2023年数据)推客经济崛起:头部平台超30%订单来自用户分享(如拼多多、京东芬香)小程序技术成熟:微信官方插件(如物流助手、分账系统)降低开发门槛1.2为什么选择小程序?天然裂变场景:微信社交关系链+即用即走体验成本优势:对比APP开发成本降低70%,迭代周期缩短50%商业化闭环:从获客→支付→售后

- 分销系统开发:从架构设计到核心功能实现全解析

ywyy6798

推客分销系统分销系统分销系统开发短剧分销系统聚合分销系统聚合分销系统开发系统开发

一、分销系统概述与市场价值分销系统作为现代电商生态的重要组成部分,已成为企业拓展销售渠道、实现裂变增长的关键工具。根据最新市场研究数据,2023年全球分销电商市场规模已达到1.2万亿美元,预计未来五年将保持18.7%的年复合增长率。1.1分销系统的商业价值分销系统的核心价值体现在三个维度:渠道拓展:通过多级分销网络快速覆盖目标市场成本优化:相比传统广告投放,分销模式具有更高的ROI(平均可达1:5

- 聊天主播的万能全套话术,一起来看看

糖葫芦不甜

一套既能吸引观众注意力,又能保持直播氛围轻松愉快,甚至促进粉丝粘性的“万能全套话术”,无疑是每位主播梦寐以求的法宝。5星公会,免费加入,一对一指导扶持↓微信在文章底部。开场白:打造第一印象“哈喽哈喽,亲爱的朋友们,晚上好!欢迎各位踏入这方温馨的小天地,我是你们的主播[主播昵称],感谢每一位小伙伴的准时守候,今天我们又相聚在这里,希望接下来的时光能给你们带来欢笑与放松。记得点亮你们的小心心,让我们一

- 六盘水的亲子鉴定中心机构地址一览(2024年汇总共12家正规机构)

国医基因黄主任

六盘水亲子鉴定中心地址在哪里?六盘水亲子鉴定办理中心地址在六盘水市钟山区钟山西路56号(六盘水国医基因)。六盘水亲子鉴定中心位于六盘水市钟山区钟山西路56号。在六盘水做司法亲子鉴定需要携带本人证件办理(身份证、出生证、结婚/离婚证),个人隐私亲子鉴定和无创胎儿亲子鉴定可匿名办理,无需出示证件,支持邮寄样本,正规亲子鉴定机构可保障亲子鉴定结果的准确性以及可行性。六盘水的亲子鉴定中心机构地址一览(20

- 梦想中的房子

乔伊月

“我有一所大房子,有很大的落地窗户,阳光洒在地毯上。。。。。。”孙燕姿的歌唱出了很多人的心声,如果房子再面朝大海,春暖花开,做梦也会笑出来吧!这两年短视频的崛起,很多人开始分享自己的生活。有归隐山林的子柒;也有庭院繁花似锦的云南民宿;更有瑞士阿尔卑斯山脉附近定居的保罗大叔,每每看到这些都让人心生羡慕。一直在心底筹划自己心中的房子,虽然现在买不起房子,但是梦想还是要有的。心中的房子最好是有一个小小的

- 我的人生因爱而生

丁浓芳

我是阅读推广人丁浓芳,我的人生因爱而生!当李疯老师提到让我们讲好人生态度的故事,这让我想起,小学五年级时,看到了一部电影,叫《少年犯》,记得最深刻的就是那个高墙内的一群少年,像迷途羔羊失去了方向,但是因为有一位感化官,通过不懈的努力,让那些问题少年改邪归正,且一个个走上了阳光道。从那以后我就立志长大以后也要做一个感化官或者老师,去帮助更多的人健康成长!这个根一直在我心里没有变,虽然没有考上一个老师

- 浅谈全球化部署(二)

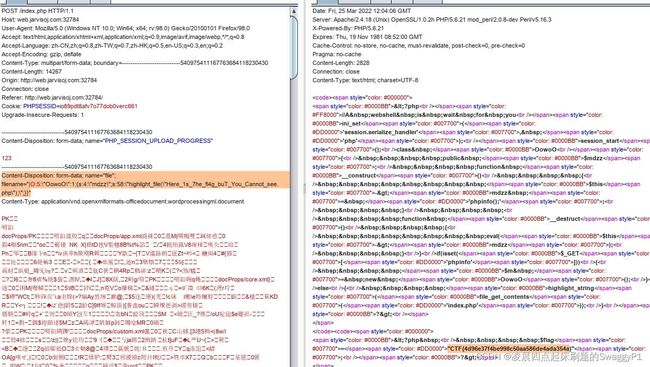

接上文,讲到多机房中的方案,本文继续说明多机房中数据同步的几中方式。上图为,全球化部署环境下,多机房部署,使用到相关技术:1.智能DNS:负责就近机房解析;2.API网关:负责关键数据读写分离;3.数据同步:负责底层数据库的同步;4.其它:如消息中心等;多机房的数据同步数据同步的方式存在如下几种:一写多读如上图所示。1.主机房,实现完整的读写;2.副机房,通过网关将写转到主机房,读在本机房完成;

- 中原焦点团队焦点初级32期梁怡2021年12月26日坚持分享第39天

怡_96d8

SFBT来说,开放式问句的运用乃使咨询师更能聚焦在当事人的参照架构之上,并能在回应当事人的关键用字下,试图从当事人身上引出相关细节,而扩大当事人的知觉领域。举例来说,咨询师不会用“是的……但是”(yes...but...)来回应当事人,而会以“是的……而且”(yesand-)的概念来连接当事人与自己语言的关系。更为可贵的是,当咨询师由衷地、好奇地使用开放式问句询问当事人时,咨询师已经将控制权和责任

- 2018-02-02

翔翔_1c60

小树和毛巾在一个天气晴朗一天,小明拿着自己的毛巾挂在树枝上,小树正在睡觉,他醒了看见她的手上有一个绵绵的、暖暖的东西,他吃惊的说:“喂你是谁,你是什么啊,你从哪里来,要到哪里去。”毛巾说:“我本来是一家的,他们要是觉得我很脏就把我拿出来,先洗,再把我放在树枝上晾晒。”小树心里想:“要是我可以走动的话,我会看看房子里面到底长什么样的。”他对毛巾说:“哪你跟我讲一下,房子里面到底有什么,”毛巾说:“房

- 网络编程之 UDP:用户数据报协议详解与实战

UDP(UserDatagramProtocol)作为传输层的重要协议,以其无连接、不可靠但高效的特性,在实时通信、流媒体等领域有着广泛应用。本文将深入解析UDP的核心概念,并通过实战案例展示其编程实现。一、UDP协议特性UDP与TCP相比,具有以下特点:无连接:通信前无需建立连接,直接发送数据。不可靠:不保证数据的可靠传输,可能丢包、乱序。高效:无需维护连接状态,开销小,适合实时性要求高的场景。

- docker容器中连接宿主机mysql数据库

最近要在docker中使用mysql数据库,首先考虑在ubuntu的镜像中安装mysql,这样的脚本和数据库都在容器中,直接访问localhost:3306,脚本很简单,如下:importpymysql#建立数据库连接db=pymysql.connect(port=3306,host="localhost",user="root",password="password",database="my_

- 2023-07-02

c8019ecedf64

我叫肖德茂,今天开始我搬到了L市,是为了一个人。她和我是大学同学,我暗恋了她六年,一直没有鼓起勇气,家庭和工作上的事情也抽不开身,但是现在,我毕业之后呆的第一家公司,破产了,我的家里人跟我闹了很大的矛盾,而她也刚结束一段感情。我想,这也许是个机会,我就独自一人来到了这里。可我没敢告诉艾莉——我失去了工作、和家里闹翻、又看到艾丽分手才敢来到这里的。所以我独自一人租了一个小房子,这里环境很好,空气清新

- “输出到逼输入”

雲潭

利用势能差,拯救行动力–输出倒逼输入-请马上行动(适合那些结果可知而过程未知的场景)。这句话应该如何为我所用。故事1:一个姑娘想要早起,却一直做不到早起,又对此事焦虑。去咨询专家,专家便安排给她一件事情做,每天早晨在晨读群放音乐,并通知了大家。我更关心的是这个过程中,能直观看到人性的一些东西(也发生在我们自己身上)。比如,她先去找专家是决心要进步的,要做到早起这件事的,但当专家说要公开通知出去的时

- Docker环境搭建与使用:docker容器连接

@李思成

大数据docker后端linuxhadoop

文章目录Docker容器连接1网络端口映射2Docker容器互联2.1创建容器时起命名2.2新建网络2.3运行两个容器并连接到新建的`test-net`网络3配置DNS3.1设置全部容器的`DNS`3.2手动指定容器的配置Docker容器连接1网络端口映射上例中实现了通过网络端口来访问运行在docker容器内的服务。容器中可以运行某些网络应用,要让外部也可以访问这些应用,可以通过run命令的-p参

- 眉心舒展,面带微笑(1.21)

胡同学的读书笔记

1眉心舒展,面带微笑。2如何被人发现,学着从表到里----销售自己,持续做成事,让别人觉得你靠谱,持续思考,让别人第一时间想到你。3对标---近距离对标你钦佩的人。4持续做公益---会让你获得更多的好运。5未来一年的展望a风控--现金流,去杠杆,健康,保险;b积累能力。6过往能力80分+运气50=130分财富。7在2022多读书,多参与高质量线下活动,多反思复盘。8大脑容易偷懒,人生程序需要反复执

- 2022年度数据统计

水亦宽

水亦宽,你的2022互动总结如下:点赞文章:14982篇评论文章:25843次发布文章:168篇点赞评论:837条关注用户:179人关注专题:24个关注文集:2个你互动量最多的一天是2022-07-22,这一天你在社区进行了212次互动。你最喜欢给念薇薇的文章点赞,这一年你为TA送上了324个赞。你最喜欢评论云展云舒的文章,这一年你在TA的文章下评论了486次。2022年中,你写的文章曾25次登上

- 用宝搭面板搭建两个网站,只能打开其中一个,另一个总是报错,如何解决?

bug菌¹

全栈Bug调优(实战版)服务器宝塔面板

本文收录于《全栈Bug调优(实战版)》专栏,致力于分享我在项目实战过程中遇到的各类Bug及其原因,并提供切实有效的解决方案。无论你是初学者还是经验丰富的开发者,本文将为你指引出一条更高效的Bug修复之路,助你早日登顶,迈向财富自由的梦想!同时,欢迎大家关注、收藏、订阅本专栏,更多精彩内容正在持续更新中。让我们一起进步,Up!Up!Up! 备注:部分问题/难题源自互联网,经过精心筛选和整理,结合数

- 微信开发者验证接口开发

362217990

微信 开发者 token 验证

微信开发者接口验证。

Token,自己随便定义,与微信填写一致就可以了。

根据微信接入指南描述 http://mp.weixin.qq.com/wiki/17/2d4265491f12608cd170a95559800f2d.html

第一步:填写服务器配置

第二步:验证服务器地址的有效性

第三步:依据接口文档实现业务逻辑

这里主要讲第二步验证服务器有效性。

建一个

- 一个小编程题-类似约瑟夫环问题

BrokenDreams

编程

今天群友出了一题:

一个数列,把第一个元素删除,然后把第二个元素放到数列的最后,依次操作下去,直到把数列中所有的数都删除,要求依次打印出这个过程中删除的数。

&

- linux复习笔记之bash shell (5) 关于减号-的作用

eksliang

linux关于减号“-”的含义linux关于减号“-”的用途linux关于“-”的含义linux关于减号的含义

转载请出自出处:

http://eksliang.iteye.com/blog/2105677

管道命令在bash的连续处理程序中是相当重要的,尤其在使用到前一个命令的studout(标准输出)作为这次的stdin(标准输入)时,就显得太重要了,某些命令需要用到文件名,例如上篇文档的的切割命令(split)、还有

- Unix(3)

18289753290

unix ksh

1)若该变量需要在其他子进程执行,则可用"$变量名称"或${变量}累加内容

什么是子进程?在我目前这个shell情况下,去打开一个新的shell,新的那个shell就是子进程。一般状态下,父进程的自定义变量是无法在子进程内使用的,但通过export将变量变成环境变量后就能够在子进程里面应用了。

2)条件判断: &&代表and ||代表or&nbs

- 关于ListView中性能优化中图片加载问题

酷的飞上天空

ListView

ListView的性能优化网上很多信息,但是涉及到异步加载图片问题就会出现问题。

具体参看上篇文章http://314858770.iteye.com/admin/blogs/1217594

如果每次都重新inflate一个新的View出来肯定会造成性能损失严重,可能会出现listview滚动是很卡的情况,还会出现内存溢出。

现在想出一个方法就是每次都添加一个标识,然后设置图

- 德国总理默多克:给国人的一堂“震撼教育”课

永夜-极光

教育

http://bbs.voc.com.cn/topic-2443617-1-1.html德国总理默多克:给国人的一堂“震撼教育”课

安吉拉—默克尔,一位经历过社会主义的东德人,她利用自己的博客,发表一番来华前的谈话,该说的话,都在上面说了,全世界想看想传播——去看看默克尔总理的博客吧!

德国总理默克尔以她的低调、朴素、谦和、平易近人等品格给国人留下了深刻印象。她以实际行动为中国人上了一堂

- 关于Java继承的一个小问题。。。

随便小屋

java

今天看Java 编程思想的时候遇见一个问题,运行的结果和自己想想的完全不一样。先把代码贴出来!

//CanFight接口

interface Canfight {

void fight();

}

//ActionCharacter类

class ActionCharacter {

public void fight() {

System.out.pr

- 23种基本的设计模式

aijuans

设计模式

Abstract Factory:提供一个创建一系列相关或相互依赖对象的接口,而无需指定它们具体的类。 Adapter:将一个类的接口转换成客户希望的另外一个接口。A d a p t e r模式使得原本由于接口不兼容而不能一起工作的那些类可以一起工作。 Bridge:将抽象部分与它的实现部分分离,使它们都可以独立地变化。 Builder:将一个复杂对象的构建与它的表示分离,使得同

- 《周鸿祎自述:我的互联网方法论》读书笔记

aoyouzi

读书笔记

从用户的角度来看,能解决问题的产品才是好产品,能方便/快速地解决问题的产品,就是一流产品.

商业模式不是赚钱模式

一款产品免费获得海量用户后,它的边际成本趋于0,然后再通过广告或者增值服务的方式赚钱,实际上就是创造了新的价值链.

商业模式的基础是用户,木有用户,任何商业模式都是浮云.商业模式的核心是产品,本质是通过产品为用户创造价值.

商业模式还包括寻找需求

- JavaScript动态改变样式访问技术

百合不是茶

JavaScriptstyle属性ClassName属性

一:style属性

格式:

HTML元素.style.样式属性="值";

创建菜单:在html标签中创建 或者 在head标签中用数组创建

<html>

<head>

<title>style改变样式</title>

</head>

&l

- jQuery的deferred对象详解

bijian1013

jquerydeferred对象

jQuery的开发速度很快,几乎每半年一个大版本,每两个月一个小版本。

每个版本都会引入一些新功能,从jQuery 1.5.0版本开始引入的一个新功能----deferred对象。

&nb

- 淘宝开放平台TOP

Bill_chen

C++c物流C#

淘宝网开放平台首页:http://open.taobao.com/

淘宝开放平台是淘宝TOP团队的产品,TOP即TaoBao Open Platform,

是淘宝合作伙伴开发、发布、交易其服务的平台。

支撑TOP的三条主线为:

1.开放数据和业务流程

* 以API数据形式开放商品、交易、物流等业务;

&

- 【大型网站架构一】大型网站架构概述

bit1129

网站架构

大型互联网特点

面对海量用户、海量数据

大型互联网架构的关键指标

高并发

高性能

高可用

高可扩展性

线性伸缩性

安全性

大型互联网技术要点

前端优化

CDN缓存

反向代理

KV缓存

消息系统

分布式存储

NoSQL数据库

搜索

监控

安全

想到的问题:

1.对于订单系统这种事务型系统,如

- eclipse插件hibernate tools安装

白糖_

Hibernate

eclipse helios(3.6)版

1.启动eclipse 2.选择 Help > Install New Software...> 3.添加如下地址:

http://download.jboss.org/jbosstools/updates/stable/helios/ 4.选择性安装:hibernate tools在All Jboss tool

- Jquery easyui Form表单提交注意事项

bozch

jquery easyui

jquery easyui对表单的提交进行了封装,提交的方式采用的是ajax的方式,在开发的时候应该注意的事项如下:

1、在定义form标签的时候,要将method属性设置成post或者get,特别是进行大字段的文本信息提交的时候,要将method设置成post方式提交,否则页面会抛出跨域访问等异常。所以这个要

- Trie tree(字典树)的Java实现及其应用-统计以某字符串为前缀的单词的数量

bylijinnan

java实现

import java.util.LinkedList;

public class CaseInsensitiveTrie {

/**

字典树的Java实现。实现了插入、查询以及深度优先遍历。

Trie tree's java implementation.(Insert,Search,DFS)

Problem Description

Igna

- html css 鼠标形状样式汇总

chenbowen00

htmlcss

css鼠标手型cursor中hand与pointer

Example:CSS鼠标手型效果 <a href="#" style="cursor:hand">CSS鼠标手型效果</a><br/>

Example:CSS鼠标手型效果 <a href="#" style=&qu

- [IT与投资]IT投资的几个原则

comsci

it

无论是想在电商,软件,硬件还是互联网领域投资,都需要大量资金,虽然各个国家政府在媒体上都给予大家承诺,既要让市场的流动性宽松,又要保持经济的高速增长....但是,事实上,整个市场和社会对于真正的资金投入是非常渴望的,也就是说,表面上看起来,市场很活跃,但是投入的资金并不是很充足的......

- oracle with语句详解

daizj

oraclewithwith as

oracle with语句详解 转

在oracle中,select 查询语句,可以使用with,就是一个子查询,oracle 会把子查询的结果放到临时表中,可以反复使用

例子:注意,这是sql语句,不是pl/sql语句, 可以直接放到jdbc执行的

----------------------------------------------------------------

- hbase的简单操作

deng520159

数据库hbase

近期公司用hbase来存储日志,然后再来分析 ,把hbase开发经常要用的命令找了出来.

用ssh登陆安装hbase那台linux后

用hbase shell进行hbase命令控制台!

表的管理

1)查看有哪些表

hbase(main)> list

2)创建表

# 语法:create <table>, {NAME => <family&g

- C语言scanf继续学习、算术运算符学习和逻辑运算符

dcj3sjt126com

c

/*

2013年3月11日20:37:32

地点:北京潘家园

功能:完成用户格式化输入多个值

目的:学习scanf函数的使用

*/

# include <stdio.h>

int main(void)

{

int i, j, k;

printf("please input three number:\n"); //提示用

- 2015越来越好

dcj3sjt126com

歌曲

越来越好

房子大了电话小了 感觉越来越好

假期多了收入高了 工作越来越好

商品精了价格活了 心情越来越好

天更蓝了水更清了 环境越来越好

活得有奔头人会步步高

想做到你要努力去做到

幸福的笑容天天挂眉梢 越来越好

婆媳和了家庭暖了 生活越来越好

孩子高了懂事多了 学习越来越好

朋友多了心相通了 大家越来越好

道路宽了心气顺了 日子越来越好

活的有精神人就不显

- java.sql.SQLException: Value '0000-00-00' can not be represented as java.sql.Tim

feiteyizu

mysql

数据表中有记录的time字段(属性为timestamp)其值为:“0000-00-00 00:00:00”

程序使用select 语句从中取数据时出现以下异常:

java.sql.SQLException:Value '0000-00-00' can not be represented as java.sql.Date

java.sql.SQLException: Valu

- Ehcache(07)——Ehcache对并发的支持

234390216

并发ehcache锁ReadLockWriteLock

Ehcache对并发的支持

在高并发的情况下,使用Ehcache缓存时,由于并发的读与写,我们读的数据有可能是错误的,我们写的数据也有可能意外的被覆盖。所幸的是Ehcache为我们提供了针对于缓存元素Key的Read(读)、Write(写)锁。当一个线程获取了某一Key的Read锁之后,其它线程获取针对于同

- mysql中blob,text字段的合成索引

jackyrong

mysql

在mysql中,原来有一个叫合成索引的,可以提高blob,text字段的效率性能,

但只能用在精确查询,核心是增加一个列,然后可以用md5进行散列,用散列值查找

则速度快

比如:

create table abc(id varchar(10),context blog,hash_value varchar(40));

insert into abc(1,rep

- 逻辑运算与移位运算

latty

位运算逻辑运算

源码:正数的补码与原码相同例+7 源码:00000111 补码 :00000111 (用8位二进制表示一个数)

负数的补码:

符号位为1,其余位为该数绝对值的原码按位取反;然后整个数加1。 -7 源码: 10000111 ,其绝对值为00000111 取反加一:11111001 为-7补码

已知一个数的补码,求原码的操作分两种情况:

- 利用XSD 验证XML文件

newerdragon

javaxmlxsd

XSD文件 (XML Schema 语言也称作 XML Schema 定义(XML Schema Definition,XSD)。 具体使用方法和定义请参看:

http://www.w3school.com.cn/schema/index.asp

java自jdk1.5以上新增了SchemaFactory类 可以实现对XSD验证的支持,使用起来也很方便。

以下代码可用在J

- 搭建 CentOS 6 服务器(12) - Samba

rensanning

centos

(1)安装

# yum -y install samba

Installed:

samba.i686 0:3.6.9-169.el6_5

# pdbedit -a rensn

new password:123456

retype new password:123456

……

(2)Home文件夹

# mkdir /etc

- Learn Nodejs 01

toknowme

nodejs

(1)下载nodejs

https://nodejs.org/download/ 选择相应的版本进行下载 (2)安装nodejs 安装的方式比较多,请baidu下

我这边下载的是“node-v0.12.7-linux-x64.tar.gz”这个版本 (1)上传服务器 (2)解压 tar -zxvf node-v0.12.

- jquery控制自动刷新的代码举例

xp9802

jquery

1、html内容部分 复制代码代码示例: <div id='log_reload'>

<select name="id_s" size="1">

<option value='2'>-2s-</option>

<option value='3'>-3s-</option