网络层协议的介绍

目录

ICMP协议(Internet控制报文协议)

网络层的功能

*定义了基于IP协议的逻辑地址

*连接不同的媒介类型

*选择数据通过网络的最佳路径

总体结构

- IP数据包格式

- ICMP协议介绍

- ARP协议介绍

- ARP攻击原理

1,IP数据包格式

协议字段

| 版本(4)版本字段 | 首部长度4(IP包头部长度) | 优先级与服务类型(8) | 总长度 16(IP数据总长度) | |

| 标识符(16) | 标志(3) | 段偏移量(13)上层的数据到IP层会被分片 | ||

| TTL(8)生命周期字段 | 协议号(8)协议字段 | 首部校验和(16) | ||

| 源地址(32) | ||||

| 目标地址(32) | ||||

| 可选项 | ||||

| 数据 | ||||

(前5行共20个字节)

IP数据包格式(分为20字节的固定部分,表示每个ip数据包必须包含的部分,和40字节的可变长部分))

版本号(4bit):指IP协议版本。并且通信双方使用的版本必须一致,目前我们使用的是IPv4,表示为0100首部长度(4): IP数据包的包头长度

优先级与服务类型(8):该字段用于表示数据包的优先级和服务类型。通过在数据包中划分一定的优先级,用于实现Qos (服务质量)的要求。

注:定义IP数据包是否优先传送

总长度(16):定义IP数据包的总长度,最长为65535字节,包括包头和数据。

标识符(16):该字段用于表示IP数据包的标识符。当IP对上层数据进行分片时,它将给所有的分片分配一组编号,然后将这些编号放入标识符字段中,保证分片不会被错误地重组。标识符字段用于标志一个数据包,以便接收节点可以重组被分片的数据包

标志(3):和标识符一起传递,指示不可以被分片或者最后一个分片是否发出

段偏移量(13):在一个分片序列中如何将各分片连接起来,按什么顺序连接起来

TTL生命周期(8):可以防止一个数据包在网络中无限循环的转发下去,每经过一个路由器-1,当TTL的值为0时,该数据包将被丢弃。

协议号(8):封装的上层哪个协议, ICMP:1 TCP:6 UDP:17

首部校验和(16):这个字段只检验数据报的首部,不包括数据部分。这是因为数据报没经过一次路由器,都要重新计算下首部校验和(因为一些字段如生存时间、标志、片偏移等可能发生变化)

源地址(32):源ip地址,表示发送端的ip地址。

目标地址(32):目标ip地址,表示接收端的ip地址

可选项:选项字段根据实际情况可变长,可以和ip一起使用的选项有多个。例如,可以输入创建该数据包的时间等。在可选项之后,就是上层数据

注:根据实际情况可变长,例如创建时间等 上层数据

ICMP协议(Internet控制报文协议)

- ICMP是一个“错误侦测与回馈机制”

- 通过ip数据包封装的

- 用来发送错误和控制消息

ICMP协议的封装

- ICMP 协议属于网络层协议

- ICMP数据的封装功能

ICMP协议

功能

作为网络管理员,必须知道网络设备之间的连接状况,因此就需要有一种机制来侦测

或通知网络设备之间可能发生的各种各样的情况,这就是ICMP协议的作用。

ICMP协议(Internet Control Message Protoco1)的全称是"Internet控制消息协议",主要用于在IP网络中发送控制消息,提供可能发生在通信环境中的各种问题的反馈。通过这些反馈信息管理员就可以对所发生的问题做出判断,然后采取适当的措施去解决。

ICMP报文有两种类型:差错报告报文和查询报文。

哪里使用到了ICMP协议--ping命令和traceroute/tracert (windows使用)命令

在检查网络连通性时, ping命令是用得最多的

当我们ping一台主机时,本地计算机发出的就是一个典型的ICMP数据包,用来测试两台主机是否能够顺利连通。ping命令能够检测两台设备之间的双向连通性,即数据包能够到达对端,并能够返回扩展

ping不通的几种情况

1、当主机有一个默认网关时,如果他ping其他网段的地址,到不了的话,显示的是requesttimeout (此时他把icmp包发给网关,至于后面的事他就不管,如果没有包回应,就显示request timeout)

2、当一个主机没有默认网关时或者配置了网关但是和网关不通时,如果他ping其他网段的地址,显示的是Destinathost unreachable (此时他发送arp请求包请求网关的mac地址)

3、当一个路由器ping他路由表中没有的地址时,显示的是request timeout (此时不发任何包)

4、当路由器ping一个路由表中存在地址时,如果没有回应,则显示的也是reugest timeout(此时发送arp请求包,请求目标ip的mac地址)

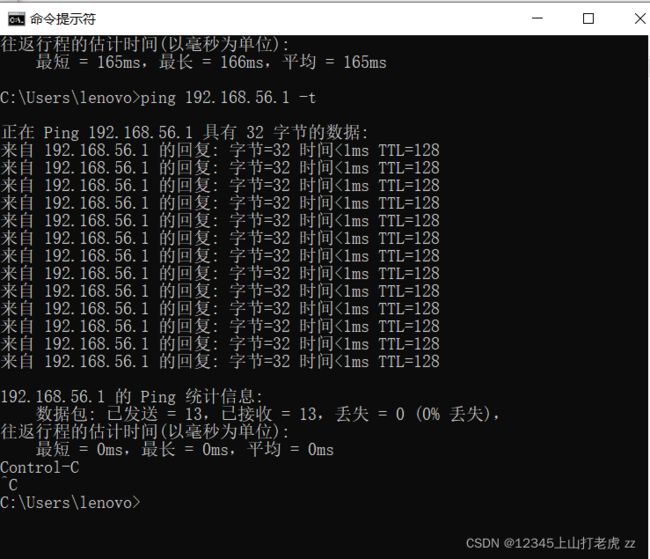

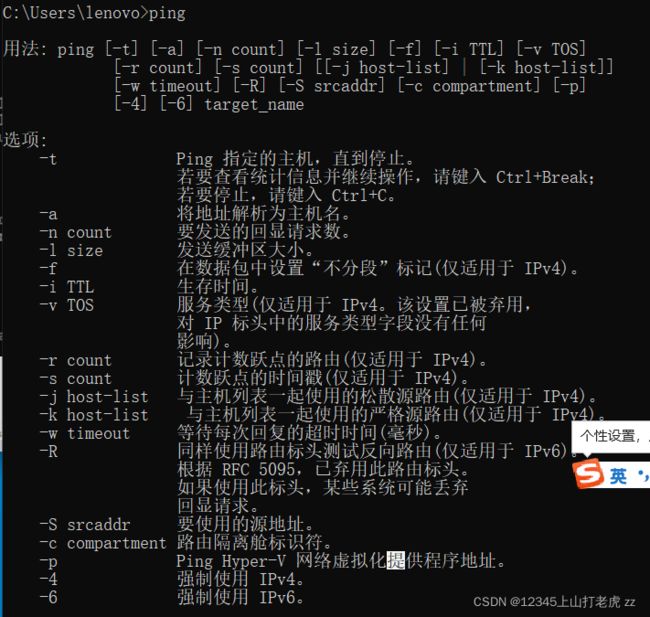

Ping命令

ping命令的基本格式为

C:\>ping [-t] [-字节数] [-a] [-i] IP_AddressI target_name

ping命令的返回信息

(连通后应答)

在规定时间内没有收到返回的应答消息

-t参数会一直不停的执行ping

1、调试故障或需进行持续连通性测试时应用

2、Ctrl+c可以中断命令

-a参数可以显示主机名称

-I参数可以设定ping包的大小

1、单位为字节

2,、可用于简单测试通信质量

ping命令的用法:结合具体在什么场景使用什么选项

-t 在Windows操作系统中,默认情况下发送4个ping包,如果在ping命令后面加上参数"-t",系统将会一直不停地ping下去

-a 显示主机名

-1一般情况下,ping包的大小为32字节,有时为了检测大数据包的通过情况,可以使用参数改变ping包的大小1在linux系统下为 -s

-n指定发送包的个数 -c

-s指定源IP去ping -I

WIN:

tracert命令:

在命令行中输入"tracert "并在后面加入一个IP地址,可以查询从本机到该IP地址所在的电脑要经过的路由器及其IP

Linux:traceroute IP/域名

ARP协议概述

- 局域网中主机的通信 (IP地址与Mac地址)

- 什么是ARP协议(地址解析协议 将一个已知的ip地址解析成mac地址)

arp协议

什么是arp协议

ARP协议是地址解析协议(Address ResolutionProtoco1)是通过解析IP地址得到MAC地址的,是一个在网络协议包中极其重要的网络传输协议,它与网卡有着极其密切的关系,在TCP/IP分层结构中,把ARP划分为网络层,为什么呢,因为在网络层看来,源主机与目标主机是通过IP地址进行识别的,而所有的数据传输又依赖网卡底层硬件,即链路层,那么就需要将这些IP地址转换为链路层可以识别的东西,在所有的链路中都有着自己的一套寻址机制,如在以太网中使用MAC地址进行寻址,以标识不同的主机,那么就需要有个协议将IP地址转换为MAC地址,由此就出现了ARP协议,所有ARP协议在网络层被应用,它是网络层与链路层连接的重要枢纽,每当有一个数据要发送的时候都需要在通过ARP协议将IP地址转换成MAC地址,在IP层及其以上的层次看来,他们只标识IP地址,从不跟硬件打交道

arp协议如何工作的

为了实现IP地址与MAC地址的查询与转换, ARP协议引入了ARP缓存表的概念,每台主机或路由器在维护着一个ARP缓存表(ARPtable) 。

这个表包含IP地址到MAC地址的映射关系,表中记录了

ARP协议

ip地址解析为Mac地址

1、pc1发送给数据pc2,查看缓存没有pc2的Mac地址

2、pc1发送ARP请求消息(广播)

3、所有主机收到ARP请求消息 (PC2回复ARP应答 --单播 然后 其他主机丢弃)

4、pc1将pc2的Mac地址保存到缓存中,发送数据

ARP相关命令

windows系统中的arp命令

- arp-a:查看ARP缓存表

- arp-d:清除arp缓存、

- ARP绑定

ARP工作原理(结合工作原理)

1、两台局域网主机互相通信为例讲解原理

ARP解析过程

(1)当PC1想发送数据给PC2,首先在自己的本地ARP缓存表中检查主机PC2匹配的MAC地址

(2)如果PC1缓存中没有找到响应的条目,它将询问主机PC2的MAC地址,从而将ARP请求顿广播到本地网络的所有主机。该顿中包括源主机PC1的IP、MAC地址,本地网络中的所有主机都接收到ARP请求,并且检查是否与自己的IP地址相匹配。如果发现请求中IP地址与自己IP不匹配,则丢弃ARP请求。

(3)主机PC2确定ARP请求中得IP地址与自己的IP地址匹配,则将主机PC1的地址和MAC地址添加到本地缓存表中

(4)主机PC2将包含其MAC地址的ARP回复消息直接发送回主机PC1 (数据为单播)。

(5)主机PC1收到PC2发挥的ARP回复消息,将PC2的IP和MAC地址添加至自己ARP缓存表中,本机缓存是有生存期的,默认ARP缓存表有效期120s.当超过该有效期后,则将重复上面过程。主机PC2的MAC地址一旦确定,主机PC1就能向主机PC2发送IP信息

精简版ARP工作原理:

1. PC1想发送数据给PC2, 会先检查自己的ARP缓存表。

2.如果发现要查找的MAC地址不在表中,就会发送一个ARP请求广播,用于发现目的地的MAC地址。ARP请求消息中包括PC1的IP地址和MAC地址以及PC2的IP地址和目的MAC地址(此时为广播MAC地址FF-FF-FF-FF-FF-FF)。

3.交换机收到广播后做泛洪处理,除PC1外所有主机收到ARP请求消息, PC2以单播方式发送ARP应答,并在自己的ARP表中缓存PC1的IP地址和MAC地址的对应关系,而其他主机则丢弃这个ARP请求消息。

4. PC1在自己的ARP表中添加PC2的IP地址和MAC地址的对应关系,以单播方式与PC2通信。

windows当中如何查看arp缓存表(静态arp和动态arp)

arp -a ##查看arp缓存表

arp -d [IP] ###删除arp缓存表

arp -s IP MAC ###删除arp静态绑定

如提示ARP项添加失败,解决方案:

a、用管理员模式:电脑左下角"开始"按钮右键,点击"Windows PowerShel1 (管理员) (A) "或者进入C盘windows Isystem32文件夹找到cmd.exe,右键"以管理员身份运行"再执行arp -s命令:

绑定arp (win10)

cmd中输入

netsh -ci i show in查看网络连接准确名称,如:本地连接、无线网络连接

netsh -c "i i" add neighbors 19 "IP" "Mac",这里19是idx号//绑定

netsh -c "i i" delete neighbors 19,这里19是idx号。 //解绑

netsh interface ipv4 set neighbors <接口序号>

动态ARP表项老化:在一段时间内(默认180s)如果表项中的ARP映射关系始终没有使用,则会被删除。通过及时删除不活跃表项,从而提升ARP响应效率

华为系统中的ARP命令

[Huawei]dis mac- address #查看mac地址信息

[Huaweilarp static

[Huawei] undo arp static

总结

ARP原理演示

需求分析

- 对等网的环境

- pc1与pc2的第一次通信

实现步骤

- 使用ipconfig/查看自己pc1与pc2的Mac地址

- 用arp-a查看arp缓存

- 在pc1上pingpc2后,再用arp-a查看arp缓存表

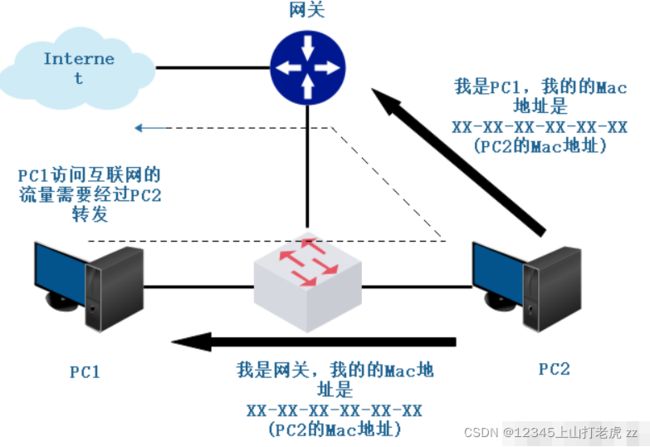

ARP攻击原理

- 欺骗其他所有计算机

- 欺骗被攻击计算机

-

ARP欺骗网关

ARP欺骗主机

ARP攻击与欺骗

ARP攻击

ARP攻击发送的是ARP应答,但是ARP应答中的Mac地址为虚假地址,所以在其他主机想要进行通信时,会将目的NAC地址设置成此虚假MAC地址导这无法正常通信。

例如:如果希望被攻击主机无法访问互联网,就需要对网关发送或被攻击主机发送虚假的ARP应答。当网关接收到虚假的ARP应答,更新ARP条目后,如果网关再发生数据给PC1时,就会发送到虚假的MAC地址导放通信故障。

此处可以举例说明,例如张三要给李四打电话,他首先要知道李四的电话号码,这时有人告诉他李四的电话号码是123456T10(不存在的号码),于是张三就把电话打到12345678,这样就无法找到李四了。

ARP欺骗的原理和ARP攻击基本相同,但是效果不一样。ARP攻击最终的结果是导致网络中断,而ARP欺骗的最终结果是使得流量通过自身达到监控或控制的目的。

利用ARP欺骗管理网络

通过长角牛网络监控机软件管理网络

1设置监控范围

2进行网络管理

3验证效果、

本章总结

- IP数据包格式重点理解个字段的含义

- ICMP用来发送错误和控制消息

- ARP协议用于实现IP到Mac地址的解析

- ARP协议通过广播查询目标主机Mac地址

- ARP攻击是通过伪造ARP应答进行欺骗攻击