springboot整合shiro(完整版)

文末加了源码地址,报错的朋友可以去下载

—更新于2020/06/15

应广大网友要求本次pom文件代码贴全了,

springboot版本用了目前最新的2.3.4.RELEASE,

shiro版本用了目前最新的1.6.0

亲测有效,并将持续更新

—更新于2020/09/20

添加了shiro的一些常见的异常

—更新于2020/09/20

springboot升级到2.5.4,shiro升级到1.7.1

—更新于2021/09/23

##1.shiro是什么?

Shiro是Apache下的一个开源项目。shiro属于轻量级框架,相对于SpringSecurity简单的多,也没有SpringSecurity那么复杂。以下是我自己学习之后的记录。

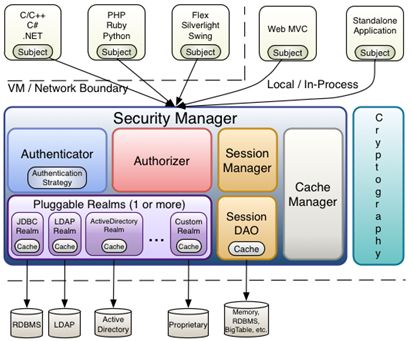

官方架构图如下:

##2.主要功能

shiro主要有三大功能模块:

1. Subject:主体,一般指用户。

2. SecurityManager:安全管理器,管理所有Subject,可以配合内部安全组件。(类似于SpringMVC中的DispatcherServlet)

3. Realms:用于进行权限信息的验证,一般需要自己实现。

3.细分功能

1. Authentication:身份认证/登录(账号密码验证)。

2. Authorization:授权,即角色或者权限验证。

3. Session Manager:会话管理,用户登录后的session相关管理。

4. Cryptography:加密,密码加密等。

5. Web Support:Web支持,集成Web环境。

6. Caching:缓存,用户信息、角色、权限等缓存到如redis等缓存中。

7. Concurrency:多线程并发验证,在一个线程中开启另一个线程,可以把权限自动传播过去。

8. Testing:测试支持;

9. Run As:允许一个用户假装为另一个用户(如果他们允许)的身份进行访问。

10. Remember Me:记住我,登录后,下次再来的话不用登录了。

(更多关于shiro是什么的文字请自行去搜索引擎找,本文主要记录springboot与shiro的集成)

首先先创建springboot项目,此处不过多描述。

上代码:

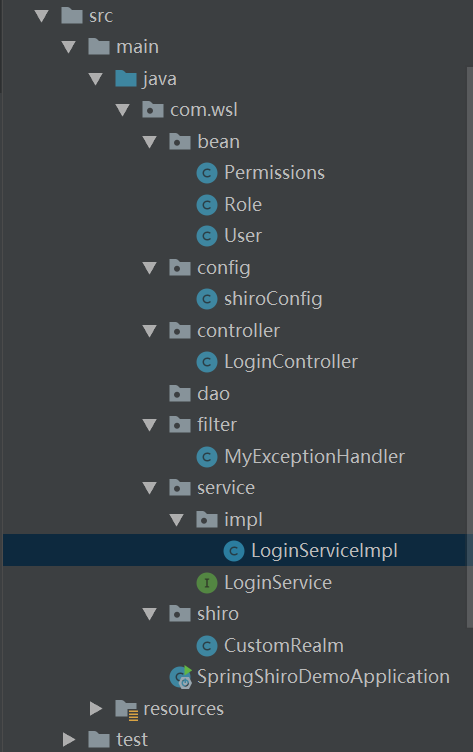

目录结构:

pom.xml:

4.0.0

org.springframework.boot

spring-boot-starter-parent

2.3.4.RELEASE

com.wsl

spring-shiro-demo

0.0.1-SNAPSHOT

spring-shiro-demo

Demo project for Spring Boot

1.8

1.6.0

org.springframework.boot

spring-boot-starter-web

org.springframework.boot

spring-boot-starter-test

test

org.apache.shiro

shiro-spring

${spring.shiro.version}

org.projectlombok

lombok

true

org.springframework.boot

spring-boot-starter-thymeleaf

org.springframework.boot

spring-boot-devtools

runtime

org.springframework.boot

spring-boot-maven-plugin

user.java(用户实体类):

package com.wsl.bean;

import lombok.AllArgsConstructor;

import lombok.Data;

import java.util.Set;

@Data

@AllArgsConstructor

public class User {

private String id;

private String userName;

private String password;

/**

* 用户对应的角色集合

*/

private Set roles;

}

Role.java(角色对应实体类):

package com.wsl.bean;

import lombok.AllArgsConstructor;

import lombok.Data;

import java.util.Set;

@Data

@AllArgsConstructor

public class Role {

private String id;

private String roleName;

/**

* 角色对应权限集合

*/

private Set permissions;

}

Permissions.java(权限对应实体类):

package com.wsl.bean;

import lombok.AllArgsConstructor;

import lombok.Data;

@Data

@AllArgsConstructor

public class Permissions {

private String id;

private String permissionsName;

}

LoginServiceImpl.java:

package com.wsl.service.impl;

import com.wsl.bean.Permissions;

import com.wsl.bean.Role;

import com.wsl.bean.User;

import com.wsl.service.LoginService;

import org.springframework.stereotype.Service;

import java.util.HashMap;

import java.util.HashSet;

import java.util.Map;

import java.util.Set;

@Service

public class LoginServiceImpl implements LoginService {

@Override

public User getUserByName(String getMapByName) {

return getMapByName(getMapByName);

}

/**

* 模拟数据库查询

*

* @param userName 用户名

* @return User

*/

private User getMapByName(String userName) {

Permissions permissions1 = new Permissions("1", "query");

Permissions permissions2 = new Permissions("2", "add");

Set permissionsSet = new HashSet<>();

permissionsSet.add(permissions1);

permissionsSet.add(permissions2);

Role role = new Role("1", "admin", permissionsSet);

Set roleSet = new HashSet<>();

roleSet.add(role);

User user = new User("1", "wsl", "123456", roleSet);

Map map = new HashMap<>();

map.put(user.getUserName(), user);

Set permissionsSet1 = new HashSet<>();

permissionsSet1.add(permissions1);

Role role1 = new Role("2", "user", permissionsSet1);

Set roleSet1 = new HashSet<>();

roleSet1.add(role1);

User user1 = new User("2", "zhangsan", "123456", roleSet1);

map.put(user1.getUserName(), user1);

return map.get(userName);

}

}

自定义Realm用于查询用户的角色和权限信息并保存到权限管理器:

CustomRealm.java

package com.wsl.shiro;

import com.wsl.bean.Permissions;

import com.wsl.bean.Role;

import com.wsl.bean.User;

import com.wsl.service.LoginService;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.authz.SimpleAuthorizationInfo;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.subject.PrincipalCollection;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.util.StringUtils;

public class CustomRealm extends AuthorizingRealm {

@Autowired

private LoginService loginService;

/**

* @MethodName doGetAuthorizationInfo

* @Description 权限配置类

* @Param [principalCollection]

* @Return AuthorizationInfo

* @Author WangShiLin

*/

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

//获取登录用户名

String name = (String) principalCollection.getPrimaryPrincipal();

//查询用户名称

User user = loginService.getUserByName(name);

//添加角色和权限

SimpleAuthorizationInfo simpleAuthorizationInfo = new SimpleAuthorizationInfo();

for (Role role : user.getRoles()) {

//添加角色

simpleAuthorizationInfo.addRole(role.getRoleName());

//添加权限

for (Permissions permissions : role.getPermissions()) {

simpleAuthorizationInfo.addStringPermission(permissions.getPermissionsName());

}

}

return simpleAuthorizationInfo;

}

/**

* @MethodName doGetAuthenticationInfo

* @Description 认证配置类

* @Param [authenticationToken]

* @Return AuthenticationInfo

* @Author WangShiLin

*/

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

if (StringUtils.isEmpty(authenticationToken.getPrincipal())) {

return null;

}

//获取用户信息

String name = authenticationToken.getPrincipal().toString();

User user = loginService.getUserByName(name);

if (user == null) {

//这里返回后会报出对应异常

return null;

} else {

//这里验证authenticationToken和simpleAuthenticationInfo的信息

SimpleAuthenticationInfo simpleAuthenticationInfo = new SimpleAuthenticationInfo(name, user.getPassword().toString(), getName());

return simpleAuthenticationInfo;

}

}

}

ShiroConfig.java,把CustomRealm和SecurityManager等注入到spring容器中:

package com.wsl.config;

import com.wsl.shiro.CustomRealm;

import org.apache.shiro.mgt.SecurityManager;

import org.apache.shiro.spring.security.interceptor.AuthorizationAttributeSourceAdvisor;

import org.apache.shiro.spring.web.ShiroFilterFactoryBean;

import org.apache.shiro.web.mgt.DefaultWebSecurityManager;

import org.springframework.aop.framework.autoproxy.DefaultAdvisorAutoProxyCreator;

import org.springframework.boot.autoconfigure.condition.ConditionalOnMissingBean;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import java.util.HashMap;

import java.util.Map;

@Configuration

public class shiroConfig {

@Bean

@ConditionalOnMissingBean

public DefaultAdvisorAutoProxyCreator defaultAdvisorAutoProxyCreator() {

DefaultAdvisorAutoProxyCreator defaultAAP = new DefaultAdvisorAutoProxyCreator();

defaultAAP.setProxyTargetClass(true);

return defaultAAP;

}

//将自己的验证方式加入容器

@Bean

public CustomRealm myShiroRealm() {

CustomRealm customRealm = new CustomRealm();

return customRealm;

}

//权限管理,配置主要是Realm的管理认证

@Bean

public SecurityManager securityManager() {

DefaultWebSecurityManager securityManager = new DefaultWebSecurityManager();

securityManager.setRealm(myShiroRealm());

return securityManager;

}

//Filter工厂,设置对应的过滤条件和跳转条件

@Bean

public ShiroFilterFactoryBean shiroFilterFactoryBean(SecurityManager securityManager) {

ShiroFilterFactoryBean shiroFilterFactoryBean = new ShiroFilterFactoryBean();

shiroFilterFactoryBean.setSecurityManager(securityManager);

Map map = new HashMap<>();

//登出

map.put("/logout", "logout");

//对所有用户认证

map.put("/**", "authc");

//登录

shiroFilterFactoryBean.setLoginUrl("/login");

//首页

shiroFilterFactoryBean.setSuccessUrl("/index");

//错误页面,认证不通过跳转

shiroFilterFactoryBean.setUnauthorizedUrl("/error");

shiroFilterFactoryBean.setFilterChainDefinitionMap(map);

return shiroFilterFactoryBean;

}

@Bean

public AuthorizationAttributeSourceAdvisor authorizationAttributeSourceAdvisor(SecurityManager securityManager) {

AuthorizationAttributeSourceAdvisor authorizationAttributeSourceAdvisor = new AuthorizationAttributeSourceAdvisor();

authorizationAttributeSourceAdvisor.setSecurityManager(securityManager);

return authorizationAttributeSourceAdvisor;

}

}

LoginController.java:我们编写一个简单的登录方法,一个index页的查询方法,一个add方法,一个admin方法,对应不同的角色或权限拦截

package com.wsl.controller;

import com.wsl.bean.User;

import lombok.extern.slf4j.Slf4j;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.UnknownAccountException;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.authz.AuthorizationException;

import org.apache.shiro.authz.annotation.RequiresPermissions;

import org.apache.shiro.authz.annotation.RequiresRoles;

import org.apache.shiro.subject.Subject;

import org.springframework.util.StringUtils;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RestController;

@RestController

@Slf4j

public class LoginController {

@GetMapping("/login")

public String login(User user) {

if (StringUtils.isEmpty(user.getUserName()) || StringUtils.isEmpty(user.getPassword())) {

return "请输入用户名和密码!";

}

//用户认证信息

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken usernamePasswordToken = new UsernamePasswordToken(

user.getUserName(),

user.getPassword()

);

try {

//进行验证,这里可以捕获异常,然后返回对应信息

subject.login(usernamePasswordToken);

// subject.checkRole("admin");

// subject.checkPermissions("query", "add");

} catch (UnknownAccountException e) {

log.error("用户名不存在!", e);

return "用户名不存在!";

} catch (AuthenticationException e) {

log.error("账号或密码错误!", e);

return "账号或密码错误!";

} catch (AuthorizationException e) {

log.error("没有权限!", e);

return "没有权限";

}

return "login success";

}

@RequiresRoles("admin")

@GetMapping("/admin")

public String admin() {

return "admin success!";

}

@RequiresPermissions("query")

@GetMapping("/index")

public String index() {

return "index success!";

}

@RequiresPermissions("add")

@GetMapping("/add")

public String add() {

return "add success!";

}

}

注解验证角色和权限的话无法捕捉异常,从而无法正确的返回给前端错误信息,所以我加了一个类用于拦截异常,具体代码如下

MyExceptionHandler.java

package com.wsl.filter;

import lombok.extern.slf4j.Slf4j;

import org.apache.shiro.authz.AuthorizationException;

import org.springframework.web.bind.annotation.ControllerAdvice;

import org.springframework.web.bind.annotation.ExceptionHandler;

@ControllerAdvice

@Slf4j

public class MyExceptionHandler {

@ExceptionHandler

@ResponseBody

public String ErrorHandler(AuthorizationException e) {

log.error("没有通过权限验证!", e);

return "没有通过权限验证!";

}

}

打开网页 http://localhost:8080/login?userName=wsl&password=123456

然后输入index地址:http://localhost:8080/index

换zhangsan账号登录后再访问index

http://localhost:8080/login?userName=zhangsan&password=123456

http://localhost:8080/add

最近看好多人都项目报错,我把源码放到码云上,大家可以自行下载:

源码地址

最后加一些常见的shiro异常:

1. AuthenticationException 认证异常

Shiro在登录认证过程中,认证失败需要抛出的异常。 AuthenticationException包含以下子类:

1.1. CredentitalsException 凭证异常

IncorrectCredentialsException 不正确的凭证

ExpiredCredentialsException 凭证过期

1.2. AccountException 账号异常

ConcurrentAccessException: 并发访问异常(多个用户同时登录时抛出)

UnknownAccountException: 未知的账号

ExcessiveAttemptsException: 认证次数超过限制

DisabledAccountException: 禁用的账号

LockedAccountException: 账号被锁定

UnsupportedTokenException: 使用了不支持的Token

2. AuthorizationException: 授权异常

Shiro在登录认证过程中,授权失败需要抛出的异常。 AuthorizationException包含以下子类:

2.1. UnauthorizedException:

抛出以指示请求的操作或对请求的资源的访问是不允许的。

2.2. UnanthenticatedException:

当尚未完成成功认证时,尝试执行授权操作时引发异常。