ZZCMS漏洞复现和代码审计

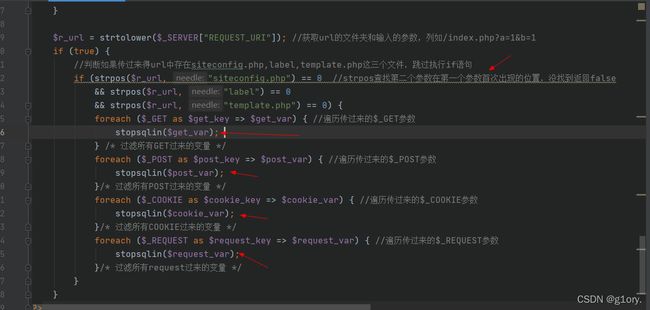

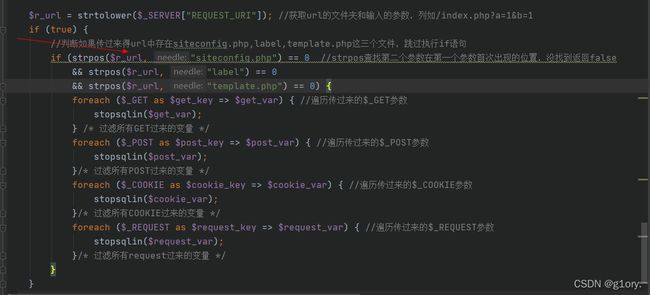

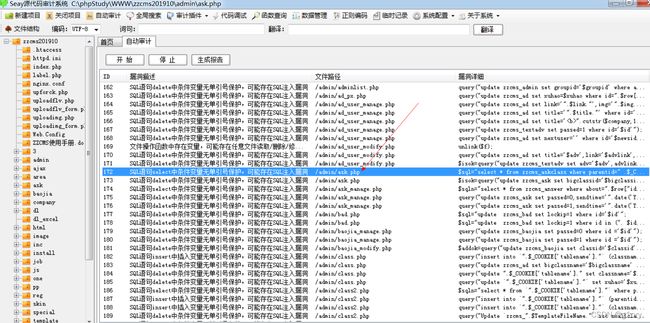

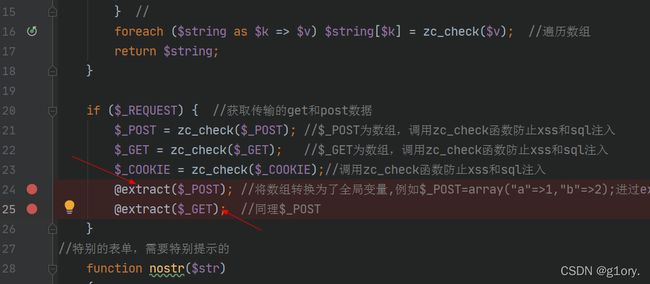

首先介绍该网站的waf

入口文件对所有用户传过来的参数都进行stopsqlin()函数处理

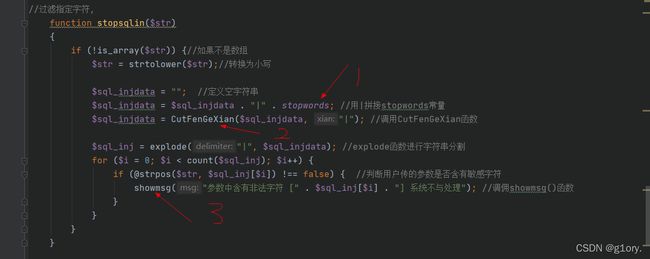

跟踪stopsqlin()函数,该函数的功能就是判断用户所有传递过来的敏感字符。如果存在就会触发弹窗,从而无法访问网站

查看stopsqlin()函数中的1处stopwords发现是一个关键字常量

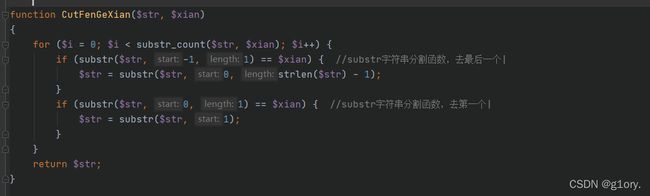

在跟进查看stopsqlin()函数中的2处CutFenGeXian()函数,发现他的功能是去掉$sql_injdata字符串左右两边的|

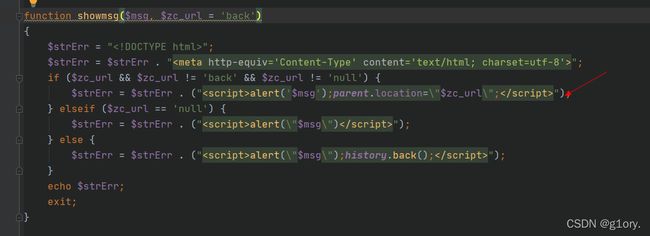

在跟进查看stopsqlin()函数中的3处showmsg()函数,发现是进行一个报错弹窗。

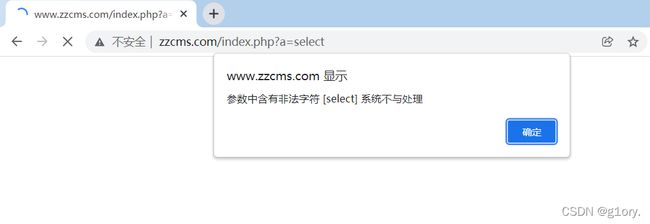

网络waf绕过

直接输入关键字会进行弹窗

这个if判断语句存在漏洞,可以在参数中设置siteconfig.php,label,template.php进行绕过,例如令/index.php?a=select&b=siteconfig.php,这样就会使strpos($r_url, "siteconfig.php")=1,从而绕过stopsqlin()函数的过滤。

成功绕过网站waf

漏洞1:前台sql注入rce

漏洞复现

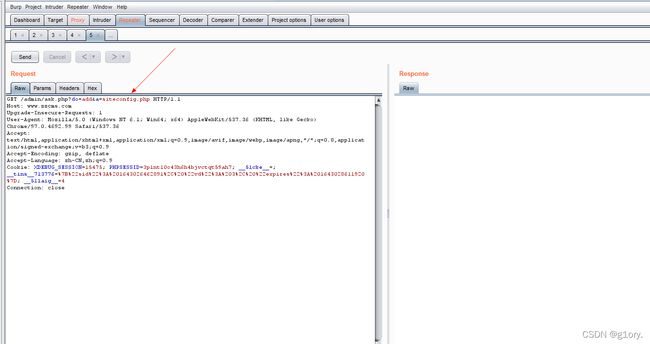

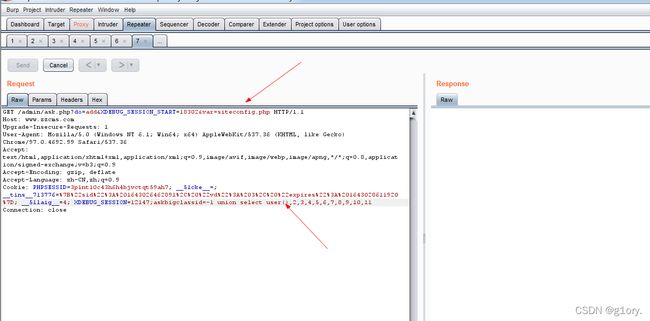

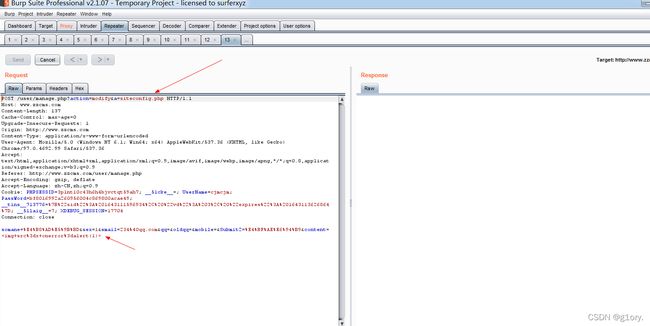

进行bp抓包,这个参数a=siteconfig.php的作用是绕过网站的waf

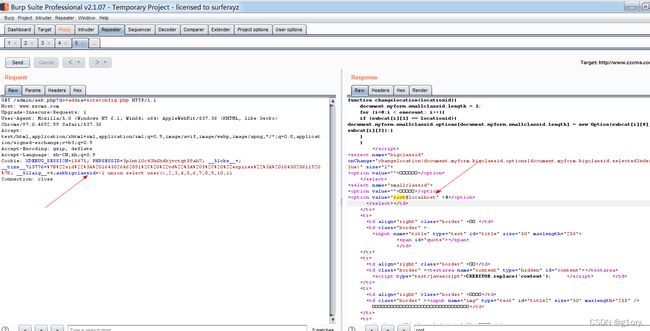

在cookie中加入askbigclassid=-1 union select user(),2,3,4,5,6,7,8,9,10,11

成功注出用户名。后续注入和基本的sql注入一样,该user()即可,也可以直接注入木马,这里就不演示了。

漏洞原理

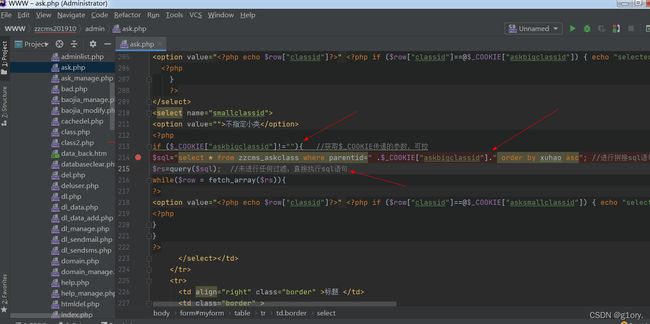

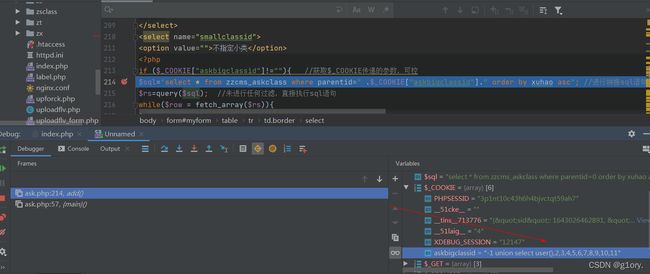

在admin/ask.php文件中发现直接获取$_COOKIE的值,然后拼接sql语句,未进行过滤,直接执行,$_COOKIE["askbigclassid"]这个变量可以由用户端控制。

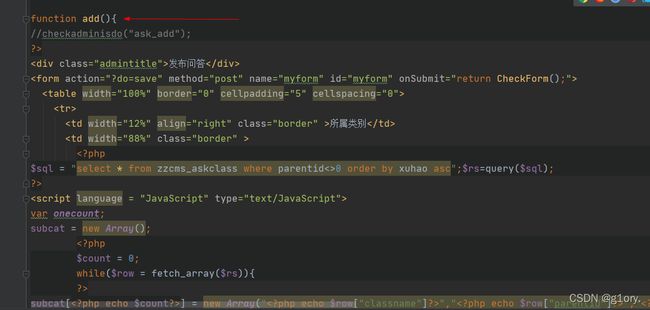

追溯该语句,发现它是在add()方法中

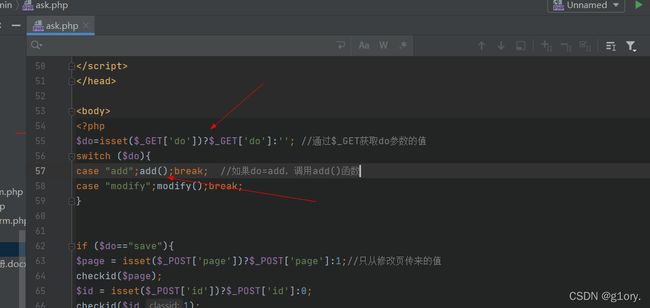

找到add()参数调用的位置,发现是通过用户输入的do变量进行控制,所有令do=add即可调用add()函数。

调用add()函数后即可控制cookie的值,这里进行代码调试

bp发送的包

进行跟踪,发现成功添加$_COOKIE变量askbigclassid=-1 union select user(),2,3,4,5,6,7,8,9,10,11

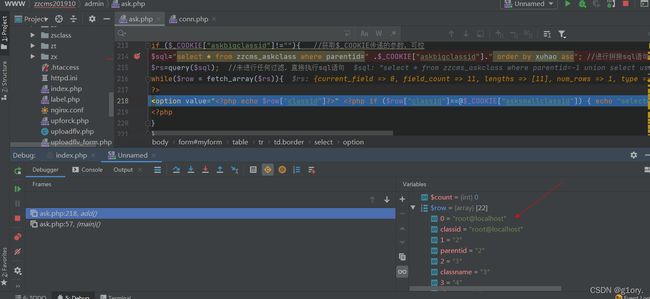

继续跟踪,成功注出用户

漏洞2:zzcms重装漏洞

漏洞复现

安装成功zzcms后,再次访问/install/index.php显示已经安装过了

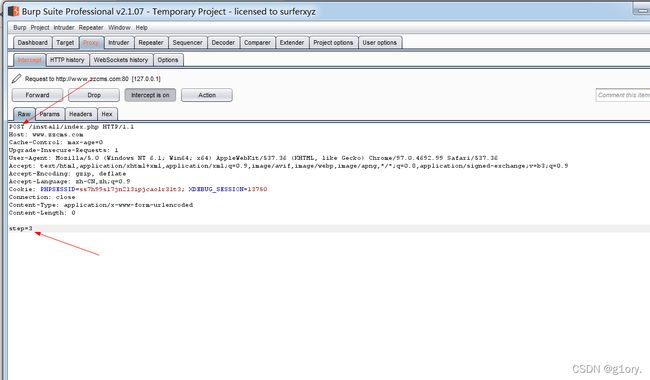

bp抓包,将get请求改为post请求

添加一个post参数step=3

Forward放包发现可以重新安装zzcms

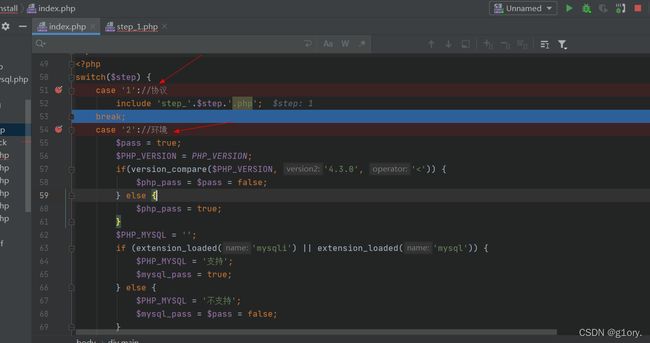

漏洞原理

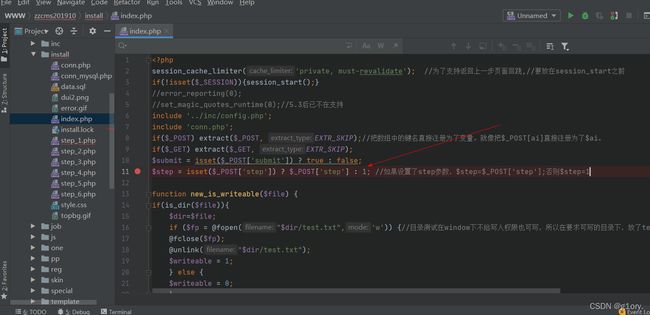

设置断点,进行代码调试

$step的值默认是1

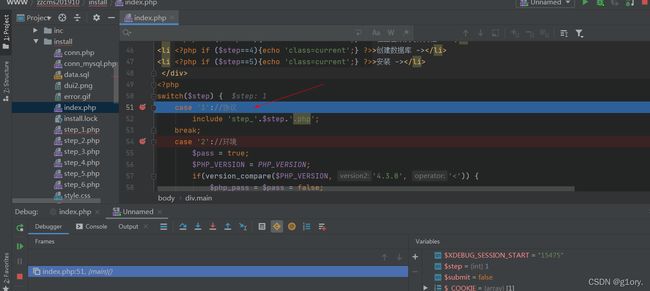

跟踪到这里,因为$step=1,所以会包含include 'step_1.php'这个文件。

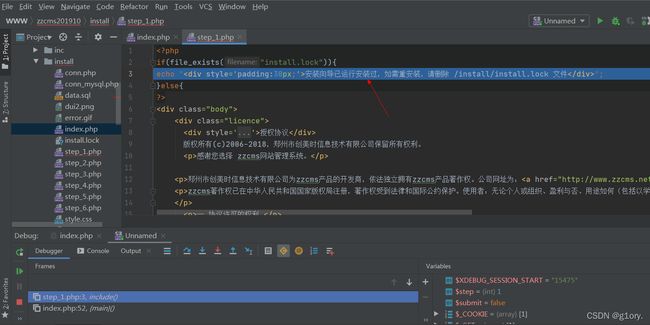

跟进include 'step_1.php',发现输出了"安装向导已运行安装过,如需重安装,请删除 /install/install.lock 文件"

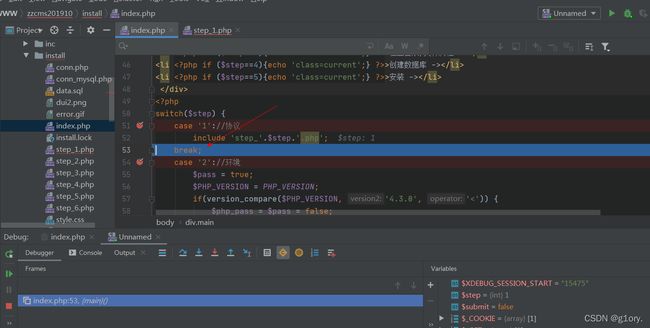

之后回到index.php后直接用break结束。

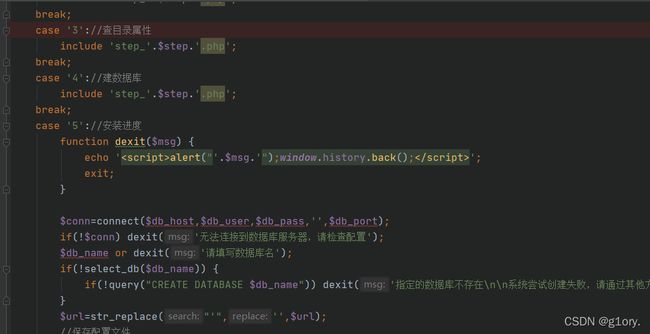

查看case '2',case '3',case '4',case '5'这些都是进行安装zzcms操作

因为$step变量用户可以控制,所以可以控制参数step的值为2,3,4,5进行zzcms安装,从而绕过case '1'的zzcms已经安装。

漏洞三:zzcms的xss漏洞

漏洞复现

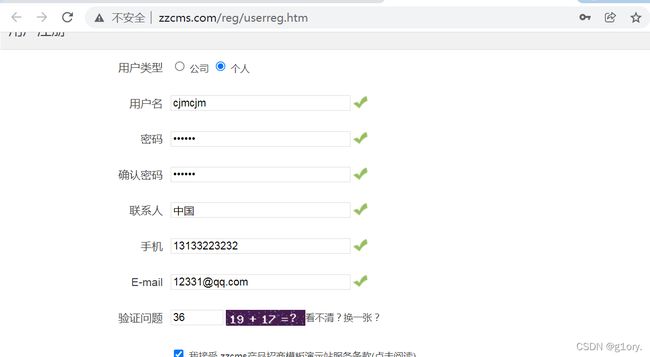

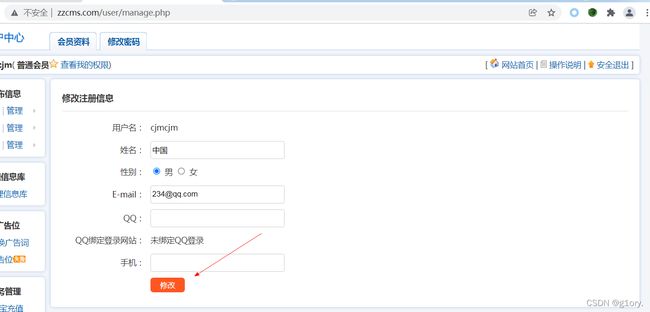

在前台随便注册一个用户

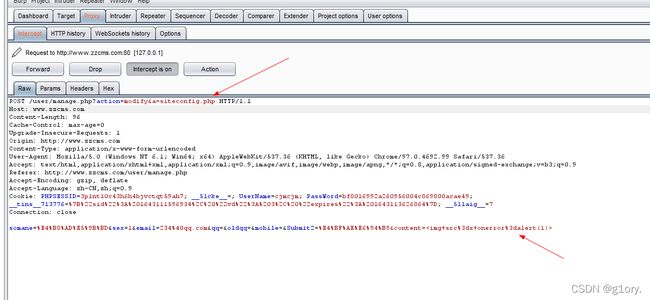

在这里抓取修改注册信息的包

在这个数据包后面添加一个content参数,a=config.php是为了绕过网站waf

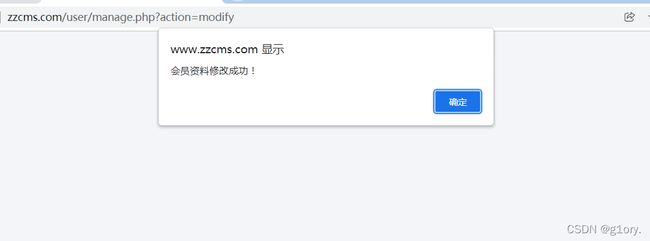

成功修改会员资料

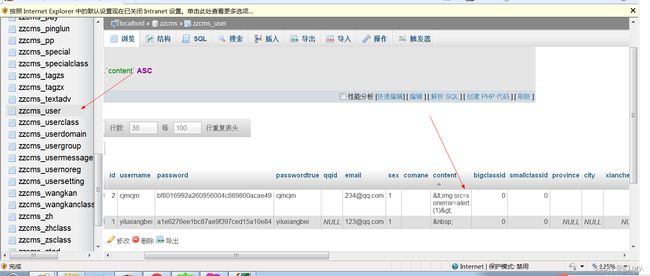

查看数据库,发现xss代码成功写入,但是将特殊符号进行html实体转换

在访问/zt/companyshow.php?id=2成功复现xss

代码分析

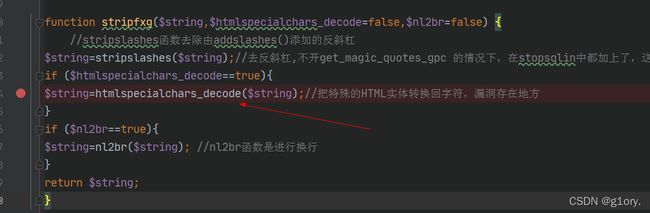

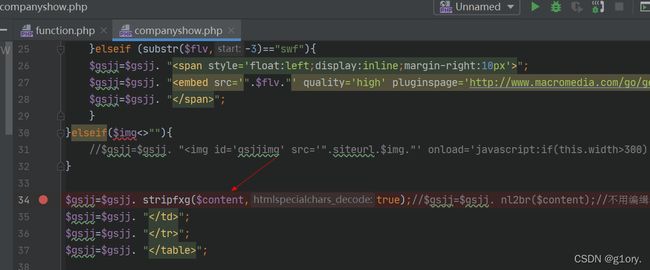

漏洞存在inc/function.php中的stripfxg方法当中,htmlspecialchars_decode()函数

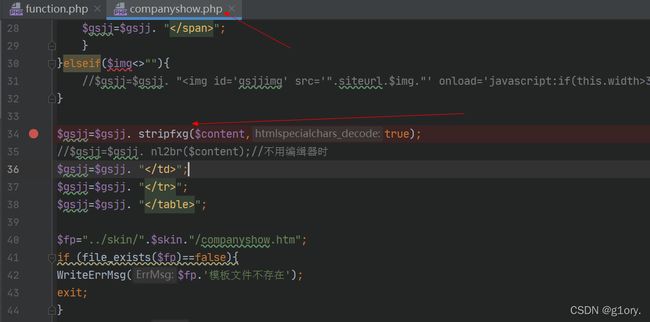

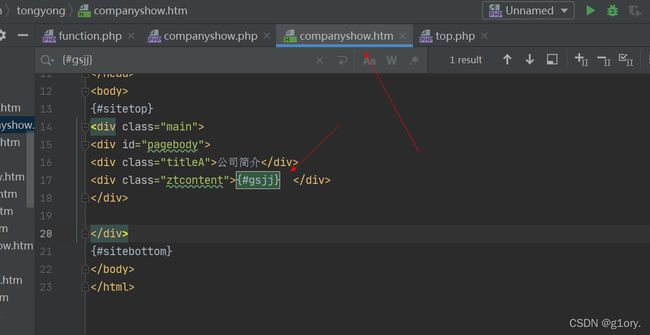

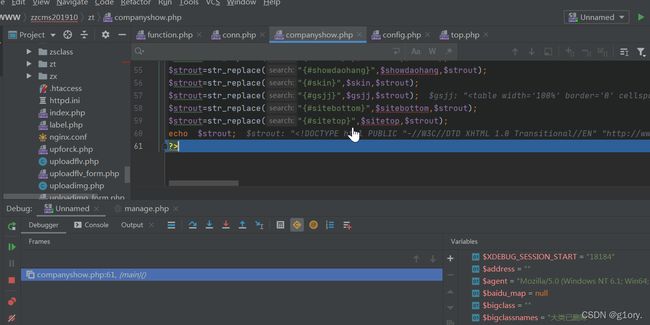

然后在/zt/companyshow.php中找到了一处可以调用stripfxg方法可以利用的地方

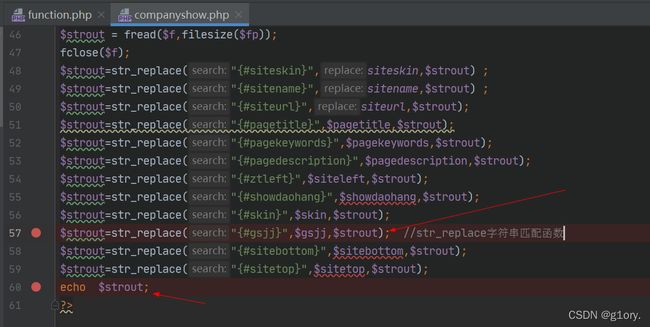

在这里将$gsjj的值赋值给了$strout,然后输出了$strout的值,即输出了$gsjj。说明只要控制$gsjj就可以echo输出xss代码。

$strout是companyshow.htm文件所有数据,并且里面存在{#gsjj}

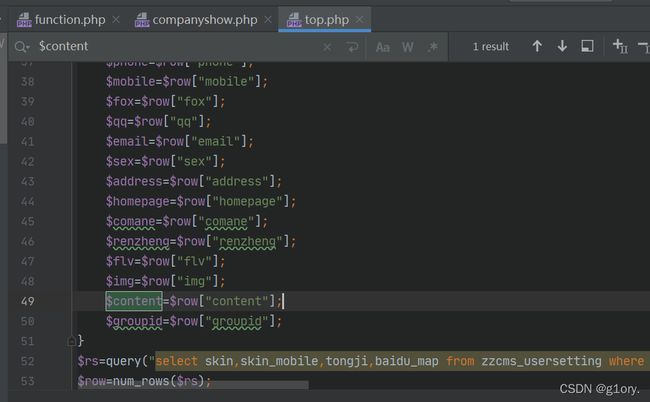

$gsjj由于$content控制,接下来查找$content

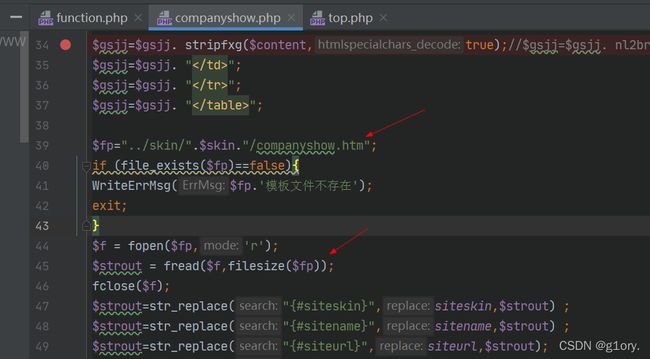

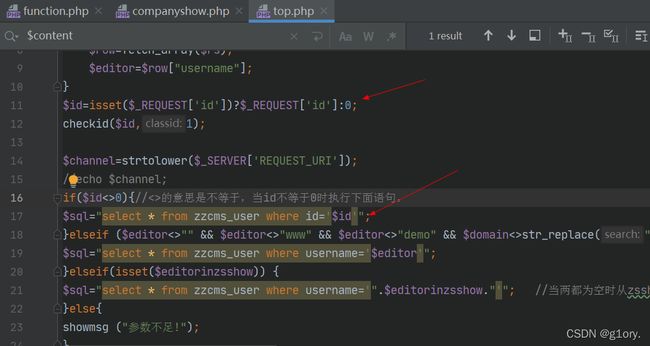

$content是存在companyshow.php的包含文件top.php中,经过测试后发现无法控制这里$content参数,要后台权限,接着改变思路

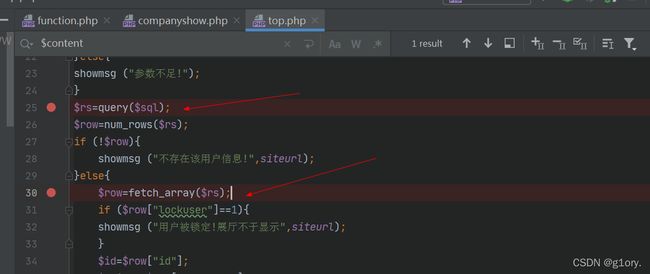

接着跟踪$row,发现它经过了fetch_array函数处理,在跟进$rs

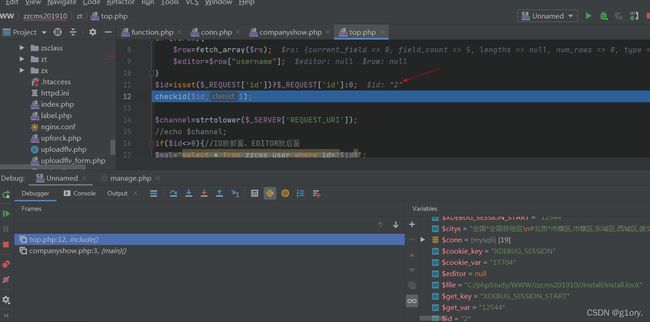

发现$sql是在数据库中取出的。id参数是由用户传进来的,可控,因为companyshow.php直接包含了top.php,所以可以直接companyshow.php?id=2

接下来就是如何将xss代码存储在zzcms_user数据库当中

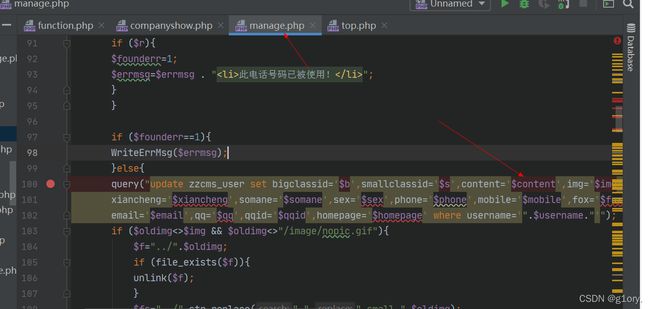

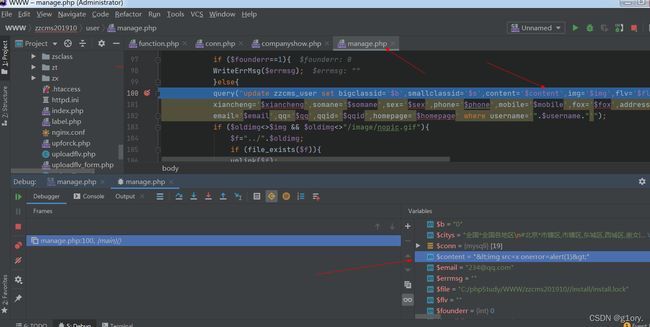

在/user/manage.php中发现了$content参数

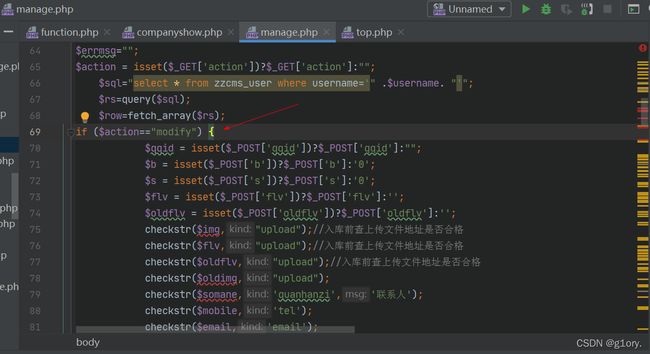

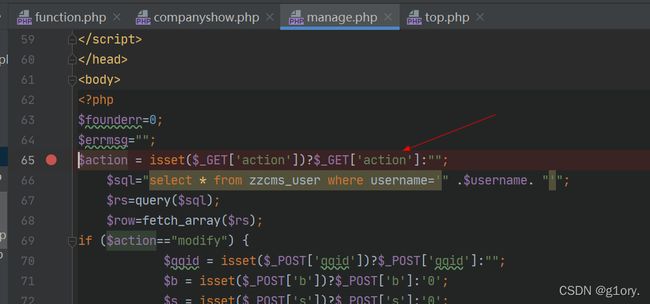

要执行这条sql语句必须让$action==modify

跟踪$action,发现它是由用户输入的,可以控制。

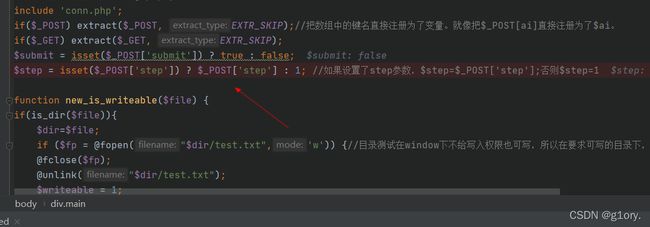

$content参数可以由网站waf的extract函数来进行定义

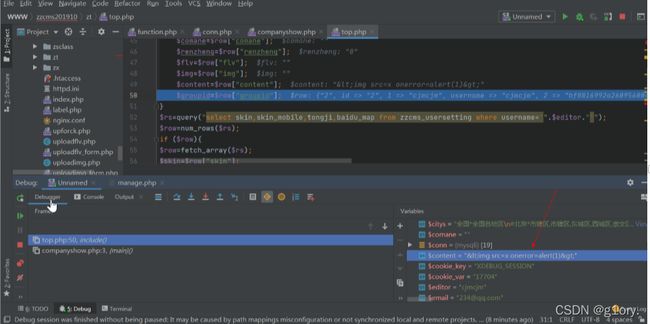

进行xdebug调试

进行抓修改注册信息的包

当代码调试到执行sql语句的时候,$content的值为<img src=x οnerrοr=alert(1)>成功将xss语句写入数据库

抓触发xss的包即http://www.zzcms.com/zt/companyshow.php?id=2的数据包

在这里进行了id变量的赋值

在这里查询了数据库中id=2的content值

成功执行了xss