内网渗透测试第一章——内网基础知识

(一)内网基础知识

1. 内网概述

内网也指局域网(Local Area Network,LAN)是指在某一区域内由多台计算机互联成的计算机组。一般是方圆几千米以内。局域网可以实现文件管理、应用软件共享、打印机共享、工作组内的历程安排、电子邮件和传真通信服务等功能。

内网是封闭型的,它可以由办公室内的两台计算机组成,也可以由一个公司内的上千台计算机组成。列如银行、学校、企业工厂、政府机关、网吧、单位办公网等都属于此类。

2. 内网名词

我们在研究内网的时候,经常会听说一些列如“工作组”、“域”、

“域控制器(DC)”、“父域”、“子域”、“域树”、“域森林’和“活动目录(AD)”“DMZ”、“域内权限”等专有名词。那么它们到底指的是什么?又有何区别呢?

3. 工作组

工作组(Work Group),在一个大的单位内,可能有成百上千台电脑互相连接组成局域网,它们都会列在“网络(网上邻居)”内,如果这些电脑不分组,可想而知有多么混乱,要找一台电脑很困难。为了解决这一问题,就有了“工作组”这个概念,将不同的电脑一般按功能(或部门)分别列入不同的工作组中,如技术部的电脑都列入“技术部”工作组中,行政部的电脑都列入“行政部”工作组中。你要访问某个部门的资源,就在“网络”里找到那个部门的工作组名,双击就可以看到那个部门的所有电脑了。相比不分组的情况就有序的多了,尤其是对于大型局域网络来说。

3.1 加入/创建工作组

右击桌面上的“计算机”,在弹出的菜单出选择“属性”,点击“更改设置”,“更改”,在“计算机名”一栏中键入你想好的名称,在“工作组”一栏中键入你想加入的工作组名称。

如果你输入的工作组名称网络中没有,那么相当于新建了一个工作组,当然暂时只有你的电脑在组内。单击“确定”按钮后,Windows提示需要重新启动,重新启动之后,再进入“网络”就可以看到你所加入的工作组成员了。

可以更改进入行政部

3.2 退出工作组

- 只要将工作组名称改动即可。不过在网上别人照样可以访问你的共享资源。你也可以随便加入同一网络上的任何其它工作组。“工作组”就像一个可以自由进入和退出的“社团”,方便同一组的计算机互相访问。

- 所以工作组并不存在真正的集中管理作用,工作组里的所有计算机都是对等的,也就是没有服务器和客户机之分的。

4. 域

- 域(Domain)是一个有安全边界的计算机集合(安全边界意思是在两个域中,一个域中的用户无法访问另一个域中的资源),可以简单的把域理解成升级版的“工作组”,相比工作组而言,它有一个更加严格的安全管理控制机制,如果你想访问域内的资源,必须拥有一个合法的身份登陆到该域中,而你对该域内的资源拥有什么样的权限,还需要取决于你在该域中的用户身份。

- 域控制器(Domain Controller,简写为DC)是一个域中的一台类似管理服务器的计算机,相当于一个单位的门卫一样,它负责每一台联入的电脑和用户的验证工作,域内电脑如果想互相访问首先都是经过它的审核。

- 域控制器中存在由这个域的账户、密码、属于这个域的计算机等信息构成的数据库。当计算机连接到域时,域控制器首先要鉴别这台计算机是否属于这个域,以及用户使用的登陆账号是否存在、密码是否正确。若以上信息不正确则拒绝这台计算机的登陆,进而不能访问服务器中的资源。

- 域控制器是整个域的通信枢纽,所有的权限身份验证都在域控制器上进行,即域内所有用来验证过身份的账号和密码散列值都保存在域控制器中。

内网渗透的目的就是为了获得域控制器

安全域划分

4.1 域的分类

单域

父域,子域

域树(tree)

域森林(forest)

DNS域名服务器

4.2 单域

在一般的具有固定地理位置的小公司里,建立一个域就可以满足所需。

一般在一个域内要建立至少两个域服务器,一个作为DC,一个是备份DC。如果没有第二个备份DC,那么一旦DC瘫痪了,则域内的其他用户就不能登陆该域了,因为活动目录的数据库(包括用户的帐号信息)是存储在DC中的。而有一台备份域控制器(BDC),则至少该域还能正常使用,期间把瘫痪的DC恢复了就行了。

4.3 父域与子域

- 出于管理及其他一些需求,需要在网络中划分多个域,第一个域称为父域,各分部的域称为该域的子域。

- 比如一个大公司,它的不同分公司在不同的地理位置,则需父域及子域这样的结构。

- 如果把不同地理位置的分公司放在同一个域内,那么他们之间信息交互(包括同步,复制等)所花费的时间会比较长,而且占用的带宽也比较大。(因为在同一个域内,信息交互的条目是很多的,而且不压缩;而在域和域之间,信息交互的条目相对较少,而且压缩。)

- 还有一个好处,就是子公司可以通过自己的域来管理自己的资源。

- 还有一种情况,就是出于安全策略的考虑,因为每个域都有自己独有的安全策略。比如一个公司的财务部门希望能使用特定的安全策略(包括帐号密码策略等),那么可以将财务部门做成一个子域来单独管理。

4.4 域树

- 域树指若干个域通过建立信任关系组成的集合。一个域管理员只能管理本域的内部,不能访问或者管理其他的域,二个域之间相互访问则需要建立信任关系(Trust Relation)。比如asia.abc.com与Europe.abc.com访问需要建立信任关系

- 信任关系是连接在域与域之间的桥梁。域树内的父域与子域之间不但可以按需要相互进行管理,还可以跨网分配文件和打印机等设备资源,使不同的域之间实现网络资源的共享与管理,以及相互通信和数据传输。

- 在一个域树中,父域可以包含很多子域,子域是相对父域来说的,指域名中的每一个段。子域只能使用父域作为域名的后缀,也就是说在一个域树中,域的名字是连续的。

abc.com 是一级域

asia是二级域

域asia.abc.com的级别比域abc.com低

4.5 域森林

域森林指若干个域树通过建立信任关系组成的集合。可以通过域树之间建立的信任关系来管理和使用整个森林中的资源,从而又保持了原有域自身原有的特性。

这里域树abc.com与域树abc.net之间通过建立信任关系来构成域森林。

4.6 DNS域名服务器

- DNS域名服务器是进行域名(domain name)和与之相对应的IP地址(IP address)转换的服务器。

- 在域树的介绍中,可以看到域树中的域的名字和DNS域的名字非常相似,实际上域的名字就是DNS域的名字,因为域中的计算机使用DNS来定位域控制器和服务器以及其他计算机、网络服务等。

- 一般情况下,我们在内网渗透时就通过寻找DNS服务器来定位域控制器,因为通常DNS服务器和域控制器会处在同一台机器上。

5. 活动目录

- 活动目录(Active Directory)是域环境中提供目录服务的组件。

- 目录是什么?目录就是存储有关网络对象(如用户、组、计算机、共享资源、打印机和联系人等)的信息。目录服务是帮助用户快速准确的从目录中查找到他所需要的信息的服务。

- 如果将企业的内网看成是一本字典,那么内网里的资源就是字典的内容,活动目录就相当于字典的索引。即活动目录存储的是网络中所有资源的快捷方式,用户通过寻找快捷方式而定位资源。

5.1 逻辑结构

- 在活动口录中,管理员可以完全忽略被管理对象的具体地理位置,而将这些对象按照一定的方式放置在不同的容器中。由于这种组织对象的做法不考虑被管理对象的具体地理位置,这种组织框架称为“逻辑结构“。

- 活动目录的逻辑结构就包括上面讲到的组织单元(OU)、域(domain)、域树(tree)、域森林(forest)。在域树内的所有域共享一个活动目录,这个活动目录内的数据分散地存储在各个域内,且每一个域只存储该域内的数据。

例:A集团下有甲 乙 丙三家子公司,为了A集团更好的管理这三家公司,可以将这三家公司的域树集中起来组成域森林。A集团可以按照“A集团(域森林)->子公司(域树)->部门(域)->员工”的方式对网络进行层次分明的管理。可以使企业网络具有较强的可扩展性,便于进行组织、管理及目录定位。

5.2 活动目录的主要功能

- 帐号集中管理,所有帐号均存在服务器上,方便对帐号的重命令/重置密码。

- 软件集中管理,统一推送软件,统一安装网络打印机等。利用软件发布策略分发软件,可以让用户自由选择安装软件。

- 环境集中管理,利用AD可以统一客户端桌面,IE,TCP/IP等设置。

- 增强安全性,统一部署杀毒软件和扫毒任务,集中化管理用户的计算机权限、统一制订用户密码策略等,可监控网络,资料统一管理。

- 更可靠,更少的宕机时间。如:利用AD控制用户访问权限,利用群集、负载均衡等技术对文件服务器进行容灾设定,更可靠,岩机时间更少。

- 活动目录为Microsoft统一管理的基础平台,其它isa,exchange,sms等服务都依赖于这个基础平台。

5.3 AD和DC的区别

- 如果网络规模较大,我们就会考虑把网络中的众多对象:计算机、用户、用户组、打印机、共享文件等,分门别类、井然有序地放在一个大仓库中,并做好检索信息,以利于查找、管理和使用这些对象(资源)。这个有层次结构的数据库,就是活动目录数据库,简称AD库。

- 那么我们应该把这个数据库放在哪台计算机上呢?规定是这样的,我们把存放有活动目录数据库的计算机就称为DC。所以说我们要实现域环境,其实就是要安装AD,当内网中的一台计算机安装了AD后,它就变成了DC。

- DC的本质是一台计算机,AD的本质是提供目录服务的组件

5.4 例子

假如一个公司有200台电脑,我们希望某台电脑上的账户Alan可以访问每台电脑内的资源或者可以在每台电脑上登录。那么在“工作组”环境中,我们必须要在这200台电脑的各个SAM数据库中创建Alan这个账户。一旦Alan想要更换密码,必须要更改200次!现在只是200台电脑的公司,如果是有5000台电脑或者上万台电脑的公司呢?估计管理员会抓狂。

因此产生了域。在域环境中,只需要在活动目录中创建一次Alan账户,那么就可以在任意200台电脑中的一台上登录Alan,如果要为Alan账户更改密码,只需要在活动目录中更改一次就可以了。

6. 域相关概念

6.1 安全域划分

安全域划分的目的是将一组安全等级相同的计算机划入同一个网段内,这一网段内的计算机拥有相同的网络边界,在网络边界上采用防火墙部署来实现对其他安全域的NACL(网络访问控制策略),允许哪些IP访问此域、不允许哪些访问此域;允许此域访问哪些IP/网段、不允许访问哪些IP/网段。使得其风险最小化,当发生攻击时可以将威胁最大化的隔离,减少对域内计算机的影响。

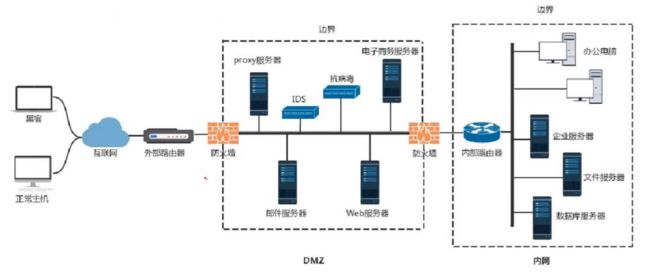

下图为中小型内网的安全区域划分,一个虚线框表示一个安全域(也是网络的边界,一般分为DMZ和内网),通过硬件防火墙的不同端口实现隔离。

6.2 DMZ

首先,网络大致可以分为三个区域:安全级别最高的内网;安全级别中等的DMZ;安全级别最低的外网。三个区域负责完成不同任务,因此需要设置不同的访问策略。

- 两个防火墙之间的空间被称为DMZ。

- DMZ是英文“demilitarized zone”的缩写,中文名称为“隔离区”,也称“非军事化区”。

- DMZ是为了解决安装防火墙后外部网络的访问用户不能访问内部网络服务器的问题,而设立的一个非安全系统与安全系统之间的缓冲区。

- 该缓冲区位于企业内部网络和外部网络之间的小网络区域内。在这个小网络区域内可以放置一些必须公开的服务器设施,如企业Web服务器、FTP服务器和论坛等。

- 另一方面,通过这样一个DMZ区域,更加有效地保护了内部网络。因为这种网络部署,比起一般的防火墙方案,对来自外网的攻击者来说又多了一道关卡。

6.3 DMZ的屏障功能

-

内网可以访问外网

内网的用户需要白面地访间外网。在这一策略中,防火墙需要执行NAT。 -

内网可以访间DMZ

此策略使内网用户可以使用或者管理DMZ中的服务器。

-

外网不能访间内网

这是防火墙的基本等略了,内网中存放的是公司内部数据,显然这些数据是不允许外网的用户进行访问的。如栗要访问,就要通过vPN方式来进行。 -

外网可以访问DMZ

DMZ中的服务器需要为外界提供服务,所以外网必须可以访问DMZ。同时,外网访问DMz需要由防火墙完成对外地址到服务器实际地址的转换。

-

DMZ不能访间内网

如不执行此策略,则当入侵者攻陷DMz时,内部网络将不会受保护。 -

DMZ不能访何外网

此条策略也有例外,比如我们的例子中,在DMZ中放置邮件服务器时,就需要访问外网,否则将不能正常工作。

内网又可分为办公区和核心区

办公区:公司员工日常的工作区,一般会安装防病毒软件、主机入侵检测产品等。办公区一般能够访问DMZ。

核心区:存储企业最重要的数据、文档等信息资产,通过日志记录、安全审计等安全措施进行严密的保护,往往只有很少的主机能访问。从外部是绝难访问核心区的。

6.4 域中计算机分类

域控制器

域控制器用于管理所有的网络访问,包括登录服务器、访问共享目录和资源。域控制器中存储了域内所有的账户和策略信息,包括安全策略、用户身份验证信息和账户信息。

在网络中,可以有多台计算机被配置为域控制器,以分担用户的登录、访问等操作。多个域控制器可以一起工作,自动备份用户账户和活动目录数据。这样,即使部分域控制器瘫痪,网络访问也不会受到影响,提高了网络的安全性和稳定性。

成员服务器

成员服务器是指安装了服务器操作系统并加入了域、但没有安装活动目录的计算机,其主要任务是提供网络资源。成员服务器的类型通常有文件服务器、应用服务器、数据库服务器、Web服务器、邮件服务器、防火墙、远程访问服务器、打印服务器等。

客户机

域中的计算机可以是安装了其他操作系统的计算机,,用户利用这些计算机和域中的账户就可以登录域。这些计算机被称为域中的客户机。域用户账号通过域的安全验证后,即可访问网络中的各种资源。

独立服务器

- 域控制器是存放活动目录数据库的,是域中必须要有的,而其他三种则不是必须的,也就是说最简单的域可以只包含一台计算机,这台计算机就是该域的域控制器。

- 域中各个服务器的角色也是可以改变的,例如域服务器在删除活动目录时,如果是域中最后一个域控制器,则该域服务器会成为独立服务器,如果不是域中唯一的域控制器,则将使该服务器成为成员服务器。同时独立服务器既可以转换为域控制器,也可以加入到某个域成为成员服务器。

6.5 域内权限解读

6.5.1 域本地组

域本地组,多域用户访问单域资源(访问同一个域)。可以从任何域添加用户账户、通用组和全局组,只能在其所在域内指派权限。域本地组不能嵌套于其他组中。它主要是用于授予位于本域资源的访问权限。

举例子说就是其他域都可以访问 asis.abc.com

6.5.2 全局组

全局组,单域用户访问多域资源(必须是同一个域里面的用户)。只能在创建该全局组的域上进行添加用户和全局组,可以在域林中的任何域中指派权限,全局组可以嵌套在其他组中。

很多的全局组,可以把Domain Computers加入Domain Admins全局组中

6.5.3 全局组与域本地组区别

全局组相当于域账号,可以在全局使用,域本地组相当于本地账号,只能本机上使用。

下面我来举两个例子来进一步说明(以混合模式下为例):

例1:将用户张三(域帐号Z3)加入到域本地组administrators中,并不能使Z3对非DC的域成员计算机有任何特权,但若加入到全局组Domain Admins中,张三就是域管理员了,可以在全局使用,对域成员计算机是有特权的。

例2:只有在域的DC上,对资源(如:文件/夹)设置权限,你可以指派域本地组administrators;但在非DC的域成员计算机上,你是无法设置域本地组administrators的权限的。因为它是域本地组,只能在DC上使用。

6.6 通用组

通用组,通用组成员来自域林中任何域中的用户账户、全局组和其他的通用组,可以在该域林中的任何域中指派权限,可以嵌套于其他域组中。非常适于域林中的跨域访问。

6.7 AGDLP

A (account):用户帐户

G (Global group):全局组

DL (Domain local group):域本地组

P (Permission):许可,资源权限

按照AGDLP的原则对用户进行组织和管理起来更容易

在AGDLP形成以后当给一个用户某一个权限的时候,只要把这个用户加入到某一个本地域组就可以了。

举个例子比如: 有两个域,A和B,A中的5个财务人员和B中的3个财务人员都需要访问B中的“FINA”文件夹。这时,可以在B中建一个DL(域本地组),因为DL的成员可以来自所有的域,然后把这8个人都加入这个DL,并把FINA的访问权赋给DL。这样做的坏处是什么呢?因为DL是在B域中,所以管理权也在B域,如果A域中的5 个人变成6个人,那只能A域管理员通知B域管理员,将DL的成员做一下修改,B域的管理员太累了。这时候,我们改变一下,在A和B域中都各建立一个全局组(G),然后在B域中建立一个DL,把这两个G都加入B域中的DL中,然后把FINA的访问权赋给 DL。哈哈,这下两个G组都有权访问FINA文件夹了,是吗?组嵌套造成权限继承嘛!这时候,两个G分布在A和B域中,也就是A和B的管理员都可以自己管理自己的G啦,只要把那5个人和3个人加入G中,就可以了!以后有任何修改,都可以自己做了,不用麻烦B域的管理员!这就是A-G-DL-P。

A-G-DL-P策略是将用户账号添加到全局组中,将全局组添加到域本地组中,然后为域本地组分配资源权限。

可以简单这样记忆:

域本地组:来自全林用于本域

全局组:来自本域作用于全林

通用组:来自全林用于全林

6.8 熟悉各个组

本地域组的权限

- Administrators(管理员组) ————最重要的权限

- Remote Desktop Users(远程登录组)

- Print Operators(打印机操作员组)

- Account Operators(帐号操作员组)

- Server Operaters(服务器操作员组)

- Backup Operators(备份操作员组)

全局组、通用组的权限

- Domain Admins(域管理员组)————最最最重要的权限,一般来说域渗透是看重这个

- Enterprise Admins(企业系统管理员组)————最重要的权限,其次是去看重这个权限

- Schema Admins(架构管理员组)————最重要的权限

- Domain Users(域用户组)

(二)内网环境搭建

1. powershell

注意:powershell命令不区分大小写

1.1 快捷键

Powershell的快捷键和cmd、linux中的shell比较像。

| 快捷键 | 功能 |

|---|---|

| ALT+F7 | 清除命令的历史记录 |

| PgUp PgDn | 显示当前会话的第一个命令和最后一个命令 |

| Enter | 执行当前命令 |

| End | 将光标移至当前命令的末尾 |

| Del | 从右开始删除输入的命令字符 |

| Esc | 清空当前命令行 |

| F2 | 自动补充历史命令至指定字符 (例如历史记录中存在Get-Process,按F2,提示"Enter char to copy up to",键入‘s’,自动补齐命令:Get-Proce) |

| F4 | 删除命令行至光标右边指定字符处 |

| F7 | 对话框显示命令行历史记录 |

| F8 | 检索包含指定字符的命令行历史记录 |

| F9 | 根据命令行的历史记录编号选择命令,历史记录编号可以通过F7查看 |

| 左/右方向键 | 左右移动光标 |

| 上/下方向键 | 切换命令行的历史记录 |

| Home | 光标移至命令行最左端 |

| Backspace | 从右删除命令行字符 |

| Ctrl+C | 取消正在执行的命令 |

| Ctrl+左/右方向键 | 在单词之间移动光标 |

| Ctrl+Home | 删除光标最左端的所有字符 |

| Tab | 自动补齐命令或者文件名 |

1.2 常用命令

显示帮助菜单

help

查看脚本运行策略

get-executionpolicy

各策略权限介绍:

**Unrestricted:**权限最高,可以不受限制执行任何脚本

**AllSigned:**所有脚本都必须经过签名才能在运行

**RemoteSigned:**本地脚本无限制,但是对来自网络的脚本必须经过签名

**Restricted:**不允许任何脚本执行

设置脚本运行策略

set-executionpolicy

注意:需要在管理员状态运行

2. 内网环境搭建

ISO下载地址:

Windows server 2008 r2

链接:https://pan.baidu.com/s/1-AcGzq39u5M7tp6wr8fZSg

提取码:r42lWindows server 2012 r2

链接:https://pan.baidu.com/s/1RB_JfALSRSyrVKBuipSutg

提取码:1tudWindows 7 x64

链接:https://pan.baidu.com/s/1cTdv_pOHizz4Bn4zw2aE-w

提取码:cz3d

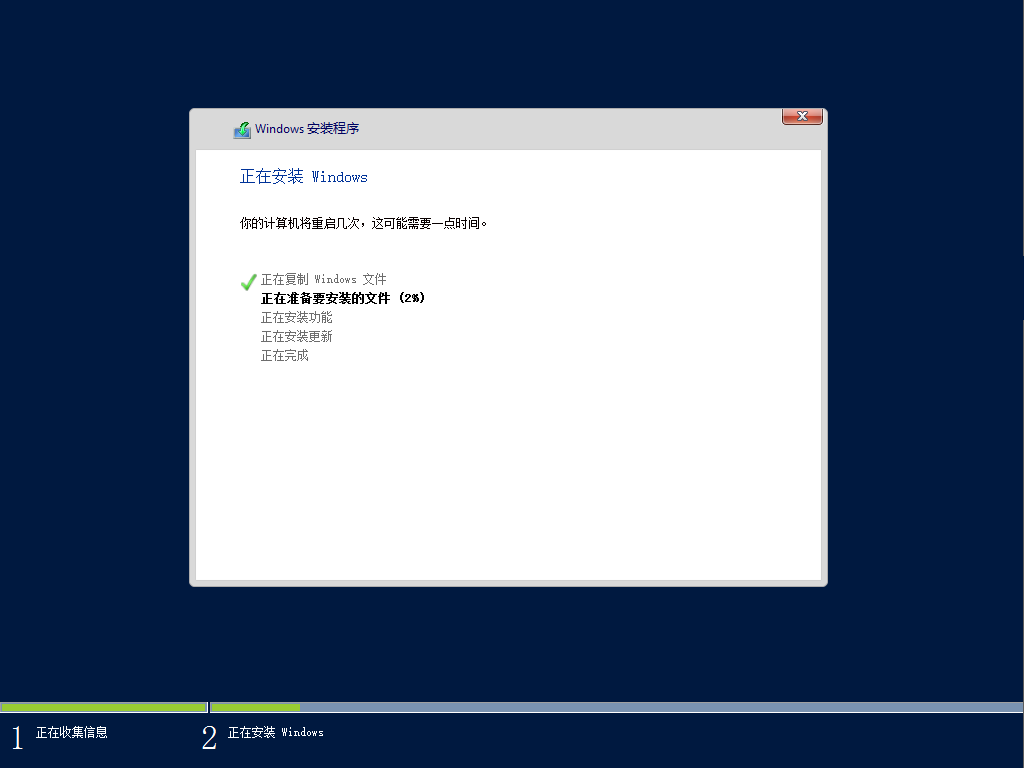

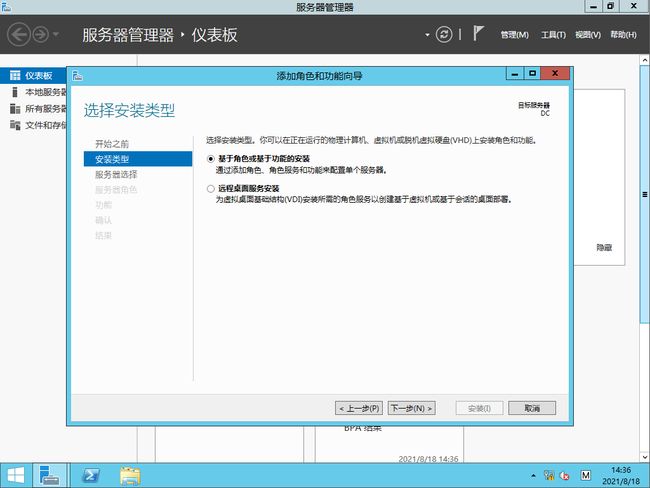

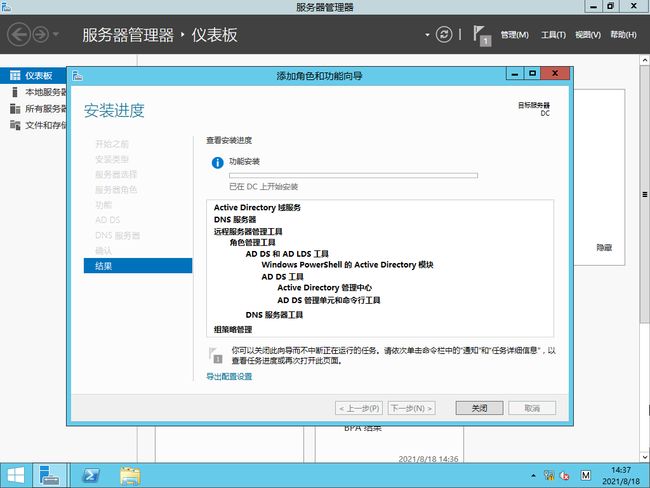

2.1 Windows server 2012 R2环境搭建

1.在VMware上安装ISO

2.配置网络环境

3.点击右上角,添加角色和功能

4.添加Active Directory域服务器和DNS服务器

5.点击黄色感叹号进行环境部署

6.无需理会dns处警告

7.基本环境搭建完成

2.2 Windows server 2018 R2环境搭建

将DNS设置为192.168.1.1,将IP地址设置为192.168.1.2,设置加入域

2.3 Windows 7 x64环境搭建

将DNS设置为192.168.1.1,将IP地址设置为192.168.1.3,设置加入域