Go语言使用golang-jwt/jwt/v4进行JWT鉴权

文章目录

-

- 1.什么是JWT

- 2.JWT的数据结构

-

- 2.1 Header

- 2.2 Payload

- 2.3 Signature

- 2.4 Base64URL

- 3使用JWT

-

- 安装

- 生成Token

- 参考:

最近写的项目中用到了JWT鉴权,因此做个记录

原先的jwt-go仓库已经不再维护,迁移到了github.com/golang-jwt/jwt/v4

但是网上大多数还是v3版本的使用教程,建议使用更加安全的v4

1.什么是JWT

JSON Web Token (JWT)是一个开放标准(RFC 7519),它定义了一种紧凑的、自包含的方式,用于作为JSON对象在各方之间安全地传输信息。特别适用于分布式站点的单点登录(SSO)场景。JWT的声明一般被用来在身份提供者和服务提供者间传递被认证的用户身份信息,以便于从资源服务器获取资源,也可以增加一些额外的其它业务逻辑所必须的声明信息,该token也可直接被用于认证,也可被加密。

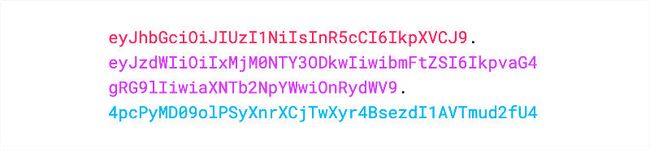

2.JWT的数据结构

中间用点(.)分隔成三个部分。注意,JWT 内部是没有换行的,这里只是为了便于展示,将它写成了几行。JWT的三个部分依次如下:

Header(头部)Payload(负载)Signature(签名)

写成一行就是Header.Payload.Signature

2.1 Header

Header 部分是一个 JSON 对象,描述 JWT 的元数据,通常是下面的样子

{

"alg": "HS256",

"typ": "JWT"

}

上面代码中,alg属性表示签名的算法(algorithm),默认是HMAC SHA256(写成 HS256);typ属性表示这个令牌(token)的类型(type),JWT 令牌统一写为JWT。

将上面的 JSON 对象使用 Base64URL 算法(详见后文)转成字符串就成了第一部分Header。

2.2 Payload

Payload 部分也是一个 JSON 对象,用来存放实际需要传递的数据。JWT 规定了7个官方字段,供选用。

iss (issuer):签发人exp (expiration time):过期时间sub (subject):主题aud (audience):受众nbf (Not Before):生效时间iat (Issued At):签发时间jti (JWT ID):编号

我们还可以在这个部分自己定义字段,下面就是一个例子

{

"sub": "1234567890",

"name": "John Doe",

"admin": true

}

注意,JWT 默认是不加密的,任何人都可以读到,所以不要把秘密信息放在这个部分。

这个 JSON 对象也要使用 Base64URL 算法转成字符串。

2.3 Signature

Signature 部分是对前两部分的签名,防止数据篡改。

首先,需要指定一个密钥(secret)。这个密钥只有服务器才知道,不能泄露给用户。然后,使用 Header 里面指定的签名算法(默认是 HMAC SHA256),按照下面的公式产生签名。

HMACSHA256(

base64UrlEncode(header) + "." +

base64UrlEncode(payload),

secret)

2.4 Base64URL

前面提到,Header 和 Payload 串型化的算法是 Base64URL。这个算法跟 Base64 算法基本类似,但有一些小的不同。

JWT 作为一个令牌(token),有些场合可能会放到 URL(比如 api.example.com/?token=xxx)。Base64 有三个字符+,/和=,在 URL 里面有特殊含义,所以要被替换掉:=被省略、+替换成-,/替换成_ 。这就是 Base64URL 算法。

算出签名以后,把 Header、Payload、Signature 三个部分拼成一个字符串,每个部分之间用"点"(.)分隔,就可以返回给用户。

3使用JWT

安装

go install "github.com/golang-jwt/jwt/v4"

生成Token

定义claims和serect

type MyClaims struct {

Phone string `json:"phone"`

jwt.RegisteredClaims // 注意!这是jwt-go的v4版本新增的,原先是jwt.StandardClaims

}

var MySecret = []byte("手写的从前") // 定义secret,后面会用到

生成token

// 这里传入的是手机号,因为我项目登陆用的是手机号和密码

func MakeToken(phone string) (tokenString string, err error) {

claim := MyClaims{

Phone: phone,

RegisteredClaims: jwt.RegisteredClaims{

ExpiresAt: jwt.NewNumericDate(time.Now().Add(3 * time.Hour * time.Duration(1))), // 过期时间3小时

IssuedAt: jwt.NewNumericDate(time.Now()), // 签发时间

NotBefore: jwt.NewNumericDate(time.Now()), // 生效时间

}}

token := jwt.NewWithClaims(jwt.SigningMethodHS256, claim) // 使用HS256算法

tokenString, err = token.SignedString(MySecret)

return tokenString, err

}

解析token

func Secret() jwt.Keyfunc {

return func(token *jwt.Token) (interface{}, error) {

return []byte("手写的从前"), nil // 这是我的secret

}

}

func ParseToken(tokenss string) (*MyClaims, error) {

token, err := jwt.ParseWithClaims(tokenss, &MyClaims{}, Secret())

if err != nil {

if ve, ok := err.(*jwt.ValidationError); ok {

if ve.Errors&jwt.ValidationErrorMalformed != 0 {

return nil, errors.New("that's not even a token")

} else if ve.Errors&jwt.ValidationErrorExpired != 0 {

return nil, errors.New("token is expired")

} else if ve.Errors&jwt.ValidationErrorNotValidYet != 0 {

return nil, errors.New("token not active yet")

} else {

return nil, errors.New("couldn't handle this token")

}

}

}

if claims, ok := token.Claims.(*MyClaims); ok && token.Valid {

return claims, nil

}

return nil, errors.New("couldn't handle this token")

}

参考:

JSON Web Token 入门教程