25 网站应用攻击与防御,java儿童编程公开课视频

盲注

网站关闭错误回显,攻击者根据页面变化情况判断SQL语句的执行情况,据此猜测 数据库表结构,此种方式攻击难度较大。

防御SQL注入攻击首先要避免被攻击者猜测到表名等数据库表结构信息,此外还可

以采用如下方式。

消毒

和防XSS攻击一样,请求参数消毒是一种比较简单粗暴又有效的手段。通过正则匹 配,过滤请求数据中可能注入的SQL,如“drop table ”" \b(?:update\b.?\bset |delete\b\W?\bfom)\b, 等。

参数绑定

使用预编译手段,绑定参数是最好的防SQL注入方法。目前许多数据访问层框架, 如IBatis, Hibernate等,都实现SQL预编译和参数绑定,攻击者的恶意SQL会被当做SQL 的参数,而不是SQL命令被执行。

除了 SQL注入,攻击者还根据具体应用,注入OS命令、编程语言代码等,利用程 序漏洞,达到攻击目的。

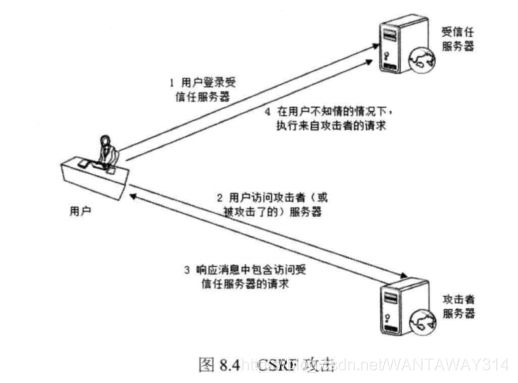

3 CSRF 攻击

CSRF ( Cross Site Request Forgery,跨站点请求伪造),攻击者通过跨站请求,以合法 用户的身份进行非法操作,如转账交易、发表评论等,如图8.4所示。CSRF的主要手法 是利用跨站请求,在用户不知情的情况下,以用户的身份伪造请求。其核心是利用了浏 览器Cookie或服务器Session策略,盗取用户身份。

相应地,CSRF的防御手段主要是识别请求者身份。主要有下面几种方法。

表单Token

CSRF是一个伪造用户请求的操作,所以需要构造用户请求的所有参数才可以。表单Token通过在请求参数中增加随机数的办法来阻止攻击者获得所有请求参数:在页面表单中增加一个随机数作为Token,每次响应页面的Token都不相同,从正常页面提交的请求 会包含该Token值,而伪造的请求无法获得该值,服务器检查请求参数中Token的值是否 存在并且正确以确定请求提交者是否合法。

验证码

相对说来,验证码则更加简单有效,即请求提交时,需要用户输入验证码,以避免 在用户不知情的情况下被攻击者伪造请求。但是输入验证码是一个糟糕的用户体验,所 以请在必要时使用,如支付交易等关键页面。

Referer check

HTTP请求头的Referer域中记录着请求来源,可通过检查请求来源,验证其是否合 法。很多网站使用这个功能实现图片防盗链(如果图片访问的页面来源不是来自自己网 站的网页就拒绝)o

4其他攻击和漏洞

除了上面提到的常见攻击,还有一些漏洞也常被黑客利用。

Error Code

也称作错误回

【一线大厂Java面试题解析+核心总结学习笔记+最新架构讲解视频+实战项目源码讲义】

浏览器打开:qq.cn.hn/FTf 免费领取

显,许多Web服务器默认是打开异常信息输出的,即服务器端未处理 的异常堆栈信息会直接输出到客户端浏览器,这种方式虽然对程序调试和错误报告有好 处,但同时也给黑客造成可乘之机。通过故意制造非法输入,使系统运行时岀错,获得 异常信息,从而寻找系统漏洞进行攻击。防御手段也很简单,通过配置Web服务器参数, 跳转500页面(HTTP响应码500表示服务器内部错误)到专门的错误页面即可,Web 应用常用的MVC框架也有这个功能。

HTML注释

为调试程序方便或其他不恰当的原因,有时程序开发人员会在PHP、JSP等服务器页面程序中使用HTML注释语法进行程序注释,这些HTML注释就会显示在客户端浏览器,给黑客造成供给便利。程序最终发布前需要进行代码review或自动扫描,避免HTML注释漏洞。

文件上传

一般网站都会有文件上传功能,设置头像、分享视频、上传附件等。如果上传的是 可执行的程序,并通过该程序获得服务器端命令执行能力,那么攻击者几乎可以在服务 器上为所欲为,并以此为跳板攻击集群环境的其他机器。最有效的防御手段是设置上传 文件白名单,只允许上传可靠的文件类型。此外还可以修改文件名、使用专门的存储等 手段,保护服务器免受上传文件攻击。

路径遍历

攻击者在请求的URL中使用相对路径,遍历系统未开放的目录和文件。防御方法主 要是将JS、CSS等资源文件部署在独立服务器、使用独立域名,其他文件不使用静态URL 访问,动态参数不包含文件路径信息。

5 Web应用防火墙

网站面临的安全问题复杂多样,各种攻击手段日新月异,新型漏洞不断被报告。如 果有一款产品能够统一拦截请求,过滤恶意参数,自动消毒、添加Token,并且能够根据 最新攻击和漏洞情报,不断升级对策,处理掉大多数令人头痛的网站攻击,就是一件很 美妙的事了。

非常幸运,真的有这样的产品 ModSecurity0

ModSecurity是一个开源的Web应用防火墙,探测攻击并保护Web应用程序,既可 以嵌入到Web应用服务器中,也可以作为一个独立的应用程序启动。ModSecurity最早只 是Apache的一个模块,现在已经有Java、.NET多个版本,并支持Nginxo

ModSecurity采用处理逻辑与攻击规则集合分离的架构模式。处理逻辑(执行引擎) 负责请求和响应的拦截过滤,规则加载执行等功能。而攻击规则集合则负责描述对具体攻 击的规则定义、模式识别、防御策略等功能(可以通过文本方式进行描述)。处理逻辑比较 稳定,规则集合需要不断针对漏洞进行升级,这是一种可扩展的架构设计,如图8.5所示。

除了开源的ModeSecurity,还有一些商业产品也实现Web应用防火墙功能,如NEC的 SiteShelL

6 网站安全漏洞扫描

和计算机安全漏洞扫描一样,网站也需要安全漏洞扫描。