SSH,NFS,FTP

目录

SSH远程管理

SSH密钥机制

Scp远程复制

Nfs 共享存储服务

Nfs配置

ftp文件传输

ftp工作原理

编辑ftp搭建

SSH远程管理

SSH (Secure Shell)是一种安全通道协议,主要用来实现字符界面的远程登录、远程复制等功能。

SSH协议对通信双方的数据传输进行了加密处理,其中包括用户登录时输入的用户口令。因此SSt协议具有很好的安全性。

SSH客户端------------------------------>SSH服务器

数据传输是加密的,可以防止信息泄露

数据传输是压缩的,可以提高传输速度

SSH客户端:Putty,xshell,CRT

SSH服务端:openSSH

c/s架构

OpenSSH是实现sSH协议的开源软件项目,适用于各种UNTX、Linux操作系统

Centos 7系统默认已安装openssh相关软件包,并已将sshd 服务添加为开机白启动。执行"systemctl start sshd"命令即可启动sshd服务

sshd服务使用的默认端口号为22

sshd服务的默认配置文件是/etc / ssh/ sshd_config

ssh_config和sshd_config都是ssh服务器的配置文件,二者区别在于前者是针对客户端的配置文件,后者则是针对服务端的配置文件。

SSH密钥机制

对称加密(也称为秘钥加密)

使用同一套密钥加密

对称加密的加密强度高,很难破解。但是在实际应用过程中不得不面临一个棘手的问题:如何安全的保存密钥呢?尤其是考虑到数量庞大的Client端,很难保证密钥不被泄露。一旦一个Client端的密钥被窃据,那么整个系统的安全性也就不复存在。为了解决这个问题,非对称加密应运而生。非对称加密有两个密钥:“公钥”和“私钥”。

非对称加密(也称公钥加密)

1.远程Server收到Client端用户TopGun的登录请求,Server把自己的公钥发给用户。

2.Client使用这个公钥,将密码进行加密。

3.Client将加密的密码发送给Server端。

4.远程Server用自己的私钥,解密登录密码,然后验证其合法性。

5.若验证结果,给Client相应的响应。

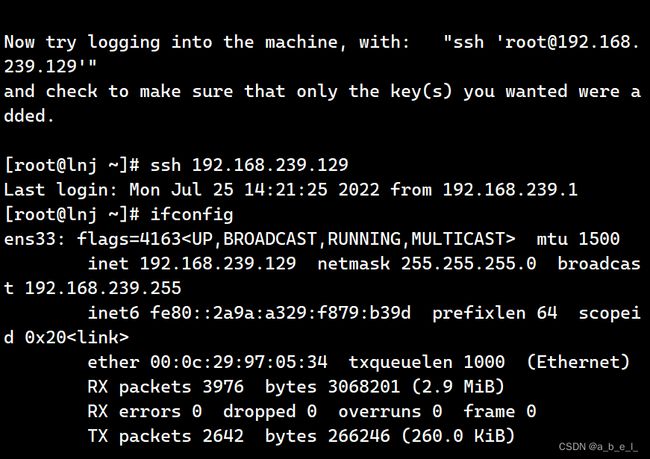

将密钥推给目标用户,以后登录无需密码

- 生成密钥

ssh-keygen -t rsa

- 将密钥推送给目标用户

Ssh-copy-id [email protected]

直接过去无需密码

使用ssh进程远程登录,可以指定端口号,缺省时默认使用22端口

Ssh -p 1234 [email protected]

Scp远程复制

将远程主机的指定内容复制到本机

Scp [email protected]:/etc/passwd /root/passwd1

将本机指定内容夫种子到远程主机

Scp -r /etc/ssh/ [email protected]:/opt

Nfs 共享存储服务

NFs是一种基于TCP/IP传输的网络文件系统协议。通过使用NFs协议,客户机可以像访问本地日录一样访问远程服务器中的共享资源。

对于大多数负载均衡群集来说,使用Nws协议来共享数据存储是比较常见的做法,Nws也是NAS存储设备必然支持的一种协议。但是由于NEs没有用户认证机制,而且数据在网络上明文传输,所以安全性很差,一般只能在局域网中使用。

NFS服务的实现依赖于REC (Remote Process Call,远端过程调用)机制,以完成远程到本地的映射过程。

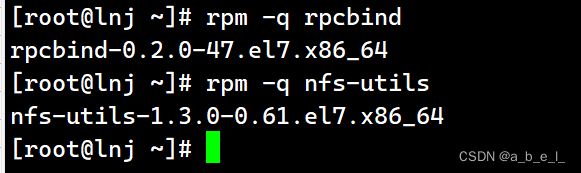

所以需要安装nfs-utils、rpcbind软件包来提供NFS共享服务,前者用于NFS共享发布和访问,后者用于RPC支持。

其实nfs也是将本地的磁盘挂载到客户端,此后客户端再往/data_httpd里存数据时,不再去往/dev/sdb1本地磁盘,而是去往/nfs_data目录下,实现数据共享

Nfs配置

- 安装nfs-utils,rpcbind软件包

Yum install -y nfs-utils rpcbind

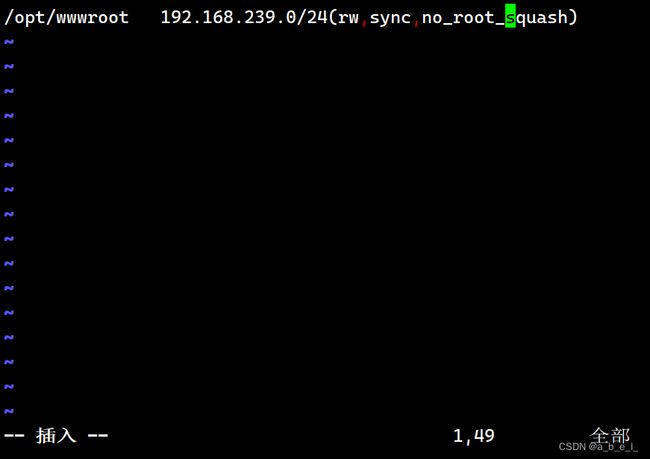

- 设置共享目录

Mkdir -p /opt/wwwroot

Chmod 777 /opt/wwwroot

Vim /etc/exports

/opt./wwwroot 192.168.80.0/24 ( rw, sync,no_root_squash)

首先写的是共享出去的目录

允许使用挂载点的网段

括号中定义为1.使用此共享目录的权限2.同步数据3.对root用户不进行降权处理

/var/ftp/pub 192.168.4.11(ro) 192.168.4.110 (rw)

/share * ( rw, sync)

- 启动nfs服务

Systemctl start rpcbind

Systemctl enable rpcbind

Systemctl start nfs

Systemctl enable rpcbind

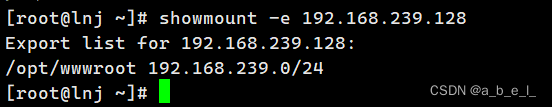

- Showmount -e 查询本地发布的共享目录

Showmount -e 192.168.239.128

查看此机器可以使用的共享目录

- 手动挂载共享目录此操作在另一台机器中操作

在另一台机器上创建目录

Mkdir /data

Mount 192.168.239.128:/opt/wwwroot /data

- 永久挂载

Vim /etc/fstab

- 进行验证

在/data目录下创建一个文件

Touch 1.txt

Echo “123123” >>1.txt

切换至nfs服务器上

ftp文件传输

FTP (File TransferProtocol,文件传输协议)是典型的c/s架构的应用层协议,需要由服务端软件、客户端软件两个部分共同实现文件传输功能

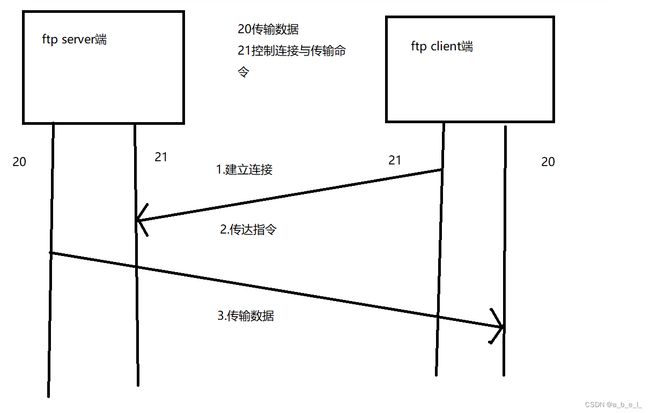

FTP客户端和服务器之间的连接是可靠的,面向连接的,为数据的传输提供了可靠的保证。tcp协议:20,2.1端口

FTP是一种文件传输协议,它支持两种模式,一种方式叫做standard(也就是Active,主动方式),一种是 Passive(也就是PASV,被动方式)。Standard模式 FTP的客户端发送 PORT 命令到FTP server。Passive模式FTP的客户端发送PASV命令到FTP server

standard模式

FTP客户端首先和FTP Server的TCP

21端口建立连接,通过这个通道发送命令,客户端需要接收数据的时候在这个通道上发送PORT命令。

PORT命令包含了客户端用什么端口接收数据。在传送数据的时候,服务器端通过自己的TCP 20端口发送数据。FTPserver必须和客户端建立一个新的连接用来传送数据。

Passive模式

在建立控制通逆的时候和Standard模式类似,当客户端通过这个通道发送pASV命令的时候,FTPserver打开一个位于1024和5000之间的随机端口并且通知客户端在这个端口上传送数据的请求,然后FTP server将通过这个端口进行数据的传送,这个时候FTP server不再需要建立一个新的和客户端之间的连接。

ftp工作原理

ftp搭建

ftp搭建

- 安装软件

Yum install -y vsftpd

主要的配置文件

/etc/vsftpd/vsftpd.conf //ftp服务器的主配置文件

/etc/pam.d/vsftpd

/etc/vsftpd/ftpusers //禁止登陆用户名单,默认root不能登陆

/etc/vsftpd/user list

/var/ftp

/var/ftp/pub

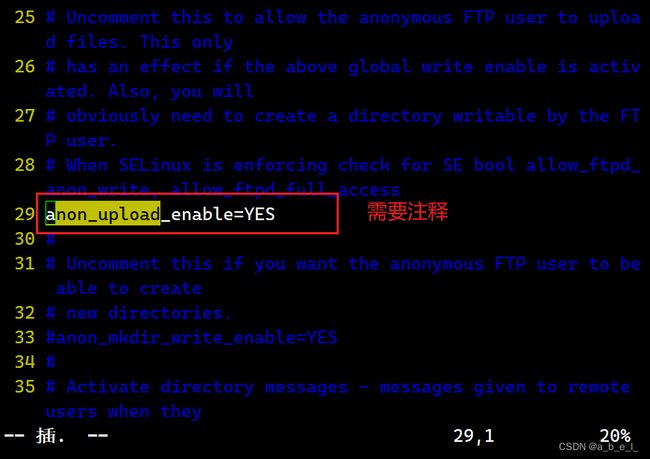

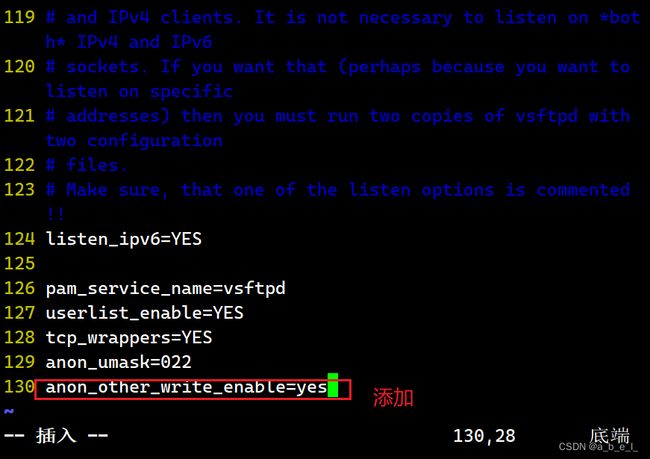

- 设置匿名用户访问的ftp服务最大权限

Vim /etc/vsftpd/vsftpd.conf

anonymous_enakle=YES#开启匿名用户访问。默认已开启(FTP)

write_enable=YES #开放服务器的写权限(若要上传,必须开启)。默认已开启anon_umask=022#设置匿名用户所上传数据的权限掩码(反掩码)。

anon_upload_enable-YES #允许匿名用户.上传文件。默认已注释,需取消注释

anon_mkdir_write_enable=YES#允许匿名用户创建(上传)日录。默认已注释,需取消注释anon_other_write_enable=YES #允许其他删除、重命名、覆盖等操作。需添加

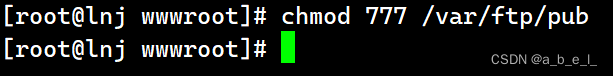

chmod 7T7 /var/ftp/pub/#为匿名访问ftp的根目录下的pub子目录设置最大权限,以便匿名用户.上传数据

- 添加权限

Chmod 777 /var/ftp/pub

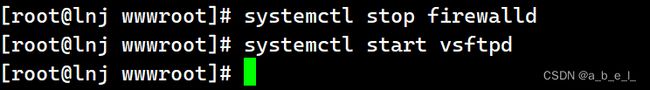

- 关闭防火墙,开启ftp服务

Systemctl stop firewalld

Systemctl start vsftpd

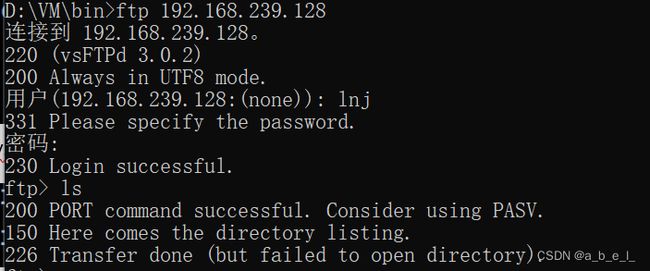

- 打开windows的cmd

ftp 192.168.239.128

用户为ftp

密码为空

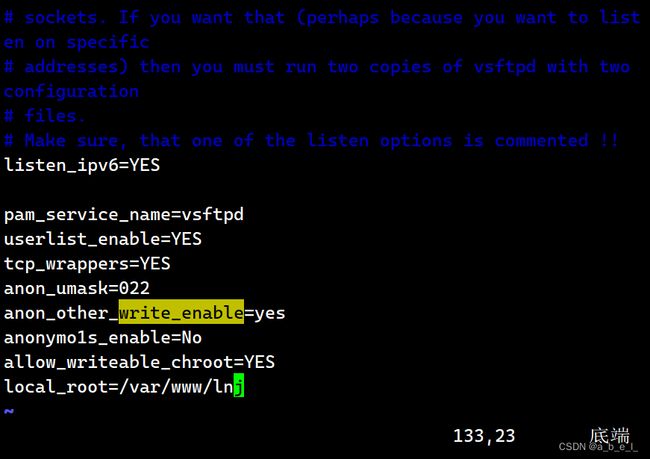

设置文帝用户验证访问ftp,并且禁止切换到ftp以外的目录

- 修改配置文件

Vim /etc/vsftpd/vsftpd.conf

local_enable=Yes#启用本地用户

anonymous_enable=No#关闭匿名用户访问

write enable=YES#开放服务器的写权限(若要上传,必须开启)

local_umask=077#可设置仅宿主用户拥有被上传的文件的权限(反掩码)

chroot_local_user=YES#将访问禁锢在用户的宿主目录中102行

allow_writeable_chroot=YES#允许被限制的用户主目录具有写权限

#anon_mkdir_write_enable-YEs注释

#anon_other_write_enable=YES注释

local_root=/var/www/lnj

Systemctl restart vsftpd

继续使用windows登录