- Pocsuite3渗透测试框架编写POC和EXP脚本

wespten

全栈网络安全渗透测试代码审计网络安全工具开发大数据

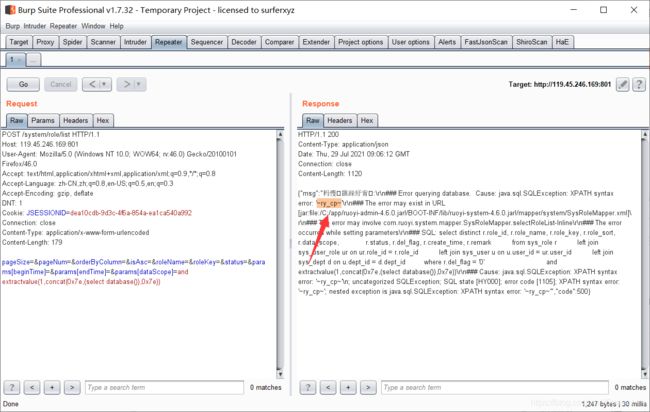

在我们的日常渗透测试中,经常挖掘到一些漏洞,但是我们一般使用挖掘工具或者手工判断的时候,不好确定是不是真的存在这么一个漏洞,因此POC脚本就应运而生了。POC全称是ProofofConcept,中文译作概念验证。它是专门为了验证漏洞是否真的存在的脚本。而EXP全称是Exploit,中文译作漏洞利用程序。它是对POC验证结果的一种漏洞利用脚本。因为市面上有关POC和EXP脚本的教程比较稀少,但是比较

- 【2024最新】渗透测试工具大全(超详细),收藏这一篇就够了!

渗透谢老丝

linuxweb安全网络安全密码学系统安全

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包所有工具仅能在取得足够合法授权的企业安全建设中使用,在使用所有工具过程中,您应确保自己所有行为符合当地的法律法规。如您在使用所有工具的过程中存在任何非法行为,您将自行承担所有后果,所有工具所有开发者和所有贡献者不承担任何法律及连带责任。除非您已充分阅读、完全理解并接受本协议所有条款,否则,请您不要安装并使用以下所有工具。您的使用行为或

- Flask SSTI注入:探索模板注入漏洞

NfsVerilog

flaskpython后端

简介在Web应用程序开发中,安全性是至关重要的。然而,有时候由于不正确的输入验证或者配置设置,可能会导致安全漏洞的存在。在本文中,我们将探讨一种常见的Web应用程序漏洞——Flask中的SSTI(服务器端模板注入)注入。我们将介绍SSTI注入的原理,展示它的危害,并提供一些防御措施。什么是SSTI注入?SSTI(Server-SideTemplateInjection)注入是一种Web应用程序漏洞

- 网络安全渗透测试的八个步骤

披荆斩棘的GG

学习路线Web安全网络安全web安全网络安全

一、明确目标1.确定范围:测试目标的范畴、ip、网站域名、内外网、检测帐户。2.确定标准:能渗入到何种程度,所花费的时间、能不能改动提交、能不能漏洞利用、这些。3.确定要求:web应用的漏洞、业务逻辑漏洞、工作人员管理权限管理漏洞、这些。二、信息收集1.方法:积极扫描仪,开放搜索等。2.开放搜索:使用百度搜索引擎得到:后台管理、未经授权网页页面、比较敏感url、这些。3.基础信息:IP、子网、网站

- 面试经验分享 | 北京渗透测试岗位

黑客老陈

面试经验分享职场和发展安全web安全服务器运维

更多大厂面试经验的视频经验分享看主页目录:所面试的公司:安全大厂所在城市:北京面试职位:渗透测试工程师面试方式:腾讯会议线上面试+线下面试面试过程:面试官的问题:1、说一下XSS有哪几种类型及区别?2、讲一下你所知道的端口号及其代表什么服务?3、在渗透测试中,拿到一个目标公司的站点,接下来你会怎么做,说下具体流程?4、说一下CSRF和SSRF的区别?5、说一下文件上传的绕过方式?6、mysql数据

- 为什么你的网站总是有安全漏洞

16年上任的CTO

网络安全安全漏洞网络安全web安全安全性测试前端服务器

目录一、什么是安全漏洞二、安全漏洞的一般表象1.网站瘫痪2.链接指向篡改3.数据篡改4.挂入黑链5.信息泄露6.横向攻击7.流量损耗8.其他现象三、造成安全漏洞的原因1.SQL注入漏洞2.验证码前端校验3.表单重复提交4.文件上传格式校验不合格5.第三方框架的固有漏洞6.密码缺省7.端口开放太多8.Options不过滤9.XSS,CSRF漏洞10.X-Frame-Options劫持11.HTTP获

- ChatGPT搜索漏洞:AI代码生成器安全隐患及应对策略

前端

近年来,随着人工智能技术的飞速发展,各种AI代码生成器层出不穷,为程序员带来了极大的便利。然而,技术进步的同时也伴随着安全风险的提升。最近,OpenAI的ChatGPT搜索工具曝出重大安全漏洞,引发了业界广泛关注。本文将深入探讨该漏洞的细节、影响以及应对措施,并展望未来AI工具安全发展趋势。ChatGPT作为一款强大的AI工具,其搜索功能本意是帮助用户快速获取信息。然而,英国卫报近期报道揭露了Ch

- PenSafe(水洞扫描工具)

不一样的信息安全

工具安全web安全网络安全

免责声明本系列工具仅供安全专业人员进行已授权环境使用,此工具所提供的功能只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用工具中的功能对任何计算机系统进行入侵操作。利用此工具所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。工具地址:点击领取PenSafe(水洞扫描工具)简介渗透测试安全(PenetrationTesting+Safe):在

- #渗透测试#网络安全# 一文搞懂什么是木马!!!

独行soc

一文了解网络安全安全网络面试木马病毒

免责声明本教程仅为合法的教学目的而准备,严禁用于任何形式的违法犯罪活动及其他商业行为,在使用本教程前,您应确保该行为符合当地的法律法规,继续阅读即表示您需自行承担所有操作的后果,如有异议,请立即停止本文章读。目录一、什么是木马木马的定义木马的类型二、如何检测电脑是否感染木马?三、木马与病毒的区别是什么?四、常见的木马传播途径有哪些?五、木马病毒混合体案例分析案例1:CIH病毒与木马结合案例2:熊猫

- 渗透测试之webshell 蚁剑 流量分析 特性分析 抓包分析

浩浩测试一下

网络安全安全系统安全web安全安全架构网络攻击模型

目录蚁剑是什么特性简介:蚁剑流量特征两大特征流量分析分析UserAgent数据内容解码分析总结蚁剑是什么蚁剑(AntSword)是一款开源的跨平台WebShell管理工具特性简介:AntSword(蚁剑)是一款开源的网络安全工具,常用于网络渗透测试和攻击。它可以远程连接并控制被攻击计算机,执行命令、上传下载文件等操作。蚁剑与网站进行数据交互的过程中发送的数据是经过编码器编码后再发送支持的编码方式有

- 渗透测试术语--必要基础

大象只为你

跟我学网安知识网络安全

一、前言了解和记住渗透测试术语是网络安全技术人员必要的基础,能帮助我们有效沟通和合作、全面理解渗透测试流程、设计和规划渗透测试活动、安全漏洞识别和利用和规避法律和道德风险。我整理一部分术语,自己归为8个分类方便记忆。共整理了56个术语,每个术语都有简要的含义解释。二、渗透测试术语1、攻击介质1.1、漏洞硬件、软件、协议的缺陷,可以通过未授权的方式访问、破坏系统。1.2、木马获取用户权限的程序或者代

- 渗透测试工具包 | 开源安全测试工具 | 网络安全工具_网络安全渗透测试工具

程序员安安

安全开源测试工具网络安全信息安全web安全android

项目介绍记录渗透测试开源工具。自动化渗透测试AttackSurfaceMapper-自动化渗透测试工具,使用手册/测试流程。vajra-自动化渗透测试.Savior-渗透测试报告自动生成工具!.漏洞利用框架hackUtils-它是一个用于渗透测试和网络安全研究的黑客工具包,渗透以及web攻击脚本。msf框架:pocsscan攻击框架Pocsuite攻击框架Beebeeto攻击框架漏洞POC&EXP

- 内网安全攻防:渗透测试实战指南之内网信息搜集

网络安全进阶

渗透测试网络安全渗透测试web安全信息安全

《内网安全攻防:渗透测试实战指南》第2章:内网信息搜集内网渗透测试的核心是信息搜集。本章主要介绍了当前主机信息搜集、域内存活主机探测、域内端口扫描、域内用户和管理员权限的获取、如何获取域内网段划分信息和拓扑架构分析等,并介绍了域分析工具BloodHound的使用。搜集本机信息网络配置信息、操作系统及软件的信息、本机服务信息、进程列表、启动程序信息、计划任务、主机开机时间、用户列表、连接会话、端口列

- 内网渗透测试工具及渗透测试安全审计方法总结

Hacker_Nightrain

测试工具安全网络

1.内网安全检查/渗透介绍1.1攻击思路有2种思路:攻击外网服务器,获取外网服务器的权限,接着利用入侵成功的外网服务器作为跳板,攻击内网其他服务器,最后获得敏感数据,并将数据传递到攻击者,看情况安装长期后门,实现长期控制和获得敏感数据的方式;攻击办公网的系统、办公网电脑、办公网无线等方式,一般是采用社工,实现控制办公电脑,再用获得的办公网数据,可能是内网的各种登录账号和密码,再获取办公网或者生产网

- 智能合约安全之重入攻击

概述重入攻击(ReentrancyAttack)是一种常见的智能合约安全漏洞,指黑客利用合约中存在的逻辑漏洞,在调用合约函数时,利用合约逻辑漏洞,反复调用合约的函数,并利用这种递归调用的机制,以欺骗合约的计算,从而使攻击者获得非法利益。重入攻击的本质是合约内部调用的函数未能恰当地处理合约状态的更改。攻击者利用这个漏洞,将攻击代码插入到合约执行流程中,使得攻击者可以在合约还未完成之前再次调用某个函数

- php.ini配置中有10处设置不当,会使网站存在安全问题

瑆箫

php安全开发语言

在php.ini配置文件中,有一些设置如果配置不当,可能会导致网站面临安全风险。PHP的安全性很大程度上依赖于这些配置选项的正确设置。以下是10个可能存在安全问题的PHP配置项,如果配置不当,可能会导致网站存在安全漏洞:1.display_errors问题:启用错误显示时,PHP会将错误信息直接输出到浏览器,这可能会泄露敏感信息(如数据库密码、文件路径等)给攻击者。解决方法:应该禁用错误显示,特别

- 网络安全、Web安全、渗透测试之笔经面经总结

网络安全Ash

web安全安全

本篇文章涉及的知识点有如下几方面:1.什么是WebShell?2.什么是网络钓鱼?3.你获取网络安全知识途径有哪些?4.什么是CC攻击?5.Web服务器被入侵后,怎样进行排查?6.dll文件是什么意思,有什么用?DLL劫持原理7.0day漏洞8.Rootkit是什么意思9.蜜罐10.ssh11.DDOS12.震网病毒:13.一句话木马14.Https的作用15.手工查找后门木马的小技巧16.描述O

- WebApp开发中的身份验证:如何确保安全性与用户体验的平衡?

在Web应用程序(WebApp)开发中,身份验证(Authentication)是一个至关重要的环节,它决定了用户如何登录、如何识别以及如何保护用户数据。然而,随着安全威胁的不断演化,开发者面临着一个挑战:如何在确保安全性的同时,提供顺畅的用户体验?本文将专注于WebApp中的身份验证问题,探索如何通过合理设计身份验证流程,平衡安全性和用户体验之间的关系,防止安全漏洞,同时避免让用户在登录过程中产

- Web漏洞扫描服务:守护数字时代的安全防线

网络安全web

在数字化浪潮席卷全球的今天,Web应用程序已成为企业连接用户、提供服务的核心桥梁。无论是电子商务、在线教育、金融服务还是社交媒体,Web平台都扮演着不可或缺的角色。然而,随着技术的不断进步,网络空间中的安全威胁也日益复杂多变,Web应用程序中的安全漏洞成为黑客攻击的主要目标。数据泄露、服务中断、信誉受损乃至巨大的经济损失,无一不警示着我们加强Web安全防护的紧迫性。在此背景下,Web漏洞扫描服务应

- 【Death Note】网吧战神之7天爆肝渗透测试死亡笔记_sqlmap在默认情况下除了使用 char() 函数防止出现单引号

2401_84561374

程序员笔记

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。需要这份系统化的资料的朋友,可以戳这里获取一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!特殊服务端口2181zookeeper服务未授权访问

- 解决mysql漏洞 Oracle MySQL Server远程安全漏洞(CVE-2015-0411)

dieweidong5625

数据库运维java

有时候会检测到服务器有很多漏洞,而大部分漏洞都是由于服务的版本过低的原因,因为官网出现漏洞就会发布新版本来修复这个漏洞,所以一般情况下,我们只需要对相应的软件包进行升级到安全版本即可。通过查阅官网信息,OracleMySQLServer远程安全漏洞(CVE-2015-0411),受影响系统:OracleMySQLServer/usr/databases.sql//先备份原有所有数据,防止数据丢失。

- 渗透测试的了解

锅盖'awa'

网络安全小白之路安全性测试安全

文章目录概述一、渗透测试分类1.黑盒测试/外部测试2.白盒测试/内部测试3.灰盒测试/组合测试二、渗透测试-目标分类1、主机操作系统渗透2、数据库系统渗透3、应用系统渗透4、网络设备渗透三、渗透测试过程(七个阶段)1.前期交互阶段(Pre-EngagementInteraction)2.情报搜集阶段(InformationGathering)3.威胁建模阶段(ThreatModeling)4.漏洞

- 网络安全测评技术与标准

坚持可信

信息安全web安全网络安全

网络安全测评是评估信息系统、网络和应用程序的安全性,以发现潜在的漏洞和威胁,并确保系统符合安全标准和政策的过程。以下是常见的网络安全测评类型:1.渗透测试(PenetrationTesting)描述:通过模拟真实的攻击,评估系统、网络和应用程序的安全性,识别和修复漏洞。目标:发现系统中的安全漏洞,评估其可能被利用的风险。方法:黑盒测试:测试人员没有系统内部信息,模拟外部攻击者。白盒测试:测试人员拥

- 如何提高网络安全意识

亿林网络安全事业部

网络web安全安全

提升网络安全意识的方法提升网络安全意识是个人和企业都需要重视的问题。以下是一些有效的方法:加强教育和培训:通过参加网络安全培训课程,学习识别网络攻击的常见迹象、安全密码的设置、不点击可疑链接等知识。建立网络安全政策:制定个人网络安全规则,如定期更改密码、不在公共网络上进行敏感操作等。定期更新系统:保持操作系统和软件程序的最新状态,及时修补安全漏洞。加强网络防护:使用防火墙、反病毒软件、入侵检测系统

- 写出渗透测试信息收集详细流程

卿酌南烛_b805

一、扫描域名漏洞:域名漏洞扫描工具有AWVS、APPSCAN、Netspark、WebInspect、Nmap、Nessus、天镜、明鉴、WVSS、RSAS等。二、子域名探测:1、dns域传送漏洞2、搜索引擎查找(通过Google、bing、搜索c段)3、通过ssl证书查询网站:https://myssl.com/ssl.html和https://www.chinassl.net/ssltools

- 网络安全(黑客)自学

白帽子凯哥

web安全安全网络安全服务器网络

一、什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。无论网络、Web、移动、桌面、云等哪个领域,都有攻与防两面性,例如Web安全技术,既有Web渗透,也有Web防御技术(WAF)。作为一个合格的网络安全工程师,应该做到攻守兼备,毕竟知己知彼,才能百战百胜。二、怎样规划网络安全如果你是一

- 网络安全(黑客)——自学2024

白帽子黑客-宝哥

web安全安全嵌入式硬件网络单片机

一、什么是网络安全网络安全是一种综合性的概念,涵盖了保护计算机系统、网络基础设施和数据免受未经授权的访问、攻击、损害或盗窃的一系列措施和技术。经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。作为一个合格的网络安全工程师,应该做到攻守兼备,毕竟知己知彼,才能百战百胜。二、网络安全怎么入门安全并非孤立存在,而是建立在其计算机基础之上的应用技术。

- 2024网络安全学习路线 非常详细 推荐学习

白帽黑客-晨哥

web安全学习安全数据库php

关键词:网络安全入门、渗透测试学习、零基础学安全、网络安全学习路线首先咱们聊聊,学习网络安全方向通常会有哪些问题1、打基础时间太长学基础花费很长时间,光语言都有几门,有些人会倒在学习linux系统及命令的路上,更多的人会倒在学习语言上;2、知识点掌握程度不清楚对于网络安全基础内容,很多人不清楚需要学到什么程度,囫囵吞枣,导致在基础上花费太多时间;看到很多小伙伴,买了HTML,PHP,数据库,计算机

- 入门网络安全工程师要学习哪些内容

白帽黑客2659

web安全学习安全网安入门网络安全

大家都知道网络安全行业很火,这个行业因为国家政策趋势正在大力发展,大有可为!但很多人对网络安全工程师还是不了解,不知道网络安全工程师需要学什么?知了堂小编总结出以下要点。网络安全工程师是一个概称,学习的东西很多,具体学什么看自己以后的职业定位。如果你以后想成为安全产品工程师,学的内容侧重点就和渗透测试工程师不一样,如果你想成为安全开发工程师,学的侧重点就和安全运维工程师不一样。网络安全工程师学的东

- python绝技运用python成为顶级pdf_python绝技:运用python成为顶级黑客 中文pdf完整版[42MB]...

weixin_39851261

Python是一门常用的编程语言,它不仅上手容易,而且还拥有丰富的支持库。对经常需要针对自己所处的特定场景编写专用工具的黑客、计算机犯罪调查人员、渗透测试师和安全工程师来说,Python的这些特点可以帮助他们又快又好地完成这一任务,以极少的代码量实现所需的功能。Python绝技:运用Python成为顶级黑客结合具体的场景和真实的案例,详述了Python在渗透测试、电子取证、网络流量分析、无线安全、

- java观察者模式

3213213333332132

java设计模式游戏观察者模式

观察者模式——顾名思义,就是一个对象观察另一个对象,当被观察的对象发生变化时,观察者也会跟着变化。

在日常中,我们配java环境变量时,设置一个JAVAHOME变量,这就是被观察者,使用了JAVAHOME变量的对象都是观察者,一旦JAVAHOME的路径改动,其他的也会跟着改动。

这样的例子很多,我想用小时候玩的老鹰捉小鸡游戏来简单的描绘观察者模式。

老鹰会变成观察者,母鸡和小鸡是

- TFS RESTful API 模拟上传测试

ronin47

TFS RESTful API 模拟上传测试。

细节参看这里:https://github.com/alibaba/nginx-tfs/blob/master/TFS_RESTful_API.markdown

模拟POST上传一个图片:

curl --data-binary @/opt/tfs.png http

- PHP常用设计模式单例, 工厂, 观察者, 责任链, 装饰, 策略,适配,桥接模式

dcj3sjt126com

设计模式PHP

// 多态, 在JAVA中是这样用的, 其实在PHP当中可以自然消除, 因为参数是动态的, 你传什么过来都可以, 不限制类型, 直接调用类的方法

abstract class Tiger {

public abstract function climb();

}

class XTiger extends Tiger {

public function climb()

- hibernate

171815164

Hibernate

main,save

Configuration conf =new Configuration().configure();

SessionFactory sf=conf.buildSessionFactory();

Session sess=sf.openSession();

Transaction tx=sess.beginTransaction();

News a=new

- Ant实例分析

g21121

ant

下面是一个Ant构建文件的实例,通过这个实例我们可以很清楚的理顺构建一个项目的顺序及依赖关系,从而编写出更加合理的构建文件。

下面是build.xml的代码:

<?xml version="1

- [简单]工作记录_接口返回405原因

53873039oycg

工作

最近调接口时候一直报错,错误信息是:

responseCode:405

responseMsg:Method Not Allowed

接口请求方式Post.

- 关于java.lang.ClassNotFoundException 和 java.lang.NoClassDefFoundError 的区别

程序员是怎么炼成的

真正完成类的加载工作是通过调用 defineClass来实现的;

而启动类的加载过程是通过调用 loadClass来实现的;

就是类加载器分为加载和定义

protected Class<?> findClass(String name) throws ClassNotFoundExcept

- JDBC学习笔记-JDBC详细的操作流程

aijuans

jdbc

所有的JDBC应用程序都具有下面的基本流程: 1、加载数据库驱动并建立到数据库的连接。 2、执行SQL语句。 3、处理结果。 4、从数据库断开连接释放资源。

下面我们就来仔细看一看每一个步骤:

其实按照上面所说每个阶段都可得单独拿出来写成一个独立的类方法文件。共别的应用来调用。

1、加载数据库驱动并建立到数据库的连接:

Html代码

St

- rome创建rss

antonyup_2006

tomcatcmsxmlstrutsOpera

引用

1.RSS标准

RSS标准比较混乱,主要有以下3个系列

RSS 0.9x / 2.0 : RSS技术诞生于1999年的网景公司(Netscape),其发布了一个0.9版本的规范。2001年,RSS技术标准的发展工作被Userland Software公司的戴夫 温那(Dave Winer)所接手。陆续发布了0.9x的系列版本。当W3C小组发布RSS 1.0后,Dave W

- html表格和表单基础

百合不是茶

html表格表单meta锚点

第一次用html来写东西,感觉压力山大,每次看见别人发的都是比较牛逼的 再看看自己什么都还不会,

html是一种标记语言,其实很简单都是固定的格式

_----------------------------------------表格和表单

表格是html的重要组成部分,表格用在body里面的

主要用法如下;

<table>

&

- ibatis如何传入完整的sql语句

bijian1013

javasqlibatis

ibatis如何传入完整的sql语句?进一步说,String str ="select * from test_table",我想把str传入ibatis中执行,是传递整条sql语句。

解决办法:

<

- 精通Oracle10编程SQL(14)开发动态SQL

bijian1013

oracle数据库plsql

/*

*开发动态SQL

*/

--使用EXECUTE IMMEDIATE处理DDL操作

CREATE OR REPLACE PROCEDURE drop_table(table_name varchar2)

is

sql_statement varchar2(100);

begin

sql_statement:='DROP TABLE '||table_name;

- 【Linux命令】Linux工作中常用命令

bit1129

linux命令

不断的总结工作中常用的Linux命令

1.查看端口被哪个进程占用

通过这个命令可以得到占用8085端口的进程号,然后通过ps -ef|grep 进程号得到进程的详细信息

netstat -anp | grep 8085

察看进程ID对应的进程占用的端口号

netstat -anp | grep 进程ID

&

- 优秀网站和文档收集

白糖_

网站

集成 Flex, Spring, Hibernate 构建应用程序

性能测试工具-JMeter

Hmtl5-IOCN网站

Oracle精简版教程网站

鸟哥的linux私房菜

Jetty中文文档

50个jquery必备代码片段

swfobject.js检测flash版本号工具

- angular.extend

boyitech

AngularJSangular.extendAngularJS API

angular.extend 复制src对象中的属性去dst对象中. 支持多个src对象. 如果你不想改变一个对象,你可以把dst设为空对象{}: var object = angular.extend({}, object1, object2). 注意: angular.extend不支持递归复制. 使用方法: angular.extend(dst, src); 参数:

- java-谷歌面试题-设计方便提取中数的数据结构

bylijinnan

java

网上找了一下这道题的解答,但都是提供思路,没有提供具体实现。其中使用大小堆这个思路看似简单,但实现起来要考虑很多。

以下分别用排序数组和大小堆来实现。

使用大小堆:

import java.util.Arrays;

public class MedianInHeap {

/**

* 题目:设计方便提取中数的数据结构

* 设计一个数据结构,其中包含两个函数,1.插

- ajaxFileUpload 针对 ie jquery 1.7+不能使用问题修复版本

Chen.H

ajaxFileUploadie6ie7ie8ie9

jQuery.extend({

handleError: function( s, xhr, status, e ) {

// If a local callback was specified, fire it

if ( s.error ) {

s.error.call( s.context || s, xhr, status, e );

}

- [机器人制造原则]机器人的电池和存储器必须可以替换

comsci

制造

机器人的身体随时随地可能被外来力量所破坏,但是如果机器人的存储器和电池可以更换,那么这个机器人的思维和记忆力就可以保存下来,即使身体受到伤害,在把存储器取下来安装到一个新的身体上之后,原有的性格和能力都可以继续维持.....

另外,如果一

- Oracle Multitable INSERT 的用法

daizj

oracle

转载Oracle笔记-Multitable INSERT 的用法

http://blog.chinaunix.net/uid-8504518-id-3310531.html

一、Insert基础用法

语法:

Insert Into 表名 (字段1,字段2,字段3...)

Values (值1,

- 专访黑客历史学家George Dyson

datamachine

on

20世纪最具威力的两项发明——核弹和计算机出自同一时代、同一群年青人。可是,与大名鼎鼎的曼哈顿计划(第二次世界大战中美国原子弹研究计划)相 比,计算机的起源显得默默无闻。出身计算机世家的历史学家George Dyson在其新书《图灵大教堂》(Turing’s Cathedral)中讲述了阿兰·图灵、约翰·冯·诺依曼等一帮子天才小子创造计算机及预见计算机未来

- 小学6年级英语单词背诵第一课

dcj3sjt126com

englishword

always 总是

rice 水稻,米饭

before 在...之前

live 生活,居住

usual 通常的

early 早的

begin 开始

month 月份

year 年

last 最后的

east 东方的

high 高的

far 远的

window 窗户

world 世界

than 比...更

- 在线IT教育和在线IT高端教育

dcj3sjt126com

教育

codecademy

http://www.codecademy.com codeschool

https://www.codeschool.com teamtreehouse

http://teamtreehouse.com lynda

http://www.lynda.com/ Coursera

https://www.coursera.

- Struts2 xml校验框架所定义的校验文件

蕃薯耀

Struts2 xml校验Struts2 xml校验框架Struts2校验

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

蕃薯耀 2015年7月11日 15:54:59 星期六

http://fa

- mac下安装rar和unrar命令

hanqunfeng

mac

1.下载:http://www.rarlab.com/download.htm 选择

RAR 5.21 for Mac OS X 2.解压下载后的文件 tar -zxvf rarosx-5.2.1.tar 3.cd rar sudo install -c -o $USER unrar /bin #输入当前用户登录密码 sudo install -c -o $USER rar

- 三种将list转换为map的方法

jackyrong

list

在本文中,介绍三种将list转换为map的方法:

1) 传统方法

假设有某个类如下

class Movie {

private Integer rank;

private String description;

public Movie(Integer rank, String des

- 年轻程序员需要学习的5大经验

lampcy

工作PHP程序员

在过去的7年半时间里,我带过的软件实习生超过一打,也看到过数以百计的学生和毕业生的档案。我发现很多事情他们都需要学习。或许你会说,我说的不就是某种特定的技术、算法、数学,或者其他特定形式的知识吗?没错,这的确是需要学习的,但却并不是最重要的事情。他们需要学习的最重要的东西是“自我规范”。这些规范就是:尽可能地写出最简洁的代码;如果代码后期会因为改动而变得凌乱不堪就得重构;尽量删除没用的代码,并添加

- 评“女孩遭野蛮引产致终身不育 60万赔偿款1分未得”医腐深入骨髓

nannan408

先来看南方网的一则报道:

再正常不过的结婚、生子,对于29岁的郑畅来说,却是一个永远也无法实现的梦想。从2010年到2015年,从24岁到29岁,一张张新旧不一的诊断书记录了她病情的同时,也清晰地记下了她人生的悲哀。

粗暴手术让人发寒

2010年7月,在酒店做服务员的郑畅发现自己怀孕了,可男朋友却联系不上。在没有和家人商量的情况下,她决定堕胎。

12月5日,

- 使用jQuery为input输入框绑定回车键事件 VS 为a标签绑定click事件

Everyday都不同

jspinput回车键绑定clickenter

假设如题所示的事件为同一个,必须先把该js函数抽离出来,该函数定义了监听的处理:

function search() {

//监听函数略......

}

为input框绑定回车事件,当用户在文本框中输入搜索关键字时,按回车键,即可触发search():

//回车绑定

$(".search").keydown(fun

- EXT学习记录

tntxia

ext

1. 准备

(1) 官网:http://www.sencha.com/

里面有源代码和API文档下载。

EXT的域名已经从www.extjs.com改成了www.sencha.com ,但extjs这个域名会自动转到sencha上。

(2)帮助文档:

想要查看EXT的官方文档的话,可以去这里h

- mybatis3的mapper文件报Referenced file contains errors

xingguangsixian

mybatis

最近使用mybatis.3.1.0时无意中碰到一个问题:

The errors below were detected when validating the file "mybatis-3-mapper.dtd" via the file "account-mapper.xml". In most cases these errors can be d