- python 漏洞扫描器_自动扫描全网漏洞的扫描器

weixin_39649736

python漏洞扫描器

“因为我相信你以后一定会成为很厉害的人呀”设计初衷早在17年11月份的时候就有这个想法,可是一直没有去做,后来快到除夕前几天才正式开始整个软件工程的设计。当时的想实现的功能比较简单,就是能做到无限采集到网站使用的CMS,比如www。xx。com使用的是DEDECMS,那么我就把www。xx。com|dedecms这样的数据存到数据库里面,如果下次dedecms爆出新的漏洞后,我能在第一时间内发现哪

- 国内好用的五款开源建站系统

程序o07

推荐5款优秀的开源建站系统,都有免费版本,有需要可以去试试。蝉知蝉知系统是一款开源的的企业营销自助建站系统。它专为企业营销设计,伪静态网址、关键词、语义化结构,内置流量统计。蝉知功能全面,文章发布、会员管理、论坛评论、产品展示等,并内置商城系统,商品、订单、物流、支付功能完备。除了免费版还有更加专业的企业版和适合建站公司的站群版。DEDECMSDedeCms是国内知名的PHP开源网站管理系统,基于

- 织梦DEDECMS系统批量替换文章标题和内容方法集绵

一噗哒

织梦文章内容和标题批量替换在使用织梦CMS系统时候,尤其是那些用于中小型企业站或者医疗的时候,需要临时更改全站文章的标题和内容,甚至摘要,是很需要一个批量替换的功能,然而织梦后台是没有一个直观的替换功能,因为织梦的后台交互性真心不行,有些小白可能会选择手工替换,是一个很不明智吐血的操作方法。这边给大家提供两种比较便捷的操作方式:数据库内容替换法和SQL命令替换法。数据库内容替换法步骤一织梦CMS后

- 43 漏洞发现-WEB应用之漏洞探针类型利用修复

山兔1

小迪安全前端

目录已知CMS开发框架末知CMS演示案例:开发框架类源码渗透测试报告-资讯-thinkphp开发框架类源码渗透测试-咨讯-spring已知CMS非框架类渗透测试报告-工具脚本-wordpress已知CMS非框架类渗透测试报告-代码审计-qqyewu_php未知CMS非框架类渗透测试报告-人工-你我都爱的wg哦~已知CMS如常见的dedecms.discuz,wordpress等源码结构,它们都有一

- cms中getshell的各种姿势

久恙502

数据库服务器linux

cms中getshell的各种姿势wordpress----getshell这里wordpress后台,外观,主题,编辑,修改其中的404模版,保存后就可拿到shell直接访问,就可以成功连接另外,在主题中,可以上传需要的是压缩包,那么就可以直接将后门传上去,连接,getshelldedecms在网站后台中存在任意文件上传上传完php木马,直接连接,getshell另外,在广告管理中也存在写入木马

- csrf漏洞之DedeCMS靶场漏洞(超详细)

爱喝水的泡泡

csrf安全web安全

1.Csrf漏洞:第一步,查找插入点,我选择了网站栏目管理的先秦两汉作为插入点第二步修改栏目名称第三步用burp拦截包第四步生成php脚本代码第五步点击submit第六步提交显示修改成功第二个csrf步骤与上述类似红色边框里面的数字会随着刷新而变化,由此可知存在token因此不能使用csrf注入其他的csrf注入点类似,不一一赘述2.xss漏洞第一个xss漏洞,存在于附件数据管理--->第二个漏洞

- dedecms模板中的使用loop读取文章前数字序号

小梦唠娱乐

织梦dedecms模板中的使用loop读取文章前数字序号,dede:loop标签下使用[field:globalname=autoindex/]方法。用dede:loop标签调用论坛贴子时,用[field:globalname=autoindex/]递增,如,,,,等。要修改一个文件。includetaglibloop.lib.php1.找到https://www.xiaoyuani.com/$c

- CentOS7下的LNMP环境搭建Dedecms网站

zwb_jianshu

搭建Dedecms网站的前置条件:LNMP环境(如果没有搭建LNMP环境可以参考我之前的搭建LNMP环境的文章)https://blog.51cto.com/zero01/2046819CentOS7.3Dedecms压缩包检查LNMP环境中各服务是否已经启动并且进程正常1.检查Nginx服务的进程是否已启动和是否有监听80端口:psaux|grepnginxnetstat-lntp|grepng

- DedeCMS V5.7存在任意文件删除漏洞

运维Z叔

技术干货漏洞删除服务器

本文由掌控安全学院-nocircle投稿DedeCMSV5.7存在任意文件删除漏洞DedeCMSV5.7.104存在任意文件删除漏洞位置:/dede/album_add.php第237行-第250行代码分析:$albumUploadFiles数据不为空进入if循环Stripslashes删除反斜杠并且将albumUploadFiles的内容json格式循环files数组内容DEDEDATA是一个常

- 织梦系统的企业网站被攻击 总是被篡改index.html的解决办法

2080d3547106

怎样才能搞好网站安全防护的工作今天这篇文章本应该在csdn、天天快报、天涯论坛等大网站手机用户数据信息被泄漏时就应该写的,可那时候确实都没有写网站安全防护层面文章内容的推动力,许多自媒体都是在讨论网络信息安全层面的事儿,许多文章内容以至于有千篇一律的一小部分,一直到上星期我的好多个公司网站连续不断被黑客入侵,网站安全防护的工作才真真正正引发了我的注重。当中2个用dedecms做的公司网站,公司网站

- dedecms织梦转免费CMS操作步骤(转PageAdmin,帝国CMS、PHPCMS、JTBC、PHPCMS、wordpress)

HENRYLUKCY

cmsphp

dedecms织梦开始正式收费,授权5800元,对于草根站长来说真是太高了,最好的办法是转成免费开源的CMS,下面一些经验之谈,dedecms织梦转PageAdmin,帝国CMS、PHPCMS、JTBC、PHPCMS、wordpress都是通用的操作步骤:1.首先我们先给现有的织梦CMS网站做个完整备份,网站程序+数据库备份。2.新CMS程序创建(以帝国为例)3.创建栏目对应dede栏目(防止出现

- dedecms安全设置

妖妖说

一、基础篇(60分)只要完成基础篇的设置,那么恭喜你,你的织梦安全已经及格了,相反,如果你没有按照基础篇的做,那么你的网站岌岌可危。1删除不必要的目录安装好织梦后,需要立即删除install目录,如果不需要使用会员、专题(99%的用户都用不到),可以直接删除member、special目录。2删除不必要的文件plus文件建议只保留如下文件:ad_js.php,count.php,list.php,

- dedecms v5.8 未授权RCE 漏洞

白昼小丑

网络渗透安全漏洞网络安全安全

在这篇博文中,我将分享对Dedecms(或翻译成英文的“ChasingaDream”CMS)的技术评论,包括它的攻击面以及它与其他应用程序的不同之处。最后,我将结束一个影响v5.8.1预发布的预认证远程代码执行漏洞。这是一款有趣的软件,因为它自最初发布以来已有14年的历史,而且PHP多年来发生了很大变化。对于网上搜索“什么是中国最大的CMS”很快发现,多源的状态是DEDECMS是最流行的。然而,这

- dedecms调用二级域名图片不显示(可能遇到跨域问题)解决

这真的是一个帅气的名字

找到include的文件extend.func.phpfunctionreplaceurl($newurl){$newurl=str_replace('src="/uploads/','src="'.$GLOBALS['cfg_basehost'].'/uploads/',$newurl);return$newurl;}然后在详情页调用时候标签{dede:field.body/}修改成{dede:

- 织梦dedecms无缩略图不显示或者显示指定的默认图

AB模板网

织梦dedecms无缩略图不显示或者显示指定的默认图、这里分别以三种情况来阐述dedecms无缩略图不显示织梦实现方法:1、织梦dedecms无缩略图不显示{dede:field.litpicrunphp="yes"}@me=(strpos(@me,'defaultpic')?"":"");{/dede:field.litpic}2、dedecms列表无缩略图不显示,有缩略图显示带链接的缩略图[f

- dedecms5.7文章摘要调用

阿修哥

{dede:field.descriptionrunphp='yes'}if(@me<>'')@me=''.@me.'';{/dede:field.description}方法2{dede:arclistrow='1'titlelen='28'idlist=''typeid='3'}[field:description/]...{/dede:arclist}的class为描述部分的。

- 建网站的选择

Di_mple

1、自己用网上的开源程序来做这个是比较多选择的建站方式,每个类型的站点都有对应的开源程序选择,比如企业站更多人选择用dedecms,当然dede还可以做博客,做资讯站等等,wordpress,z-blog等等多被用在博客站上ecshop可以用来做商城网站,discuz可以用来做论坛,好多~~基本你想做的网站类型都可以找到一个适合的开源程序来做!所以先看下自己想做什么网站,然后找到对应程序,如果懂d

- 信息收集 - 网站敏感信息

狗蛋的博客之旅

Web安全渗透web安全安全

CMS指纹信息:CMS(内容管理系统)又称为整站系统或文章系统,用于网站内容管理。用户只需要下载对应的CMS软件包,就能部署搭建,并直接利用CMS。但是各种CMS都具有其独特的结构命名规则和特定的文件内容,因此可以利用这些内容来获取CMS站点的具体软件CMS与版本。通过识别CMS指纹信息,可以帮助判断目标网站所使用的具体CMS。常见的CMS包括Discuz、Dedecms(织梦)、PhpCMS、W

- 【漏洞复现】Dedecms信息泄露漏洞(CVE-2018-6910)

晚风不及你ღ

漏洞复现web安全

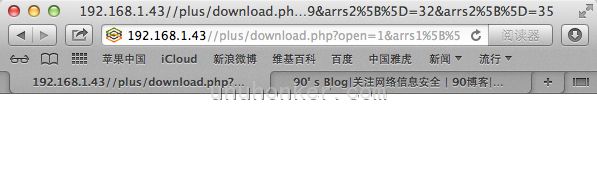

Dedecms-cve-2018-6910信息泄露漏洞漏洞详情DesdevDedeCMS(织梦内容管理系统)是中国卓卓网络(Desdev)科技有限公司的一套开源的集内容发布、编辑、管理检索等于一体的PHP网站内容管理系统(CMS)。DesdevDedeCMS5.7版本中存在信息泄露漏洞。远程攻击者可通过对include/downmix.inc.php或inc/inc_archives_functi

- 【漏洞复现】Dedecms信息泄露漏洞(CVE-2018-6910)

晚风不及你ღ

【漏洞复现】web安全

Nx01产品简介DesdevDedeCMS(织梦内容管理系统)是中国卓卓网络(Desdev)科技有限公司的一套开源的集内容发布、编辑、管理检索等于一体的PHP网站内容管理系统(CMS)。Nx02漏洞描述DesdevDedeCMS5.7版本中存在信息泄露漏洞。攻击者可通过对include/downmix.inc.php或inc/inc_archives_functions.php文件发送接请求利用该

- 织梦DEDECMS”点击加载更多””无限下拉”Infinite Ajax Scroll插件,支持动静态,支持图片延迟加载

一片云天

织梦DEDECMS”点击加载更多“”无限下拉“InfiniteAjaxScroll插件,支持动静态,支持图片延迟加载,InfiniteAjaxScroll简称ias,无限的ajax滚动,是一款jQuery滚动ajax分页插件,当页面滚动到容器可见部分将自动异步加载数据。点击加载更多效果无限下拉效果使用方法:一、页面中引用jquery.js与jquery-ias.min.js,注意:jquery.j

- 【漏洞复现-dedecms-文件上传】vulfocus/dedecms-cve_2019_8933

黑色地带(崛起)

0X06【漏洞复现】web安全

前言:介绍:博主:网络安全领域狂热爱好者(承诺在CSDN永久无偿分享文章)。殊荣:CSDN网络安全领域优质创作者,2022年双十一业务安全保卫战-某厂第一名,某厂特邀数字业务安全研究员,edusrc高白帽,vulfocus、攻防世界等平台排名100+、高校漏洞证书、cnvd原创漏洞证书等。擅长:对于技术、工具、漏洞原理、黑产打击的研究。C站缘:C站的前辈,引领我度过了一个又一个技术的瓶颈期、迷茫期

- 8款唯美简洁个人博客静态页面模板分享

bokequ

HTML5html5前端前端框架css

适合做个人博客网站的8套静态页面模板,非常不错哦。简洁清爽个人博客网站模板html源码特别适合女生们。因为是静态页面模板,没有网站后台、仅供浏览。下载解压上传到你的网站空间根目录就可以浏览了。如要用这些模板建站可用dedecms、帝国cms、wordpress等开源程序建立你喜欢内容的网站。1、终于等到你个人博客模板--采用Html5+css3设计。适用于个人分享、个人日记、爱情、心情日记等内容。

- 织梦安装,访问http://域名/install/index.php 出现空白页或Not Found 问题

A五花肉~

php

织梦安装,访问http://域名/install/index.php出现空白页或NotFound问题织梦DEDECMS原因解决方案联系织梦DEDECMS小编已经安装了织梦的模板了但是还想在安装一个织梦的模板当我安装第二个模板的时候依旧访问http://域名/install/index.php的时候居然出现了空白页有时候还会显示NotFound找不到URl的文件原因当你安装第一个cms的模板时系统会

- dedecms标签

永远的WEB小白

dedecms

【Arclist标记】这个标记是DedeCms最常用的一个标记,也叫自由列表标记,其中hotart、coolart、likeart、artlist、imglist、imginfolist、specart、autolist这些标记都是由这个标记所定义的不同属性延伸出来的别名标记。功能说明:获取指定的文档列表适用范围:封面模板、列表模板、文档模板基本语法:{dede:arclisttypeid=''r

- DedeCms后台文章列表文档id吗?或者快速定位id编辑文章

永远的WEB小白

织梦dedecms

我们在建站时有的时候发现之前的文章有错误了,要进行修改,但又不知道文章名,只知道大概的文章id,那么可以搜索到DedeCms后台文章列表文档id吗?或者快速定位文章id方便修改?第一种方法:复制下面的链接地址,直接修改文章id(aid=1183这个数字),就进入文章编辑页面了http://www.*.com/dede/archives_do.php?aid=1183&dopost=editArch

- DedeCMS数据迁移与编程指南

YOLO_CODE

oracle数据库编程

数据迁移是在网站开发和维护中经常遇到的任务之一。对于使用DedeCMS建立的网站,当需要将数据从一个环境迁移到另一个环境时,我们可以采取一些编程方法来完成这一任务。本文将介绍如何实现DedeCMS数据迁移,并提供相应的源代码示例。准备工作在开始之前,我们需要确保以下几个步骤已完成:安装DedeCMS:确保在目标环境中正确安装了DedeCMS。创建数据库:在目标环境中创建一个新的数据库,用于存储迁移

- 解决火车头无法采集的问题

coding远方

php开发语言编程

在进行编程时,有时我们可能会遇到火车头无法采集的问题。火车头是指DedeCMS系统中的采集工具,用于从其他网站上抓取内容并导入到自己的网站中。如果火车头无法正常工作,可能会导致数据无法采集或采集结果不准确。下面将介绍如何解决这个问题。检查采集规则首先,我们需要检查火车头的采集规则。确保采集规则的设置是正确的,包括采集的目标网站、采集的内容和规则匹配等。可以通过登录DedeCMS后台,进入火车头采集

- 2020年Centos服务器宝塔面板搭建织梦dedecms网站学习教程

90后爱学习

准备东西和软件备案域名1个(备案在哪就选择哪家服务商否则需要接入备案)阿里云或者腾讯云放服务器一台(商业使用2u4g起步)Dedecms源码一份宝塔面板账号一个首先要去服务商那边阿里云或者腾讯云购买一个云服务器阿里云优惠服务器https://www.aliyun.com/minisite/goods?userCode=eu0yupbi腾讯云秒杀服务器https://url.cn/5zyFk9a你的

- centos7 服务器基本的安全设置步骤

天咋哭了

关闭ping扫描,虽然没什么卵用先切换到rootecho1>/proc/sys/net/ipv4/icmp_echo_ignore_all1代表关闭0代表开启用iptablesiptables-IINPUT-picmp-jDROP简单介绍下基本的dedecms_aq/'target='_blank'>安全设置一、创建普通用户,禁止root登录,只允许普通用户使用su命令切换到root这样做的好处是

- Java常用排序算法/程序员必须掌握的8大排序算法

cugfy

java

分类:

1)插入排序(直接插入排序、希尔排序)

2)交换排序(冒泡排序、快速排序)

3)选择排序(直接选择排序、堆排序)

4)归并排序

5)分配排序(基数排序)

所需辅助空间最多:归并排序

所需辅助空间最少:堆排序

平均速度最快:快速排序

不稳定:快速排序,希尔排序,堆排序。

先来看看8种排序之间的关系:

1.直接插入排序

(1

- 【Spark102】Spark存储模块BlockManager剖析

bit1129

manager

Spark围绕着BlockManager构建了存储模块,包括RDD,Shuffle,Broadcast的存储都使用了BlockManager。而BlockManager在实现上是一个针对每个应用的Master/Executor结构,即Driver上BlockManager充当了Master角色,而各个Slave上(具体到应用范围,就是Executor)的BlockManager充当了Slave角色

- linux 查看端口被占用情况详解

daizj

linux端口占用netstatlsof

经常在启动一个程序会碰到端口被占用,这里讲一下怎么查看端口是否被占用,及哪个程序占用,怎么Kill掉已占用端口的程序

1、lsof -i:port

port为端口号

[root@slave /data/spark-1.4.0-bin-cdh4]# lsof -i:8080

COMMAND PID USER FD TY

- Hosts文件使用

周凡杨

hostslocahost

一切都要从localhost说起,经常在tomcat容器起动后,访问页面时输入http://localhost:8088/index.jsp,大家都知道localhost代表本机地址,如果本机IP是10.10.134.21,那就相当于http://10.10.134.21:8088/index.jsp,有时候也会看到http: 127.0.0.1:

- java excel工具

g21121

Java excel

直接上代码,一看就懂,利用的是jxl:

import java.io.File;

import java.io.IOException;

import jxl.Cell;

import jxl.Sheet;

import jxl.Workbook;

import jxl.read.biff.BiffException;

import jxl.write.Label;

import

- web报表工具finereport常用函数的用法总结(数组函数)

老A不折腾

finereportweb报表函数总结

ADD2ARRAY

ADDARRAY(array,insertArray, start):在数组第start个位置插入insertArray中的所有元素,再返回该数组。

示例:

ADDARRAY([3,4, 1, 5, 7], [23, 43, 22], 3)返回[3, 4, 23, 43, 22, 1, 5, 7].

ADDARRAY([3,4, 1, 5, 7], "测试&q

- 游戏服务器网络带宽负载计算

墙头上一根草

服务器

家庭所安装的4M,8M宽带。其中M是指,Mbits/S

其中要提前说明的是:

8bits = 1Byte

即8位等于1字节。我们硬盘大小50G。意思是50*1024M字节,约为 50000多字节。但是网宽是以“位”为单位的,所以,8Mbits就是1M字节。是容积体积的单位。

8Mbits/s后面的S是秒。8Mbits/s意思是 每秒8M位,即每秒1M字节。

我是在计算我们网络流量时想到的

- 我的spring学习笔记2-IoC(反向控制 依赖注入)

aijuans

Spring 3 系列

IoC(反向控制 依赖注入)这是Spring提出来了,这也是Spring一大特色。这里我不用多说,我们看Spring教程就可以了解。当然我们不用Spring也可以用IoC,下面我将介绍不用Spring的IoC。

IoC不是框架,她是java的技术,如今大多数轻量级的容器都会用到IoC技术。这里我就用一个例子来说明:

如:程序中有 Mysql.calss 、Oracle.class 、SqlSe

- 高性能mysql 之 选择存储引擎(一)

annan211

mysqlInnoDBMySQL引擎存储引擎

1 没有特殊情况,应尽可能使用InnoDB存储引擎。 原因:InnoDB 和 MYIsAM 是mysql 最常用、使用最普遍的存储引擎。其中InnoDB是最重要、最广泛的存储引擎。她 被设计用来处理大量的短期事务。短期事务大部分情况下是正常提交的,很少有回滚的情况。InnoDB的性能和自动崩溃 恢复特性使得她在非事务型存储的需求中也非常流行,除非有非常

- UDP网络编程

百合不是茶

UDP编程局域网组播

UDP是基于无连接的,不可靠的传输 与TCP/IP相反

UDP实现私聊,发送方式客户端,接受方式服务器

package netUDP_sc;

import java.net.DatagramPacket;

import java.net.DatagramSocket;

import java.net.Ine

- JQuery对象的val()方法执行结果分析

bijian1013

JavaScriptjsjquery

JavaScript中,如果id对应的标签不存在(同理JAVA中,如果对象不存在),则调用它的方法会报错或抛异常。在实际开发中,发现JQuery在id对应的标签不存在时,调其val()方法不会报错,结果是undefined。

- http请求测试实例(采用json-lib解析)

bijian1013

jsonhttp

由于fastjson只支持JDK1.5版本,因些对于JDK1.4的项目,可以采用json-lib来解析JSON数据。如下是http请求的另外一种写法,仅供参考。

package com;

import java.util.HashMap;

import java.util.Map;

import

- 【RPC框架Hessian四】Hessian与Spring集成

bit1129

hessian

在【RPC框架Hessian二】Hessian 对象序列化和反序列化一文中介绍了基于Hessian的RPC服务的实现步骤,在那里使用Hessian提供的API完成基于Hessian的RPC服务开发和客户端调用,本文使用Spring对Hessian的集成来实现Hessian的RPC调用。

定义模型、接口和服务器端代码

|---Model

&nb

- 【Mahout三】基于Mahout CBayes算法的20newsgroup流程分析

bit1129

Mahout

1.Mahout环境搭建

1.下载Mahout

http://mirror.bit.edu.cn/apache/mahout/0.10.0/mahout-distribution-0.10.0.tar.gz

2.解压Mahout

3. 配置环境变量

vim /etc/profile

export HADOOP_HOME=/home

- nginx负载tomcat遇非80时的转发问题

ronin47

nginx负载后端容器是tomcat(其它容器如WAS,JBOSS暂没发现这个问题)非80端口,遇到跳转异常问题。解决的思路是:$host:port

详细如下:

该问题是最先发现的,由于之前对nginx不是特别的熟悉所以该问题是个入门级别的:

? 1 2 3 4 5

- java-17-在一个字符串中找到第一个只出现一次的字符

bylijinnan

java

public class FirstShowOnlyOnceElement {

/**Q17.在一个字符串中找到第一个只出现一次的字符。如输入abaccdeff,则输出b

* 1.int[] count:count[i]表示i对应字符出现的次数

* 2.将26个英文字母映射:a-z <--> 0-25

* 3.假设全部字母都是小写

*/

pu

- mongoDB 复制集

开窍的石头

mongodb

mongo的复制集就像mysql的主从数据库,当你往其中的主复制集(primary)写数据的时候,副复制集(secondary)会自动同步主复制集(Primary)的数据,当主复制集挂掉以后其中的一个副复制集会自动成为主复制集。提供服务器的可用性。和防止当机问题

mo

- [宇宙与天文]宇宙时代的经济学

comsci

经济

宇宙尺度的交通工具一般都体型巨大,造价高昂。。。。。

在宇宙中进行航行,近程采用反作用力类型的发动机,需要消耗少量矿石燃料,中远程航行要采用量子或者聚变反应堆发动机,进行超空间跳跃,要消耗大量高纯度水晶体能源

以目前地球上国家的经济发展水平来讲,

- Git忽略文件

Cwind

git

有很多文件不必使用git管理。例如Eclipse或其他IDE生成的项目文件,编译生成的各种目标或临时文件等。使用git status时,会在Untracked files里面看到这些文件列表,在一次需要添加的文件比较多时(使用git add . / git add -u),会把这些所有的未跟踪文件添加进索引。

==== ==== ==== 一些牢骚

- MySQL连接数据库的必须配置

dashuaifu

mysql连接数据库配置

MySQL连接数据库的必须配置

1.driverClass:com.mysql.jdbc.Driver

2.jdbcUrl:jdbc:mysql://localhost:3306/dbname

3.user:username

4.password:password

其中1是驱动名;2是url,这里的‘dbna

- 一生要养成的60个习惯

dcj3sjt126com

习惯

一生要养成的60个习惯

第1篇 让你更受大家欢迎的习惯

1 守时,不准时赴约,让别人等,会失去很多机会。

如何做到:

①该起床时就起床,

②养成任何事情都提前15分钟的习惯。

③带本可以随时阅读的书,如果早了就拿出来读读。

④有条理,生活没条理最容易耽误时间。

⑤提前计划:将重要和不重要的事情岔开。

⑥今天就准备好明天要穿的衣服。

⑦按时睡觉,这会让按时起床更容易。

2 注重

- [介绍]Yii 是什么

dcj3sjt126com

PHPyii2

Yii 是一个高性能,基于组件的 PHP 框架,用于快速开发现代 Web 应用程序。名字 Yii (读作 易)在中文里有“极致简单与不断演变”两重含义,也可看作 Yes It Is! 的缩写。

Yii 最适合做什么?

Yii 是一个通用的 Web 编程框架,即可以用于开发各种用 PHP 构建的 Web 应用。因为基于组件的框架结构和设计精巧的缓存支持,它特别适合开发大型应

- Linux SSH常用总结

eksliang

linux sshSSHD

转载请出自出处:http://eksliang.iteye.com/blog/2186931 一、连接到远程主机

格式:

ssh name@remoteserver

例如:

ssh

[email protected]

二、连接到远程主机指定的端口

格式:

ssh name@remoteserver -p 22

例如:

ssh i

- 快速上传头像到服务端工具类FaceUtil

gundumw100

android

快速迭代用

import java.io.DataOutputStream;

import java.io.File;

import java.io.FileInputStream;

import java.io.FileNotFoundException;

import java.io.FileOutputStream;

import java.io.IOExceptio

- jQuery入门之怎么使用

ini

JavaScripthtmljqueryWebcss

jQuery的强大我何问起(个人主页:hovertree.com)就不用多说了,那么怎么使用jQuery呢?

首先,下载jquery。下载地址:http://hovertree.com/hvtart/bjae/b8627323101a4994.htm,一个是压缩版本,一个是未压缩版本,如果在开发测试阶段,可以使用未压缩版本,实际应用一般使用压缩版本(min)。然后就在页面上引用。

- 带filter的hbase查询优化

kane_xie

查询优化hbaseRandomRowFilter

问题描述

hbase scan数据缓慢,server端出现LeaseException。hbase写入缓慢。

问题原因

直接原因是: hbase client端每次和regionserver交互的时候,都会在服务器端生成一个Lease,Lease的有效期由参数hbase.regionserver.lease.period确定。如果hbase scan需

- java设计模式-单例模式

men4661273

java单例枚举反射IOC

单例模式1,饿汉模式

//饿汉式单例类.在类初始化时,已经自行实例化

public class Singleton1 {

//私有的默认构造函数

private Singleton1() {}

//已经自行实例化

private static final Singleton1 singl

- mongodb 查询某一天所有信息的3种方法,根据日期查询

qiaolevip

每天进步一点点学习永无止境mongodb纵观千象

// mongodb的查询真让人难以琢磨,就查询单天信息,都需要花费一番功夫才行。

// 第一种方式:

coll.aggregate([

{$project:{sendDate: {$substr: ['$sendTime', 0, 10]}, sendTime: 1, content:1}},

{$match:{sendDate: '2015-

- 二维数组转换成JSON

tangqi609567707

java二维数组json

原文出处:http://blog.csdn.net/springsen/article/details/7833596

public class Demo {

public static void main(String[] args) { String[][] blogL

- erlang supervisor

wudixiaotie

erlang

定义supervisor时,如果是监控celuesimple_one_for_one则删除children的时候就用supervisor:terminate_child (SupModuleName, ChildPid),如果shutdown策略选择的是brutal_kill,那么supervisor会调用exit(ChildPid, kill),这样的话如果Child的behavior是gen_