upload靶场通关(12-21关)

Pass-12(白名单校验(GET 型 0x00 截断))

先看提示:

一头雾水,只知道了上传路径是可控的

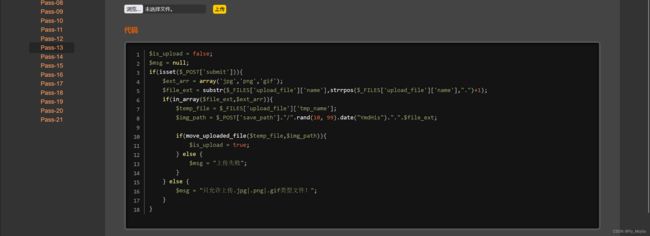

查看源码:

能看懂就看看,反正我是看了同学的笔记得知这是白名单,按照文件名进行处理,并将上传的文件保存到save_path

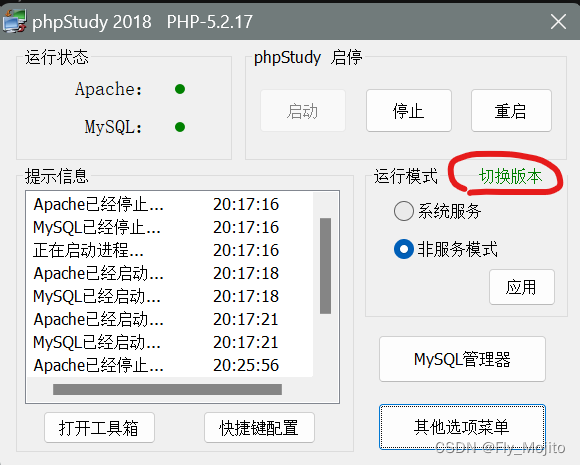

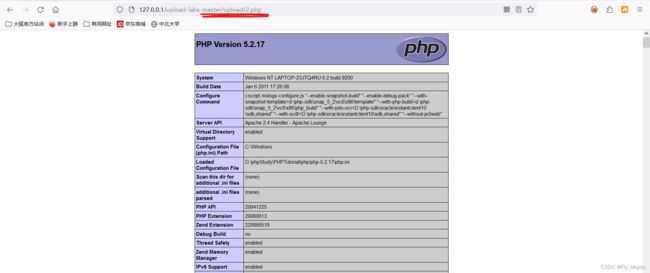

注:本关需要将phpStudy版本调为5.2.17,关闭magic_quotes_gpc选项。

操作如下:

其他选项菜单->php扩展及设置->参数开关设置->把magic_quotes_gpc关闭。

接下来就可以做题了

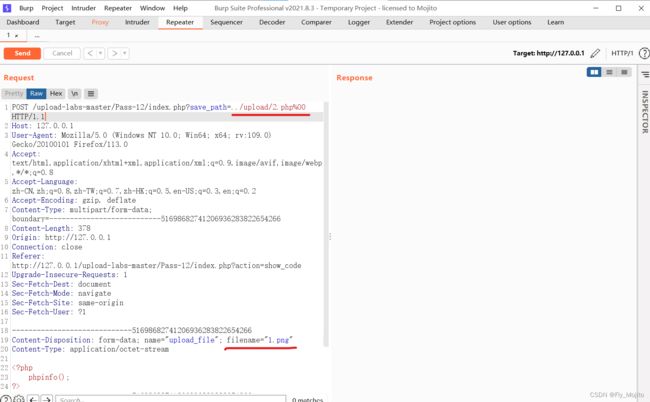

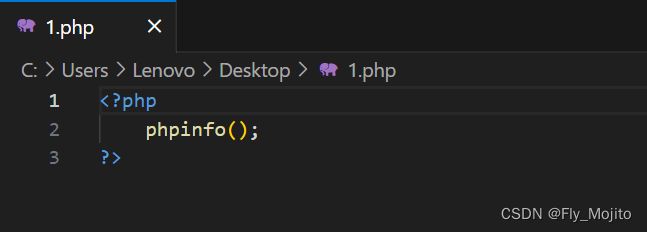

将1.php(里面是phpinfo函数)上传并抓包

1.url显示参数 2.显示文件名

修改save_path后的值,表明路径可控,下方将1.php改为1.png用于验证文件类型

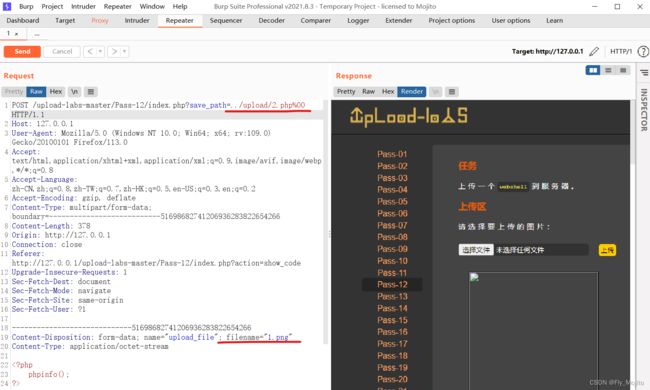

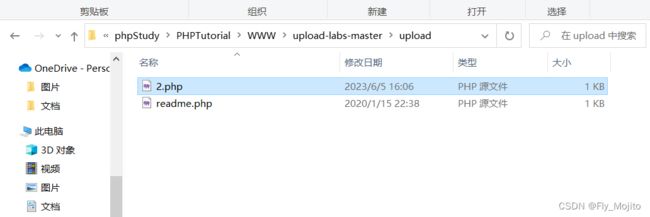

本关首先提取了文件后缀名,只允许上传图片文件,但上传路径是可控的,所以我们可以使用%00截断漏洞将上传路径改为文件名。当使用了截断漏洞时,传入的文件名为2.php%001.png,检测时发现后缀为.png,所以没有过滤;保存时由于使用了%00截断,%00后面的字符串不生效,所以最后保存的文件名是2.php

然后send,发现上传成功!

访问该2.php

Pass-13(POST 型 0x00 截断)

查看提示还是说路径可控

额。。。。还是查看源码吧:

分析:本关卡考察基于POST方法的截断上传攻击。POST方法较为特殊,直接在明文中添加%00不会被服务器解码,我们需要修改HTTP包中上传路径对应的十六进制值(改为00)进行截断攻击,其原理与Pass-12相同。

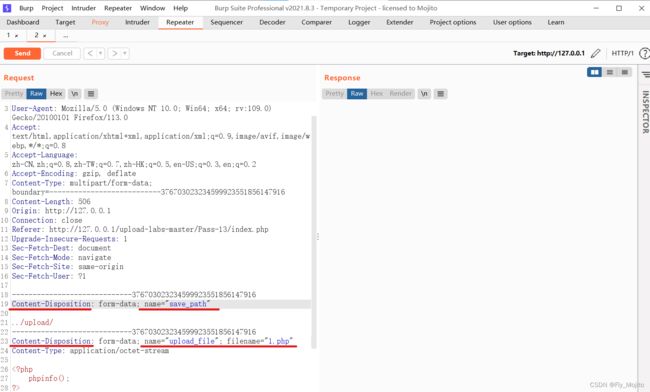

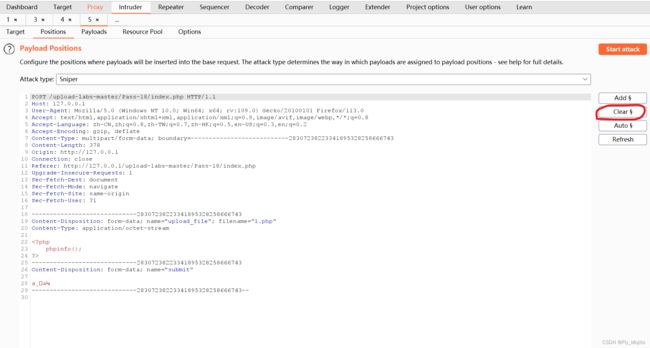

还是将1.php(里面是phpinfo函数)上传并抓包

再发现文件保存路径不再是出现在url中,而是把保存路径和文件名称都写在了Content-Disposition

我们现在需要一个十六进制的截断字符,要写一个+占一下位

将1.php改为1.png同样用于验证文件类型

然后点击Hex,+在里面的编码是2b,将其改为00

点击send,上传成功!

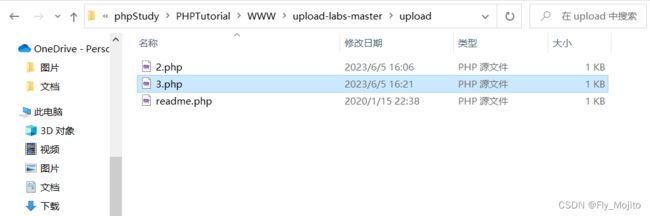

到源文件中查看,果然多了一个3.php文件

访问3.php

访问成功!

Pass-14(文件内容检测(文件头校验))

看提示

介又是神马玩意?

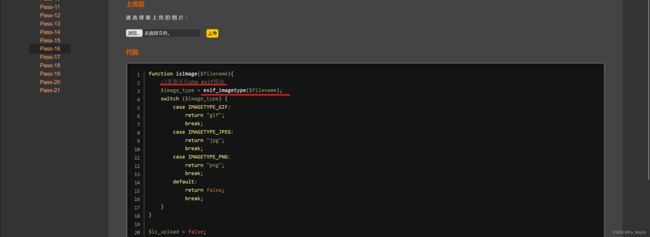

看源码看源码:

分析:通过读文件的前 2 个字节,检测上传文件二进制的头信息,判断文件类型

我们就可以利用图片马绕过检测。

本关phpStudy版本>5.3,在php.ini中开启allow_url_fopen选项(改版本前面有,以下是第二步配置的操作)

其他选项菜单->打开配置文件->phg.ini->用记事本打开->找到allow_url_fopen,将其=On

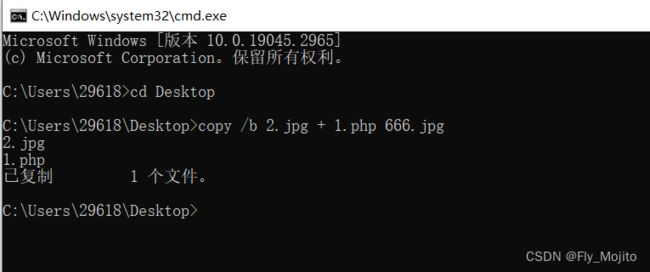

那么图片马怎么制作呢?

事先准备好一个php文件(里面还是写phpinfo,一句话木马也可以)和一张jpg图片

我这里是1.php和2.jpg,且都在桌面创建的

win+r输入cmd打开命令提示符窗口,cd Desktop进入桌面

再输入copy /b 2.jpg + 1.php 666.jpg

桌面已经自动生成图片马666.jpg

回到题目,上传该图片马,回显界面如下

查看源文件多了这么一张png图片

访问4720230605162733.png后发现就是我们上传的那张图片。。。

Pass-15(getimagesize()绕过)

查看源码发现本关使用getimagesize()检查是否为图片文件!

而getimagesize() 函数用于获取图像大小及相关信息,成功返回一个数组,失败则返回 FALSE 并产生一条 E_WARNING 级的错误信息。

语法:

array getimagesize( string filename )

例子:

浏览器显示如下:

Array

(

[0] => 350

[1] => 318

[2] => 2

[3] => width="350" height="318"

[bits] => 8

[channels] => 3

[mime] => image/jpeg

)

返回结果说明

索引 0 给出的是图像宽度的像素值

索引 1 给出的是图像高度的像素值

索引 2 给出的是图像的类型,返回的是数字,其中1 = GIF,2 = JPG,3 = PNG,4 = SWF,5 =

PSD,6 = BMP,7 = TIFF(intel byte order),8 = TIFF(motorola byte order),9 = JPC,

10 = JP2,11 = JPX,12 = JB2,13 = SWC,14 = IFF,15 = WBMP,16 = XBM

索引 3 给出的是一个宽度和高度的字符串,可以直接用于 HTML 的 标签

十六关文件内容检测 (exif_imagetype()绕过)

关于这个exif_imagetype()函数

索引 bits 给出的是图像的每种颜色的位数,二进制格式

索引 channels 给出的是图像的通道值,RGB 图像默认是 3

索引 mime 给出的是图像的 MIME 信息,此信息可以用来在 HTTP Content-type 头信息中发送正确的信

息,如:

header("Content-type: image/jpeg"); 本关也是需要在解题前将phpStudy版本>5.3,在php.ini中开启allow_url_fopen选项

剩下的解题就和14关一样了,参考Pass-14利用图片马进行绕过

Pass-16(exif_imagetype()绕过)

查看源码:

先解释下exif_imagetype()函数:

本关也是phpStudy版本>5.3。

在php.ini中开启allow_url_fopen选项。

开启php_exif模块。

其他选项菜单->打开配置文件->php-ini->找到php_exif并开启

接下来的解题就同14、15关一样了,即利用图片马进行绕过

Pass-17(文件内容检测(二次渲染))

首先:

phpStudy版本>5.3。

在php.ini中开启allow_url_fopen选项。

开启php_exif模块。

查看源码:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])){

// 获得上传文件的基本信息,文件名,类型,大小,临时文件路径

$filename = $_FILES['upload_file']['name'];

$filetype = $_FILES['upload_file']['type'];

$tmpname = $_FILES['upload_file']['tmp_name'];

$target_path=UPLOAD_PATH.'/'.basename($filename);

// 获得上传文件的扩展名

$fileext= substr(strrchr($filename,"."),1);

//判断文件后缀与类型,合法才进行上传操作

if(($fileext == "jpg") && ($filetype=="image/jpeg")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefromjpeg($target_path);

if($im == false){

$msg = "该文件不是jpg格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".jpg";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagejpeg($im,$img_path);

@unlink($target_path);

$is_upload = true;

}

} else {

$msg = "上传出错!";

}

}else if(($fileext == "png") && ($filetype=="image/png")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefrompng($target_path);

if($im == false){

$msg = "该文件不是png格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".png";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagepng($im,$img_path);

@unlink($target_path);

$is_upload = true;

}

} else {

$msg = "上传出错!";

}

}else if(($fileext == "gif") && ($filetype=="image/gif")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefromgif($target_path);

if($im == false){

$msg = "该文件不是gif格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".gif";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagegif($im,$img_path);

@unlink($target_path);

$is_upload = true;

}

} else {

$msg = "上传出错!";

}

}else{

$msg = "只允许上传后缀为.jpg|.png|.gif的图片文件!";

}

}分析:综合判断了后缀名、content-type,以及利用 imagecreatefromgif

判断是否为 jpg/png/gif 图片,并在最后对文件内容进行了二次渲染,修改文件内容

绕过方法:GIF图片绕过

(1)正常上传图片木马。(使用copy命令,之间的题目有)

(2)下载被渲染后的图片。

(3)使用010editor进行比对。左边为16进制,找到二次渲染后不变的地方,在这个地方插入一句话木马,然后再上传!

Pass-18(逻辑漏洞(条件竞争))

查看源码:

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$ext_arr = array('jpg','png','gif');

$file_name = $_FILES['upload_file']['name'];

$temp_file = $_FILES['upload_file']['tmp_name'];

$file_ext = substr($file_name,strrpos($file_name,".")+1);

$upload_file = UPLOAD_PATH . '/' . $file_name;

if(move_uploaded_file($temp_file, $upload_file)){

if(in_array($file_ext,$ext_arr)){

$img_path = UPLOAD_PATH . '/'. rand(10, 99).date("YmdHis").".".$file_ext;

rename($upload_file, $img_path);

$is_upload = true;

}else{

$msg = "只允许上传.jpg|.png|.gif类型文件!";

unlink($upload_file);

}

}else{

$msg = '上传出错!';

}

}

分析:本关先创建了一个只包含图片文件的白名单,随后提取出文件的后缀名,将文件移动至上传目录后再判断是否合法,不合法就删除。我们可以使用条件竞争方法(即在文件被删除之前访问该文件)绕过。此方法需要不停且迅速地上传、访问文件。

上传的1.php文件

上传并用bp抓包,发现可以修改文件内容

send to Intruder,并清除$

设置Payload type为Null payloads,Payload Options设置为Continue indefinitely

线程可以调大一点,比如我们设置为20

随后点击Start attack,不断上传该文件

然后我们转到后台,不断访问该文件1.php

报错了就点击刷新(需要手速),知道成功为止!

Pass-19(逻辑漏洞(条件竞争-图片马))

本关必须在php.ini中开启allow_url_include选项!

查看源码:

//index.php

$is_upload = false;

$msg = null;

if (isset($_POST['submit']))

{

require_once("./myupload.php");

$imgFileName =time();

$u = new MyUpload($_FILES['upload_file']['name'], $_FILES['upload_file']['tmp_name'], $_FILES['upload_file']['size'],$imgFileName);

$status_code = $u->upload(UPLOAD_PATH);

switch ($status_code) {

case 1:

$is_upload = true;

$img_path = $u->cls_upload_dir . $u->cls_file_rename_to;

break;

case 2:

$msg = '文件已经被上传,但没有重命名。';

break;

case -1:

$msg = '这个文件不能上传到服务器的临时文件存储目录。';

break;

case -2:

$msg = '上传失败,上传目录不可写。';

break;

case -3:

$msg = '上传失败,无法上传该类型文件。';

break;

case -4:

$msg = '上传失败,上传的文件过大。';

break;

case -5:

$msg = '上传失败,服务器已经存在相同名称文件。';

break;

case -6:

$msg = '文件无法上传,文件不能复制到目标目录。';

break;

default:

$msg = '未知错误!';

break;

}

}

//myupload.php

class MyUpload{

......

......

......

var $cls_arr_ext_accepted = array(

".doc", ".xls", ".txt", ".pdf", ".gif", ".jpg", ".zip", ".rar", ".7z",".ppt",

".html", ".xml", ".tiff", ".jpeg", ".png" );

......

......

......

/** upload()

**

** Method to upload the file.

** This is the only method to call outside the class.

** @para String name of directory we upload to

** @returns void

**/

function upload( $dir ){

$ret = $this->isUploadedFile();

if( $ret != 1 ){

return $this->resultUpload( $ret );

}

$ret = $this->setDir( $dir );

if( $ret != 1 ){

return $this->resultUpload( $ret );

}

$ret = $this->checkExtension();

if( $ret != 1 ){

return $this->resultUpload( $ret );

}

$ret = $this->checkSize();

if( $ret != 1 ){

return $this->resultUpload( $ret );

}

// if flag to check if the file exists is set to 1

if( $this->cls_file_exists == 1 ){

$ret = $this->checkFileExists();

if( $ret != 1 ){

return $this->resultUpload( $ret );

}

}

// if we are here, we are ready to move the file to destination

$ret = $this->move();

if( $ret != 1 ){

return $this->resultUpload( $ret );

}

// check if we need to rename the file

if( $this->cls_rename_file == 1 ){

$ret = $this->renameFile();

if( $ret != 1 ){

return $this->resultUpload( $ret );

}

}

// if we are here, everything worked as planned :)

return $this->resultUpload( "SUCCESS" );

}

......

......

......

};

分析:本关做了白名单校验,文件上传后先保存在对象中,随后对文件进行判断存在、检查扩展名、检查大小、重命名、移动操作,没有判断文件头和二次渲染。我们可以使用图片木马配合文件包含漏洞进行绕过。(虽然进行了移动和重命名,但是网页会回显地址)

解法:本关解法与18关唯一区别在于本关上传的是图片马,不断利用 burp 发送上传图片马的数据包,由于条件竞争,程序会出现来不及rename 的问题,从而上传成功!(再直白的说,解题步骤就是将18关上传的1.php改为图片马,剩下的就利用burpkuku上传,kuku访问直到成功就行了)

Pass-20(逻辑漏洞(小数点绕过))

查看源码:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array("php","php5","php4","php3","php2","html","htm","phtml","pht","jsp","jspa","jspx","jsw","jsv","jspf","jtml","asp","aspx","asa","asax","ascx","ashx","asmx","cer","swf","htaccess");

$file_name = $_POST['save_name'];

$file_ext = pathinfo($file_name,PATHINFO_EXTENSION);

if(!in_array($file_ext,$deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH . '/' .$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

}else{

$msg = '上传出错!';

}

}else{

$msg = '禁止保存为该类型文件!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

分析:因为文件名可控,这题利用move_uploaded_file的一个特性,会自动忽略后面的/.

我们上传1.php,将文件保存改为upload-19.php/.

发现可以上传成功

访问upload-19.php/.

也能访问成功!

Pass-21(逻辑漏洞(数组绕过))

查看源码:

$is_upload = false;

$msg = null;

if(!empty($_FILES['upload_file'])){

//检查MIME

$allow_type = array('image/jpeg','image/png','image/gif');

if(!in_array($_FILES['upload_file']['type'],$allow_type)){

$msg = "禁止上传该类型文件!";

}else{

//检查文件名

$file = empty($_POST['save_name']) ? $_FILES['upload_file']['name'] : $_POST['save_name'];

if (!is_array($file)) {

$file = explode('.', strtolower($file));

}

$ext = end($file);

$allow_suffix = array('jpg','png','gif');

if (!in_array($ext, $allow_suffix)) {

$msg = "禁止上传该后缀文件!";

}else{

$file_name = reset($file) . '.' . $file[count($file) - 1];

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH . '/' .$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$msg = "文件上传成功!";

$is_upload = true;

} else {

$msg = "文件上传失败!";

}

}

}

}else{

$msg = "请选择要上传的文件!";

}

分析:大致逻辑为

1.检查上传路径是否存在,检查content_type是否合法

2.判断post方法传递的$file是否为空

3.判断$file不是数组,则用explode将%$file在.处分割成数组

4.判断最后的一个数组是否在白名单中

5.将数组中的第一个数组和最后一个数组连接起来

补充知识:

explode(separator,string[,limit]) 函数,把字符串打散成数组。

end(array)函数,输出数组中的当前元素和最后一个元素的值。

reset(array)函数,把数组的内部指针指向第一个元素,并返回这个元素的值。

count(array)函数,计算数组中的单元数目,或对象中的属性个数。

绕过方法:

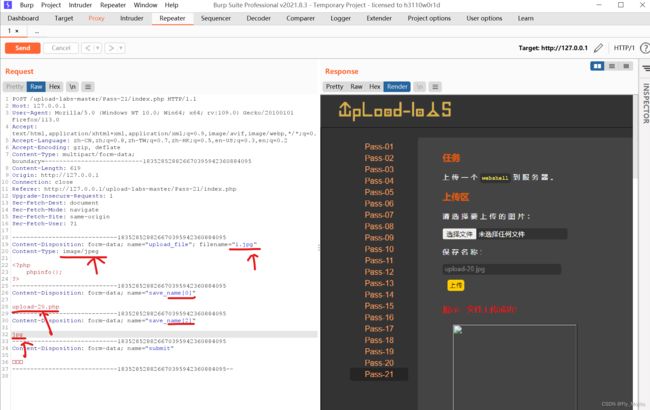

1、上传1.php并抓包,将1.php修改为1.jpg(验证文件类型)。修改content_type为image/jpeg(构造为白名单中的值)

2、修改post的参数为数组类型,save_name[0]为"upload-20.php",save_name[1]不设置, save_name[2]为png或jpg或gif(因为前面改为了1.jpg,这里以jpg为例)

因为上面的代码会先判断最后一个数组元素是否在白名单中,我们索引[2]为png或jpg或gif

正好可以绕过,而后面会将数组第一位和$file[count($file) - 1]进行拼接

因为我们的save_name[1]为空,即$file[1]为空,所以拼接后文件名就会变成upload-20.php

然后send,上传成功

到源文件中再看一下,有了有了

最后一步,访问upload-20.php

成功访问!

至此,upload靶场全部解完!hahahahahaha!