2022年上半年软件设计师上午真题及答案解析

1.以下关于冯诺依曼计算机的叙述中,不正确的是( )。

A.程序指令和数据都采用二进制表示

B.程序指令总是存储在主存中,而数据则存储在高速缓存中

C.程序的功能都由中央处理器(CPU)执行指令来实现

D.程序的执行过程由指令进行自动控制

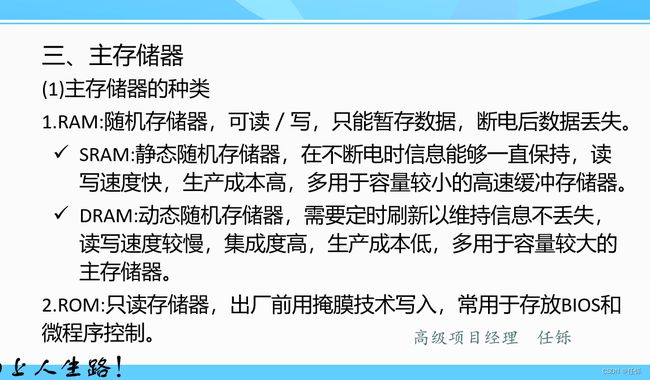

2.以下关于SRAM和DRAM存储器的叙述中正确的是( )。

A.与DRAM相比,SRAM集成率低,功率大、不需要动态刷新

B.与DRAM相比,SRAM集成率高,功率小、需要动态刷新

C.与SRAM相比,DRAM集成率高,功率大、不需要动态刷新

D.与SRAM相比,DRAM集成率高,功率大、需要动态刷新

3.为了实现多级中断,保存程序现场信息最有效的方法是使用( )。

A.通用寄存器 B.累加器 C.堆栈 D.程序计数器

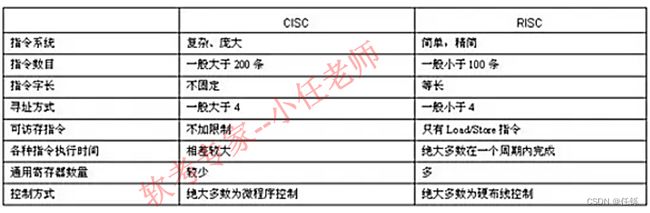

4.以下关于RISC和CISC的叙述中,不正确的是( )。

A.RISC的大多数指令在一个时钟周期内完成

B.RISC普遍采用微程序控制器,CISC则普遍采用硬布线控制器

C.RISC的指令种类和寻指方式相对于CISC更少

D.RISC和CISC都采用流水线技术

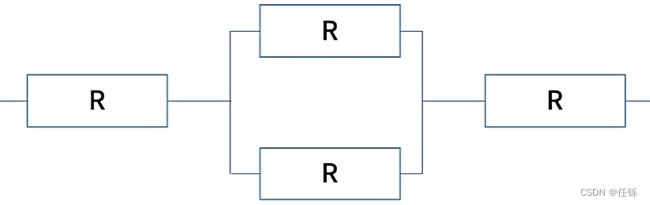

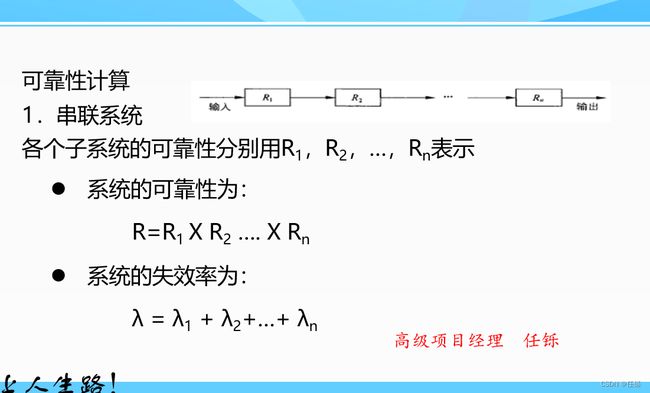

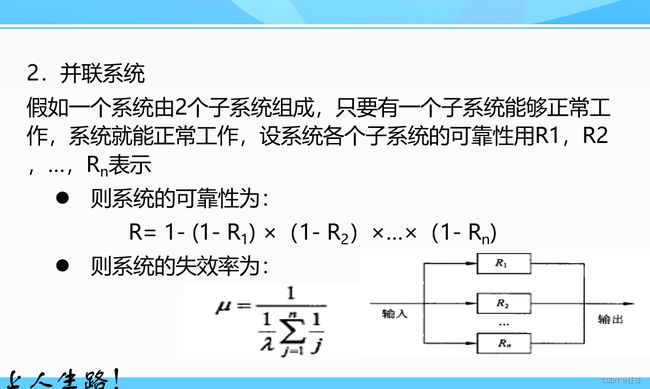

5.某计算机系统构成如下图所示,假设每个软件的千小时可靠度R为0.95,则该系统的小时可靠度约为( )。

A.0.95 x (1-(1-0.95)^2) x 0.95

B.0.95 x (1-0.95)^2 x 0.95

C.0.95 x 2 x (1-0.95) x 0.95

D.0.95^4 x (1-0.95)^2

6.以下信息交换情形中,采用异步传输方式的是( )。

A.CPU与内存储器之间交换信息

B.CPU与PCI总线交换信息

C.CPU与l/O接口交换信息

D.I/O接口与打印设备间交换

7.下列协议中,可以用于文件安全传输的是( )。

A.FTP B.SFTP C.TFTP D.ICMP

8.下列不属于计算机病毒的是( )。

A.永恒之蓝 B.蠕虫 C.特洛伊木马 D.DDoS

9.以下关于杀毒软件的描述中,错误的是( )。

A.应当为计算机安装杀毒软件并及时更新病毒库

B.安装杀毒软件可以有效防止蠕虫病毒

C.安装杀毒软件可以有效防止网站信息被篡改

D.服务器操作系统也需要安装杀毒软件

10.通过在出口防火墙上配置( )功能可以阻止外部未授权用户访问内部网络。

A.ACL B.SNAT C.入侵检测 D.防病毒

11.SQL注入是常见的web攻击,以下不能够有效防御SQL注入的手段是( )。

A.对用户输入做关键字过滤

B.部署Web应用防火墙进行防护

C.部署入侵检测系统阻断攻击

D.定期扫描系统漏洞并及时修复

12.甲乙丙三人分别就相同内容的计算机程序的发明创造,先后向国务院专利行政部门提出申请,( )可以获得专利申请权。

A.甲乙丙均 B.先申请者 C.先使用者 D.先发明者

13.( )的保护期限是可以延长的。

A.著作权 B.专利权 C.商标权 D.商业秘密权

14.针对月收入小于等于3500元免征个人所得税的需求,现分别输入3499、3500和3501进行测试,则采用的测试方法( )。

A.判定覆盖 B.边界值分析 C.路径覆盖 D.因果图

15.以下关于软件维护的叙述中,正确的是( )。

A.工作量相对于软件开发而言要小很多

B.成本相对于软件开发而言要更低

C.时间相对于软件开发而言通常更长

D.只对软件代码进行修改的行为

16.在运行时将函数调用和响应调用所需执行的代码加以结合的机制是( )。

A.强类型 B.弱类型 C.静态绑定 D.动态绑定

17.进行面向对象系统设计时,在包的依赖关系图中不允许存在环,这属于( )原则。

A.单一责任 B.无环依赖 C.依赖倒置 D.里氏替换

18.19.面向对象分析的第一项活动是( );面向对象程序设计语言为面向对象( )。

A.组织对象 B.描述对象间的相互作用 C.认定对象 D.确定对象的操作

A.用例设计 B.分析 C.需求分析 D.实现

20.用pip安装numpy模块的命令为( )。

A.pip numpy B.pip install numpy C.install numpy D.import num

21.某Python程序中定义了X=[1, 2],那么X*2的值为( )。

A.[1, 2, 1, 2] B.[1, 1, 2, 2] C.[2, 4] D.出错

22.在Python语言中,( )是一种不可变的、有序的序列结构,其中元素可以重复。

A.tuple(元组) B.dict(字典) C.List(列表) D.set(集合)

23.数据库中的视图是一个虚拟表。若设计师为user表创建一个use1视图,那么数据字典中保存的是( )。

A.user1查询语句 B.user1视图定义 C.user1查询结果 D.所引用的基本表

24.25.给定关系R(A, B, C, D)和关系S(A, D, E, F),若对这两个关系进行自然连接运算R▷◁S后的属性列有( )个;关系代数表达式σR.B>S.F(R▷◁S)与( )等价。

A.4 B.5 C.6 D.8

A.σ2>8(R×S)

B.Π1, 2, 3, 4, 7, 8(σ1=5∩2>8∩4=6(R×S)

C.σ"2">"8"(R×S)

D.Π1, 2, 3, 4, 7, 8(σ1=5∩"2">"8"∩4=6(R×S))

26.以下关于散列表(哈希表)及其查找特点的叙述中,正确的是( )。

A.在散列表中进行查找时,只需要与待查找关键字及其同义词进行比较

B.只要散列表的装填因子不大于1/2,就能避免冲突

C.用线性探测法解决冲突容易产生聚集问题

D.用链地址法解决冲突可确保平均查找长度为1

27.对长度为n的有序顺序表进行折半查找(即二分查找)的过程,可用一棵判定树表示,该判定树的形态符合( )的特点。

A.最优二叉树(即哈夫曼树) B.平衡二叉树 C.完全二叉树 D.最小生成数

28.已知树T的度为4,且度为4的结点数为7个、度为3的结点数5个、度为2的结点数为8个、度为1的结点数为10个,那么T的叶子结点个数为( )。(注:树中节点个数称为结点的度,结点的度中的最大值称为树的度)

A.30 B.35 C.40 D.49

29.排序算法的稳定性是指将待排序列排序后,能确保排序码中的相对位置保持不变。( )是稳定的排序算法。

A.冒泡排序 B.快速排序 C.堆排序 D.简单选择排序

30.某图G的邻接表中共有奇数个表示边的表结点,则图G( )。

A.有奇数个顶点 B.有偶数个顶点 C.是无向图 D.是有向图

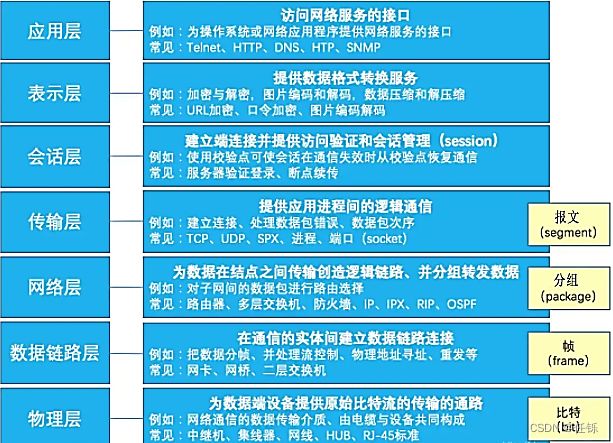

31.在OSI参考模型中,( )在物理线路上提供可靠的数据传输。

A.物理层 B.数据链路层 C.网络层 D.传输层

32.在TCP/IP协议栈中,远程登录采用的协议为( )。

A.HTTP B.TELNET C.SMTP D.FTP

33.浏览器开启无痕浏览模式时,( )仍然会被保存到。

A.浏览历史 B.搜索历史 C.下载的文件 D.临时文件

34.下列不属于电子邮件收发协议的是( )。

A.SMTP B.POP3 C.IMAP D.FTP

后续的真题全网还没有...

2022年上半年软件设计师上午真题及答案解析

1.B 单击此链接查看真题解析视频2022软考--软件设计师-上午历年真题解析视频(第三期)-学习视频教程-腾讯课堂

解析:

冯诺依曼计算机采用二进制形式表示数据和指令:在存储程序的计算机中,数据和指令都是以二进制形式存储在存储器中的。从存储器存储的内容来看两者并无区别.都是由0和1组成的代码序列,只是各自约定的含义不同而已。

2.D

解析:

3.C

4.B

解析:

5.A

解析:

6.C

解析:

同步传输方式中发送方和接收方的时钟是统一的、字符与字符间的传输是同步无间隔的。

异步传输方式并不要求发送方和接收方的时钟完全一样,字符与字符间的传输是异步的。

7.B

8.D

解析:

永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限并扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

9.C

10.A

11.C

12.B

解析:

13.C

14.B

15.C

16.D

解析:

- 动态绑定:程序运行过程中,把函数(或过程)调用与响应调用所需要的代码相结合的过程称为动态绑定。

- 静态绑定是指在程序编译过程中,把函数(方法或者过程)调用与响应调用所需的代码结合的过程称为静态绑定。

17.B

解析:

- 单一职责原则:设计目的单一的类。

- 无环依赖原则:在包的依赖关系图中不允许存在环,即包之间的结构必须是一个直接的无环图形。

- 依赖倒置原则:要依赖于抽象,而不是具体实现;针对接口编程,不要针对实现编程。

- 里氏替换原则:子类可以替换父类。

18.19.CD

解析:

20.B

21.A

解析:

X=[1,2]表示List结构,*2表示重复2次,运算结果为[1,2,1,2]。

22.A

解析:

不可变数据(3个):Number(数字)、String(字符串)、Tuple(元组)。

24.25.CB

26.C

27.B

28.C

解析:

假设度为4的结点个数记作n4,度为3的结点个数记作n3,度为2的结点个数记作n2,度为1的结点个数记作n1,度为0的结点个数记作n0。

此时结点总数为n4+n3+n2+n1+n0,每个结点可以根据树枝找到其父节点,除了根,所以此时树枝的数量为n4+n3+n2+n1+n0-1。

又因为度与树枝的定义,树枝的个数又可以计算为:4*n4+3*n3+2*n2+1*n1+0*n0。

综上可得n4+n3+n2+n1+n0-1=4*n4+3*n3+2*n2+1*n1+0*n0,此时n4=7,n3=5,n2=8,n1=10,代入表达式计算可得,n0=40。

29.A

解析:

30.D

解析:

在邻接表中,奇数个表示边的表结点说明在图中有奇数条边,无法说明顶点个数是奇数还是偶数,所以A、B选项都是错误的。

由于无向图的边一定是对称存在的,所以边的个数一定是偶数,不满足题意,C选项也是错误的。只有D选项符合要求。

31.D

32.B

33.C

34.D