2020年江西省职业院校技能大赛-网络搭建与应用项目技能竞赛方案(中职组)

目录

2020年江西省职业院校技能大赛-网络搭建与应用项目技能竞赛方案(中职组)

一、比赛时间、地点

二、比赛项目及形式

三、参赛对象与组队原则

四、组织领导

五、奖项设置

六、竞赛规程

七、选手资格审查

八、竞赛费用

九、比赛注意事项

十、申诉与仲裁

网络搭建与应用赛项规程

一、赛项名称

二、竞赛目的

三、竞赛内容

四、竞赛方式

五、竞赛流程

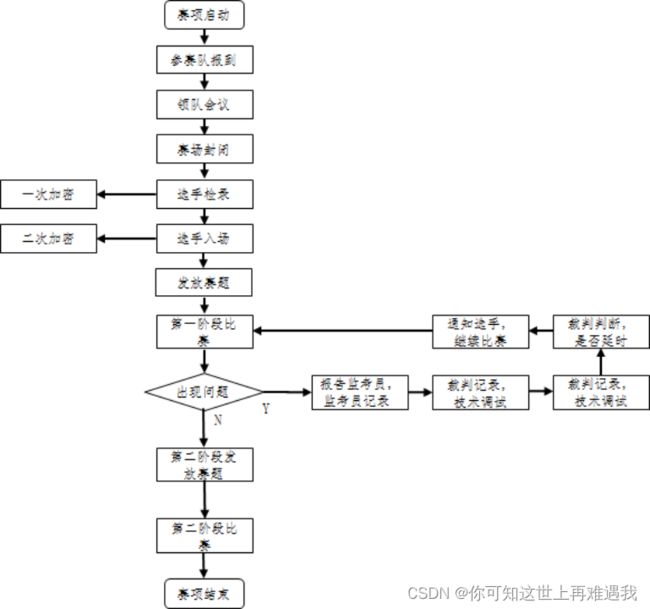

(一)竞赛流程图

六、竞赛试题

七、竞赛规则

1.竞赛知识点:

2.评分标准及分值:

八、竞赛环境

九、技术规范

十、技术平台

(一)硬件平台

十一、成绩评定

(一)裁判工作原则

十二、赛项安全

十三、竞赛须知

(一)参赛队须知

(二)指导教师须知

(三)参赛选手须知

(四)工作人员须知

附件:“网络搭建与应用”竞赛样题

一、竞赛内容分布

二、竞赛注意事项

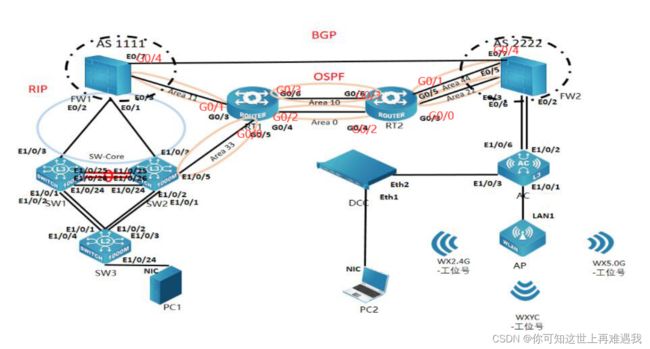

项目简介

拓扑结构图

网络搭建及安全部署项目(500分)

一、线缆制作与基础配置(10分)

二、交换机配置(147分)

三、路由器配置与调试(149分)

四、广域网配置(10分)

五、无线配置(134分)

六、安全策略配置(50分)

服务器配置及应用项目(500分)

云实训平台安装与运用(80分)

一、在云实训平台上完成如下操作

Windows操作系统(210分)

一、在云主机1上完成如下操作

二、在云主机2上完成如下操作

三、在云主机3上完成如下操作

四、在云主机4上完成如下操作

五、在云主机5上完成如下操作

六、在云主机6上完成如下操作

Linux操作系统部分(210分)

一、在云主机7上完成如下操作

二、在云主机8上完成如下操作

三、在云主机9上完成如下操作

四、在云主机10上完成如下操作

五、在云主机11上完成如下操作

六、在云主机12上完成如下操作

2020年江西省职业院校技能大赛-网络搭建与应用项目技能竞赛方案(中职组)

各设区市、省直管县(市)教育局,省属中等职业学校,各高等职业院校:

根据江西省教育厅《关于举办2020年江西省职业院校技能大赛的通知》(赣教职成字〔2020〕19号)文件精神,现举办2020年江西省职业院校技能大赛信息技术类(网络搭建与应用)项目技能竞赛,为了确保竞赛工作顺利开展,特制定本竞赛方案。

一、比赛时间、地点

报名时间:2020年9月25日-2020年9月30日

报到时间:2020年12月5日下午3点

比赛时间:2020年12月6日比赛

比赛地点:吉安市中等专业学校(吉安市吉州区跃进路3号 )

二、比赛项目及形式

网络搭建与应用项目(团体赛,每组选手2人)

三、参赛对象与组队原则

参赛对象:

中职组参赛选手须为中等职业学校全日制在籍学生;五年制高职学生报名参赛的,一至三年级(含三年级)学生参加中职组比赛。中职组参赛选手年龄不超过21周岁;年龄计算的截止时间以2020年5月1日为准。

组队原则:

各省直管县(市)、高职院校中专部、省属普通中专名额、团体赛限报2队。

赣州市团体赛6队;南昌市、九江市、上饶市、吉安市、萍乡市、宜春市、景德镇市、新余市、鹰潭市、抚州市等地区团体赛4队。

此赛项为团体赛,每队2人组成,每所学校限报2队,不能跨校组队,指导教师须为本校专兼职教师,团体赛每队限报2名指导教师。

四、组织领导

主办单位:江西省教育厅

承办单位:吉安市中等专业学校

协办单位:江西财经大学职教师资培训基地

为保证比赛顺利进行,设立江西省职业院校技能大赛信息技术类(网络搭建与应用)项目技能竞赛执行委员会和仲裁委员会。

赛项执委会构成如下:

主 任:傅 京 吉安市中等专业学校校长

副主任:肖胜龙 江西财经大学职教师资培训基地负责人

涂 强 吉安市中等专业学校副校长

赛项裁判长(待定)

成 员:古丽芳 吉安市中等专业学校教务处处长

欧阳明 吉安市中等专业学校实训中心主任

郭开泉 吉安市中等专业学校信息工程学院院长

赛项仲裁委员会构成如下:

主 任:肖胜龙(兼)

成 员:略

五、奖项设置

1、参赛选手奖

团体赛项目和个人赛项目设一、二、三等奖,奖项设置按实际参赛队数四舍五入方法确定,其中:

一等奖 占参赛队数 10%、

二等奖 占参赛队数 15%、

三等奖 占参赛队数 20%。

2、优秀指导教师奖

获赛项一、二、三等奖的选手,其指导教师获优秀指导教师奖,由大赛组委会颁发“优秀指导教师” 奖。

六、竞赛规程

根据2019年全国职业院校技能大赛规程,组织专家制定2020年江西省职业院校技能大赛信息技术类(网络搭建与应用)技能竞赛规程(见附件),对比赛进行公平、公正、公开的评判。

七、选手资格审查

协办单位对参赛选手的参赛条件进行统一身份核查(以学籍系统注册信息为准),对不符合参赛条件的选手将作出禁止参赛处理。参赛选手需提供以下证明材料:

1.参赛选手报到时需提供加盖了本校印章的《参赛证》(通过《报名系统》打印)。

2.本人身份证原件及复印件(无身份证者需提供附本人照片的户籍证明)。

3.学籍证明材料:普通中专(含高职院校中专部、五年一贯制三年级以下学生)、成人中专需带录取花名册(需盖有省考试院中招处印章)原件,职业高中带参赛学生学籍表(需盖有设区市教育局职成科印章)原件。

参赛证及其他原件查核后当场退回,复印件留查。对于各代表队赛前报到时,材料不符合要求以及身份造假的选手将取消其参赛资格,赛后若发现参赛选手身份造假的,将收回证书,并通报批评。

八、竞赛费用

省级竞赛不收取任何参赛费用。竞赛期间食宿自理,由承办学校统一安排,参加竞赛的学校领队、教师、学生差旅费、食宿费、交通费按标准回原单位报销。

比赛期间,各代表队须为每位参赛选手办理意外伤害险。

九、比赛注意事项

大赛筹备处(会务组)设在江西吉安市职业中专,(吉安市吉州区跃进路3号。邮编:343000)

联系人:欧阳明 13879685367

欧阳明(赛事负责人)13879685367

电话:07969393738

传真:07969393738

竞赛用QQ群:974527690

十、申诉与仲裁

1.各参赛队对不符合大赛和赛项规程规定的仪器、设备、工装、材料、物件、计算机软硬件、竞赛使用工具、用品,竞赛执裁、赛场管理,以及工作人员的不规范行为等,参赛选手可向现场裁判提出示意,由裁判长根据实际情况作出现场处理。

2.选手成绩申诉须通过本参赛队领队,按照规定时限(比赛成绩张榜公示后2小时内)以书面形式向赛项仲裁工作组提出。赛项仲裁工作组在接到申诉后的24小时内答复,并及时将结果通知领队。

网络搭建与应用赛项规程

一、赛项名称

1.赛项名称:网络搭建与应用

二、竞赛目的

通过竞赛,检验参赛选手对网络、服务器系统等网络空间中各个信息系统的安全防护能力,以及分析、处理现场问题的能力。通过本赛项的训练和比赛,培养更多学生掌握网络搭建防护知识与技能,发展成为国家信息安全领域的技术技能人才。引导中等职业学校关注网络搭建防护技术发展趋势和产业应用方向,促进计算机网络专业建设与教学改革。赛项紧密结合新一代信息产业发展对网络搭建防护应用型人才的需求,促进产教互动、校企融合,增强中职学校学生的新技术学习能力和就业竞争力,助力新一代信息技术产业快速发展。

三、竞赛内容

1.网络配置。主要涉及网络组建与安全配置与防护,利用本届赛项执委会提供的计算机、网络等设备完成设备标识与连接、链路质量检测、端口检测;IP地址规划与实施;交换机、路由器和无线等网络设备的配置与调试,局域网和广域网的相关部署与测试。部署防火墙保证网络安全,包括实现路由、NAT转换、防DDoS攻击、包过滤、URL过滤、P2P流量控制、入侵检测、病毒攻击、缓冲区溢出攻击、端口攻击等、利用VPN技术实现远程安全接入和站点到站点的IPsec VPN;配置无线网络WEP加密、MAC认证接入控制。

2.系统配置管理。主要涉及服务器配置与应用,如安装服务器操作系统(Windows/Linux)并配置DNS、Web、FTP、E-mail、DHCP等服务(Windows/Linux)、数据库安装配置、服务器系统管理、虚拟化技术、云平台部署、服务器集群技术。

最终达到在安全的网络环境下,实现服务器、存储、网络无缝对接,云部署、系统服务与网络设备协同工作,并合理实现信息应用。

四、竞赛方式

1. 本赛项为团体赛。

2. 赣州市团体赛6队;南昌市、九江市、上饶市、吉安市、萍乡市、宜春市等地区团体赛4队;景德镇市、新余市、鹰潭市、抚州市等地区团体赛4队。

省直管县(市)、高职院校中专部、省属普通中专名额:团体赛2队。

3.每队选手限报2名指导教师,指导教师须为本校专兼职教师。

五、竞赛流程

(一)竞赛流程图

六、竞赛试题

(一)赛项执委会专家组下设的命题组负责本赛项命题工作。

(二)样题见附件。

七、竞赛规则

1.竞赛知识点:

| 序号 |

内容模块 |

具体内容 |

说明 |

| 1 |

网络基本配置 |

网络综合布线安装和施工 |

综合布线基础:网络布线、设备连接、端口标识、电源接入;物理连通性检测、链路质量(基于GB50312-2016)检测、端口检测等 |

| 2 |

IP地址划分实施 |

VLSM、CIDR等 |

|

| 3 |

交换基本配置 |

LAN、STP、RSTP、MSTP、802.1X、ARP、交换机虚拟化、交换安全、端口聚合、端口镜像、VRRP、IPV6等 |

|

| 4 |

路由基本配置 |

静态、RIP、OSPF、BGP等单播路由协议、PIM、IGMP等组播协议、NTP、DHCP、TELNET、策略路由、IPV6等 |

|

| 5 |

无线配置 |

设置、分配、接入、开通等 |

|

| 6 |

广域网配置 |

PPP、NAT、NAPT等 |

|

| 7 |

服务器配置与管理 |

操作系统安装(Windows/Linux) |

能够熟练安装操作系统,并能对操作系统进行安全配置和应用管理 |

| 8 |

配置常用服务(Windows/Linux) |

能够根据企业的应用需求,熟练安装和配置AD、DNS、WEB、FTP、E-MAIL、DHCP、代理等常用服务并进行数据库配置与管理,并能实际运用。能够熟练掌握虚拟化技术完成特定环境配置;使用服务器集群技术来实现网络的负载均衡或故障转移 |

|

| 9 |

云平台部署 |

在云平台配置资源模板、创建网络、创建卷、利用平台内置系统生成实例,使运行后实例可以接入网络工作 |

|

| 10 |

操作系统安全技术 |

域安全配置、文件系统安全配置、权限管理、配置CA服务、系统防火墙防护等 |

|

| 11 |

网络安全与网络优化 |

防火墙 |

能够在企业网络中部署防火墙,使用防火墙规则保护内网服务安全,在防火墙上实现路由、NAT转换、防DDOS攻击;实现包过滤、URL过滤、P2P流量控制等 |

| 12 |

网络优化 |

利用ACL、QOS、交换机虚拟化等配置,实现网络优化 |

|

| 13 |

VPN技术 |

利用VPN实现远程安全接入和站点到站点的IPSEC VPN等 |

|

| 14 |

无线调试 |

配置无线网络WEP加密、MAC认证接入控制等;配置二层漫游、三层漫游、无线桥接(点对点)、负载均衡、无线桥接(点对多点),信道自动调整等 |

2.评分标准及分值:

| 评分细则与知识点 |

|

| 具体内容 |

分值及评分细则 |

| 网络综合布线安装和施工 |

完成设备连接,保证和测试物理连通性,IP地址划分实施,满分为5分 |

| 网络调试 |

完成指定的交换、路由、广域网和无线的配置,满分为25分 |

| 操作系统安装(Windows/Linux) |

完成操作系统的安装和配置,满分为3分 |

| 配置常用服务(Windows/Linux) |

能够熟练安装配置各类应用服务和数据库安装调试、服务器集群技术,满分为20分 |

| 云平台部署 |

掌握使用云平台规划和分配资源、配置生成实例接入网络工作,满分为15分 |

| 硬件防火墙配置 |

完成企业网的相关策略配置,满分为5分 |

| 网络配置优化 |

完成网络优化配置,满分为10分 |

| VPN技术 |

完成VPN配置,满分为4分 |

| 无线网络安全技术 |

完成无线网络安全配置,满分为1分 |

| 操作系统安全技术 |

掌握操作系统方面安全技术配置,满分为10分 |

| 职业规范与素养 |

整理赛位,保持整洁有序,无因选手原因导致设备损坏,满分为2分 |

| 满分 |

100分 |

八、竞赛环境

1.竞赛场地。竞赛现场设置竞赛区、裁判区、服务区、技术支持区。现场保证良好的采光、照明和通风;提供稳定的水、电和供电应急设备。同时提供所有指导教师休息室1间。

2.竞赛设备。竞赛设备由执委会和承办校负责提供和保障,竞赛区按照参赛队数量准备比赛所需的软硬件平台,为参赛队提供标准竞赛设备。

3.竞赛工位。竞赛现场各个工作区配备单相220V/3A以上交流电源。每个比赛工位上标明编号。每个比赛间配有工作台,用于摆放计算机和其它调试设备工具等。配备2把工作椅(凳)。

4.技术支持区为参赛选手比赛提供网络环境部署和网络安全防范。

5.服务区提供医疗等服务保障。

6.竞赛工位隔离和抗干扰。竞赛工位之间标有隔离线,每个相邻竞赛赛位隔离线之间间隔不低于1.5米。

九、技术规范

主要为比赛的应用系统环境提供的操作系统软件和办公软件,操作系统主要由Windows系统和Linux系统两部分组成,软件主要为WPS Office和解压缩工具等。

Windows系统平台主要由服务器版和桌面版组成,桌面版主要采用Windows 10(中文版),服务器版主要采用Windows 2008 Server(中文版)、Windows 2012 Server(中文版);Linux系统平台主要采用Centos7.4服务器版本;办公软件的版本为WPSOffice。

具体软件参数如下所示:

| 序号 |

软件参数 |

| 微软 Windows 10(中文版)正版 |

|

| Centos 7.4(64位) |

|

| WINRAR 5.21(中文版) 试用版 |

|

| WPS Office 2016官方正式版 |

|

| 微软 Windows Server 2008 R2(中文版) 试用版 |

|

| 微软 Windows Server 2012 R2(中文版) 试用版 |

|

| VMware workstation 14试用版 |

|

| SecureCRT |

|

| Apache Tomcat 7.0.27 |

|

| JDK(Java Development Kit)1.7及以上 |

|

| 谷歌浏览器(Google Chrome)官方正式版 |

|

| VLC media player播放器 |

十、技术平台

(一)硬件平台

| 序号 |

设备名称 |

设备型号 |

数量 |

备注 |

| 1 |

路由器 |

神州数码DCR-2655 |

2 |

|

| 2 |

路由器线缆 |

神州数码CR-V35MT-V35FC |

2 |

|

| 3 |

三层交换机 |

神州数码CS6200-28X-EI |

2 |

每台标配: DAC-SFPX-3M VSF虚拟化连接套件 |

| 4 |

二层交换机 |

神州数码S4600-28P-SI |

1 |

|

| 5 |

多核防火墙 |

神州数码DCFW-1800E-N3002 |

2 |

标配: USG-N3002-LIC 特征库升级许可 |

| 6 |

无线交换机 |

神州数码DCWS-6028 |

1 |

|

| 7 |

无线接入点 |

神州数码WL8200-I2 |

1 |

|

| 8 |

云实训平台 |

神州数码DCC-CRL1000 |

1 |

|

| 9 |

POE模块 |

神州数码DCWL-PoEINJ-G+ |

1 |

|

| 10 |

PC机 |

CPU:主频≥3.5GHZ,≥四核心八线程 内存:≥8G;硬盘:≥1T 支持硬件虚拟化 |

2 |

承办校提供 |

| 11 |

网络设备机柜 |

JZ-ONPTC-1.8M |

1 |

开放机柜,配线架等 |

| 12 |

网络布线工具 |

JZ-ONPTT |

1 |

工具箱含综合布线常用工具,压线钳,打线钳,测线仪,美工刀等等 |

十一、成绩评定

(一)裁判工作原则

按照《2019年全国职业院校技能大赛专家和裁判工作管理办法》建立全国职业院校技能大赛赛项裁判库,裁判长由赛项执委会向大赛执委会推荐,由大赛执委会聘任。赛前建立健全裁判组。裁判组为裁判长负责制,并设有专职督导人员1-2名,负责比赛过程全程监督,防止营私舞弊。

因为本赛项全部分数由计算机自动评分,因此只需进行两次加密,加密后参赛选手中途不得擅自离开赛场。分别由2组加密裁判组织实施加密工作,管理加密结果。监督员全程监督加密过程。

第一组加密裁判,组织参赛选手进行第一次抽签,产生参赛编号,替换选手参赛证等个人身份信息,填写一次加密记录表连同选手参赛证等个人身份信息证件,装入一次加密结果密封袋中单独保管。

第二组加密裁判,组织参赛选手进行第二次抽签,确定赛位号,替换选手参赛编号,填写二次加密记录表连同选手参赛编号,装入二次加密结果密封袋中单独保管。

所有加密结果密封袋的封条均需相应加密裁判和监督人员签字。密封袋在监督人员监督下由加密裁判放置于保密室的保险柜中保存。

竞赛评分严格按照公平、公正、公开的原则,评分标准注重考查参赛选手以下各方面的能力和水平:

| 评分细则与知识点 |

|

| 具体内容 |

分值及评分细则 |

| 网络综合布线安装和施工 |

完成设备连接,保证和测试物理连通性,IP地址划分实施,满分为5分 |

| 网络调试 |

完成指定的交换、路由、广域网和无线的配置,满分为25分 |

| 操作系统安装(Windows/Linux) |

完成操作系统的安装和配置,满分为3分 |

| 配置常用服务(Windows/Linux) |

能够熟练安装配置各类应用服务和数据库安装调试、服务器集群技术,满分为20分 |

| 云平台部署 |

掌握使用云平台规划和分配资源、配置生成实例接入网络工作,满分为15分 |

| 硬件防火墙配置 |

完成企业网的相关策略配置,满分为5分 |

| 网络配置优化 |

完成网络优化配置,满分为10分 |

| VPN技术 |

完成VPN配置,满分为4分 |

| 无线网络安全技术 |

完成无线网络安全配置,满分为1分 |

| 操作系统安全技术 |

掌握操作系统方面安全技术配置,满分为10分 |

| 职业规范与素养 |

整理赛位,保持整洁有序,无因选手原因导致设备损坏,满分为2分 |

| 满分 |

100分 |

十二、赛项安全

赛事安全是技能竞赛一切工作顺利开展的先决条件,是赛事筹备和运行工作必须考虑的核心问题。赛项执委会采取切实有效措施保证大赛期间参赛选手、指导教师、裁判员、工作人员及观众的人身安全。

1.执委会在赛前组织专人对比赛现场、住宿场所和交通保障进行考察,并对安全工作提出明确要求。赛场的布置,赛场内的器材、设备,符合国家有关安全规定。承办单位赛前将按照执委会要求排除安全隐患。

2.赛场周围设立警戒线,防止无关人员进入发生意外事件。比赛现场内的每个工位粘贴安全操作规范。选手进场后开赛前,裁判长将统一进行告知。设备通电前应向现场裁判举手示意,在现场裁判检查并同意后方可通电。

3.承办单位将制定赛场用电预案。现场提供医疗和消防安全保障。

4.执委会将会同承办单位制定开放赛场和体验区的人员疏导方案。赛场环境中除了设置齐全的指示标志外,还将增加引导人员,并开辟备用通道。

5.大赛期间,承办单位将按照执委会要求在赛场管理的关键岗位,增加力量,建立安全管理日志。

6.参赛选手进入赛位、赛事裁判工作人员进入工作场所,严禁携带通讯、照相摄录设备,禁止携带记录用具。如确有需要,由赛场统一配置、统一管理。赛项将根据需要配置安检设备对进入赛场重要区域的人员进行安检。

十三、竞赛须知

(一)参赛队须知

1.参赛队名称统一使用学校名称,不使用其他组织、团体名称;不接受跨校组队报名。

2.参赛队按照大赛赛程安排,凭大赛组委会颁发的参赛证和有效身份证件参加比赛及相关活动。

3.参赛队员需要购买保险。

(二)指导教师须知

1.各参赛代表队要发扬良好道德风尚,听从指挥,服从裁判,不弄虚作假。如发现弄虚作假者,取消参赛资格,名次无效。

2.各参赛队指导教师要坚决执行竞赛的各项规定,加强对参赛人员的管理,做好赛前准备工作,督促选手带好证件等竞赛相关材料。

3.竞赛过程中,除参加当场次竞赛的选手、执行裁判员、现场工作人员和经批准的人员外,指导教师及其他人员一律不得进入竞赛现场。

4.参赛代表队若对竞赛过程有异议,在规定的时间内由领队向赛项仲裁工作组提出书面报告。

5.对申诉的仲裁结果,领队要带头服从和执行,并做好选手工作。参赛选手不得因申诉或对处理意见不服而停止竞赛,否则以弃权处理。

6.指导老师应及时查看大赛专用网页有关赛项的通知和内容,认真研究和掌握本赛项竞赛的规程、技术规范和赛场要求,指导选手做好赛前的一切技术准备和竞赛准备。

(三)参赛选手须知

1.参赛选手应按有关要求如实填报个人信息,否则取消竞赛资格。

2.参赛选手凭统一印制的参赛证和身份证、学生证参加竞赛。

3.参赛选手应认真学习领会本次竞赛相关文件,自觉遵守大赛纪律,服从指挥,听从安排,文明参赛。

4.参赛选手请勿携带电子设备、通讯设备及其他资料与用品进入赛场。

5.参赛选手应按照规定时间抵达赛场,凭参赛证、身份证件检录,按要求入场,不得迟到早退,遵守比赛纪律。参赛选手的服饰不得体现选手信息。若有违反,暂停比赛,交由赛点组委会处理。

6.参赛选手应按有关要求在指定位置就坐,确认抽签工位号。

7.参赛选手入场后,应与赛场工作人员共同确认操作设备状况,确认材料、工具等。

8.在比赛开始前10分钟,认真阅读《比赛任务书》,须在确认竞赛内容和现场设备等无误后在裁判长宣布比赛开始后参与竞赛,如果违规先行做诸如打开显示器、制作线缆等任何操作,经裁判提示注意后仍无效,将酌情扣分,情节严重的经总裁判长批准后将立即取消其参赛资格,由此引发的后续问题参赛队全部承担。

9.参赛选手必须在指定区域,按规范要求操作竞赛设备,严格遵守比赛纪律。如果违反,经裁判提示注意后仍无效,将酌情扣分,情节严重的终止其比赛。一旦出现较严重的安全事故,经总裁判长批准后将立即取消其参赛资格。

10.参赛选手应严格遵守赛场规章、操作规程和工艺准则,保证人身及设备安全,接受裁判员的监督和警示,文明竞赛。

11.竞赛期间,选手饮水等由赛场统一提供,不得自带。选手休息、饮食或如厕时间均计算在比赛时间内。

12.竞赛期间,不允许指导教师现场观摩或指导。

13.在竞赛过程中,参赛选手如有不服从裁判判决、扰乱赛场秩序、舞弊等不文明行为的,由裁判长按照规定扣减相应分数,情节严重的取消比赛资格,比赛成绩记0分。

14. 在竞赛过程中,确因软件或硬件故障,导致操作无法继续的,经赛项裁判长确认,予以启用备用设备,由此耽误的比赛时间将予以补时。经现场技术人员、裁判和裁判长确认,因个人操作导致设备系统故障,不予以补时处理。

15.竞赛时间终了,选手应全体起立,结束操作。将资料和工具整齐摆放在操作平台上,经签字确认,工作人员清点后可离开赛场,离开赛场时不得带走任何资料。

16.在竞赛期间,未经执委会批准,参赛选手不得接受其他单位和个人进行的与竞赛内容相关的采访。参赛选手不得将竞赛的相关信息私自公布。

17.所有选手在赛后必须参加闭幕式,如有特殊情况确实无法参加,应向领队说明情况,由领队向赛点学校提出书面申请,并报竞赛组委会办公室备案。

(四)工作人员须知

1.工作人员必须统一佩戴由大赛组委会签发的相应证件,着装整齐。

2.工作人员不得影响参赛选手比赛,不允许有影响比赛公平的行为。

3.服从领导,听从指挥,以高度负责的精神、严肃认真态度做好各项工作。

4.熟悉比赛规程,认真遵守各项比赛规则和工作要求。

5.坚守岗位,如有急事需要离开岗位时,应经领导同意,并做好工作衔接。

6.严格遵守比赛纪律,如发现其他人员有违反比赛纪律的行为,应予以制止。情节严重的,应向竞赛组委会反映。

7.发扬无私奉献和团结协作的精神,提供热情、优质服务。

吉安市中等专业学校(承办单位)

江西财经大学职教师资培训基地(协办单位)

2020年7月

附件:“网络搭建与应用”竞赛样题

一、竞赛内容分布

“网络搭建与应用”竞赛共分二个部分,其中:

第一部分:网络搭建及安全部署项目

第二部分:服务器配置及应用项目

二、竞赛注意事项

(1)禁止携带和使用移动存储设备、计算器、通信工具及参考资料。

(2)请根据大赛所提供的比赛环境,检查所列的硬件设备、软件清单、材料清单是否齐全,计算机设备是否能正常使用。

(3)本试卷共有两个部分。请选手仔细阅读比赛试卷,按照试卷要求完成各项操作。

(4)操作过程中,需要及时保存设备配置。比赛结束后,所有设备保持运行状态,评判以最后的硬件连接为最终结果。

(5)比赛完成后,比赛设备、软件和赛题请保留在座位上,禁止将比赛所用的所有物品(包括试卷和草纸)带离赛场。

(6)禁止在纸质资料上填写与竞赛无关的标记,如违反规定,可视为0分。

项目简介

某集团公司为提高工作效率,对原有网络重新规划部署,统一进行IP及业务资源的规划和分配,网络采用OSPF和RIP等路由协议。

随着公司规模快速发展,业务数据量和公司访问量增长巨大。为了更好管理数据、提供服务,集团决定构建小型数据中心及业务服务平台,以达到快速、可靠交换数据,以及增强业务部署弹性的目的。

集团公司规划的网络拓扑结构如下图所示。

其中云服务实训平台编号为DCC,用于各类服务架设;一台S4600交换机编号为SW3,用于实现终端高速接入;两台CS6200交换机作为总公司的核心交换机,实现数据高速转发且保证高可靠性;两台DCFW-1800编号分别为FW1、FW2,作为公司的内网防火墙;两台DCR-2600路由器编号为RT1、RT2,作为公司的互通路由器;一台DCWS-6028作为有线无线智能一体化控制器,编号为AC,通过与WL8200-I2高性能企业级AP配合实现公司无线覆盖。

拓扑结构图

表1:网络设备连接表

| A设备连接至B设备 |

|||

| 设备名称 |

接口 |

设备名称 |

接口 |

| SW3 |

E1/0/1 |

SW1 |

E1/0/1 |

| SW3 |

E1/0/2 |

SW2 |

E1/0/2 |

| SW3 |

E1/0/3 |

SW2 |

E1/0/1 |

| SW3 |

E1/0/4 |

SW1 |

E1/0/2 |

| SW3 |

E1/0/24 |

PC1 |

NIC |

| SW1 |

E1/0/25 |

SW2 |

E1/0/25 |

| SW1 |

E1/0/26 |

SW2 |

E1/0/26 |

| SW1 |

E1/0/24 |

SW2 |

E1/0/24 |

| SW1 |

E1/0/3 |

FW1 |

E0/2 |

| SW2 |

E1/0/3 |

FW1 |

E0/1 |

| SW2 |

E1/0/5 |

RT1 |

G0/5 |

| FW1 |

E0/3 |

RT1 |

G0/3 |

| FW1 |

E0/7 |

FW2 |

E0/7 |

| RT1 |

G0/4 |

RT2 |

G0/4 |

| RT1 |

G0/6 |

RT2 |

G0/6 |

| RT2 |

G0/3 |

FW2 |

E0/3 |

| RT2 |

G0/5 |

FW2 |

E0/5 |

| FW2 |

E0/2 |

AC |

E1/0/2 |

| FW2 |

E0/6 |

AC |

E1/0/6 |

| AC |

E1/0/3 |

DCC |

Eth2 |

| AC |

E1/0/1 |

AP |

LAN1 |

| DCC |

Eth1 |

PC2 |

NIC |

表2:网络地址规划表

| 设备 |

设备名称 |

设备接口 |

IP地址 |

备注 |

| 路由器 |

RT1 |

G0/1 |

10.11.11.2/24 |

RT1 to FW1-E0/3 |

| G0/2 |

10.0.0.1/24 |

RT1 to RT2-G0/4 |

||

| G0/0 |

10.33.33.2/24 |

RT1 to SW-Core-E2/0/5 |

||

| G0/3 |

10.10.10.1/24 |

RT1 to RT2-G0/6 |

||

| RT2 |

G0/0 |

10.22.22.1/24 |

RT2 to FW2-E0/3 |

|

| G0/2 |

10.0.0.2/24 |

RT2 to RT1-G0/4 |

||

| G0/3 |

10.10.10.2/24 |

RT2 to RT1-G0/6 |

||

| G0/1 |

10.44.44.1/24 |

RT2 to FW2-E0/5 |

||

| 防火墙 |

FW1 |

E0/1 |

172.16.50.6/30 |

FW1 to SW-Core-E2/0/3 |

| E0/2 |

172.16.50.2/30 |

FW1 to SW-Core-E1/0/3 |

||

| E0/3 |

10.11.11.1/24 |

FW1 to RT1-G0/3 |

||

| L1 |

11.11.11.11/32 |

|||

| E0/4 |

200.200.200.1/24 |

FW1 to FW2-E0/7 |

||

| FW2 |

E0/2 |

192.168.50.2/30 |

FW2 to AC-E1/0/2 |

|

| E0/3 |

10.22.22.2/24 |

FW2 to RT2-G0/3 |

||

| L1 |

44.44.44.44/32 |

|||

| E0/5 |

10.44.44.2/24 |

FW2 to RT2-G0/5 |

||

| E0/6 |

192.168.50.6/30 |

FW2 to AC-E1/0/6 |

||

| E0/4 |

200.200.200.2/24 |

FW2 to FW1-E0/7 |

||

| 三层交换机 |

SW-Core |

VLAN1 |

172.16.1.1/24 |

|

| VLAN5 |

10.33.33.1/24 |

ToRT1 |

||

| VLAN10 |

172.16.10.161/27 |

ZJHY |

||

| VLAN20 |

172.16.20.113/28 |

FAZX |

||

| VLAN30 |

172.16.30.1/25 |

JSZX |

||

| VLAN40 |

172.16.40.241/29 |

SCBM |

||

| VLAN501 |

172.16.50.1/30 |

ToFW1-2 |

||

| VLAN502 |

172.16.50.5/30 |

ToFW1-1 |

||

| VLAN1000 |

MAD |

|||

| 二层交换机 |

SW3 |

VLAN1 |

172.16.1.3/24 |

|

| VLAN10 |

ZJHY |

|||

| VLAN20 |

FAZX |

|||

| VLAN30 |

JSZX |

|||

| VLAN400 |

SCBM |

|||

| 无线控制器 |

AC |

VLAN1 |

192.168.1.1/24 |

|

| VLAN2 |

192.168.2.254/24 |

WX2.4G |

||

| VLAN5 |

192.168.5.254/24 |

WX5.0G |

||

| VLAN7 |

192.168.7.254/24 |

WXYC |

||

| VLAN10 |

192.168.10.254/24 |

LINUX |

||

| VLAN20 |

192.168.20.254/24 |

WINDOWS |

||

| VLAN30 |

192.168.30.254/24 |

CentOS |

||

| VLAN40 |

192.168.40.254/24 |

|||

| VLAN52 |

192.168.52.254/24 |

AP |

||

| VLAN501 |

192.168.50.1/30 |

ToFW2-1 |

||

| VLAN502 |

192.168.50.5/30 |

ToFW2-2 |

||

| 云服务实训平台 |

DCC |

Eth1 |

192.168.100.100/24 |

已设置 |

| 计算机 |

PC1 |

NIC |

||

| PC2 |

NIC |

表3:服务器IP地址分配表

| 虚拟机名称 |

域名信息 |

服务角色 |

系统及 版本信息 |

IPv4地址信息(由云平台提供) |

| 云主机1 |

dc.2019skills.com |

主域控服务器 域名服务器 |

win2012 |

192.168.10.XX |

| 云主机2 |

sdc.win.2019skills.com |

子域控制器服务器 CA证书服务器 域名服务器 |

win2012 |

192.168.10.XX |

| 云主机3 |

iis.win.2019skills.com www.win.2019skills.com sec.win.2019skills.com |

网站服务器 |

Win2012 |

192.168.20.XX |

| 云主机4 |

ftp.win.2019skills.com ftp1.win.2019skills.com |

文件传输服务器 磁盘阵列 |

win2008 |

192.168.20.XX |

| 云主机5 |

jdk.2019skills.com |

Tomcat服务器 |

win2012 |

192.168.20.XX |

| 云主机6 |

cs.2019skills.com. |

辅助DNS服务器 磁盘阵列 DHCP服务器 |

win2012 |

192.168.20.XX |

| 云主机7 |

dns.lin.2019skills.com |

域名服务器 DHCP服务器 |

centos6.5-desktop |

192.168.10.XX |

| 云主机8 |

www.lin.2019skills.com |

网站服务器 |

centos6.5-desktop |

192.168.10.XX |

| 云主机9 |

ftp.lin.2019skills.com ftp1.lin.2019skills.com ftp2.lin.2019skills.com |

文件传输服务器 |

centos6.5-mini |

192.168.30.XX |

| 云主机10 |

mail.lin.2019skills.com |

邮件服务器 SSH服务器 |

centos6.5-desktop |

192.168.30.XX |

| 云主机11 |

smb.lin.2019skills.com |

Samba服务器 磁盘阵列 |

centos6.5-desktop |

192.168.30.XX |

| 云主机12 |

data.lin.2019skills.com |

数据库服务器 |

centos6.5-desktop |

192.168.30.XX |

网络搭建及安全部署项目(500分)

【说明】

(1)设备console线有两条。交换机、 AC、防火墙使用同一条console线,路由器使用另外一条console线。

(2)设备配置完毕后,保存最新的设备配置。裁判以各参赛队提交的竞赛结果文档为主要评分依据。所有提交的文档必须按照赛题所规定的命名规则命名,所有需要提交的文档均放置在U盘的“比赛文档_X”(X为组号)相应文件夹中。

保存文档方式如下:

-

- 竞赛结果的评分主要依据各参赛队提交的竞赛结果报告单;竞赛结果报告单存放于U盘的“比赛文档_X”中的网络部分文件夹中;(请务必认真填写此报告单)

- 交换机、 路由器、 AC 要把 show running-config 的配置、防火墙要把 show configuration 的配置保存在U盘的“比赛文档_X”中的网络部分文件夹中,文档命名规则为:设备名称.txt。 例如: RT1 路由器文件命名为:RT1.txt;

- 服务器部分答案根据题目要求进行截图并命名,将截图和文档存放于U盘的“比赛文档_X”中服务器部分的相应文件夹中。

一、线缆制作与基础配置(10分)

(1)根据网络拓扑要求,截取适当长度和数量的双绞线,端接水晶头,制作网络线缆,根据题目要求,插入相应设备的相关端口。

(2)根据网络拓扑要求及网络地址规划表,对网络设备进行地址设置。

二、交换机配置(147分)

(1)SW1、SW2通过VSF技术形成一台虚拟的逻辑设备SW-Core。用户通过对该虚拟设备进行管理,从而实现对虚拟设备中所有物理设备的管理。两台设备VSF逻辑域为10;其中SW1的成员编号为1,SW2的成员编号为2;正常情况下SW1负责管理整个VSF;SW1与SW2之间建立一个vsf port-group,其编号为1,每个vsf port-group绑定两个万兆光端口。对逻辑设备SW-Core启用VSF自动合并功能。开启BFD MAD分裂检测功能,SW1 BFD MAD 接口IP地址为:172.16.50.253/30,SW2 BFD MAD接口IP地址为:172.16.50.254/30。

SW1(config)#vsf domain 10

SW1(config)#vsf member 1

SW1(config)#vsf priority 32(管理调最大)

SW1(config-vsf-port1)#vsf port-group interface ethernet 1/0/26

SW1(config-vsf-port1)#vsf port-group interface ethernet 1/0/25

SW1(config)#switch convert mode vsf (开启vsf后面的都是合并后在主设备上面敲要不然会无效)

SW-Core(config)#vsf auto-merge enable (自动合并)

SW-Core(config)#vlan 1000

1/0/24和2/0/24绑定vlan

SW-Core(config)#int vlan 1000

SW- Core(config-if-vlan1000)#vsf mad bfd enable

SW-Core(config-if-vlan1000)#vsf mad ip address 172.16.50.253 255.255.255.252 member 1

SW-Core(config-if-vlan1000)#vsf mad ip address 172.16.50.254 255.255.255.252 member 2

(2)SW-Core分别通过E1/0/1、E1/0/2与SW3的E1/0/1、E1/0/4以及通过E2/0/1、E2/0/2与SW3的E1/0/3、E1/0/2接口互相连接,把归属于同一设备的四个接口捆绑成一个逻辑接口,编号为5,SW-Core为主动端active,SW3为被动端passive,负载均衡模式均设置为dst-src-ip;

做这个要先做trunk,要不然会冲突

SW-Core(config)#port-group 5(创建组5)

SW-Core(config)#inte1/0/1-2;e1/0/9-10

SW-Core(config-if-port-range)#port-group 5 mode active (加入组5并设置为主动)

SW-Core(config)#load-balance dst-src-ip (负载均衡模式)

SW3(config)#port-group 5

SW3(config)#int e1/0/1-4

SW3(config-if-port-range)#port-group 5 mode passive

SW3(config)#load-balance dst-src-ip

(3)根据“表2.3 VLAN信息规划表”要求所示,在交换机上创建对应的VLAN,并将交换机的相应端口加入对应的VLAN,端口均为Access类型。

表2.3 VLAN信息规划表

| 设备 |

VLAN编号 |

VLAN名称 |

端口 |

说明 |

IP地址/掩码 |

| SW-Core |

VLAN1 |

管理网络 |

172.16.1.1/24 |

||

| VLAN5 |

ToRT1 |

E2/0/5 |

上联路由器 |

10.33.33.1/24 |

|

| VLAN10 |

ZJHY |

职教行业 |

172.16.10.161/27 |

||

| VLAN20 |

FAZX |

方案中心 |

172.16.20.113/28 |

||

| VLAN30 |

JSZX |

E1/0/23 |

技术中心 |

172.16.30.1/25 |

|

| VLAN40 |

SCBM |

E1/0/19至E1/0/22 |

市场部门 |

172.16.40.241/29 |

|

| VLAN501 |

ToFW1-2 |

E1/0/3 |

上联防火墙 |

172.16.50.1/30 |

|

| VLAN502 |

ToFW1-1 |

E2/0/3 |

上联防火墙 |

172.16.50.5/30 |

|

| VLAN1000 |

MAD |

E1/0/24、E2/0/24 |

VSF MAD |

||

| SW3 |

VLAN1 |

管理网络 |

172.16.1.3/24 |

||

| VLAN10 |

ZJHY |

E1/0/5至E1/0/6 |

职教行业 |

||

| VLAN20 |

FAZX |

E1/0/7至E1/0/12 |

方案中心 |

||

| VLAN30 |

JSZX |

E1/0/13至E1/0/18 |

技术中心 |

||

| VLAN40 |

SCBM |

E1/0/19至E1/0/24 |

市场部门 |

- SW-Core和SW3通过Port-Channel5接口相互连接,将该互联接口设置为Trunk接口,通过最少配置使得SW-Core与SW3的市场部门VLAN可以互通,且所有链路上不允许不必要的VLAN数据流通过,包括VLAN1。

建议放在最后做,无线那些可能会冲突

SW3(config-if-port-range)#switchport mode trunk

SW3(config-if-port-range)#switchport trunk allowed vlan 10,20,30,40

(5)SW-Core上设置VLAN 1为管理VLAN,地址为172.16.1.1/24。要求设备可以通过SSH进行远程管理,使用账号为“ssh”,密码为“ssh”。 SW-Core(config)#int vlan 1

SW-Core(config-if-vlan1)#ip add 172.16.1.1 255.255.255.0

SW-Core(config)#ssh-server enable

SW-Core(config)#username ssh password ssh

- SW3上设置VLAN 1为管理VLAN,地址为172.16.1.3/24。要求设备启用telnet服务,telnet登录账户仅包含“telnet”,密码为明文“telnet”,采用telnet方式登录设备时需要输入enable密码,密码设置为明文“enable”

SW3(config)#int vlan 1

SW3(config-if-vlan1)#ip add 172.16.1.3 255.255.255.0

SW3(config)#username telnet password 0 telnet

SW3(config)#telnet-server enable

SW3(config)#enable password 0 enable

- SW-Core的VLAN 10、20、30、40网段内用户通过SW-Core上的DHCP服务获取IP地址。DHCP地址池名字分别为Pool-10、Pool-20、Pool-30、Pool-40,租期均为5天,配置默认网关为该网段第一个IP地址、DNS为该网段最后一个IP地址,每个地址池均排除网关及DNS地址。要求Pool-10中含30个可用的IP地址;Pool-20中含14个可用的IP地址;Pool-30中含126个可用的IP地址;Pool-40中含6个可用的IP地址;

ip dhcp pool pool-10

network-address 172.16.10.160 255.255.255.224

lease 5 0 0

default-router 172.16.10.1

dns-server 172.16.10.254

!(8)SW3为接入交换机,为防止终端产生MAC地址泛洪攻击,请配置端口安全,已划分VLAN400的端口最多学习到5个MAC 地址,发生违规阻止后续违规流量通过,不影响已有流量并产生LOG 日志;连接PC1 的接口为专用接口,限定只允许PC1 的MAC 地址可以连接;

SW3(config)#int e1/0/1-4

SW3(config-if-port-range)#switchport port-security (端口安全要先开启)

SW3(config-if-port-range)#switchport port-security maximum 5 (5个mua地址)

SW3(config-if-port-range)#switchport port-security mac-address sticky (动态绑定第一次连接端口的pc Mac地址)

- SW-Core设置开启端口镜像功能,将SW-Core与FW1互连的全部流量信息映射到E1/0/23端口。

Destination :目的

Source :源(把源复制给目的)

SW-Core(config)#monitor session 1 source interface ethernet 1/0/3

SW-Core(config)#monitor session 1 destination interface ethernet 1/0/23

Session:回话号,默认1就好无所谓

三、路由器配置与调试(149分)

(1)FW1与SW-Core之间运行RIPv2路由协议。FW1宣告其与SW-Core的所有直连网段,SW-Core宣告与SW-Core的直连及其业务VLAN的所有明细网段

(2)SW-Core、FW1、RT1、RT2、FW2之间运行OSPFv2路由协议,该路由自治域通过OSPF多区域技术实现互联互通。若设备支持OSPF多进程,要求采用最小进程号。SW-Core、FW1、RT1、RT2、FW2的OSPF进程RID分别为33.33.33.33、1.1.1.1、2.2.2.2、3.3.3.3、4.4.4.4,要求网络设计遵循简洁原则并保持良好的可控性。其中RT1与FW1直连网段位于OSPF区域11,RT1与SW-Core直连网段位于OSPF区域33,RT1与RT2通过G0/4接口直连网段位于OSPF骨干区域、通过G0/6接口直连网段位于OSPF区域10,RT2与FW2通过G0/5接口直连网段位于OSPF区域44,通过G0/3接口直连网段位于区域22。请对照拓扑图在相应OSPF区域宣告各互联网段。

(3)RT1与RT2采用G0/4互联且位于OSPF路由域的骨干区域,请你通过避免DR/BDR选举使得OSPF收敛速度有所提高。

RT2_config_g0/4#ip ospf network point-to-point

- RT1与FW1通过G0/3与E0/3互联且位于OSPF路由域的Area11,请你通过最少配置使得FW1不参与该网段DR/BDR的选举。

FW1(config-if-eth0/3)# ip ospf priority 0

(5)RT2与FW2通过G0/3与E0/3互联且位于OSPF路由域的Area22,请你通过在RT2进行配置使得RT2总是成为其互联网段的DR。

RT2_config_g0/0#ip ospf priority 255

- SW-Core与RT1直连网段位于OSPF路由域Area33,该区域启用OSPF区域认证,认证方式采用MD5,密码请设置为“OspfArea”,以此降低不可信路由器对网络造成的风险。

RT1_config_ospf_1#area 33 authentication message-digest

RT1_config_g0/0#ip ospf password OspfArea

SW-Core(config-router)#area 33 authentication message-digest

SW-Core(config-if-vlan5)#ip ospf authentication-key OspfArea

- RT2与FW2通过G0/5、E0/5互联网段启用OSPF接口认证,认证方式采用明文,密码设置为“OspfInt”,以此防止OSPF域内引入错误的路由条目。

RT2_config_g0/1#ip ospf authentication simple

RT2_config_g0/1#ip ospf password 0 OspfArea

FW2(config-if-eth0/4)# ip ospf authentication-key OspfInt

(8)在FW2上通过手工配置关闭E0/5接口。

(9)OSPF骨干区域的设计没有实现冗余链路,该设计容易导致分段区域,请你通过虚链路技术提高Area 0的健壮性。

(10)通过最少配置使得原骨干区域未发生中断时流量不会通过虚链路传送。

(11)AC、FW2上配置手工默认路由。使AC访问非直连网段均采用送出接口E1/0/2,若该接口失效,则采用送出接口为E1/0/6;FW2访问AC直连网段均采用送出接口E0/2,该接口失效时采用送出接口E0/6。要求通过最少命令实现。

(12)FW2的OSFP进程向路由域通告一条默认路由,始发开销设置为5,要求该路由计算全部路径开销。

(13)FW1的RIP进程引入OSPF全部详细路由条目,度量值设置为10。

(14)SW-Core通过修改管理距离为200,使其优先选择FW1传递的路由条目。

(15)FW1的OSPF引入RIP全部详细路由条目,要求始发度量值与引入类型均保持默认。

(16)请你在RT1上通过最少的配置使得SW-Core与FW1互联线路全部中断后,无线网络依然可以与SW-Core相关网段互联互通。

(17)FW1、FW2之间运行BGP路由协议,以上设备分别新建环回接口Loopback1,其地址分别为11.11.11.11/32、44.44.44.44/32。其BGP进程的RID为其环回接口Loopback1。FW1位于AS1111,FW2位于AS2222,FW1与FW2相互建立EBGP邻居关系。要求每一台运行BGP协议的网络设备除宣告其BGP邻居的互联网段外还需要宣告其环回接口Loopback1。请对照拓扑图在相应网络设备上宣告对应网段。

四、广域网配置(10分)

(1)FW1上配置源NAT,要求内网用户均可经地址转换后而访问公网,使用的地址为200.200.200.1/24。

五、无线配置(134分)

(1)根据“表5.1 VLAN信息规划表”要求所示,在AC上创建对应的VLAN,并将其相应端口加入对应的VLAN,端口均为Access类型。

表5.1 VLAN信息规划表

| 设备 |

VLAN编号 |

VLAN名称 |

端口 |

说明 |

IP地址/掩码 |

| AC |

VLAN1 |

管理网络 |

192.168.1.1/24 |

||

| VLAN2 |

WX2.4G |

无线2.4G网段 |

192.168.2.254/24 |

||

| VLAN5 |

WX5.0G |

无线5.0G网段 |

192.168.5.254/24 |

||

| VLAN7 |

WXYC |

无线隐藏网段 |

192.168.7.254/24 |

||

| VLAN10 |

LINUX |

192.168.10.254/24 |

|||

| VLAN20 |

WINDOWS |

192.168.20.254/24 |

|||

| VLAN30 |

CentOS |

192.168.30.254/24 |

|||

| VLAN40 |

192.168.40.254/24 |

||||

| VLAN52 |

AP |

无线AP网段 |

192.168.52.254/24 |

||

| VLAN501 |

ToFW2-1 |

E1/0/2 |

上联防火墙 |

192.168.50.1/30 |

|

| VLAN502 |

ToFW2-2 |

E1/0/6 |

上联防火墙 |

192.168.50.5/30 |

- AC和DCC通过接口E1/0/3与接口Eth2相互连接,AC和AP通过接口E1/0/1与接口LAN1互相连接,将互联接口设置为Trunk接口,且所有链路上不允许不必要的VLAN数据流通过,包括VLAN1。

switchport trunk allowed vlan 2;5;7;52

(3)AC上设置VLAN 1为管理VLAN,地址为192.168.1.1/24。要求设备可以通过Web进行管理,使用账号为“web”,密码为“web”。

DCWS-6028(config)#int vlan 1

DCWS-6028(config-if-vlan1)#ip add 192.168.1.1 255.255.255.0

DCWS-6028(config)#webportal enable (开启web)

DCWS-6028(config)#username web privilege 15 password web (privilege设置权限,当要把一个用户当ssh,Telnet,web的时候,我们要吧权限设置最大要不然就会权限不够)

- AC的VLAN 2、5、7、52网段内用户通过AC上的DHCP服务获取IP地址。DHCP地址池名字分别为WX2.4G、WX5.0G、WXYC、AP,租期为7天,配置默认网关为该网段最后一个IP地址,DNS为8.8.8.8、10.10.10.10。每个地址池均排除该网段最后4个IP地址。

DCWS-6028(dhcp-wx2.4g-config)#network-address 192.168.2.0

DCWS-6028(dhcp-wx2.4g-config)#default-router 192.168.2.254

DCWS-6028(dhcp-wx2.4g-config)#dns-server 10.10.10.10 8.8.8.8

DCWS-6028(dhcp-wx2.4g-config)#lease 7

(5)AC、AP作为无线交换机和瘦AP来构建无线网络。AC将VALN 52作为管理VLAN;VLAN 2、VLAN 5和VLAN7作为业务VLAN。AP通过option43方式进行正常注册上线。

(6)无线network 24,创建SSID为“WX2.4G”对应业务vlan 2, 用户接入无线网络时需要采用基于WPA-personal加密方式,其口令为“SSID2.4G”;

(7)无线network 50,创建SSID为“WX5.0G”对应业务vlan 5, 用户接入无线网络时需要采用基于WPA-personal加密方式,其口令为“SSID5.0G”;

(8)无线network 70,创建SSID为“WXYC”对应业务vlan 7, 用户接入无线网络时不进行认证加密,做相应配置隐藏该SSID;

DCWS-6028(config-network)#h?

help 交互系统描述

hide-ssid 使能隐藏SSID功能

DCWS-6028(config-network)#hide-ssid

- AC采用profile 1为AP下发配置,且命名为Wifi。服务集标识码“WX2.4G”与“WXYC”位于AP的2.4G频段,服务集标识码“WX5.0G”位于AP的5.0G频段。要求由小到大使用vap 虚接口。

DCWS-6028(config-wireless)#ap profile 24

DCWS-6028(config-ap-profile)#name wifi

DCWS-6028(config-ap-profile)#radio 1

DCWS-6028(config-ap-profile-radio)#multicast tx-rate 24 (5.0G=54)

DCWS-6028(config-ap-profile-radio)#vap enable 1

- 要求SSID为“WXYC”最多接入20个用户,用户间相互隔离,并对“WXYC”网络进行流控,上行速率1Mbps,下行速率2Mbps;

DCWS-6028(config-wireless)#network 70

DCWS-6028(config-network)#max-clients 20

DCWS-6028(config-network)#station-isolation

DCWS-6028(config-network)#client-qos bandwidth-limit up 1024

DCWS-6028(config-network)#client-qos bandwidth-limit down 2048

(11)通过配置防止多AP和AC相连时过多的安全认证连接而消耗CPU资源,检测到AP与AC在10分钟内建立连接5次就不再允许继续连接,两小时后恢复正常。

六、安全策略配置(50分)

(1)FW1的E0/1、E0/2、E0/3,FW2的E0/2、E0/3、E0/5、E0/6均属于trust区域,在以上接口下配置相关命令使其可以通过ping命令进行测试。

(2)FW1、FW2配置相关策略,使得trust区域内放行所有方向、所有类型的流量。

(3)FW1、FW2的E0/7、Lookback1均属于untrust区域,在以上接口下配置相关命令使其可以通过ping命令进行测试。

(4)FW1、FW2配置相关策略,使得untrust区域内放行所有方向、所有类型的流量。

(5)FW1、FW2配置相关策略,使得trust与untrust区域间放行所有方向、所有类型的流量。

服务器配置及应用项目(500分)

【说 明】

(1)云服务实训平台中提供镜像环境,镜像的默认用户名密码以及其他信息如“表6:镜像信息表”所示;

表6:镜像信息表

| 名称 |

硬盘 |

VCPU |

用户名 |

密码 |

ssh |

rdp |

| win7 |

30G |

1 |

admin |

Qwer1234 |

否 |

是 |

| win2008 |

40G |

1 |

administrator |

Qwer1234 |

否 |

是 |

| win2012 |

40G |

1 |

administrator |

Qwer1234 |

否 |

是 |

| centos6.5-desktop |

30G |

1 |

root |

dcncloud |

是 |

是 |

| centos6.5-mini |

30G |

1 |

root |

dcncloud |

是 |

否 |

| Centos7-mini |

30G |

1 |

root |

000000 |

是 |

否 |

(2)所有windows主机实例在创建之后都直接可以通过远程桌面连接操作,centos6.5可以通过CRT软件连接进行操作,centos6.5-desktop也可以通过远程桌面连接进行操作,所有linux主机都默认开启了ssh功能。

(3)虚拟主机按照“服务器IP地址分配表”的要求分配网络,同时虚拟主机使用云服务实训平台获取的IP地址。

(4)云服务实训平台中生成的Windows系统SID相同,根据实际需求做相应设置,注意重置SID的虚拟主机密码必须改回为“Qwer1234”,若未按照要求设置密码,涉及到该操作的所有分值记为0分。

(5)云服务实训平台中生成的Linux系统提供镜像文件,可用来配置yum源,镜像文件存储于/opt目录下。

(6)在U盘的比赛文档_X (X 为赛位号)文件夹中已创建相应云主机的文件夹,请将竞赛题目要求提交的截图和文档以“.jpg”和“.docx”的格式存放于对应的文件夹中;如文件名、扩展名和存放位置错误,涉及到的所有操作分值记为 0 分;

(7)所有服务器要求虚拟机系统重新启动后,均能正常启动和使用,否则会扣除该服务功能一定分数。

云实训平台安装与运用(80分)

一、在云实训平台上完成如下操作

(一)完成云平台基础设置

在浏览器中使用http://192.168.100.100/dashboard地址登录云服务实训平台进行设置,域default,用户名admin,密码dcncloud要求如下:

1.如“表7:云平台网络信息表”要求创建三个外部网络,创建完成后将子网名称及子网网络地址显示截图保存到云平台文件夹中命名为pt1.jpg;

表7:云平台网络信息表

| 网络 名称 |

所属 vlan号 |

外部 网络 |

子网 名称 |

子网网络地址 |

网关IP |

激活DHCP |

地址池范围 |

| Vlan10 |

10 |

是 |

Vlan10-subnet |

192.168.10.0/24 |

192.168.10.254 |

是 |

192.168.10.100-192.168.10.200 |

| Vlan20 |

20 |

是 |

Vlan20-subnet |

192.168.20.0/24 |

192.168.20.254 |

是 |

192.168.20.100-192.168.20.200 |

| Vlan30 |

30 |

是 |

Vlan30-subnet |

192.168.30.0/24 |

192.168.30.254 |

是 |

192.168.30.100-192.168.30.200 |

2.设置10块卷,卷命名为hd1~hd10,其中hd1~hd5、hd8、hd10大小为4G,hd6、hd7、hd9大小为2G;选择项目→计算→卷→创建卷,创建完成后截图保存到云平台文件夹中命名为pt2.jpg;

(二)完成虚拟主机的创建

3.如“表8:虚拟主机信息表”所示,按要求生成虚拟主机,详细操作过程请参照“云服务实训平台用户操作手册v1.0”中第6.1节,创建完成后截图保存到云平台文件夹中命名为pt3.jpg;将卷的连接情况截图保存到云平台命名为命名为pt4.jpg。

表8:虚拟主机信息表

| 虚拟主机名称(Instance Name) |

镜像模板 (源) |

云主机类型(flavor) |

网络 (与表7关联) |

备注 |

| 云主机1 |

win2012 |

window-large |

Vlan10 |

|

| 云主机2 |

win2012 |

window-large |

Vlan10 |

|

| 云主机3 |

win2012 |

window-large |

Vlan20 |

|

| 云主机4 |

win2008 |

window-small |

Vlan20 |

连接卷hd1、hd2、hd3 |

| 云主机5 |

win2012 |

window-large |

Vlan20 |

|

| 云主机6 |

win2012 |

window-large |

Vlan20 |

连接卷hd4、hd5 |

| 云主机7 |

centos6.5-desktop |

linux-small |

Vlan10 |

|

| 云主机8 |

centos6.5-desktop |

linux-small |

Vlan10 |

|

| 云主机9 |

centos6.5-mini |

linux-small |

Vlan30 |

简版界面 (该网卡有3个ip) |

| 云主机10 |

centos6.5-desktop |

linux-small |

Vlan30 |

|

| 云主机11 |

centos6.5-desktop |

linux-small |

Vlan30 |

连接卷hd6、hd7、hd8、hd9、hd10 |

| 云主机12 |

centos6.5-desktop |

linux-small |

Vlan30 |

Windows操作系统(210分)

一、在云主机1上完成如下操作:

(一)完成主域控制器服务器的部署

1.将其升级为2019skills.com的主域控制器,其完全域名为dc.2019skills.com,截图为1-1-1.jpg。

2.创建4个用户组,组名采用对应部门名称的拼音来命名,每个部门都创建4个用户,财务部用户:fin1~fin4、工程部用户:eng1~eng4、软件部用户:soft1~soft4、系统集成部用户:sys1~sys4,所有用户不能修改其用户口令,具体口令为2019Netw@rk,并要求用户只能在上班时间可以登录(每周工作日 9:00~18:00);截图为1-1-2.jpg

3.创建组织单元,名称为:研发部,该组织单元包含软件部、云主机1和云主机2;截图为1-1-3.jpg设置该组织单元组策略,命名为“研发部GPO”,要求关闭windows自动更新,并禁止修改IE浏览器的主页,截图为1-1-4.jpg。

4.搭建文件服务,在C:\ 根目录下创建共享文件夹“share$”,截图为1-1-5.jpg,将域用户的配置文件夹数据统一保存在share$中, 截图为1-1-6.jpg,并将域用户的配置文件保存到该目录中, 截图为1-1-7.jpg;

5. 制订备份计划,每天的0点对“系统状态”进行备份,并采用VSS完整备份,备份至e:\盘, 截图为1-1-8.jpg;

(二)完成域名服务器的部署

6.将此服务器配置为主DNS服务器,按照“表10:域名信息表1”创建对应服务器主机记录,正确配置2019skills.com域名的正向及反向解析区域,将设置截图保存为1-2-1.jpg和1-2-2.jpg;并关闭网络掩码排序功能,将设置截图保存为1-2-3.jpg。设置DNS服务正向区域和反向区域与活动目录集成,将设置截图保存为1-2-4.jpg,启用Active Directory的回收站功能,将设置截图保存为1-2-5.jpg;

表10:域名信息表1

| 虚拟机名称 |

完全限定域名 |

| 云主机1 |

dc.2019skills.com. |

| 云主机5 |

jdk.2019skills.com. |

| 云主机6 |

cs.2019skills.com. |

二、在云主机2上完成如下操作:

(一)子域控制器服务器的部署

7.升级为子域控制器,域名为win.2019skills.com,其完全域名为sdc.win.2019skills.com,将截图保存为2-1-1.jpg。

(二)完成CA证书服务器的部署

8.安装证书服务,设置为企业根,有效期为6年,为企业内部自动回复证书申请,将证书服务安装配置过程的主要步骤,截图保存在名字为2-2-1.docx的文档中。

(三)完成域名服务器的部署

9.配置DNS服务,正确配置win.2019skills.com域名的正向及反向解析区域,如“表11:域名信息表2”创建对应服务器主机记录,将创建好的正反向记录截图保存为2-3-1.jpg,能够正确解析网络中的所有服务器,当遇到无法解析的域名时,将其请求转发至8.8.8.8互联网域名服务器,将转发器设置截图保存为2-3-2.jpg。

表11:域名信息表2

| 虚拟机名称 |

完全限定域名 |

| 云主机2 |

sdc.win.2019skills.com |

| 云主机3 |

iis.win.2019skills.com |

| www.win.2019skills.com |

|

| sec.win.2019skills.com |

|

| 云主机4 |

ftp.win.2019skills.com |

| ftp1.win.2019skills.com |

三、在云主机3上完成如下操作:

(一)完成网站服务器部署

10.将此服务器加入win.2019skills.com域,其完全域名为iis.win.2019skills.com,将截图保存为3-1-1.jpg。

11.配置IIS服务器,创建名为2019Network的站点,主目录路径为c:\webtest,并配置主机头www. win.2019skills.com;此外,创建虚拟目录web,目录路径为c:\web,设置首页显示内容为“2019技能大赛。”,将虚拟目录网页测试截图为3-1-2.jpg

12.限制所有后缀为jnds.net的主机均不能访问此网站,将设置截图为3-1-3.jpg;设置网站应用摘要式身份验证方式,访问者必须输入正确的域用户和密码方可进行访问,将网页身份认证测试截图为3-1-4.jpg。

13.配置web服务器,创建sec.win.2019skills.com站点,主目录为C:\sec_root,默认文档:sec.htm,主页显示内容为“人人皆可成才、人人尽展其才”,通过加密认证方式访问该网站,其中CA证书从云主机2获取,申请完成后,将服务器证书界面截图保存为3-1-5.jpg,将网页测试截图为3-1-6.jpg。

四、在云主机4上完成如下操作:

(一)完成文件传输服务器部署

14.将此服务器加入win.2019skills.com域,其完全域名为ftp.win.2019skills.com;将截图保存为4-1-1.jpg

15.建立ftp站点ftp1.win.2019skills.com,站点主目录为C:\ftp_root,不允许匿名登录,所有用户只具有读取和写入文件权限,将截图保存为4-1-2.jpg ;FTP站点欢迎消息为:“欢迎访问网络搭建FTP服务器!”,并且用命令浏览文件时使用UNIX方式显示,将截图保存为4-1-3.jpg,限制用户上传最大空间为100M,超过80M预警,用户配额超过预警和超出配额限制时记录事件;将截图保存为4-1-4.jpg;日志文件记录到C:\ftp_root\LogFiles目录下,将截图保存为4-1-5.jpg.

16.为ftp1.win.2019skills.com设置用户拥有自已的主目录,但并不隔离用户,将设置截图保存为4-1-6.jpg;创建用户ftpuser1和ftpuser2,密码为2019skills.com,设置两个用户主目录分别为ftpuser1、ftpuser2,用户ftpuser1与ftpuser2登录FTP站点时会分别重定向到各自主目录ftpusr1和ftpuser2中,使用两个用户登录测试截图保存为4-1-7.jpg;

(二)完成磁盘阵列部署

17、利用已添加的三块云硬盘hd1、hd2、hd3进行设置,将三块硬盘配置为RAID5,对应磁盘盘符为E:\,将截图保存为4-2-1.jpg;在C:\启用卷影副本功能,设置每周工作日的下午19:30创建卷影副本,将副本存储于E:\。将设置截图保存为4-2-2.jpg。

五、在云主机5上完成如下操作:

(一)完成Tomcat服务器部署

18.将此服务器加入2019skills.com域,其完全限定域名为jdk.2019skills.com,将截图保存为5-1-1.jpg。

19.安装jdk和jre,安装完成后,配置JAVA环境变量,配置完成后,测试JAVA运行环境是否已安装成功,将测试JAVA运行环境安装成功截图保存为5-1-2.jpg;

20.安装tomcat服务并启动,在浏览器输入http://jdk.2019skills.com:8080,测试结果截图保存为5-1-3.jpg。

六、在云主机6上完成如下操作:

(一)完成辅助DNS服务的部署

21. 将此服务器加入2019skills.com域,其完全限定域名为cs.2019skills.com,将截图保存为6-1-1.jpg;安装DNS服务,将云主机6服务器配置成2019skills.com的辅助DNS服务器,将正反向区域属性截图保存为6-1-2.jpg;

(二)完成磁盘阵列部署

22.利用已添加的两块虚拟硬盘hd4、hd5进行设置,完成磁盘阵列RAID1,对应磁盘盘符为F,将设置截图保存为6-2-1.jpg。

(三)完成DHCP服务器部署

23.安装DHCP服务,为服务器网段部分主机动态分配IPv4地址,建立作用域,作用域的名称为dhcpserver,网段参照的本机ip地址段设置,地址池范围195-199,配置完成后将dhcp地址池界面截图保存为6-3-1.jpg。

Linux操作系统部分(210分)

一、在云主机7上完成如下操作:

(一)完成域名服务器部署

1.在此服务器中配置yum源,安装相关服务,实现域名服务器部署,设置开机自动加载服务,将截图保存为1-1-1.jpg。

2.配置该服务器为2019skills.com的子域名服务器,解析区域为lin.2019skills.com;按照“表12:域名信息表3”完成正反向解析,禁止192.168.70.0/24网段的主机访问此DNS服务器,将截图保存为1-1-2.jpg;利用nslookup命令完成验证,正向解析截图为1-1-3.jpg,反向解析截图为1-1-4.jpg。

表12:域名信息表3

| 虚拟机名称 |

完全限定域名 |

| 云主机7 |

dns.lin.2019skills.com |

| 云主机8 |

www.lin.2019skills.com |

| 云主机9 |

ftp.lin.2019skills.com ftp1.lin.2019skills.com ftp2.lin.2019skills.com |

| 云主机10 |

mail.lin.2019skills.com |

| 云主机11 |

smb.lin.2019skills.com |

| 云主机12 |

data.lin.2019skills.com |

(二)配置DCHP服务器

3.在此服务器上以YUM方式安装DHCP服务,设置开机自动加载服务,将截图保存为1-2-1.jpg。创建超级作用域,名称为:mydhcpdomain,网段分别为192.168.20.0/24和192.168.30.0/24,地址池分别192.168.20.2-192.168.20.5和192.168.30.2-192.168.30.10。指定DNS服务域名为dns.lin.2019skills.com,指定DNS服务器以及网关的IP地址信息,设置租约时间172800s,最大租约时间为259200s,将截图保存为1-2-2.jpg。

4.在此服务器上以YUM方式安装TFTP服务,并将服务根目录设置为/tftpboot,将截图保存为1-2-3.jpg。

二、在云主机8上完成如下操作:

(一)完成网站服务器部署

5.在此服务器中配置yum源,安装相关服务,实现网站服务器部署,设置开机自动加载服务,将截图保存为2-1-1.jpg。

6.创建网站http://www.lin.2019skills.com:8080,其网站主目录为/var/www/skill,主页名为skills.html,首页内容为“中职学校技能竞赛“网络搭建与应用”赛项”,被访问端口为8080,虚拟目录名为vdir,将网页测试截图为2-1-2.jpg;将/www目录打包并压缩成gzip格式,文件名为www.tar.gz并保存到/tmp目录下,将截图保存为2-1-3.jpg。

7.设置网站超时时间为100秒,客户端连接同时提出请求的数量为100,客户端发出请求断线时间间隔为10秒,将设置参数截图保存为2-1-4.jpg;服务器启动运行的进程数12,服务器最大的空闲进程数为25,服务器允许客户端最大并发连接数30,服务器子进程所请求的数量为4500,将设置参数截图保存为2-1-5.jpg;。设置apache进程运行的用户和组为nobody,将设置参数截图保存为2-1-6.jpg;

三、在云主机9上完成如下操作:

(一)完成文件传输服务器部署

8.在此服务器中配置yum源,安装相关服务,实现文件传输服务器部署,设置开机自动加载服务,将截图保存为3-1-1.jpg。

9.配置多站点FTP服务,创设三个FTP服务站点,域名分别为ftp.lin.2019skills.com、ftp1.lin.2019skills.com以及ftp2.lin.2019skills.com,除站点ftp.lin.2019skills.com采用默认配置外;其余站点配置文件名分别为vsftpd1.conf以及vsftpd2.conf,站点主目录分别为 /var/ftp1以及/var/ftp2,将设置根目录参数截图保存为3-1-2.jpg。

10.在站点ftp.lin.2019skills.com中,建立用户ftpuser1及ftpuser2,密码同用户名,使得两个用户登录后的主目录是各自家目录,并将两用户限制在监牢(chroot)中, 将截图保存为3-1-3.jpg。

11.在站点ftp1.lin.2019skills.com中,建立本地用户ftpuser3及ftpuser4,两个用户共用同一个主目录,并在主目录中具备上传及下载权限,将两个用户登录测试截图保存为3-1-4.jpg。

四、在云主机10上完成如下操作:

(一)完成邮件服务器部署

12.在此服务器中配置yum源,安装sendmail服务,实现邮件服务器开机自动加载,将截图保存为4-1-1.jpg;

13.在此服务器上安装配置sendmail服务,创建创建三个用户mail1,mail2,mail3,用户密码为123;每个用户的邮箱大小为20MB,限定用户发邮件时,附件大小为5MB,将截图保存为4-1-2.jpg。

14.为每个员工创建邮箱账户,实现不同用户之间的正常通讯,邮件服务器的域名后缀为lin.2019skills.com,邮件服务器要在所有IP地址上进行侦听,将截图保存为4-1-3.jpg。

15.创建名称为everyone的邮件列表,发给[email protected]的邮件,每个员工均可收到,使用PC1上已安装的office outlook 2010软件发送邮件,mail1用户发给[email protected],主题为“你好”,内容为“测试一下”,查看mail1收件箱,将查看邮件内容截图保存为4-1-4.jpg。

16.使用PC1上已安装的office outlook 2010软件发送邮件,mail1用户发给mail2用户,主题为“你好”,内容为“欢迎大家”,查看mail2收件箱,将查看邮件内容截图保存为4-1-5.jpg。

(二)完成SSH服务器的部署

17.安装SSH服务,设置端口号为:2222,不允许管理员进行远程登录,将截图保存为4-2-1.jpg。

18.使用SecureCRT软件进行连接,要求通过使用密钥,使用户在进行登录时免去输入密码的烦恼,将截图保存为4-2-2.jpg。

五、在云主机11上完成如下操作:

(一)完成samba服务器部署

19.在此服务器中配置yum源,安装相关服务,实现samba服务器部署,设置开机自动加载服务,将截图保存为5-1-1.jpg。

20.在此服务器中安装配置Samba服务,创建四个用户user1, user2, user3, manager,user1和user2属于finance组,user3属于sales组,manager属于manager组;使用id命令查看四个用户信息,截图保存为5-1-2.jpg。

21.建立共享目录/opt/finance_share, /opt/sales_share, /opt/public_share。使用ls命令查看/opt目录将查看结果截图保存为5-1-3.jpg。

22.finance组的用户对目录finance共享有读写权限。sales组的用户对目录sales_share共享有读写权限。manger对所有目录均有读写权限。要求新建立的文件的权限是用户本身有完全权限,其它所有用户只有读取权,将配置文件内容和目录权限截图保存为5-1-4.jpg。

23.将目录/opt/public_share共享,共享名为share,创建用户Tonny,此用户不具有登陆系统功能,允许所有用户(匿名用户除外)访问public_share,具有读取和写入权限,无论是什么用户登录这个共享目录,在共享目录中建立的文件都是Tonny的,将配置截图保存为5-1-5.jpg。

24.能够共享samba的计算机必须在192.168.20.0/24网段中。开机自启动samba,并且在每周2、5的零点重启samba服务,将配置截图保存为5-1-6.jpg。

(二)完成磁盘阵列部署

25.添加5块虚拟硬盘hd6、hd7、hd8、hd9、hd10,将卷6-10的连接情况截图保存为5-2-1.jpg

26.此操作需要3块硬盘,用前两块硬盘为基础建立冗余阵列RAID1;要求每周5晚24点系统自动将第三块硬盘作为热备盘加入到RAID1中实现阶段性数据备份,将实现方法的主要步骤和验证结果截图保存在名字为 5-2-2.docx 的文档中。

27.此操作需要1块硬盘,通过格式化建立两个主分区以及一个逻辑分区,利用这三个分区建立条带卷,要求条带容量为16K,条带卷容量为300M;并挂载到本地系统根目录下自建的disk1文件夹,且要求实现开机自动挂载,将实现方法的主要步骤和验证结果截图保存在名字为 5-2-3.docx 的文档中;

28.此操作需要1块硬盘,通过格式化建立两个主分区以及一个逻辑分区,创建一个逻辑卷。逻辑卷命名为 engineering,属于卷组vol,且大小为10 个扩展;使用ext4格式化这个新的逻辑卷,此逻辑卷在系统启动的时候应该能自动挂在到/mnt/engineering,将实现方法的主要步骤和验证结果截图保存在名字为 5-2-4.docx 的文档中。

六、在云主机12上完成如下操作:

(一)完成数据库服务器部署

29.在此服务器中配置yum源,安装相关服务,实现数据库服务器部署,开机自启动数据库服务,将截图保存为6-1-1.jpg;

30.修改mysql的root用户的密码为876541;创建一个名为myDB的数据库,在该数据库中创建一个名称为StudentInfo的表,其结构“表13:StudentInfo结构表”所示;并自行插入5条记录,记录内容需满足表中字段的要求即可,将截图保存为6-1-2.jpg,查看表结构并截图为6-1-3.jpg。

表13:StudentInfo结构表

| Field |

Type |

Null |

Key |

Default |

| studentID |

varchar(12) |

NO |

PRI |

NULL |

| name |

varchar(12) |

NO |

NULL |

|

| sex |

char(1) |

YES |

M |

|

| birthday |

date |

YES |

NULL |

|

| school |

char(20) |

YES |

NULL |

31.将表StudentInfo备份导出,存放到/root/myDB.sql文件中,将截图保存为6-1-4.jpg。