- DVWA 靶场(含代码审计)

AaWeiAa

网络安全xsssqlcsrffileinclusionfileupload安全系统安全

DVWA靶场的通关刚建立和使用输入http://dvwa:8898/setup.php//进入用户名密码dvwa你自己设计的想要进入数据库点击creat用户名密码adminpasswordAttacktypeSniper模式在Sniper模式下,Payload字典用于逐个替换请求中标记的位置。例如,如果一个表单需要用户名和密码,Sniper会依次尝试不同的用户名和密码组合,直到找到有效的登录凭证或

- 红队内网攻防渗透:内网渗透之内网对抗:实战项目&VPC2打靶&父子域三层路由&某绒免杀&下载突破&约束委派&域控提权

HACKNOE

红队攻防内网渗透研究院web安全系统安全

红队内网攻防渗透实战网络攻防靶场记录1.靶机配置信息讲解2.靶场渗透完整流程2.1入口点:192.168.139.130(win2008R2)2.1.1tomcat后台war包获取权限2.1.2tomcat使用后门上线CS平台2.1.3信息收集获取数据库密码2.2入口点横向:192.168.10.11(win2012SQL)2.2.1SQLserver密码复用获取系统权限2.3入口点横向:192.

- 138,【5】buuctf web [RootersCTF2019]I_<3_Flask

rzydal

flaskpython后端

进入靶场这段代码是利用Python的类继承和反射机制来尝试执行系统命令读取flag.txt文件内容''.__class__:空字符串对象调用__class__属性,得到str类,即字符串的类型。__class__.__base__:str类的__base__属性指向其基类,在Python中str是新式类,其基类是object。__base__.__subclasses__():object类的__

- DVWA指点迷津-XSS(DOM)

肉肉球麻里

网络安全安全xss安全漏洞

DOMBasedXSS特点既可能是反射型,也可能是存储型。利用前端的DOM树来造成XSS攻击。漏洞危害泄露用户的Cooike泄露用户的IP地址、浏览器信息篡改网页XSS钓鱼DVWALow应用防御措施仅有前端代码,服务器无任何防御措施攻击方式通过修改URL传递参数,构造XSS测试payloadPayload:?default=alert('xss')Medium应用防御措施服务器做了对“script

- DVWA - XSS DOM (medium)

S1xTwe1ve

dvwa

随便在选项里选一个,url中会出现我们选的哪个。看看可不可以用alert(document.cookie)127.0.0.1/DVWA-master/vulnerabilities/xss_d/?default=alert(document.cookie)发现不会执行,而且语句也没有在url中显示,只显示English应该是过滤了方法一换一个试一下127.0

- 141,【1】buuctf web [SUCTF 2019]EasyWeb

rzydal

web安全

进入靶场代码审计18){die('Oneinchlong,oneinchstrong!');}//使用正则表达式检查$hhh是否包含特定字符集(包括一些常见字符和控制字符等),如果包含则终止脚本执行if(preg_match('/[\x00-0-9A-Za-z\'"\`~_&.,|=[\x7F]+/i',$hhh))die('Trysomethingelse!');//获取$hhh中使用到的字符,

- 文件上传绕过

clown_YZ

网络安全

1.准备upload-labs靶场(此篇文章仅针对pass-20)2.打开pass-20并查看上传代码3.对上传代码进行分析$is_upload=false;$msg=null;if(!empty($_FILES['upload_file'])){//检查MIME$allow_type=array('image/jpeg','image/png','image/gif');if(!in_array

- 307 跳转 getshell

饮长安千年月

WEB安全网络安全网络安全

307跳转getshell前言没事网上乱翻阅,看到了p神的一个文章,通过307去getshell,说实话,真的是觉得思路很妙,特别是利用的过程,这里属实是学习了。怎么说心里面的感觉呢,就是关关难过,但是关关过前面是用的靶场环境,然后因为一直要开启的原因,后面自己搭建了一个环境搭建首先开启docker的api下面会讲的,就不说了首先我们可以自己搭建环境,需要开启docker的api接口然后安装min

- python——脚本实现检测目标ip是否存在文件包含漏洞

xiaochuhe--kaishui

Python爬虫漏洞挖掘pythontcp/ip安全

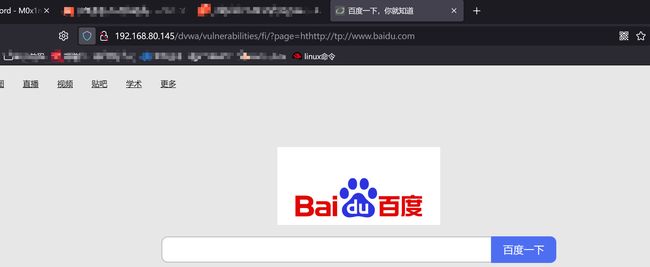

python爬虫——request模块(一)_xiaochuhe的博客-CSDN博客_pythonrequestpython——正则表达式(一)_xiaochuhe的博客-CSDN博客举例dvwa——FileInclusion代码如下:importrequestsimportreurl=input("请输入需要检测的网址:&#

- CSRF +self xss的运用【DVWA测试】

Miracle_ze

csrfxss前端

CSRF+SelfXSSCSRF漏洞SelfXSSDVWA对CSRF+selfxss的运用靶场环境与工具1、使用工具创建恶意网页2、构造xss语句3、构造第二种xss语句CSRF漏洞产生原因:由于服务器未对客户端用户正确的身份校验,导致用户可以任意提交文件防御:加上身份校验,添加token值cookie的token值进行防御。在注册用户的时候服务器会生成token。短链接是可以隐藏网站真正目的,比

- sql-labs 练习笔记

网络安全(华哥)

网络工程师网络安全sql笔记数据库安全web安全

简介#这个节不涉及过多原理,而主要是靶场练习,想获得更多原理请见上篇博客。基础知识#如何闭合括号#如果有报错则直接利用报错信息进行,否则尝试常见的闭合形式,简单的可以直接使用bool探测,而困难一点的可以尝试sleep、dnslog探测。其次注意检测时or和and的差别,当主查询结果不一致时,这两个就有区别了探测是否为数字型注入#?id=3-1?id=2若两者结果一致,则为数字型,否则为字符型。注

- 玄机靶场--第一章 应急响应-webshell查杀

Clockwiseee

学习安全web安全靶场应急响应webshell查杀

文章目录第一章应急响应-webshell查杀1.黑客webshell里面的flagflag{xxxxx-xxxx-xxxx-xxxx-xxxx}2.黑客使用的什么工具的shellgithub地址的md5flag{md5}3.黑客隐藏shell的完整路径的md5flag{md5}注:/xxx/xxx/xxx/xxx/xxx.xxx4.黑客免杀马完整路径md5flag{md5}利用工具查杀第一章应急响

- 网络安全在线网站/靶场:全面探索与实践

小熊同学哦

网络安全web安全安全网络网络安全系统安全计算机网络

目录1.CyberPatriot简介功能与特点适用人群2.HackTheBox简介功能与特点适用人群3.OverTheWire简介功能与特点适用人群4.VulnHub简介功能与特点适用人群5.PortSwiggerWebSecurityAcademy简介功能与特点适用人群6.TryHackMe简介功能与特点适用人群7.CTFTime简介功能与特点适用人群8.WebGoat简介功能与特点适用人群结论

- 玄机靶场--第一章 应急响应-Linux日志分析

Clockwiseee

linuxweb安全学习运维服务器靶场应急响应

文章目录第一章应急响应-Linux日志分析1.有多少IP在爆破主机ssh的root帐号,如果有多个使用","分割2.ssh爆破成功登陆的IP是多少,如果有多个使用","分割3.爆破用户名字典是什么?如果有多个使用","分割4.登陆成功的IP共爆破了多少次5.黑客登陆主机后新建了一个后门用户,用户名是多少第一章应急响应-Linux日志分析题目简介账号root密码linuxrzsshroot@IP1.

- 84,【8】BUUCTF WEB [羊城杯 2020]Blackcat

rzydal

前端

进入靶场音乐硬控我3分钟回去看源码开始解题运行得到afd556602cf62addfe4132a81b2d62b9db1b6719f83e16cce13f51960f56791b最终组成payload:White-cat-monitor[]=1&Black-Cat-Sheriff=afd556602cf62addfe4132a81b2d62b9db1b6719f83e16cce13f51960f5

- 实战案例—encrypt靶场(AES固定key篇)

爬虫使者

爬虫的道德修养javascript前端安全密码学矩阵爬虫后端

看前须知本文内容需要有一定前端编程基础。在前端开发中,数据的安全性始终是一个重要的议题,特别是在处理用户敏感信息时,如姓名、电话、密码等。为了确保这些数据在传输过程中的安全性,前端加密技术显得尤为重要。其中,AES(AdvancedEncryptionStandard,高级加密标准)加密以其高效和安全性,成为前端加密的常用手段。本文将通过案例演示如何破解前端使用AES加密数据。一、AES加密简介A

- xss靶场练习之xss.haozi.me解析及答案

钟情妺喜107

xss安全前端

目录0x000x010x020x030x040x050x060x070x080x090x0A0x0B0x0C0x0D0x0E0x0F0x100x110x120x00先看源码,没有任何限制,所以很简单,直接抛出一个常规的payload就过了alert(1)0x01看源码里注入点是在标签中的,所以用上一题的方法是不会被解析的,所以要去构造一个标签,闭合,就可以注入alert(1)当然这个题也有其他的做

- SQLI靶场(四)(54~65关)

新玉5401

数据库oraclejava

less-54本关需要我们在10步之内获取到字段名。不过方法和之前还是一样。但是本关会随机生成数据库名字,表名,列名。以下语句是根据我在通关时所随机产生的内容而定的。判断闭合输入:?id=1,?id=1'据此得出闭合方式为单引号闭合。判断显示位输入:?id=-1'unionselect1,2,3--+获取数据库名输入:?id=-1'unionselect1,database(),3--+获取表名输

- xss靶场搭建

奶酪是小白

xss安全web安全

1.xss靶场源码do0dl3/xss-labs:xss跨站漏洞平台2.将源码下载好后解压放入phpstudy的www下3.启动apache和mysql4.在浏览器中输入127.0.0.1/xss-labs-master进入xss-labs靶场注:xss-labs后续通关教程陆续更新

- [ vulhub漏洞复现篇 ] Apache Tomcat 文件包含漏洞 (CVE-2020-1938)

_PowerShell

渗透测试自学篇[靶场实战]vulhubapachetomcatjava

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!目录博主介绍一、漏洞简介二、漏洞编号(选填)三、漏洞靶场(选填)1.vulhub靶场环境搭建2.切换到此靶场目录3.启动靶

- PenGymy论文阅读

亚里士多没有德775

论文阅读

这里发现idea被人家先发了,没办法,资料收集的不够全面,现在来学习一下这个项目这篇论文的贡献如下:总的来说,他的主要工作是构建逼真的仿真环境,然后根据这个仿真环境生成真实的靶场,使得这个智能体能够在这个真实的环境去互动。下面来逐渐解析他的工作,我尽量详细一点1、背景和动机这种项目是在网络攻防中,攻防双方攻击者处于暗面,防御者处于明面,这时候受到攻击后应急处理多少会造成损失,那么要是可以提前预测攻

- 玄机alog挖矿应急

呆呆的羊

网络web安全

这里我主要介绍一下思路,因为我在做的时候发现可能是环境的问题,有时候同一个命令的执行结果是不一样的,有时候有结果,有时候啥都没有。1.首先要认识这里是靶场,所以此时的设备并没有与靶场建立连接,而是处于断开连接的状态,我们要做的就是上机排查相关日志、权限维持的相关手段等,还原攻击者的链路和人物画像。2.crontab-l查看计划任务,找到了可疑的执行文件3.计算文件的md5值,然后放到微步上分析一下

- 【甲方安全建设】富文本编辑器XSS漏洞攻击及防御详析

秋说

网络安全xssweb安全富文本编辑器

原创文章,禁止转载。文章目录调研背景搭建TinyMCE富文本编辑器靶场富文本编辑器前端过滤富文本编辑器后端攻击后端弱过滤弱过滤1弱过滤2后端有效过滤从甲方的视角看动态安全调研背景随着Web2.0技术的普及,富文本编辑器在各种Web应用中得到了广泛应用,用户、网站管理员等可以通过富文本编辑器在网页中添加并展示格式化文本、图片、视频等丰富内容。然而,由于富文本内容本质上涉及客户端输入,并且可能包含HT

- 【渗透测试】利用hook技术破解前端JS加解密 - JS-Forward

Hello_Brian

渗透测试安全Hook技术前端JS加解密渗透测试web安全

前言在做渗透测试项目时,尤其是金融方面,经常会遇到前端JS加解密技术,看着一堆堆密密麻麻的密文,会给人一种无力感。Hook技术则会帮助我们无需获取加解密密钥的前提下,获取明文进行渗透测试环境准备JS-ForwardBurpsuiteFiddler网上公开的加解密逻辑漏洞的靶场源码某大佬搭建的公网测试环境(请礼貌使用):http://39.98.108.20:8085/Hook-JS技术详解正常访问

- XSS LABS - Level 18 过关思路

SRC_BLUE_17

网络安全#网络安全靶场笔记xss前端网络安全web安全

关注这个靶场的其他相关笔记:XSS-LABS——靶场笔记合集-CSDN博客0x01:过关流程本关推荐在Google浏览器中完成,因为FireFox中不会出现上图中的标签,就算你能注入,你也没触发的条件。进入靶场,右击,查看页面源码,找找特殊点:我们测试一下,看看能不能和上一关一样,直接为标签构造一个监听事件: ?arg01=onmouseover&arg02=alert(1)触发方式,和过关方式都

- Sqli-labs靶场第11关详解[Sqli-labs-less-11]

「已注销」

sqli-labs数据库web安全网络安全mysqlsql

Sqli-labs-Less-11前言:SQL注入的三个条件:①参数可控;(从参数输入就知道参数可控)②参数过滤不彻底导致恶意代码被执行;(需要在测试过程中判断)③参数带入数据库执行。(从网页功能能大致分析出是否与数据库进行交互)利用orderby来测列数测显位:mysql用1,2,3,4Mysql获取相关数据:一、数据库版本-看是否认符合information_schema查询-version(

- XSS LABS - Level 17 过关思路

SRC_BLUE_17

网络安全#网络安全靶场笔记xss前端网络安全web安全

关注这个靶场的其他相关笔记:XSS-LABS——靶场笔记合集-CSDN博客0x01:过关流程进入靶场,空空如也,右击页面,查看网页源码,找找可疑点:可以看到,靶场默认传参,都传递到了标签内,并且分别作为key和value的格式。那这个就很简单了,直接给他传个监听事件即可(这个靶场推荐在Google浏览器中完成,FireFox中容易出现下面这个情况,即标签不显示)。XSSPayload,以及攻击流程

- DVWA通关之File Upload

CoOlCoKeZ

文件上传FileUpload,通常是由于对上传文件的类型,内容没有进行严格的过滤,检查,使得攻击者可以通过上传木马获取服务器的webshell权限,因此文件上传带来的危害常常是毁灭性的,Apache,Tomcat,Nginx等都爆出过文件上传漏洞。利用文件上传,我们可以上传我们的一句话木马,很方便的会获得系统shell。Low:源码分析一下:Yourimagewasnotuploaded.';}e

- DVWA靶场通关(CSRF)

马船长

csrf前端

CSRF是跨站请求伪造,是指利用受害者尚未失效的身份认证信息(cookie、会话等),诱骗其点击恶意链接或者访问包含攻击代码的页面,在受害人不知情的情况下以受害者的身份向(身份认证信息所对应的)服务器发送请求,从而完成非法操作(如转账、改密等)。CSRF属于业务逻辑漏洞,服务器信任经过身份认证的用户。漏洞利用前提::用户必须登录、黑客懂得一些发包的请求,服务器端是不会有二次认证的,被害者是不知情的

- 2024三掌柜赠书活动第十四期:网络靶场与攻防演练

三掌柜666

php网络web安全

目录前言网络靶场的概念和作用攻防演练的重要性和实施方法1、攻防演练的重要性2、攻防演练的实施方法关于《网络靶场与攻防演练》编辑推荐内容简介作者简介图书目录书中前言/序言《网络靶场与攻防演练》全书速览结束语前言在当今数字化时代,随着互联网的快速发展和应用程序的广泛使用,网络安全成为了各个组织和企业不可忽视的重要领域,成为了不可或缺的一部分。为了保护网络免受各种威胁和攻击,网络靶场和攻防演练成为了一种

- SAX解析xml文件

小猪猪08

xml

1.创建SAXParserFactory实例

2.通过SAXParserFactory对象获取SAXParser实例

3.创建一个类SAXParserHander继续DefaultHandler,并且实例化这个类

4.SAXParser实例的parse来获取文件

public static void main(String[] args) {

//

- 为什么mysql里的ibdata1文件不断的增长?

brotherlamp

linuxlinux运维linux资料linux视频linux运维自学

我们在 Percona 支持栏目经常收到关于 MySQL 的 ibdata1 文件的这个问题。

当监控服务器发送一个关于 MySQL 服务器存储的报警时,恐慌就开始了 —— 就是说磁盘快要满了。

一番调查后你意识到大多数地盘空间被 InnoDB 的共享表空间 ibdata1 使用。而你已经启用了 innodbfileper_table,所以问题是:

ibdata1存了什么?

当你启用了 i

- Quartz-quartz.properties配置

eksliang

quartz

其实Quartz JAR文件的org.quartz包下就包含了一个quartz.properties属性配置文件并提供了默认设置。如果需要调整默认配置,可以在类路径下建立一个新的quartz.properties,它将自动被Quartz加载并覆盖默认的设置。

下面是这些默认值的解释

#-----集群的配置

org.quartz.scheduler.instanceName =

- informatica session的使用

18289753290

workflowsessionlogInformatica

如果希望workflow存储最近20次的log,在session里的Config Object设置,log options做配置,save session log :sessions run ;savesessio log for these runs:20

session下面的source 里面有个tracing

- Scrapy抓取网页时出现CRC check failed 0x471e6e9a != 0x7c07b839L的错误

酷的飞上天空

scrapy

Scrapy版本0.14.4

出现问题现象:

ERROR: Error downloading <GET http://xxxxx CRC check failed

解决方法

1.设置网络请求时的header中的属性'Accept-Encoding': '*;q=0'

明确表示不支持任何形式的压缩格式,避免程序的解压

- java Swing小集锦

永夜-极光

java swing

1.关闭窗体弹出确认对话框

1.1 this.setDefaultCloseOperation (JFrame.DO_NOTHING_ON_CLOSE);

1.2

this.addWindowListener (

new WindowAdapter () {

public void windo

- 强制删除.svn文件夹

随便小屋

java

在windows上,从别处复制的项目中可能带有.svn文件夹,手动删除太麻烦,并且每个文件夹下都有。所以写了个程序进行删除。因为.svn文件夹在windows上是只读的,所以用File中的delete()和deleteOnExist()方法都不能将其删除,所以只能采用windows命令方式进行删除

- GET和POST有什么区别?及为什么网上的多数答案都是错的。

aijuans

get post

如果有人问你,GET和POST,有什么区别?你会如何回答? 我的经历

前几天有人问我这个问题。我说GET是用于获取数据的,POST,一般用于将数据发给服务器之用。

这个答案好像并不是他想要的。于是他继续追问有没有别的区别?我说这就是个名字而已,如果服务器支持,他完全可以把G

- 谈谈新浪微博背后的那些算法

aoyouzi

谈谈新浪微博背后的那些算法

本文对微博中常见的问题的对应算法进行了简单的介绍,在实际应用中的算法比介绍的要复杂的多。当然,本文覆盖的主题并不全,比如好友推荐、热点跟踪等就没有涉及到。但古人云“窥一斑而见全豹”,希望本文的介绍能帮助大家更好的理解微博这样的社交网络应用。

微博是一个很多人都在用的社交应用。天天刷微博的人每天都会进行着这样几个操作:原创、转发、回复、阅读、关注、@等。其中,前四个是针对短博文,最后的关注和@则针

- Connection reset 连接被重置的解决方法

百合不是茶

java字符流连接被重置

流是java的核心部分,,昨天在做android服务器连接服务器的时候出了问题,就将代码放到java中执行,结果还是一样连接被重置

被重置的代码如下;

客户端代码;

package 通信软件服务器;

import java.io.BufferedWriter;

import java.io.OutputStream;

import java.io.O

- web.xml配置详解之filter

bijian1013

javaweb.xmlfilter

一.定义

<filter>

<filter-name>encodingfilter</filter-name>

<filter-class>com.my.app.EncodingFilter</filter-class>

<init-param>

<param-name>encoding<

- Heritrix

Bill_chen

多线程xml算法制造配置管理

作为纯Java语言开发的、功能强大的网络爬虫Heritrix,其功能极其强大,且扩展性良好,深受热爱搜索技术的盆友们的喜爱,但它配置较为复杂,且源码不好理解,最近又使劲看了下,结合自己的学习和理解,跟大家分享Heritrix的点点滴滴。

Heritrix的下载(http://sourceforge.net/projects/archive-crawler/)安装、配置,就不罗嗦了,可以自己找找资

- 【Zookeeper】FAQ

bit1129

zookeeper

1.脱离IDE,运行简单的Java客户端程序

#ZkClient是简单的Zookeeper~$ java -cp "./:zookeeper-3.4.6.jar:./lib/*" ZKClient

1. Zookeeper是的Watcher回调是同步操作,需要添加异步处理的代码

2. 如果Zookeeper集群跨越多个机房,那么Leader/

- The user specified as a definer ('aaa'@'localhost') does not exist

白糖_

localhost

今天遇到一个客户BUG,当前的jdbc连接用户是root,然后部分删除操作都会报下面这个错误:The user specified as a definer ('aaa'@'localhost') does not exist

最后找原因发现删除操作做了触发器,而触发器里面有这样一句

/*!50017 DEFINER = ''aaa@'localhost' */

原来最初

- javascript中showModelDialog刷新父页面

bozch

JavaScript刷新父页面showModalDialog

在页面中使用showModalDialog打开模式子页面窗口的时候,如果想在子页面中操作父页面中的某个节点,可以通过如下的进行:

window.showModalDialog('url',self,‘status...’); // 首先中间参数使用self

在子页面使用w

- 编程之美-买书折扣

bylijinnan

编程之美

import java.util.Arrays;

public class BookDiscount {

/**编程之美 买书折扣

书上的贪心算法的分析很有意思,我看了半天看不懂,结果作者说,贪心算法在这个问题上是不适用的。。

下面用动态规划实现。

哈利波特这本书一共有五卷,每卷都是8欧元,如果读者一次购买不同的两卷可扣除5%的折扣,三卷10%,四卷20%,五卷

- 关于struts2.3.4项目跨站执行脚本以及远程执行漏洞修复概要

chenbowen00

strutsWEB安全

因为近期负责的几个银行系统软件,需要交付客户,因此客户专门请了安全公司对系统进行了安全评测,结果发现了诸如跨站执行脚本,远程执行漏洞以及弱口令等问题。

下面记录下本次解决的过程以便后续

1、首先从最简单的开始处理,服务器的弱口令问题,首先根据安全工具提供的测试描述中发现应用服务器中存在一个匿名用户,默认是不需要密码的,经过分析发现服务器使用了FTP协议,

而使用ftp协议默认会产生一个匿名用

- [电力与暖气]煤炭燃烧与电力加温

comsci

在宇宙中,用贝塔射线观测地球某个部分,看上去,好像一个个马蜂窝,又像珊瑚礁一样,原来是某个国家的采煤区.....

不过,这个采煤区的煤炭看来是要用完了.....那么依赖将起燃烧并取暖的城市,在极度严寒的季节中...该怎么办呢?

&nbs

- oracle O7_DICTIONARY_ACCESSIBILITY参数

daizj

oracle

O7_DICTIONARY_ACCESSIBILITY参数控制对数据字典的访问.设置为true,如果用户被授予了如select any table等any table权限,用户即使不是dba或sysdba用户也可以访问数据字典.在9i及以上版本默认为false,8i及以前版本默认为true.如果设置为true就可能会带来安全上的一些问题.这也就为什么O7_DICTIONARY_ACCESSIBIL

- 比较全面的MySQL优化参考

dengkane

mysql

本文整理了一些MySQL的通用优化方法,做个简单的总结分享,旨在帮助那些没有专职MySQL DBA的企业做好基本的优化工作,至于具体的SQL优化,大部分通过加适当的索引即可达到效果,更复杂的就需要具体分析了,可以参考本站的一些优化案例或者联系我,下方有我的联系方式。这是上篇。

1、硬件层相关优化

1.1、CPU相关

在服务器的BIOS设置中,可

- C语言homework2,有一个逆序打印数字的小算法

dcj3sjt126com

c

#h1#

0、完成课堂例子

1、将一个四位数逆序打印

1234 ==> 4321

实现方法一:

# include <stdio.h>

int main(void)

{

int i = 1234;

int one = i%10;

int two = i / 10 % 10;

int three = i / 100 % 10;

- apacheBench对网站进行压力测试

dcj3sjt126com

apachebench

ab 的全称是 ApacheBench , 是 Apache 附带的一个小工具 , 专门用于 HTTP Server 的 benchmark testing , 可以同时模拟多个并发请求。前段时间看到公司的开发人员也在用它作一些测试,看起来也不错,很简单,也很容易使用,所以今天花一点时间看了一下。

通过下面的一个简单的例子和注释,相信大家可以更容易理解这个工具的使用。

- 2种办法让HashMap线程安全

flyfoxs

javajdkjni

多线程之--2种办法让HashMap线程安全

多线程之--synchronized 和reentrantlock的优缺点

多线程之--2种JAVA乐观锁的比较( NonfairSync VS. FairSync)

HashMap不是线程安全的,往往在写程序时需要通过一些方法来回避.其实JDK原生的提供了2种方法让HashMap支持线程安全.

- Spring Security(04)——认证简介

234390216

Spring Security认证过程

认证简介

目录

1.1 认证过程

1.2 Web应用的认证过程

1.2.1 ExceptionTranslationFilter

1.2.2 在request之间共享SecurityContext

1

- Java 位运算

Javahuhui

java位运算

// 左移( << ) 低位补0

// 0000 0000 0000 0000 0000 0000 0000 0110 然后左移2位后,低位补0:

// 0000 0000 0000 0000 0000 0000 0001 1000

System.out.println(6 << 2);// 运行结果是24

// 右移( >> ) 高位补"

- mysql免安装版配置

ldzyz007

mysql

1、my-small.ini是为了小型数据库而设计的。不应该把这个模型用于含有一些常用项目的数据库。

2、my-medium.ini是为中等规模的数据库而设计的。如果你正在企业中使用RHEL,可能会比这个操作系统的最小RAM需求(256MB)明显多得多的物理内存。由此可见,如果有那么多RAM内存可以使用,自然可以在同一台机器上运行其它服务。

3、my-large.ini是为专用于一个SQL数据

- MFC和ado数据库使用时遇到的问题

你不认识的休道人

sqlC++mfc

===================================================================

第一个

===================================================================

try{

CString sql;

sql.Format("select * from p

- 表单重复提交Double Submits

rensanning

double

可能发生的场景:

*多次点击提交按钮

*刷新页面

*点击浏览器回退按钮

*直接访问收藏夹中的地址

*重复发送HTTP请求(Ajax)

(1)点击按钮后disable该按钮一会儿,这样能避免急躁的用户频繁点击按钮。

这种方法确实有些粗暴,友好一点的可以把按钮的文字变一下做个提示,比如Bootstrap的做法:

http://getbootstrap.co

- Java String 十大常见问题

tomcat_oracle

java正则表达式

1.字符串比较,使用“==”还是equals()? "=="判断两个引用的是不是同一个内存地址(同一个物理对象)。 equals()判断两个字符串的值是否相等。 除非你想判断两个string引用是否同一个对象,否则应该总是使用equals()方法。 如果你了解字符串的驻留(String Interning)则会更好地理解这个问题。

- SpringMVC 登陆拦截器实现登陆控制

xp9802

springMVC

思路,先登陆后,将登陆信息存储在session中,然后通过拦截器,对系统中的页面和资源进行访问拦截,同时对于登陆本身相关的页面和资源不拦截。

实现方法:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23