2016年下半年信息安全工程师上午选择题及解析

● 以下有关信息安全管理员职责的叙述,不正确的是( )。

A.信息安全管理员应该对网络的总体安全布局进行规划

B.信息安全管理员应该对信息系统安全事件进行处理

C.信息安全管理员应该负责为用户编写安全应用程序

D.信息安全管理员应该对安全设备进行优化配置

参考答案:C

试题解析:信息安全管理员的职责有信息安全管理员应该对网络的总体安全布局进行规划,信息安全管理员应该对信息系统安全事件进行处理,信息安全管理员应该对安全设备进行优化配置等。

● 国家密码管理局于2006 年发布了“无线局域网产品须使用的系列密码算法”,其中规定密钥协商算法应使用的是( )。

A. DH B. ECDSA C. ECDH D. CPK

参考答案:C

试题解析:国家密码管理局于2006年1月6日发布公告,公布了“无线局域网产品须使用的系列密码算法”,包括:

1)对称密码算法:SMS4(原SM4)。

2)签名算法:ECDSA。

3)密钥协商算法:ECDH。

4)杂凑算法:SHA-256

5)随机数生成算法:自行选择。

其中,ECDSA和ECDH密码算法须采用国家密码管理局指定的椭圆曲线和参数。

● 以下网络攻击中,( )属于被动攻击。

A.拒绝服务攻击B.重放C.假冒D.流量分析

参考答案:D

试题解析:攻击可分为主动攻击和被动攻击两类。

主动攻击:涉及修改数据流或创建数据流,它包括假冒、重放、修改消息与拒绝服务

被动攻击:只是窥探、窃取、分析重要信息,但不影响网络、服务器的正常工作。

● ( )不属于对称加密算法。

A. IDEA B. DES C. RC5 D. RSA

参考答案:D

试题解析:加密密钥和解密密钥相同的算法,称为对称加密算法。常见的对称加密算法有DES、3DES、RC5、IDEA。

加密密钥和解密密钥不相同的算法,称为非对称加密算法,这种方式又称为公钥密码加密算法。在非对称加密算法中,私钥用于解密和签名,公钥用于加密和认证。典型的公钥密码体制有RSA、DSA、ECC。

● 面向身份信息的认证应用中,最常用的认证方式是( )。

A.基于数据库认证B.基于摘要算法认证C.基于PKI 认证D.基于账户名和口令认证

参考答案:D

试题解析:认证(Authentication)又称鉴别、确认,它是证实某事是否名副其实或是否有效的一个过程。基于账户名/口令认证属于最常用的认证方法。

● 如果发送方使用的加密密钥和接收方使用的解密密钥不相同,从其中一个密钥难以推出另一个密钥,这样的系统称为( )。

A.公钥加密系统B.单密钥加密系统C.对称加密系统D.常规加密系统

参考答案:A

试题解析:加密密钥和解密密钥不相同的算法,称为非对称加密算法,这种方式又称为公钥密码体制,解决了对称密钥算法的密钥分配与发送的问题。在非对称加密算法中,私钥用于解密和签名,公钥用于加密和认证。

● S/Key口令是一种一次性口令生成方案,它可以对抗( )。

A.恶意代码木马攻击B.拒绝服务攻击C.协议分析攻击D.重放攻击

参考答案:D

试题解析:S/Key一次性口令系统是一个基于MD4和MD5的一次性口令生成方案。它可以对访问者的身份与设备进行综合验证。S/Key协议的操作是基于客户端/服务器端模式。客户端可以是任何设备,如普通的PC或者是有移动商务功能的手机。而服务器一般都是运行UNTX系统。

重放攻击是指攻击者通过某种方式在网络连接中获取他人的登录账户与口令,然后利用它的某个网络资源的访问权限。而现在S/Key协议分配给访问者的口令每次都不同,所以,就可以有效解决口令泄露问题。因此,可以避免重放攻击。

● 防火墙作为一种被广泛使用的网络安全防御技术,其自身有一些限制,它不能阻止( )。

A.内部威胁和病毒威胁 B.外部攻击

C.外部攻击、外部威胁和病毒威胁D.外部攻击和外部威胁

参考答案:A

试题解析:防火墙指的是一个由软件和硬件设备组合而成、在内部网和外部网之间、专用网与公共网之间的界面上构造的保护屏障,是一种获取安全性方法的形象说法,它是一种计算机硬件和状件的结合,使Intemet与Intranet之间建立起一个安全网关(Security Gateway),从而保护内部网免受非法用户的侵入,防火墙主要由服务访问规则、验证工具、包过滤和应用网关四个部分组成,防火墙就是一个位于计算机和它所连接的网络之间的软件或硬件。该计算机流入流出的所有网络通信和数据包均要经过此防火墙。这是防火墙所处网络位置特性,同时也是一个前提。因为只有当防火墙是内、外部网络之间通信的唯一通道,才可以全面、有效地保护企业网内部网络不受侵害。

● 以下行为中,不属于威胁计算机网络安全的因素是( )。

A.操作员安全配置不当而造成的安全漏洞

B.在不影响网络正常工作情况下,进行截获、窃取、破译以获得重要机密信息

C.安装非正版软件

D.安装蜜罐系统

参考答案:D

试题解析:蜜罐(Honeypot)是一个安全资源,它的价值在于被探测、攻击和损害。密罐是网络管理员经过周密布置而设下的“黑厘子”,看似漏洞百出却尽在掌握之中,它收集的入侵数据十分有价值。属于提高网络安全,找出安全攻击源的一种手段。

● 电子商务系统除了面临一般的信息系统所涉及的安全威胁之外,更容易成为不法分子的攻击目标,其安全性需求普遍高于一般的信息系统。电子商务系统中的电子交易安全需求不包括( )。

A.交易的真实性B.交易的保密性和完整性C.交易的可撤销性D.交易的不可抵赖性

参考答案:C

试题解析:商务交易安全紧紧围绕传统商务在互联网络上应用时产生的各种安全问题,在网络安全的基础上,保障以电子交易和电子支付为核心的电子商务过程的顺利进行。即实现电子商务的保密性、完整性、可认证性、不可拒绝性、不可伪造性和不可抵赖性。

●以下关于认证技术的叙述中,错误的是( )。

A.指纹识别技术的利用可以分为验证和识别

B.数字签名是十六进制的字符串

C.身份认证是用来对信息系统中实体的合法性进行验证的方法

D.消息认证能够确定接收方收到的消息是否被篡改过

参考答案:B

试题解析:很多应用系统第一步就是用户的身份认证,用于识别用户是否合法。身份认证主要有口令认证、生物特征识别两种主要方式。指纹识别属于生物特征识别技术。

指纹识别技术可以分为验证、辨识两种。

1)验证:现场采集的指纹与系统记录指纹进行匹配来确认身份。验证的前提条件是指纹必须在指纹库中已经注册。验证其实是回答了这样一个问题:“他是他自称的这个人吗?”

2)辨识:辨识是把现场采集到的指纹(也可能是残缺的)同指纹数据库中的指纹逐一对比,从中找出与现场指纹相匹配的指纹。辩识其实是回答了这样一个问题:“他是谁?”

数字签名验证口令:系统存有用户公钥,利用数字签名方式验证口令,是一个二进制的字符串。消息认证(message authentication)就是验证消息的完整性,当接收方收到发送方的报文时,接收方能够验证收到的报文是真实的和未被篡改的。它包含两层含义:一是验证信息的发送者是真正的而不是冒充的,即数据起源认证:二是验证信息在传送过程中未被篡改、重放或延迟等。

●有一种原则是对信息进行均衡、全面的防护,提高整个系统的“安全最低点”的安全性能,该原则称为( )。

A.动态化原则B.木桶原则C.等级性原则D.整体原则

参考答案:B

试题解析:网络安全系统的设计原则:木桶原则、整体性原则、有效性和实用性原则、安全性评价原则、等级性原则、动态化原则、设计为本原则、自主和可控性原则、权限最小化原则、有的放矢原则。

木桶原则:系统的不安全程度由最薄弱的部分决定,只要某一组成部分存在漏洞,系统就容易被入侵者从此处攻破。

整体性原则:应用系统工程的观点、方法分析网络系统安全防护、监测和应急恢复。这一原则要求在进行安全规划设计时充分考虑各种安全配套措施的整体一致性,不要顾此失彼。

实用性原则:不影响系统的正常运行和合法用户的操作。

动态化原则:安全需要不断更新。等级性原则:区分安全层次和安全级别。

●在以下网络威胁中( )不属于信息泄露。

A.数据窃听B.流量分析C.偷窃用户帐号D.暴力破解

参考答案:D

试题解析:信息泄露通常包括:信息在传输中丢失或泄露:信息在存储介质中丢失或泄露:通过建立隐蔽通道等窃取敏感信息。数据窃听、流量分析和偷窃用户账号均属于信息泄露。

●未授权的实体得到了数据的访问权,这属于对安全的( )的破坏。

A.机密性B.完整性C.合法性D.可用性

参考答案:A

试题解析:密码学的安全目标至少包含三个方面:

1)保密性(Confidentiality):信息仅被合法用户访问(浏览、阅读、打印等),不被泄露给非授权的用户、实体或过程。

提高保密性的手段有:防侦察、防辐射、数据加密、物理保密等。

2)完整性(Integrity):资源只有授权方或以授权的方式进行修改,所有资源没有授权则不能修改。保证数据完整性就是保证数据不能被偶然或者蓄意的编辑(修改、插入、删除、排序)或者攻击(伪造、重放)。

影响完整性的因素有:故障、误码、攻击、病毒等。

3)可用性(Availability):资源只有在适当的时候被授权方访问,并按需求使用。保证可用性的手段有:身份识别与确认、访问控制等。

●按照密码系统对明文的处理方法,密码系统可以分为( )。

A.置换密码系统和易位密码系统 B.密码学系统和密码分析学系统

C.对称密码系统和非对称密码系统 D.分组密码系统和序列密码系统

参考答案:D

试题解析:根据明密文的划分和密钥的使用不同,可将密码体制分为分组密码和序列密码体制。分组密码每一次加密一个明文块,而序列密码每一次加密位或一个字符。分组密码和序列密码在计算机系统中都有广泛的应用。

●数字签名最常见的实现方法是建立在( )的组合基础之上。

A.公钥密码体制和对称密码体制B.对称密码体制和MD5 摘要算法

C.公钥密码体制和单向安全散列函数算法D.公证系统和MD4 摘要算法

参考答案:C

试题解析:数字签名是用于确认发送者身份和消息完整性的一个加密的消息摘要,最常见的实现方法是建立在公钥密码体制和单向安全散列函数算法的组合基础上的,公钥密码体制用于确认身份,单向安全散列函数算法用于保证消息完整性。

●以下选项中,不属于生物识别方法的( )。

A.指纹识别B.声音识别C.虹膜识别D.个人标记号识别

参考答案:D

试题解析:经验表明身体特征(指纹、掌型、视网膜、虹膜、人体气味、脸型、手的血管和DNA等)和行为特征(签名、语音、行走步态等)可以对人进行唯一标示,可以用于身份识别。目前指纹识别技术发展最为深入。

●计算机取证是将计算机调查和分析技术应用于对潜在的、有法律效力的证据的确定与提取。以下关于计算机取证的描述中,错误的是( )。

A.计算机取证包括对以磁介质编码信息方式存储的计算机证据的保护、确认、提取和归档

B.计算机取证围绕电子证据进行,电子证据具有高科技性、无形性和易破坏性等特点

C.计算机取证包括保护目标计算机系统、确定收集和保存电子证据,必须在开机的状态下进行

D.计算机取证是上门在犯罪进行过程中或之后收集证据的技术

参考答案:C

试题解析:计算机取证是扫描和破解计算机系统,重建入侵事件的过程,并不要求一定是在开机状态。

●注入语句: http ://xxx.xxx.xxx/abc.asp?p=YYanduser>0 不仅可以判断服务器的后台数据库是否为SQL-SERVER ,还可以得到( )。

A.当前连接数据库的用户数量B.当前连接数据库的用户名

C.当前连接数据库的用户口令D.当前连接的数据库名

参考答案:B

试题解析:SQL Server有user、db_name()等系统变量,利用这些系统值不仅可以判断SQL Server,而且还可以得到大量有用的信息。如:

●语句http://xxx.xxx.xxx/abc.asp?p=YY and user>0,不仅可以判断是否是SQLServer,而且还可以得到当前连接数据库的用户名。

●语句http://xxx.xxx.xxx/abc.asp?p=YY and db_name()>0,不仅可以判断是否是SQL Server,,而还可以得到当前正在使用的数据库名。

●数字水印技术通过在数字化多媒体数据中嵌入隐蔽的水印标志,可以有效实现对数字多媒体数据的版权保护等功能。以下各项中,不属于数字水印在数字版权保护中必须满足的其本应用需求的是( )。

A.安全性B.隐蔽性C.鲁棒性D.可见性

参考答案:D

试题解析:数字水印技术通过在数字化的多媒体数据中嵌入隐蔽的水印标记,可以有效实现对数字多媒体数据的版权保护等功能。其安全需求为安全性、隐蔽性、鲁棒性。

●有一种攻击是不断对网络服务系统进行干扰,改变其正常的作业流程,执行无关程序使系统响应减慢甚至瘫痪。这种攻击叫做( )。

A.重放攻击B.拒绝服务攻击C.反射攻击D.服务攻击

参考答案:B

试题解析:重放攻击(Replay Attacks)又称重播攻击、回放政击,是指攻击者发送一个目的主机已接收过的包,特别是在认证的过程中,用于认证用户身份所接收的包,来达到欺骗系统的目的,主要用于身份认证过程,破坏认证的安全性。

Server端提供某种基于UDP的服务,例如DNS、SMTP、NTP等,找到一些请求,其中响应报文比请求报文大,利用这些可以放大的请求,攻击者发送一个伪造源IP的请求报文,源IP伪造成受害者的IP地址,服务器收到请求报文后向受害者回复“放大的”响应报文,这样就实现了流量的放大,直到服务器瘫痪。

在DNS反射攻击手法中,假设DNS请求报文的数据部分长度约为40字节。而响应报文数据部分的长度可能会达到4000字节,这意味着利用此手法能够产生约100倍的放大效应。

●在访问因特网时,为了防止Web 页面中恶意代码对自己计算机的损害,可以采取的防范措施是( )。

A.将要访问的Web 站点按其可信度分配到浏览器的不同安全区域

B.在浏览器中安装数字证书

C.利用IP 安全协议访问Web 站点

D.利用SSL 访问Web 站点

参考答案:A

试题解析:划分不同安全区城是IE浏览器为保护用户计算机免受恶意代码的危害而采取的一种技术。通常浏览器将Web站点按其可信度分配到不同的区域,针对不同的区域指定不同的文件下载方式。

●下列说法中,错误的是( )。

A.服务攻击是针对某种特定的网络应用的攻击B.主要的渗入威胁有特洛伊木马和陷阱

C.非服务攻击是针对网络层协议而进行的D.对于在线业务系统的安全风险评估,应采用最小影响原则

参考答案:B

试题解析:渗入威胁分为假冒、旁路、授权侵犯三种形式。

1)假冒:即某个实体假装成另外一个不同的实体。这个未授权实体以一定的方式使安全守卫者相信它是一个合法的实体,从而获得合法实体对资源的访向权限。这是大多数黑客常用的攻击方法。

2)旁路:攻击者通过各种手段发现一些系统安企缺陷,并利用这些安全缺陷绕过系统防线渗入到系统内部。

3)授权侵犯:对某一资源具有一定权限的实体,将此权限用于未被授权的目的,也称“内部威胁”。

系统的安全风险评估的基本原则有可控性原则,完整性原则,最小影响原则等。

1)可控性原则:包括人员可控、工具可控、项目过程可控。

2)可靠性原则,系统在规定的时间、环境下,持续完成规定功能的能力,就是系统无故障运行的概率。

3)完整性原则:信息只能被得到允许的人修改,并且能够被判别该信息是否已被慕改过。同时一个系统也应该按其原来规定的功能运行,不被非授权者操纵。

4)最小影响原则:风险评估不能影响正常的业务活动,应该从系统相关的管理和技术层面,将风险评估过程影响降低到最小。

5)时间与成本有效原则:风险评估过程所花费的时间、成本应是合理的。

●依据国家信息安全等级保护相关标准,军用不对外公开的信息系统的安全等级至少应该属于( )。

A.二级及二级以上B.三级及三级以上C.四级及四级以上D.五级

参考答案:B

试题解析:依据国家信息安全等级保护相关标准,军用不对外公开的信息系统至少应该属于三级及三级以上。不过军队不对外公开系统往往采用分级保护标准,很少使用等级保护标准。

●电子邮件是传播恶意代码的重要途径,为了防止电子邮件中的恶意代码,应该用( )方式阅读电子邮件。

A.网页B.纯文本C.程序D.会话

参考答案:B

试题解析:会话方式:不再需要为了零散查找之前的邮件,没有阅读的连贯性而烦恼,新增设的功能实现同一联系人的往来邮件自动聚合成一个会话,像聊天一样清晰,非常方便查看邮件资料,“邮件会话”可以将同一个主题产生的多封往来邮件,简化为一封简单明了的会话邮件,页面显示是我们比较熟悉的“聊天会话”阅读方式。而且旁边还有数字标识了往来邮件的数。纯文本打开电子邮件最为安全。

●已知DES 算法S 盒如下:

如果该S 盒的输入110011 ,则其二进制输出为( )。

A. 0110 B. 1001 C. 0100 D. 0101

参考答案:C

试题解析:S盒变换是一种压缩替换,通过S盒将48位输入变为32位输出。共有八个S盒,并行作用。每个S盒有六个输入、四个输出,是非线性压缩变换。

设输入为b1b2b3b4b5b6,则以b1b6组成的二进制数为行号,b2b3b4b5组成的二进制数为列号。行列交点处对应的值转换为二进制作为输出。对应的值,需要查询S盒替换表。

当S盒输入为“110011”时,则第1位与第6位组成二进制串“11”(十进制3),中间四位组成二进制“1001”(十进制9)。查询S盒的3行9列,得到数字4,得到输出二进制数是0100

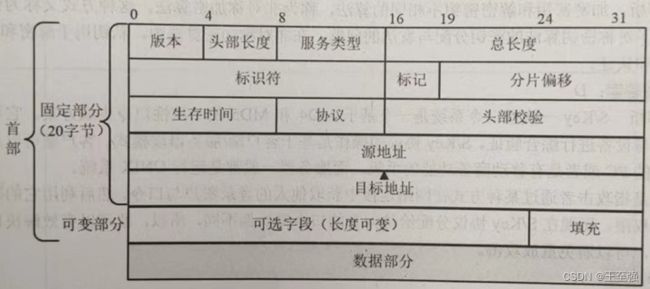

●在IPv4 的数据报格式中,字段( )最适合于携带隐藏信息。

A.生存时间B.源IP 地址C.版本D.标识

参考答案:D

试题解析:

标识符(denfier)字段长度为16位,同一数据报分段后,其标识符一致,这样便于重装成原来的数据报。这个值是由发送方位置的一个计数器生产的。在某些情况下可以用来携带其他的特殊信息。

●Kerberos 是一种常用的身份认证协议,它采用的加密算法是( )。

A. Elgamal B. DES C. MD5 D. RSA

参考答案:B

试题解析:Kerberos采用对称密码加密算法。

●以下关于加密技术的叙述中,错误的是( )。

A.对称密码体制的加密密钥和解密密钥是相同的

B.密码分析的目的就是千方百计地寻找密钥或明文

C.对称密码体制中加密算法和解密算法是保密的

D.所有的密钥都有生存周期

参考答案:B

试题解析:密码编码学是研究把信息(明文)变换成没有密钥就不能解读或很难解读的密文的方法,密码分析学的任务是破译密码或伪造认证密码。

●移动用户有些属性信息需要受到保护,这些信息一旦泄露,会对公众用户的生命和财产安全造成威胁。以下各项中,不需要被保护的属性是( )。

A.用户身份(ID) B.用户位置信息C.终端设备信息D.公众运营商信息

参考答案:D

试题解析:移动用户的隐私数据包括用户身份信息,口令、用户位置信息、终端设备信息等。公众运营商信息属于公开信息,不需要被保护。

●以下关于数字证书的叙述中,错误的是( )。

A.证书通常由CA 安全认证中心发放B.证书携带持有者的公开密钥

C.证书的有效性可以通过验证持有者的签名获知D.证书通常携带CA 的公开密钥

参考答案:D

试题解析:只有CA的证书才携带CA的公开密钥。C选项也有些语言不详的地方,如果改为“通过验证上级CA签发的签名获知”更为准确。

●密码分析学是研究密码破译的科学,在密码分析过程中,破译密文的关键是( )。

A.截获密文B.截获密文并获得密钥

C.截获密文,了解加密算法和解密算法D.截获密文,获得密钥并了解解密算法

参考答案:D

试题解析:密码编码学是研究把信息(明文)变换成没有密钥就不能解读或很难解读的密文的方法,密码分析学的任务是破译密码或伪造认证密码,破译密文的关键是截获密文并获得密钥并了解解密算法。

●利用公开密钥算法进行数据加密时,采用的方式是( )。

A.发送方用公开密钥加密,接收方用公开密钥解密

B.发送方用私有密钥加密,接收方用私有密钥解密

C.发送方用公开密钥加密,接收方用私有密钥解密

D.发送方用私有密钥加密,接收方用公开密钥解密

参考答案:C

试题解析:发送方用公开密钥加密,接收方用私有密钥解密。

●数字信封技术能够( )。

A.对发送者和接收者的身份进行认证B.保证数据在传输过程中的安全性

C.防止交易中的抵赖发生D.隐藏发送者的身份

参考答案:B

试题解析:报文数据先使用一个随机产生的对称密钥加密,该密钥再用报文接收者的公钥进行加密,这称为报文的数字信封(Digital Envelope)。然后将加密后的报文和数字信封发给接收者。

●在DES 加密算法中,密钥长度和被加密的分组长度分别是( )。

A. 56 位和64 位B. 56 位和56 位C. 64 位和64 位D. 64 位和56 位

参考答案:A

试题解析:DES分组长度为64比特,使用56比特密钥对64比特的明文串进行16轮加密,得到64比特的密文串。

●甲不但怀疑乙发给他的被人篡改,而且怀疑乙的公钥也是被人冒充的,为了消除甲的疑虑,甲和乙决定找一个双方都信任的第三方来签发数字证书,这个第三方为( )。

A.国际电信联盟电信标准分部(ITU-T) B.国家安全局(NSA)

C.认证中心(CA) D.国家标准化组织(ISO)

参考答案:C

试题解析:如果A和B都在可信任的第三方发布自己的公开密钥,那么它们都可以用彼此的公开密钥加密进行通信。通常C就是证书授权中心(Certification Authority,CA)。

●WI-FI 网络安全接入是一种保护无线网络安全的系统, WPA 加密的认证方式不包括( )。

A. WPA 和WPA2 B. WPA-PSK C. WEP D. WPA2-PSK

参考答案:C

试题解析:IEEE802.11i包含WPA和WPA2两个标准。

1)WiFi网络安全接入(Wi-Fi Protected Access,WPA):WPA是EEE802.IIi的子集,并向前兼容WEP。WPA使用了加强的生成加密密钥的算法,并加入了WEP中缺乏的用户认证。WPA中的用户认证是结合了802.1x和扩展认证协议(Extensible Authentication Protocol,EAP)来实现的。WPA认证方式有:WPA.WPA-PSK、WPA2、WPA2-PSK。WEP由于安全性差,不被WPA采纳使用。

2)WPA2:WPA2则是WPA升级,使用了更为安全的加密算法CCMP。

●特洛伊木马攻击的威胁类型属于( )。

A.授权侵犯威胁B.渗入威胁C.植入威胁D.旁路控制威胁

参考答案:C

试题解析:主要的渗入威胁有:

1)假冒:即某个实体假装成另外一个不同的实体。这个未授权实体以一定的方式使安全守卫者相信它是一个合法的实体,从而获得合法实体对资源的访问权限。这是大多数黑客常用的攻击方法。

2)旁路:攻击者通过各种手段发现一些系统安全缺陷,并利用这些安全缺陷绕过系统防线渗入到系统内部。

3)授权侵犯:对某一资源具有一定权限的实体,将此权限用于未被授权的目的,也称“内部威胁”。主要的植入威胁有:病毒、特洛伊木马、陷门、逻辑炸弹、间谍软件。

●信息通过网络进行传输的过程中,存在着被篡改的风险,为了解决这一安全隐患,通常采用的安全防护技术是( )。

A.加密技术B.匿名技术C.消息认证技术D.数据备份技术

参考答案:C

试题解析:消息认证就是验证消息的完整性,当接收方收到发送方的报文时,接收方能够验证收到的报文是真实的和未被篡改的。它包含两层含义:一是验证信息的发送者是真正的而不是冒充的,即数据起源认证;二是验证信息在传送过程中未被算改、重放或延迟等。

●甲收到一份来自乙的电子订单后,将订单中的货物送达到乙时,乙否认自己曾经发送过这份订单,为了解除这种纷争,采用的安全技术是( )。

A.数字签名技术B.数字证书C.消息认证码D.身份认证技术

参考答案:A

试题解析:数字签名技术可以用于电子商务活动中,防止抵赖。

●目前使用的防杀病毒软件的作用是( )。

A.检查计算机是否感染病毒;清除已感染的任何病毒B.杜绝病毒对计算机的侵害

C.查出已感染的任何病毒,清除部分已感染病毒D.检查计算机是否感染病毒,清除部分已感染病毒

参考答案:D

试题解析:防杀病毒软件只能检查和清除部分病毒。

●IP 地址分为全球地址和专用地址,以下属于专用地址的是( )。

A. 172.168.1.2 B. 10.1.2.3 C. 168.1.2.3 D. 192.172.1.2

参考答案:B

试题解析:A类地址中的私有地址和保留地址:

1)10.X.X.X是私有地址,就是在互联网上不使用,而只用在局域网络中的地址。网络号为10,网络数为1个,地址范围为10.0.0.0~10.255255.255。

2)127.X.X.X是保留地址,用做环回(Loopback)地址,环回地址(典型的是127.0.0.1)向自已发送流量。

B类地址中的私有地址和保留地址:

1)172.16.0.0~172.31.255.255是私有地址。

2)169.254.X.X是保留地址。如果PC机上的IP地址设置自动获取,而PC机又没有找到相应的DHCP服务,那么最后PC机可能得到保留地址中的一个IP。

C类地址中的私有地址:192.168.X.X是私有地址,地址范围为192.168.0.0~192.168.255.255。

●下列报告中,属于信息安全风险评估识别阶段输出报告的是( )。

A.资产价值分析报告B.风险评估报告C.威胁分析报告D.已有安全措施分析报告

参考答案:B

试题解析:风险评估阶段及输出文档见下表。

| 风险评估阶段及输出文档 |

||

| 工作阶段 |

输出文档 |

文档内容 |

| 准备阶段 |

《系统调研报告》 |

被评估系统的情况,如系统环境、网络结构、业务组成等 |

| 《风险评估方案》 |

调研现状与目的,确定评估的目标、计划、对象、范围、技术路线、 应急预案等 |

|

| 识别阶段 |

《资产价值分析报告》 |

资产分析,包括资产组成、资产价值及必要说明 |

| 《威胁分析报告》 |

威胁分析,确定威胁的种类、后果及发生的可能性 |

|

| 《安全技术脆弱性分析报告》 |

网络、数据库、应用系统、设备等方面的脆弱性说明 |

|

| 《安全管理脆弱性分析报告》 |

安全相关策略、组织、制度、人员、运维等方面的脆弱性说明 |

|

| 《已有安全措施分析报告》 |

已部署安全措施的有效性分析,包含技术和管理两个方面 |

|

| 风险分析 |

《风险评估报告》 |

对资产、威胁、脆弱性等数据进行建模、分析、计算、评价 |

| 风险处置 |

《安全整改建议》 |

对于已知风险给出处置建议 |

●计算机犯罪是指利用信息科学技术且以计算机为犯罪对象的犯罪行为,与其他类型犯罪相比,具有明显的特征,下列说法中错误的是( )。

A.计算机犯罪具有隐蔽性B.计算机犯罪具有高智能性,罪犯可能掌握一些高科技手段

C.计算机犯罪具有很强的破坏性D.计算机犯罪没有犯罪现场

参考答案:D

试题解析:计算机犯罪与其他类型的犯罪相比,具有明显的特征。

1)隐秘性强,计算机或网络系统被侵犯了而操作员或者信息拥有者可能毫不知情,此外侵入者通过计算机操作,很难留下个人信息。

2)高智能性,计算机和网络犯罪与信息科学的先进科技有密切的关系,罪犯可能掌握一些高科技手段。

3)破坏性强,信息犯罪中一些小的举动可能造成非常大的破坏。

4)无传统犯罪现场。计算机犯罪的现场应该是从犯罪人作案所使用的计算机开始一直到受害人的计算机系统,加上中间途径的所有站点的计算机系统所形成的一个网络,这是一个数字空间的犯罪现场。

5)侦查和取证困难,由于计算机犯罪的高智能性,据估计,发达国家的计算机犯罪仅有5%一10%被发现,而能够破获的只有1%。犯罪人可以重复登录、匿名登录、隐藏IP地址数据加密与隐藏等方法躲避侦查。计算机犯罪的证据以数字形式存在,要为人所感知必须转化为文字、声音和图像等,取证相对困难,而且面临转化过程中的一系列法律问题。

6)公众对计算机犯罪认识不如传统犯罪清晰。计算机犯罪往往没有鲜血和惨状,人们习惯将罪犯描述为天才,将黑客描述为侠士,而受害对象经常是公共利益,因此,公众对计算机和网络犯罪的危害性的认识不足。

7)计算机犯罪的诱惑性强,计算机和网络犯罪的技术性强、富于挑战性、犯罪后果不直观、侦察困难等特点对于很多人具备相当程度的诱惑力。

8)计算机犯罪经常是跨国犯罪,由于互联网的特性,计算机犯罪还可能涉及多个国家,而国际犯罪的司法管辖和协助本来就比较复杂,因此计算机和网络跨国犯罪层出不穷。

●以下对OSI(开放系统互联)参考模型中数据链路层的功能叙述中,描述最贴切是( )。

A.保证数据正确的顺序、无差错和完整B.控制报文通过网络的路由选择

C.提供用户与网络的接口D.处理信号通过介质的传输

参考答案:A

试题解析:数据链路层将原始的传输线路转变成一条逻辑的传输线路,实现实体间二进制信息块的正确传输,为网络层提供可靠的数据信息。

●深度流检测技术就是以流为基本研究对象,判断网络流是否异常的一种网络安全技术,其主要组成部分通常不包括( )。

A.流特征选择B.流特征提取C.分类器D.响应

参考答案:D

试题解析:流量监控的基础是协议分析。主要的方法有端口识别、DPI、DFI。

1)端口识别:根据IP包头中“五元组”的信息(源地址、目的地址、源端口、目的端口以及协类型)进行分析,从而确定流量信息。随着网上应用类型的不断丰富,仅从IP的端口信息并不能判断流量中的应用类型,更不能判断开放端口、随机端口甚至采用加密方式进行传输的应用类型;

2)深度包检测(Deep Packet Inspection,DPI):DPI技术在分折包头的基础上,增加了对应用层的分析,是一种基于应用层的流量检测和控制技术。当IP数据包、TCP或UDP数据流经过安装DPI的系统时,该系统通过深入读取IP包载荷的内容来对OSI7层协议中的应用层信息进行重组,从而得到应用所使用的协议和特点。

3)深度流检测(Deep/Dynamic Flow Inspection,DFI):DFI采用的是基于流量行为的应用识别技术,即不同的应用类型体现在会话连接或数据流上的状态各有不同。例如,IP语音流量特点是:一般在130~220byte,连接速率较低,同时会话持续时间较长:P2P下载应用的流量特点:平均包长都在450byte以上、下载时间长、连接速率高、首选传输层协议为TCP等。

依据流量的特点,DFI建立了流量特征模型,通过分析会话连接流的包长、连接速率、传输字节量、包与包之间的间隔等信息来与流量模型对比,从而识别应用类型。

●一个全局的安全框架必须包含的安全结构因素是( )。

A.审计、完整性、保密性、可用性B.审计、完整性、身份认证、保密性,可用性、真实性

C.审计、完整性、身份认证、可用性D.审计、完整性、身份认证、保密性

参考答案:B

试题解析:一个全局的安全框架必须包含的安全结构因素是审计、完整性、身份认证、保密性、可用性。

●以下不属于网络安全控制技术的是( )。

A.防火墙技术B.访问控制技术C.入侵检测技术D.差错控制技术

参考答案:D

试题解析:差错控制可以提高可靠性,但不属于网络安全控制技术。

●病毒的引导过程不包含( )。

A.保证计算机或网络系统的原有功能B.窃取系统部分内存

C.使自身有关代码取代或扩充原有系统功能D.删除引导扇区

参考答案:D

试题解析:计算机病毒的引导过程一般包括以下三步:

1)驻留内存。病毒要破坏系统,往往需要驻留内存。这就需要开辟内存空间或覆盖系统占用的部分内存空间。

2)窃取系统控制权。病毒驻留内存后,就会取代或扩充系统原功能,并窃取系统控制权。然后,病毒程序根据其设计思想,隐蔽自己,等待时机,在条件成熟时,再进行传染和破坏。

3)恢复系统功能。病毒隐蔽自己,驻留内存并恢复系统,确保不死机,等待时机成熟后,进行感染和破坏。

●网络系统中针对海量数据的加密,通常不采用( )方式。

A.链路加密B.会话加密C.公钥加密D.端对端加密

参考答案:C

试题解析:公钥加密相对其他加密方式要慢很多,所以不适合海量数据加密。

●安全备份的策略不包括( )。

A.所有网络基础设施设备的配置和软件B.所有提供网络服务的服务器配置

C.网络服务D.定期验证备份文件的正确性和完整性

参考答案:C

试题解析:网络服务是一种实时服务,和备份关系不大。

●以下关于安全套接层协议(SSL)的叙述中,错误的是( )。

A.是一种应用层安全协议B.为TCP/IP 口连接提供数据加密

C.为TCP/IP 连接提供服务器认证D.提供数据安全机制

参考答案:A

试题解析:SSL处于应用层和传输层之间,是一个两层协议。

SSL协议结合了对称密码技术和公开密码技术,提供保密性、完整性、可认证性服务。

●入侵检测系统放置在防火墙内部所带来的好处是( )。

A.减少对防火墙的攻击B.降低入侵检测系统的误报率C.增加对低层次攻击的检测D.增加检测能力和检测范围

参考答案:B

试题解析:入侵检测系统(IDS)是一种主动的网络安全防护技术它通过网络不同关键点监视网络数据(网路数据包、系统日志、用户活动的状态行为)以分析入侵行为的可能性。一旦发现入侵,立即告警和记录日志,并实施安全控制操作,以保证数据的机密性、完整性和可用性。

●智能卡是指粘贴或嵌有集成电路芯片的一种便携式卡片塑胶,智能卡的片内操作系统(COS)是智能卡芯片内的一个监控软件,以下不属于COS 组成部分的是( )。

A.通讯管理模块B.数据管理模块C.安全管理模块D.文件管理模块

参考答案:B

试题解析:智能卡目前主要的功能在于身份辨识和点数计算,其主要机理是运用内含微计算机系统对资料进行数学运算,确认其唯一性或者利用内建计数器(counter)替代成货币、红利点数等数字型的资料。

卡片内部运作除了硬件之外还有软件,通常会需要一个核心COS(Card Operating System)提供服务,其内部软件系统架构如下:硬件一→COS一AP(Application)。

COS一般由四部分组成:通信管理模块和安全管理模块、应用管理模块和文件管理模块。

●以下关于IPSec 协议的叙述中,正确的是( )。

A. IPSec 协议是解决IP 协议安全问题的一种方案B. IPSec 协议不能提供完整性

C. IPSec 协议不能提供机密性保护D. IPSec 协议不能提供认证功能

参考答案:A

试题解析:Internet协议安全性(Intemet Protocol Security,IPSec)是通过对IP协议的分组进行加密和认证来保护IP协议的网络传输协议族(一些相互关联的协议的集合)。IPSec工作在TCP/IP协议栈的网络层,为TCP/IP通信提供访问控制机密性、数据源验证、抗重放、数据完整性等多种安全服务。

●不属于物理安全威胁的是( )。

A.自然灾害B.物理攻击C.硬件故障D.系统安全管理人员培训不够

参考答案:D

试题解析:物理安全威胁主要是自然威胁(如地震、洪水)、设施系统安全威胁(如火灾、漏电、电磁泄漏)和人为政治事件(如暴动、恐怖袭击)。

●以下关于网络钓鱼的说法中,不正确的是( )。

A.网络钓鱼融合了伪装、欺骗等多种攻击方式

B.网络钓鱼与Web 服务没有关系

C.典型的网络钓鱼攻击将被攻击者引诱到一个通过精心设计的钓鱼网站上

D.网络钓鱼是“社会工程攻击”的一种形式

参考答案:B

试题解析:网络钓鱼(Phishing,与英语fishing发音相近)是通过大量发送声称来自于银行或其他知名机构的欺骗性垃圾邮件,意图引诱收信人给出敏感信息(如用户名、口令、账号)的一种攻击方式。

最典型的网络钓鱼攻击将收信人引诱到一个通过精心设计与目标组织的网站非常相似的钓鱼网站上,并获取收信人在此网站上输入的个人敏感信息,通常这个攻击过程不会让受害者警觉。它是“社会工程攻击”的一种形式。网络钓鱼是一种在线身份盗窃方式。

●以下关于隧道技术说法不正确的是( )。

A.隧道技术可以用来解决TCP/IP 协议的某些安全威胁问题

B.隧道技术的本质是用一种协议来传输另一种协议

C. IPSec 协议中不会使用隧道技术

D.虚拟专用网中可以采用隧道技术

参考答案:C

试题解析:隧道技术是VPN在公用网建立一条数据通道(隧道),让数据包通过这条隧道传输。分为第二、三层隧道协议。第二层隧道协议是先把各种网络协议封装到PPP中,再把整个数据包装入隧道协议中。这种双层封装方法形成的数据包靠第二层协议进行传输。第二层隧道协议有L2F、PPTP、L2TP等。

第三层隧道协议是把各种网络协议直接装入隧道协议中,形成的数据包依靠第三层协议进行传输。第三层隧道协议有VTP、IPSec等。IPSec(IP Security)是由一组RFC文档组成,定义了一个系统来提供安全协议选择、安全算法,确定服务所使用密钥等服务,从而在IP层提供安全保障。

IPSec的两种工作模式分别是传输模式和隧道模式。

●安全电子交易协议SET 是由VISA 和MasterCard 两大信用卡组织联合开发的电子商务安全协议。以下关于SET 的叙述中,正确的是( )。

A. SET 是一种基于流密码的协议

B. SET 不需要可信的第三方认证中心的参与

C. SET 要实现的主要目标包括保障付款安全、确定应用的互通性和达到全球市场的可接受性

D. SET 通过向电子商务各参与方发放验证码来确认各方的身份,保证网上支付的安全性

参考答案:C

试题解析:SET协议是应用层的协议,是一种基于消息流的协议。SET要实现的主要目标包括保障付款安全,确定应用的互通性和达到全球市场的可接受性。

安全电子交易协议(secure Electronic Transaction,SET)由威士(VISA)国际组织、万事达(MasterCard)国际组织创建,结合BM、Microsoft、Netscope、.GTE等公司制定的电子商务中安全电子交易的一个国际标准。SET支付系统主要由持卡人(CardHolder)、商家(Merchant)、发卡行(Issuing Bank)、收单行(Acquiring Bank)、支付网关(Payment Gateway)、认证中心(Certificate Authority)六个部分组成。

SET协议采用现代密码体制(公钥、对称密钥和哈希),不是用验证码来实现身份确认。

●在KPI 中,不属于CA 的任务是( )。

A.证书的颁发B.证书的审批C.证书的备份D.证书的加密

参考答案:D

试题解析:认证中心(CA)是PKI的核心,CA负责管理PKI结构下的所有用户(包括各种应

用程序)的证书,把用户的公钥和用户的其他信息捆绑在一起,在网上验证用户的身份,CA还要负责用户证书的黑名单登记和黑名单发布。CA的核心功能就是发放和管理数字证书,具体描述如下:

1)接收申请:接收最终用户数字证书的申请。

2)证书的审批:审批最终用户数字证书的申请。

3)证书的发放:向申请者颁发、拒绝颁发数字证书

4)证书的更新:接收、处理最终用户的数字证书更新请求。

5)接收最终用户数字证书的查询、撤销。

6)维护证书废止列表(CRL)。

7)归档:数字证书的归档、密钥归档、历史数据归档。

●以下关于VPN 的叙述中,正确的是( )。

A. VPN 指的是用户通过公用网络建立的临时的、安全的连接

B. VPN 指的是用户自己租用线路,和公共网络物理上完全隔离的、安全的线路

C. VPN 不能做到信息认证和身份认证

D. VPN 只能提供身份认证,不能提供数据加密的功能

参考答案:A

试题解析:在公用网络上建立专用网络,进行加密通信。在企业网络中有广泛应用。VPN网关通过对数据包的加密和数据包目标地址的转换实现远程访间。由于传输的是私有信息,VPN用户对数据的安全性都比较关心。

VPN主要采用四项技术来保证安全,这四项技术分别是隧道技术(Tunneling、入加解密技术(Encryptio&Decryption)、密钥管理技术(Key Management)、使用者与设备身份认证技术(Authentication)。

●扫描技术( )。

A.只能作为攻击工具B.只能作为防御工具

C.只能作为检查系统漏洞的工具D.既可以作为攻击工具,也可以作为防御工具

参考答案:D

试题解析:网络扫描的原理就是通过对待扫描的网络主机发送特定的数据包,根据返回的数据包来判断待扫描的系统的端口及相关的服务有没有开启。无论网络扫描的目的是什么,其作用都是为了发现待扫描系统潜在的漏洞。管理员根据扫描结果可以进一步提高自己服务器的安全防范能力。

●包过滤技术防火墙在过滤数据包时,一般不关心( )。

A.数据包的源地址B.数据包的协议类型C.数据包的目的地址D.数据包的内容

参考答案:D

试题解析:包过滤防火墙主要针对OSI模型中的网络层和传输层的信息进行分析。通常包过滤防火墙用来控制IP、UDP、TCP、ICMP和其他协议。包过滤防火墙对通过防火墙的数据包进行检查,只有满足条件的数据包才能通过,对数据包的检查内容一般包括源地址、目的地址和协议。包过滤防火墙通过规则(如ACL)来确定数据包是否能通过。配置了ACL的防火墙可以看成包过滤防火墙。

●以下关于网络流量监控的叙述中,不正确的是( )。

A.流量监测中所监测的流量通常采集自主机节点、服务器、路由器接口、链路和路径等

B.数据采集探针是专门用于获取网络链路流量数据的硬件设备

C.流量监控能够有效实现对敏感数据的过滤

D.网络流量监控分析的基础是协议行为解析技术

参考答案:C

试题解析:硬件探针是一种获取网络流量的硬件设备,将它串接在需要监控流量的链路上,分析链路信息从而得到流量信息。一个硬件探针可以监听单个子网的流量信息,全网流量分析则需部署多个探针。这种方式受限于探针接口速率,因此适合做单链路流量分析。

网络流量监控分析的基础是协议识别技术,流量监控不能有效实现敏感数据的过滤。

●两个密钥三重DES 加密: C=CK1[DK2[EK1[P]]],K1≠K2 ,其中有效的密钥为( )。

A. 56 B. 128 C. 168 D. 112

参考答案:D

试题解析:3DES是DES的扩展,是执行了三次的DES。3DES安全强度较高,可以抵抗穷举攻击,但是用软件实现起来速度比较慢。

3DES有两种加密方式:

1)第一、三次加密使用同一密钥,这种方式密钥长度128位(112位有效)。

2)三次加密使用不同密钥,这种方式密钥长度192位(168位有效)。

●设在RSA 的公钥密码体制中,公钥为(e , n)=(13 , 35),则私钥d=( )。

A. 11 B. 13 C. 15 D. 17

参考答案:B

试题解析:选出两个大质数p和q,使得p≠q,计算p×q=n,计算φ(n)=(p-1)X(q-1),选择e使得1<e<(p-1)×(q-1),并且e和(p-1)×(q-1)互为质数。

计算解密密钥,使得ed=1mod(p-l)×(q-l)

公钥e,n。

私钥d,n

公开n参数,n又称为模,消除原始质数p和q,由e,n(13,35)可以得知pXq=35,p、q为素数,因此p、q为5和7。

φ(n)=24,已经选定e=13,则满足13d=1mod24的d是13,因为13*13mod24=1。

此题直接套公式计算更方便。

●杂凑函数SHA1 的输入分组长度为( )比特。

A. 128 B. 258 C. 512 D. 1024

参考答案:C

试题解析:安全哈希算法(Secure Hash Algorithm)主要适用于数字签名标准(Digtaad,DSS)里面定义的数字签名算法(Digital Signature Algorithm,DSA),对于长度小于264位的消息,SHA1会产生一个160位的消息摘要。当接收到消息的时候,这个消息摘要可以用来验证数据的完整性,在传输的过程中,数据很可能会发生变化,那么这时候就会产生不同的消息摘要,如果原始的消息长度超过了512,需要将它补成512的倍数,然后把整个消息分成一个一个的512位的数据块,分别处理每一个数据块,从而得到消息摘要。

●AES 结构由以下4 个不同的模块组成,其中( )是非线性模块。

A.字节代换B.行移位C.列混淆D.轮密钥加

参考答案:A

试题解析:字节代换是按字节进行的代替变换,也称为S盒变换。它是作用在状态中每个字节上的一种非线性字节变换。

●67mod119 的逆元是( )。

A. 52 B. 67 C. 16 D. 19

参考答案:C

试题解析:用扩展的Euclid算法求67mod119的逆元。

1)对余数进行辗转相除。119=67×1+52

67=52×1+15

52=15×3+7

15=7×2+1

7=1×7+0

2)对商数逆向排列(不含余数为0的商数)

商数为偶数,所以16即为67mod119的逆元。

●在DES 算法中,需要进行16 轮加密,每一轮的子密钥长度为( )位。

A. 16 B. 32 C. 48 D. 64

参考答案:C

试题解析:64位密钥经过置换选择1、循环左移、置换选择2,产生16个长48位的子密钥。

(71 ) is the science of hiding information. Whereas .the goal of cryptography is tomake dataulueadable by a third party, the goal of steganography is to hide the data from athirdparty.In this rticle, I will discuss what steganography is; what purposes it seryes, and will provide an example using available software.

There is a large number of steganographic (72 ) that most of us are familiar with(especially if you watch a lot of spy movies!),ranging from invisible ink and microdots to secreting a hidden message in the second letter of each word of a lage body of text and spreads spectrum radio communication. With computers and networks,there are many other ways of hiding information ,such as:

> Covert channels (e.g.,Loki and some distributed denial-of-service tools use the Internet Control (73 ) Protocol,or ICMP,as the communications channel between the "bad guy" and a compromised system)

> Hidden text within web pages

> Hiding files in "plain sight" (e.g.,what better place to "hide a file than with an important sounding name in the c:/winnt/system32 directory?)

> Null ciphers (e.g., using the first letter of each word to from a hidden message in and otherwise innocuous text)

Steganography today ,however,is significantly more ( 74)than the examples above suggest, allowing a user to hide large amounts of infromation within image and audio files.these forms of steganography often are used in conjunction with cryprography so that the information is doubly protected ;first it is encrypted and then hidden so that an adversary has to first find the information (an often difficult task in and of itself) and then decrypt it.

The simplest approach to hiding data within an image flile is callde (75 )significant bit insertion in this method we can take the binary representation of the hidden data and overwirit the bit of each byte within the cover image .

if we are using 24-bit color the amount of change well be mininmal andindiscerible to the human eye.

(71)A. Cryptography B. Geography C. Stenography D. Stganography

(72)A. methods B. Softeare C. Tools D. Services

(73)A. Member B. management C. message D. Mail

(74)A. powerful B. Sophisticated C. Advancde D. easy

(75)A. lesast B. Most C. Muchu D. less

(71)~(75)参考答案:D A C BA

试题解析:隐写术是一门信息隐藏的科学。密码学的目标是让第三方无法读取数据。隐写术的目的是向第三方隐藏数据。本文将讨论什么是隐写术,它的服务目标,并提供一个可用于软件实现的示例。人们尤其是那些喜欢看谍战片的,熟悉很多的隐写方法,比如隐写墨水、缩影术、大段文字中每个单词的第二个字母隐藏消息、无线电扩频通信。随着计算机、网络技术的出现与发展,出现了更多的加密方法,例如:

·隐信道(例如LOki和某些分布式拒绝服务攻击工具使用互联网报文协议或者ICMP作为通信信道)。

web网页隐藏文本消息。

●“众目暌睽”之下隐藏文件(把文件隐藏在大家都熟悉的Windows系统目录中)。

·空密码(使用每个单词的第一个字母隐藏消息)。

如今的隐写术比上述例子要复杂得多,允许用户在图像和音频中隐藏大量信息。通常,隐写术与密码学结合使用,让信息受到双重保护:首先对信息进行加密,然后隐藏。攻击者需要先找到信息(通常是一项困难的任务),然后才能解密它。

在图像文件中隐藏数据的最简单方法就是利用最低有效位。在这种方法中,我们可以把二进制的数据隐藏到图片每个字节的最低比特位中。如果使用的是24位颜色表示图片,加入前后图片颜色变化很小,人眼不宜察觉。