Zabbix_SNMP监控配置(一)

目 录

Zabbix监控配置之SNMP轮询和SNMPTRAP 1

一、SNMP概览 1

1.SNMP的基本知识介绍 1

2.SNMP的三大版本 2

3.MIB和OID 2

3.1 OID 3

3.2 MIB 3

3.3 OID数据类型 5

二、 SNMP轮询监控模式配置 7

1.ZABBIX通过SNMP监控主机 7

1.1 被监控主机上安装net-snmp 7

1.2 修改配置文件 7

1.3 启动SNMP服务 7

1.4 SNMP通信测试 8

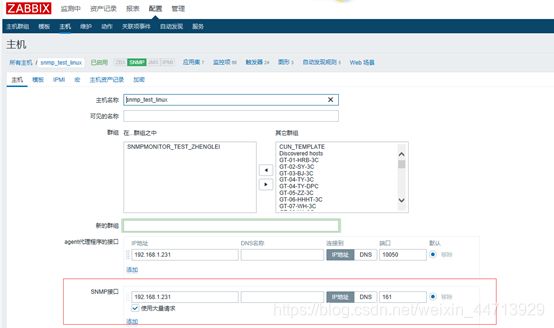

1.5 添加主机 8

1.6 创建监控项 8

1.7 填写主机的宏 9

1.8 验证监控 9

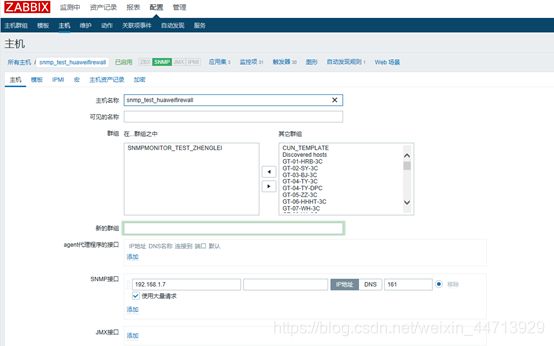

2.ZABBIX通过SNMP监控防火墙 11

2.1 SNMP通信测试 11

2.2 添加主机 12

2.3 为防火墙创建监控项 12

2.4 验证监控 13

3.配置SNMP自动发现规则 14

3.1创建自动发现规则 15

3.2 添加监控原型 16

3.3 验证监控项生成 16

3.4 验证监控生效 16

三、 SNMPTRAP监控模式配置 16

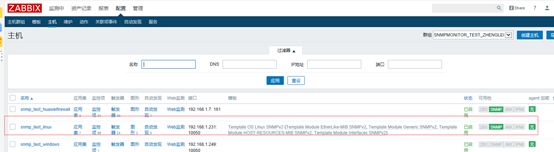

添加一个SNMP接口 17

配置SNMPTRAP监控项 17

在被监控主机上往ZABBIX-SERVER发送TRAP 18

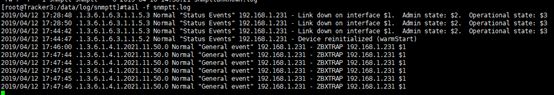

验证SNMPTRAPERFILE日志是否生成成功 18

验证ZABBIX SNMPTRAPER是否成功读取文件 18

Zabbix监控配置之SNMP轮询和SNMPTRAP

1 、SNMP的基本知识介绍

简单网络管理协议(SNMP-Simple Network Management Protocol)是一个与网络设备交互的简单方法。该规范是由IETF在1990年五月发布的RFC 1157中定义的。SNMP通常被认为相当难懂,并且过于复杂,其可用的API似乎在本来非常简单的东西外面封装了大量的东西。现在关于SNMP的书籍又往往只是把它更加复杂化了,而没有解释清楚。

SNMP对于任何程序设计人员来说是特别易于理解的。总体的简化能够很好地把这个系统简化。一个网络设备以守护进程的方式运行SNMP代理,该守护进程能够响应来自网络的各种请求信息。该SNMP代理提供大量的对象标识符(OID-Object Identifiers)。一个OID是一个唯一的键值对。该代理存放这些值并让它们可用。一个SNMP管理器(客户)可以向代理查询键值对中的特定信息。从程序员的角度看,这和导入大量的全局变量没有多少区别。SNMP的OID是可读或可写的。尽管向一个SNMP设备写入信息的情况非常少,但它是各种管理应用程序用来控制设备的方法(例如针对交换机的可管理GUI)。SNMP中有一个基本的认证框架,能够让管理员发送公共名来对OID读取或写入的认证。绝大多数的设备使用不安全的公共名 “public” 。 SNMP协议通过UDP端口161和162进行通信的。

注意,我还没有提到MIB!MIB的重要性被大大地夸大了。刚开始时,MIB显得非常复杂,但是它们其实非常简单。OID是数字的和全局的键值对。一个OID看起来和一个IPv6的地址很象,并且不同的厂商有不同的前缀等信息。OID都非常长,使得人们难以记住,或者对他非常感冒。因此,人们就设计了一种将数字OID翻译为人们可读的格式。这种翻译映射被保存在一个被称为 “管理信息基础"(Management Infomation Base) 或MIB的、可传递的无格式文本文件里。使用SNMP或者向SNMP设备查询,你不需要使用MIB,但是,如果没有MIB,你就得猜测你正在查看的数据是什么。某些情况下,不使用MIB也非常简单,例如查看主机名、磁盘使用率数字,或者端口状态信息。其他情况下,就非常困难了,这个时候使用MIB就非常有帮助。对于准备编写的应用程序来说,为了让用户避免妥当安装MIB带来的麻烦,而严格使用数字OID很常见。安装一个MIB的动作,只是将他放置到你的SNMP客户端应用软件能够搜索到并进行上述翻译映射工作的某个位置而已。

SNMP可以按照两种方式来使用:轮询和陷阱。轮询就是说你编写一个应用程序能够设置一个发送给一个SNMP代理查看某些值的SNMP GET请求。这种方法非常有用,因为如果该设备响应了请求,你就得到了你需要的信息,如果该设备没有响应请求,你就能够知道存在某些问题。轮询是网络监控的一种主动形式。另一方面,SNMP陷阱能够被用来进行被动形式的网络监控。SNMP陷阱是通过配置SNMP设备的代理,让他在某些动作发生时联系另一个SNMP代理来实现的。设备可以配置为在某些事件发生时发送SNMP陷阱(SNMPTRAP)。例如,你可以配置Cisco的IOS在某个独立事件(例如链路断开)发生时,或者在任何定义的陷阱事件发生时,发送SNMP陷阱。(IOS:snmp服务器开启了链路断开的snmp陷阱)。当陷阱事件发生时,设备中的snmp代理会发送该陷阱到一个预先配置好的通常成为陷阱主机的目标上。陷阱主机会运行有自己的SNMP代理,该代理能够接受并处理传入的陷阱。这些陷阱的处理由陷阱处理器来完成。陷阱处理器可以用任何语言编写,并且可以通过STDIN(标准输入)传入的来自发送陷阱的信息。该处理器之后可以根据陷阱进行任何想作的事情,例如发送邮件或者你想要的任何事情。

SNMP被广泛应用在NMS网络管理系统中(Network Management System)。知名的NMS包括BMC的Patrol、CA的Unicenter、Sun Mangegement控制台、IBM的Tivoli Netview、以及全球著名的HP Openview。NMS的目标是提供一个监控和管理所有开启SNMP功能的设备的单一入口。通过配置你的设备代理来接受写访问,你可以从一个应用程序中处理你的网络环境。如果你的整个环境围拢NMS解决方案架构你的环境,你就能无限制地控制、查看你的整个网络。尽管Net-SNMP提供了可用来构建你自己的NMS网管系统的所有工具,我们不会再进一步讨论关于NMS的话题。不过请记住,如果你认为你的SNMP设备厂商没有提供SNMP代理方面的详细信息,很可能是因为他们希望你购买他们的NMS网络管理系统,或者购买能够在另一个NMS平台上使用的插件。

2、 SNMP的三大版本

SNMP的常用版本有三个:SNMPv1、SNMPv2、SNMPv3

SNMPv1是为基于公共管理的初始标准。SNMPv2是SNMPv1框架下衍生出来的,但是没有定义信息,其后修订为SNMPv2c,一个带有于SNMPv1类似信息格式的给予公共管理的版本。SNMPv2添加了几个新的数据类型(Counter32、Counter64、Gauge32、UInteger32、NsapAdress 以及BIT STRING),以及对OID表和OID值的设置的增强。SNMPv3是一个带有新的信息格式、ACL、安全功能和远处SNMP参数配置的、扩展了SNMPv2框架的版本。

SNMP是基于几个其他规范的,包括定义给予SNMP的数据类型的ASN.1 BER(Abstract Syntax Notation 1 Basic Encoding Rules), 以及详细描述有SNMP MIB使用的语法的管理信息结构(SMI)。如果你选择修改MIB的某些东西,你需要学习SMIv2和ASN.1语法,不过其他情况下你只需要在兴趣时看看他,而不必学习他。

现在,SNMPv1和SNMPv2被广泛应用,但是由于这些协议的不安全特性,通常只使用只读访问。通常,除非你确实需要附加安全特性,否则你不需要过多地关注SNMPv3。SNMPv3是具有安全性的通信协议。

Net-SNMP中关于同步和异步应用程序的文档,常常会把没有经验的编码新手给吓唬住。别担心,那只是指无法坐等响应的应用程序。如果你的应用程序需要以非阻塞方式处理SNMP数据流,就使用一步接口(例如GUI、线程、forking等)。否则,只需要使用同步接口就可以了。

3、MIB和OID

OID(对象标识符),是SNMP代理提供的具有唯一标识的键值。MIB(管理信息基)提供数字化OID到可读文本的映射。

3.1. OID

OID的编写规则和习惯

SNMP OID是用一种按照层次化格式组织的、树状结构中的唯一地址来表示的,它与DNS层次相似。与其他格式的寻址方式类型,OID以两种格式加以应用:全名和先对名(有时称为“相关”)

完全验证格式从root根开始,并且向外移到某个设备的独立的质上。例如一个完整验证的地址为:

该OID可用人们可读的方式重写为:

所有完全验证OID都有 .iso.org.dod.internet.private 开始,数字表达为: .1.3.6.4. 。几乎所有的OID都会跟上企业(.1)和由IANA(互联网编号分配中心分配的)唯一的厂商标号。例如OID 789表示Network Appliance格式的厂商编号( NetApp )。厂商编号后面的是基于厂商实现的功能,并且各不相同。请注意,在iso.前面的 . ,与DNS中的后点相似,正确验证的OID是有一个表示根的前缀. 开始的。

The complete list of enterprise assignments can be found at the IANA website: http://www.iana.org/assignments/enterprise-numbers

IANA网站上找到企业分配完整的清单 : http://www.iana.org/assignmenets/enterprise-numbers

OID的相对格式,从企业值开始,略过所有的隐含地址。因此,我们可以用相对地址 enterprises.netapp.netappl.raid.diskSUmmary.diskSpaceCount.0 来表示上述的OID,或者用数字格式 .1.789.6.4.8.0 .

写OID的常用格式是用MIB名称和在MIB中定义的唯一键值。例如,我们可以用简写的格式重写上述OID:

NETWORK-APPLIANCE-MIB::diskSpareCount.0

MIB中OID的书写格式规则为::MIB Name::唯一键值.instance.

某些唯一键值,可用多个实例表示,这样所有的OID都以实例值结尾。这就是为什么你得注意到大多数OID都是以一个 .0 结尾的。

3.2 MIB

MIB介绍

MIB的内部结构刚开始时会让人感觉有些奇怪和不好理解,不过它的结构非常好,你可以在不懂的情况下一个一个看进去。MIB的结构来源于IETF RFC1155和2578定义的管理信息结构。如果你想要修改或编写自己的MIB,在动手前理解SMI非常有帮助。

为了更好地理解他们是怎样工作的,我们先来看看MIB的头:

– PowerNet-MIB {iso org(3) dod(6) internet(1) private(4)

– enterprises(1) apc(318) }

PowerNet-MIB DEFINITIONS ::= BEGIN

IMPORTS

enterprises, IpAddress, Gauge, TimeTicks FROM RFC1155-SMI

DisplayString FROM RFC1213-MIB

OBJECT-TYPE FROM RFC-1212

TRAP-TYPE FROM RFC-1215;

apc OBJECT IDENTIFIER ::= { enterprises 318 }

products OBJECT IDENTIFIER ::= { apc 1 }

apcmgmt OBJECT IDENTIFIER ::= { apc 2 }

Comments can be inserted into a MIB by prepending them with two dashes. In the header the declaration BEGIN starts off the MIB. Imports can be used to pull information from other MIBs, typically those mandated by the MIB-II standard.

可以用行开头为 – 的方法在MIB中加入注释。

在头部用 BEGIN声明来开始MIB的定义。Imports 可用来从其他MIB中提取信息,通常用它来提取MIB-II规范要求的内容。

MIB放置从enterprise值开始的OID地址的结构。在此,enterprise值是318, 对应 “apc” (相对地址为 .1.318)。 通常之后会定义几个类别。注意在花括号间定义的两个值,其父地址后面跟一个它自己的地址。因此产品标识符有apc标识符表示,其父为enterprise标识符,以此类推。类别和自类别的类型通常跟在MIB头的后面,并且把有用的键值分割为子组。通过分段,各种值分别被列出,这样可用的值更容易浏览。

MIB的真正好处在于对象类型的描述。以下是一个整形键值的例子:

upsBasicOutputStatus OBJECT-TYPE

SYNTAX INTEGER {

unknown(1),

onLine(2),

onBattery(3),

onSmartBoost(4),

timedSleeping(5),

softwareBypass(6),

off(7),

rebooting(8),

switchedBypass(9),

hardwareFailureBypass(10),

sleepingUntilPowerReturn(11),

onSmartTrim(12)

}

ACCESS read-only

STATUS mandatory

DESCRIPTION

“The current state of the UPS. If the UPS is unable

to determine the state of the UPS this variable is set

to unknown(1).”

::= { upsBasicOutput 1 }

因此,在这里真正需要注意的是,MIB其实只是提供给我们一张我们想从某个SNMP代理中获得的可用OID的各种值的地图。一个MIB描述了在哪里找某个值、以及返回结果是什么。我们可以不用MIB与设备进行交互,只不过在理获得’Up’的返回值,要比‘1’的返回值要简单的多。通过利用Net-SNMP命令行工具,你可以决定你希望返回结果的输出样式(这种方式下使用“Up"这样的格式更好),或者你用脚本调用工具时(这种方式下使用”1“的格式就更好)。

3.3 OID数据类型

SMI定义的OID返回值的数据类型。

SMI定义了一定数量的OID返回的数据类型。这些数据类型包括:

Integer 整型

Signed 32bit Integer (values between -2147483648 and 2147483647). 有符号32位整数(值范围: -2147483648 - +2147483648)

Integer32

Same as Integer. 与Integer相同。

UInteger32

Unsigned 32bit Integer (values between 0 and 4294967295). 无符号32位整数(值范围:0-4294967295).

Octet String

Arbitrary binary or textual data, typically limited to 255 characters in length. 任意二进制或文本数据,通常长度限制在255个字符内。

Object Identifier

An OID. 一个OID。

Bit String

Represents an enumeration of named bits. This is an unsigned datatype. 表示取名的位的枚举。这是一个无符号的数据类型。

IpAddress

An IP address. 一个IP地址。

Counter32

Represents a non-negative integer which monotonically increases until it reaches a maximum value of 32bits-1 (4294967295 dec), when it wraps around and starts increasing again from zero. 表示一个非负的整数(可递增到32位最大值-1),然后恢复并从0开始递增。

Counter64

Same as Counter32 but has a maximum value of 64bits-1. 与Counter32相同,最大值为64位的最大值-1。

Gauge32

Represents an unsigned integer, which may increase or decrease, but shall never exceed a maximum value. 表示无符号整数,可增加或减少,但是不超过最大值。

TimeTicks

Represents an unsigned integer which represents the time, modulo 2ˆ32 (4294967296 dec), in hundredths of a second between two epochs. 表示代表数据的一个无符号整数,2^32取模(4294967296),两个值之间为百分之一秒。

Opaque

Provided solely for backward-compatibility, its no longer used. 提供向下兼容,不再使用的数据类型

NsapAddress

Represents an OSI address as a variable-length OCTET STRING. 表示一个用变长八进制字符窗表示的OSI地址。

Net-SNMP tools will report the datatype when returning an OID unless you otherwise disregard it. As an example of that you’ll see:

Net-SNMP工具在返回一个OID时会包括其数据类型,除非你不想要他。以下是一个例子:

SNMPv2-MIB::sysContact.0 = STRING: Ben Rockwood

IF-MIB::ifPhysAddress.1 = STRING: 0:c0:b7:63:ca:4c

SNMPv2-MIB::sysUpTime.0 = Timeticks: (47372422) 5 days, 11:35:24.22

IF-MIB::ifAdminStatus.1 = INTEGER: up(1)

SNMPv2-MIB::sysObjectID.0 = OID: SNMPv2-SMI::enterprises.318.1.3.7

RFC1213-MIB::atPhysAddress.1.1.10.10.1.1 = Hex-STRING: 00 50 73 28 47 A0

RFC1213-MIB::atNetAddress.1.1.10.10.1.1 = Network Address: 0A:0A:01:01

IF-MIB::ifSpeed.1 = Gauge32: 10000000

SNMPv2-MIB::snmpInPkts.0 = Counter32: 316

SNMPv2-MIB::snmpOutPkts.0 = Counter32: 314

这是一个相当典型的由Net-SNMP工具返回的数据类型表单。注意有些值已经由Net-SNMP自动解释了,比如sysUpTime和ifAdminStatus。这些值返回时使用到MIB,Net-SNMP会在MIB中找到返回值,并且为我们提供该值的文本表示。

二、 SNMP轮询监控模式配置

1、ZABBIX通过SNMP监控主机

如果未安装snmp,需先进行安装配置snmp功能

1.1 被监控主机上安装net-snmp

[root@Tracker1 ~]# yum install -y net-snmp

1.2 修改配置文件

[root@Tracker1 ~]# vim /etc/snmp/snmpd.conf

# sec.name source community

com2sec notConfigUser default public #######团体名默认 为public,zabbix宏名称需与此名称对应

####

# Second, map the security name into a group name:

# groupName securityModel securityName

group notConfigGroup v1 notConfigUser

group notConfigGroup v2c notConfigUser

####

# Third, create a view for us to let the group have rights to:

# Make at least snmpwalk -v 1 localhost -c public system fast again.

# name incl/excl subtree mask(optional)

view systemview included .1 ####新增这行,代理可以获取根下所有mbitree的OID信息

view systemview included .1.3.6.1.2.1.1

view systemview included .1.3.6.1.2.1.25.1.1

1.3 启动SNMP服务

[root@Tracker1 ~]# systemctl start snmpd.service

[root@Tracker1 ~]# netstat -lntup|grep 161

udp 0 0 0.0.0.0:161 0.0.0.0:* 12256/snmpd

1.4 SNMP通信测试

在zabbix服务器上测试到被监控主机的通信的PDU:

[root@Tracker3:/root]#snmpwalk -v 2c -c public 192.168.1.231 .1.3.6.1.4.1.2021.11.50.0

UCD-SNMP-MIB::ssCpuRawUser.0 = Counter32: 223712

1.5 添加主机

1.6 创建监控项

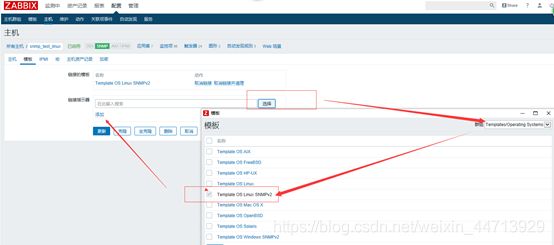

为添加的主机链接zabbix自带的Template SNMP OS Linux模板,也可在监控模板上新增自定义监控项

图一、引用现有模板

图二、新增自定义监控项

1.7 填写主机的宏

, 这个值就是在Linux上配置snmpd.conf的时候创建的团体名称:

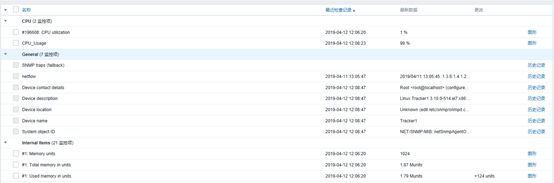

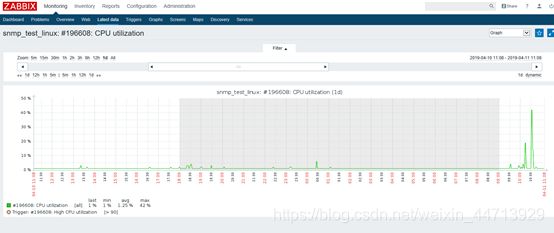

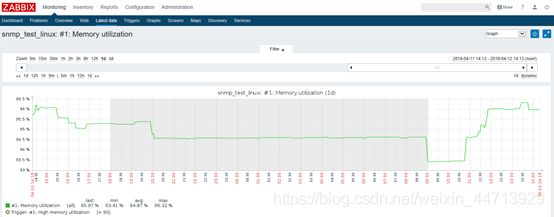

1.8 验证监控

主机监控添加完成后,等待一段时间可用性SNMP变绿

查看数据采集情况

2、ZABBIX通过SNMP监控防火墙

如果设备未启用snmp,需先进行snmp功能配置。网络设备强烈建议使用SNMP V3,以提高安全性,具体配置安全名,trap接受主机及端口、加密算法、认证密码、秘钥和源报文端口等。请记住这些配置,将在后续的zabbix监控项配置中使用。本例以huaweiUSG6390为例,不同网络设备OID,请参考具体产品的MIB

2.1 SNMP通信测试

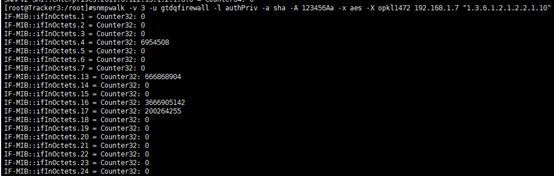

在zabbix上测试,发起到防火墙的snmp测试PDU:

[root@Tracker3:/root]#snmpwalk -v 3 -u “安全名” -l authPriv -a sha -A “认证密码” -x aes -X “秘钥” 192.168.xxx.xxx "1.3.6.1.2.1.2.2.1.10"

IF-MIB::ifInOctets.1 = Counter32: 0

IF-MIB::ifInOctets.2 = Counter32: 0

IF-MIB::ifInOctets.3 = Counter32: 0

IF-MIB::ifInOctets.4 = Counter32: 6954508

IF-MIB::ifInOctets.5 = Counter32: 0

IF-MIB::ifInOctets.6 = Counter32: 0

IF-MIB::ifInOctets.7 = Counter32: 0

IF-MIB::ifInOctets.13 = Counter32: 615166012IF-MIB::ifInOctets.14 = Counter32: 0

IF-MIB::ifInOctets.15 = Counter32: 0

IF-MIB::ifInOctets.16 = Counter32: 3615320754

IF-MIB::ifInOctets.17 = Counter32: 199493854

IF-MIB::ifInOctets.18 = Counter32: 0

IF-MIB::ifInOctets.19 = Counter32: 0

IF-MIB::ifInOctets.20 = Counter32: 0

IF-MIB::ifInOctets.21 = Counter32: 0

IF-MIB::ifInOctets.22 = Counter32: 0

IF-MIB::ifInOctets.23 = Counter32: 0

IF-MIB::ifInOctets.24 = Counter32: 0

如果有以上信息返回,表示SNMP通讯正常。

2.2 添加主机

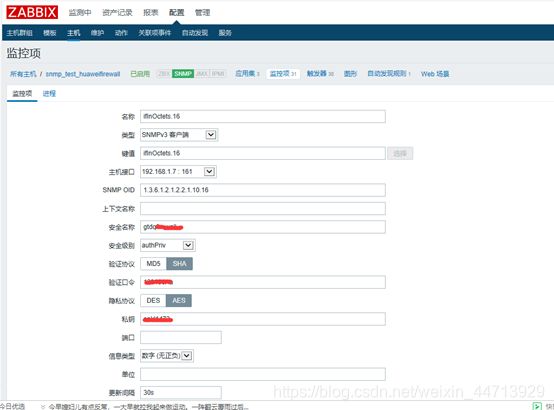

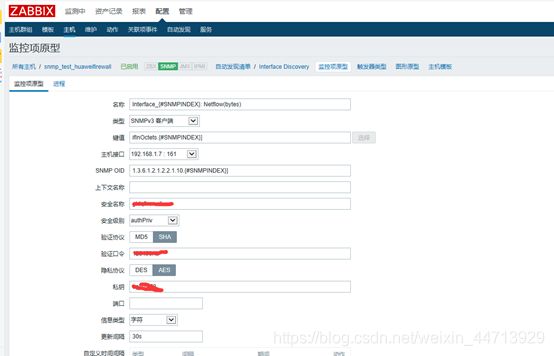

2.3 为防火墙创建监控项

我们这里配置监控防火墙第16个接口上的接收总字节数,用于流量监控。

【名称】:监控项名称,通俗易懂就好。

【类型】: 可选择SNMP或者Zabbix,数据来源。这里选择SNMPV3。 【键值】: 发现的监控项的key,不能使用特殊字符,键值将在触发器配置中使用。

【SNMP OID】:具体参考设备MIB文档。

【安全名称】:防火墙SNMP配置的安全用户。

【安全级别】:需要认证还是不需要认证。

【验证协议】:选择防火墙配置的认证密码加密算法,用于产生鉴别秘钥。

【验证口令】:防火墙SNMP配置的安全用户密码,用于产生鉴别秘钥

【隐私协议】:防火墙SNMP配置的会话PDU数据加密算法。

【私钥】:防火墙SNMP配置的私钥。

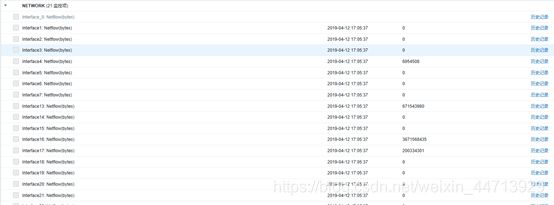

2.4 验证监控

应用监控项后,等待一段时间SNMP可用性变绿

查看有数据输出

![]()

3、配置SNMP自动发现规则

如果我们的设备有多达24个可能更多接口需要进行流量监控配置,若一个个去添加的话,首先不确定设备有多少个接口,再次逐个添加效率太低,那有没有更高效的方式呢?那就是配置自动发现规则。

如在上个例子中我们有如下24个接口需要进行监控,现在我们进行规则配置。

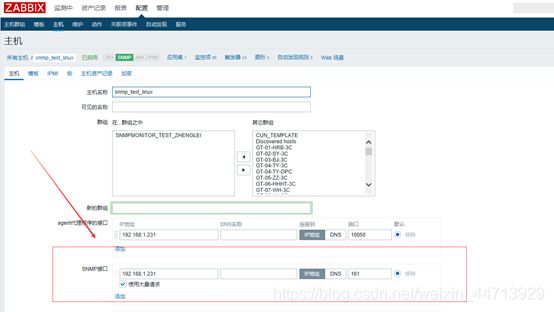

3.1创建发现规则

依次点击“配置-主机-自动发现规则-创建规则”

【名称】: 规则名称,通俗易懂就好。

【类型】: 可选择SNMP或者Zabbix,数据来源。后面的配置选项会根据这个类型的改变而改变。

【键值】: 发现的监控项的key, 貌似有命名限制,不能使用特殊字符

【SNMP OID】: 这是一个函数discovery(param1, param2). 参数2是你想要自动发现的snmp object id. 参数1({#SNMPVALUE})是你用来存储这些值的变量。另外有个隐藏变量{#SNMPINDEX}。如图

前面ifInOctets接的 1,2,3 ,……,24会存储在变量 {#SNMPINDEX} 中这两个变量会在后面 【监控项原型】中使用到。

3.2 添加监控原型

3.3 验证监控项生成

3.4 验证监控生效

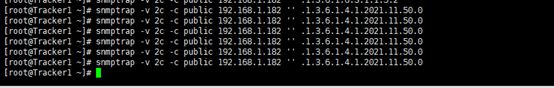

三、 SNMPTRAP监控模式配置

SNMPTRAP原理请参考文档”zabbixserver之SNMPTRAP功能扩展”,主要可以用来监控日志,

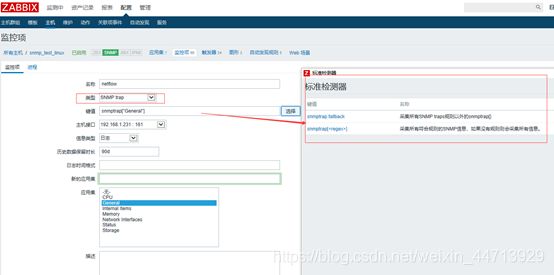

添加一个SNMP接口

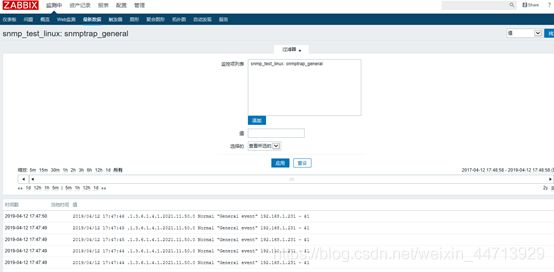

配置SNMPTRAP监控项

snmptrap.fallback

采集所有SNMP traps规则以外的snmptrap[]

snmptrap[]

采集所有符合规则的SNMP信息,如果没有规则则会采集所有信息。

通过正则表达式,我们可以将特殊的信息,如日志404/502等报错信息抓取出来,设置触发器告警。