2023蓝帽杯初赛电子取证部分

取证案情介绍: 2021年5月,公安机关侦破了一起投资理财诈骗类案件,受害人陈昊民向公安机关报案称其在微信上认识一名昵称为yang88的网友,在其诱导下通过一款名为维斯塔斯的APP,进行投资理财,被诈骗6万余万元。接警后,经过公安机关的分析,锁定了涉案APP后台服务器。后经过公安机关侦查和研判发现杨某有重大犯罪嫌疑,经过多次摸排后,公安机关在杨某住所将其抓获,并扣押了杨某手机1部、电脑1台,据杨某交代,其网站服务器为租用的云服务器。上述检材已分别制作了镜像和调证,假设本案电子数据由你负责勘验,请结合案情,完成取证题目。

取证检材容器密码:Hpp^V@FQ6bdWYKMjX=gUPG#hHxw!j@M9

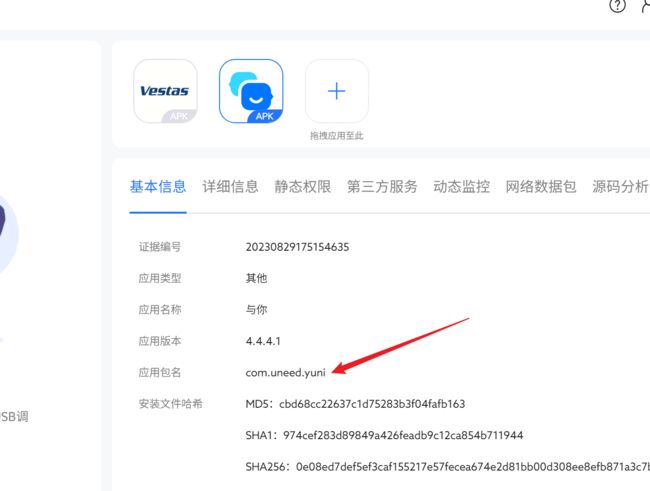

【APK取证】涉案apk的包名是?[答题格式:com.baid.ccs]

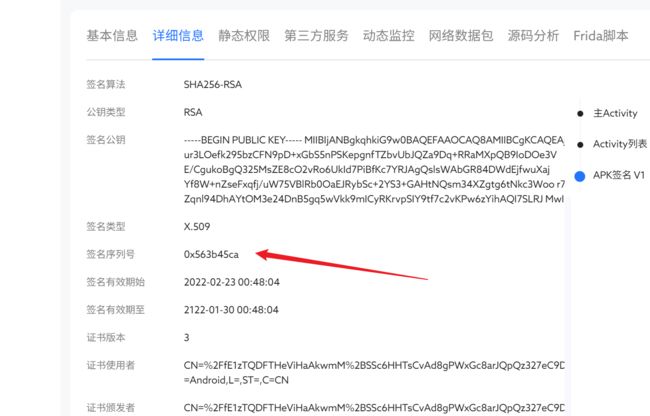

【APK取证】涉案apk的签名序列号是?[答题格式:0x93829bd]

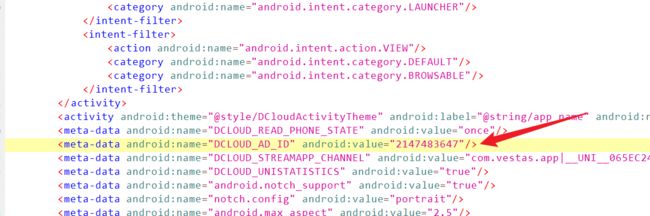

【APK取证】涉案apk中DCLOUD_AD_ID的值是?[答题格式:2354642]

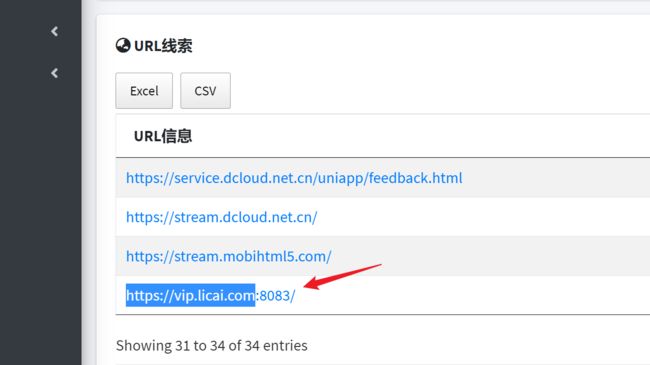

【APK取证】涉案apk的服务器域名是?[答题格式:http://sles.vips.com]

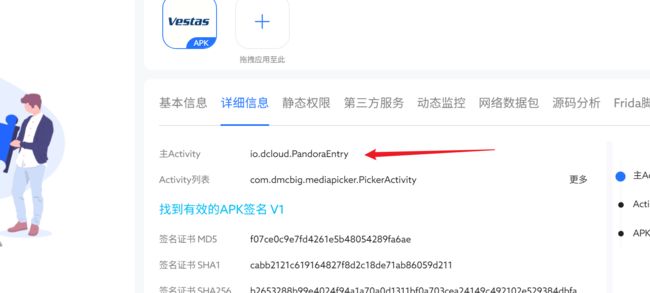

【APK取证】涉案apk的主入口是?[答题格式:com.bai.cc.initactivity]

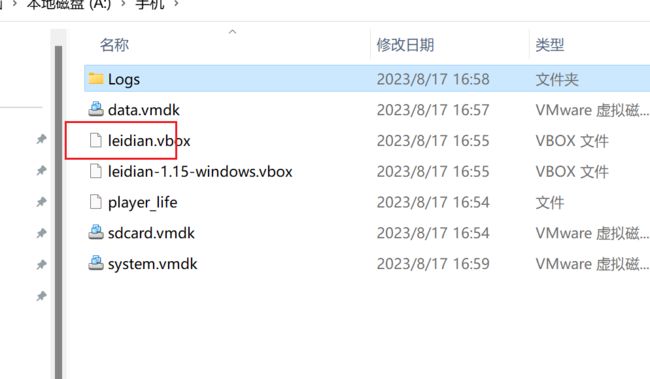

【手机取证】该镜像是用的什么模拟器?[答题格式:天天模拟器]

因此为雷电模拟器

【手机取证】该镜像中用的聊天软件名称是什么?[答题格式:微信]

【手机取证】聊天软件的包名是?[答题格式:com.baidu.ces]

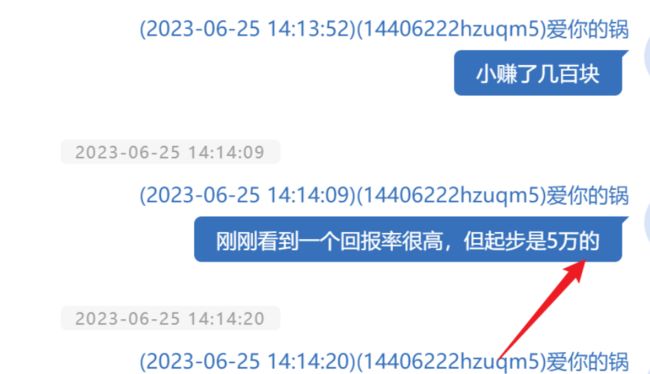

【手机取证】投资理财产品中,受害人最后投资的产品最低要求投资多少钱?[答题格式:1万]

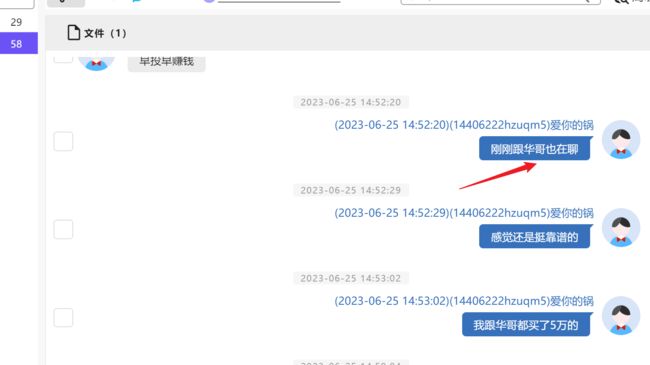

【手机取证】受害人是经过谁介绍认识王哥?[答题格式:董慧]

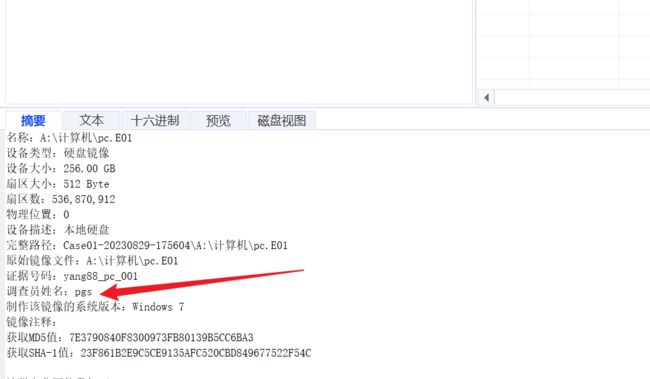

【计算机取证】请给出计算机镜像pc.e01的SHA-1值?[答案格式:字母小写]

【计算机取证】给出pc.e01在提取时候的检查员?[答案格式:admin]

请给出嫌疑人计算机内IE浏览器首页地址?[答案格式:http://www.baidu.com]

【计算机取证】请给出嫌疑人杨某登录理财网站前台所用账号密码?[答案格式:root/admin]

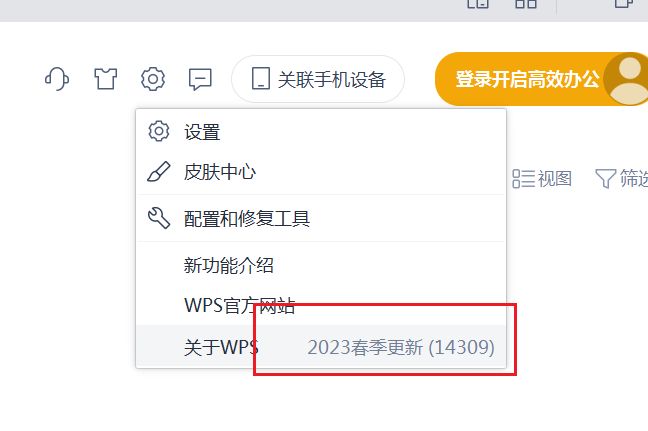

【计算机取证】请给出嫌疑人电脑内pdf文件默认打开程序的当前版本号?[答案格式:xxxx(xx)]

【计算机取证】请给出嫌疑人计算机内文件名为“C盘清理.bat”的SHA-1?[答案格式:字母小写]

在disk.img中

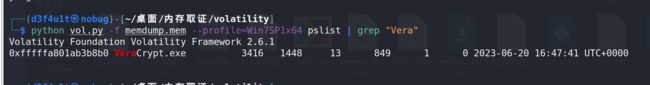

【计算机取证】请给出嫌疑人Vera Crypt加密容器的解密密码?[答案格式:admin!@#]

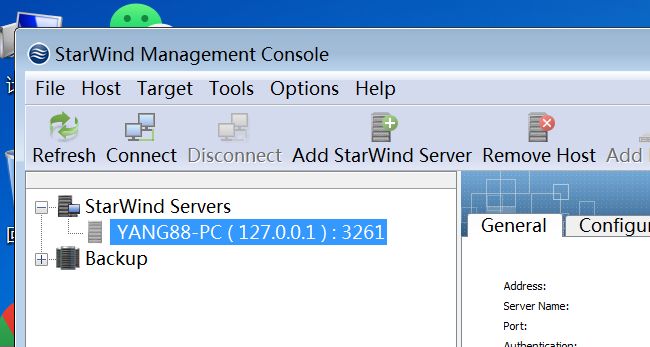

【计算机取证】请给出嫌疑人电脑内iSCSI服务器对外端口号?[答案格式:8080]

我不懂,因为我看的是3260

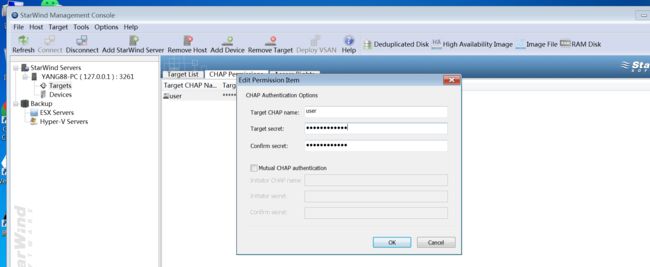

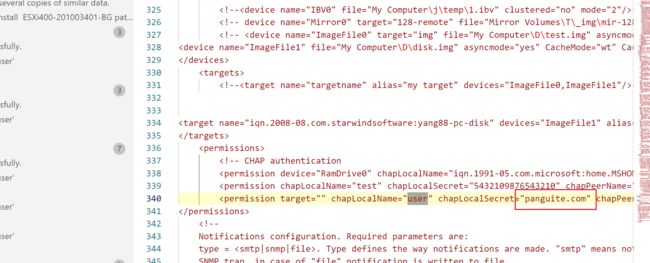

【计算机取证】请给出嫌疑人电脑内iSCSI服务器CHAP认证的账号密码?[答案格式:root/admin]

导出StarWind文件夹然后全局爆搜

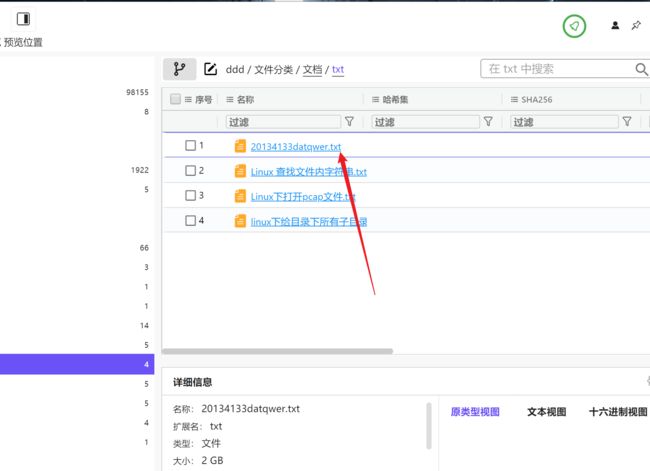

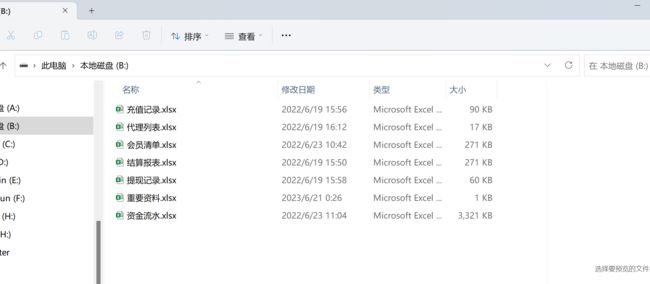

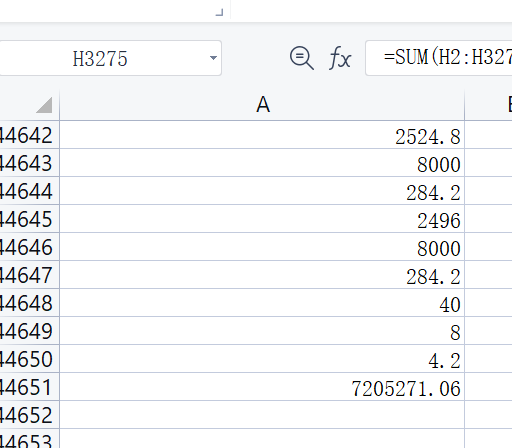

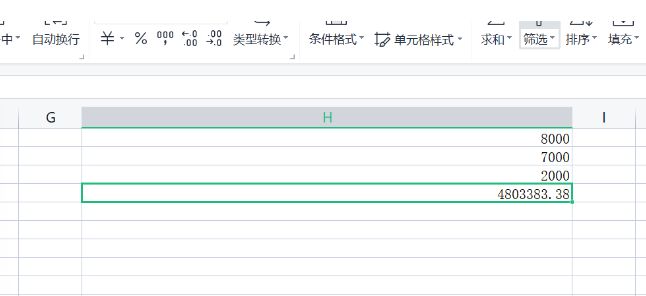

【计算机取证】分析嫌疑人电脑内提现记录表,用户“mi51888”提现总额为多少?[答案格式:10000]

这里是加密容器,结合之前得到的密码挂载

得到

然后excel算一下就行

【内存取证】请给出计算机内存创建北京时间?[答案格式:2000-01-11 00:00:00]

volatility直接嗦,注意选local time

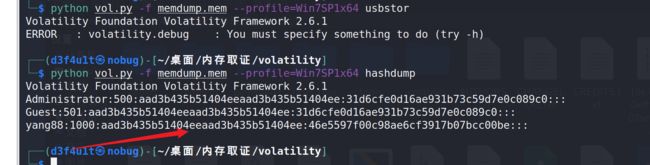

【内存取证】请给出计算机内用户yang88的开机密码?[答案格式:abc.123]

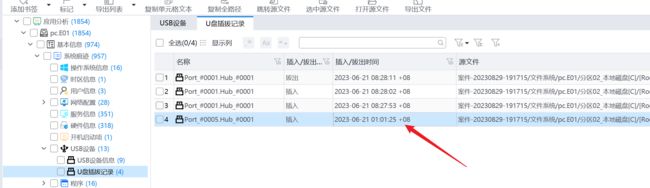

【内存取证】提取内存镜像中的USB设备信息,给出该USB设备的最后连接北京时间?[答案格式:2000-01-11 00:00:00]

这个写错了,弘连不行,但盘古石彳亍

【内存取证】请给出用户yang88的LMHASH值?[答案格式:字母小写]

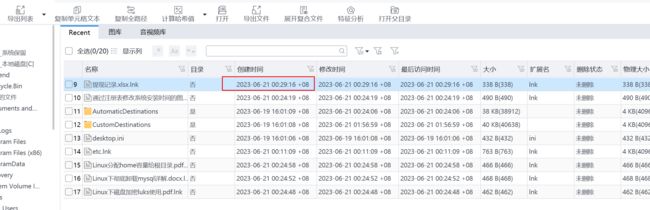

【内存取证】请给出用户yang88访问过文件“提现记录.xlsx”的北京时间?[答案格式:2000-01-11 00:00:00]

【内存取证】请给出“VeraCrypt”最后一次执行的北京时间?[答案格式:2000-01-11 00:00:00]

【内存取证】分析内存镜像,请给出用户在“2023-06-20 16:56:57 UTC+0”访问过“维斯塔斯”后台多少次?[答案格式:10]

【内存取证】请给出用户最后一次访问chrome浏览器的进程PID?[答案格式:1234]

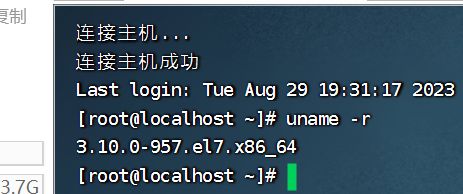

【服务器取证】分析涉案服务器,请给出涉案服务器的内核版本?[答案格式:xx.xxx-xxx.xx.xx]

【服务器取证】分析涉案服务器,请给出MySQL数据库的root账号密码?[答案格式:Admin123]

并非宝塔中的数据库,而是根目录下单独的一个,这里我只能说很绕qwq,当然后面需要用到的还是宝塔里面的数据库

【服务器取证】分析涉案服务器,请给出涉案网站RDS数据库地址?[答题格式: xx-xx.xx.xx.xx.xx]

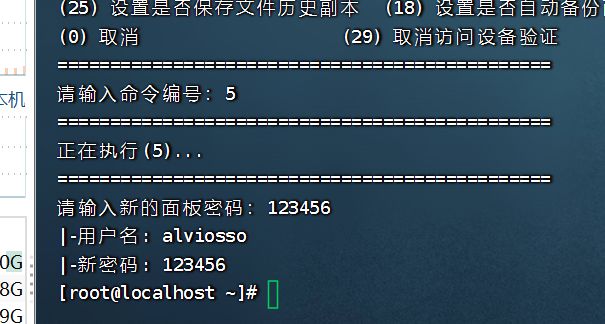

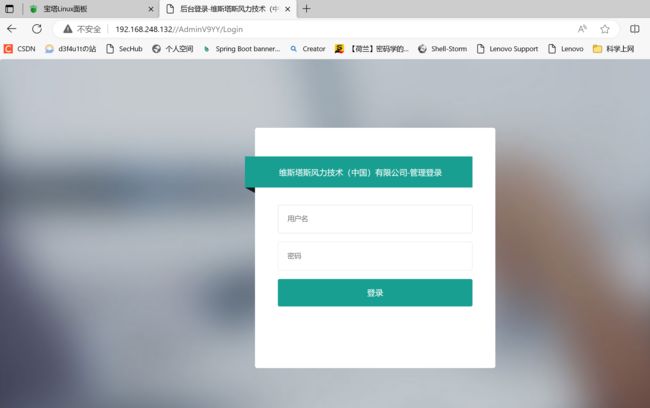

改下密码进后台

看到,当然从.envs也可以看到

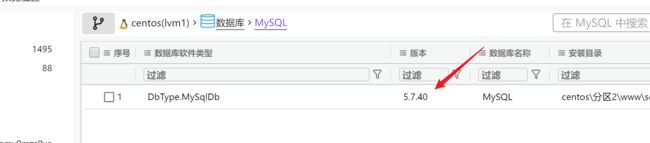

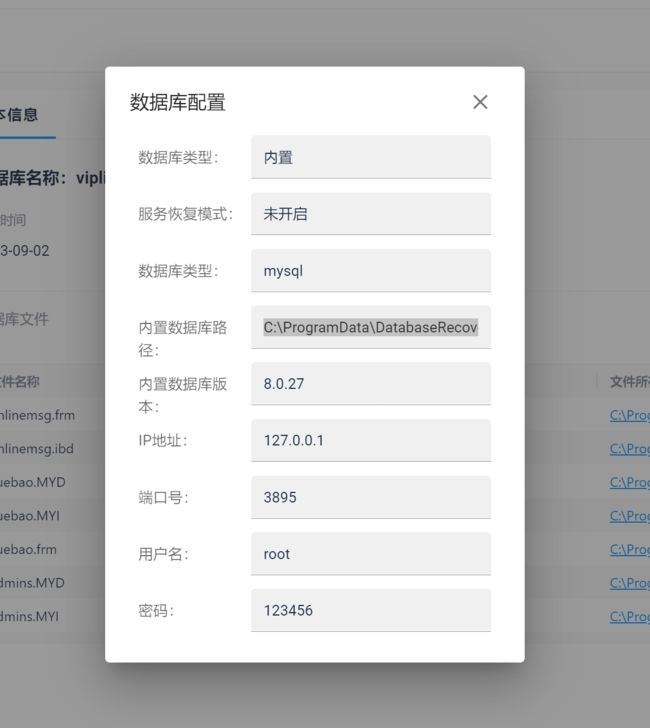

请给出涉网网站数据库版本号? [答题格式: 5.6.00]

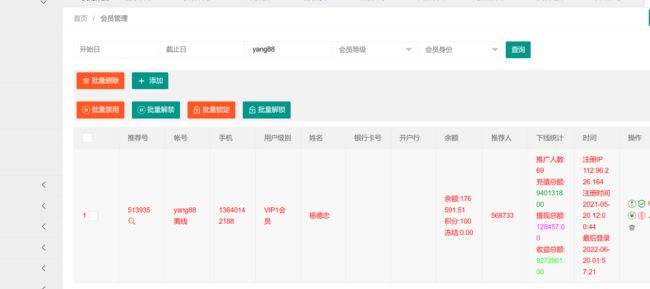

【服务器取证】请给出嫌疑人累计推广人数?[答案格式:100]

这里如果想要进后台的话,需要修复数据库,当然弘连自带的数据库工具也可以跑出数据库,不过自己算的话还是比较麻烦,预期解还是重构起来网站进入后台直接爆翻。

相关文章

安装qpress

wget "http://docs-aliyun.cn-hangzhou.oss.aliyuninc.com/assets/attach/183466/cn_zh/1608011575185/qpress-11-linux-x64.tar"

tar xvf qpress-11-linux-x64.tar

chmod 775 qpress

安装xtrabackup

wget https://www.percona.com/downloads/XtraBackup/Percona-XtraBackup-2.4.9/binary/redhat/7/x86_64/percona-xtrabackup-24-2.4.9-1.el7.x86_64.rpm

yum install -y percona-xtrabackup-24-2.4.9-1.el7.x86_64.rpm

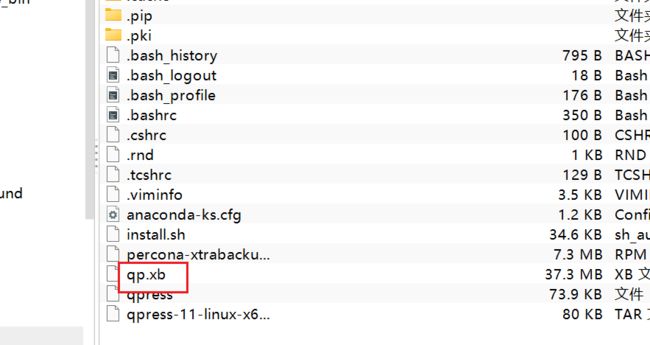

finalshell直接传数据库

使用xbstream处理qp.xb文件

cat qp.xb | xbstream -x -v -C /www/server/data

cat qp.xb | xbstream -x -v -C /www/server/data

innobackupex --decompress --remove-original /www/server/data

innobackupex --defaults-file=/etc/my.cnf --apply-log /www/server/data

chown -R mysql:mysql /www/server/data

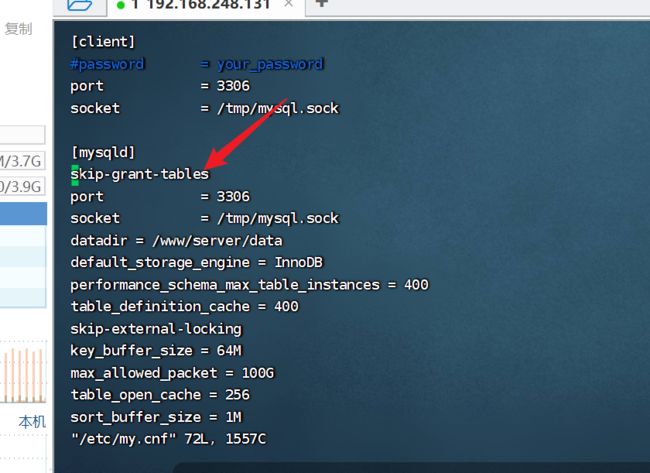

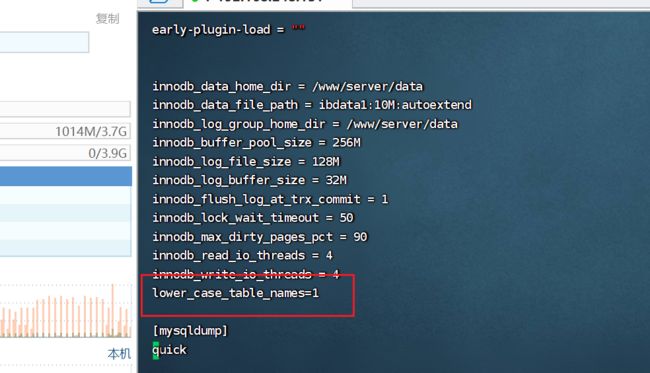

然后修改mysql文件

vim /etc/my.cnf

重启mysql服务

但是还是进不去后台,因为还需要更换一下宝塔面板里的数据库

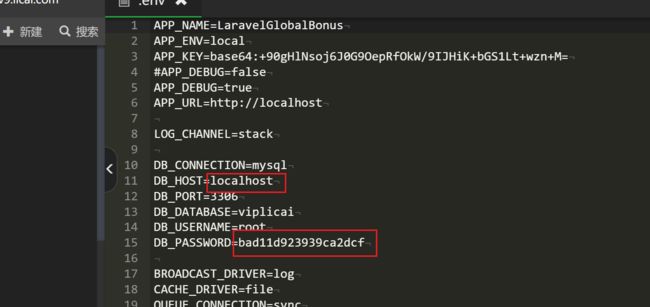

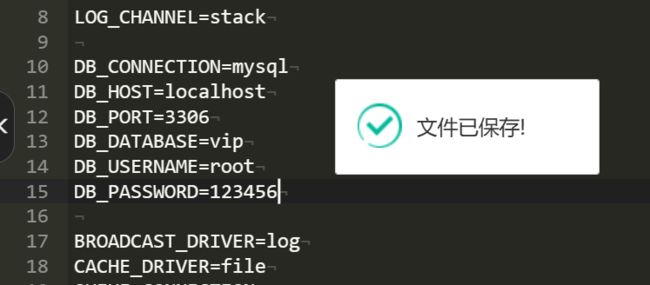

更改网站下的.envs文件,将数据库信息改成viplicai数据库的

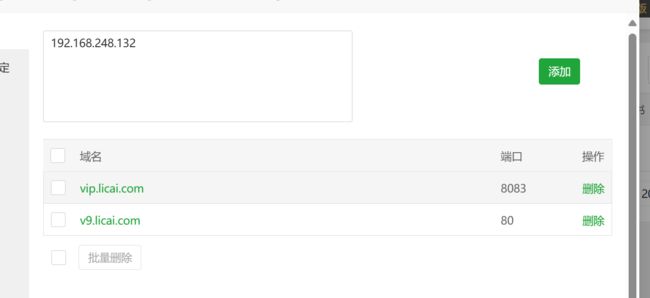

添加域名规则或者修改host文件,配合日志中的管理员页面信息进入网站后台

那么上面其实是我抄的别人的方法复现的,现在我讲讲回家之后和小伙伴们讨论的的另一种重构方法

首先火眼的数据库分析工具,是可以建立本地数据库服务的

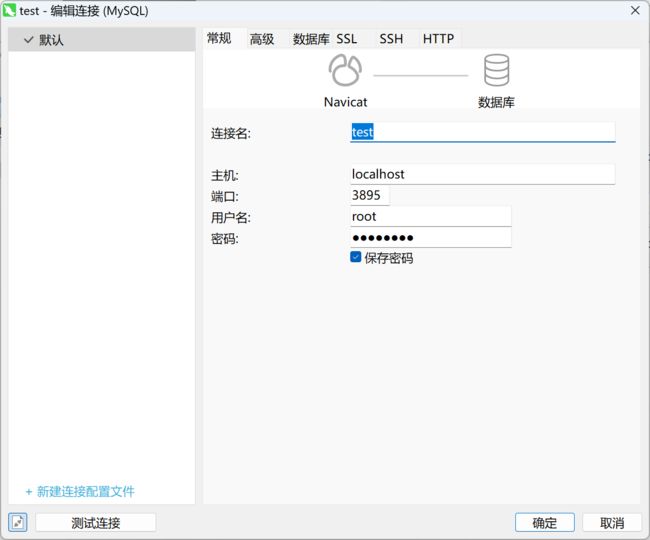

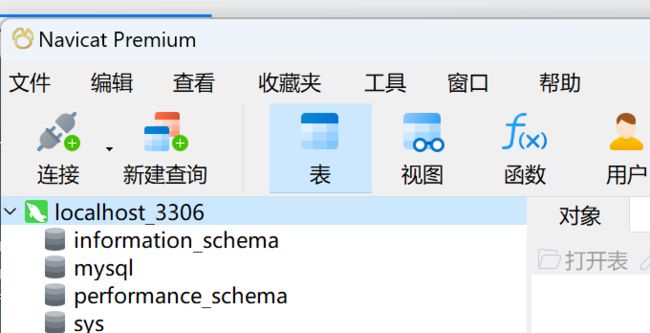

那么我们可以直接navicat去连接本地这个数据库

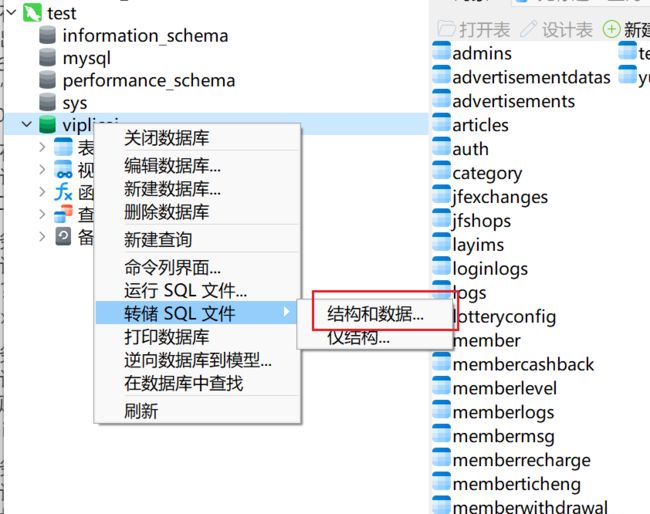

连上之后直接转储为.sql后缀的文件,为后续的部署做准备

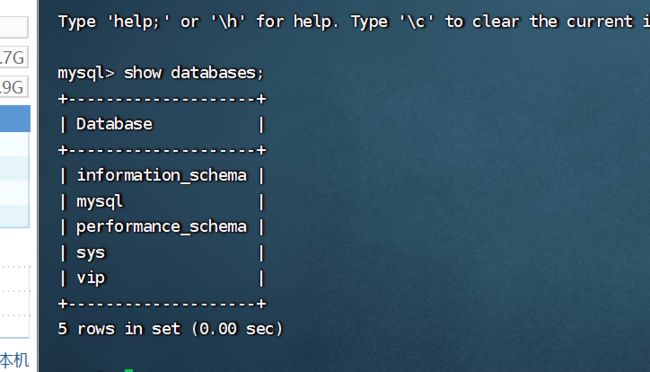

这个时候我们仿真起来服务器,一样修改/etc/my.cnf文件然后重启服务绕过mysql密码

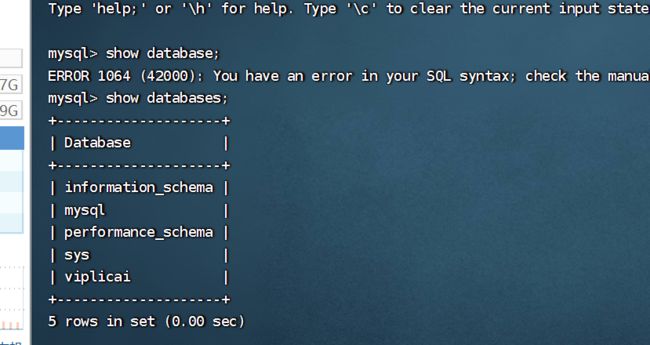

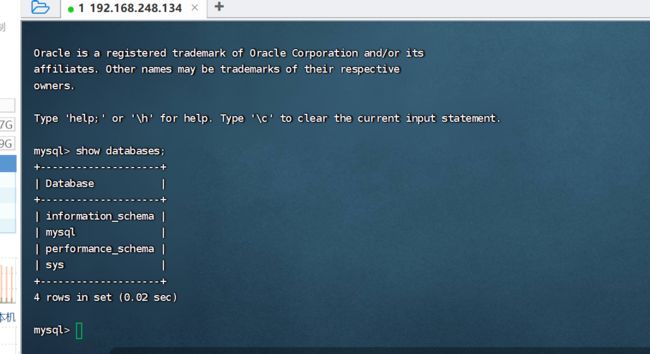

这边可以看到现在的数据库里是没有viplicai的库的

我们这里用navicat走ssh连接该服务器的数据库

然后右键->新建数据库,随便起个名字(vip),再选择执行SQL语句

![]()

可以看到成功的把刚刚本地的数据库部署到了服务器上

现在我们同样改一下宝塔的web组件的配置

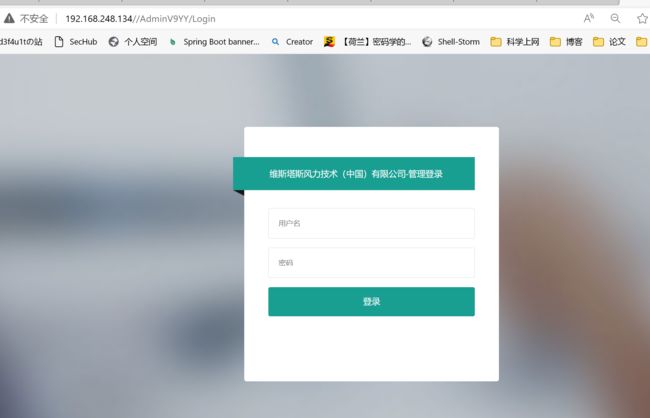

发现网站后台的页面已经可以访问了

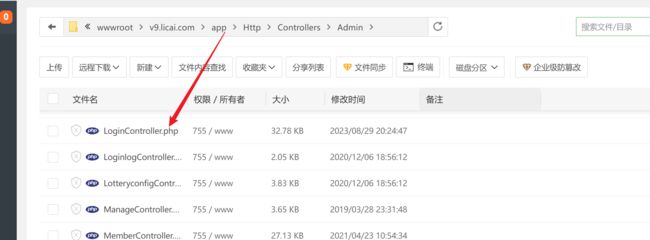

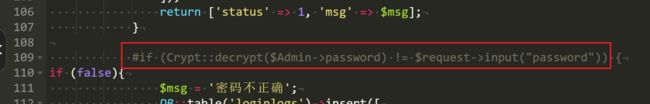

密码不知道,并且我不是很懂他的加密规则,像jwt但又不全是

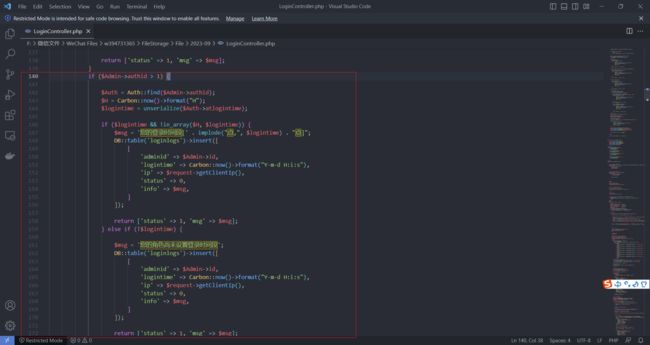

我们可以直接去该密码的验证规则

直接注释掉

任意密码登录成功

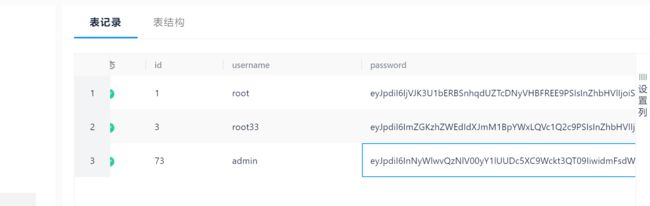

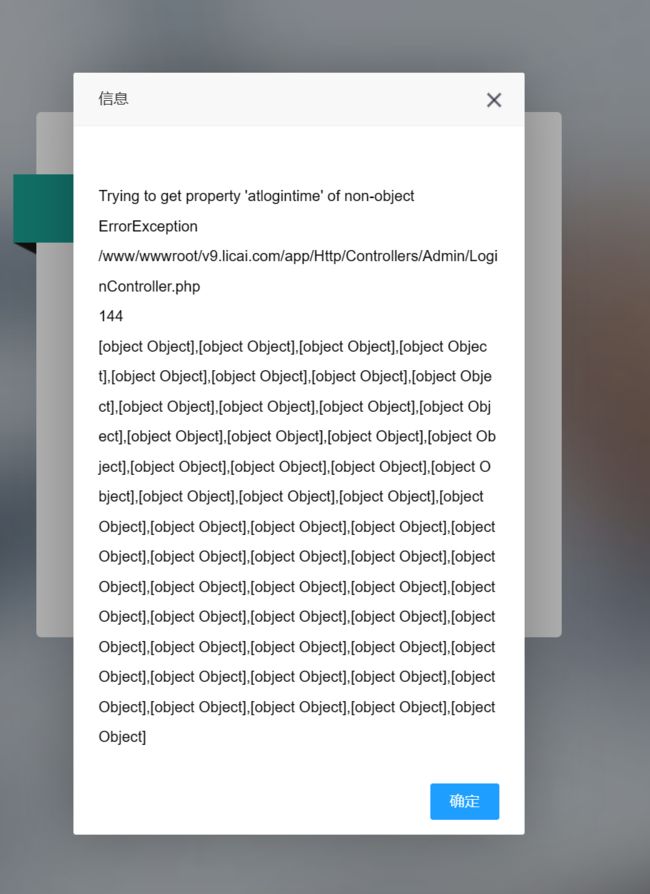

那么除了修改验证规则,我们也可以选择修改报错信息,让他把密码以报错信息的形式输出出来

将原本的密码不正确修改为解密后的密码

![]()

用户名输对,然后密码随意

不过虽然有了正确的密码,现在还出现了另一个问题

根据报错,我们定位到这段记录登录时段的语句,然后直接删除

好

接下来爆翻

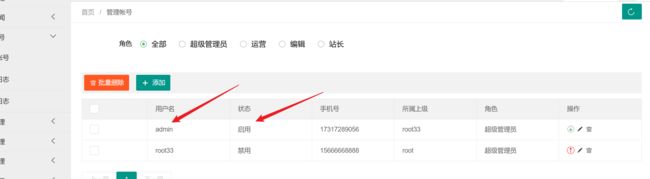

【服务器取证】请给出涉案网站后台启用的超级管理员?[答题格式:abc]

这边看到有两个超级管理员,但是admin是启用状态,因此我站admin

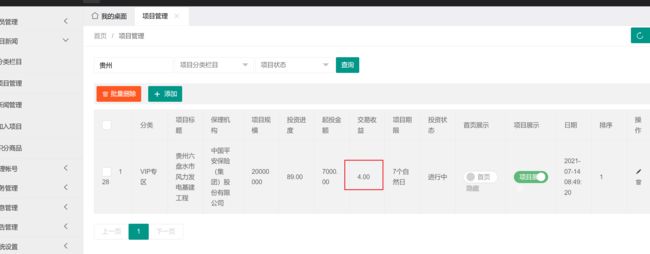

【服务器取证】投资项目“贵州六盘水市风力发电基建工程”的日化收益为?[答题格式:1.00%]

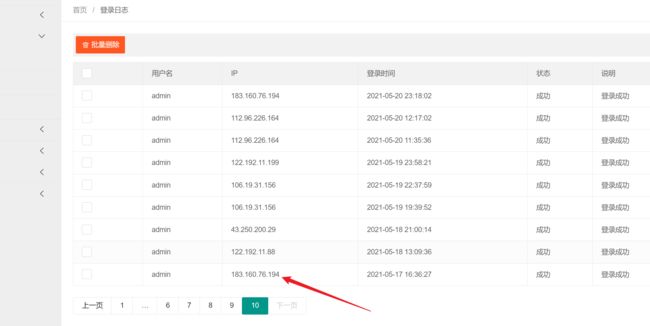

[服务器取证】最早访问涉案网站后台的IP地址为[答题格式:8.8.8.8]

【服务器取证】分析涉案网站数据库或者后台VIP2的会员有多少个[答案格式:100]

当然用火眼的数据库分析工具也可以导出member表查看level为3的用户

【服务器取证】分析涉案网站数据库的用户表中账户余额大于零且银行卡开户行归属于上海市的潜在受害人的数量为[答题格式:8]

走ssh隧道连接navicat,然后根据条件数据库语句查询

【服务器取证】分析涉案网站数据库或者后台,统计嫌疑人的下线成功提现多少钱?[答题格式:10000.00]

这道题比赛的时候队友算对了,但是没看清楚格式,稍微有点可惜,但是如果能重构起网站将相当直观

其实没重构起网站恢复出来数据库也是可以做后面的题目的,但是个人感觉会比较难算

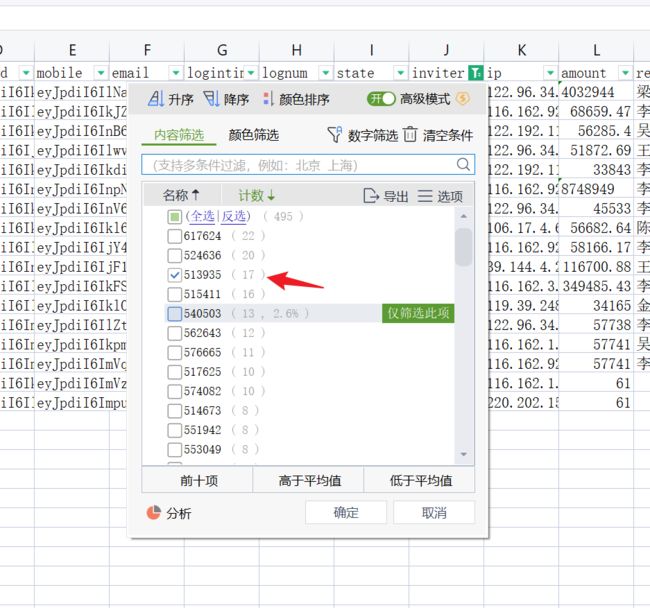

【服务器取证】分析涉案网站数据库或者后台受害人上线在平台内共有下线多少人?[答题格式:123]

据题,受害者为陈昊民

看一下推荐人

然后直接excel看

inviter为513935的共有17个即17个下线

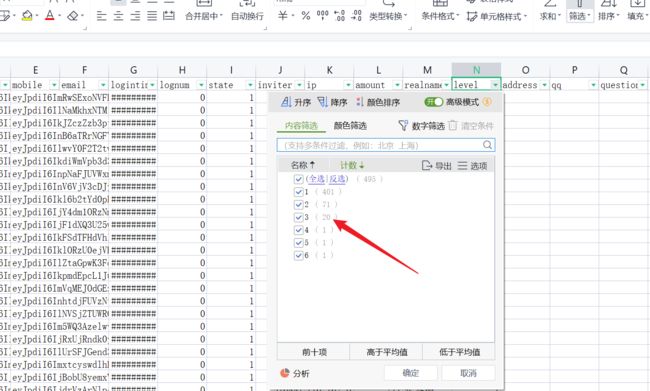

【服务器取证】分析涉案网站数据库或者后台网站内下线大于2的代理有多少个?[答题格式:10]

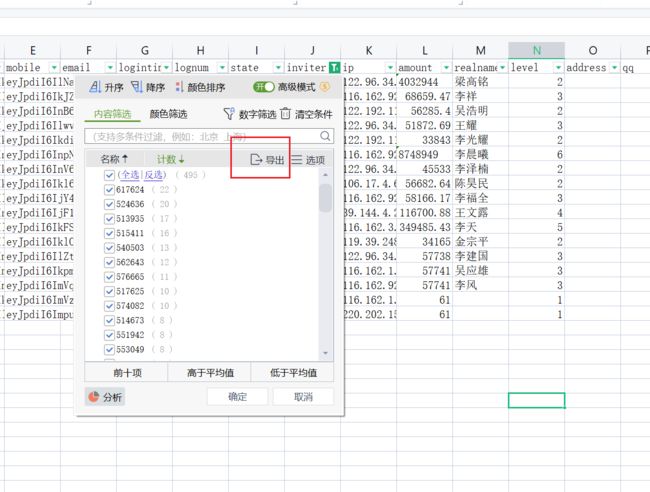

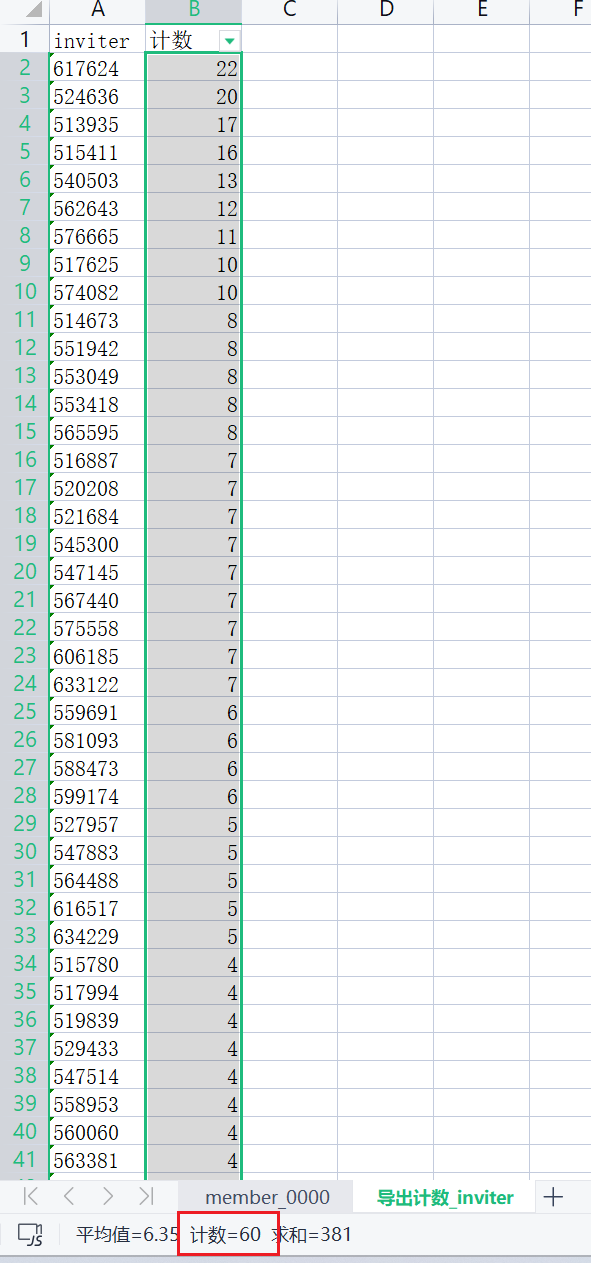

先把member表中inviter这一列的数据导出

然后统计一下大于2的个数

那么就是60个

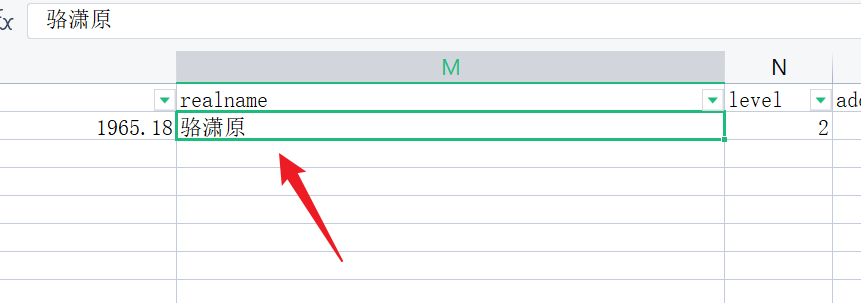

【服务器取证】分析涉案网站数据库或者后台网站内下线最多的代理真实名字为[答题格式:张三]

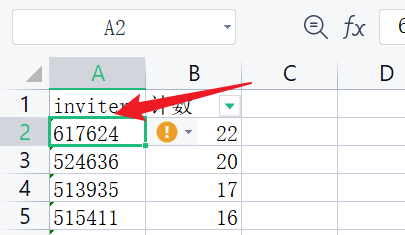

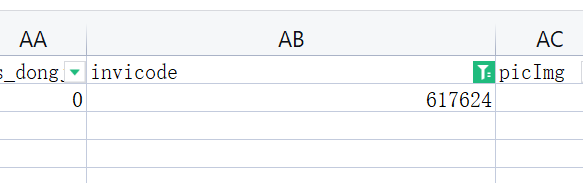

这边看到inviter号为617624

我们直接在member表里看一下invicode为617624的是谁

总而言之就是你可以有上线,上线为inviter,也可以发展下线,那么你自己也会有一个邀请号码,即invicode

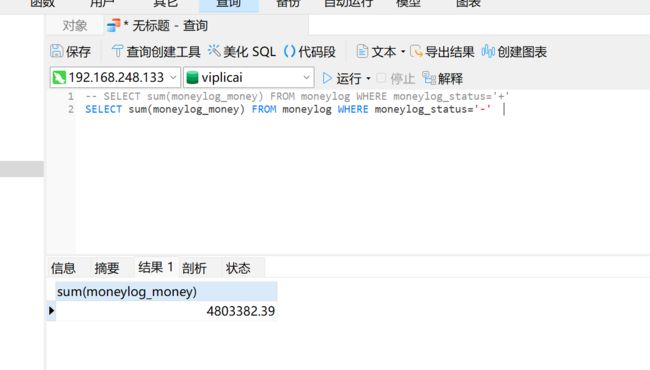

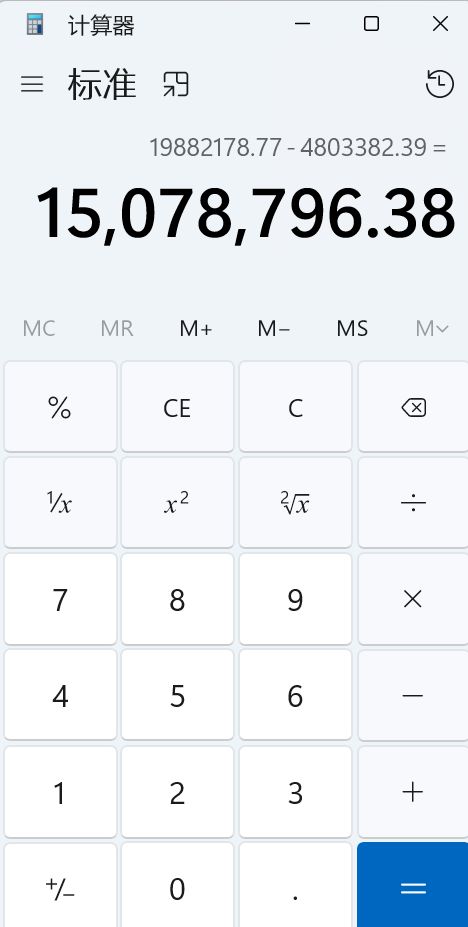

【服务器取证】分析涉案网站数据库或者后台流水明细,本网站总共盈利多少钱[答题格式:10,000.00

导出moneylog表格

然后根据加减号开始算

SELECT sum(moneylog_money) FROM moneylog WHERE moneylog_status='+'

SELECT sum(moneylog_money) FROM moneylog WHERE moneylog_status='-'

这里我原本的做法是用excel表格计算的,但答案不对,不懂为啥。。。