- 服务器、树莓派/香橙派部署HomeAssistant与小爱音箱联动

不对法

物联网物联网

HomeAssistant功能介绍与多平台部署实战:CentOS服务器、树莓派、香橙派部署及小爱音箱联动控制一、HomeAssistant简介HomeAssistant是一款基于Python开发的开源智能家居自动化平台,它最大的特点是高度集成和自定义。通过HomeAssistant,用户可以将不同品牌、不同协议的智能家居设备(如空调、电灯、传感器等)整合到一个统一的平台进行管理和控制,同时还支持通

- MyBatis实战指南(八)MyBatis日志

珹洺

#MyBatis实战指南mybatistomcatjava

MyBatis实战指南(八)MyBatis日志前言一、为什么需要日志?二、日志框架怎么选?1.手把手教你集成(以最常用的SLF4J+Logback为例)步骤1:添加依赖(Maven项目)步骤2:在MyBatis配置文件中开启日志步骤3:配置Logback日志文件三、配置方式详解1.MyBatis自身的日志配置2.日志级别控制3.SpringBoot中怎么配?四、源码解析:搞懂MyBatis日志底层

- Docker 镜像制作

Ris Hen

dockerdocker

目录镜像制作及原因快照方式制作镜像Dockerfile制作镜像为什么需要DockerfileDockerfile指令常见问题镜像制作及原因镜像制作是因为某种需求,官方的镜像无法满足需求,需要我们通过一定手段来自定义镜像来满足要求。制作镜像往往因为以下原因1.编写的代码如何打包到镜像中直接跟随镜像发布2.第三方制作的内容安全性未知,如含有安全漏洞3.特定的需求或者功能无法满足,如需要给数据库添加审计

- 解锁云原生微服务架构:搭建与部署实战全攻略

奔跑吧邓邓子

必备核心技能云原生架构微服务搭建与部署实战全攻略

目录一、引言二、微服务拆分2.1拆分的必要性2.2拆分方法2.3注意事项三、服务注册与发现3.1概念与原理3.2常用组件介绍3.3实践案例四、负载均衡4.1作用与原理4.2实现方式4.3负载均衡算法4.4案例与代码实现4.4.1项目依赖配置4.4.2配置Ribbon4.4.3代码实现负载均衡调用五、容器化部署5.1容器化技术基础5.2容器化部署流程5.2.1编写Dockerfile5.2.2构建D

- 从入门到实战:YOLOv13 安装与使用全攻略

奔跑吧邓邓子

必备核心技能YOLO目标跟踪人工智能安装使用全攻略

目录一、YOLOv13简介1.1目标检测与YOLO系列1.2YOLOv13核心技术亮点1.3性能优势展现二、前期准备2.1系统环境要求2.2软件依赖安装三、安装流程3.1获取源码3.2环境搭建3.3安装验证四、使用指南4.1模型验证4.2模型训练4.3模型推理4.4模型导出五、应用案例与技巧5.1实际应用场景展示5.2常见问题与解决方法5.3优化技巧分享六、总结与展望6.1YOLOv13回顾6.2

- rnn-人名案例实现

Ai玩家hly

rnnpython深度学习

模型训练实现:coding:utf-8导入torch工具importjsonimporttorch导入nn准备构建模型importtorch.nnasnnimporttorch.nn.functionalasFimporttorch.optimasoptim导入torch的数据源数据迭代器工具包fromtorch.utils.dataimportDataset,DataLoader用于获得常见字母

- 4-AI-业务与MCP协议结合-MCPServer实战

小沛9

人工智能javaAI编程

一、介绍本章节会开发一个简单的MCP的服务。目前的步骤是先开发一个简单的MCP的SSE模式的server集成到大模型中。后面会演示stdio模式。注册到Nacos中(重点探索模式)、将HTTP接口配置成MCP的server。大概会从这几个方面进行演示。二、Server代码展示1、POM文件org.springframework.bootspring-boot-starter-actuatororg

- Ubuntu 安装 Cursor 编辑器

火火Yu

ubuntulinux

1.编辑安装脚本,命名为:install_cursor.sh#!/bin/bashinstallCursor(){if![-f/opt/cursor.appimage];thenecho"InstallingCursorAIIDE..."#URLsforCursorAppImageandIconCURSOR_URL="https://downloader.cursor.sh/linux/appIm

- pandas 优雅处理值类型为list的列的csv读写问题

Allocator

Pythonpandaslistpython

文章目录直接存储joinlist变成字符串存储json.dumps序列化存储以及json.loads反序列化读取总结之所以分析这个问题,是因为读者在跟第三方数据供应商对接数据的时候,老是会遇到数据加载都会出错的问题,其中一个原因就是list类型数据没有正确储存,于是笔者在这篇文章里面详细分析一下list数据怎么优雅的写入csv以及读取.直接存储第一种方法,直接存,不做任何转换defdirect_w

- YOLOv13:目标检测的全面攻略与实战指南

奔跑吧邓邓子

必备核心技能YOLO目标检测目标跟踪人工智能全攻略实战

目录一、YOLOv13简介1.1YOLO系列发展回顾1.2YOLOv13的特点与优势二、YOLOv13原理剖析2.1HyperACE技术详解2.2FullPAD技术详解2.3轻量级卷积替换技术详解三、YOLOv13性能对比3.1与其他YOLO版本对比3.2实际应用场景对比四、YOLOv13项目结构与使用方式4.1仓库文件结构介绍4.2快速上手步骤五、YOLOv13优化技巧5.1数据增强技巧5.2锚

- 微服务整合sentinel

借我一匹梦的马

微服务sentineljava

这里写自定义目录标题背景实现方式——sentinel使用规则——热点规则实现逻辑注意背景提供服务给第三方,但是需要给的权限码进行限制,并且可动态配置,包括限流的接口,限流次数,限流日期,限流ip,限流时间实现方式——sentinel控制台(Dashboard):可以通过控制台进行限流,并通过配置实现(如果不通过配置,服务重启以后配置就没了),但是我当时测试了一下没成功,可能哪里没弄对,可参照官方文

- 家谱html源码,好看的族谱树状图效果代码

Illusion.H

家谱html源码

家谱树状代码demobywww.webym.net/*NowtheCSS*/*{margin:0;padding:0;}.treeul{padding-top:20px;position:relative;transition:all0.5s;-webkit-transition:all0.5s;-moz-transition:all0.5s;}.treeli{float:left;text-al

- Spring Boot和Spring Cloud微服务架构实战指南

Javen Fang

本文还有配套的精品资源,点击获取简介:本文介绍微服务架构的基本概念及其与SpringBoot和SpringCloud的关系。SpringBoot简化了Spring应用的初始搭建和开发流程,而SpringCloud提供了一系列微服务解决方案,如服务发现、配置中心等。通过实例说明如何搭建和配置微服务,并包含脚本配置的使用,如Docker和Kubernetes来管理微服务部署。文档和具体项目文件如"se

- Rust Web 后端开发实战:Actix + Diesel 构建高性能 API

忘掉我的模样

Java全栈面试指南RustActixDieselPostgreSQLRESTfulAPIWeb开发后端开发

RustWeb后端开发实战:Actix+Diesel构建高性能API\n\n《一条龙开发指南:MCPAIAgent理论+项目实战开发你的MCPServer》\n\n##面试人物设定\n\n-姓名:李明哲\n-年龄:32岁\n-学历:计算机博士\n-工作年限:8年\n-公司背景:某头部区块链平台\n-技术栈:Rust,Actix,Diesel,PostgreSQL\n-核心职责:\n-使用Rust

- 源码运行效果图(六)

芝麻粒儿

案例项目实战源码源码java大作业毕业设计论文

Unity3D特效百例案例项目实战源码Android-Unity实战问题汇总游戏脚本-辅助自动化Android控件全解手册

- 拥抱Linux Mint,安装迅雷和微信

zhqh100

linux运维服务器

迅雷的下载地址http://archive.kylinos.cn/kylin/partner/pool/com.xunlei.download_1.0.0.1_amd64.debLinuxMint自带的Transmission今天下载速度还可以,几兆的速度,挺满意的微信的下载地址https://linux.weixin.qq.com/搜狗拼音输入法虽然有官网,但官网最后说是支持Ubuntu20.0

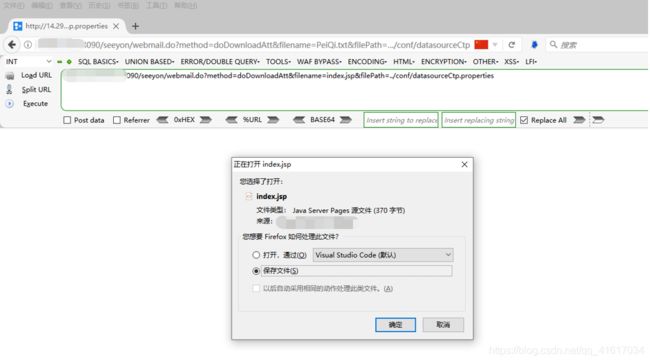

- 超详细【WEB应用安全测试指南--蓝队安全测试1】--超级详细的安全测试渗透性测试知识点--可直接上手进行对应的安全测试!!!!!!

生活De°咸鱼

安全专栏前端安全性测试web安全安全威胁分析

一、概述1.1、编写目的结合公司的内部人员培养体系,本手册旨在为安全测试人员提供测试指导,安全测试人员通过查阅该指南可快速掌握Web应用安全测试,提高工作能力。1.2、使用范围本文适用于Web应用安全测试人员1.3、注意事项本文旨在为测试人员提供漏洞测试的基本思路,随着安全技术的发展,更多的新漏洞和测试方法将被爆出,安全测试人员应该具备不断学习新知识的能力。二、Web应用安全测试指南2.1、认证授

- 在 Ubuntu 18.04 环境下通过 qemu 运行 aarch64 linux 内核

古道上的西风与瘦马

linux

1.1Ubuntu环境(Ubuntu18.04LTS)$lsb_release-aNoLSBmodulesareavailable.DistributorID:UbuntuDescription:Ubuntu18.04LTSRelease:18.04Codename:bionic1.2安装基础软件sudoaptupdatesudoaptinstallflexbisonlibncurses5-dev

- 微服务架构实战:案例分析与解决方案探讨

野老杂谈

微服务

摘要微服务架构以其模块化和灵活性在软件开发领域迅速崛起。然而,这种架构模式并非没有挑战。本文通过深入分析几个实际的微服务项目案例,探讨了在设计、开发和部署过程中遇到的问题,以及相应的解决方案。同时,文章还展示了微服务架构如何提升系统的可维护性和可扩展性,为读者提供了宝贵的第一手经验和最佳实践。引言微服务架构通过将应用程序拆分为一系列小型、松散耦合的服务,每个服务实现特定功能,并通过轻量级通信机制相

- 网络安全防御:蓝队重保备战与应急溯源深度解析

网安认证小马135-2173-0416

web安全安全

课程目标本课程旨在培养专业的网络安全蓝队成员,通过系统化的学习和实战演练,使学员能够掌握网络安全防御的核心技能,包括资产测绘、应急响应、系统安全应急溯源分析、网络层溯源分析以及综合攻防演练等。学员将能够熟练运用各种工具和技术,有效应对网络攻击,保障企业信息安全。具体目标如下:增强综合攻防能力:通过综合训练,学员将能够模拟攻击者和企业安全人员,开展对抗练习,提升实战能力和团队协作能力。掌握蓝队核心技

- 蓝队溯源反制一键利用工具

网络安全进阶

渗透测试工具web安全渗透测试网络安全渗透工具

蓝队利器、溯源反制、NPS漏洞利用、NPSexp、NPSpoc、Burp插件、一键利用最近做攻防演练发现了很多内网穿透的工具,其中最多的就是nps,红队老哥好像还挺喜欢这个的,真的是多,每天导出攻击IP,浅浅扫一下端口,基本都能发现这个nps。贼多NPS存在一个身份验证的缺陷,无需登录,直接进后台,后台功能点全都可以用。具体利用是伪造两个参数auth_key、timestamp。但是这俩参数的生命

- Java 开发新手必看:Eclipse 基础操作

Java大师兄学大数据AI应用开发

javaeclipsepythonai

Java开发新手必看:Eclipse基础操作关键词:Java开发、Eclipse、基础操作、新手入门、集成开发环境摘要:本文专为Java开发新手打造,详细介绍了Eclipse这一强大集成开发环境的基础操作。从背景知识入手,逐步解释核心概念,深入剖析核心算法原理,通过项目实战展示具体操作,还介绍了实际应用场景、工具资源推荐以及未来发展趋势。旨在帮助新手快速上手Eclipse,开启Java开发之旅。背

- 基于Python的京东商品信息采集实战:用Playwright+Pandas打造高效数据抓取工具

Python爬虫项目

2025年爬虫实战项目pythonpandas开发语言爬虫游戏笔记

一、项目背景与目标在当今电商生态中,价格、销量、评论等商品信息对用户和商家来说至关重要。无论是做数据分析、电商监控,还是构建商品推荐系统,第一步都是:获取真实的商品数据。本项目以京东商城搜索结果页为目标,通过构建一个高效、可复用的商品信息采集爬虫系统,实现对商品名称、价格、店铺、评论数、链接等核心信息的提取。二、技术路线概述我们采用如下技术架构:模块技术选型浏览器自动化Playwright(现代、

- Spring Cloud 服务消息:事件驱动架构

Java大师兄学大数据AI应用开发

架构springcloudjavaai

SpringCloud服务消息:事件驱动架构关键词:SpringCloud、事件驱动架构、消息队列、微服务、异步通信、服务解耦、分布式系统摘要:本文将深入探讨SpringCloud中的事件驱动架构,解释其核心概念、工作原理和实际应用。通过生活化的比喻和详细的代码示例,您将了解如何使用SpringCloudStream等工具构建松耦合、高可用的分布式系统。文章涵盖从基础概念到项目实战的全方位内容,帮

- Leetcode【串联所有单词的子串】

30.串联所有单词的子串给定一个字符串s和一个字符串数组words。words中所有字符串长度相同。s中的串联子串是指一个包含words中所有字符串以任意顺序排列连接起来的子串。例如,如果words=["ab","cd","ef"],那么"abcdef","abefcd","cdabef","cdefab","efabcd",和"efcdab"都是串联子串。"acdbef"不是串联子串,因为他不是

- 统一认证、限流、Mock 一网打尽!用 APISIX/Kong 让低代码平台更清爽

网罗开发

实战源码前端kong低代码

网罗开发(小红书、快手、视频号同名) 大家好,我是展菲,目前在上市企业从事人工智能项目研发管理工作,平时热衷于分享各种编程领域的软硬技能知识以及前沿技术,包括iOS、前端、HarmonyOS、Java、Python等方向。在移动端开发、鸿蒙开发、物联网、嵌入式、云原生、开源等领域有深厚造诣。图书作者:《ESP32-C3物联网工程开发实战》图书作者:《SwiftUI入门,进阶与实战》超级个体:CO

- Leetcode-串联所有单词的子串-Java

云开·山落

leetcodejava算法

历经一个半小时终于看明白了,分享给需要的小伙伴题目难度:困难给定一个字符串s和一个字符串数组words。words中所有字符串长度相同。s中的串联子串是指一个包含words中所有字符串以任意顺序排列连接起来的子串。例如,如果words=["ab","cd","ef"],那么"abcdef","abefcd","cdabef","cdefab","efabcd",和"efcdab"都是串联子串。"a

- nlp遇到的问题

1.AttributeError:'CodeGenTokenizer'objecthasnoattribute'encoder'pipinstalltransformers==4.33.22.ImportError:Using`low_cpu_mem_usage=True`ora`device_map`requiresAccelerate:`pipinstallaccelerate`pipinst

- LeetCode题解:30.串联所有单词的子串【Python题解超详细,KMP搜索、滑动窗口法】,知识拓展:Python中的排列组合

题目描述给定一个字符串s和一个字符串数组words。words中所有字符串长度相同。s中的串联子串是指一个包含words中所有字符串以任意顺序排列连接起来的子串。例如,如果words=["ab","cd","ef"],那么"abcdef","abefcd","cdabef","cdefab","efabcd"和"efcdab"都是串联子串。"acdbef"不是串联子串,因为他不是任何words排列

- 六级作文/翻译-24.12(1)

谢耳朵(wer~wer~)

英语笔记

作文:Toincreasethelikelihoodofsuccess,oneshouldsetrealisticgoalsandworkpersistentlytowardsthemToincreasethelikelihoodofsuccess,oneshouldsetrealisticgoalsandworkpersistentlytowardsthem.Thistruthiswidelya

- 强大的销售团队背后 竟然是大数据分析的身影

蓝儿唯美

数据分析

Mark Roberge是HubSpot的首席财务官,在招聘销售职位时使用了大量数据分析。但是科技并没有挤走直觉。

大家都知道数理学家实际上已经渗透到了各行各业。这些热衷数据的人们通过处理数据理解商业流程的各个方面,以重组弱点,增强优势。

Mark Roberge是美国HubSpot公司的首席财务官,HubSpot公司在构架集客营销现象方面出过一份力——因此他也是一位数理学家。他使用数据分析

- Haproxy+Keepalived高可用双机单活

bylijinnan

负载均衡keepalivedhaproxy高可用

我们的应用MyApp不支持集群,但要求双机单活(两台机器:master和slave):

1.正常情况下,只有master启动MyApp并提供服务

2.当master发生故障时,slave自动启动本机的MyApp,同时虚拟IP漂移至slave,保持对外提供服务的IP和端口不变

F5据说也能满足上面的需求,但F5的通常用法都是双机双活,单活的话还没研究过

服务器资源

10.7

- eclipse编辑器中文乱码问题解决

0624chenhong

eclipse乱码

使用Eclipse编辑文件经常出现中文乱码或者文件中有中文不能保存的问题,Eclipse提供了灵活的设置文件编码格式的选项,我们可以通过设置编码 格式解决乱码问题。在Eclipse可以从几个层面设置编码格式:Workspace、Project、Content Type、File

本文以Eclipse 3.3(英文)为例加以说明:

1. 设置Workspace的编码格式:

Windows-&g

- 基础篇--resources资源

不懂事的小屁孩

android

最近一直在做java开发,偶尔敲点android代码,突然发现有些基础给忘记了,今天用半天时间温顾一下resources的资源。

String.xml 字符串资源 涉及国际化问题

http://www.2cto.com/kf/201302/190394.html

string-array

- 接上篇补上window平台自动上传证书文件的批处理问卷

酷的飞上天空

window

@echo off

: host=服务器证书域名或ip,需要和部署时服务器的域名或ip一致 ou=公司名称, o=公司名称

set host=localhost

set ou=localhost

set o=localhost

set password=123456

set validity=3650

set salias=s

- 企业物联网大潮涌动:如何做好准备?

蓝儿唯美

企业

物联网的可能性也许是无限的。要找出架构师可以做好准备的领域然后利用日益连接的世界。

尽管物联网(IoT)还很新,企业架构师现在也应该为一个连接更加紧密的未来做好计划,而不是跟上闸门被打开后的集成挑战。“问题不在于物联网正在进入哪些领域,而是哪些地方物联网没有在企业推进,” Gartner研究总监Mike Walker说。

Gartner预测到2020年物联网设备安装量将达260亿,这些设备在全

- spring学习——数据库(mybatis持久化框架配置)

a-john

mybatis

Spring提供了一组数据访问框架,集成了多种数据访问技术。无论是JDBC,iBATIS(mybatis)还是Hibernate,Spring都能够帮助消除持久化代码中单调枯燥的数据访问逻辑。可以依赖Spring来处理底层的数据访问。

mybatis是一种Spring持久化框架,要使用mybatis,就要做好相应的配置:

1,配置数据源。有很多数据源可以选择,如:DBCP,JDBC,aliba

- Java静态代理、动态代理实例

aijuans

Java静态代理

采用Java代理模式,代理类通过调用委托类对象的方法,来提供特定的服务。委托类需要实现一个业务接口,代理类返回委托类的实例接口对象。

按照代理类的创建时期,可以分为:静态代理和动态代理。

所谓静态代理: 指程序员创建好代理类,编译时直接生成代理类的字节码文件。

所谓动态代理: 在程序运行时,通过反射机制动态生成代理类。

一、静态代理类实例:

1、Serivce.ja

- Struts1与Struts2的12点区别

asia007

Struts1与Struts2

1) 在Action实现类方面的对比:Struts 1要求Action类继承一个抽象基类;Struts 1的一个具体问题是使用抽象类编程而不是接口。Struts 2 Action类可以实现一个Action接口,也可以实现其他接口,使可选和定制的服务成为可能。Struts 2提供一个ActionSupport基类去实现常用的接口。即使Action接口不是必须实现的,只有一个包含execute方法的P

- 初学者要多看看帮助文档 不要用js来写Jquery的代码

百合不是茶

jqueryjs

解析json数据的时候需要将解析的数据写到文本框中, 出现了用js来写Jquery代码的问题;

1, JQuery的赋值 有问题

代码如下: data.username 表示的是: 网易

$("#use

- 经理怎么和员工搞好关系和信任

bijian1013

团队项目管理管理

产品经理应该有坚实的专业基础,这里的基础包括产品方向和产品策略的把握,包括设计,也包括对技术的理解和见识,对运营和市场的敏感,以及良好的沟通和协作能力。换言之,既然是产品经理,整个产品的方方面面都应该能摸得出门道。这也不懂那也不懂,如何让人信服?如何让自己懂?就是不断学习,不仅仅从书本中,更从平时和各种角色的沟通

- 如何为rich:tree不同类型节点设置右键菜单

sunjing

contextMenutreeRichfaces

组合使用target和targetSelector就可以啦,如下: <rich:tree id="ruleTree" value="#{treeAction.ruleTree}" var="node" nodeType="#{node.type}"

selectionChangeListener=&qu

- 【Redis二】Redis2.8.17搭建主从复制环境

bit1129

redis

开始使用Redis2.8.17

Redis第一篇在Redis2.4.5上搭建主从复制环境,对它的主从复制的工作机制,真正的惊呆了。不知道Redis2.8.17的主从复制机制是怎样的,Redis到了2.4.5这个版本,主从复制还做成那样,Impossible is nothing! 本篇把主从复制环境再搭一遍看看效果,这次在Unbuntu上用官方支持的版本。 Ubuntu上安装Red

- JSONObject转换JSON--将Date转换为指定格式

白糖_

JSONObject

项目中,经常会用JSONObject插件将JavaBean或List<JavaBean>转换为JSON格式的字符串,而JavaBean的属性有时候会有java.util.Date这个类型的时间对象,这时JSONObject默认会将Date属性转换成这样的格式:

{"nanos":0,"time":-27076233600000,

- JavaScript语言精粹读书笔记

braveCS

JavaScript

【经典用法】:

//①定义新方法

Function .prototype.method=function(name, func){

this.prototype[name]=func;

return this;

}

//②给Object增加一个create方法,这个方法创建一个使用原对

- 编程之美-找符合条件的整数 用字符串来表示大整数避免溢出

bylijinnan

编程之美

import java.util.LinkedList;

public class FindInteger {

/**

* 编程之美 找符合条件的整数 用字符串来表示大整数避免溢出

* 题目:任意给定一个正整数N,求一个最小的正整数M(M>1),使得N*M的十进制表示形式里只含有1和0

*

* 假设当前正在搜索由0,1组成的K位十进制数

- 读书笔记

chengxuyuancsdn

读书笔记

1、Struts访问资源

2、把静态参数传递给一个动作

3、<result>type属性

4、s:iterator、s:if c:forEach

5、StringBuilder和StringBuffer

6、spring配置拦截器

1、访问资源

(1)通过ServletActionContext对象和实现ServletContextAware,ServletReque

- [通讯与电力]光网城市建设的一些问题

comsci

问题

信号防护的问题,前面已经说过了,这里要说光网交换机与市电保障的关系

我们过去用的ADSL线路,因为是电话线,在小区和街道电力中断的情况下,只要在家里用笔记本电脑+蓄电池,连接ADSL,同样可以上网........

- oracle 空间RESUMABLE

daizj

oracle空间不足RESUMABLE错误挂起

空间RESUMABLE操作 转

Oracle从9i开始引入这个功能,当出现空间不足等相关的错误时,Oracle可以不是马上返回错误信息,并回滚当前的操作,而是将操作挂起,直到挂起时间超过RESUMABLE TIMEOUT,或者空间不足的错误被解决。

这一篇简单介绍空间RESUMABLE的例子。

第一次碰到这个特性是在一次安装9i数据库的过程中,在利用D

- 重构第一次写的线程池

dieslrae

线程池 python

最近没有什么学习欲望,修改之前的线程池的计划一直搁置,这几天比较闲,还是做了一次重构,由之前的2个类拆分为现在的4个类.

1、首先是工作线程类:TaskThread,此类为一个工作线程,用于完成一个工作任务,提供等待(wait),继续(proceed),绑定任务(bindTask)等方法

#!/usr/bin/env python

# -*- coding:utf8 -*-

- C语言学习六指针

dcj3sjt126com

c

初识指针,简单示例程序:

/*

指针就是地址,地址就是指针

地址就是内存单元的编号

指针变量是存放地址的变量

指针和指针变量是两个不同的概念

但是要注意: 通常我们叙述时会把指针变量简称为指针,实际它们含义并不一样

*/

# include <stdio.h>

int main(void)

{

int * p; // p是变量的名字, int *

- yii2 beforeSave afterSave beforeDelete

dcj3sjt126com

delete

public function afterSave($insert, $changedAttributes)

{

parent::afterSave($insert, $changedAttributes);

if($insert) {

//这里是新增数据

} else {

//这里是更新数据

}

}

- timertask

shuizhaosi888

timertask

java.util.Timer timer = new java.util.Timer(true);

// true 说明这个timer以daemon方式运行(优先级低,

// 程序结束timer也自动结束),注意,javax.swing

// 包中也有一个Timer类,如果import中用到swing包,

// 要注意名字的冲突。

TimerTask task = new

- Spring Security(13)——session管理

234390216

sessionSpring Security攻击保护超时

session管理

目录

1.1 检测session超时

1.2 concurrency-control

1.3 session 固定攻击保护

- 公司项目NODEJS实践0.3[ mongo / session ...]

逐行分析JS源代码

mongodbsessionnodejs

http://www.upopen.cn

一、前言

书接上回,我们搭建了WEB服务端路由、模板等功能,完成了register 通过ajax与后端的通信,今天主要完成数据与mongodb的存取,实现注册 / 登录 /

- pojo.vo.po.domain区别

LiaoJuncai

javaVOPOJOjavabeandomain

POJO = "Plain Old Java Object",是MartinFowler等发明的一个术语,用来表示普通的Java对象,不是JavaBean, EntityBean 或者 SessionBean。POJO不但当任何特殊的角色,也不实现任何特殊的Java框架的接口如,EJB, JDBC等等。

即POJO是一个简单的普通的Java对象,它包含业务逻辑

- Windows Error Code

OhMyCC

windows

0 操作成功完成.

1 功能错误.

2 系统找不到指定的文件.

3 系统找不到指定的路径.

4 系统无法打开文件.

5 拒绝访问.

6 句柄无效.

7 存储控制块被损坏.

8 存储空间不足, 无法处理此命令.

9 存储控制块地址无效.

10 环境错误.

11 试图加载格式错误的程序.

12 访问码无效.

13 数据无效.

14 存储器不足, 无法完成此操作.

15 系

- 在storm集群环境下发布Topology

roadrunners

集群stormtopologyspoutbolt

storm的topology设计和开发就略过了。本章主要来说说如何在storm的集群环境中,通过storm的管理命令来发布和管理集群中的topology。

1、打包

打包插件是使用maven提供的maven-shade-plugin,详细见maven-shade-plugin。

<plugin>

<groupId>org.apache.maven.

- 为什么不允许代码里出现“魔数”

tomcat_oracle

java

在一个新项目中,我最先做的事情之一,就是建立使用诸如Checkstyle和Findbugs之类工具的准则。目的是制定一些代码规范,以及避免通过静态代码分析就能够检测到的bug。 迟早会有人给出案例说这样太离谱了。其中的一个案例是Checkstyle的魔数检查。它会对任何没有定义常量就使用的数字字面量给出警告,除了-1、0、1和2。 很多开发者在这个检查方面都有问题,这可以从结果

- zoj 3511 Cake Robbery(线段树)

阿尔萨斯

线段树

题目链接:zoj 3511 Cake Robbery

题目大意:就是有一个N边形的蛋糕,切M刀,从中挑选一块边数最多的,保证没有两条边重叠。

解题思路:有多少个顶点即为有多少条边,所以直接按照切刀切掉点的个数排序,然后用线段树维护剩下的还有哪些点。

#include <cstdio>

#include <cstring>

#include <vector&