- kubernetes(K8S)学习(七):K8S之系统核心组件

꯭ 瞎꯭扯꯭蛋꯭

Kuberneteskubernetes学习容器

K8S之系统核心组件K8s系统核心组件1.1Master和Node1.2kubeadm1.3先把核心组件总体过一遍1.4Kubernetes源码查看方式1.5kubectl1.6APIServer1.7集群安全机制之APIServer1.8Scheduler1.9kubelet1.10kube-proxyK8s系统核心组件1.1Master和Node官网:https://kubernetes.io

- SQL语言的安全协议

穆骊瑶

包罗万象golang开发语言后端

SQL语言中的安全协议探讨引言SQL(StructuredQueryLanguage)作为一种标准的数据库查询语言,被广泛应用于关系型数据库的操作。然而,随着信息技术的不断发展和网络攻击手段的日益成熟,SQL的安全性问题逐渐成为人们关注的焦点。SQL注入(SQLInjection)是最常见的攻击方式之一,可以使攻击者对数据库执行未授权的操作。因此,如何保障SQL语言的安全性,制定有效的安全协议,已

- PL/SQL语言的压力测试

穆骊瑶

包罗万象golang开发语言后端

PL/SQL语言的压力测试引言在现代软件开发中,随着企业信息系统的复杂性和业务需求的不断增加,数据库系统的可靠性和性能变得尤为重要。PL/SQL作为Oracle数据库的存储过程语言,广泛应用于企业级应用开发中。为了确保系统在高负载环境下的稳定性和性能,压力测试(StressTesting)显得尤为重要。本文将深入探讨PL/SQL语言的压力测试,包括其定义、重要性、实施步骤及工具,以及最佳实践等内容

- 如何实现重试机制以增加代码的健壮性

~请叫我小祸害~

.NET/C#c#.net.netcore

实际的软件开发中,我们经常会遇到需要处理连接失败、网络超时或其他临时性问题的情况。为了增加代码的健壮性和可靠性,我们可以使用重试机制来自动重新尝试操作,直到成功或达到最大重试次数。在.net中有一个NutGet包库:Policy。这是一个功能比较强大的重试机制库。贼牛。搜索NuGet包管理器安装Polly库一、重试策略~他有好多重试策略针对不同的类型,如:文件上传:、Sql操作、Http操作等等等

- C# WinForm【DataTable分页查询与数据导出到Excel】

Easonflowers

VS实战c#excel

准备:主要控件saveFileDialog保存文件bindingNavigator分页控件bindingSource绑定数据源引用命名空间usingSystem;usingSystem.Data;usingSystem.Windows.Forms;usingExcel=Microsoft.Office.Interop.Excel;usingSystem.Data.SqlClient;namespa

- zkSync节点部署

NO如果

笔记rust开发语言后端

#ZKSYNC节点部署安装依赖1.docker安装2.node3.yarn4.apt-getinstallaxel2.16.1axel--version5.rustcurl--proto'=https'--tlsv1.2-sSfhttps://sh.rustup.rs|shsource$HOME/.cargo/envrustc--version6.lld配置就行7.psqlsudoapt-geti

- 使用Dapper和FastExcel在.NET中将SQL Server数据导出到Excel

Tnp____

.netexceloracle.NET

在许多应用程序中,将数据库中的数据导出到Excel是一项常见的需求。在.NET开发中,使用Dapper和FastExcel库可以方便地实现这一目标。Dapper是一个轻量级的ORM(对象关系映射)工具,可以简化数据库访问。而FastExcel是一个高性能的Excel读写库,可以快速地生成Excel文件。本文将介绍如何使用Dapper和FastExcel库从SQLServer数据库中检索数据,并将其

- 抽象工厂模式

倒霉男孩

java设计模式抽象工厂模式

抽象工厂模式抽象工厂模式是一种创建型设计模式,旨在提供一个接口来创建一系列相关或依赖对象,而无需指定其具体类。同级别产品指同一类型产品,,同产品族是指一组相关的对象或产品,类似同一品牌。抽象工厂模式是工厂方法模式的升级版,工厂方法模式只生产一个等级的产品,而抽象工厂模式可生产多个等级的产品。抽象工厂模式结构:抽象工厂(AbstractFactory):声明创建不同产品的方法(如createButt

- 京准电钟:关于NTP网络时间同步系统应用方案

北京华人开创公司

北斗卫星授时NTP时间同步卫星同步时钟网络大数据时间同步NTP网络授时授时服务卫星授时服务

京准电钟:关于NTP网络时间同步系统应用方案京准电钟:关于NTP网络时间同步系统应用方案一、背景与需求分析在现代信息化系统中,网络设备、服务器、终端设备的时间同步是保障业务连续性、数据一致性和安全审计的核心基础。时间不同步可能导致以下问题:日志记录时间混乱,影响故障排查;分布式系统事务冲突或数据不一致;安全证书验证失败或攻击行为难以追溯;工业控制、金融交易等高精度场景的时间敏感操作异常。需求目标:

- oracle使用PLSQL导出表数据

web_13233421436

面试学习路线阿里巴巴oracle数据库

数据库课上布置了一个作业利用PL/SQL语言,编写一个存储过程实现针对单张表的数据导出功能,要求将给定表的数据转换成SQL语言的Insert语句,并保存在文件中。该过程以要导出的表名和保存SQL语句的文件名为参数。在网上尝试搜索了一下,中文网里没找到合适的参考文章,要么是针对特定表结构,要么是只导出特定数量的列,于是自己完成后写篇记录。首先需要定义一个导出目录,这里定义了“EXPORT_DIR”C

- 安全巡检

Redmaple925

渗透测试网络安全渗透测试安全巡检

安全巡检目的识别信息系统存在的安全脆弱性、分析信息系统存在的风险,并及时采取措施予以整改,保障信息系统安全稳定运行巡检收益1、通过专业、严谨的安全巡检服务,确保客户IT环境的安全性和稳定性2、大大降低客户的运维风险和运维成本3、专业的安全技术和专业的人员及时、全面的掌握客户IT环境的安全现状和面临的风险,并提出改进建议,降低风险4、客户从反锁的IT运维中解脱出来,更加的关注核心业务,提高工作效率5

- MySQL EXPLAIN 详解

Jing_jing_X

mysql数据库

一、EXPLAIN是什么?EXPLAIN是MySQL提供的性能分析工具,用于查看SQL查询的执行计划(即优化器如何执行查询)。它通过模拟查询过程(不实际执行SQL)返回一个表格,展示索引使用、表连接方式、扫描行数等关键信息,帮助开发者诊断性能瓶颈并优化查询。核心作用:分析查询是否高效利用索引。识别全表扫描、临时表、文件排序等高开销操作。提供优化方向,如调整索引或重构SQL。二、为什么要用EXPLA

- 网络空间安全(31)安全巡检

IT 青年

网安知识库网络空间安全

一、定义与目的定义:安全巡检是指由专业人员或特定部门负责,对各类设施、设备、环境等进行全面或重点检查,及时发现潜在的安全隐患或问题。目的:预防事故发生:通过定期的安全巡检,及时发现并解决潜在的安全隐患,从而预防事故的发生,减少不必要的损失。提高安全意识:安全巡检不仅是对设施和环境的检查,也是对员工安全意识的提醒和强化,有助于提高整体的安全意识。确保合规性:安全巡检可以确保设施和设备的运行符合相关法

- DataEase:一款国产开源数据可视化分析工具

不剪发的Tony老师

编程技能BI数据分析DataEase

DataEase是由飞致云开发的一款基于Web的数据可视化BI工具,支持丰富的数据源连接,能够通过拖拉拽方式快速制作图表,帮助用户快速分析业务数据并洞察其趋势,为企业的业务改进与优化提供支持。DataEase的优势在于:开源开放:零门槛,线上快速获取和安装,按月迭代;简单易用:极易上手,通过鼠标点击和拖拽即可完成分析;全场景支持:跨平台安装和多样化嵌入支持;安全分享:支持多种数据分享方式,确保数据

- python实现数据库存储过程_Python通过调用mysql存储过程实现更新数据功能示例

食色也

python实现数据库存储过程

本文实例讲述了Python通过调用mysql存储过程实现更新数据功能。分享给大家供大家参考,具体如下:一、需求分析由于管理费率配置错误,生成订单的还本付息表和订单表的各种金额,管理费之间的计算都有错误,需要进行数据订正。为此,为了造个轮子,以后省很多功夫,全部用程序去修正,不接入人工。二、带参数mysql存储过程创建1、更新订单付息表(t_order_rapay)dropprocedureifex

- python调用数据库存储过程_python连接mysql调用存储过程示例

weixin_39806948

python调用数据库存储过程

复制代码代码如下:#!/usr/bin/envpython#-*-coding:utf8-*-importMySQLdbimporttimeimportos,sys,stringdefCallProc(id,onlinetime):'''调用存储过程,输入参数:编号,在线时间,输出:帐号,密码;使用输出参数方式'''accname=''accpwd=''conn=MySQLdb.connect(h

- python调用MySql存储过程

weixin_30667649

数据库python

环境:1.mysql5.0或者以上支持存储过程的版本2.安装MySQL-python,目前支持到2.x步骤:一.数据库准备1.建立表CREATETABLE`Account`(`id`BIGINT(20)NOTNULLAUTO_INCREMENT,`sm_accountName`VARCHAR(100)COLLATEgbk_chinese_ciNOTNULLDEFAULT'',`sm_passwor

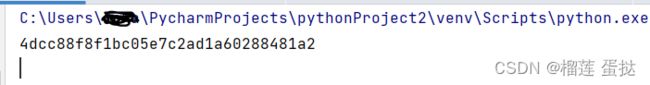

- 云科技网络验证源码_黑科技网络验证软件 1.52.0.0免费版

盲眼刺客

云科技网络验证源码

黑科技网络验证是一款最新的网络验证系统,一键成品EXE文件或者程序加密加壳,永久免费使用,让大家开发的EXE产品不被滥用,从而更好地利用和维护开发的EXE程序,内置三种验证模式,安全性很高,有需要的朋友欢迎使用。黑科技网络验证软件软件简介:黑科技网络验证是一款支持任意成品EXE加密完整的网络验证系统主要功能是让其实现收费授权功能。使你的软件实现:登录、zc、充值、收费等功能。软件功能:软件加密不限

- 【商城实战(38)】Spring Boot:从本地事务到分布式事务,商城数据一致性的守护之旅

奔跑吧邓邓子

商城实战springboot分布式本地事务分布式事务商城实战

【商城实战】专栏重磅来袭!这是一份专为开发者与电商从业者打造的超详细指南。从项目基础搭建,运用uniapp、ElementPlus、SpringBoot搭建商城框架,到用户、商品、订单等核心模块开发,再到性能优化、安全加固、多端适配,乃至运营推广策略,102章内容层层递进。无论是想深入钻研技术细节,还是探寻商城运营之道,本专栏都能提供从0到1的系统讲解,助力你打造独具竞争力的电商平台,开启电商实战

- 【商城实战(37)】Spring Boot配置优化:解锁高效商城开发密码

奔跑吧邓邓子

商城实战springboot后端java商城实战配置优化

【商城实战】专栏重磅来袭!这是一份专为开发者与电商从业者打造的超详细指南。从项目基础搭建,运用uniapp、ElementPlus、SpringBoot搭建商城框架,到用户、商品、订单等核心模块开发,再到性能优化、安全加固、多端适配,乃至运营推广策略,102章内容层层递进。无论是想深入钻研技术细节,还是探寻商城运营之道,本专栏都能提供从0到1的系统讲解,助力你打造独具竞争力的电商平台,开启电商实战

- 【商城实战(36)】UniApp性能飞升秘籍:从渲染到编译的深度优化

奔跑吧邓邓子

商城实战uni-app商城实战性能优化

【商城实战】专栏重磅来袭!这是一份专为开发者与电商从业者打造的超详细指南。从项目基础搭建,运用uniapp、ElementPlus、SpringBoot搭建商城框架,到用户、商品、订单等核心模块开发,再到性能优化、安全加固、多端适配,乃至运营推广策略,102章内容层层递进。无论是想深入钻研技术细节,还是探寻商城运营之道,本专栏都能提供从0到1的系统讲解,助力你打造独具竞争力的电商平台,开启电商实战

- Python调用mysql存储过程

Up_梅子酒

mysqlpython

Python调用mysql存储过程importpymysqlconn=pymysql.connect(host='127.0.0.1',port=3306,user='root',password='root',database='test',charset='utf8')cur=conn.cursor()cur.callproc('T1')#调用存储过程conn.commit()result=c

- 如何使用pymysql库向数据库表中插入数据?

爬虫数据虫巢

python编程从入门到实践数据库oracle

使用pymysql库向数据库表中插入数据,需要在连接数据库之后,构造合适的SQL插入语句并执行。以下是一个详细的示例:首先确保已经安装了pymysql库,如果没有安装,可以使用pipinstallpymysql进行安装。连接数据库并插入数据的示例代码如下:importpymysql#连接数据库conn=pymysql.connect(host='localhost',user='your_user

- Python存储数据库教程--超详细!!

小鞠..

数据库Python爬虫python数据库mysql

目录1、首先导入需要用到的包2、连接数据库3、创建游标对象4、创建名为`dataname`的数据库,如果数据库不存在则创建,字符集设置为`utf8`。5、执行sql1语句6、创建数据表语句1.如果名为`user_id`的数据表不存在,则创建一个名为`user_tb`的数据表2.列定义7、执行sql2语句8、设置需要存入数据库的字段9、将数据插入`user_tb`数据表10、执行sql3语句11、提

- RSA加密算法详解:从基础原理到实际应用

冬停

算法

RSA加密算法详解:从基础原理到实际应用在现代信息安全领域,RSA加密算法因其坚实的数学基础和广泛的应用而备受关注。本文将全面介绍RSA算法的原理、密钥生成、加密解密过程以及数字签名的实现,并通过Python示例代码帮助您深入理解和掌握RSA的实际应用。目录什么是RSA?RSA的基本原理RSA密钥生成RSA加密与解密RSA签名与验证RSA的安全性Python实现RSA7.1RSA密钥生成示例7.2

- 树莓派搭php,Raspberry Pi 树莓派搭LAMP服务器

平平无奇的美女

树莓派搭php

目录:为什么要用树莓派?DebianLinux安全性操作系统性能优化配置网络开启sshMakingtheserveravailableontheInternetDNS安装apache安全MySQL安装PHP配置完成本文将会介绍如何把树莓派配置为一台LAMP服务器.这和把XUbuntu配成LAMP服务器有些相似,但是针对树莓派有些需要特殊处理的地方.下面是LAMP服务器的最通用配置:Linux–操作

- nweb_nweb:小型安全的Web服务器(仅静态页面)

cusi77914

pythonlinuxjavasocket编程语言

您是否曾经想过运行一个小型,安全的Web服务器,而不必担心使用安装和配置可能很复杂的功能强大的Web服务器?您是否想知道如何编写一个通过网络套接字接收传入消息的程序?您是否曾经希望自己的Web服务器进行试验和学习?2012年将进行进一步更新,以支持最新的Web服务器和浏览器标准以及代码更新。好吧,别无所求-nweb是您所需要的。这是一个只有200行C源代码的简单Web服务器。它以常规用户身份运行,

- 数据库查询优化:提升性能的关键实践

title:数据库查询优化:提升性能的关键实践date:2025/1/30updated:2025/1/30author:cmdragonexcerpt:在当今数据驱动的商业环境中,数据库的性能直接影响着应用程序的响应速度和用户体验。查询优化是性能调优的重要组成部分,通过对SQL查询的分析与改进,减少查询执行时间和资源消耗,从而提升整体系统效率。categories:前端开发tags:查询优化数据

- Mybaties中配置C3P0连接池

yuren_xia

后端技术mybatiesC3P0JAVA

在MyBatis中配置C3P0连接池,你需要确保已经添加了C3P0和MyBatis的依赖,并在MyBatis的配置文件中正确配置了数据源。以下是一个基本的步骤指南:1.添加依赖如果你使用Maven,可以在pom.xml中添加以下依赖:org.mybatismybatis3.5.7com.mchangec3p00.9.5.5mysqlmysql-connector-java8.0.232.创建数据源

- 基于oracle linux的 DBI/DBD 标准化安装文档(五)

oracle

一、安装DBIDBI(DatabaseInterface)是perl连接数据库的接口。其是perl连接数据库的最优方法,他支持包括Orcale,Sybase,mysql,db2等绝大多数的数据库,下面将简要介绍其安装方法。1.1解压tar-zxvfDBI-1.616_901.tar.gz1.2安装依赖yuminstallperl-ExtUtils-CBuilderperl-ExtUtils-Mak

- jquery实现的jsonp掉java后台

知了ing

javajsonpjquery

什么是JSONP?

先说说JSONP是怎么产生的:

其实网上关于JSONP的讲解有很多,但却千篇一律,而且云里雾里,对于很多刚接触的人来讲理解起来有些困难,小可不才,试着用自己的方式来阐释一下这个问题,看看是否有帮助。

1、一个众所周知的问题,Ajax直接请求普通文件存在跨域无权限访问的问题,甭管你是静态页面、动态网页、web服务、WCF,只要是跨域请求,一律不准;

2、

- Struts2学习笔记

caoyong

struts2

SSH : Spring + Struts2 + Hibernate

三层架构(表示层,业务逻辑层,数据访问层) MVC模式 (Model View Controller)

分层原则:单向依赖,接口耦合

1、Struts2 = Struts + Webwork

2、搭建struts2开发环境

a>、到www.apac

- SpringMVC学习之后台往前台传值方法

满城风雨近重阳

springMVC

springMVC控制器往前台传值的方法有以下几种:

1.ModelAndView

通过往ModelAndView中存放viewName:目标地址和attribute参数来实现传参:

ModelAndView mv=new ModelAndView();

mv.setViewName="success

- WebService存在的必要性?

一炮送你回车库

webservice

做Java的经常在选择Webservice框架上徘徊很久,Axis Xfire Axis2 CXF ,他们只有一个功能,发布HTTP服务然后用XML做数据传输。

是的,他们就做了两个功能,发布一个http服务让客户端或者浏览器连接,接收xml参数并发送xml结果。

当在不同的平台间传输数据时,就需要一个都能解析的数据格式。

但是为什么要使用xml呢?不能使json或者其他通用数据

- js年份下拉框

3213213333332132

java web ee

<div id="divValue">test...</div>测试

//年份

<select id="year"></select>

<script type="text/javascript">

window.onload =

- 简单链式调用的实现技术

归来朝歌

方法调用链式反应编程思想

在编程中,我们可以经常遇到这样一种场景:一个实例不断调用它自身的方法,像一条链条一样进行调用

这样的调用你可能在Ajax中,在页面中添加标签:

$("<p>").append($("<span>").text(list[i].name)).appendTo("#result");

也可能在HQ

- JAVA调用.net 发布的webservice 接口

darkranger

webservice

/**

* @Title: callInvoke

* @Description: TODO(调用接口公共方法)

* @param @param url 地址

* @param @param method 方法

* @param @param pama 参数

* @param @return

* @param @throws BusinessException

- Javascript模糊查找 | 第一章 循环不能不重视。

aijuans

Way

最近受我的朋友委托用js+HTML做一个像手册一样的程序,里面要有可展开的大纲,模糊查找等功能。我这个人说实在的懒,本来是不愿意的,但想起了父亲以前教我要给朋友搞好关系,再加上这也可以巩固自己的js技术,于是就开始开发这个程序,没想到却出了点小问题,我做的查找只能绝对查找。具体的js代码如下:

function search(){

var arr=new Array("my

- 狼和羊,该怎么抉择

atongyeye

工作

狼和羊,该怎么抉择

在做一个链家的小项目,只有我和另外一个同事两个人负责,各负责一部分接口,我的接口写完,并全部测联调试通过。所以工作就剩下一下细枝末节的,工作就轻松很多。每天会帮另一个同事测试一些功能点,协助他完成一些业务型不强的工作。

今天早上到公司没多久,领导就在QQ上给我发信息,让我多协助同事测试,让我积极主动些,有点责任心等等,我听了这话,心里面立马凉半截,首先一个领导轻易说

- 读取android系统的联系人拨号

百合不是茶

androidsqlite数据库内容提供者系统服务的使用

联系人的姓名和号码是保存在不同的表中,不要一下子把号码查询来,我开始就是把姓名和电话同时查询出来的,导致系统非常的慢

关键代码:

1, 使用javabean操作存储读取到的数据

package com.example.bean;

/**

*

* @author Admini

- ORACLE自定义异常

bijian1013

数据库自定义异常

实例:

CREATE OR REPLACE PROCEDURE test_Exception

(

ParameterA IN varchar2,

ParameterB IN varchar2,

ErrorCode OUT varchar2 --返回值,错误编码

)

AS

/*以下是一些变量的定义*/

V1 NUMBER;

V2 nvarc

- 查看端号使用情况

征客丶

windows

一、查看端口

在windows命令行窗口下执行:

>netstat -aon|findstr "8080"

显示结果:

TCP 127.0.0.1:80 0.0.0.0:0 &

- 【Spark二十】运行Spark Streaming的NetworkWordCount实例

bit1129

wordcount

Spark Streaming简介

NetworkWordCount代码

/*

* Licensed to the Apache Software Foundation (ASF) under one or more

* contributor license agreements. See the NOTICE file distributed with

- Struts2 与 SpringMVC的比较

BlueSkator

struts2spring mvc

1. 机制:spring mvc的入口是servlet,而struts2是filter,这样就导致了二者的机制不同。 2. 性能:spring会稍微比struts快。spring mvc是基于方法的设计,而sturts是基于类,每次发一次请求都会实例一个action,每个action都会被注入属性,而spring基于方法,粒度更细,但要小心把握像在servlet控制数据一样。spring

- Hibernate在更新时,是可以不用session的update方法的(转帖)

BreakingBad

Hibernateupdate

地址:http://blog.csdn.net/plpblue/article/details/9304459

public void synDevNameWithItil()

{Session session = null;Transaction tr = null;try{session = HibernateUtil.getSession();tr = session.beginTran

- 读《研磨设计模式》-代码笔记-观察者模式

bylijinnan

java设计模式

声明: 本文只为方便我个人查阅和理解,详细的分析以及源代码请移步 原作者的博客http://chjavach.iteye.com/

import java.util.ArrayList;

import java.util.List;

import java.util.Observable;

import java.util.Observer;

/**

* “观

- 重置MySQL密码

chenhbc

mysql重置密码忘记密码

如果你也像我这么健忘,把MySQL的密码搞忘记了,经过下面几个步骤就可以重置了(以Windows为例,Linux/Unix类似):

1、关闭MySQL服务

2、打开CMD,进入MySQL安装目录的bin目录下,以跳过权限检查的方式启动MySQL

mysqld --skip-grant-tables

3、新开一个CMD窗口,进入MySQL

mysql -uroot

- 再谈系统论,控制论和信息论

comsci

设计模式生物能源企业应用领域模型

再谈系统论,控制论和信息论

偶然看

- oracle moving window size与 AWR retention period关系

daizj

oracle

转自: http://tomszrp.itpub.net/post/11835/494147

晚上在做11gR1的一个awrrpt报告时,顺便想调整一下AWR snapshot的保留时间,结果遇到了ORA-13541这样的错误.下面是这个问题的发生和解决过程.

SQL> select * from v$version;

BANNER

-------------------

- Python版B树

dieslrae

python

话说以前的树都用java写的,最近发现python有点生疏了,于是用python写了个B树实现,B树在索引领域用得还是蛮多了,如果没记错mysql的默认索引好像就是B树...

首先是数据实体对象,很简单,只存放key,value

class Entity(object):

'''数据实体'''

def __init__(self,key,value)

- C语言冒泡排序

dcj3sjt126com

算法

代码示例:

# include <stdio.h>

//冒泡排序

void sort(int * a, int len)

{

int i, j, t;

for (i=0; i<len-1; i++)

{

for (j=0; j<len-1-i; j++)

{

if (a[j] > a[j+1]) // >表示升序

- 自定义导航栏样式

dcj3sjt126com

自定义

-(void)setupAppAppearance

{

[[UILabel appearance] setFont:[UIFont fontWithName:@"FZLTHK—GBK1-0" size:20]];

[UIButton appearance].titleLabel.font =[UIFont fontWithName:@"FZLTH

- 11.性能优化-优化-JVM参数总结

frank1234

jvm参数性能优化

1.堆

-Xms --初始堆大小

-Xmx --最大堆大小

-Xmn --新生代大小

-Xss --线程栈大小

-XX:PermSize --永久代初始大小

-XX:MaxPermSize --永久代最大值

-XX:SurvivorRatio --新生代和suvivor比例,默认为8

-XX:TargetSurvivorRatio --survivor可使用

- nginx日志分割 for linux

HarborChung

nginxlinux脚本

nginx日志分割 for linux 默认情况下,nginx是不分割访问日志的,久而久之,网站的日志文件将会越来越大,占用空间不说,如果有问题要查看网站的日志的话,庞大的文件也将很难打开,于是便有了下面的脚本 使用方法,先将以下脚本保存为 cutlog.sh,放在/root 目录下,然后给予此脚本执行的权限

复制代码代码如下:

chmo

- Spring4新特性——泛型限定式依赖注入

jinnianshilongnian

springspring4泛型式依赖注入

Spring4新特性——泛型限定式依赖注入

Spring4新特性——核心容器的其他改进

Spring4新特性——Web开发的增强

Spring4新特性——集成Bean Validation 1.1(JSR-349)到SpringMVC

Spring4新特性——Groovy Bean定义DSL

Spring4新特性——更好的Java泛型操作API

Spring4新

- centOS安装GCC和G++

liuxihope

centosgcc

Centos支持yum安装,安装软件一般格式为yum install .......,注意安装时要先成为root用户。

按照这个思路,我想安装过程如下:

安装gcc:yum install gcc

安装g++: yum install g++

实际操作过程发现,只能有gcc安装成功,而g++安装失败,提示g++ command not found。上网查了一下,正确安装应该

- 第13章 Ajax进阶(上)

onestopweb

Ajax

index.html

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/

- How to determine BusinessObjects service pack and fix pack

blueoxygen

BO

http://bukhantsov.org/2011/08/how-to-determine-businessobjects-service-pack-and-fix-pack/

The table below is helpful. Reference

BOE XI 3.x

12.0.0.

y BOE XI 3.0 12.0.

x.

y BO

- Oracle里的自增字段设置

tomcat_oracle

oracle

大家都知道吧,这很坑,尤其是用惯了mysql里的自增字段设置,结果oracle里面没有的。oh,no 我用的是12c版本的,它有一个新特性,可以这样设置自增序列,在创建表是,把id设置为自增序列

create table t

(

id number generated by default as identity (start with 1 increment b

- Spring Security(01)——初体验

yang_winnie

springSecurity

Spring Security(01)——初体验

博客分类: spring Security

Spring Security入门安全认证

首先我们为Spring Security专门建立一个Spring的配置文件,该文件就专门用来作为Spring Security的配置