服务器感染了.locked勒索病毒,如何确保数据文件完整恢复?

导言:

在网络世界的角落,.locked勒索病毒如同一只潜伏的猛兽,随时准备袭击您的数据。本文将为您呈现独特的.locked勒索病毒防御策略,以及在遭受攻击后的独特数据恢复方法。当面对被勒索病毒攻击导致的数据文件加密问题时,您可添加我们的技术服务号(sjhf91)。我们将为您提供专业、快速的数据恢复技术支持。

深度解析.locked勒索病毒

.locked勒索病毒并不是普通的网络威胁。它狡猾地通过电子邮件附件、恶意下载链接或社交工程等方式侵入您的系统,将文件变成加密的谜团,要求高额赎金来解锁。

1. 定制化勒索信息:.locked勒索病毒的勒索信息不再是简单的文本,而是深度定制化的,包括计时器、细致入微的威胁,制造了受害者内心的紧迫感。

2. 利用加密技术的深度锁定:它采用高级加密算法,使得解锁的可能性几乎为零。这种深度锁定不仅限制了受害者的选择,也提高了解密的难度。

被.locked勒索病毒感染服务器的企业案例:

一天早上,这家小型公司的员工们打开他们的电脑,却发现所有的数据文件都被锁定了,文件名后缀变成了奇怪的字符。一份可怕的勒索信息出现在屏幕上,要求支付巨额比特币作为解锁数据的赎金。公司的财务数据、客户信息、合同文件等全部不可用。面对这一威胁,公司决定保持冷静,避免支付赎金。他们的首要任务是恢复受影响的数据,同时加强网络安全,以防止未来的攻击。

在公司内部的努力未能找到解密.locked勒索病毒的方法后,他们转向了专业的数据恢复公司。在搜索中,他们听说了91数据恢复公司的声誉。这家公司以其高度专业的数据恢复服务而闻名,曾在各种数据丢失情况下取得了惊人的成绩。

91数据恢复公司的专家团队立刻对公司的服务器进行了评估。他们迅速确定了.locked勒索病毒的加密算法,并发现了一些可行的解密路径。然而,这项任务并不容易,因为.locked勒索病毒的加密技术非常强大。

在不懈努力下,91数据恢复公司的专家成功地恢复了受感染的数据。这是一项巨大的胜利,公司的员工们终于能够重新访问关键文件。

通过持续的努力,91数据恢复公司最终成功解锁了所有受感染的数据文件。这家小型公司的业务得以恢复,客户信任也得以保持。与此同时,他们也采取了更多的网络安全措施,以防止未来的勒索病毒攻击。

独特的数据恢复策略

.locked勒索病毒带来的数据丧失威胁不仅令人不安,还令人沮丧。然而,我们提出了一种独特的数据恢复策略,将帮助您突破.locked勒索病毒的困境。

区块链的解密力量

1. 区块链备份:我们利用区块链技术来创建数据备份的分布式账本。这些备份分布在多个节点上,确保数据的高度冗余性。一旦数据被.locked勒索病毒加密,您可以轻松地从区块链备份中恢复数据,而无需支付赎金。

2. 分散存储:我们将数据分散存储在区块链网络的多个节点上,使得攻击者无法一次性攻破全部数据。这种分散存储策略提高了数据的安全性。

先进的人工智能恢复

3. 智能合约:我们利用区块链上的智能合约来自动化数据恢复流程。一旦.locked勒索病毒攻击被检测到,智能合约会立即触发数据恢复步骤,无需人工干预。

4. 人工智能分析:我们使用高级人工智能算法来分析.locked勒索病毒的特征和行为模式。这种深度分析帮助我们更快地识别已受感染的文件,从而更快地进行恢复。

加密解锁的新思路

5. 历史记录追溯:区块链的不可篡改性允许我们追溯数据的历史记录。如果数据受到攻击,我们可以查看历史记录,确定最后一个可信的数据状态,并恢复到该状态。

6. 分布式密钥管理:我们采用分布式密钥管理系统,将解密密钥分散存储在区块链网络的多个节点上。只有在确定的条件下,这些密钥才能被提取和使用。

被.locked勒索病毒加密后的数据恢复案例:

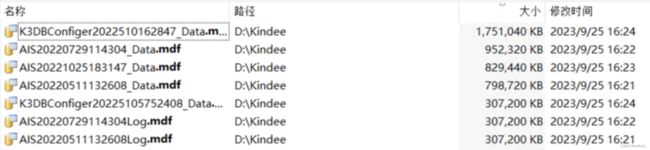

数据恢复前:

数据恢复后:

独特的预防策略

1. 生态防线:我们不再将网络安全仅仅看作是一台计算机的问题,而是构建了一个生态防线。从个人用户到企业,再到政府机构,每一个参与者都是生态系统中不可或缺的一环。我们共同分享威胁情报,共建强大的网络安全生态圈。

2. 社区反击:我们鼓励用户参与到一个反勒索病毒的社区中。在这个社区里,用户不仅可以获取最新的威胁信息,还可以共同研究解决方案,甚至是协作对抗黑客。

如果您正在经历勒索病毒数据恢复的困境,我们愿意与您分享我们的专业知识和经验。通过与我们联系,您将能够与我们的团队进行沟通,并获得关于数据恢复的相关建议。如果您希望了解更多信息或寻求帮助,请随时添加我们的技术服务号(sjhf91)免费咨询获取数据恢复的相关帮助。

以下是2023年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,.halo勒索病毒,.malox勒索病毒,.mallox勒索病毒,.maloxx勒索病毒,malloxx勒索病毒,.faust勒索病毒,.kat6.l6st6r勒索病毒,.babyk勒索病毒,.DevicData-D-XXXXXXXX勒索病毒,lockbit3.0勒索病毒,eight勒索病毒,.locked勒索病毒,locked1勒索病毒,.secret勒索病毒,.[[email protected]].mkp勒索病毒,mkp勒索病毒,milovski-V勒索病毒,makop勒索病毒,devos勒索病毒,eking勒索病毒,.[[email protected]].Elbie勒索病毒,.Elibe勒索病毒,.[[email protected]].Devos勒索病毒,.[[email protected]].Devos勒索病毒,.[[email protected]].Devos勒索病毒,[[email protected]].Devos,.[[email protected]].faust勒索病毒,.[[email protected]].faust勒索病毒,faust勒索病毒,.777勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。