buuctf-Misc 题目解答分解79-81

79.[WUSTCTF2020]alison_likes_jojo

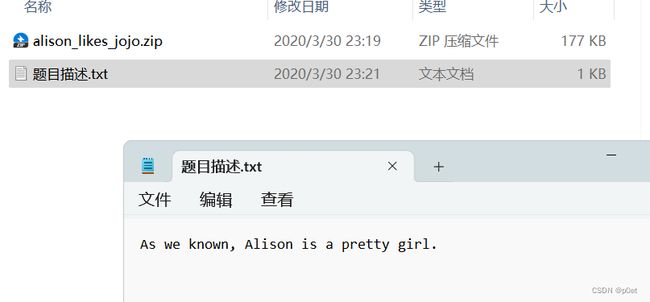

下载压缩包,解压之后,是一个压缩包和一个文件

解压

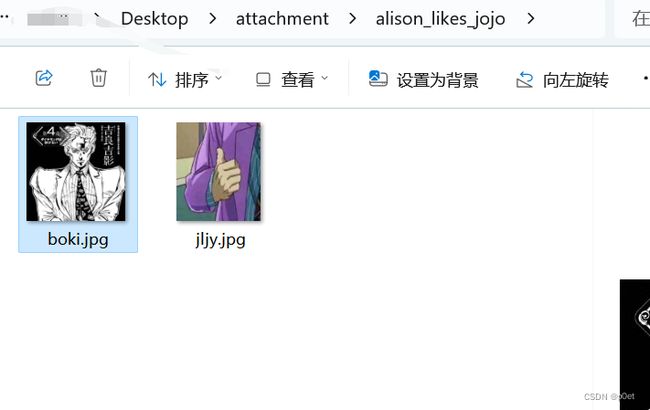

用notepad ++ 打开 boki.jpg 发现隐藏文件

该后缀为zip ,但是不是伪加密 ,zip 破解

得到密码 888866

base64 解密

https://base64.us/

多层解密 得到

killerqueen

得到一个类似于密码的东西,但是不知道有什么用,还有一张图片没用

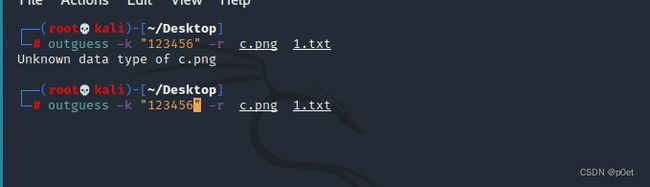

outguess -k "killerqueen" -r jljy.jpg 1.txt wctf2020{pretty_girl_alison_likes_jojo}

80.弱口令

提示弱口令,那就直接爆破一下试试,没有得到密码

发现是有隐藏信息的,我的天, 现在科技都发展成这样子了吗?

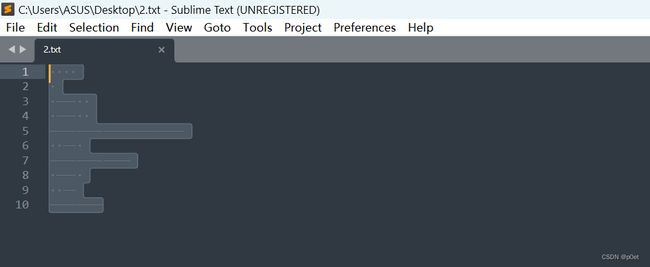

复制隐藏信息,notepad ++ 看不到,還需要subline text 打开,逆天

然后全选就会显现了

摩斯密码

...././.-../.-../-----/..-./---/.-./..-/--解码得到

HELL0FORUM解压压缩包之后,是一张女生图片,分析了一阵子也没有什么发现,包括lsb加密。题目中提到弱口令,应该是含有密钥的加密 ,outguess 尝试一下

也不是outguess加密

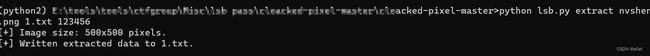

尝试 lsb 密码加密

https://github.com/livz/cloacked-pixel

安装所有的库

pip install pycrypto

pip install Crypto

pip install pycryptodome然后安装VCForPython27.msi

https://raw.githubusercontent.com/reider-roque/sulley-win-installer/master/VCForPython27.msi最后发现是文件名字的问题,首字母改成大写就好了

得到 flag{jsy09-wytg5-wius8}

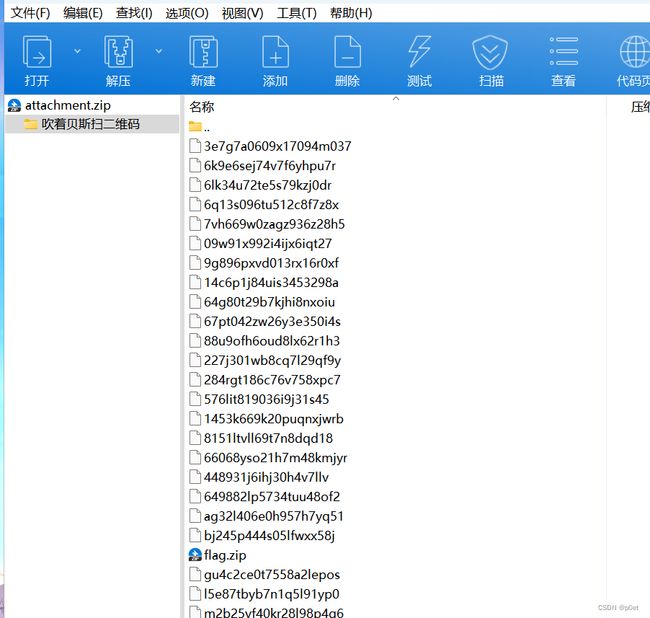

81.[安洵杯 2019]吹着贝斯扫二维码

用notepad ++ 打开发现是图片,然后修改后缀文件名,为jpg 文件

发现是二维码图片,但是需要拼接那

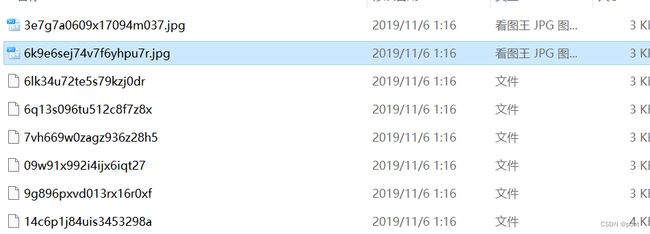

1、先批量修改后缀名为jpg 格式

ren * *.jpg但是这些图片怎么拼接,也是一个问题用ps 也不知道图片顺序

应该还有信息

果然用010editor 打开,在最后发现了端倪,用脚本拼接

import os

from PIL import Image

#目录路径

dir_name = r"./"

#获取目录下文件名列表

dir_list = os.listdir('./')

#print(dir_list)

#从列表中依次读取文件

for file in dir_list:

if '.jpg' in file:

f=open(file ,'rb')

n1 = str(f.read())

n2 = n1[-3:]

#经过测试发现这里要读取最后3个字节,因为最后还有一个多余的字节,不知道是不是转字符串的原因导致在末尾多了一个字符

#print(file) #输出文件内容

#print(n2)

f.close() #先关闭文件才能重命名,否则会报`文件被占用`错误

os.rename(file,n2+'.jpg') #重命名文件依次拼接

拿到flag

扫出来是:

BASE Family Bucket ???

85->64->85->13->16->32

用010editor 打开flag.zip

GNATOMJVIQZUKNJXGRCTGNRTGI3EMNZTGNBTKRJWGI2UIMRRGNBDEQZWGI3DKMSFGNCDMRJTII3TMNBQGM4TERRTGEZTOMRXGQYDGOBWGI2DCNBY

按照顺序解密 base全家桶

base32->base16->Rot13->base85->base64->base85

https://www.qtool.net/baseencode

https://www.wqtool.com/basecode

Base16: :q]>WN62os<^b]!;,be.=n;v@9/17'@8bAH

Rot13: :d]>JA62bf<^o]!;,or.=a;i@9/17&ncbf;@8oNU

Base85:PCtvdWU4VFJnQUByYy4mK1lraTA=

Base64:<+oue8TRgA@rc.&+Yki0

Base85:ThisIsSecret!233

解压得到flag

flag{Qr_Is_MeAn1nGfuL}