CentOS7 运维 - firewalld防火墙 | 命令配置 | 实例操作 | 超详细

firewalld防火墙基础

- 一、firewalld概述

- 二、firewalid和iptables的区别

- 三、firewalld的9个预定区域

- 四、firewalld配置的方法

- 五、常用的命令选项

- 六、区域管理

- 七、服务管理

- 八、端口管理

一、firewalld概述

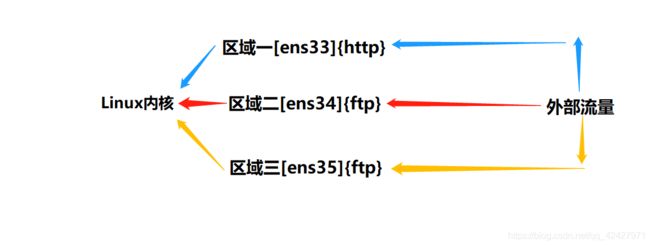

它是一款工作在CentOS7网络层的系统默认的防火墙管理工具,它会根据区域进行相应的防护,区域由网卡或接口关联组成[过滤漏斗]每个区域都定义了自己打开或关闭的端口和服务列表

二、firewalid和iptables的区别

►firewalld [控制的是某个区域而不是单独的IP地址]

支持网络区域所定义的网络连接或者接口等级

支持IPV4和IPV6

配置分为临时配置和永久配置

[优先]主配置文件/etc/firewalld > 默认配置/usr/lib/firewalld

在运行期间变更不会丢失现有连接

属于动态防火墙

只有在主配置文件丢失时才会使用默认配置

配置文件使用xml编写

►iptables[基于接口来设置规则]

配置文件/etc/sysconfig/iptables

当出现单独变更时所有旧规则都会从/etc/sysconfig/iptables中清除并读取所有新规则

属于静态防火墙

三、firewalld的9个预定区域

① trusted (信任区域) 放通所有传入流量

② public (公共区域) 允许ssh或dhcpv6-client预定义类服务匹配的传入流量,其余统统请回

新键网络接口会默认加入该区域

③ externa (外部区域) 用于外部流量传入,其余全部请回

④ home (家庭区域) 允许ssh、ipp-slient、mdns、saba-client或dhcpv6-client预定义服务匹配的传入流量,其余全部回绝

⑤ internal (内部区域) 默认值时与home区域相同

⑥ work (工作区域) 允许ssh、ipp-slient、dhcpv6-client预定义服务匹配的传入流量,其余统统请回

⑦ dmz (隔离区域) 外网 -> dmz -> 防火墙 -> 内网 允许ssh预定义服务匹配的传入流量,其余统统请回

⑧ block (限制区域) 和①相反它会拒绝所有传入流量

⑨ drop (丢弃区域) 丢弃所有传入流量,包括包含ICMP的错误响应

四、firewalld配置的方法

① firewall-cmd命令行工具

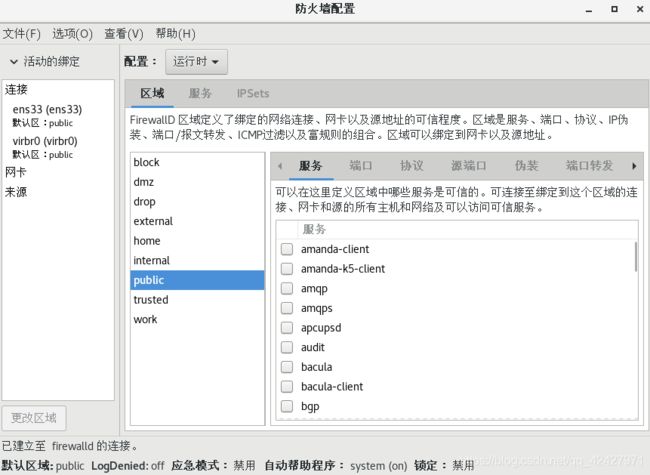

② firewall-config图形工具

③ 编写/etc/firewalld中的配置文件

五、常用的命令选项

firewall-cmd 参数

--get-default-zone 显示当前默认区域

--set-default-zone= 设置某区域为默认区域

--get-active-zone 查看当前使用的区域和对应的网卡接口

--get-zone 显示所有可用区域

--get-zone-of-interface= :显示指定接口绑定的区域

--zone= :为指定接口绑定区域

--zone= :为指定的区域更改绑定的网络接口

--zone= :为指定的区域删除绑定的网络接口

--get-zone-of-source= :显示指定源地址绑定的区域

--zone= :为指定源地址绑定区域

--zone= :为指定的区域更改绑定的源地址

--zone= :为指定的区域删除绑定的源地址

--list-all-zones :显示所有区域及其规则

[--zone= :显示所有指定区域的所有规则,省略–zone=:时表示仅对默认区域操作

[--zone= :显示指定区域内允许访问的所有服务

[--zone= :为指定区域设置允许访问的某项服务

补充内容:–add-service={http,https}

加上大括号可以一次性添加多个服务

[--zone= :删除指定区域已设置的允许访问的某项服务

[--zone= :显示指定区域内允许访问的所有端口号

[--zone= :为指定区域设置允许访问的某个/某段端口号(包括协议名)

[--zone= :删除指定区域已设置的允许访问的端口号(包括协议名)

[--zone= :显示指定区域内拒绝访问的所有 ICMP 类型

[--zone= :为指定区域设置拒绝访问的某项 ICMP 类型

[--zone= :删除指定区域已设置的拒绝访问的某项ICMP类型

firewall-cmd --get-icmptypes :显示所有 ICMP 类型

查看网卡接口绑定的区域

只有绑定了接口或者IP时区域才会被激活

六、区域管理

① 显示当前系统中的默认区域

firewall-cmd --get-default-zone

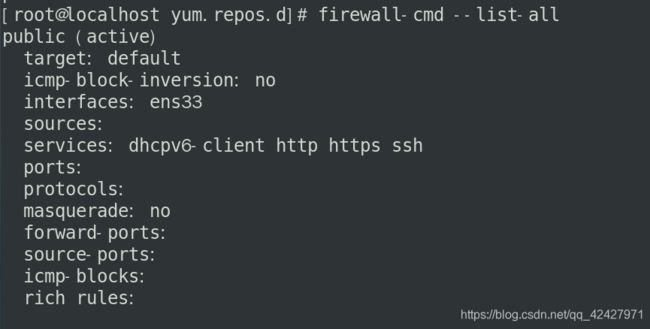

② 显示默认区域的所有规则

firewall-cmd --list-all

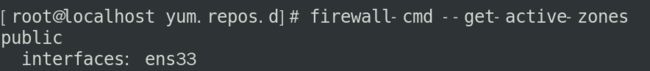

③ 显示当前正在使用的区域及其对应的网卡接口

firewall-cmd --get-active-zones

④ 设置默认区域

firewall-cmd --set-default-zone=home

firewall-cmd --get-default-zone

七、服务管理

① 查看默认区域内允许访问的所有服务

firewall-cmd --list-service

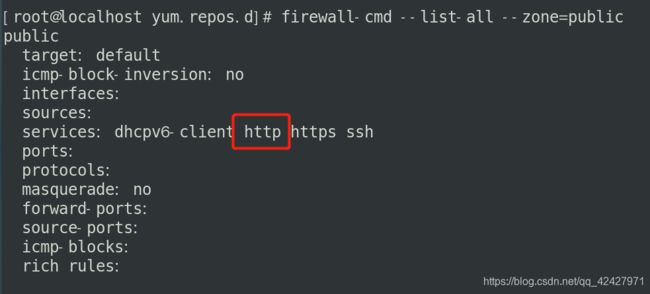

② 添加httpd服务到public区域

firewall-cmd --add-service=http --zone=public

③ 查看public区域已配置规则

firewall-cmd --list-all --zone=public

④ 删除public区域的httpd服务

firewall-cmd --remove-service=http --zone=public

⑤ 同时添加httpd、https服务到默认区域,设置成永久生效

firewall-cmd --add-service=http --add-service=https --permanent

firewall-cmd --reload

firewall-cmd --list-all

⑥ 添加使用 --permanent选项表示设置成永久生效,需要重新启动firewalld服务或执行"firewall-cmd --reload"命令重新加载防火墙规则时才会生效

若不带有此选项,表示用于设置运行时规则,但是这些规则在系统或firewalld服务重启、停止时配置将失效

--runtime-to-permanent

将当前的运行时配置写入规则配置文件中,使之成为永久性配置

八、端口管理

① 允许 TCP 的443端口到 internal 区域

firewall-cmd --zone=internal --add-port=443/tcp

firewall-cmd --list-all --zone=internal

② 从 internal 区域将 TCP 的443端口移除

firewall-cmd --zone=internal --remove-port=443/tcp

③ 允许 UDP 的2048~2050端口到默认区域

firewall-cmd --add-port=2048-2050/udp

firewall-cmd --list-all

任何一个活跃的区域至少需要关联源地址或接口

firewalld会对传入系统的数据包根据包源IP地址优先执行

源IP地址绑定的特定区域或接口有冲突则执行该区域所制定的规则,如未关联特定的区域,有区域绑定的IP地址

先看源IP绑定的区域再看绑定的接口最后再看默认区域