Vulnhub-VULNCMS: 1渗透

文章目录

- 一、前言

-

- 1、靶机ip配置

- 2、渗透目标

- 3、渗透概括

- 开始实战

-

- 一、信息获取

- 二、获取shell

- 三、获取密码文件

- 四、提权

一、前言

由于在做靶机的时候,涉及到的渗透思路是非常的广泛,所以在写文章的时候都是挑重点来写,尽量的不饶弯路。具体有不不懂都的可以直接在文章下评论或者私信博主

如果不会导入Vulnhub靶机和配置网络环境的话,请点我直达发车文章!

本文靶机下载连接-戳我直接下载!

1、靶机ip配置

2、渗透目标

- 获取到/root/目录下的flag文件

3、渗透概括

- msf的Drupal远程命令执行模块利用

- 信息收集(找密码)

- journalctl命令的sudo提权

开始实战

一、信息获取

使用nmap工具对靶机做基本的信息收集nmap -sS -sV -A -T4 -p- 靶机IP如下所示

可以看到,开放了有22/ssh 80/http 5000/http 8081/http 9001/http这几个端口

22/sshssh可以直接pass掉了,这个版本基本上没有什么可利用的漏洞了,一般获取到了用户信息才使用这个

由于靶机开的web服务比较的多,怕是一场恶战,我们先看一下80/http这个端口,如下,是一个个人博客系统

再看一下5000/http这个端口,如下,这个界面是一个wordpress的界面,但是css好像没有加载

我们点击一下下图这个Hello world!文本链接

发现跳转了一个页面,但是URL是一个域名,由于我们没有这个域名的解析,我们需要添加一个解析

我使用echo "192.168.2.3 fsociety.web" >> /etc/hosts命令给hosts文件添加一个本地解析,并且用cat查看,如下所示已经成功添加

我们再访问一下8081/http的页面,很眼熟,如果有做过封神台的兄弟们应该会有印象

这是一个joomla架构的cms

这个也非常的眼熟,这个是vulnhub上DC系列的一个靶机,也是一个CMS,只不过是Drupal架构的

根据我们上面的nmap扫描结果可以知道这是Drupal 7

由于Web服务比较多,大大增加了我们的渗透量,但是同时也给我们带来更多的渗透思路和做法

我们先对80/http端口上的站点下手,我们用gobuster对目录爆一下

gobuster dir -u http://192.168.2.3/ -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x jpg,php,txt,html

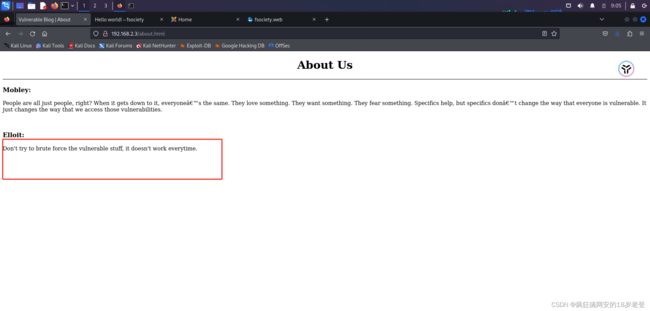

如下找到两个可能有用的东西/about.html和/vulnerable

我们先访问/about.html,发现有一句提示大概意思就是告诉我们不要把时间浪费在爆破上,所以我们采用其他的方式去干

我们再打开/vulnerable目录,如下有几张图片和一个gif

但是分析了一下这几个图,没有找到什么有用的东西,所以就暂且略过

二、获取shell

一顿操作无果之后,最终还是使用msf模块

我们进入msf,然后使用search Drupal命令搜索一下可以使用的exp,如下图

我们使用exploit/unix/webapp/drupal_drupalgeddon2这个命令执行的模块

配置完成之后使用exploit命令来启动模块

如下,回显出如下的信息就代表我们已经打入了

使用shell命令进入靶机的shell,并且使用python3 -c 'import pty;pty.spawn("/bin/bash")'命令对shell’进行升级

三、获取密码文件

我们使用ls /home命令看一下该靶机有哪些用户

如下图可以看到有三个用户分别是elliot ghost tyrell

我们再使用find . -name "*pass*"命令看一些能不能找到和密码相关的文件

如下图,因为我们上一步知道有一个用户是tyrell,而我们又搜出来一个文件为tyrell.pass,那么里面十有八九有东西

我们使用cat drupal/misc/tyrell.pass命令看一下

可以看到tyrell用户的密码是mR_R0bo7_i5_R3@!_

四、提权

我们使用sudo -l命令看一下当前用户的sudo权限

发现/bin/journalctl命令是不需要密码就可以以root权限运行的

我们直接sudo /bin/journalctl运行该命令,但是我们此时不要进行别的操作,也不要退出去